Pesquisadores da ESET analisaram uma versão atualizada do spyware Android GravityRAT que rouba arquivos de backup do WhatsApp e pode receber comandos para deletar arquivos

Os pesquisadores da ESET identificaram uma versão atualizada do spyware Android GravityRAT sendo distribuído como os aplicativos de mensagens BingeChat e Chatico. GravityRAT é uma ferramenta de acesso remoto conhecida por ser usada desde pelo menos 2015 e usado anteriormente em ataques direcionados contra a Índia. Versões para Windows, Android e macOS estão disponíveis, conforme documentado anteriormente por Cisco Talos, Kaspersky e Cyble. O ator por trás do GravityRAT permanece desconhecido; rastreamos o grupo internamente como SpaceCobra.

Provavelmente ativa desde agosto de 2022, a campanha BingeChat ainda está em andamento; no entanto, a campanha usando o Chatico não está mais ativa. O BingeChat é distribuído por meio de um site que anuncia serviços de mensagens gratuitos. Notável na campanha recém-descoberta, o GravityRAT pode exfiltrar backups do WhatsApp e receber comandos para excluir arquivos. Os aplicativos maliciosos também fornecem funcionalidade de bate-papo legítima com base no código aberto Aplicativo de mensagens instantâneas OMEMO.

- Descobrimos uma nova versão do spyware Android GravityRAT sendo distribuído como versões trojanizadas do aplicativo legítimo de código aberto OMEMO Instant Messenger para Android.

- O aplicativo BingeChat trojanizado está disponível para download em um site que o apresenta como um serviço gratuito de mensagens e compartilhamento de arquivos.

- Esta versão do GravityRAT é aprimorada com dois novos recursos: receber comandos para excluir arquivos e extrair arquivos de backup do WhatsApp.

Visão geral da campanha

Fomos alertados para esta campanha por MalwareHunterTeam, que compartilhou o hash de uma amostra do GravityRAT por meio de um tweet. Com base no nome do arquivo APK, o aplicativo malicioso é marcado como BingeChat e afirma fornecer a funcionalidade de mensagens. encontramos o site bate-papo[.]rede do qual esta amostra pode ter sido baixada (consulte a Figura 1).

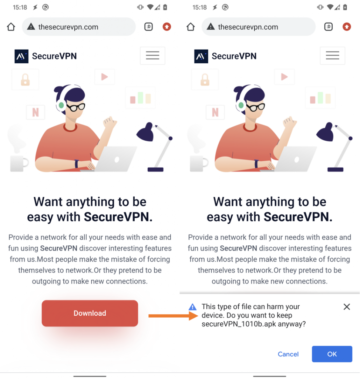

O site deve fornecer o aplicativo malicioso após tocar no botão DOWNLOAD APP; no entanto, exige que os visitantes façam login. Não tínhamos credenciais e os registros foram encerrados (consulte a Figura 2). É mais provável que os operadores só abram o registro quando esperam a visita de uma vítima específica, possivelmente com um determinado endereço IP, geolocalização, URL personalizada ou dentro de um prazo específico. Portanto, acreditamos que as vítimas em potencial são altamente visadas.

Embora não pudéssemos baixar o aplicativo BingeChat pelo site, conseguimos encontrar um URL no VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) que contém o aplicativo malicioso BingeChat para Android. Este aplicativo tem o mesmo hash do aplicativo no tweet mencionado anteriormente, o que significa que este URL é um ponto de distribuição para esta amostra específica do GravityRAT.

O mesmo nome de domínio também é referenciado no código do aplicativo BingeChat – outra dica que bate-papo[.]rede é usado para distribuição (ver Figura 3).

O aplicativo malicioso nunca foi disponibilizado na Google Play Store. É uma versão trojanizada do código aberto legítimo Mensageiro Instantâneo OMEMO (IM) aplicativo Android, mas é marcado como BingeChat. OMEMO IM é uma reconstrução do cliente Android Jabber Conversas.

Como você pode ver na Figura 4, o código HTML do site malicioso inclui evidências de que foi copiado do site legítimo preview.colorlib.com/theme/BingeChat/ em julho 5th, 2022, usando a ferramenta automatizada HTTrack; colorlib.com é um site legítimo que fornece temas WordPress para download, mas o tema BingeChat parece não estar mais disponível lá. O bate-papo[.]rede domínio foi registrado em 18 de agostoth 2022.

Figura 4. Log gerado pela ferramenta HTTrack e registrado no código HTML do site de distribuição maliciosa

Não sabemos como as vítimas em potencial foram atraídas ou descobertas de outra forma no site malicioso. Considerando que o download do aplicativo depende de ter uma conta e o registro de uma nova conta não foi possível para nós, acreditamos que as vítimas em potencial foram especificamente visadas. O esquema de visão geral do ataque é mostrado na Figura 5.

Vitimologia

Os dados de telemetria da ESET não registraram nenhuma vítima desta campanha do BingeChat, sugerindo ainda que a campanha provavelmente tem um alvo restrito. No entanto, nossa telemetria tem uma detecção de outra amostra Android GravityRAT na Índia que ocorreu em junho de 2022. Nesse caso, GravityRAT foi marcado como Chatico (consulte a Figura 6).

Como o BingeChat, o Chatico é baseado no aplicativo OMEMO Instant Messenger e trojanizado com GravityRAT. Chatico provavelmente foi distribuído através do chatico.co[.]uk site e também se comunicou com um servidor C&C. Os domínios do site e do servidor C&C agora estão offline.

Daqui em diante, focaremos apenas na campanha ativa usando o aplicativo BingeChat, que possui a mesma funcionalidade maliciosa do Chatico.

Estratégias de Atribuição

O grupo por trás do malware permanece desconhecido, embora os pesquisadores do Facebook atributo GravityRAT para um grupo baseado no Paquistão, como também anteriormente especulado por Cisco Talos. Rastreamos o grupo internamente sob o nome de SpaceCobra e atribuímos as campanhas BingeChat e Chatico a esse grupo.

A funcionalidade maliciosa típica do GravityRAT está associada a um código específico que, em 2020, foi atribuído por Kaspersky para um grupo que usa variantes do Windows do GravityRAT

Em 2021, Cyble publicou uma análise de outra campanha do GravityRAT que exibia os mesmos padrões do BingeChat, como um vetor de distribuição semelhante para o trojan disfarçado de aplicativo de bate-papo legítimo, que neste caso era o SoSafe Chat, o uso do código aberto OMEMO IM código e a mesma funcionalidade maliciosa. Na Figura 6, você pode ver uma comparação de classes maliciosas entre a amostra GravityRAT analisada pelo Cyble e a nova amostra contida no BingeChat. Com base nessa comparação, podemos afirmar com alta confiança que o código malicioso no BingeChat pertence à família de malware GravityRAT

Figura 7. Comparação dos nomes de classes para o trojan disfarçado de aplicativos legítimos SoSafe Chat (à esquerda) e BingeChat (à direita)

Análise técnica

Após o lançamento, o aplicativo solicita ao usuário todas as permissões necessárias para funcionar corretamente, conforme mostrado na Figura 8. Com exceção da permissão para ler os registros de chamadas, as outras permissões solicitadas são típicas de qualquer aplicativo de mensagens, portanto, o usuário do dispositivo pode não fique alarmado quando o aplicativo os solicitar.

Como parte da funcionalidade legítima do aplicativo, ele fornece opções para criar uma conta e fazer login. Antes de o usuário entrar no aplicativo, o GravityRAT começa a interagir com seu servidor C&C, exfiltrando os dados do usuário do dispositivo e aguardando a execução dos comandos. O GravityRAT é capaz de exfiltrar:

- registro de chamadas

- lista de contatos

- Mensagens SMS

- arquivos com extensões específicas: jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- localização do dispositivo

- informações básicas do dispositivo

Os dados a serem exfiltrados são armazenados em arquivos de texto em mídia externa, depois exfiltrados para o servidor C&C e finalmente removidos. Os caminhos de arquivo para os dados preparados estão listados na Figura 9.

Esta versão do GravityRAT tem duas pequenas atualizações em comparação com as versões anteriores conhecidas publicamente do GravityRAT. Primeiro, ele estende a lista de arquivos a serem exfiltrados para aqueles com o crypt14, crypt12, crypt13, crypt18 e crypt32 extensões. Esses arquivos criptografados são backups criptografados criados pelo WhatsApp Messenger. Segundo, ele pode receber três comandos de um servidor C&C para executar:

- Excluir todos os arquivos – exclui arquivos com uma extensão específica, exfiltrados do dispositivo

- Excluir todos os contatos - exclui a lista de contatos

- ExcluirAllCallLogs - exclui registros de chamadas

Esses são comandos muito específicos que normalmente não são vistos no malware do Android. Versões anteriores do Android GravityRAT não podiam receber comandos; eles só podiam fazer upload de dados exfiltrados para um servidor C&C em um determinado momento.

GravityRAT contém dois subdomínios C&C codificados mostrados na Figura 10; no entanto, é codificado para usar apenas o primeiro (https://dev.androidadbserver[.]com).

Este servidor C&C é contatado para registrar um novo dispositivo comprometido e para recuperar dois endereços C&C adicionais: https://cld.androidadbserver[.]com e https://ping.androidadbserver[.]com quando o testamos, conforme mostrado na Figura 11.

Novamente, apenas o primeiro servidor C&C é utilizado, desta vez para carregar os dados do usuário do dispositivo, conforme a Figura 12.

Conclusão

Conhecido por ter estado ativo desde pelo menos 2015, o SpaceCobra ressuscitou o GravityRAT para incluir funcionalidades expandidas para exfiltrar backups do WhatsApp Messenger e receber comandos de um servidor C&C para excluir arquivos. Assim como antes, esta campanha emprega aplicativos de mensagens como uma cobertura para distribuir o backdoor GravityRAT. O grupo por trás do malware usa o código OMEMO IM legítimo para fornecer a funcionalidade de bate-papo para os aplicativos de mensagens maliciosos BingeChat e Chatico.

De acordo com a telemetria da ESET, um usuário na Índia foi alvo da versão Chatico atualizada do RAT, semelhante às campanhas SpaceCobra documentadas anteriormente. A versão do BingeChat é distribuída por meio de um site que requer registro, provavelmente aberto apenas quando os invasores esperam a visita de vítimas específicas, possivelmente com um endereço IP específico, geolocalização, URL personalizado ou dentro de um prazo específico. De qualquer forma, acreditamos que a campanha é altamente direcionada.

IoCs

Arquivos

| SHA-1 | Nome do pacote | nome de detecção ESET | Descrição |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Espião.Gravidade.A | GravityRAT personificando o aplicativo BingeChat. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Espião.Gravidade.A | GravityRAT personificando o aplicativo BingeChat. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Espião.Gravidade.A | GravityRAT personificando o aplicativo Chatico. |

Network

| IP | Domínio | Provedor de hospedagem | Visto pela primeira vez | Adicionar ao carrinho |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | Servidor Chatico C&C. |

| 104.21.12[.]211 | cld.androiddbserver[.]com adb.androiddbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | Servidores BingeChat C&C. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | N/D | Servidor Chatico C&C. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc. | 2021-11-19 | Site de distribuição Chatico. |

| 172.67.196[.]90 | dev.androiddbserver[.]com ping.androiddbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | Servidores BingeChat C&C. |

| 172.67.203[.]168 | bate-papo[.]rede | Cloudflare, Inc. | 2022-08-18 | Site de distribuição do BingeChat. |

Caminhos

Os dados são preparados para exfiltração nos seguintes locais:

/storage/emulado/0/Android/ebc/oww.log

/storage/emulado/0/Android/ebc/obb.log

/storage/emulado/0/bc/ms.log

/storage/emulado/0/bc/cl.log

/storage/emulado/0/bc/cdcl.log

/storage/emulado/0/bc/cdms.log

/storage/emulado/0/bc/cs.log

/storage/emulado/0/bc/location.log

Técnicas MITER ATT e CK

Esta tabela foi construída usando versão 13 da estrutura MITRE ATT&CK.

| Tática | ID | Nome | Descrição |

|---|---|---|---|

| Persistência | T1398 | Scripts de inicialização de inicialização ou logon | GravityRAT recebe o BOOT_COMPLETED intenção de transmissão para ativar na inicialização do dispositivo. |

| T1624.001 | Execução acionada por evento: Receptores de transmissão | A funcionalidade GravityRAT é acionada se um destes eventos ocorrer: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, MODO AVIÃO, BATERIA_FRACA, BATERIA_OK, DATA_ALTERADA, REINÍCIO, TIME_TICK, ou CONECTIVIDADE_CHANGE. |

|

| Evasão de Defesa | T1630.002 | Remoção do Indicador no Host: Exclusão de Arquivo | O GravityRAT remove arquivos locais que contêm informações confidenciais extraídas do dispositivo. |

| Discovery | T1420 | Descoberta de arquivos e diretórios | GravityRAT lista os arquivos disponíveis no armazenamento externo. |

| T1422 | Descoberta de configuração de rede do sistema | GravityRAT extrai o IMEI, IMSI, endereço IP, número de telefone e país. | |

| T1426 | Descoberta de informações do sistema | O GravityRAT extrai informações sobre o dispositivo, incluindo número de série do SIM, ID do dispositivo e informações comuns do sistema. | |

| Coleção | T1533 | Dados do sistema local | GravityRAT extrai arquivos do dispositivo. |

| T1430 | Localização Rastreamento | GravityRAT rastreia a localização do dispositivo. | |

| T1636.002 | Dados do usuário protegidos: registros de chamadas | GravityRAT extrai registros de chamadas. | |

| T1636.003 | Dados do usuário protegidos: lista de contatos | GravityRAT extrai a lista de contatos. | |

| T1636.004 | Dados do usuário protegidos: mensagens SMS | GravityRAT extrai mensagens SMS. | |

| Comando e controle | T1437.001 | Protocolo de camada de aplicativo: protocolos da Web | GravityRAT usa HTTPS para se comunicar com seu servidor C&C. |

| exfiltration | T1646 | Exfiltração no canal C2 | GravityRAT extrai dados usando HTTPS. |

| Impacto | T1641 | Manipulação de dados | O GravityRAT remove arquivos com extensões específicas do dispositivo e exclui todos os registros de chamadas do usuário e a lista de contatos. |

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- EVM Finanças. Interface unificada para finanças descentralizadas. Acesse aqui.

- Grupo de Mídia Quântica. IR/PR Amplificado. Acesse aqui.

- PlatoAiStream. Inteligência de Dados Web3. Conhecimento Amplificado. Acesse aqui.

- Fonte: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :tem

- :é

- :não

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- Capaz

- Sobre

- Acesso

- Conta

- ativo

- atividade

- Adicional

- endereço

- endereços

- Publicidade

- Depois de

- contra

- alarmado

- Todos os Produtos

- permitir

- tb

- an

- análise

- analisado

- e

- andróide

- Outro

- qualquer

- app

- Aplicação

- Aplicativos

- SOMOS

- AS

- associado

- At

- ataque

- Ataques

- AGOSTO

- Automatizado

- disponível

- Porta dos fundos

- backup

- backups

- baseado

- BE

- sido

- antes

- atrás

- ser

- Acreditar

- pertence

- entre

- ambos

- de marca

- transmissão

- construído

- mas a

- botão

- by

- chamada

- Campanha

- Campanhas

- CAN

- capacidades

- capaz

- casas

- Cisco

- reivindicações

- classe

- aulas

- cliente

- fechado

- código

- codificado

- COM

- comum

- comunicar

- Comunicação

- comparado

- comparação

- Comprometido

- confiança

- Configuração

- considerando

- Contacto

- não contenho

- contida

- contém

- poderia

- país

- cobrir

- crio

- criado

- Credenciais

- cripta

- Atualmente

- personalizadas

- dados,

- Detecção

- dispositivo

- descoberto

- distribuir

- distribuído

- distribuição

- do

- Não faz

- domínio

- Nome de domínio

- domínios

- download

- emprega

- criptografada

- aprimorada

- Mesmo

- eventos

- evidência

- Exceto

- executar

- execução

- exfiltração

- expandido

- esperar

- se estende

- extensão

- extensões

- externo

- Extractos

- FB

- Figura

- Envie o

- Arquivos

- Finalmente

- Encontre

- Primeiro nome

- Foco

- seguinte

- Escolha

- encontrado

- Gratuito

- da

- funcionalidades

- funcionalidade

- mais distante

- gerado

- vai

- Google Play

- Google Play Store

- gravidade

- Grupo

- hash

- Ter

- ter

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- Alta

- altamente

- hospedeiro

- Como funciona o dobrador de carta de canal

- Contudo

- HTML

- HTTPS

- ID

- identificado

- if

- in

- incluir

- inclui

- Incluindo

- Índia

- INFORMAÇÕES

- do estado inicial,

- instantâneos

- intenção

- interagir

- internamente

- para dentro

- IP

- Endereço IP

- IT

- ESTÁ

- jpg

- Julho

- Junho

- apenas por

- Saber

- conhecido

- lançamento

- camada

- mínimo

- esquerda

- Legit

- legítimo

- Provável

- Lista

- Listado

- listas

- local

- localização

- log

- entrar

- mais

- MacOS

- moldadas

- malwares

- max-width

- significa

- Mídia

- mencionado

- mensagens

- mensagens

- Messenger

- poder

- a maioria

- nome

- nomes

- necessário

- rede

- nunca

- Novo

- recentemente

- não

- notável

- agora

- número

- ocorreu

- of

- modo offline

- on

- ONE

- contínuo

- só

- aberto

- open source

- operadores

- Opções

- or

- Outros

- de outra forma

- A Nossa

- Fora

- Acima de

- Visão geral

- Paquistão

- parte

- particular

- padrões

- permissão

- permissões

- telefone

- peça

- Locais

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- Play Store

- ponto

- pontos

- possível

- possivelmente

- potencial

- presentes

- anterior

- anteriormente

- provavelmente

- devidamente

- protocolo

- fornecer

- fornece

- publicamente

- publicado

- RAT

- Leia

- receber

- recebe

- receber

- gravado

- cadastre-se

- registrado

- Registo

- permanece

- remoto

- acesso remoto

- remoção

- Removido

- pedidos

- exige

- pesquisadores

- certo

- mesmo

- esquema

- Peneira

- Segundo

- Vejo

- parece

- visto

- sensível

- serial

- Servidores

- serviço

- Serviços

- compartilhado

- compartilhando

- rede de apoio social

- mostrando

- Sinais

- SIM

- semelhante

- desde

- local

- pequeno

- SMS

- So

- específico

- especificamente

- spyware

- começa

- inicialização

- Estado

- rouba

- Ainda

- armazenamento

- loja

- armazenadas

- tal

- .

- mesa

- Talos

- visadas

- testado

- que

- A

- Eles

- tema

- então

- Lá.

- assim sendo

- Este

- deles

- isto

- aqueles

- Apesar?

- três

- Através da

- tempo

- prazo

- para

- ferramenta

- pista

- desencadeado

- troiano

- Tweet

- dois

- típico

- tipicamente

- para

- desconhecido

- Atualizada

- Atualizações

- URL

- us

- usar

- usava

- Utilizador

- usos

- utilização

- versão

- muito

- via

- Vítima

- vítimas

- Visite a

- visitantes

- Esperando

- foi

- we

- web

- Site

- foram

- quando

- qual

- Largo

- precisarão

- Windows

- de

- dentro

- WordPress

- wordpress temas

- Atividades:

- XML

- Vocês

- zefirnet