Tempo de leitura: 3 minutos

Tempo de leitura: 3 minutos

Visão geral

Uma das primeiras vezes que o público testemunhou em primeira mão e percebeu o poder do ransomware foi quando o WannaCry estourou em 2017. O governo, a educação, os hospitais, a energia, as comunicações, a indústria e muitos outros setores importantes da infraestrutura de informação sofreram perdas sem precedentes. , já que desde então existiram muitas versões, como SimpleLocker, SamSam e WannaDecryptor, por exemplo.

O Threat Research Labs da Comodo recebeu a notícia de que o ransomware ‘Black Rose Lucy’ tem novas variantes que estão atacando o AndroidOS.

O malware Black Rose Lucy não tinha recursos de ransomware no momento em que foi descoberto pela Check Point em setembro de 2018. Naquela época, Lucy era um botnet e dropper Malware-as-a-Service (Maas) para dispositivos Android. Agora, está de volta com novos recursos de ransomware que permitem assumir o controle de dispositivos infectados para modificar e instalar novos aplicativos de malware.

Quando baixado, Lucy criptografa o dispositivo infectado e uma mensagem de resgate aparece no navegador, alegando que é uma mensagem do Federal Bureau of Investigation (FBI) dos EUA devido ao conteúdo pornográfico encontrado no dispositivo. A vítima é instruída a pagar uma multa de US$ 500. inserindo informações de cartão de crédito, em vez do método Bitcoin mais comum.

Figura 1. Lucy ransomware usou imagens de recursos.

Análise

O Comodo Threat Research Center coletou amostras e conduziu uma análise quando percebemos que Black Rose Lucy estava de volta.

Transmissão

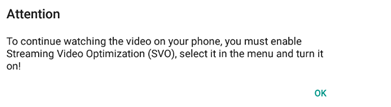

Disfarçado como um aplicativo reprodutor de vídeo normal, por meio de links de compartilhamento de mídia, ele é instalado silenciosamente quando um usuário clica. A segurança do Android exibe uma mensagem solicitando que o usuário ative a Otimização de Streaming de Vídeo (SVO). Ao clicar em 'OK', o malware obterá permissão de serviço de acessibilidade. Quando isso acontecer, Lucy poderá criptografar os dados no dispositivo da vítima.

Figura 2. Mensagem pop-up de trapaça de Lucy

Ver

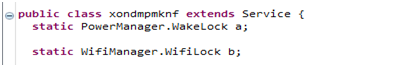

Dentro do módulo MainActivity, a aplicação aciona o serviço malicioso, que então registra um BroadcastReceiver que é chamado pelo comando action.SCREEN_ON e depois chama a si mesmo.

Isto é usado para adquirir o serviço 'WakeLock' e 'WifiLock':

WakeLock: que mantém a tela do aparelho ligada;

WifiLock: que mantém o wifi ligado.

Figura 3. Painel do

C & C

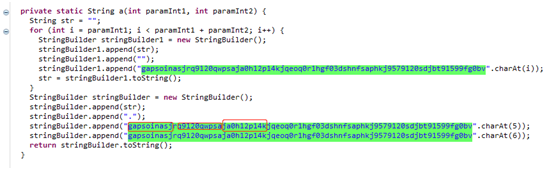

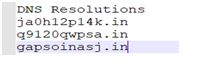

Ao contrário das versões anteriores de malware, TheC&Cservers é um domínio, não um endereço IP. Mesmo que o servidor esteja bloqueado, ele pode facilmente resolver um novo endereço IP.

Figura 4. Servidores C&C

Figura 5. Lucy usa servidores C&C

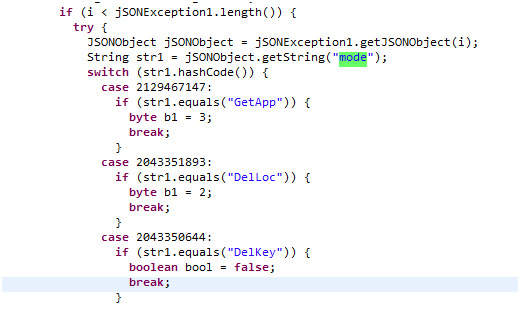

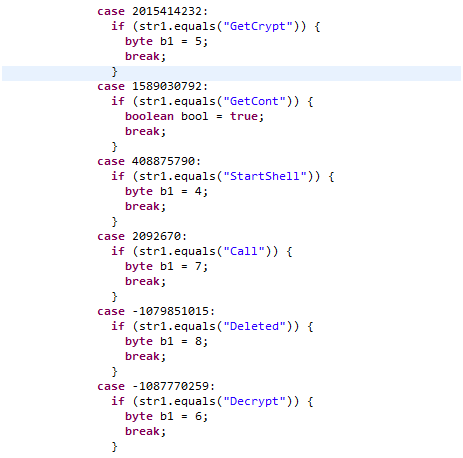

Figura 6: Comando e Controle Lucy

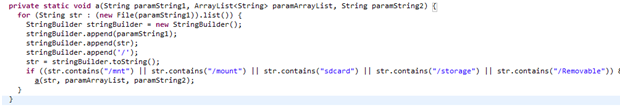

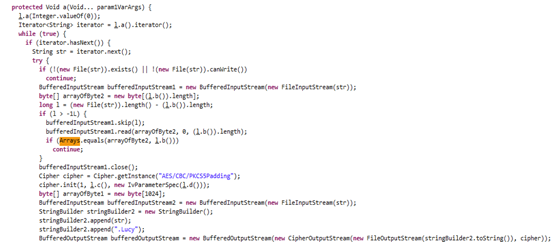

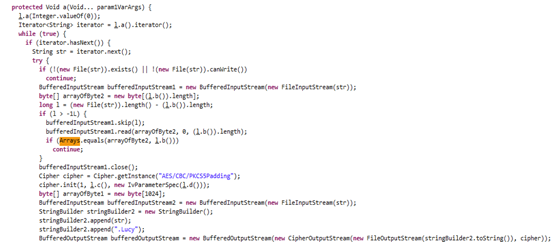

Criptografia / Descriptografia

Figura 7: diretório de dispositivos Git

Figura 8: Função de criptografia/descriptografia Lucy

Resgate

Assim que Lucy criptografa o dispositivo infectado, uma mensagem de resgate aparece no navegador, alegando que a mensagem é do Federal Bureau of Investigation (FBI) dos EUA, devido ao conteúdo pornográfico encontrado no dispositivo. A vítima é instruída a pagar uma multa de US$ 500 digitando informações de cartão de crédito, em vez do método Bitcoin mais comum.

Sumário

Os vírus maliciosos têm evoluído. Eles estão mais diversificados e eficientes do que nunca. Mais cedo ou mais tarde, os dispositivos móveis se tornarão uma enorme plataforma de ataque de ransomware.

Dicas para prevenção

1. Baixe e instale apenas aplicativos confiáveis

2.Não clique em nenhum aplicativo de origem desconhecida,

3. Faça backups regulares e não locais de arquivos importantes,

4.Instale o software antivírus

Recursos relacionados

COMECE O TESTE GRÁTIS OBTENHA SEU SCORECARD DE SEGURANÇA INSTANTÂNEO GRATUITAMENTE

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://blog.comodo.com/malware/black-rose-lucy-back/

- :tem

- :é

- :não

- $UP

- 1

- 2017

- 455

- 7

- 700

- 8

- a

- adquirir

- Açao Social

- endereço

- permitir

- an

- análise

- e

- andróide

- qualquer

- Aplicação

- aplicações

- SOMOS

- AS

- At

- ataque

- Atacante

- em caminho duplo

- backups

- BE

- sido

- Começo

- Bitcoin

- Preto

- bloqueado

- Blog

- Botnet

- Quebrou

- navegador

- escritório

- by

- chamado

- chamadas

- CAN

- capacidades

- cartão

- Centralização de

- batota

- verificar

- reivindicando

- clique

- comum

- Comunicações

- conduzido

- conteúdo

- ao controle

- crédito

- cartão de crédito

- dados,

- dispositivo

- Dispositivos/Instrumentos

- DID

- anuário

- descoberta

- diferente

- domínio

- não

- download

- dois

- facilmente

- Educação

- eficiente

- permitir

- criptografia

- energia

- entrar

- Mesmo

- Evento

- SEMPRE

- evolução

- exemplo

- fbi

- Federal

- Departamento Federal de Investigação

- Figura

- Arquivos

- final

- Escolha

- encontrado

- Gratuito

- da

- função

- Ganho

- ter

- Git

- Governo

- acontece

- Ter

- hospitais

- HTTPS

- if

- imagens

- importante

- in

- infectado

- INFORMAÇÕES

- Infraestrutura

- instalar

- instantâneos

- em vez disso

- investigação

- IP

- Endereço IP

- IT

- ESTÁ

- se

- jpg

- apenas por

- mantém

- Chave

- Laboratório

- mais tarde

- Links

- procurando

- perdas

- sorte

- fazer

- malicioso

- malwares

- fabrica

- muitos

- maciço

- max-width

- Mídia

- mensagem

- método

- modificar

- Módulo

- mais

- Novo

- notícias

- normal

- agora

- nt

- of

- on

- uma vez

- otimização

- or

- origem

- Outros

- Fora

- Pagar

- permissão

- plataforma

- platão

- Inteligência de Dados Platão

- PlatãoData

- jogador

- ponto

- Pops

- poder

- anterior

- público

- Resgate

- ransomware

- Ataque de Ransomware

- realizado

- recebido

- registradores

- regular

- solicitando

- pesquisa

- resolver

- recurso

- ROSE

- Scorecard

- Peneira

- Setores

- segurança

- enviar

- servidor

- serviço

- Partilhar

- desde

- de streaming

- tal

- sofreu

- Tire

- do que

- que

- A

- então

- Lá.

- deles

- ameaça

- tempo

- vezes

- para

- confiável

- sem precedente

- us

- Federal dos EUA

- usar

- usava

- Utilizador

- versões

- via

- Vítima

- Vídeo

- vírus

- foi

- we

- quando

- qual

- wi-fi

- precisarão

- de

- investimentos

- zefirnet