Tempo de leitura: 3 minutos

Tempo de leitura: 3 minutos

O que é pior, ter sua rede comprometida por um hacker ou ter sua rede comprometida por um hacker e não saber disso?

Ameaças persistentes avançadas e ataques de dia zero pode passar despercebido por dias e semanas, mesmo nas redes de empresas que investiram pesadamente em software de segurança, representando uma ameaça catastrófica para dados confidenciais de funcionários e sistemas de informações essenciais aos negócios.

Os administradores de rede de hoje enfrentam a tarefa nada invejável de garantir que os funcionários estejam protegidos contra uma maré crescente de malware, ataques de hackers, engenharia social e phishing. É um ambiente imprevisível e venenoso que confronta até mesmo os administradores mais bem preparados com um desafio único diariamente.

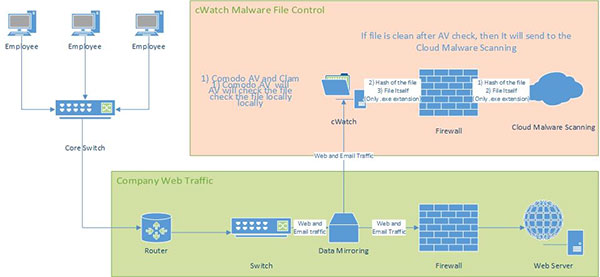

O Comodo cWatch atende a esse desafio fornecendo notificação e visibilidade imediatas sobre surtos de malware em toda a rede e tráfego de e-mail. Depois que o aplicativo foi instalado e configurado em um servidor local, o cWatch usa uma combinação proprietária de nuvem e local verificações de vírus, análise de comportamento em tempo real, pesquisa automática de arquivos e várias verificações de lista negra para identificar com rapidez e precisão ameaças desconhecidas.

Uma vez configurado, todo o tráfego de rede será examinado pelas seguintes tecnologias cWatch:

Serviço de pesquisa de arquivos baseado em nuvem – Serviço de reputação de arquivos que verifica instantaneamente a assinatura de um arquivo em relação ao banco de dados mais recente para verificar se ele é confiável, malicioso ou desconhecido.

Comodo Automatizado Análise de Malware (CAMAS) -A análise de comportamento baseada em nuvem serviço que melhora a detecção de ameaças de dia zero testando rigorosamente as ações de tempo de execução de arquivos desconhecidos

ClamAV – ClamAV foi projetado para escanear gateways de e-mail em busca de arquivos maliciosos e fornece outra camada de proteção em cima do Comodo Antivirus

Verificação da lista negra – Verificações em tempo real se os domínios, URLs e endereços IP visitados por seus usuários são sinalizados como maliciosos pelos principais serviços de lista negra.

O cWatch é uma solução inovadora e totalmente otimizada que oferece análise quase instantânea do tráfego sem perda de velocidade da rede para os usuários finais. O cWatch analisa um espelho do tráfego de rede e aproveita as tecnologias de monitoramento baseadas em nuvem constantemente atualizadas que usam uma fração dos recursos e largura de banda dos scanners tradicionais baseados em host.

Suponha que um funcionário se conecte a uma página da Web e tente baixar um executável

- O cWatch baixa o executável para o servidor cWatch e executa em tempo real uma verificação em tempo real em nosso File Lookup Server (FLS) para verificar a confiabilidade do arquivo.

- Se o arquivo estiver na lista de permissões (conhecido como válido), o download poderá continuar

- Se o arquivo estiver na lista negra (conhecido como inválido), o usuário receberá um aviso e o download será bloqueado

- Se o arquivo for desconhecido, o cWatch envolve o executável com nossa tecnologia de contenção e entrega essa versão modificada ao usuário final

A partir deste ponto, o executável será executado no endpoint dentro de seu próprio contêiner/sandbox. Ele será executado em um ambiente isolado do qual não poderá modificar outros processos em execução no terminal nem acessar dados do usuário. Isso garante que o download seja seguro porque não é possível que o arquivo infecte o endpoint, mesmo que ele seja malicioso.

Simultaneamente, o arquivo será carregado nos laboratórios da Comodo, onde passará por uma série de testes automatizados e manuais. Esses incluem verificações de vírus, análise comportamental, análise heurística e inspeção manual.

Para mais informações contato Comodo em enterprisesolutions@comodo.com

Recursos relacionados:

Confiança zero

O que é o Zero Day Malware?

Análise de Malware

COMECE O TESTE GRÁTIS OBTENHA SEU SCORECARD DE SEGURANÇA INSTANTÂNEO GRATUITAMENTE

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoAiStream. Inteligência de Dados Web3. Conhecimento Amplificado. Acesse aqui.

- Cunhando o Futuro com Adryenn Ashley. Acesse aqui.

- Compre e venda ações em empresas PRE-IPO com PREIPO®. Acesse aqui.

- Fonte: https://blog.comodo.com/it-security/cwatch-delivers-umatched-awareness-zero-day-threats-malware/

- :tem

- :é

- :não

- :onde

- a

- Sobre

- sobre isso

- Acesso

- exatamente

- ações

- endereços

- administradores

- Depois de

- contra

- Todos os Produtos

- an

- Analisa

- análise

- e

- Outro

- Aplicação

- SOMOS

- AS

- At

- Ataques

- Tentativas

- Automatizado

- Automático

- consciência

- Mau

- Largura de Banda

- baseado

- base

- BE

- Porque

- sido

- MELHOR

- Blog

- by

- CAN

- não podes

- catastrófico

- desafiar

- verificar

- Cheques

- clique

- Na nuvem

- combinação

- Notícias Comodo

- Empresas

- Comprometido

- conecta

- constantemente

- Contenção

- continuamente

- diariamente

- dados,

- banco de dados

- dia

- dias

- entrega

- seguro

- projetado

- Detecção

- domínios

- download

- de downloads

- Empregado

- colaboradores

- final

- Ponto final

- Engenharia

- garante

- Meio Ambiente

- Mesmo

- Evento

- Rosto

- Envie o

- Arquivos

- marcado

- seguinte

- Escolha

- fração

- Gratuito

- da

- ter

- Go

- Bom estado, com sinais de uso

- cabouqueiro

- hacker

- Ter

- ter

- fortemente

- http

- HTTPS

- identificar

- if

- Imediato

- in

- incluir

- INFORMAÇÕES

- Sistemas de Informação

- inovadores

- instalado

- instantâneos

- imediatamente

- Internet

- Internet Security

- investido

- IP

- Endereços IP

- isolado

- IT

- ESTÁ

- jpg

- manteve

- Conhecimento

- conhecido

- Laboratório

- mais recente

- camada

- aproveita as

- local

- pesquisa

- fora

- principal

- Fazendo

- malwares

- manual

- atende

- espelho

- modificada

- modificar

- monitoração

- mais

- múltiplo

- rede

- tráfego de rede

- redes

- notícias

- não

- notificação

- of

- on

- or

- Outros

- A Nossa

- Acima de

- próprio

- Phishing

- PHP

- platão

- Inteligência de Dados Platão

- PlatãoData

- ponto

- possível

- preparado

- processos

- proprietário

- proteção

- fornece

- fornecendo

- rapidamente

- reais

- em tempo real

- reputação

- Recursos

- Execute

- corrida

- digitalização

- Scorecard

- seguro

- segurança

- enviar

- sensível

- Série

- serviço

- Serviços

- mostrando

- Redes Sociais

- Engenharia social

- Software

- solução

- Soluções

- velocidade

- sistemas

- Tarefa

- Tecnologias

- Tecnologia

- ensaio

- testes

- Ação de graças

- que

- A

- então

- Este

- isto

- ameaça

- ameaças

- Maré

- tempo

- para

- topo

- tradicional

- tráfego

- confiável

- único

- desconhecido

- imprevisível

- Atualizada

- carregado

- usar

- Utilizador

- usuários

- usos

- versão

- muito

- visibilidade

- visitado

- aviso

- semanas

- se

- qual

- whitelist

- precisarão

- de

- pior

- investimentos

- zefirnet

- zero

- Day Zero