A TI evoluiu nos últimos anos: graças às tecnologias low-code e no-code (LCNC), um número cada vez maior de pessoas com diferentes origens exige acesso a ferramentas e plataformas que antes eram prerrogativas de indivíduos mais experientes em tecnologia na empresa, como engenheiros ou desenvolvedores.

Fora dessas tecnologias LCNC, anunciamos recentemente Tela do Amazon SageMaker, uma interface visual de apontar e clicar para analistas de negócios criarem modelos de aprendizado de máquina (ML) e gerar previsões precisas sem escrever código ou ter qualquer experiência anterior em ML.

Para possibilitar agilidade a esses novos usuários e ao mesmo tempo garantir a segurança dos ambientes, muitas empresas optaram por adotar a tecnologia single sign-on, como Logon único da AWS. O AWS SSO é um serviço de logon único baseado em nuvem que facilita o gerenciamento centralizado do acesso SSO a todas as suas contas da AWS e aplicativos de nuvem. Ele inclui um portal do usuário onde os usuários finais podem encontrar e acessar todas as suas contas da AWS e aplicativos de nuvem atribuídos em um só lugar, incluindo aplicativos personalizados que oferecem suporte a Security Assertion Markup Language (SAML) 2.0.

Neste post, orientamos você pelas etapas necessárias para configurar o Canvas como um aplicativo SAML 2.0 personalizado no AWS SSO, para que seus analistas de negócios possam acessar o Canvas perfeitamente com suas credenciais do AWS SSO ou de outros provedores de identidade (IdPs) existentes, sem a necessidade de precisa fazê-lo através do Console de gerenciamento da AWS.

Visão geral da solução

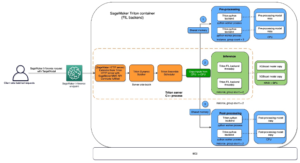

Para estabelecer uma conexão do AWS SSO com o Estúdio Amazon SageMaker app de domínio, você deve concluir as seguintes etapas:

- Crie um perfil de usuário no Studio para cada usuário do AWS SSO que deve acessar o Canvas.

- Crie um aplicativo SAML 2.0 personalizado no AWS SSO e atribua-o aos usuários.

- Crie o necessário Gerenciamento de acesso e identidade da AWS (IAM) provedor SAML e função AWS SSO.

- Mapeie as informações necessárias do AWS SSO para o domínio do SageMaker por meio de mapeamentos de atributos.

- Acesse o aplicativo Canvas do AWS SSO.

Pré-requisitos

Para conectar o Canvas ao AWS SSO, você deve ter os seguintes pré-requisitos configurados:

- AWS SSO em uma das regiões da AWS compatíveis. Para obter instruções, consulte Iniciar.

- Um domínio SageMaker usando IAM. Para obter instruções, consulte Integração ao domínio do Amazon SageMaker usando o IAM.

Criar um perfil de usuário de domínio do Studio

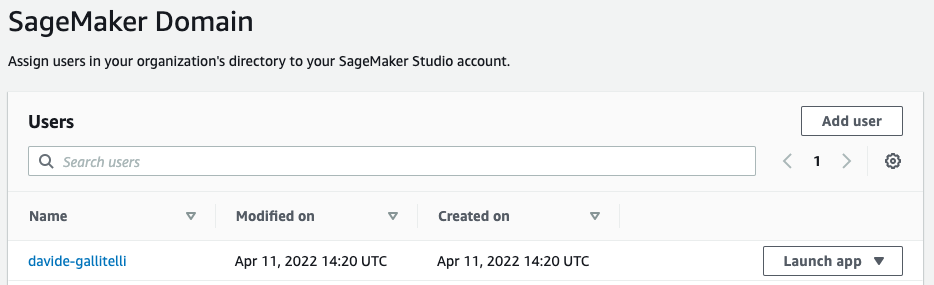

Em um domínio do Studio, cada usuário tem seu próprio perfil de usuário. Aplicativos de estúdio como Studio IDE, RStudio e Canvas podem ser criados por esses perfis de usuário e estão vinculados ao perfil de usuário que os criou.

Para que o AWS SSO acesse o aplicativo Canvas para um determinado perfil de usuário, você precisa mapear o nome do perfil de usuário para o nome de usuário no AWS SSO. Dessa forma, o nome de usuário do AWS SSO — e, portanto, o nome do perfil de usuário — pode ser passado automaticamente pelo AWS SSO para o Canvas.

Nesta postagem, presumimos que os usuários do AWS SSO já estejam disponíveis, criados durante os pré-requisitos de integração ao AWS SSO. Você precisa de um perfil de usuário para cada usuário do AWS SSO que deseja integrar ao seu domínio do Studio e, portanto, ao Canvas.

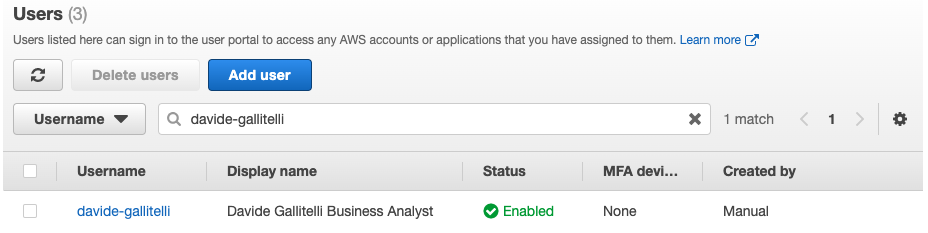

Para recuperar essas informações, navegue até o Utilizadores página no console do AWS SSO. Aqui você pode ver o nome de usuário do seu usuário, no nosso caso davide-gallitelli.

Com essas informações, agora você pode acessar seu domínio do Studio e criar um novo perfil de usuário chamado exatamente davide-gallitelli.

Se você tiver outro IdP, poderá usar qualquer informação fornecida por ele para nomear seu perfil de usuário, desde que seja exclusivo para seu domínio. Apenas certifique-se de mapeá-lo corretamente de acordo com Mapeamento de atributos do AWS SSO.

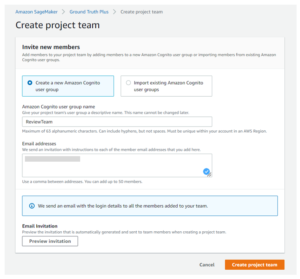

Crie o aplicativo SAML 2.0 personalizado no AWS SSO

A próxima etapa é criar um aplicativo SAML 2.0 personalizado no AWS SSO.

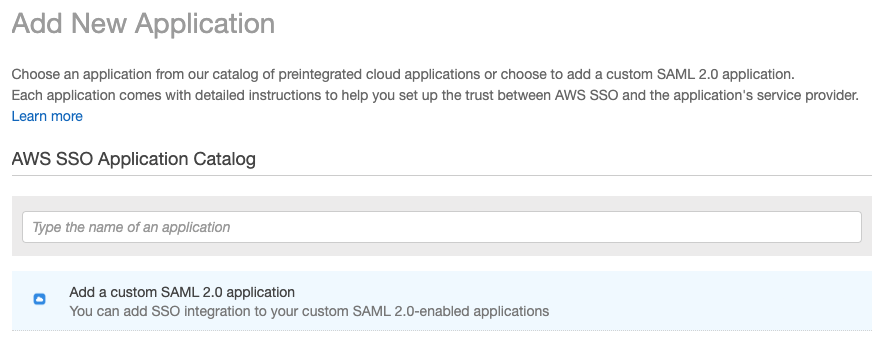

- No console AWS SSO, escolha Aplicações no painel de navegação.

- Escolha Adicionar um novo aplicativo.

- Escolha Adicionar um aplicativo SAML 2.0 personalizado.

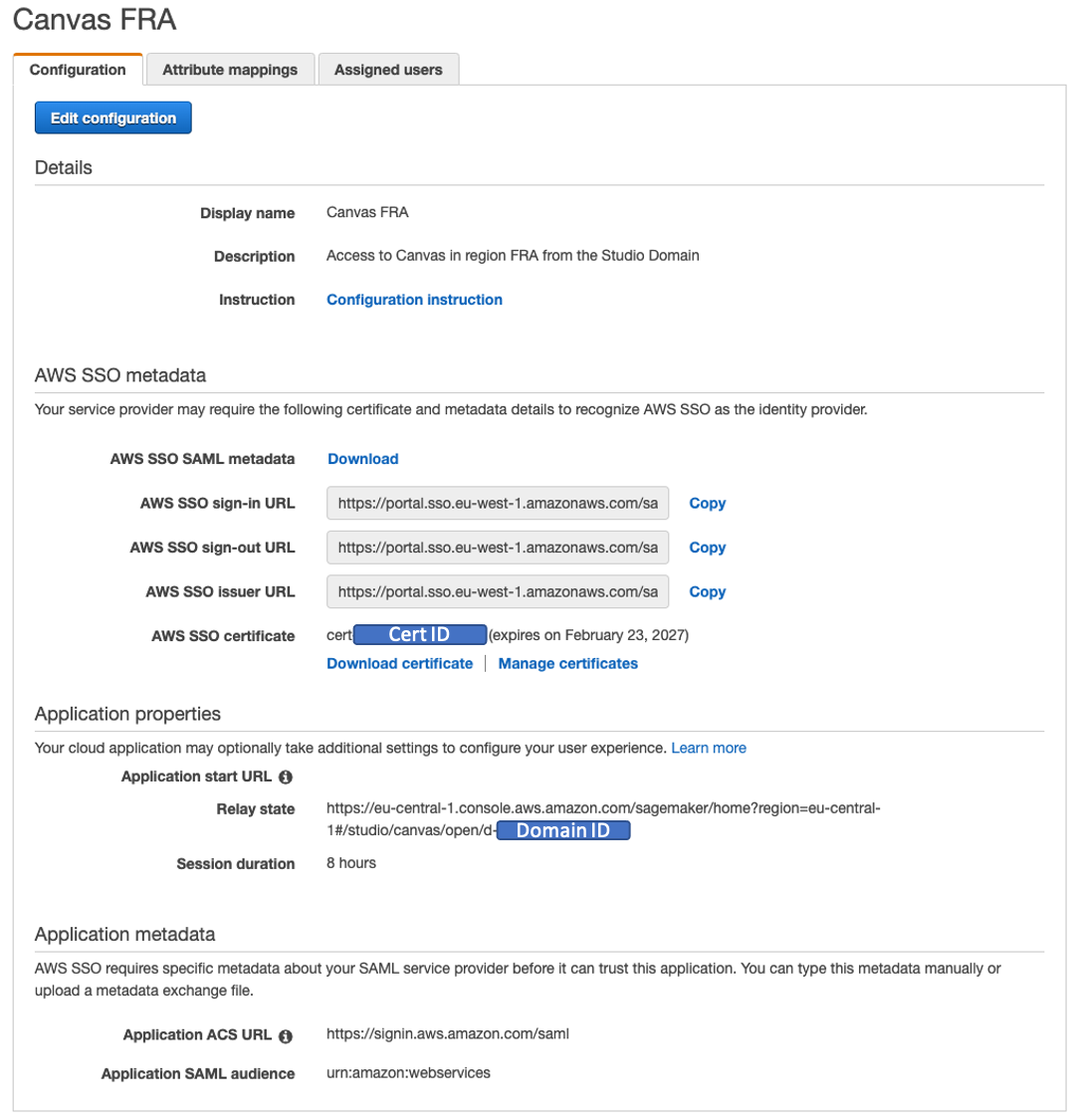

- Faça download do arquivo de metadados SAML do AWS SSO, que você usa durante a configuração do IAM.

- Escolha Como seu nome será exibido, insira um nome, como

SageMaker Canvasseguido por sua região. - Escolha Descrição, insira uma descrição opcional.

- Escolha URL de início do aplicativo, deixe como está.

- Escolha Estado do relé, entrar

https://YOUR-REGION.console.aws.amazon.com/sagemaker/home?region=YOUR-REGION#/studio/canvas/open/YOUR-STUDIO-DOMAIN-ID. - Escolha Duração da sessão, escolha a duração da sua sessão. Sugerimos 8 horas.

A Duração da sessão O valor representa a quantidade de tempo que você deseja que a sessão do usuário dure antes que a autenticação seja necessária novamente. Uma hora é o mais seguro, enquanto mais tempo significa menos necessidade de interação. Escolhemos 8 horas neste caso, equivalentes a um dia de trabalho. - Escolha URL do aplicativo ACS, insira https://signin.aws.amazon.com/saml.

- Escolha Público-alvo do aplicativo SAML, entrar

urn:amazon:webservices.

Depois que suas configurações forem salvas, a configuração do seu aplicativo deve ser semelhante à captura de tela a seguir.

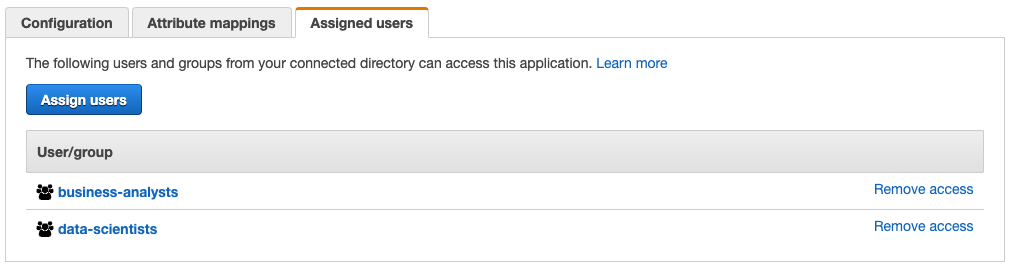

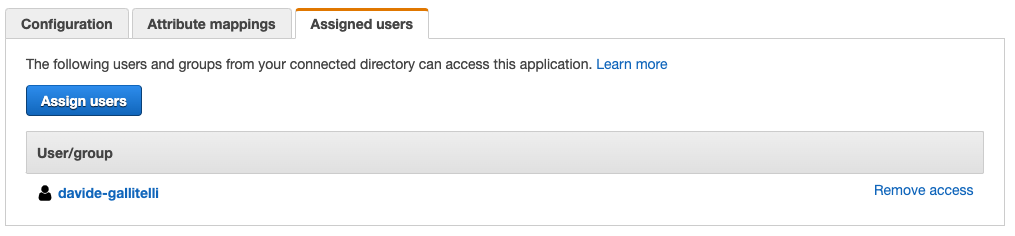

Agora você pode atribuir seus usuários a este aplicativo, para que o aplicativo apareça no portal do AWS SSO após o login.

Agora você pode atribuir seus usuários a este aplicativo, para que o aplicativo apareça no portal do AWS SSO após o login. - No Usuários atribuídos guia, escolha Atribuir usuários.

- Escolha seus usuários.

Opcionalmente, se você deseja permitir que muitos cientistas de dados e analistas de negócios em sua empresa usem o Canvas, a maneira mais rápida e fácil é usar grupos de SSO da AWS. Para isso, criamos dois grupos do AWS SSO: business-analysts e data-scientists. Atribuímos os usuários a esses grupos de acordo com suas funções e, em seguida, damos acesso ao aplicativo a ambos os grupos.

Configure seu provedor SAML do IAM e a função AWS SSO

Para configurar seu provedor SAML do IAM, conclua as etapas a seguir:

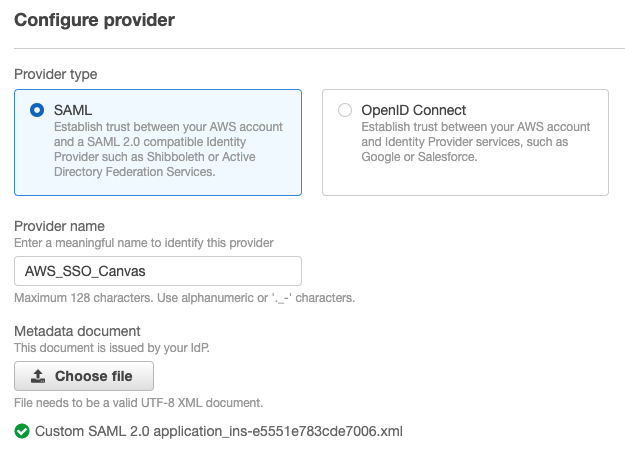

- No console IAM, escolha Provedores de identidade no painel de navegação.

- Escolha Adicionar provedor.

- Escolha Tipo de provedor, selecione SAML.

- Escolha Nome do provedor, insira um nome, como

AWS_SSO_Canvas. - Carregue o documento de metadados que você baixou anteriormente.

- Anote o ARN a ser usado em uma etapa posterior.

Também precisamos criar uma nova função para o AWS SSO usar para acessar o aplicativo. - No console IAM, escolha Setores no painel de navegação.

- Escolha Criar função.

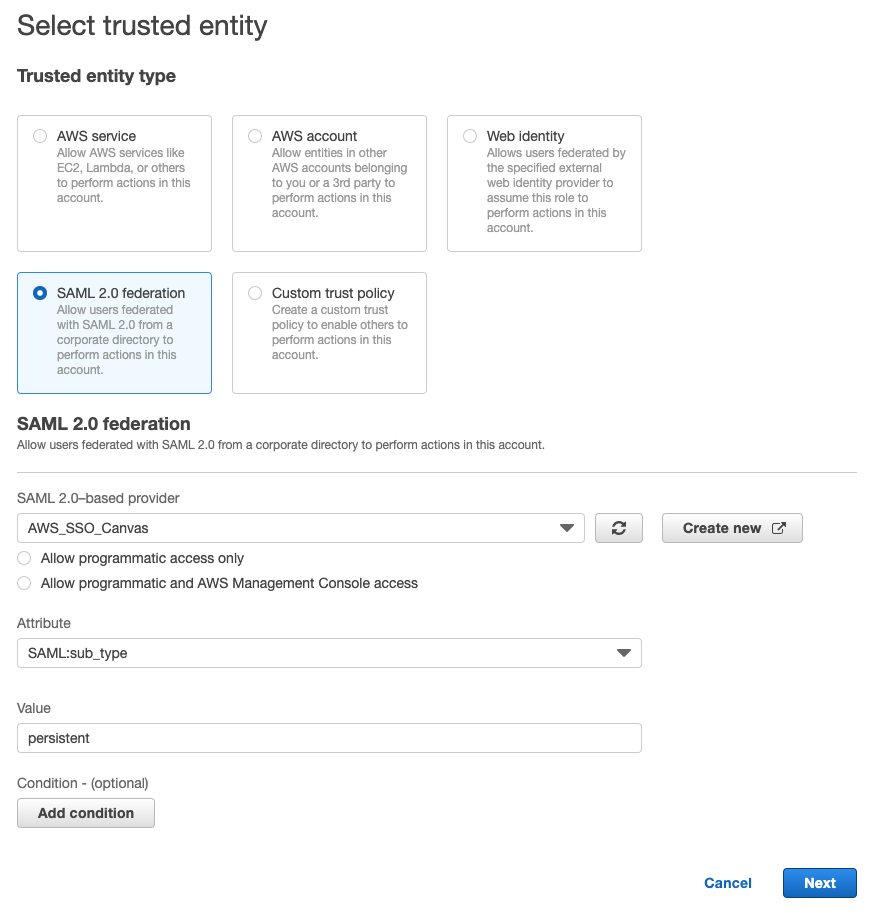

- Escolha Tipo de entidade confiável, selecione Federação SAML 2.0.

- Escolha Provedor baseado em SAML 2.0, escolha o provedor que você criou (

AWS_SSO_Canvas). - Não selecione nenhum dos dois métodos de acesso SAML 2.0.

- Escolha Atributo, escolha SAML:sub_type.

- Escolha Valor, entrar

persistent. - Escolha Próximo.

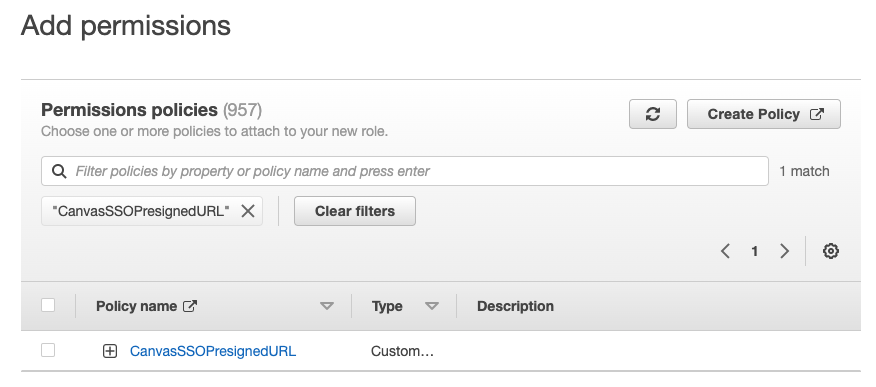

Precisamos dar ao AWS SSO a permissão para criar um URL pré-assinado de domínio do Studio, que precisamos para realizar o redirecionamento para o Canvas. - No Políticas de permissões página, escolha Criar política.

- No Criar guia de política, escolha JSON e digite o seguinte código:

- Escolha Próximo:Etiquetas e fornecer tags, se necessário.

- Escolha Próxima:Revisão.

- Nomeie a política, por exemplo

CanvasSSOPresignedURL. - Escolha Criar política.

- Retorne para Adicionar permissões página e procure a política que você criou.

- Selecione a política e, em seguida, escolha Próximo.

- Nomeie a função, por exemplo

AWS_SSO_Canvas_Rolee forneça uma descrição opcional. - Na página de revisão, edite a política de confiança para corresponder ao seguinte código:

- Salve as alterações e escolha Criar função.

- Observe também o ARN dessa função, para usar na seção a seguir.

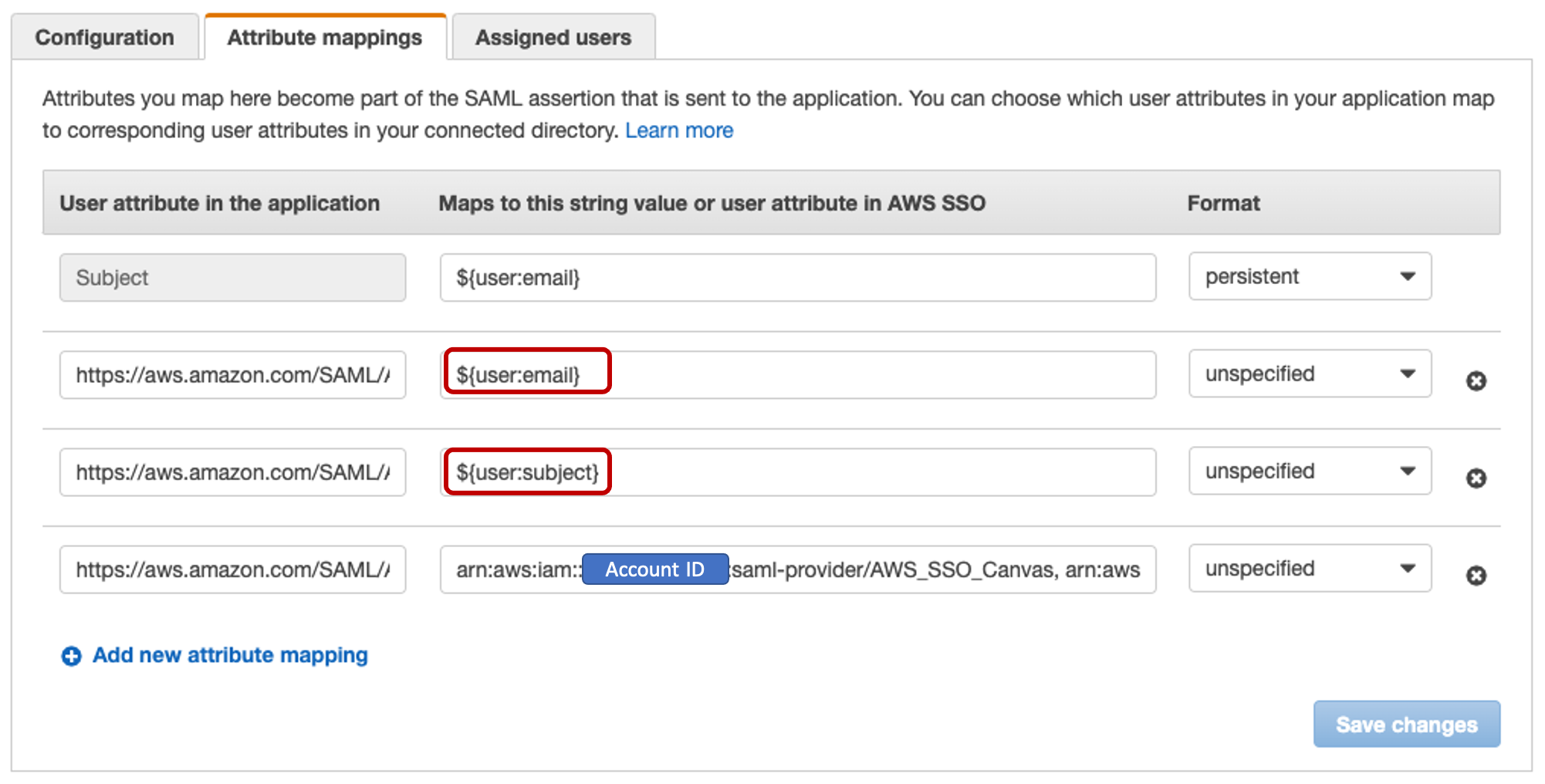

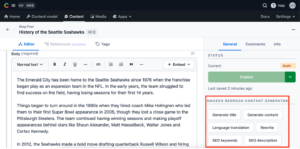

Configure os mapeamentos de atributos no AWS SSO

A etapa final é configurar os mapeamentos de atributos. Os atributos mapeados aqui se tornam parte da asserção SAML que é enviada ao aplicativo. Você pode escolher quais atributos de usuário em seu aplicativo mapeiam para atributos de usuário correspondentes em seu diretório conectado. Para obter mais informações, consulte Mapeamentos de atributos.

- No console do AWS SSO, navegue até o aplicativo que você criou.

- No Mapeamentos de atributos guia, configure os seguintes mapeamentos:

| Atributo do usuário no aplicativo | Mapeia para este valor de string ou atributo de usuário no AWS SSO |

Subject |

${user:email} |

https://aws.amazon.com/SAML/Attributes/RoleSessionName |

${user:email} |

https://aws.amazon.com/SAML/Attributes/PrincipalTag:SageMakerStudioUserProfileName |

${user:subject} |

https://aws.amazon.com/SAML/Attributes/Role |

, |

Você Terminou!

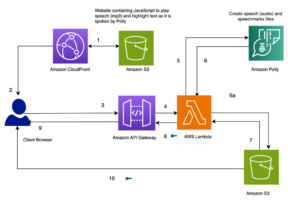

Acesse o aplicativo Canvas do AWS SSO

No console do AWS SSO, anote a URL do portal do usuário. Sugerimos que você faça logout da sua conta da AWS primeiro ou abra uma janela anônima do navegador. Navegue até a URL do portal do usuário, faça login com as credenciais que você definiu para o usuário do AWS SSO e escolha seu aplicativo Canvas.

Você é redirecionado automaticamente para o aplicativo Canvas.

Conclusão

Neste post, discutimos uma solução para permitir que analistas de negócios experimentem ML sem código via Canvas de maneira segura e unificada por meio de um portal de logon único. Para fazer isso, configuramos o Canvas como um aplicativo SAML 2.0 personalizado no AWS SSO. Os analistas de negócios agora estão a um clique de usar o Canvas e resolver novos desafios com ML sem código. Isso permite a segurança necessária para as equipes de engenharia e segurança da nuvem, ao mesmo tempo em que permite a agilidade e a independência das equipes de analistas de negócios. Um processo semelhante pode ser replicado em qualquer IdP reproduzindo essas etapas e adaptando-as ao SSO específico.

Para saber mais sobre o Canvas, confira Anunciando o Amazon SageMaker Canvas – um recurso de aprendizado de máquina visual e sem código para analistas de negócios. O Canvas também permite fácil colaboração com equipes de ciência de dados. Para saber mais, consulte Crie, compartilhe, implante: como analistas de negócios e cientistas de dados alcançam um time-to-market mais rápido usando ML sem código e Amazon SageMaker Canvas. Para administradores de TI, sugerimos verificar Configuração e gerenciamento do Amazon SageMaker Canvas (para administradores de TI).

Sobre o autor

Davide Gallitelli é um Arquiteto de Soluções Especialista para AI/ML na região EMEA. Ele está baseado em Bruxelas e trabalha em estreita colaboração com clientes em todo o Benelux. Ele é desenvolvedor desde muito jovem, começando a codificar aos 7 anos de idade. Ele começou a aprender IA/ML em seus últimos anos de universidade e se apaixonou por isso desde então.

Davide Gallitelli é um Arquiteto de Soluções Especialista para AI/ML na região EMEA. Ele está baseado em Bruxelas e trabalha em estreita colaboração com clientes em todo o Benelux. Ele é desenvolvedor desde muito jovem, começando a codificar aos 7 anos de idade. Ele começou a aprender IA/ML em seus últimos anos de universidade e se apaixonou por isso desde então.

- Coinsmart. A melhor troca de Bitcoin e criptografia da Europa.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. ACESSO LIVRE.

- CryptoHawk. Radar Altcoin. Teste grátis.

- Fonte: https://aws.amazon.com/blogs/machine-learning/enable-business-analysts-to-access-amazon-sagemaker-canvas-without-using-the-aws-management-console-with-aws- então/

- "

- 100

- 7

- a

- Sobre

- Acesso

- Segundo

- Conta

- preciso

- Alcançar

- Açao Social

- administradores

- Todos os Produtos

- Permitindo

- já

- Amazon

- quantidade

- anunciou

- Outro

- app

- Aplicação

- aplicações

- Aplicativos

- atribuído

- atributos

- Autenticação

- automaticamente

- disponível

- AWS

- tornam-se

- antes

- fronteira

- navegador

- Bruxelas

- construir

- negócio

- lona

- casas

- desafios

- a verificação

- Escolha

- escolhido

- Na nuvem

- código

- colaboração

- Empresas

- Empresa

- completar

- condição

- Configuração

- Contato

- conectado

- da conexão

- cônsul

- Correspondente

- crio

- criado

- Credenciais

- personalizadas

- cliente

- dados,

- ciência de dados

- dia

- implantar

- Developer

- desenvolvedores

- domínio

- down

- durante

- cada

- efeito

- permitir

- permite

- Engenharia

- Engenheiros

- assegurando

- Entrar

- entidade

- estabelecer

- exatamente

- exemplo

- existente

- vasta experiência

- mais rápido

- mais rápido

- Primeiro nome

- seguinte

- da

- gerar

- Do grupo

- ter

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- Como funciona o dobrador de carta de canal

- HTTPS

- Dados de identificação:

- inclui

- Incluindo

- aumentando

- indivíduos

- INFORMAÇÕES

- interação

- Interface

- IT

- língua

- APRENDER

- aprendizagem

- Deixar

- longo

- olhar

- gosta,

- máquina

- aprendizado de máquina

- fazer

- FAZ

- gerencia

- de grupos

- gestão

- mapa,

- Match

- significa

- métodos

- ML

- modelos

- mais

- a maioria

- Navegar

- Navegação

- necessário

- Próximo

- número

- Onboarding

- aberto

- Outros

- próprio

- parte

- Pessoas

- Plataformas

- políticas

- Privacidade

- Portal

- Previsões

- anterior

- Diretor

- processo

- Perfil

- Perfis

- fornecer

- fornecido

- provedor

- fornecedores

- recentemente

- recentemente

- redirecionar

- região

- representa

- requerer

- requeridos

- recurso

- rever

- Tipo

- Ciência

- cientistas

- sem problemas

- Pesquisar

- seguro

- Secured

- segurança

- serviço

- conjunto

- Partilhar

- semelhante

- desde

- solteiro

- So

- sólido

- solução

- Soluções

- especialista

- específico

- começo

- começado

- Declaração

- estudo

- ajuda

- Suportado

- equipes

- Tecnologias

- Equipar

- A

- assim sendo

- Através da

- todo

- tempo

- ferramentas

- Confiança

- único

- universidade

- usar

- usuários

- valor

- versão

- enquanto

- dentro

- sem

- Atividades:

- trabalho

- escrita

- anos

- jovem

- investimentos