Pesquisa ESET

O fechamento de vetores de intrusão força os cibercriminosos a revisitar antigas vias de ataque, mas também a procurar novas maneiras de atacar suas vítimas

12 setembro 2023

E-mails de sextorsão e outras ameaças baseadas em texto aumentaram enormemente no primeiro semestre de 1 e permanece a questão do porquê. Os criminosos são apenas preguiçosos? Eles estão tentando ganhar dinheiro fácil durante os dias de folga? Ou isso faz parte de algo maior, potencialmente envolvendo IA generativa?

E isso é apenas um arranhão na superfície das tendências observadas no último relatório de ameaças da ESET, o foco deste episódio. Outro vetor de intrusão que recebeu maior atenção dos cibercriminosos foram os servidores MS SQL, que tiveram que resistir a um novo aumento nos ataques de força bruta.

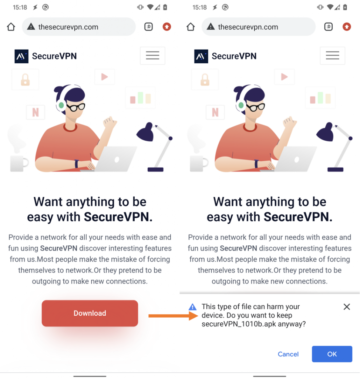

Ah, e não esqueçamos a prática criminosa da usura, que aparece na forma de aplicativos maliciosos para Android. À procura de vítimas nos países ao redor do equador e no hemisfério sul, os cibercriminosos tentam pressionar e ameaçar as vítimas para que paguem taxas de juro exorbitantes sobre empréstimos de curto prazo – que por vezes nem sequer oferecem.

No entanto, nem tudo foi ruim no primeiro semestre de 1. Uma boa notícia foi que o notório botnet Emotet mostrou pouca atividade, executando apenas algumas campanhas de spam menores e surpreendentemente ineficazes em março. Depois que isso acabou, tudo ficou em silêncio. O que chamou a atenção dos pesquisadores foi uma nova funcionalidade semelhante a uma saída de depuração. Isso alimenta rumores de que o Emotet foi – pelo menos parcialmente – vendido para outro grupo de ameaças que não tem certeza de como as coisas funcionam.

Outra história positiva veio sobre o ladrão Redline. Este notório malware como serviço (MaaS) usado por criminosos para roubar informações das vítimas e entregar outros malwares foi interrompido por pesquisadores da ESET e seus amigos da Flare Systems. A interrupção derrubou uma cadeia de repositórios GitHub necessários para executar os painéis de controle RedLine para os afiliados. Como não havia canal de backup, as operadoras por trás do MaaS terão que encontrar uma rota diferente para executar o seu “serviço”.

Para todos esses tópicos e muito mais do ESET Threat Report, ouça o último episódio do podcast ESET Research, apresentado por Aryeh Goretsky. Desta vez, ele dirigiu suas perguntas a um dos autores do relatório, o especialista em conscientização sobre segurança, Ondrej Kubovi.č.

Para o relatório completo do primeiro semestre de 1, incluindo outros tópicos, como mudanças nas ameaças de criptomoeda, arquivos maliciosos do OneNote, o primeiro ataque duplo à cadeia de suprimentos – cortesia do grupo Lazarus – ou os desenvolvimentos mais recentes no cenário de ransomware, clique aqui.

discutido:

- Sextorção e ameaças baseadas em texto 1:46

- Ataques de força bruta em servidores MS SQL 7:10

- Usura em aplicativos Android 9:20

- Atividade de emotet 13:25

- Interrupção do RedLine Stealer 16:45

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Automotivo / EVs, Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- ChartPrime. Eleve seu jogo de negociação com ChartPrime. Acesse aqui.

- BlockOffsets. Modernizando a Propriedade de Compensação Ambiental. Acesse aqui.

- Fonte: https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- :tem

- :é

- :não

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- atividade

- Afiliados

- Depois de

- AI

- Todos os Produtos

- tb

- e

- andróide

- Outro

- aparecendo

- Aplicativos

- SOMOS

- por aí

- AS

- At

- ataque

- Ataques

- por WhatsApp.

- autores

- avenidas

- consciência

- backup

- Mau

- sido

- atrás

- maior

- Botnet

- força bruta

- mas a

- by

- veio

- Campanhas

- Categoria

- apanhados

- cadeia

- Alterações

- Canal

- ao controle

- países

- Criminal

- Os criminosos

- criptomoedas

- cibercriminosos

- dias

- entregar

- desenvolvimentos

- diferente

- digital

- dirigido

- perturbado

- Rompimento

- não

- duplo

- down

- durante

- ganhar

- fácil

- e-mails

- episódio

- Pesquisa ESET

- Mesmo

- poucos

- Arquivos

- Encontre

- Primeiro nome

- alargamento

- Foco

- Escolha

- força

- formulário

- amigos

- da

- cheio

- Relatório completo

- funcionalidade

- generativo

- IA generativa

- GitHub

- Bom estado, com sinais de uso

- Grupo

- tinha

- Ter

- he

- sua

- hospedado

- Como funciona o dobrador de carta de canal

- HTTPS

- Caça

- in

- Incluindo

- Crescimento

- aumentou

- INFORMAÇÕES

- interesse

- Taxa de juros

- para dentro

- envolvendo

- IT

- apenas por

- mais recente

- ultimos desenvolvimentos

- Lázaro

- Grupo Lazarus

- mínimo

- pequeno

- Empréstimos

- olhar

- malwares

- Malware como serviço (MaaS)

- Março

- maciço

- max-width

- menor

- dinheiro

- mais

- MS

- necessário

- Novo

- notícias

- não

- notório

- of

- WOW!

- Velho

- on

- ONE

- só

- operadores

- or

- Outros

- saída

- Acima de

- painéis

- parte

- pagar

- peça

- platão

- Inteligência de Dados Platão

- PlatãoData

- Podcast

- positivo

- potencialmente

- prática

- pressão

- fornecer

- questão

- Frequentes

- ransomware

- Preços

- em relação a

- permanece

- renovado

- Denunciar

- pesquisa

- pesquisadores

- assemelhando-se

- Rota

- Rumores

- Execute

- corrida

- cena

- segurança

- Consciência de segurança

- visto

- Servidores

- assistência técnica de curto e longo prazo

- mostrou

- vendido

- algo

- do sul

- Spam

- especialista

- História

- tal

- superfície

- sistemas

- que

- A

- deles

- Lá.

- deles

- coisas

- isto

- aqueles

- ameaça

- Relatório de Ameaça

- ameaçar

- ameaças

- tempo

- para

- levou

- Temas

- Tendências

- tentar

- tentando

- usava

- vítimas

- foi

- maneiras

- fui

- foram

- O Quê

- qual

- porque

- precisarão

- Atividades:

- zefirnet