Fast Company, publicação de notícias de negócios, retirou seu site do ar depois que invasores cibernéticos comprometeram seu sistema de gerenciamento de conteúdo (CMS). Eles usaram o acesso para enviar duas notificações push obscenas e racistas aos assinantes do Apple News.

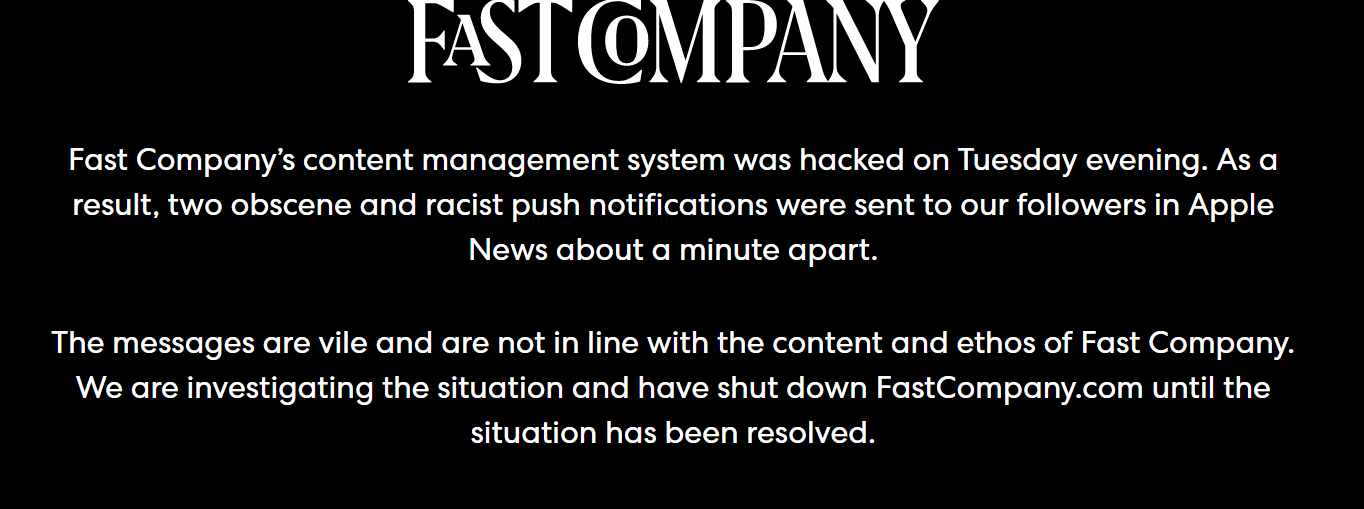

O incidente segue um ataque de desfiguração semelhante na página inicial do FastCompany.com no domingo, onde os invasores postaram linguagem semelhante. O meio de comunicação substituiu seu site por um comunicado durante a noite de terça-feira, que permanece em vigor até o momento.

“As mensagens são vis e não estão alinhadas com o conteúdo e a ética da Fast Company”, disse a empresa disse no aviso. “A Fast Company lamenta que uma linguagem tão repugnante tenha aparecido em nossas plataformas e no Apple News, e pedimos desculpas a todos que a viram antes de ser removida.”

A empresa está investigando a situação e trabalhando para limpar o local, disse. Embora ainda não estejam disponíveis detalhes do ataque, James McQuiggan, defensor da conscientização de segurança da KnowBe4, observou que o objetivo era claramente o assassinato da marca, talvez com um lado de flexibilização.

“Embora os cibercriminosos sempre busquem o dinheiro, de vez em quando, eles gostam de demonstrar sua ousadia, mostrando que têm acesso a sistemas confidenciais ou publicamente visíveis, postando algo fora do escopo normal das informações compartilhadas”, disse ele em comunicado enviado por e-mail. .

Destacando a necessidade de melhor segurança

Christopher Budd, gerente sênior de pesquisa de ameaças da Sophos, disse à Dark Reading que este é apenas o exemplo mais recente de um ataque contra a infraestrutura de relações públicas e notícias para fornecer informações falsas, com outro exemplo recente sendo um comunicado de imprensa falso alegando que o Walmart iria começar a aceitar bitcoin.

O ataque “destaca a fragilidade da infraestrutura de relações públicas e de notícias e mostra como ataques como estes podem ser potencialmente realizados para fins mais maliciosos que resultam em consequências mais terríveis”, diz ele. “Em última análise, este ataque mostra como os canais de notícias formam uma infra-estrutura de informação crítica e que esta infra-estrutura deve ser protegida de forma que corresponda à sua criticidade.”

Em um nível mais amplo, Jason Kent, hacker residente na Cequence Security, suspeita de um ataque de preenchimento de credenciais poderia estar em jogo, indicando que “as credenciais não eram muito sofisticadas e não eram apoiadas por autenticação multifatorial ou requisitos de VPN”, diz ele.

“Os ataques de preenchimento de credenciais são alguns dos ataques mais difundidos que vemos diariamente”, acrescenta. “Os invasores tentam adivinhar as senhas de contas válidas e, se tiverem sucesso, utilizarão a permissão total dessas credenciais. O acesso privilegiado deve ser monitorado de perto, pois uma vez que o invasor os tenha, ele causará todo tipo de estrago.”

- blockchain

- carteiras de criptomoeda

- cryptoexchange

- cíber segurança

- cibercriminosos

- Cíber segurança

- Leitura escura

- Departamento de Segurança Interna

- carteiras digitais

- firewall

- Kaspersky

- malwares

- Mcafee

- NexBLOC

- platão

- platão ai

- Inteligência de Dados Platão

- Jogo de Platão

- PlatãoData

- jogo de platô

- VPN

- a segurança do website