A indústria de criptografia evoluiu para um ecossistema interconectando vários blockchains de Camada 1 (L1) e soluções de escalonamento de Camada 2 (L2) com recursos e compensações exclusivos.

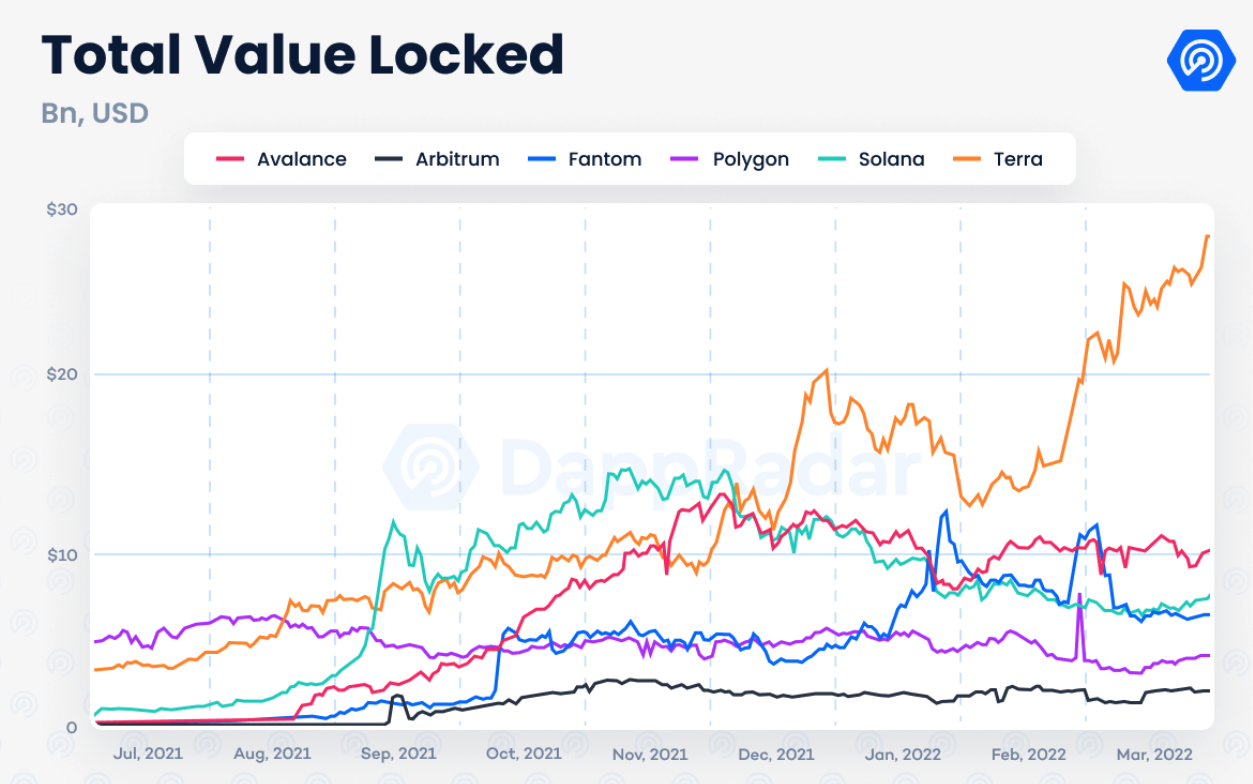

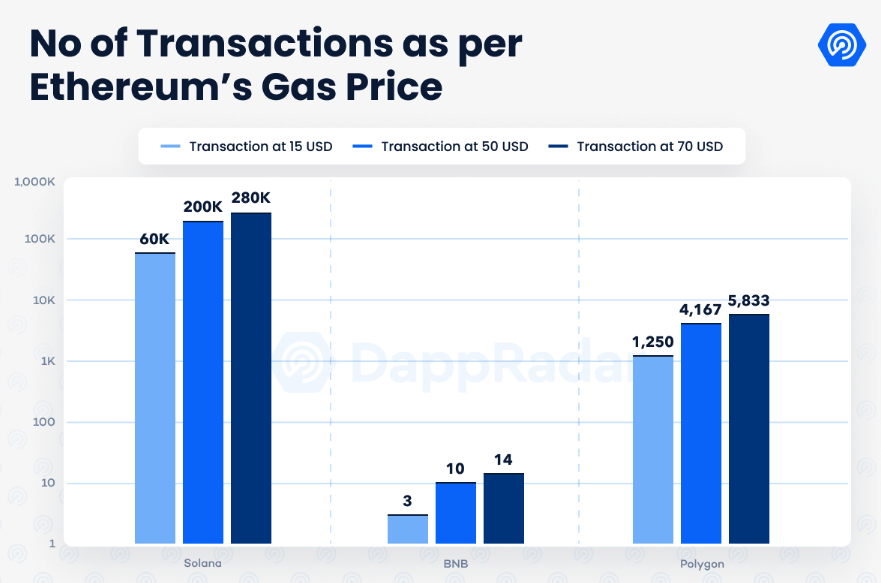

Redes como Fantom, Terra ou Avalanche tornaram-se ricas em atividades DeFi, enquanto dapps jogue para ganhar, como Axie Infinity e DeFi Kingdoms, sustentam ecossistemas inteiros como Ronin e Harmony. Esses blockchains surgiram como alternativas sérias às taxas de gás do Ethereum e aos tempos de transação relativamente lentos. A necessidade de uma maneira fácil de mover ativos entre protocolos em blockchains diferentes tornou-se mais crítica do que nunca.

É aqui que entram as pontes blockchain.

Como resultado do cenário multichain, o valor total bloqueado (TVL) em todos os dapps DeFi disparou. No final de março de 2022, o TVL do setor foi estimado em US$ 215 bilhões, 156% superior ao de março de 2021. A quantidade de valor bloqueado e interligado nesses dapps DeFi atraiu a atenção de hackers mal-intencionados, e a tendência mais recente sugere que os invasores podem ter encontrou um elo fraco nas pontes blockchain.

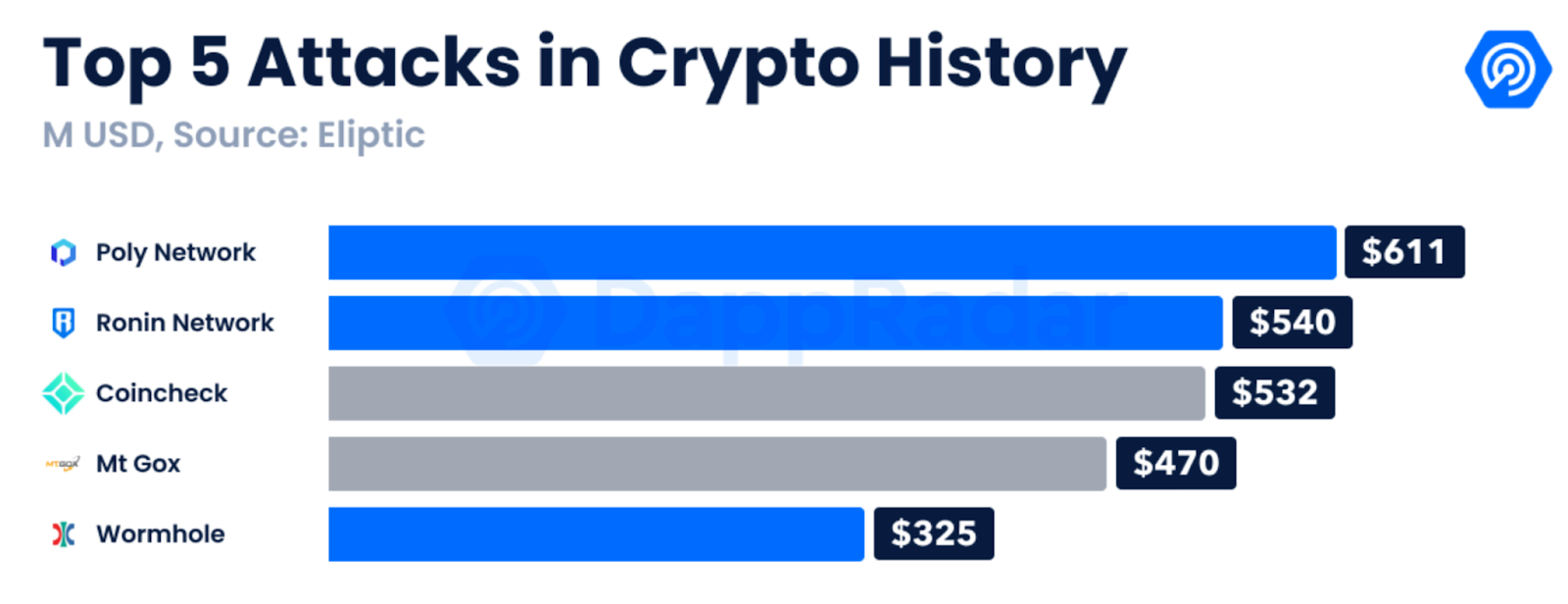

De acordo com o banco de dados Rekt, US$ 1.2 bilhão em ativos criptográficos foram roubados no primeiro trimestre de 1, representando 2022% de todos os fundos roubados de todos os tempos, de acordo com a mesma fonte. Curiosamente, pelo menos 35.8% dos bens perdidos em 80 foram roubados de pontes.

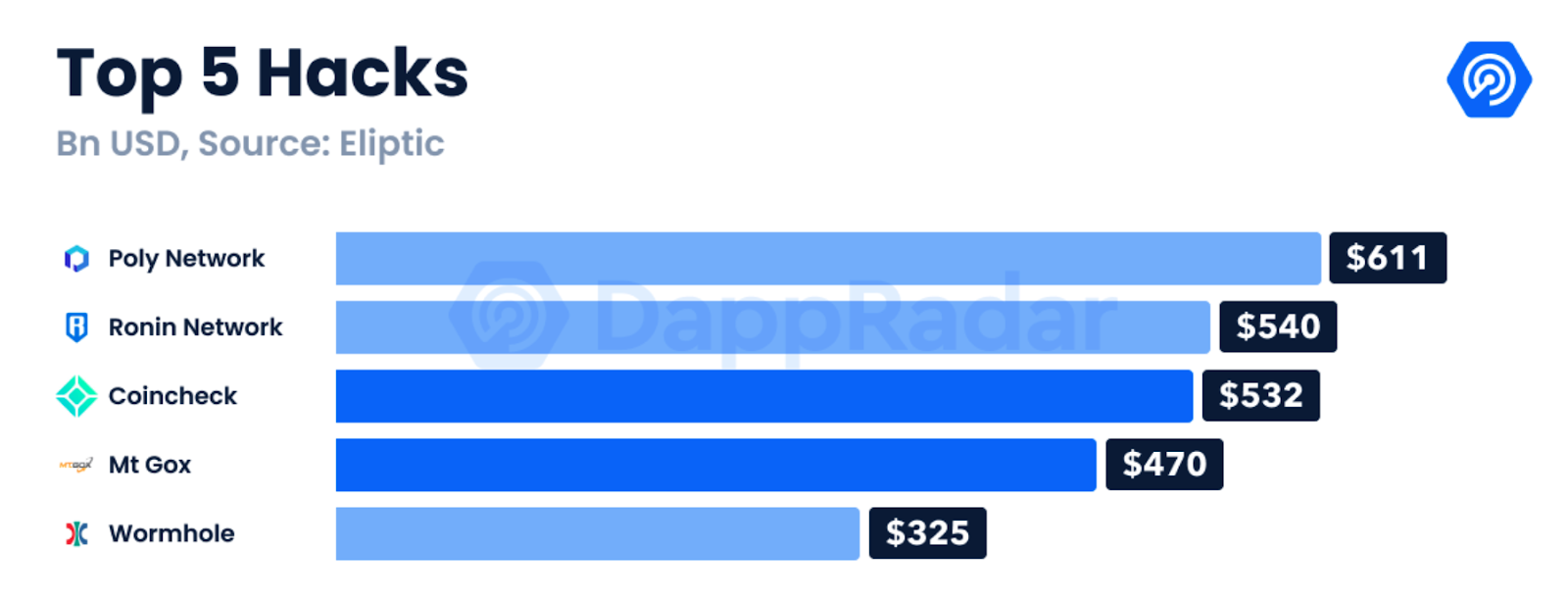

Um dos ataques mais graves ocorreu há duas semanas, quando o A ponte Ronin foi hackeada por US$ 540 milhões. Antes disso, o Buraco de Minhoca Solana e a ponte Qubit Finance da BNB Chain foram exploradas por mais de US$ 400 milhões em 2022. O maior hack na história da criptografia ocorreu em agosto de 2021, quando o A ponte PolyNetwork foi explorada por US$ 610 milhões, embora os fundos roubados tenham sido devolvidos posteriormente.

As pontes são uma das ferramentas mais valiosas da indústria, mas a sua natureza interoperável apresenta um desafio importante para os projetos que as constroem.

Entendendo as Pontes Blockchain

Análogas às pontes de Manhattan, as pontes blockchain são plataformas que conectam duas redes diferentes, permitindo uma transferência cruzada de ativos e informações de uma blockchain para outra. Dessa forma, as criptomoedas e os NFTs não ficam isolados em suas cadeias nativas, mas podem ser “conectados” entre diferentes blockchains, multiplicando as opções de utilização desses ativos.

Graças às pontes, o Bitcoin é usado em redes inteligentes baseadas em contratos para fins DeFi, ou um NFL All Day NFT pode ser transferido do Flow para o Ethereum para ser fracionado ou usado como garantia.

Existem diferentes abordagens quando se trata de transferência de ativos. Como o nome sugere, as pontes Lock-and-Mint funcionam bloqueando os ativos originais dentro de um contrato inteligente no lado do envio, enquanto a rede receptora cria uma réplica do token original no outro lado. Se o Ether for interligado entre Ethereum e Solana, o Ether em Solana é apenas uma representação “embrulhada” da criptografia, não o token em si.

Embora a abordagem lock-and-mint seja o método de ponte mais popular, existem outras maneiras de concluir a transferência de ativos, como “burn-and-mint” ou swaps atômicos autoexecutados por um contrato inteligente para trocar ativos entre duas redes. Connext (anteriormente xPollinate) e cPonte são pontes que dependem de trocas atômicas.

Do ponto de vista da segurança, as pontes podem ser classificadas em dois grupos principais: confiáveis e sem confiança. Pontes confiáveis são plataformas que dependem de terceiros para validar transações, mas, mais importante ainda, para atuar como custodiantes dos ativos interligados. Exemplos de pontes confiáveis podem ser encontrados em quase todas as pontes específicas de blockchain, como a Binance Bridge, Ponte POS poligonal, WBTC Bridge, Avalanche Bridge, Harmony Bridge, Terra Shuttle Bridge e dapps específicos como Multichain (anteriormente Anyswap) ou Tron's Just Cryptos.

Por outro lado, as plataformas que dependem exclusivamente de contratos inteligentes e algoritmos para custódia de ativos são pontes sem confiança. O fator de segurança nas pontes sem confiança está vinculado à rede subjacente onde os ativos estão sendo interligados, ou seja, onde os ativos estão bloqueados. Pontes sem confiança podem ser encontradas em Ponte do arco-íris NEAR, Wormhole de Solana, Snow Bridge de Polkadot, Cosmos IBC e plataformas como Hop, Connext e Celer.

À primeira vista, pode parecer que as pontes sem confiança oferecem uma opção mais segura para transferir ativos entre blockchains. No entanto, tanto as pontes confiáveis como as sem confiança enfrentam desafios diferentes.

Limitações de pontes confiáveis e sem confiança

A ponte Ronin opera como uma plataforma centralizada e confiável. Esta ponte usa uma carteira multisig para custódia dos ativos da ponte. Resumindo, uma carteira multisig é um endereço que requer duas ou mais assinaturas criptográficas para aprovar uma transação. No caso de Ronin, a sidechain possui nove validadores que precisam de cinco assinaturas diferentes para aprovar depósitos e retiradas.

Outras plataformas usam a mesma abordagem, mas diversificam melhor o risco. Por exemplo, o Polygon depende de oito validadores e requer cinco assinaturas. As cinco assinaturas são controladas por diferentes partes. No caso de Ronin, quatro assinaturas foram mantidas apenas pela equipe Sky Mavis, criando um único ponto de falha. Depois que o hacker conseguiu controlar as quatro assinaturas do Sky Mavis de uma só vez, foi necessária apenas mais uma assinatura para aprovar a retirada dos ativos.

Em 23 de março, o invasor obteve o controle da assinatura do Axie DAO, a peça final necessária para completar o ataque. 173,600 ETH e 25.5 milhões de USDC foram drenados do contrato de custódia de Ronin em duas transações diferentes no segundo maior ataque criptográfico de todos os tempos. Também é importante notar que a equipe Sky Mavis descobriu o hack quase uma semana depois, mostrando que os mecanismos de monitoramento de Ronin eram no mínimo deficientes, revelando outra falha nesta plataforma confiável.

Embora a centralização apresente uma falha fundamental, as pontes sem confiança estão sujeitas a explorações devido a bugs e vulnerabilidades no seu software e codificação.

O Solana Wormhole, uma plataforma que permite transações de ponte cruzada entre Solana e Ethereum, sofreu uma exploração em fevereiro de 2022, onde $ 325 milhões foram roubados devido a um bug nos contratos de custódia de Solana. Um bug nos contratos do Wormhole permitiu que o hacker desenvolvesse os validadores cross-chain. O invasor enviou 0.1 ETH do Ethereum para Solana para acionar um conjunto de “mensagens de transferência” que enganaram o programa para que aprovasse um suposto depósito de 120,000 ETH.

O hack do Wormhole aconteceu depois Rede Poli foi explorado por US$ 610 milhões em agosto de 2021 devido a falhas na taxonomia e estrutura dos contratos. As transações entre cadeias neste dapp são aprovadas por um grupo centralizado de nós chamados “keepers” e validadas na rede receptora por um contrato de gateway. Neste ataque, o hacker conseguiu obter privilégios como guardião e assim enganou o gateway definindo seus próprios parâmetros. O invasor repetiu o processo em Ethereum, Binance, Neo e outras blockchains para extrair mais ativos.

Todas as pontes levam ao Ethereum

Ethereum continua sendo o ecossistema DeFi mais dominante do setor, respondendo por quase 60% do TVL do setor. Ao mesmo tempo, o surgimento de diferentes redes como alternativas para os dapps DeFi da Ethereum desencadeou a atividade entre cadeias de pontes blockchain.

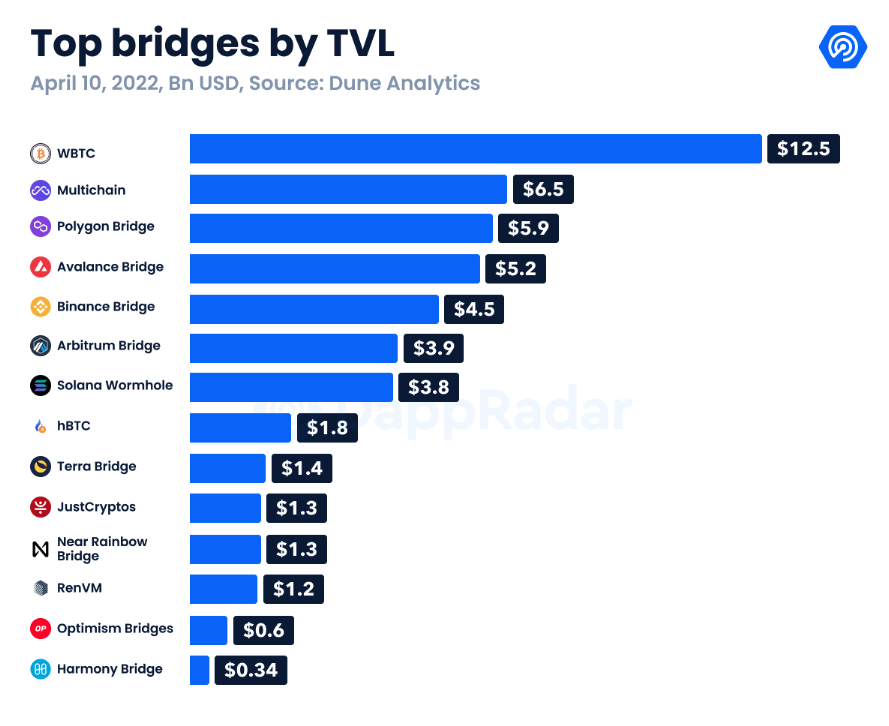

A maior ponte do setor é a ponte WBTC, que é custodiada pela BitGo, Kyber e Republic Protocol, a equipe por trás do RenVM. Como os tokens Bitcoin não são tecnicamente compatíveis com blockchains baseados em contratos inteligentes, a ponte WBTC “embrulha” o Bitcoin nativo, bloqueia-o no contrato de custódia da ponte e cunha sua versão ERC-20 no Ethereum. Esta ponte se tornou tremendamente popular no DeFi Summer e agora detém cerca de US$ 12.5 bilhões em Bitcoin. O WBTC permite que o BTC seja usado como garantia em dapps como Aave, Compound e Maker, ou para produzir fazendas ou ganhar juros em vários protocolos DeFi.

Multichain, anteriormente conhecido como Anyswap, é um dapp que oferece transações entre cadeias para mais de 40 blockchains com uma ponte integrada. A Multichain detém US$ 6.5 bilhões em todas as redes conectadas. No entanto, a ponte Fantom para Ethereum é de longe o maior pool, com US$ 3.5 bilhões bloqueados. Durante o segundo semestre de 2021, a rede Proof-of-Stake se estabeleceu como um destino DeFi popular com fazendas de rendimento atraentes envolvendo FTM, vários stablecoins ou wETH como aqueles encontrados no SpookySwap.

Ao contrário do Fantom, a maioria dos blockchains L1 usa uma ponte direta independente para conectar redes. A ponte Avalanche é maioritariamente custodiada pela Fundação Avalanche e é a maior ponte L1<>L1. Avalanche possui um dos cenários DeFi mais robustos com dapps como Trader Joe, Aave, Curve e Platypus Finance.

A ponte Binance também se destaca com US$ 4.5 bilhões em ativos bloqueados, seguida de perto por Solana Wormhole com US$ 3.8 bilhões. A Shuttle Bridge da Terra garante apenas US$ 1.4 bilhão, apesar de ser a segunda maior blockchain em termos de TVL.

Da mesma forma, soluções de escalonamento como Polygon, Arbitrum e Optimism também estão entre as pontes mais significativas em termos de ativos bloqueados. A Polygon POS Bridge, o principal ponto de entrada entre Ethereum e sua cadeia lateral, é a terceira maior ponte com quase US$ 6 bilhões sob custódia. Entretanto, a liquidez nas pontes de plataformas L2 populares, como Arbitrum e Optimism, também está a aumentar.

Outra ponte que merece destaque é a ponte Near Rainbow, que visa solucionar o famoso trilema de interoperabilidade. Esta plataforma que conecta Near e Aurora com Ethereum pode apresentar uma oportunidade valiosa para alcançar segurança em pontes sem confiança.

Melhorando a segurança entre cadeias

Tanto as pontes confiáveis como as sem confiança, as duas abordagens para a custódia de ativos em ponte, são propensas a fraquezas fundamentais e técnicas. Ainda assim, existem formas de prevenir e diminuir o impacto causado por atacantes maliciosos que visam pontes blockchain.

No caso de pontes confiáveis, fica claro que é necessário aumentar a proporção de assinantes necessários, ao mesmo tempo que mantém os multisigs distribuídos em diferentes carteiras. E embora as pontes sem confiança eliminem os riscos relacionados à centralização, bugs e outras restrições técnicas apresentam situações de risco, como mostrado pelo Solana Wormhole ou pelas explorações do Qubit Finance. Assim, é necessário implementar ações fora da cadeia para proteger ao máximo as plataformas cross-chain.

É necessária cooperação entre protocolos. O espaço Web3 é caracterizado pela sua comunidade unida, portanto, ter as mentes mais brilhantes do setor trabalhando juntas para tornar o espaço um lugar mais seguro seria o cenário perfeito. Animoca Brands, Binance e outras marcas Web3 levantaram US$ 150 milhões para ajudar Sky Mavis a diminuir o impacto financeiro do hack da ponte de Ronin. Trabalhar juntos para um futuro multichain pode levar a interoperabilidade para o próximo nível.

Da mesma forma, a coordenação com plataformas de análise de cadeia e bolsas centralizadas (CEXs) deve ajudar a rastrear e sinalizar tokens roubados. Esta condição pode desincentivar os criminosos a médio prazo, uma vez que a porta de entrada para trocar criptomoedas por moeda fiduciária deve ser controlada por procedimentos KYC em CEXs estabelecidos. Mês passado, um casal de 20 anos foram legalmente sancionados após enganar pessoas no espaço NFT. É justo pedir o mesmo tratamento para hackers identificados.

Auditorias e recompensas de bugs são outra forma de melhorar a saúde de qualquer plataforma Web3, incluindo pontes. Organizações certificadas como Certik, Chainsafe, Blocksec e várias outras ajudam a tornar as interações Web3 mais seguras. Todas as pontes ativas devem ser auditadas por pelo menos uma organização certificada.

Enquanto isso, os programas de recompensa por bugs criam uma sinergia entre o projeto e sua comunidade. Os hackers brancos desempenham um papel vital na identificação de vulnerabilidades antes que os invasores mal-intencionados o façam. Por exemplo, Sky Mavis tem lançou recentemente um programa de recompensas por bugs de US$ 1 milhão para fortalecer seu ecossistema.

Conclusão

O surgimento de soluções L1 e L2 como ecossistemas holísticos de blockchain que desafiam os dapps Ethereum criaram a necessidade de plataformas cross-chain para mover ativos entre redes. Esta é a essência da interoperabilidade, um dos pilares da Web3.

No entanto, o atual cenário interoperável depende de protocolos cross-chain em vez de uma abordagem multichain, um cenário sobre o qual Vitalik suavizou palavras de cautela no início do ano. A necessidade de interoperabilidade no espaço é mais do que evidente. No entanto, são necessárias medidas de segurança mais robustas neste tipo de plataforma.

Infelizmente, o desafio não será superado facilmente. Ambas as plataformas confiáveis e sem confiança apresentam falhas em seu design. Essas falhas inerentes à cadeia cruzada tornaram-se perceptíveis. Mais de 80% dos 1.2 mil milhões de dólares perdidos em hacks em 2022 vieram através de pontes exploradas.

Além disso, à medida que o valor da indústria continua a aumentar, os hackers também se tornam mais sofisticados. Os ataques cibernéticos tradicionais, como engenharia social e ataques de phishing, adaptaram-se à narrativa da Web3.

A abordagem multichain, onde todas as versões de token são nativas para cada blockchain, ainda está longe. Portanto, as plataformas cross-chain devem aprender com os eventos anteriores e fortalecer seus processos para reduzir ao máximo o número de ataques bem-sucedidos.

Leia o post original em O Desafiador

- "

- $3

- 400 $ Milhões

- 000

- 2021

- 2022

- Sobre

- Segundo

- Contabilidade

- em

- Aja

- ações

- ativo

- atividade

- Adição

- endereço

- algoritmos

- Todos os Produtos

- entre

- quantidade

- analítica

- Outro

- abordagem

- aprovar

- por aí

- ativo

- Ativos

- Swaps atômicos

- AGOSTO

- Avalanche

- fundo

- tornam-se

- ser

- bilhão

- binário

- Bitcoin

- BitGo

- blockchain

- blockchains

- bnb

- ostenta

- fronteira

- marcas

- PONTE

- BTC

- Bug

- erros

- Prédio

- construídas em

- capacidades

- dinheiro

- causado

- centralizada

- Non-GMO

- cadeia

- desafiar

- desafios

- desafiante

- Codificação

- como

- comunidade

- Compound

- condição

- conectado

- contract

- contratos

- ao controle

- Cosmos

- Casal

- criado

- Criar

- Os criminosos

- crítico

- Cross-Corrente

- cripto

- Indústria de criptografia

- criptomoedas

- criptografia

- Atual

- curva

- Custódia

- ataques cibernéticos

- dapp

- DApps

- banco de dados

- dia

- DeFi

- Design

- Apesar de

- moeda

- diferente

- diretamente

- distribuído

- facilmente

- ecossistema

- ecossistemas

- permitindo

- Engenharia

- ERC-20

- essência

- estabelecido

- estimado

- ETH

- Ether

- ethereum

- eventos

- Trocas

- Explorar

- Rosto

- Falha

- feira

- fazenda

- Fazendas

- Taxas

- decreto

- financiar

- financeiro

- Primeiro nome

- falha

- falhas

- fluxo

- encontrado

- Foundation

- fundos

- futuro

- GAS

- taxas de gás

- obtendo

- Relance

- Grupo

- cortar

- cabouqueiro

- hackers

- hacks

- o Harmony

- ter

- Saúde

- ajudar

- superior

- história

- detém

- Como funciona o dobrador de carta de canal

- HTTPS

- identificar

- Impacto

- executar

- importante

- Incluindo

- aumentando

- indústria

- da indústria

- INFORMAÇÕES

- interconectando

- interesse

- Interoperabilidade

- IT

- se

- manutenção

- conhecido

- KYC

- Procedimentos KYC

- maior

- mais recente

- lançado

- conduzir

- APRENDER

- Nível

- LINK

- Liquidez

- trancado

- Locks

- fabricante

- criador

- gerenciados

- Março

- medidas

- milhão

- monitoração

- Mês

- mais

- a maioria

- Mais populares

- mover

- múltiplo

- Multisig

- Natureza

- Perto

- necessário

- NEO

- rede

- redes

- NFL

- NFT

- NTF`s

- nós

- número

- oferecer

- Oferece

- Oportunidade

- Opção

- Opções

- organização

- organizações

- Outros

- próprio

- Pessoas

- perfeita

- Phishing

- ataques de phishing

- peça

- plataforma

- Plataformas

- Jogar

- ponto

- Polygon

- piscina

- Popular

- PoS

- possível

- presente

- processo

- processos

- Agenda

- Programas

- projeto

- projetos

- Prova de Estaca

- proteger

- protocolo

- protocolos

- fins

- Q1

- reduzir

- República

- requeridos

- Risco

- riscos

- Arriscado

- RONIN

- dimensionamento

- seguro

- segurança

- grave

- conjunto

- contexto

- Baixo

- cadeia lateral

- periodo

- smart

- smart contract

- Smart Contracts

- neve

- So

- Redes Sociais

- Engenharia social

- Software

- Solana

- Soluções

- RESOLVER

- sofisticado

- Espaço

- Stablecoins

- fica

- começo

- roubado

- bem sucedido

- verão

- surge

- Profissionais

- Dados Técnicos:

- Terra

- Através da

- Amarrado

- tempo

- juntos

- token

- Tokens

- ferramentas

- trader

- tradicional

- transação

- Transações

- transferência

- Transferir

- tratamento

- único

- USDC

- usar

- utilizar

- valor

- vário

- vulnerabilidades

- Wallet

- Carteiras

- wBTC

- Web3

- semana

- enquanto

- retraimento

- dentro

- palavras

- Atividades:

- trabalhar

- Equivalente há

- seria

- ano

- Produção