As autoridades federais rastrearam e apreenderam mais de 94,000 bitcoins supostamente roubados da Bitfinex. Mas como eles conseguiram os fundos pseudônimos?

O Departamento de Justiça dos EUA (DOJ) anunciou em fevereiro de 2022 afirmação que havia apreendido com sucesso a maior parte do bitcoin drenado em um hack de 2016 da exchange de criptomoedas Bitifinex depois de ganhar o controle da carteira supostamente contendo os fundos roubados.

Apesar da aparente improbabilidade de retomar fundos há muito perdidos, uma trilha de evidências complexa, mas determinista, permitiu que a polícia pegasse Ilya Lichtenstein e Heather Morgan, um casal que supostamente estava tentando ofuscar as origens ilegais do bitcoin que eles estavam aproveitando. estilos de vida brilhantes flexíveis através de um complexo esquema de lavagem de dinheiro.

Mas o que parecia ser um golpe cuidadosamente pensado na verdade acabou sendo bastante frágil e cheio de erros, o que facilitou o trabalho do agente especial Christopher Janczewski, designado para a unidade de investigação criminal da Receita Federal (IRS-CI). Esse trabalho acabou levando Janczewski a apresentar uma reclamação com o juiz Robin Meriweather para acusar Lichtenstein e Morgan por conspiração de lavagem de dinheiro e conspiração para fraudar os Estados Unidos.

Este artigo mergulha profundamente nas nuances do trabalho de aplicação da lei que descobriu as identidades dos hackers acusados da Bitfinex e nos passos do casal acusado, contando com as contas fornecidas pelo DOJ e pelo agente especial Janczewski. No entanto, como aspectos cruciais da investigação não foram divulgados por documentos oficiais, o autor fornecerá cenários plausíveis e possíveis explicações para questões que permanecem sem resposta.

Como a aplicação da lei apreendeu o Bitcoin Bitfinex roubado?

Os proponentes do Bitcoin geralmente se gabam do sistema monetário conjunto de princípios que permite um alto grau de soberania e resistência à censura, impossibilitando que as transações de Bitcoin sejam interrompidas e as posses de Bitcoin impossíveis de serem apreendidas. Mas, se isso for verdade, como então a aplicação da lei conseguiu se apossar do bitcoin dos lavadores neste caso?

De acordo com a queixa apresentada pelo agente especial Janczewski, a polícia conseguiu entrar no armazenamento em nuvem de Litchestein, onde ele manteve muitas, senão todas as informações confidenciais relacionadas às suas operações, enquanto tentava limpar os fundos sujos - incluindo as chaves privadas do Carteira Bitcoin com a maior parte do BTC roubado.

A resistência à censura das transações Bitcoin e a soberania dos fundos bitcoin dependem do manuseio adequado dos chaves privadas, pois são a única maneira de mover bitcoin de uma carteira para outra.

Embora as chaves privadas de Lichtenstein fossem mantidas em armazenamento em nuvem, de acordo com o DOJ, elas foram criptografadas com uma senha tão longa que mesmo invasores sofisticados provavelmente não conseguiriam decifrá-la em vida. O DOJ não respondeu a um pedido de comentário sobre como conseguiu descriptografar o arquivo e acessar as chaves privadas.

Existem alguns cenários plausíveis de como a aplicação da lei foi capaz de quebrar a criptografia de Lichtenstein. Embora não seja insegura por si só, a criptografia simétrica, que aproveita uma senha de criptografia para funções de criptografia e descriptografia, é tão segura quanto sua senha e o armazenamento dessa senha.

Portanto, a primeira possibilidade diz respeito à segurança do armazenamento da senha; a aplicação da lei poderia ter obtido acesso à senha de alguma forma e não precisaria forçar o caminho pelos arquivos na nuvem. Um método alternativo para a aplicação da lei ser capaz de descriptografar os arquivos de Lichtenstein poderia envolver ter muito mais informações pessoais sobre o casal e poder de computação do que qualquer outro invasor sofisticado no mundo que um ataque personalizado para descriptografar arquivos direcionados poderia realmente ser viável sem contradizer declarações do DOJ. Também não conhecemos o algoritmo usado no esquema de criptografia - alguns são mais robustos do que outros e variações no mesmo algoritmo também apresentam riscos de segurança diferentes - então o algoritmo específico usado pode ter sido mais suscetível a rachaduras, embora isso contradiga o Reivindicações do DOJ sobre a rachadura acima.

O caso mais provável dos três é sem dúvida que a aplicação da lei não precisou descriptografar o arquivo em primeiro lugar, o que faz sentido, especialmente considerando os comentários do DOJ acima. O agente especial Janczewski e sua equipe poderiam ter obtido acesso à senha de alguma forma e não precisariam forçar o caminho pelos arquivos do armazenamento em nuvem. Isso pode ser facilitado por um terceiro a quem Lichtenstein confiou a criação ou armazenamento da senha de descriptografia, ou por algum tipo de erro do casal que levou ao comprometimento da senha.

Por que manter chaves privadas no armazenamento em nuvem?

A razão pela qual Lichtenstein manteria um arquivo tão sensível em um banco de dados online não é clara. No entanto, algumas especulações estão relacionadas ao hack subjacente – um ato pelo qual o casal não foi cobrado pela aplicação da lei - e a necessidade de manter as chaves privadas da carteira na nuvem "pois isso permite acesso remoto a terceiros", de acordo com um Discussão no Twitter por Ergo da OXT Research.

A suposição de cooperação também suporta o caso da criptografia simétrica. Embora a criptografia assimétrica seja bem projetada para enviar e receber dados confidenciais - como os dados são criptografados usando a chave pública do destinatário e só podem ser descriptografados usando a chave privada do destinatário - a criptografia simétrica é perfeita para compartilhar o acesso a um arquivo estacionário, pois a senha de descriptografia pode ser compartilhado entre as duas partes.

Uma razão alternativa para manter as chaves privadas online seria a simples falta de cuidado. O hacker poderia simplesmente ter pensado que sua senha era segura o suficiente e optado pela conveniência de tê-la em um serviço de nuvem que pode ser acessado em qualquer lugar com conexão à Internet. Mas este cenário ainda não responde à questão de como o casal obteve acesso às chaves privadas relacionadas ao hack.

Manter a chave privada online por conveniência faz sentido, desde que os hackers não tenham conhecimento técnico suficiente para garantir uma configuração de criptografia simétrica forte o suficiente ou simplesmente suponham que seu arranjo não possa ser violado.

A Bitfinex se recusou a comentar sobre quaisquer detalhes conhecidos sobre o hacker ou se eles ainda estão sendo rastreados.

“Não podemos comentar as especificidades de nenhum caso sob investigação”, disse o CTO da Bitfinex, Paolo Ardoino. Bitcoin Magazine, acrescentando que há "inevitavelmente uma variedade de partes envolvidas" em "uma violação de segurança tão grande".

Como Lichtenstein e Morgan foram pegos?

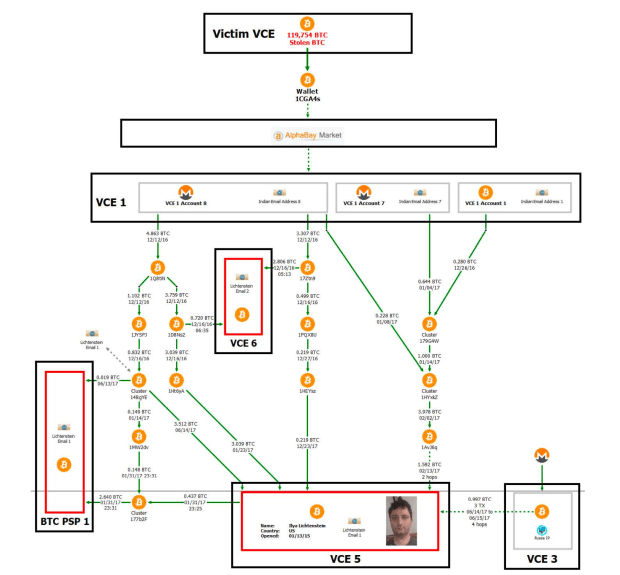

A denúncia e a declaração do DOJ alegam que o casal empregou várias técnicas para tentar lavar o bitcoin, incluindo chain hopping e o uso de pseudônimos e contas comerciais em várias exchanges de criptomoedas. Então, como seus movimentos foram detectados? Principalmente se resume a padrões e semelhanças combinados com descuido. A Bitfinex também “trabalhou com agências globais de aplicação da lei e empresas de análise de blockchain” para ajudar a recuperar o bitcoin roubado, disse Ardoino.

Lichtenstein costumava abrir contas em trocas de bitcoin com identidades fictícias. Em um caso específico, ele supostamente abriu oito contas em uma única exchange (Poloniex, de acordo com a Ergo), que a princípio pareciam não relacionadas e não trivialmente vinculáveis. No entanto, todos esses relatos compartilhavam múltiplas características que, segundo a denúncia, entregavam a identidade do casal.

Primeiro, todas as contas da Poloniex usavam o mesmo provedor de e-mail baseado na Índia e tinham endereços de e-mail com “estilo semelhante”. Em segundo lugar, eles foram acessados pelo mesmo endereço IP – uma grande bandeira vermelha que torna trivial supor que as contas eram controladas pela mesma entidade. Terceiro, as contas foram criadas na mesma época, perto do hack da Bitfinex. Além disso, todas as contas foram abandonadas após as solicitações da exchange por informações pessoais adicionais.

A queixa também alega que Lichtenstein juntou várias retiradas de bitcoin de diferentes contas da Poloniex em um único cluster de carteira de Bitcoin, após o qual ele depositou em uma conta em uma exchange de bitcoin (Coinbase, de acordo com Ergo), para a qual ele havia fornecido anteriormente know-your -informações do cliente (KYC).

“A conta foi verificada com fotografias da carteira de motorista da Califórnia de Lichtenstein e uma fotografia estilo selfie”, de acordo com a denúncia. “A conta foi registrada em um endereço de e-mail contendo o primeiro nome de Lichtenstein.”

Ao assumir que ele já havia limpado o bitcoin e enviando-o para uma conta KYC'd, Lichtenstein desfez o pseudônimo que as contas anteriores haviam realizado com contas de e-mail baseadas na Índia, quando ele deu a entender às autoridades que ele possuía os fundos dessas contas iniciais. retiradas que foram agrupadas. E a denúncia alega que Lichtenstein também mantinha uma planilha em seu armazenamento em nuvem contendo informações detalhadas sobre todas as oito contas da Poloniex.

Quando se trata de dados on-chain, Ergo disse Bitcoin Magazine que é impossível para um observador passivo avaliar a validade de muitas das alegações da reclamação desde que o mercado da darknet AlphaBay foi usado desde o início como um repasse.

“A investigação é muito direta, mas requer conhecimento interno dos fluxos de entidades de custódia cruzada”, disse Ergo. Bitcoin Magazine. “Por exemplo, os [EUA governo] e empresas de vigilância de cadeia compartilharam o histórico de transações do AlphaBay, que não possui impressões digitais reais na cadeia e não temos acesso a essas informações. É aí que devo interromper qualquer análise como observador passivo.”

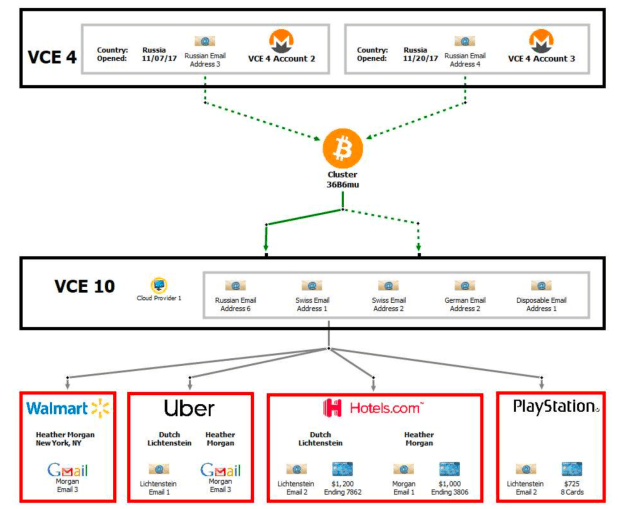

Outra informação importante é o cluster de carteira “36B6mu”, que foi formado por saques de bitcoin de duas contas na Bittrex, de acordo com Ergo, que foi totalmente financiado por depósitos do Monero. O cluster de carteira 36B6mu foi então usado para financiar contas diferentes em outras exchanges de bitcoin, que, embora não contivessem informações KYC sobre o casal, segundo a denúncia, cinco contas diferentes na mesma exchange usavam o mesmo endereço IP, hospedado por uma nuvem fornecedor em Nova York. À medida que o provedor entregava seus registros à aplicação da lei, foi identificado que esse IP foi alugado por uma conta em nome de Lichtenstein e vinculado ao seu endereço de e-mail pessoal.

Ergo disse que a equipe OXT não conseguiu validar nenhuma afirmação sobre o cluster 36B6mu.

“Procuramos o endereço 36B6mu que corresponderia ao cluster e encontramos um único endereço”, disse Ergo, compartilhando um link para o endereço encontrado. “Mas o endereço não faz parte de um cluster de carteira tradicional. Além disso, o momento e os volumes não parecem corresponder aos observados na reclamação.”

“Talvez seja um erro de digitação? Portanto, não conseguimos validar nada a ver com o cluster 36B6mu”, acrescentou Ergo.

A privacidade do Bitcoin requer intenção – e atenção

Além das seções que não podem ser atestadas de forma independente por observadores externos, após analisar a reclamação, fica claro que Lichtenstein e Morgan depositaram diferentes níveis de confiança em sua configuração e em vários serviços, pois supostamente tentaram usar o bitcoin do hack.

Em primeiro lugar, Lichtenstein e Morgan mantinham documentos confidenciais online, em um serviço de armazenamento em nuvem suscetível a apreensão e intimações. Essa prática aumenta as chances de que a configuração seja comprometida, pois torna esses arquivos acessíveis remotamente e deposita confiança em uma empresa centralizada — o que nunca é uma boa ideia. Para maior segurança, arquivos e senhas importantes devem ser mantidos offline em um local seguro e, de preferência, espalhados em diferentes jurisdições.

A confiança comprometeu a maior parte dos esforços do casal na movimentação dos fundos de bitcoin. O primeiro serviço em que confiaram foi o enorme mercado da darknet AlphaBay. Embora não esteja claro como a aplicação da lei foi capaz de identificar sua atividade AlphaBay - mesmo que o mercado darknet tenha sofrido mais do que uma violação de segurança desde 2016 - o casal, no entanto, parece ter assumido que isso nunca poderia acontecer. Mas talvez o mais importante, os mercados da darknet geralmente levantam suspeitas e são sempre o foco principal do trabalho de aplicação da lei.

As suposições são perigosas porque podem fazer com que você baixe a guarda, o que muitas vezes desencadeia erros que um observador ou invasor experiente pode aproveitar. Neste caso, Lichtenstein e Morgan presumiram a certa altura que haviam empregado tantas técnicas para ofuscar a origem dos fundos que se sentiram seguros em depositar esse bitcoin em contas que possuíam suas informações de identificação pessoal - uma ação que pode resultar em uma cascata, para trás efeito para desanonimizar a maioria, se não todas as transações anteriores.

Outra bandeira vermelha no manuseio do bitcoin pelo casal está relacionada ao agrupamento de fundos de diferentes fontes, o que permite que as empresas de análise de cadeia e a aplicação da lei assumam plausivelmente que a mesma pessoa controlou esses fundos – outra oportunidade de desanonimização inversa. Também não há registro de uso de serviços de mixagem pelo casal, que não podem apagar atividades anteriores, mas podem fornecer uma boa privacidade voltada para o futuro, se feito corretamente. PayJoin é outra ferramenta que pode ser aproveitada para aumentar a privacidade ao gastar bitcoin, embora não haja registro do casal usando.

Lichtenstein e Morgan tentaram fazer o salto em cadeia como uma alternativa para obter privacidade de gastos, uma técnica que tenta quebrar impressões digitais na cadeia e, portanto, links heurísticos. No entanto, eles o realizaram por meio de serviços de custódia – principalmente trocas de bitcoin – que prejudicam a prática e introduzem um terceiro confiável desnecessário que pode ser intimado. O salto em cadeia é conduzido adequadamente por meio de configurações ponto a ponto ou trocas atômicas.

Lichtenstein e Morgan também tentaram usar identidades pseudônimas ou fictícias para abrir contas em exchanges de bitcoin para ocultar seus nomes reais. No entanto, os padrões ao fazê-lo levaram os observadores a se tornarem mais conscientes de tais contas, enquanto um endereço IP em comum eliminou dúvidas e permitiu que a aplicação da lei assumisse que a mesma entidade controlava todas essas contas.

Boa segurança operacional geralmente requer que cada identidade seja completamente isolada das outras usando seu próprio provedor de e-mail e endereço, tendo seu próprio nome exclusivo e, o mais importante, usando um dispositivo separado. Normalmente, uma configuração robusta também exigirá que cada identidade diferente use um provedor de VPN diferente e uma conta que não mantenha logs e não tenha vínculos com a identidade do mundo real desse usuário.

Como o Bitcoin é uma rede monetária transparente, os fundos podem ser facilmente rastreados nos pagamentos. O uso privado do Bitcoin, portanto, requer conhecimento sobre o funcionamento da rede e o máximo cuidado e esforço ao longo dos anos para garantir a menor quantidade de erros possível, respeitando diretrizes operacionais claras. Bitcoin não é anônimo, mas também não é falho; o uso desse dinheiro soberano requer intenção – e atenção.

O que acontecerá com o Bitcoin recuperado?

Embora o casal tenha sido acusado de dois crimes pela polícia dos EUA, ainda haverá um processo de julgamento no tribunal para determinar se eles são considerados culpados ou não. Caso o casal seja considerado culpado e os fundos sejam devolvidos à Bitfinex, a exchange tem um plano de ação, disse Ardoino Bitcoin Magazine.

“Após o hack de 2016, a Bitfinex criou tokens BFX e os deu aos clientes afetados na taxa de uma moeda para cada US $ 1 perdido”, disse Ardoino. “Dentro de oito meses da violação de segurança, a Bitfinex resgatou todos os tokens BFX com dólares ou trocando os tokens digitais, conversíveis em uma ação ordinária do capital social da iFinex Inc. Aproximadamente 54.4 milhões de tokens BFX foram convertidos.”

Os resgates mensais de tokens BFX começaram em setembro de 2016, disse Ardoino, com o último token BFX sendo resgatado no início de abril do ano seguinte. O token começou a ser negociado a cerca de US$ 0.20, mas aumentou gradualmente em valor para quase US$ 1.

“A Bitfinex também criou um token RRT negociável para certos detentores de BFX que converteram tokens BFX em ações da iFinex”, explicou Ardoino. “Quando recuperarmos os fundos com sucesso, faremos uma distribuição aos detentores de RRT de até um dólar por RRT. Existem aproximadamente 30 milhões de RRTs pendentes.”

Os detentores de RRT têm prioridade sobre qualquer propriedade recuperada do hack de 2016, de acordo com Ardoino, e a exchange pode resgatar RRTs em tokens digitais, dinheiro ou outra propriedade.

- 000

- 2016

- 2022

- Sobre

- Acesso

- Segundo

- Conta

- em

- Aja

- Açao Social

- atividade

- Adicional

- endereço

- algoritmo

- Todos os Produtos

- alegadamente

- já

- Apesar

- quantidade

- análise

- analítica

- anunciou

- Outro

- qualquer lugar

- Abril

- por aí

- artigo

- atribuído

- Swaps atômicos

- tornam-se

- ser

- Bitcoin

- transações bitcoin

- Bitcoin Wallet

- Bitfinex

- bittrex

- blockchain

- violação

- BTC

- negócio

- Califórnia

- capital

- Cuidado

- dinheiro

- luta

- apanhados

- Censura

- Análise de Cadeia

- chances

- carregar

- carregada

- reivindicações

- Na nuvem

- armazenamento em nuvem

- Moeda

- coinbase

- comentários

- comum

- Empresas

- Empresa

- integrações

- computação

- poder de computação

- da conexão

- Conspiração

- ao controle

- cooperação

- poderia

- Casal

- Tribunal de

- Criminal

- crucial

- criptomoedas

- Troca de Criptomoeda

- Intercâmbio de criptografia

- CTO

- serviços de custódia

- Clientes

- darknet

- dados,

- banco de dados

- Departamento de Justiça

- dispositivo

- DID

- diferente

- digital

- distribuição

- INSTITUCIONAIS

- Não faz

- DoJ

- Dólar

- dólares

- down

- Cair

- Cedo

- facilmente

- efeito

- criptografia

- especialmente

- Evento

- exemplo

- exchange

- Trocas

- impressão digital

- Primeiro nome

- fluxo

- Foco

- seguinte

- voltado para o futuro

- encontrado

- funcionamento

- fundo

- financiado

- financiamento

- fundos

- Global

- Bom estado, com sinais de uso

- Governo

- orientações

- cortar

- cabouqueiro

- hackers

- Manipulação

- ter

- ajudar

- Alta

- história

- segurar

- titulares

- Como funciona o dobrador de carta de canal

- HTTPS

- enorme

- idéia

- Dados de identificação:

- Ilegal

- imagem

- importante

- impossível

- Inc.

- Incluindo

- Crescimento

- aumentou

- Índia

- INFORMAÇÕES

- Informante

- Internet

- investigação

- IP

- Endereço IP

- IT

- ingressou

- jurisdições

- Justiça

- manutenção

- Chave

- chaves

- Conhecimento

- conhecido

- KYC

- Escritórios de

- aplicação da lei

- conduzir

- levou

- Alavancagem

- aproveita as

- Licença

- garantia vitalícia

- Links

- localização

- longo

- principal

- Maioria

- Fazendo

- mercado

- marketplace

- Mercados

- milhão

- Monero

- dinheiro

- Lavagem de dinheiro

- mês

- Morgan

- a maioria

- mover

- em movimento

- nomes

- rede

- New York

- oficial

- online

- aberto

- Operações

- Oportunidade

- Outros

- propriedade

- Senha

- senhas

- pagamentos

- possivelmente

- pessoal

- peça

- poloniex

- possibilidade

- possível

- poder

- primário

- política de privacidade

- privado

- chave privada

- Chaves Privadas

- processo

- propriedade

- fornecer

- público

- chave pública

- questão

- aumentar

- mundo real

- registro

- registros

- Recuperar

- registrado

- acesso remoto

- requerer

- pesquisa

- receita

- riscos

- seguro

- Dito

- experiente

- Golpe

- esquema

- seguro

- segurança

- Aproveitar

- apreendidos

- sentido

- serviço

- Serviços

- Partilhar

- compartilhado

- ações

- simples

- So

- sofisticado

- Passar

- Spot

- propagação

- começado

- Declaração

- declarações

- Unidos

- estoque

- roubado

- armazenamento

- mais forte,

- entraram com sucesso

- suportes

- vigilância

- Profissionais

- Dados Técnicos:

- técnicas

- a lei

- A fonte

- o mundo

- Através da

- Amarrado

- tempo

- juntos

- token

- Tokens

- Trading

- tradicional

- transação

- Transações

- transparente

- Confiança

- nos

- EUA Departamento de Justiça

- Governo dos EUA

- único

- Unido

- Estados Unidos

- usar

- valor

- VPN

- Wallet

- O Quê

- se

- QUEM

- Atividades:

- mundo

- ano

- anos