Os pesquisadores da ESET fornecem uma análise de um ataque realizado por um ator de ameaça alinhado à China, anteriormente não divulgado, chamado Blackwood, e que acreditamos estar operando desde pelo menos 2018. Os invasores entregam um implante sofisticado, que chamamos de NSPX30, por meio do adversário. -in-the-middle (AitM) ataca sequestrando solicitações de atualização de software legítimo.

Pontos-chave neste blogpost:

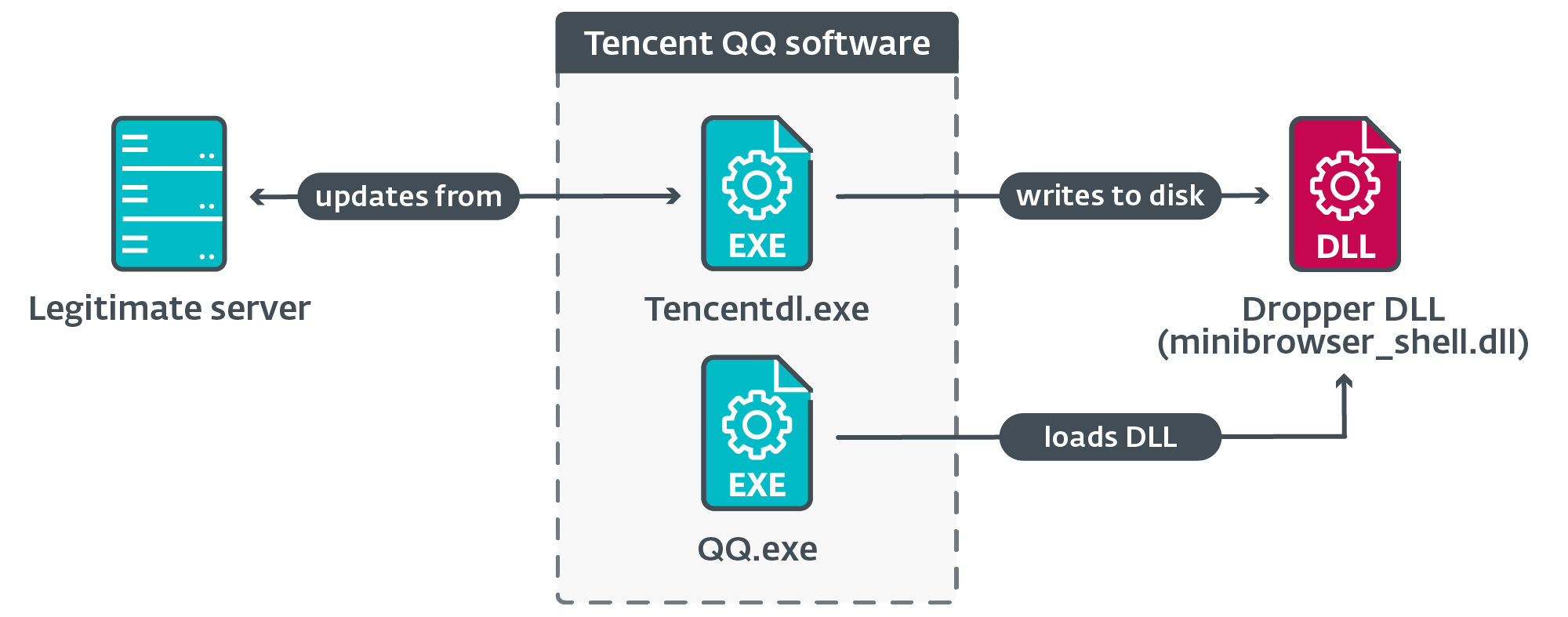

- Descobrimos que o implante NSPX30 está sendo implantado por meio de mecanismos de atualização de software legítimo, como Tencent QQ, WPS Office e Sogou Pinyin.

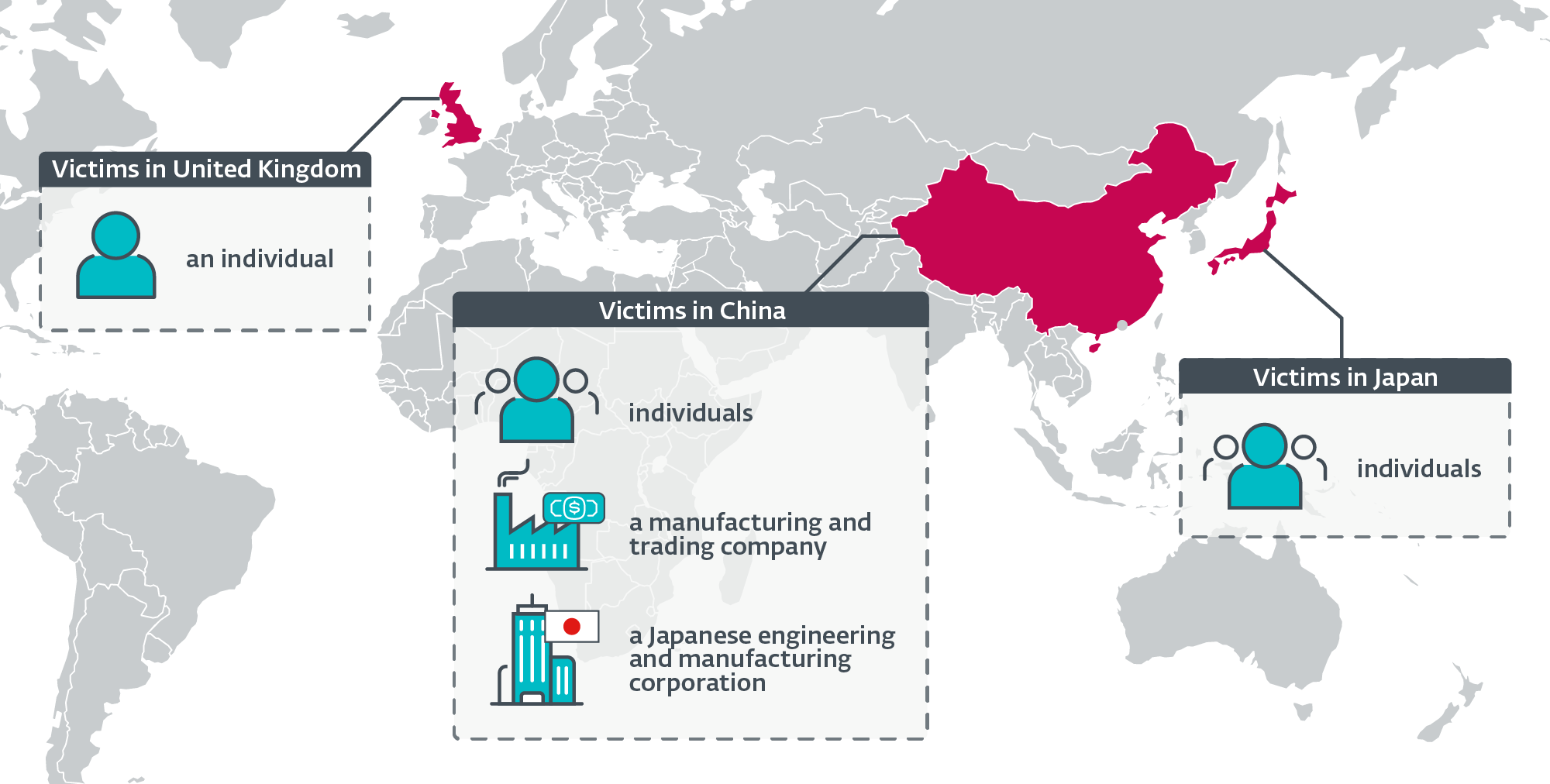

- Detectamos o implante em ataques direcionados contra empresas chinesas e japonesas, bem como contra indivíduos localizados na China, no Japão e no Reino Unido.

- Nossa pesquisa rastreou a evolução do NSPX30 até um pequeno backdoor de 2005 que chamamos de Projeto Wood, projetado para coletar dados de suas vítimas.

- NSPX30 é um implante de vários estágios que inclui vários componentes, como conta-gotas, instalador, carregadores, orquestrador e backdoor. Ambos os últimos têm seus próprios conjuntos de plug-ins.

- O implante foi projetado em torno da capacidade dos invasores de realizar interceptação de pacotes, permitindo que os operadores NSPX30 ocultassem sua infraestrutura.

- O NSPX30 também é capaz de se inscrever em várias soluções antimalware chinesas.

- Atribuímos esta atividade a um novo grupo APT que chamamos de Blackwood.

Perfil Blackwood

Blackwood é um grupo APT alinhado à China, ativo desde pelo menos 2018, envolvido em operações de ciberespionagem contra indivíduos e empresas chinesas e japonesas. A Blackwood tem capacidade para conduzir ataques adversários intermediários para entregar o implante que chamamos de NSPX30 por meio de atualizações de software legítimo e para ocultar a localização de seus servidores de comando e controle, interceptando o tráfego gerado pelo implante.

Visão geral da campanha

Em 2020, foi detectada uma onda de atividades maliciosas num sistema visado localizado na China. A máquina tornou-se o que comumente chamamos de “ímã de ameaças”, à medida que detectamos tentativas de invasores de usar kits de ferramentas de malware associados a diferentes grupos de APT: Panda Evasivo, Luo Yue um terceiro ator de ameaça que rastreamos como LittleBear.

Nesse sistema também detectamos arquivos suspeitos que não pertenciam aos kits de ferramentas desses três grupos. Isto nos levou a iniciar uma investigação sobre um implante que chamamos de NSPX30; conseguimos traçar a sua evolução desde 2005.

De acordo com a telemetria da ESET, o implante foi detectado em um pequeno número de sistemas. As vítimas incluem:

- indivíduos não identificados localizados na China e no Japão,

- um indivíduo não identificado de língua chinesa conectado à rede de uma universidade pública de pesquisa de alto nível no Reino Unido,

- uma grande empresa de manufatura e comércio na China, e

- o escritório na China de uma empresa japonesa na vertical de engenharia e manufatura.

Observamos também que os invasores tentam comprometer novamente os sistemas se o acesso for perdido.

A Figura 1 é uma distribuição geográfica dos alvos da Blackwood, de acordo com a telemetria da ESET.

Evolução do NSPX30

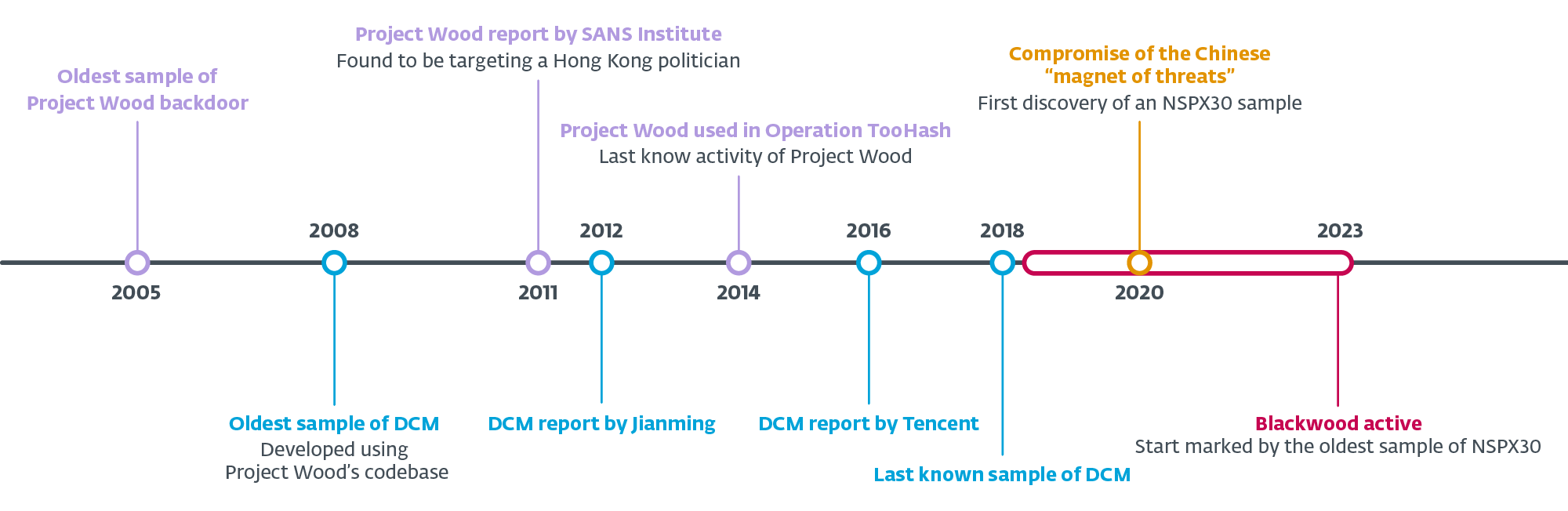

Durante nossa pesquisa sobre o implante NSPX30, mapeamos sua evolução até um ancestral primitivo – um backdoor simples que chamamos de Projeto Wood. A amostra mais antiga do Projeto Wood que encontramos foi compilada em 2005 e parece ter sido usada como base de código para criar vários implantes. Um desses implantes, a partir do qual o NSPX30 evoluiu, foi denominado DCM pelos seus autores em 2008.

A Figura 2 ilustra uma linha do tempo desses desenvolvimentos, com base em nossa análise de amostras em nossa coleção e na telemetria da ESET, bem como na documentação pública. No entanto, os eventos e dados aqui documentados ainda são uma imagem incompleta de quase duas décadas de desenvolvimento e atividades maliciosas por um número desconhecido de atores de ameaças.

Nas seções a seguir descrevemos algumas de nossas descobertas em relação ao Projeto Wood, DCM e NSPX30.

Projeto Madeira

O ponto de partida na evolução desses implantes é um pequeno backdoor compilado em 9 de janeiroth, 2005, de acordo com os timestamps presentes no cabeçalho PE de seus dois componentes – o carregador e o backdoor. Este último possui capacidade para coletar informações do sistema e da rede, bem como para registrar as teclas digitadas e fazer capturas de tela.

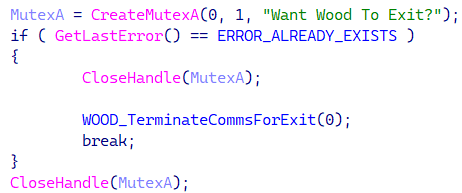

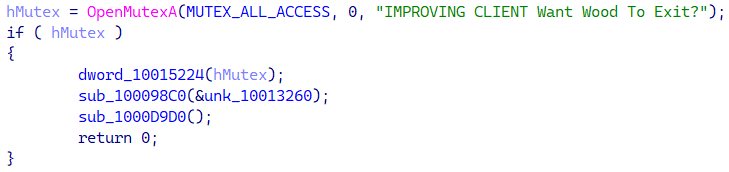

Chamamos o backdoor de Projeto Wood, com base em um nome mutex recorrente, conforme mostrado na Figura 3.

Os carimbos de data/hora de compilação não são indicadores confiáveis, pois podem ser adulterados por invasores; portanto, neste caso específico, consideramos pontos de dados adicionais. Primeiro, os carimbos de data/hora do cabeçalho PE das amostras do carregador e do backdoor; consulte a Tabela 1. Há apenas uma diferença de 17 segundos no tempo de compilação de ambos os componentes.

Tabela 1. Carimbos de data e hora de compilação PE em componentes da amostra de 2005

|

SHA-1 |

Nome do arquivo |

carimbo de data/hora de compilação PE |

Descrição |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

Porta dos fundos do Projeto Wood. O carimbo de data/hora da tabela de exportação corresponde ao carimbo de data/hora da compilação PE. |

|

834EAB42383E171DD6A4 |

N/D |

2005-01-09 08:21:39 |

O carregador do Project Wood contém o backdoor incorporado como um recurso. |

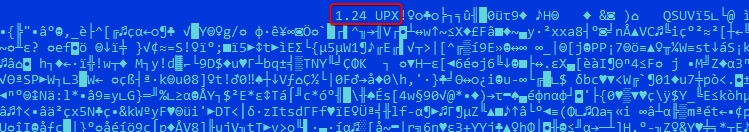

O segundo ponto de dados vem da amostra do conta-gotas que foi compactada usando UPX. Esta ferramenta insere sua versão (Figura 4) no arquivo compactado resultante – neste caso, UPX versão 1.24, que foi lançado em 2003, antes da data de compilação da amostra.

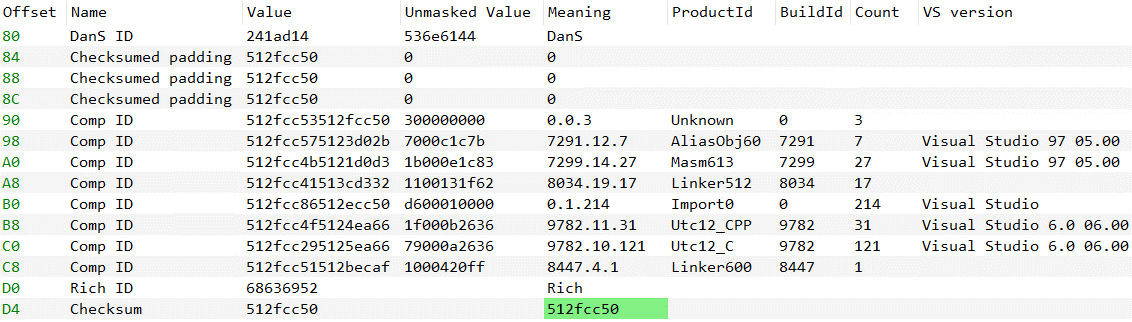

O terceiro ponto de dados são os metadados válidos dos PE Rich Headers (Figura 5) que indicam que a amostra foi compilada usando o Visual Studio 6.0, lançado em 1998, antes da data de compilação da amostra.

Avaliamos que é improvável que os carimbos de data/hora, os metadados dos Rich Headers e a versão UPX tenham sido todos manipulados pelos invasores.

Documentação pública

De acordo com uma papel técnico publicado pelo SANS Institute em setembro de 2011, um backdoor não identificado e não atribuído (Projeto Wood) foi usado para atingir uma figura política de Hong Kong por meio de e-mails de spearphishing.

Em outubro de 2014, a G DATA publicou um Denunciar de uma campanha chamada Operação TooHash, que desde então foi atribuída ao Gelsemia Grupo APT. O rootkit G DATA denominado DirectsX carrega uma variante do backdoor do Project Wood (veja a Figura 6) com alguns recursos vistos no DCM e posteriormente no NSPX30, como a inclusão na lista de permissões em produtos de segurança cibernética (detalhado posteriormente, na Tabela 4).

DCM também conhecido como Espectro Negro

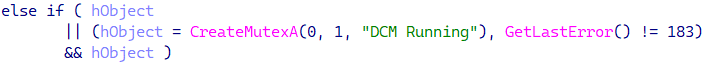

O primeiro Projeto Wood serviu como base de código para vários projetos; um deles é um implante denominado DCM (ver Figura 7) por seus autores.

O relatório da Tencent de 2016 descreve uma variante mais desenvolvida do DCM que depende dos recursos do AitM dos invasores para comprometer suas vítimas, entregando o instalador do DCM como uma atualização de software e para exfiltrar dados por meio de solicitações de DNS para servidores legítimos. A última vez que observamos o uso do DCM em um ataque foi em 2018.

Documentação pública

DCM foi documentado pela primeira vez pela empresa chinesa Jiangmin em 2012, embora não tenha sido nomeado naquele ponto, e mais tarde foi nomeado Dark Spectre por Tencent em 2016.

NSPX30

A amostra mais antiga do NSPX30 que encontramos foi compilada em 6 de junhoth, 2018. O NSPX30 possui uma configuração de componentes diferente do DCM porque sua operação foi dividida em duas etapas, dependendo totalmente da capacidade AitM do invasor. O código do DCM foi dividido em componentes menores.

Nomeamos o implante com base nos caminhos do PDB encontrados em amostras de plugins:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

Acreditamos que NSP se refere à sua técnica de persistência: a DLL do carregador persistente, que no disco é chamada msnsp.dll, é nomeado internamente mynsp.dll (de acordo com os dados da Tabela de Exportação), provavelmente porque está instalado como um Winsock namespaz provedor (NSP).

Finalmente, até onde sabemos, o NSPX30 não foi documentado publicamente antes desta publicação.

Análise técnica

Usando a telemetria ESET, determinamos que as máquinas são comprometidas quando software legítimo tenta baixar atualizações de servidores legítimos usando o protocolo HTTP (não criptografado). As atualizações de software sequestradas incluem aquelas de softwares chineses populares, como Tencent QQ, Sogou Pinyin e WPS Office.

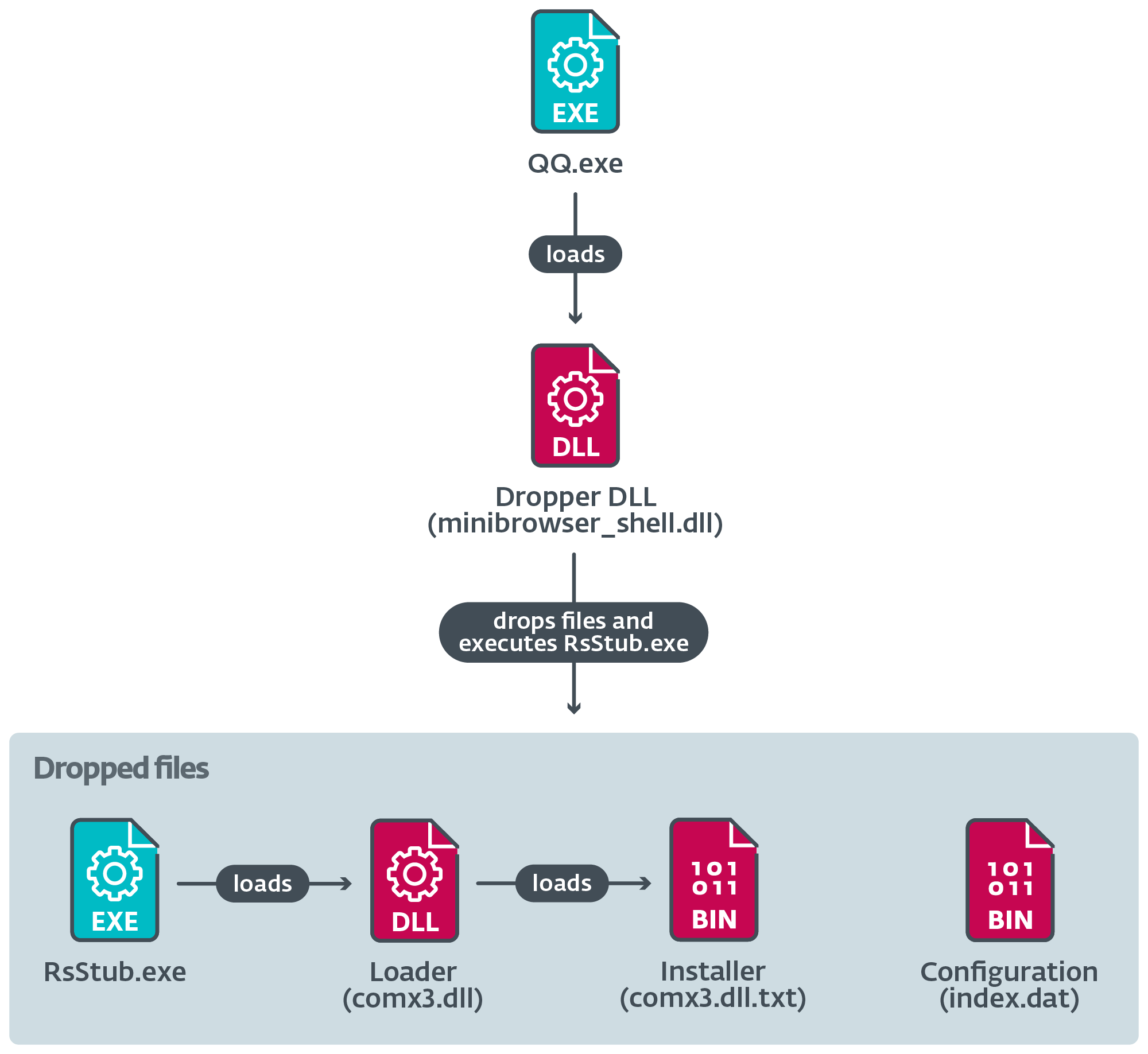

Uma ilustração da cadeia de execução vista na telemetria ESET é mostrada na Figura 8.

Na Tabela 2, fornecemos um exemplo de URL e o endereço IP para o qual o domínio foi resolvido no sistema do usuário no momento em que ocorreu o download.

Tabela 2. URL observada, endereço IP do servidor e nome do processo de um componente de download legítimo

|

URL |

Visto pela primeira vez |

Endereço IP |

ASN |

Downloader |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461 (CHINANET) |

Tencentdl.exe |

De acordo com a telemetria da ESET e informações de DNS passivo, os endereços IP observados em outros casos estão associados a domínios de empresas de software legítimas; registramos até milhões de conexões em alguns deles e vimos componentes de software legítimos sendo baixados desses endereços IP.

Hipótese de implante de rede

Como exatamente os invasores são capazes de entregar o NSPX30 como atualizações maliciosas permanece desconhecido para nós, pois ainda não descobrimos a ferramenta que permite aos invasores comprometer inicialmente seus alvos.

Com base na nossa própria experiência com atores de ameaças alinhados à China que exibem essas capacidades (Panda Evasivo e Os Feiticeiros), bem como pesquisas recentes sobre implantes roteadores atribuídas a Tecnologia Negra e dragão camaro (Aka Panda Mustang), especulamos que os invasores estejam implantando um implante de rede nas redes das vítimas, possivelmente em dispositivos de rede vulneráveis, como roteadores ou gateways.

O fato de não termos encontrado indicações de redirecionamento de tráfego via DNS pode indicar que quando o suposto implante de rede intercepta o tráfego HTTP não criptografado relacionado a atualizações, ele responde com o conta-gotas do implante NSPX30 na forma de uma DLL, um arquivo executável ou um arquivo ZIP contendo a DLL.

Anteriormente, mencionamos que o implante NSPX30 utiliza a capacidade de interceptação de pacotes dos invasores para tornar anônima sua infraestrutura de C&C. Nas subseções a seguir descreveremos como eles fazem isso.

Interceptação HTTP

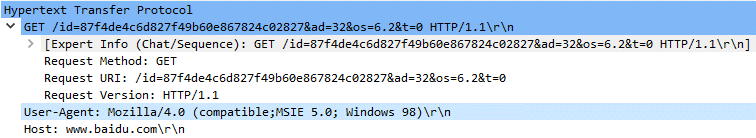

Para baixar o backdoor, o orquestrador realiza uma solicitação HTTP (Figura 9) ao site do Baidu – um legítimo mecanismo de busca e fornecedor de software chinês – com uma peculiaridade peculiar. User-Agent disfarçado de Internet Explorer no Windows 98. A resposta do servidor é salva em um arquivo do qual o componente backdoor é extraído e carregado na memória.

A URI de solicitação é personalizado e inclui informações do orquestrador e do sistema comprometido. Em solicitações não interceptadas, a emissão de tal solicitação ao servidor legítimo retorna um código de erro 404. Um procedimento semelhante é usado pelo backdoor para baixar plug-ins, usando um método ligeiramente diferente. URI de solicitação.

O implante de rede precisaria simplesmente procurar solicitações HTTP GET para www.baidu.com com aquele velho em particular User-Agent e analisar o URI de solicitação para determinar qual carga deve ser enviada.

Interceptação UDP

Durante sua inicialização, o backdoor cria um soquete de escuta UDP passivo e permite que o sistema operacional atribua a porta. Pode haver complicações para invasores que usam backdoors passivos: por exemplo, se firewalls ou roteadores que usam NAT impedirem a comunicação de entrada de fora da rede. Além disso, o controlador do implante precisa saber o endereço IP exato e a porta da máquina comprometida para entrar em contato com o backdoor.

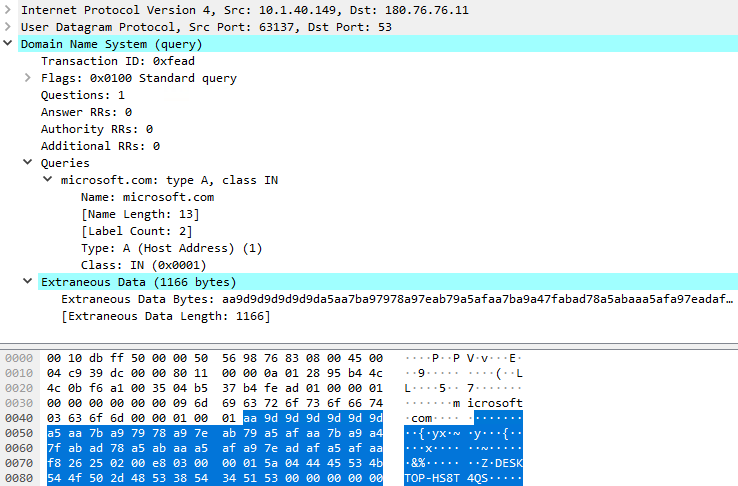

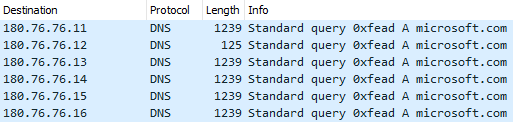

Acreditamos que os invasores resolveram o último problema usando a mesma porta na qual o backdoor escuta comandos para também exfiltrar os dados coletados, para que o implante da rede saiba exatamente para onde encaminhar os pacotes. O procedimento de exfiltração de dados, por padrão, começa após a criação do soquete e consiste em consultas DNS para o microsoft.com domínio; os dados coletados são anexados ao pacote DNS. A Figura 10 mostra uma captura da primeira consulta DNS enviada pelo backdoor.

A primeira consulta DNS é enviada para 180.76.76 [.] 11: 53 (um servidor que, no momento da escrita, não expõe nenhum serviço DNS) e para cada uma das consultas seguintes, o endereço IP de destino é alterado para o endereço seguinte, conforme mostrado na Figura 11.

A 180.76.76.0/24 a rede é propriedade da Baidu e, curiosamente, alguns dos servidores nesses endereços IP expõem serviços DNS, como 180.76.76.76, que é o Baidu serviço DNS público.

Acreditamos que quando os pacotes de consulta DNS são interceptados, o implante de rede os encaminha para o servidor do invasor. O implante pode filtrar facilmente os pacotes combinando vários valores para criar uma impressão digital, por exemplo:

- endereço IP de destino

- Porta UDP (observamos 53, 4499 e 8000),

- ID de transação da consulta DNS correspondente 0xFEAD,

- nome de domínio e,

- Consulta DNS com dados estranhos anexados.

Considerações finais

Usar a capacidade AitM dos invasores para interceptar pacotes é uma maneira inteligente de ocultar a localização de sua infraestrutura C&C. Observámos vítimas localizadas fora da China – isto é, no Japão e no Reino Unido – contra as quais o orquestrador conseguiu implantar a porta dos fundos. Os invasores então enviaram comandos ao backdoor para baixar plug-ins; por exemplo, a vítima do Reino Unido recebeu dois plug-ins projetados para coletar informações e bate-papos do Tencent QQ. Portanto, sabemos que o sistema AitM estava instalado e funcionando, e devemos assumir que o mecanismo de exfiltração também estava.

Alguns dos servidores – por exemplo, no 180.76.76.0/24 rede – parece ser qualquer transmissão, o que significa que pode haver vários servidores geolocalizados em todo o mundo para responder às solicitações recebidas (legítimas). Isso sugere que a interceptação de rede provavelmente será realizada mais perto dos alvos, e não mais perto da rede do Baidu. A intercepção de um ISP chinês também é improvável porque o Baidu tem parte da sua infra-estrutura de rede fora da China, pelo que as vítimas fora da China não podem passar por nenhum ISP chinês para aceder aos serviços do Baidu.

NSPX30

Nas seções a seguir descreveremos os principais estágios de execução do malware.

Estágio 1

A Figura 12 ilustra a cadeia de execução quando o componente legítimo carrega uma DLL dropper maliciosa que cria vários arquivos no disco.

O conta-gotas é executado RsStub.exe, um componente de software legítimo do produto antimalware chinês Rising Antivirus, que é abusado para carregar o malware comx3.dll.

A Figura 13 ilustra as principais etapas realizadas durante a execução deste componente.

Quando RsStub.exe chamadas Sair do Processo, a função de carregamento do shellcode será executada em vez do código de função da API legítimo.

O carregador descriptografa a DLL do instalador do arquivo comx3.dll.txt; o shellcode então carrega a DLL do instalador na memória e chama seu ponto de entrada.

DLL do instalador

O instalador usa técnicas de desvio de UAC retiradas de implementações de código aberto para criar um novo processo elevado. Qual deles utiliza depende de diversas condições, como visto na Tabela 3.

Tabela 3. Condição principal e respectivas subcondições que devem ser atendidas para aplicação de técnica de bypass UAC

As condições verificam a presença de dois processos: acreditamos que avp.exe é um componente do software antimalware da Kaspersky e rstray.exe um componente do Rising Antivirus.

O instalador tenta desabilitar o envio de amostras pelo Windows Defender e adiciona uma regra de exclusão para a DLL do carregador msnsp.dll. Isso é feito executando dois comandos do PowerShell por meio do cmd.exe:

- cmd /c powershell -inputformat nenhum -outputformat nenhum -NonInteractive -Command Set-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -inputformat nenhum -outputformat nenhum -NonInteractive -Command Add-MpPreference -ExclusionPath “C:Arquivos de programas (x86)Arquivos comunsmicrosoft sharedTextConvmsnsp.dll”

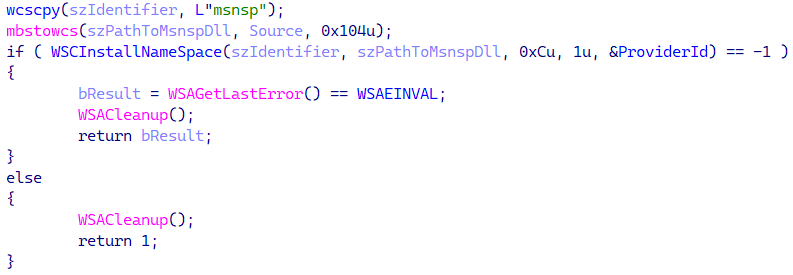

O instalador então descarta a DLL do carregador persistente para C:Arquivos de programas (x86)Arquivos comunsmicrosoft sharedTextConvmsnsp.dll e estabelece persistência para ele usando a API WSCInstallNameSpace para instalar a DLL como um Provedor de namespace Winsock nomeado msnsp, conforme mostrado na Figura 14.

Como resultado, a DLL será carregada automaticamente sempre que um processo usar o Winsock.

Finalmente, o instalador descarta a DLL do carregador mshlp.dll e a DLL do orquestrador criptografado WIN.cfg para C:ProgramDataWindows.

Estágio 2

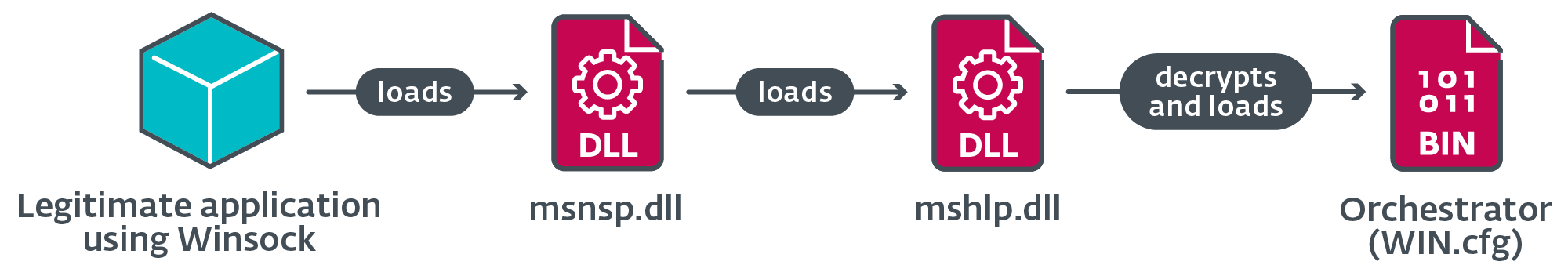

Esta etapa inicia-se com a execução de msnsp.dll. A Figura 15 ilustra a cadeia de carregamento na Etapa 2.

Orquestrador

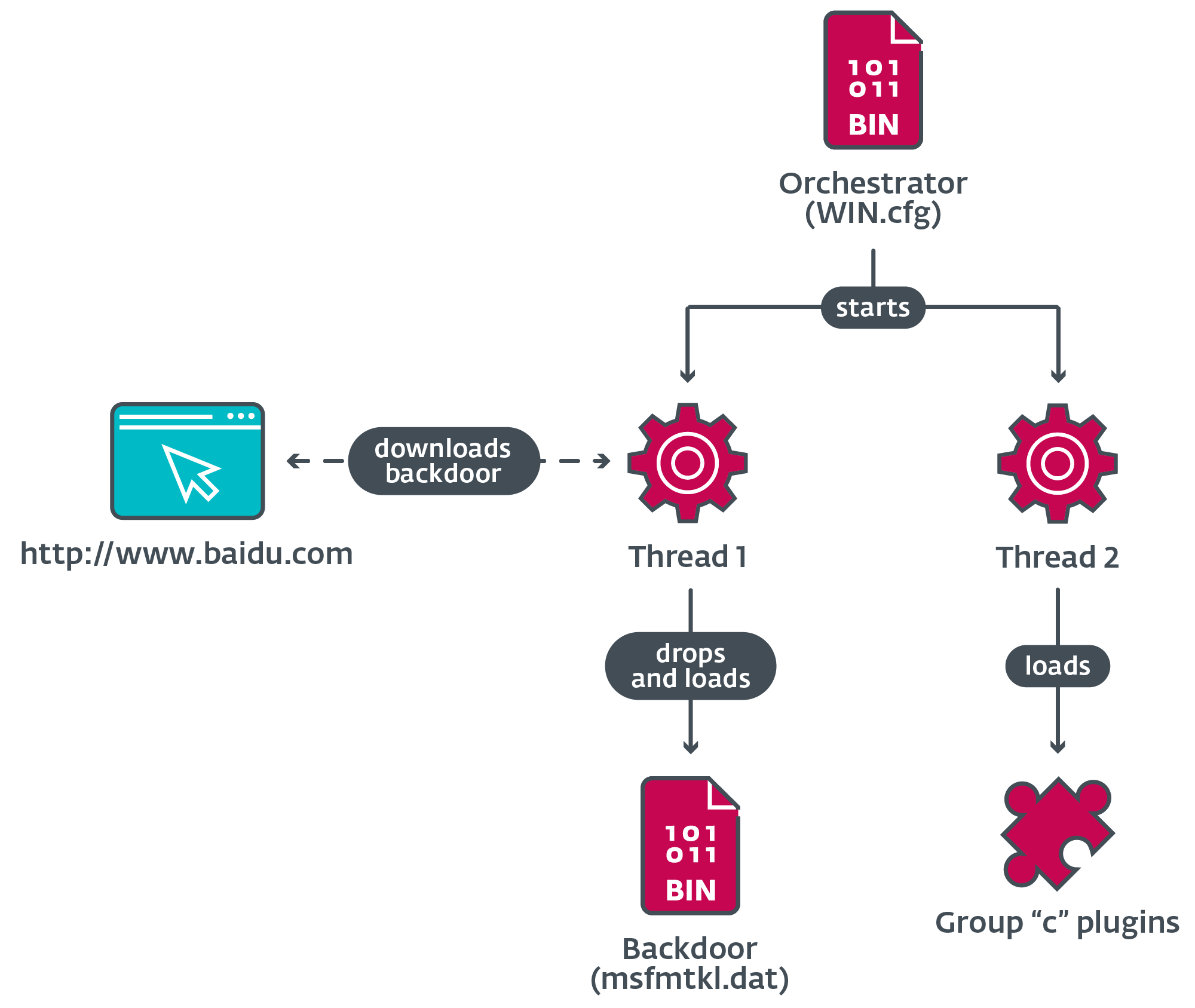

A Figura 16 ilustra as principais tarefas realizadas pelo orquestrador, que inclui a obtenção do backdoor e o carregamento de plugins.

Quando carregado, o orquestrador cria dois threads para executar suas tarefas.

Tópico 1 do orquestrador

O orquestrador exclui o arquivo dropper original do disco e tenta carregar o backdoor do msfmtkl.dat. Se o arquivo não existir ou não for aberto, o orquestrador usa APIs de Internet do Windows para abrir uma conexão com o site legítimo da empresa chinesa Baidu, conforme explicado anteriormente.

A resposta do servidor é salva em um arquivo temporário sujeito a um procedimento de validação; se todas as condições forem atendidas, a carga criptografada que está dentro do arquivo será gravada em um novo arquivo e renomeada como msfmtkl.dat.

Depois que o novo arquivo é criado com a carga criptografada, o orquestrador lê seu conteúdo e descriptografa a carga usando RC4. O PE resultante é carregado na memória e seu ponto de entrada é executado.

Tópico 2 do orquestrador

Dependendo do nome do processo atual, o orquestrador executa diversas ações, incluindo o carregamento de plug-ins e a adição de exclusões para listar as DLLs do carregador nos bancos de dados locais de três produtos de software antimalware de origem chinesa.

A Tabela 4 descreve as ações tomadas quando o nome do processo corresponde ao de um conjunto de software de segurança no qual o orquestrador pode colocar seus carregadores na lista de permissões.

Tabela 4. Ações do orquestrador ao executar um processo com nome de software de segurança específico

|

Nome do processo |

Software direcionado |

Açao Social |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Tentativas de carregar a DLL legítima TAVInterface.dll para usar a função exportada CriarTaveInstance para obter uma interface. Ao chamar uma segunda função da interface, ela passa um caminho de arquivo como parâmetro. |

|

|

360safe.exe 360tray.exe |

Tentativas de carregar a DLL legítima deepscancloudcom2.dll para usar as funções exportadas XDOpen, XDAddRecordsEx e XDFechar, ele adiciona uma nova entrada no arquivo de banco de dados SQL speedmem2.hg. |

|

|

360sd.exe |

Tenta abrir o arquivo sl2.db para adiciona uma estrutura binária codificada em base64 que contém o caminho para a DLL do carregador. |

|

|

kxescore.exe kxetray.exe |

Tentativas de carregar a DLL legítima securitykxescankhistory.dll para usar a função exportada KSDllGetClassObject para obter uma interface. Quando chama uma das funções da vtable, ele passa um caminho de arquivo como parâmetro. |

A Tabela 5 descreve as ações tomadas quando o nome do processo corresponde ao do software de mensagens instantâneas selecionado. Nestes casos, o orquestrador carrega plugins do disco.

Tabela 5. Ações do Oquestrador ao Executar um Processo com o Nome de Software de Mensagens Instantâneas Específico

|

Nome do processo |

Software direcionado |

Açao Social |

|

qq.exe |

Tentativas de criar um mutex chamado OBTER BLOQUEIO DE MENSAGEM QQ. Se o mutex ainda não existir, ele carrega os plugins c001.dat, c002.dat e c003.dat do disco. |

|

|

wechat.exe |

Plug-in de carga c006.dat. |

|

|

telegrama.exe |

Plug-in de carga c007.dat. |

|

|

skype.exe |

Plug-in de carga c003.dat. |

|

|

cc.exe |

Desconhecido; possivelmente CloudChat. |

|

|

raidcall.exe |

||

|

aa.exe |

Desconhecido; possivelmente um aplicativo de Rede social YY. |

|

|

aliim.exe |

Plug-in de carga c005.dat. |

Após concluir as ações correspondentes, o thread retorna.

Grupo de plug-ins “c”

A partir de nossa análise do código do orquestrador, entendemos que podem existir pelo menos seis plugins do grupo “c”, dos quais apenas três são conhecidos por nós neste momento.

A Tabela 6 descreve a funcionalidade básica dos plugins identificados.

Tabela 6. Descrição dos plugins do grupo “c”

|

Nome do plug-in |

Descrição |

|

c001.dat |

Rouba informações de bancos de dados QQ, incluindo credenciais, registros de bate-papo, listas de contatos e muito mais. |

|

c002.dat |

Conecta várias funções do Tencent QQ KernelUtil.dll e Common.dll na memória do QQ.exe processo, permitindo a interceptação de mensagens diretas e de grupo e consultas SQL a bancos de dados. |

|

c003.dat |

Conecta várias APIs: - CoCreateInstance - ondaInOpen - ondaInClose - ondaInAddBuffer - ondaOutOpen - ondaOutWrite - ondaOutClose Isso permite que o plugin intercepte conversas de áudio em diversos processos. |

Porta dos fundos

Já compartilhamos vários detalhes sobre o propósito básico do backdoor: comunicar-se com seu controlador e exfiltrar os dados coletados. A comunicação com o controlador é baseada principalmente na gravação de dados de configuração do plugin em um arquivo não criptografado chamado licença.date invocando funcionalidades de plug-ins carregados. A Tabela 7 descreve os comandos mais relevantes manipulados pelo backdoor.

Tabela 7. Descrição de alguns dos comandos manipulados pelo backdoor

|

Código do comando |

Descrição |

|

0x04 |

Cria ou fecha um shell reverso e manipula entrada e saída. |

|

0x17 |

Move um arquivo com caminhos fornecidos pelo controlador. |

|

0x1C |

Desinstala o implante. |

|

0x1E |

Coleta informações de arquivo de um diretório especificado ou coleta informações da unidade. |

|

0x28 |

Termina um processo com um PID fornecido pelo controlador. |

Grupos de plug-ins “a” e “b”

O componente backdoor contém suas próprias DLLs de plug-in incorporadas (consulte a Tabela 8) que são gravadas em disco e fornecem ao backdoor seus recursos básicos de espionagem e coleta de informações.

Tabela 8. Descrições dos grupos de plugins “a” e “b” incorporados no backdoor

|

Nome do plug-in |

Descrição |

|

a010.dat |

Coleta informações de software instalado do registro. |

|

b010.dat |

Faz capturas de tela. |

|

b011.dat |

Keylogger básico. |

Conclusão

Analisamos ataques e capacidades de um ator de ameaça chamado Blackwood, que realizou operações de ciberespionagem contra indivíduos e empresas da China, do Japão e do Reino Unido. Mapeamos a evolução do NSPX30, o implante personalizado implantado pela Blackwood, desde 2005 até um pequeno backdoor que chamamos de Projeto Wood.

Curiosamente, o implante do Project Wood de 2005 parece ser o trabalho de desenvolvedores com experiência no desenvolvimento de malware, dadas as técnicas implementadas, levando-nos a acreditar que ainda não descobrimos mais sobre a história do backdoor primordial.

Para quaisquer dúvidas sobre nossa pesquisa publicada no WeLiveSecurity, entre em contato conosco em ameaçaintel@eset.com.

A ESET Research oferece relatórios privados de inteligência APT e feeds de dados. Para qualquer esclarecimento sobre este serviço, visite o Inteligência de ameaças ESET Disputas de Comerciais.

IOCs

Arquivos

|

SHA-1 |

Nome do arquivo |

Nome de detecção ESET |

Descrição |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

Conta-gotas inicial NSPX30. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

Carregador para o instalador. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

Carregador persistente. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

Carregador para o orquestrador. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Instalador descriptografado. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

Orquestrador descriptografado. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agente.VKT |

Backdoor descriptografado. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

Plugin de credenciais e ladrão de dados. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Plug-in de interceptação de mensagens Tencent QQ. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

Plug-in de captura de áudio. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agente.VKT |

Plugin coletor de informações. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agente.VKT |

Plug-in de keylogger. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agente.VKT |

Plug-in de captura de tela. |

Network

|

IP |

Domínio |

Provedor de hospedagem |

Visto pela primeira vez |

Adicionar ao carrinho |

|

104.193.88[.]123 |

www.baidu[.]com |

Pequim Baidu Netcom Ciência e Tecnologia Co., Ltd. |

2017-08-04 |

Site legítimo contatado pelo orquestrador e componentes backdoor para baixar cargas úteis. A solicitação HTTP GET é interceptada pelo AitM. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT‑CHINANET‑ZJ |

2021-10-17 |

Parte do URL de onde o dropper foi baixado por software legítimo. |

Técnicas MITER ATT e CK

Esta tabela foi construída usando versão 14 da estrutura MITRE ATT&CK.

|

Tática |

ID |

Nome |

Descrição |

|

Desenvolvimento de Recursos |

Desenvolver recursos: malware |

Blackwood usou um implante personalizado chamado NSPX30. |

|

|

Acesso Inicial |

Compromisso da cadeia de suprimentos |

O componente dropper do NSPX30 é entregue quando solicitações legítimas de atualização de software são interceptadas via AitM. |

|

|

Execução |

Interpretador de comandos e scripts: PowerShell |

O componente instalador do NSPX30 usa o PowerShell para desabilitar o envio de amostra do Windows Defender e adiciona uma exclusão para um componente do carregador. |

|

|

Interpretador de comandos e scripts: Shell de comando do Windows |

O instalador do NSPX30 pode usar cmd.exe ao tentar ignorar o UAC. O backdoor do NSPX30 pode criar um shell reverso. |

||

|

Interpretador de comandos e scripts: Visual Basic |

O instalador do NSPX30 pode usar VBScript ao tentar ignorar o UAC. |

||

|

API nativa |

Instalador do NSPX30 e uso de backdoor CriarProcessoA/W APIs para executar componentes. |

||

|

Persistência |

Fluxo de execução do seqüestro |

O carregador do NSPX30 é carregado automaticamente em um processo quando o Winsock é iniciado. |

|

|

Escalonamento de Privilégios |

Execução disparada por evento |

O instalador do NSPX30 modifica o registro para alterar o valor da chave do botão de mídia (APPCOMMAND_LAUNCH_APP2) para apontar para o executável do carregador. |

|

|

Mecanismo de controle de elevação de abuso: ignorar o controle de conta de usuário |

O instalador do NSPX30 usa três técnicas para tentar ignorar o UAC. |

||

|

Evasão de Defesa |

Desofuscar / decodificar arquivos ou informações |

Os arquivos de instalação, orquestrador, backdoor e configuração do NSPX30 são descriptografados com RC4 ou combinações de instruções bit a bit e aritméticas. |

|

|

Prejudicar defesas: desabilitar ou modificar ferramentas |

O instalador do NSPX30 desativa o envio de amostras do Windows Defender e adiciona uma exclusão para um componente do carregador. O orquestrador do NSPX30 pode alterar os bancos de dados do software de segurança para colocar na lista de permissões seus componentes do carregador. O software direcionado inclui: Tencent PC Manager, 360 Safeguard, 360 Antivirus e Kingsoft AntiVirus. |

||

|

Remoção do Indicador: Exclusão de Arquivo |

NSPX30 pode remover seus arquivos. |

||

|

Remoção do Indicador: Limpar Persistência |

NSPX30 pode remover sua persistência. |

||

|

Execução Indireta de Comando |

O instalador do NSPX30 executa o PowerShell por meio do Command Shell do Windows. |

||

|

Mascaramento: corresponder ao nome ou local legítimo |

Os componentes do NSPX30 são armazenados na pasta legítima %PROGRAMDATA%Intel. |

||

|

Modificar Registro |

O instalador do NSPX30 pode modificar o registro ao tentar ignorar o UAC. |

||

|

Arquivos ou informações ofuscados |

Os componentes do NSPX30 são armazenados criptografados no disco. |

||

|

Arquivos ou informações ofuscados: cargas úteis incorporadas |

O conta-gotas do NSPX30 contém componentes incorporados. O carregador do NSPX30 contém shellcode incorporado. |

||

|

Execução de proxy binário do sistema: Rundll32 |

O instalador do NSPX30 pode ser carregado através rundll32.exe. |

||

|

Acesso de credencial |

Adversário no meio |

O implante NSPX30 é entregue às vítimas através de ataques AitM. |

|

|

Credenciais de armazenamentos de senhas |

Plug-in NSPX30 c001.dat pode roubar credenciais de bancos de dados Tencent QQ. |

||

|

Discovery |

Descoberta de arquivos e diretórios |

O backdoor e os plug-ins do NSPX30 podem listar arquivos. |

|

|

Registro de consulta |

NSPX30 a010.dat O plugin coleta várias informações do software instalado do registro. |

||

|

Descoberta de software |

NSPX30 a010.dat plugin coleta informações do registro. |

||

|

Descoberta de informações do sistema |

O backdoor do NSPX30 coleta informações do sistema. |

||

|

Descoberta de configuração de rede do sistema |

O backdoor do NSPX30 coleta várias informações do adaptador de rede. |

||

|

Descoberta de Conexões de Rede do Sistema |

O backdoor do NSPX30 coleta informações do adaptador de rede. |

||

|

Proprietário do sistema/descoberta de usuário |

O backdoor do NSPX30 coleta informações do sistema e do usuário. |

||

|

Coleção |

Captura de entrada: Keylogging |

Plug-in NSPX30 b011.dat é um keylogger básico. |

|

|

Arquivar dados coletados: arquivar via biblioteca |

Os plug-ins NSPX30 compactam as informações coletadas usando zlib. |

||

|

Captura de áudio |

Plug-in NSPX30 c003.dat grava fluxos de áudio de entrada e saída. |

||

|

Recolha Automática |

O orquestrador e o backdoor do NSPX30 iniciam plug-ins automaticamente para coletar informações. |

||

|

Dados preparados: preparação de dados locais |

Os plug-ins do NSPX30 armazenam dados em arquivos locais antes da exfiltração. |

||

|

Screen Capture |

Plug-in NSPX30 b010.dat tira capturas de tela. |

||

|

Comando e controle |

Protocolo de camada de aplicativo: protocolos da Web |

O orquestrador e os componentes backdoor do NSPX30 baixam cargas úteis usando HTTP. |

|

|

Protocolo da camada de aplicação: DNS |

O backdoor do NSPX30 exfiltra as informações coletadas usando DNS. |

||

|

Codificação de Dados: Codificação Padrão |

Os dados coletados para exfiltração são compactados com zlib. |

||

|

Ofuscação de dados |

O backdoor do NSPX30 criptografa suas comunicações C&C. |

||

|

Protocolo de camada de não aplicação |

O backdoor do NSPX30 usa UDP para suas comunicações C&C. |

||

|

procuração |

As comunicações do NSPX30 com seu servidor C&C são proxy por um componente não identificado. |

||

|

exfiltration |

Exfiltração Automatizada |

Quando disponível, o backdoor do NSPX30 exfiltra automaticamente todas as informações coletadas. |

|

|

Limites de tamanho de transferência de dados |

O backdoor do NSPX30 exfiltra os dados coletados por meio de consultas DNS com um tamanho de pacote fixo. |

||

|

Exfiltração sobre protocolo alternativo: exfiltração sobre protocolo não-C2 não criptografado |

O backdoor do NSPX30 exfiltra as informações coletadas usando DNS. |

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :tem

- :é

- :não

- :onde

- $UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 98

- a

- Capaz

- Sobre

- Acesso

- Segundo

- Conta

- ações

- ativo

- atividade

- atores

- Adição

- Adicional

- Adicionalmente

- endereço

- endereços

- Adiciona

- Depois de

- contra

- Agente

- aka

- Todos os Produtos

- lista de permissões

- quase

- já

- tb

- alternativa

- Apesar

- an

- análise

- analisar

- analisado

- e

- antivirus

- qualquer

- api

- APIs

- aparece

- aparelhos

- Aplicação

- Aplicar

- APT

- arquivo

- SOMOS

- por aí

- AS

- avaliar

- associado

- assumir

- At

- ataque

- Ataques

- tentativa

- tentando

- Tentativas

- auditivo

- autores

- automaticamente

- disponível

- em caminho duplo

- Porta dos fundos

- Backdoors

- Baidu

- baseado

- basic

- BE

- Porque

- tornam-se

- sido

- antes

- ser

- Acreditar

- MELHOR

- Bit a bit

- ambos

- construído

- botão

- by

- ignorar

- chamado

- chamada

- chamadas

- Campanha

- CAN

- capacidades

- capacidade

- capaz

- capturar

- transportado

- casas

- casos

- cadeia

- alterar

- mudado

- bate-papo

- China

- chinês

- remover filtragem

- mais próximo

- Fecha

- CO

- código

- Codebase

- coletar

- coleção

- coletor

- COM

- combinações

- combinando

- vem

- geralmente

- comunicar

- Comunicação

- Comunicações

- Empresas

- Empresa

- compilado

- completando

- componente

- componentes

- compromisso

- Comprometido

- condição

- condições

- Conduzir

- Configuração

- conectado

- da conexão

- Coneções

- considerado

- consiste

- Contacto

- contém

- conteúdo

- ao controle

- controlador

- conversas

- CORPORAÇÃO

- Correspondente

- poderia

- crio

- criado

- cria

- Credenciais

- Atual

- personalizadas

- Cíber segurança

- Escuro

- dados,

- Os pontos de dados

- banco de dados

- bases de dados

- Data

- DCM

- DCM's

- décadas

- Padrão

- entregar

- entregue

- entregando

- depende

- implantar

- implantado

- Implantação

- descreve

- descreve

- descrição

- projetado

- destino

- detalhado

- detalhes

- detectou

- Detecção

- Determinar

- determinado

- desenvolvido

- desenvolvedores

- Desenvolvimento

- desenvolvimentos

- DID

- diferença

- diferente

- diretamente

- descobrir

- descoberto

- distribuição

- dividido

- dns

- do

- documentação

- parece

- domínio

- domínios

- download

- Drops

- durante

- cada

- Cedo

- facilmente

- elevado

- e-mails

- incorporado

- permite

- permitindo

- codificação

- criptografada

- noivando

- Motor

- Engenharia

- entrada

- erro

- estabelece

- eventos

- evolução

- evoluiu

- evolução

- exatamente

- exemplo

- executar

- executado

- Executa

- executando

- execução

- exfiltração

- apresentar

- existir

- vasta experiência

- explicado

- explorador

- exportar

- fato

- falha

- Funcionalidades

- Figura

- Envie o

- Arquivos

- filtro

- Encontre

- descobertas

- impressão digital

- firewalls

- Primeiro nome

- fixado

- seguinte

- Escolha

- formulário

- para a frente

- encontrado

- da

- totalmente

- função

- funcionalidade

- funções

- gateways

- gerado

- geográfico

- ter

- GitHub

- OFERTE

- dado

- Go

- Grupo

- Do grupo

- tinha

- Alças

- Ter

- cabeçalhos

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- Esconder

- de alto perfil

- história

- Hong

- 香港

- Como funciona o dobrador de carta de canal

- Contudo

- HTML

- http

- HTTPS

- ID

- identificado

- if

- ilustra

- imagem

- implementações

- implementado

- in

- incluir

- inclui

- Incluindo

- Entrada

- Aumenta

- indicam

- indicações

- indicadores

- Individual

- indivíduos

- INFORMAÇÕES

- Infraestrutura

- do estado inicial,

- inicialmente

- iniciado

- entrada

- Inquéritos

- Inserções

- dentro

- instalar

- instalado

- instância

- em vez disso

- Instituto

- instruções

- Inteligência

- Interface

- internamente

- Internet

- para dentro

- investigação

- IP

- Endereço IP

- Endereços IP

- ISP

- Emissão

- IT

- ESTÁ

- se

- janeiro

- Japão

- Japonês

- Junho

- Chave

- Reino

- Saber

- Conhecimento

- conhecido

- Kong

- grande

- Sobrenome

- mais tarde

- lançamento

- camada

- principal

- mínimo

- levou

- esquerda

- legítimo

- Permite

- Provável

- Lista

- Escuta

- escuta

- listas

- carregar

- carregador

- carregamento

- cargas

- local

- localizado

- localização

- trancar

- olhar

- perdido

- Ltd

- máquina

- máquinas

- a Principal

- principal

- malicioso

- malwares

- Gerente

- manipulado

- fabrica

- Match

- fósforos

- correspondente

- Posso..

- significado

- mecanismo

- mecanismos

- Mídia

- Memória

- mencionado

- mensagem

- mensagens

- conheceu

- metadados

- Microsoft

- poder

- milhões

- modificar

- mais

- a maioria

- na maioria das vezes

- múltiplo

- devo

- nome

- Nomeado

- você merece...

- Cria

- rede

- redes

- Novo

- não

- nenhum

- Perceber..

- número

- obter

- obtendo

- ocorreu

- Outubro

- of

- Oferece

- Office

- Velho

- mais velho

- on

- ONE

- só

- aberto

- open source

- operando

- sistema operativo

- operação

- Operações

- operadores

- or

- ordem

- origem

- original

- Outros

- A Nossa

- Fora

- saída

- lado de fora

- Acima de

- próprio

- propriedade

- EDUCAÇAO FISICA

- pacotes

- página

- parâmetro

- parte

- particular

- passes

- passiva

- Senha

- caminho

- caminhos

- PC

- peculiar

- Realizar

- realizada

- executa

- persistência

- fotografia

- Lugar

- platão

- Inteligência de Dados Platão

- PlatãoData

- por favor

- plug-in

- plugins

- ponto

- pontos

- político

- Popular

- possivelmente

- PowerShell

- presença

- presente

- evitar

- anteriormente

- Prévio

- privado

- provavelmente

- Problema

- procedimentos

- processo

- processos

- Produto

- Produtos

- Agenda

- projeto

- projetos

- protocolo

- fornecer

- fornecido

- provedor

- procuração

- público

- Publicação

- publicamente

- publicado

- propósito

- consultas

- em vez

- alcançar

- recebido

- recentemente

- registro

- registros

- recorrente

- referir

- refere-se

- em relação a

- registrado

- registro

- relacionado

- relevante

- contando

- permanece

- remoção

- remover

- resposta

- Denunciar

- Relatórios

- solicitar

- pedidos

- pesquisa

- pesquisadores

- resolvidas

- recurso

- aqueles

- resposta

- resultar

- resultando

- Retorna

- reverso

- Rico

- ascensão

- roteador

- Regra

- mesmo

- salvo

- Ciência

- Ciência e Tecnologia

- screenshots

- Pesquisar

- motor de busca

- Segundo

- segundo

- seções

- segurança

- Vejo

- parecem

- parece

- visto

- selecionado

- enviei

- Setembro

- servido

- servidor

- Servidores

- serviço

- Serviços

- Conjuntos

- vários

- compartilhado

- concha

- mostrando

- Shows

- semelhante

- simples

- simplesmente

- desde

- SIX

- Tamanho

- ligeiramente diferente

- pequeno

- menor

- So

- Redes Sociais

- Software

- componentes de software

- Soluções

- alguns

- sofisticado

- específico

- especificada

- espectro

- divisão

- espionagem

- Etapa

- Estágio

- padrão

- começo

- começado

- Comece

- Passos

- Ainda

- loja

- armazenadas

- córregos

- Tanga

- estrutura

- estudo

- sujeito

- submissão

- tal

- Sugere

- suíte

- surge

- suspeito

- .

- sistemas

- mesa

- Tire

- tomado

- toma

- Target

- visadas

- tem como alvo

- tarefas

- técnica

- técnicas

- Tecnologia

- temporário

- Tencent

- do que

- que

- A

- do Reino Unido

- o Reino Unido

- o mundo

- deles

- Eles

- tema

- então

- Lá.

- assim sendo

- Este

- deles

- Terceiro

- isto

- aqueles

- ameaça

- atores de ameaças

- três

- Através da

- tempo

- linha do tempo

- timestamp

- para

- ferramenta

- Traçar

- pista

- Trading

- tráfego

- transferência

- desencadeado

- dois

- Uk

- compreender

- Unido

- Reino Unido

- universidade

- desconhecido

- improvável

- SEM NOME

- Atualizar

- Atualizações

- URL

- us

- usar

- usava

- Utilizador

- usos

- utilização

- válido

- validação

- valor

- Valores

- Variante

- vário

- verificar

- versão

- vertical

- via

- Vítima

- vítimas

- Visite a

- visual

- Vulnerável

- foi

- Caminho..

- we

- web

- Site

- BEM

- foram

- O Quê

- quando

- sempre que

- qual

- largura

- Wikipedia

- precisarão

- Windows

- de

- madeira

- Atividades:

- trabalhar

- mundo

- seria

- escrita

- escrito

- ainda

- zefirnet

- Zip