Segurança Digital

Com as senhas prontas para o horário nobre, as senhas parecem ultrapassadas. Quais são os principais benefícios de abandonar um em favor do outro?

Junho 20 2023 . , 5 minutos. ler

As chances são boas de que muitos de nós já tivemos senhas suficientes. Em um mundo onde temos que gerenciar o acesso para dezenas de contas online, as senhas não parecem mais adequadas para o propósito. Muitos de nós reutilizar as mesmas credenciais de login fáceis de lembrar nesses aplicativos e sites e cometer outros erros relacionados à senha, o que torna mais fácil para aqueles com intenção maliciosa adivinhe ou roube nossos detalhes de login. E uma vez que uma senha é quebrada, todo o nosso mundo digital pode desabar.

Na verdade, é notável que as senhas tenham durado tanto tempo, com o motivo basicamente se resumindo à falta de alternativas eficazes. Mas isso pode estar prestes a mudar com o surgimento das senhas. O Google anunciou recentemente o suporte para a nova tecnologia em contas pessoais e de trabalho (não muito diferente da Apple e da Microsoft), assim como uma nova era de logins sem senha estar ao virar da esquina?

Tentativas anteriores de aprimorar ou atualizar a experiência e a segurança da senha tiveram sucesso apenas parcial. Autenticação de dois fatores (2FA) ajuda significativamente a tornar as senhas mais seguras, mas sua aceitação está longe de ser universal, pois algumas pessoas acham o processo de duas etapas pesado. Além disso, os códigos únicos enviados aos usuários por meio de mensagens de texto, que é de longe a variedade mais usada de 2FA, ainda podem ser interceptados.

Gerenciadores de senhas, por sua vez, fazem um ótimo trabalho ao gerar, armazenar e recuperar uma senha longa, complexa e exclusiva para cada site individual. Mas eles nem sempre cobrem todos os seus dispositivos, sistemas operacionais e navegadores da web e podem apresentar um único ponto de falha caso você perca sua senha mestra. Em alguns casos, a experiência do usuário também pode ser um pouco desajeitada.

Digite senhas, um padrão do setor que os maiores nomes da tecnologia esperam que um dia substitua as senhas, 2FA e a necessidade de gerenciamento de senhas como a conhecemos.

Como funcionam as senhas?

As senhas aproveitam o poder da criptografia de chave pública. Uma senha consiste em um par de chaves criptográficas – uma privada e outra pública correspondente – que é gerada para proteger sua conta em um site, aplicativo ou outro serviço online.

A chave privada é armazenada em seu dispositivo como uma longa sequência de caracteres criptografados, enquanto a chave pública correspondente é carregada nos servidores do serviço online correspondente, por exemplo, Google ou até mesmo o sistema de gerenciamento de senha de chaves iCloud da Apple.

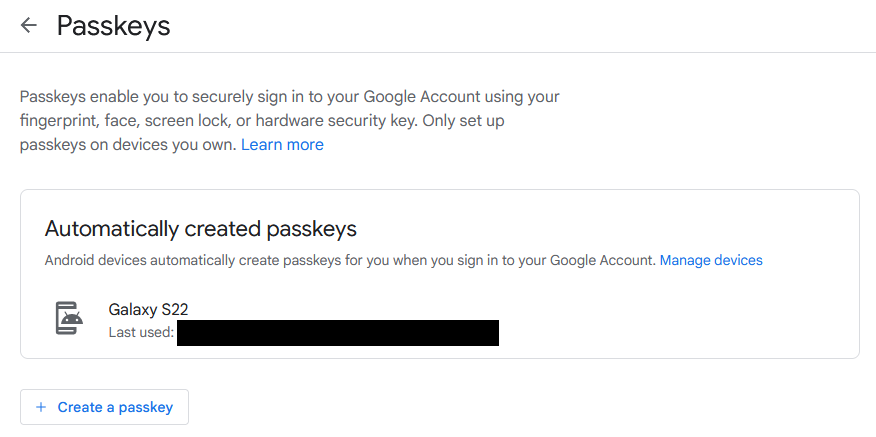

Se você estiver conectado à sua conta do Google a partir de seu smartphone, o Google já terá gerado uma chave de acesso para você

Então, ao tentar fazer login, você será solicitado a autenticar com seu PIN, impressão digital ou outro mecanismo de bloqueio de tela do dispositivo. Não há necessidade de digitar ou lembrar de nenhuma senha, o que imediatamente torna o processo mais seguro e fácil de usar.

Na tentativa de login, o servidor envia um desafio criptográfico para o seu dispositivo, pedindo à chave privada para resolvê-lo e retransmiti-lo de volta ao servidor. Essa resposta é usada para verificar se os pares de chaves pública e privada correspondem, pois ambos são necessários para autenticá-lo.

Em nenhum momento os dados biométricos saem do dispositivo, nem o servidor fica sabendo qual é a chave privada. Na verdade, você também nunca vê a chave privada - toda a mágica acontece em segundo plano e com quase nenhum esforço de sua parte.

Quais são os benefícios das senhas?

Então, as chaves de acesso poderiam oferecer o 'Santo Graal' de facilidade de uso e maior segurança? Aqui estão alguns dos benefícios em mais detalhes:

- Resistente a phishing e engenharia social: As chaves de acesso eliminam o problema de as pessoas derramarem acidentalmente suas credenciais de login para cibercriminosos, inserindo-as em sites falsos. Em vez disso, você deve usar seu dispositivo para provar que é o verdadeiro proprietário da conta.

- Evite as consequências de uma violação de terceiros: Se um site ou provedor de aplicativo for violado, apenas as chaves públicas podem ser roubadas – sua chave privada nunca é compartilhada com o serviço online e não há como descobrir isso a partir da chave pública. Por conta própria, então, a chave pública é inútil para um invasor. Compare isso com o sistema atual, onde os hackers podem roubar grandes tesouros de combinações de nome de usuário/senha prontas para uso.

- Evite ataques de força bruta: As senhas dependem da criptografia de chave pública, o que significa que os invasores não podem adivinhá-las ou usar técnicas de força bruta para abrir contas.

- Sem interceptação 2FA: Não há segundo fator com chaves de acesso, então os usuários não correm o risco de técnicas de ataque projetadas para interceptar códigos SMS e similar. De fato, pense em uma chave de acesso como consistindo em vários fatores de autenticação. Na verdade, as senhas são fortes o suficiente para substituir até mesmo o tipo mais seguro de 2FA – chaves de segurança de hardware.

- Construído de acordo com os padrões da indústria: As senhas são baseadas nos padrões do grupo de trabalho FIDO Alliance e W3C WebAuthn, o que significa que devem funcionar em todos os sistemas operacionais, navegadores, sites, aplicativos e ecossistemas móveis participantes. Apple, Google e Microsoft estão apoiando a tecnologia, assim como (ou estarão em breve) grandes empresas de gerenciamento de senhas, como 1Password e Dashlane, e plataformas como WordPress, PayPal, eBay e Shopify.

- Fácil de recuperar: As chaves de acesso podem ser armazenadas na nuvem e, assim, restauradas em um novo dispositivo se ele for perdido.

- Nada a lembrar: Para os usuários, não há mais necessidade de criar, lembrar e proteger grandes volumes de senhas.

- Funciona em vários dispositivos: Depois de criada, uma chave de acesso pode ser usada em novos dispositivos sem a necessidade de reinscrevê-la a cada vez, de acordo com a autenticação biométrica regular. No entanto, existem ressalvas, conforme detalhado abaixo.

Por que as chaves de acesso podem não ser uma boa ideia?

Pode haver alguns obstáculos ao longo do caminho que podem impedir você de adotar chaves de acesso, por enquanto: a adoção da indústria e a maneira como as chaves de acesso são sincronizadas.

- As senhas são sincronizadas apenas com dispositivos que executam o mesmo sistema operacional: As Este artigo explica, as senhas são sincronizadas pela plataforma do sistema operacional. Isso significa que, se você tiver um dispositivo iOS, mas também usar o Windows, por exemplo, pode ser uma experiência frustrante para o usuário. Você precisaria escanear os códigos QR e ativar o Bluetooth para que suas senhas funcionassem em dispositivos que usam sistemas operacionais diferentes. Na verdade, isso é menos amigável do que a experiência atual para senhas.

- A adoção está longe de ser em todo o setor: Embora alguns grandes nomes já estejam a bordo com chaves de acesso, ainda é cedo. Além das grandes plataformas, também levará algum tempo até atingirmos uma massa crítica de sites e aplicativos que a suportam. Verifique se suas plataformas favoritas suportam a tecnologia SUA PARTICIPAÇÃO FAZ A DIFERENÇA.

Isso poderia ser o começo do fim das senhas? As chaves de acesso são o concorrente mais forte até agora. Mas, para obter aceitação quase universal entre os usuários, os fornecedores de tecnologia podem precisar facilitar ainda mais o uso em diferentes ecossistemas de sistemas operacionais.

Se você está pronto para experimentar as chaves de acesso, é preciso muito pouco esforço para começar através do menu de configurações de sua(s) conta(s) do Google, Apple ou Microsoft.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Automotivo / EVs, Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- BlockOffsets. Modernizando a Propriedade de Compensação Ambiental. Acesse aqui.

- Fonte: https://www.welivesecurity.com/2023/06/20/passwords-out-passkeys-in-ready-make-switch/

- :tem

- :é

- :não

- :onde

- 2FA

- 9

- a

- Sobre

- aceitação

- Acesso

- Conta

- Contas

- em

- Adotando

- Adoção

- Todos os Produtos

- aliança

- juntamente

- já

- tb

- alternativas

- Apesar

- sempre

- entre

- an

- e

- anunciou

- Outro

- qualquer

- app

- Apple

- Aplicativos

- SOMOS

- por aí

- AS

- At

- ataque

- Ataques

- Tentativas

- autenticar

- Autenticação

- longe

- em caminho duplo

- fundo

- baseado

- BE

- sido

- antes

- Começo

- ser

- abaixo

- Benefícios

- Grande

- O maior

- biométrico

- autenticação biométrica

- Bluetooth

- borda

- ambos

- violação

- navegadores

- mas a

- by

- CAN

- casos

- Categoria

- Centralização de

- desafiar

- alterar

- caracteres

- verificar

- Na nuvem

- códigos

- combinações

- como

- geralmente

- Empresas

- comparar

- integrações

- Consistindo

- consiste

- Canto

- Correspondente

- poderia

- cobrir

- fenda

- rachado

- Falhando

- crio

- criado

- Credenciais

- crítico

- criptografia

- criptografia

- Atual

- cibercriminosos

- dados,

- dia

- dias

- projetado

- detalhe

- detalhado

- dispositivo

- Dispositivos/Instrumentos

- diferente

- digital

- mundo digital

- do

- parece

- down

- cada

- Cedo

- facilidade

- facilidade de utilização

- mais fácil

- eBay

- ecossistemas

- Eficaz

- esforço

- ou

- emergência

- criptografada

- final

- aumentar

- suficiente

- Entrar

- entrar

- Todo

- Era

- Mesmo

- exemplo

- vasta experiência

- Explica

- fato

- fator

- fatores

- Falha

- fallout

- longe

- favorecer

- Favorito

- Aliança FIDO

- Figura

- Encontre

- impressão digital

- caber

- Escolha

- da

- frustrante

- Ganho

- gerado

- gerando

- ter

- OFERTE

- Bom estado, com sinais de uso

- ótimo

- Grupo

- hackers

- tinha

- acontece

- Hardware

- Segurança de hardware

- arreios

- Ter

- ajudar

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- esperança

- Contudo

- HTML

- HTTPS

- Obstáculos

- idéia

- if

- imediatamente

- in

- de fato

- Individual

- indústria

- padrões da indústria

- em vez disso

- intenção

- para dentro

- iOS

- IT

- ESTÁ

- se

- Trabalho

- jpg

- apenas por

- Chave

- chaves

- Saber

- Falta

- grande

- largamente

- APRENDER

- Deixar

- menos

- como

- pequeno

- log

- entrar

- longo

- mais

- perdido

- mágica

- a Principal

- principal

- fazer

- FAZ

- gerencia

- de grupos

- muitos

- Massa

- dominar

- Match

- correspondente

- max-width

- Posso..

- significado

- significa

- mecanismo

- Menu

- mensagens

- Microsoft

- poder

- minutos

- Móvel Esteira

- mais

- a maioria

- múltiplo

- nomes

- você merece...

- nunca

- Novo

- Próximo

- não

- of

- oferecer

- on

- uma vez

- ONE

- online

- só

- aberto

- operando

- sistemas operacionais

- or

- OS

- Outros

- A Nossa

- Fora

- próprio

- proprietário

- par

- pares

- parte

- participando

- senha

- Senha

- gerenciamento de senhas

- senhas

- PayPal

- Pessoas

- para

- pessoal

- PHIL

- plataforma

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- ponto

- equilibrado

- poder

- presente

- Prime

- privado

- chave privada

- Problema

- processo

- proteger

- Prove

- provedor

- público

- chave pública

- chaves públicas

- propósito

- códigos QR

- alcançar

- pronto

- razão

- recentemente

- Recuperar

- regular

- depender

- notável

- lembrar

- substituir

- requeridos

- resposta

- Risco

- corrida

- s

- mesmo

- digitalização

- desatado

- Segundo

- seguro

- segurança

- Vejo

- parecem

- enviei

- Servidores

- serviço

- Configurações

- compartilhado

- rede de apoio social

- assinado

- de forma considerável

- solteiro

- local

- smartphones

- SMS

- So

- Redes Sociais

- RESOLVER

- alguns

- em breve

- padrão

- padrões

- começado

- Ainda

- roubado

- Dê um basta

- armazenadas

- armazenar

- Tanga

- mais forte,

- mais forte

- sucesso

- tal

- ajuda

- Apoiar

- Interruptor

- .

- sistemas

- Tire

- toma

- tecnologia

- técnicas

- Tecnologia

- do que

- que

- A

- deles

- Eles

- então

- Lá.

- Este

- deles

- think

- De terceiros

- isto

- aqueles

- Assim

- tempo

- para

- também

- verdadeiro

- tentar

- Em última análise

- único

- Universal

- ao contrário

- Atualizar

- carregado

- us

- usar

- usava

- Utilizador

- Experiência do Usuário

- user-friendly

- usuários

- utilização

- variedade

- fornecedores

- verificar

- muito

- via

- volumes

- Caminho..

- we

- web

- Navegadores da Web

- Site

- sites

- O Quê

- quando

- enquanto que

- se

- qual

- precisarão

- Windows

- de

- sem

- WordPress

- Atividades:

- trabalhar

- Grupo de trabalho

- mundo

- seria

- ainda

- Vocês

- investimentos

- você mesmo

- zefirnet

- zero