O espaço de segurança da Web3 sofreu uma mudança dramática em 2023, exibindo avanços em resiliência e dificuldades duradouras. Os ataques cibernéticos contra o setor Web3 resultaram em mais de $ 1.7 bilhões em danos em 2023; 453 incidentes foram documentados. A variedade de perigos demonstrados por estes ataques destaca a necessidade crítica da comunidade Web3 manter uma consciência constante. Uma equipe de especialistas em Salus, uma empresa de segurança web3 focada em pesquisa, desenvolveu este extenso relatório de análise.

Hacks: um ano de padrões diferentes

Mesmo que as perdas totais tenham diminuído consideravelmente em 2023, explorações de alto perfil continuaram a ter um impacto significativo. A perda de US$ 200 milhões sofrida pela Mixin Network em setembro, juntamente com as perdas de US$ 197 milhões sofridas pela Euler Finance em março e as perdas de US$ 126.36 milhões sofridas pela Multichain em julho, destacam os perigos contínuos para pontes e DeFi protocolos.

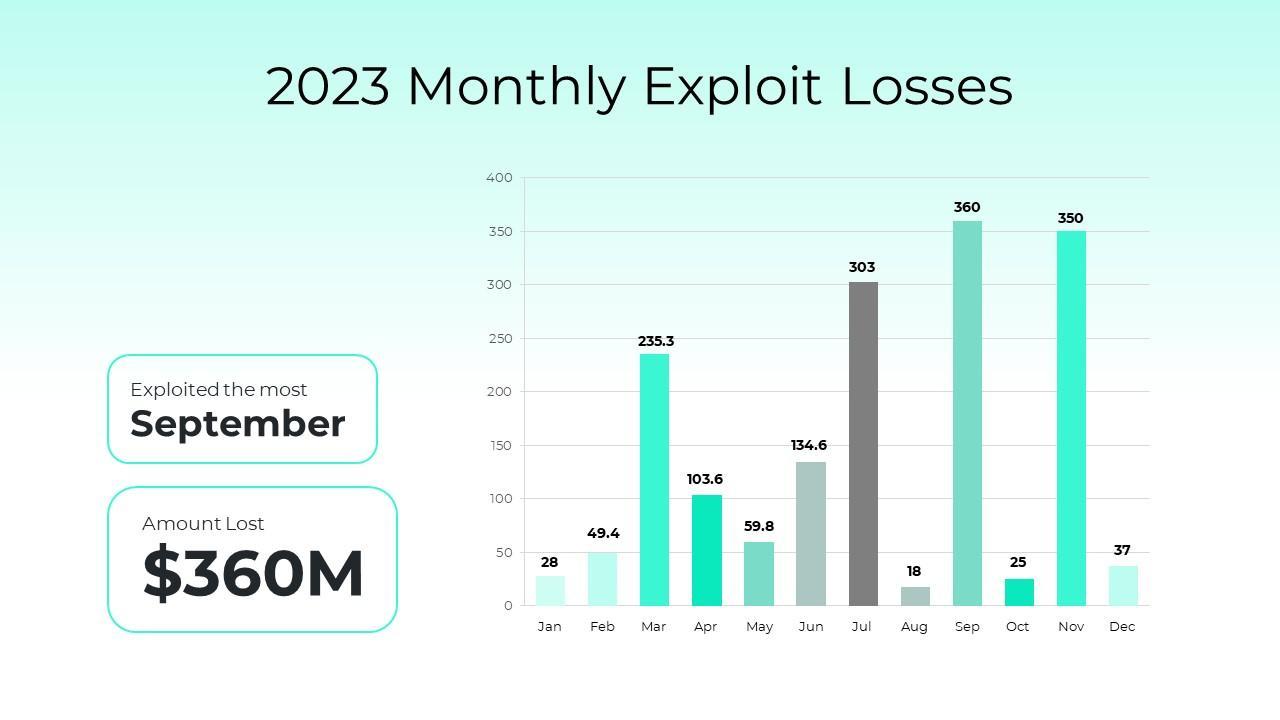

Uma análise mais detalhada das perdas mensais revela um padrão interessante. Embora tenham havido grandes perdas em Setembro, Novembro e Julho, houve um declínio notável em Outubro e Dezembro, sugerindo que a sensibilização para a segurança e a implementação de protecções fortes estão a tornar-se cada vez mais importantes.

Instantâneo 2023 de vulnerabilidades de segurança Web3

Golpes de saída:

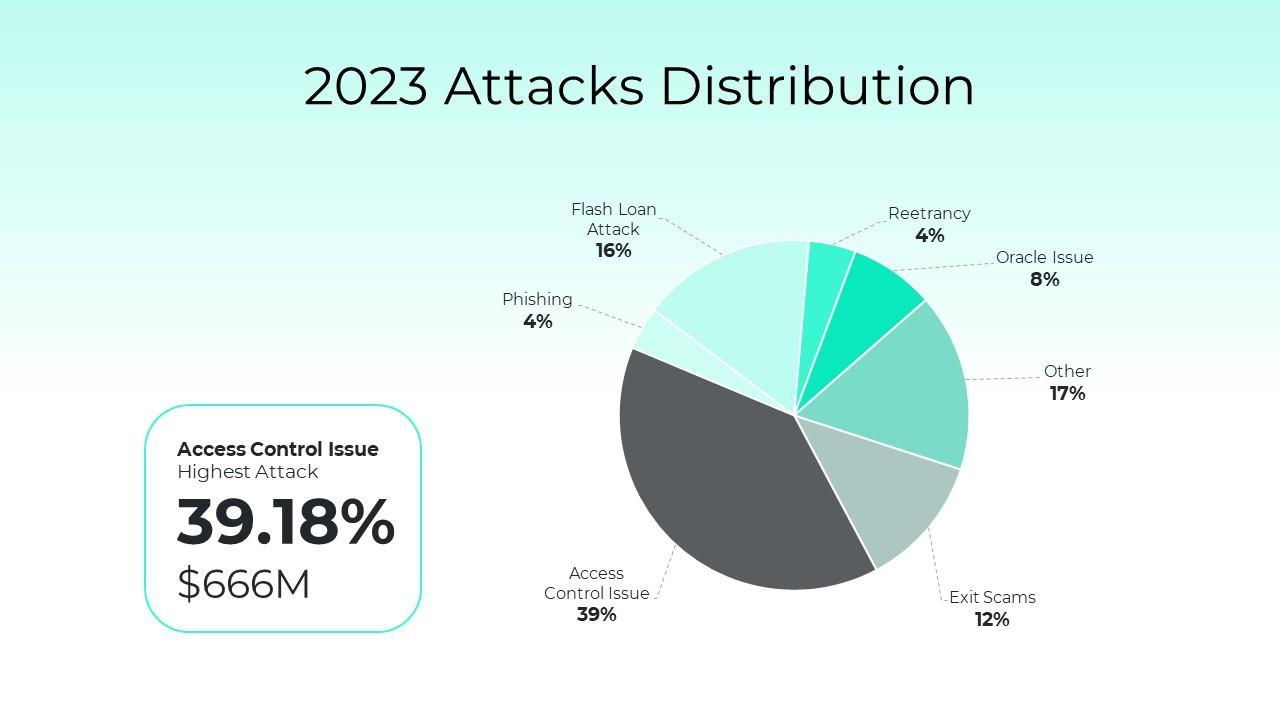

De todas as agressões, os golpes de saída representaram 12.24%, com 276 ocorrências resultando em uma perda de US$ 208 milhões. Exemplos proeminentes de empreendimentos que prometiam lucros substanciais, mas desapareceram abruptamente com o dinheiro dos investidores.

Precauções de segurança:

1. Investigar projetos e equipes em profundidade, certificando-se de que tenham um histórico comprovado e classificando os projetos de acordo com avaliações de segurança transparentes fornecidas por empresas confiáveis.

2. Varie a sua carteira de investimentos e tenha cuidado ao considerar empreendimentos que oferecem retornos excessivamente elevados.

Problemas com controle de acesso:

39.18% dos ataques tiveram problemas de controle de acesso e 29 dessas ocorrências resultaram em uma perda significativa de US$ 666 milhões. Instâncias proeminentes incluem suscetibilidades que foram aproveitadas em Multichain, Poloniex e Atomic Wallet.

Precauções de segurança:

Siga o princípio de privilégio mínimo, estabeleça procedimentos robustos de autenticação e autorização e atualize as permissões de acesso com frequência. Além disso, forneça treinamento regular em segurança ao pessoal, especialmente àqueles com privilégios elevados, e configure sistemas de monitoramento completos para identificar e resolver rapidamente qualquer atividade suspeita em aplicativos e infraestrutura.

Phishing:

Os casos de phishing representaram 3.98% dos ataques e 13 desses incidentes custaram US$ 67.6 milhões em perdas. Os invasores usaram uma variedade de estratégias de phishing em constante mudança, como demonstrado pelo ataque AlphaPo do Grupo Lazarus.

Precauções de segurança:

Os ataques front-end aumentaram na área web3 como resultado de iniciativas que subestimam a segurança front-end. É essencial fazer Web3 testes de penetração para encontrar falhas e vulnerabilidades do sistema que hackers poderiam explorar. Faça da educação do usuário uma prioridade máxima, incentive o uso de autenticação multifator (MFA) e carteiras de hardware e utilize monitoramento de domínio e verificação de e-mail.

Ataques usando Flash Loans:

16.12% das agressões foram ataques relâmpago a empréstimos, com 37 ocorrências resultando em uma perda de US$ 274 milhões. Ataques de empréstimos rápidos de precisão foram lançados contra Yearn Finance, KyberSwap e Euler Finance.

Precauções de segurança:

Reduza os perigos associados aos empréstimos rápidos, estabelecendo limitações como limites de tempo e quantidades mínimas de empréstimo. Ao aumentar as despesas para os atacantes, a cobrança pela utilização de empréstimos instantâneos pode servir como um desincentivo à utilização de ataques hostis.

Reentrada:

4.35% dos ataques foram causados por vulnerabilidades de reentrada e 15 dessas ocorrências resultaram em uma perda de US$ 74 milhões. As implicações de uma pequena falha que produz grandes perdas foram trazidas à luz pelo problema do Vyper e pelo ataque ao Protocolo Exactly.

Precauções de segurança:

1. Siga rigorosamente o modelo Check-Effect-Interaction: Certifique-se de que todas as verificações e validações relevantes sejam feitas antes de prosseguir. Você só deve fazer alterações de estado e interagir com entidades externas depois de concluir esses testes com êxito.

2. Coloque em prática a proteção abrangente contra reentrada: Use isso para todas as funções do contrato que envolvam procedimentos confidenciais.

Problemas com Oráculo:

7.88% dos ataques foram causados por problemas da Oracle, e 7 desses casos resultaram em uma perda de US$ 134 milhões. O hack do BonqDAO demonstrou como alterar os preços dos tokens usando os pontos fracos do oráculo.

Precauções de segurança:

1. As projeções de preços não devem ser feitas em mercados com pouca liquidez.

2. Determine se a liquidez do token é suficiente para garantir a integração da plataforma antes de pensar em qualquer plano específico de oráculo de preços.

3. Incorporar o Preço Médio Ponderado no Tempo (TWAP) para aumentar o custo da manipulação para o invasor.

Vulnerabilidades adicionais

16.47% dos ataques foram feitos usando outras vulnerabilidades, e 76 dessas ocorrências resultaram em uma perda de US$ 280 milhões. Muitas vulnerabilidades do web2 e a violação do banco de dados do Mixin demonstraram o amplo espectro de problemas de segurança encontrados no domínio Web3.

Os 10 principais hacks de 2023: sinopse

Os dez principais ataques de 2023, que foram responsáveis por cerca de 70% dos danos do ano (cerca de 1.2 mil milhões de dólares), identificaram uma fraqueza comum: problemas de controlo de acesso, especialmente aqueles que envolvem roubo de chaves privadas. A maioria destas violações ocorreu na segunda parte do ano; três ataques significativos aconteceram em novembro.

Notavelmente, o Grupo Lazarus esteve envolvido em muitas violações que resultaram na perda de fundos através de comprometimentos de carteiras quentes. Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo e CoinEx estavam entre os protocolos explorados.

Conclusão:

No final do ano, as perdas globais de 2023 são inferiores às de 2022. Mas a concentração dos danos nos 10 principais ataques destaca a importância de ter uma melhor protecção. Devido a uma ampla gama de vulnerabilidades, proteger o espaço Web3 requer uma estratégia multifacetada.

É impossível superestimar a importância das auditorias completas e do aumento do conhecimento dos testes de penetração da Web3, especialmente tendo em vista as novas técnicas de infiltração como as usadas nos ataques do Grupo Lazarus. É altamente recomendável que os usuários e as partes interessadas priorizem plataformas e serviços que atendam às demandas funcionais e aos mais altos padrões de segurança, a fim de preparar o caminho para um futuro Web3 seguro.

Clique aqui para ver o relatório ao vivo da equipe de especialistas da Salus.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :é

- $UP

- 10

- 12

- 13

- 15%

- 2022

- 2023

- 26%

- 29

- 35%

- 36

- 7

- a

- Sobre

- abruptamente

- Acesso

- Segundo

- representaram

- em

- atividade

- Adição

- endereço

- avanços

- contra

- Todos os Produtos

- Apesar

- entre

- an

- análise

- e

- e infra-estrutura

- qualquer

- Aplicativos

- SOMOS

- Arena

- por aí

- AS

- assalto

- avaliações

- associado

- At

- atômico

- ataque

- Ataques

- auditorias

- Autenticação

- autorização

- média

- consciência

- BE

- Porque

- tornando-se

- antes

- Melhor

- bilhão

- Empréstimo

- ambos

- violação

- violações

- PONTE

- pontes

- amplo

- Trazido

- negócio

- mas a

- by

- causado

- cautela

- Alterações

- mudança

- cobrando

- Cheques

- Coinex

- comum

- comunidade

- Empresas

- Efetuado

- compreensivo

- concentração

- considerando

- constante

- constantemente

- continuou

- contract

- ao controle

- Custo

- poderia

- crítico

- curva

- ataques cibernéticos

- dano

- perigos

- banco de dados

- Dezembro

- Rejeitar

- diminuiu

- demandas

- demonstraram

- detalhe

- Determinar

- desenvolvido

- diferindo

- dificuldades

- do

- domínio

- feito

- dramaticamente

- Educação

- encorajar

- final

- duradouro

- engajar

- suficiente

- entidades

- especialmente

- essencial

- Finanças Euler

- Cada

- exatamente

- Exposição

- saída

- especialista

- especialistas

- Explorar

- exploradas

- façanhas

- extenso

- externo

- financiar

- Encontre

- descobertas

- Flash

- empréstimos rápidos

- falha

- falhas

- focado

- seguir

- Escolha

- função

- funcional

- fundos

- futuro

- Grupo

- garanta

- cortar

- hackers

- hacks

- tinha

- aconteceu

- Hardware

- Carteiras de Hardware

- Ter

- Alta

- de alto perfil

- mais

- Destaques

- destaques

- altamente

- HOT

- Carteira quente

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTTPS

- identificado

- identificar

- if

- Impacto

- implementação

- implicações

- importante

- impossível

- in

- em profundidade

- incluir

- incorporar

- aumentou

- aumentando

- Infraestrutura

- iniciativas

- integração

- interessante

- para dentro

- investigar

- investimento

- carteira de investimentos

- envolvido

- envolvendo

- emitem

- questões

- IT

- Julho

- Chave

- chaves

- Conhecimento

- troca cibernética

- grande

- lançado

- Lázaro

- Grupo Lazarus

- mínimo

- menos

- alavancado

- leve

- como

- limitações

- limites

- Liquidez

- pequeno

- viver

- empréstimo

- Empréstimos

- fora

- perdas

- lote

- moldadas

- a manter

- Maioria

- fazer

- Fazendo

- Manipulação

- muitos

- Março

- Mercados

- Posso..

- Conheça

- MFA

- milhão

- mínimo

- Mixin

- Rede Mixin

- modelo

- dinheiro

- monitoração

- mensal

- mais

- multicadeia

- multifacetado

- necessidade

- rede

- Novo

- Novembro

- Outubro

- of

- oferecer

- frequentemente

- on

- uma vez

- contínuo

- só

- oráculo

- ordem

- Outros

- global

- parte

- particular

- particularmente

- padrão

- pavimentar

- penetração

- permissões

- Pessoal

- Phishing

- PHP

- Lugar

- planos

- plataforma

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- poloniex

- pasta

- prática

- Precisão

- preço

- Valores

- princípio

- Priorizar

- prioridade

- privado

- Chaves Privadas

- privilégio

- privilégios

- problemas

- procedimentos

- produtor

- lucros

- projeções

- projetos

- proeminente

- prometido

- proteger

- proteção

- protocolo

- protocolos

- comprovado

- fornecer

- fornecido

- colocar

- Colocar

- rapidamente

- aumentar

- alcance

- Posição

- Recomenda

- registro

- regular

- relevante

- confiável

- Denunciar

- Relatório 2023

- exige

- pesquisa

- resiliência

- resultar

- resultando

- Retorna

- Revelado

- seguro

- serra

- scams

- Segundo

- setor

- segurança

- Consciência de segurança

- Vejo

- sensível

- Setembro

- servir

- Serviços

- conjunto

- Partilhar

- mudança

- rede de apoio social

- mostrando

- Shows

- significado

- periodo

- Espaço

- Espectro

- partes interessadas

- padrões

- Estado

- estratégias

- Estratégia

- mais forte,

- substancial

- entraram com sucesso

- tal

- sofreu

- certo

- suspeito

- SVG

- .

- sistemas

- tomar

- Profissionais

- equipes

- técnicas

- dez

- ensaio

- testes

- do que

- que

- A

- roubo

- Lá.

- Este

- deles

- Pensando

- isto

- aqueles

- três

- tempo

- para

- juntos

- token

- topo

- 10 topo

- Top dez

- Total

- pista

- historial

- Training

- transparente

- Atualizar

- Uso

- usar

- usava

- Utilizador

- usuários

- utilização

- utilizar

- variedade

- Ventures

- Verificação

- via

- Ver

- vulnerabilidades

- Vyper

- Wallet

- Carteiras

- foi

- Caminho..

- fraqueza

- Web2

- Web3

- Comunidade Web3

- espaço Web3

- foram

- quando

- qual

- enquanto

- Largo

- Ampla variedade

- de

- ano

- Ansiar

- Vocês

- investimentos

- zefirnet