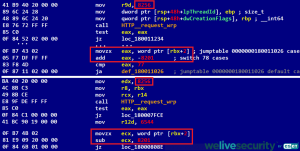

Implantado em alvos cuidadosamente selecionados, o novo backdoor vasculha as unidades de sistemas comprometidos em busca de arquivos de interesse antes de enviá-los para o Google Drive

Esta semana, os pesquisadores da ESET publicaram sua análise de um backdoor não documentado anteriormente que o grupo ScarCruft APT usou contra alvos cuidadosamente selecionados. ScarCruft é um grupo de espionagem que opera desde pelo menos 2012 e visa principalmente a Coreia do Sul.

O novo backdoor do grupo, que a ESET chamou de Dolphin, possui uma ampla gama de recursos de espionagem, pois pode monitorar unidades e dispositivos portáteis, exfiltrar arquivos, registrar teclas digitadas, tirar screenshots e roubar credenciais de navegadores da web.

Assista ao vídeo para saber mais sobre a nova ferramenta e campanhas de espionagem do grupo.

Os detalhes técnicos completos estão disponíveis aqui: Quem está nadando nas águas sul-coreanas? Conheça o golfinho de ScarCruft

- blockchain

- Coingenius

- carteiras de criptomoeda

- cryptoexchange

- cíber segurança

- cibercriminosos

- Cíber segurança

- Departamento de Segurança Interna

- carteiras digitais

- firewall

- Kaspersky

- malwares

- Mcafee

- NexBLOC

- platão

- platão ai

- Inteligência de Dados Platão

- Jogo de Platão

- PlatãoData

- jogo de platô

- VPN

- Nós Vivemos Segurança

- a segurança do website

- zefirnet