Você pode acessar Estúdio Amazon SageMaker cadernos de Amazon Sage Maker console por meio de Gerenciamento de acesso e identidade da AWS (IAM) federação autenticada do seu provedor de identidade (IdP), como Okta. Quando um usuário do Studio abre o link do notebook, o Studio valida a política do IAM do usuário federado para autorizar o acesso e gera e resolve o URL pré-assinado para o usuário. Como o console do SageMaker é executado em um domínio da Internet, esse URL pré-assinado gerado fica visível na sessão do navegador. Isso apresenta um vetor de ameaça indesejada para exfiltração e acesso aos dados do cliente quando os controles de acesso adequados não são aplicados.

O Studio oferece suporte a alguns métodos para aplicar controles de acesso contra exfiltração de dados de URL pré-assinados:

- Validação de IP do cliente usando a condição de política do IAM

aws:sourceIp - Validação da VPC do cliente usando a condição do IAM

aws:sourceVpc - Validação do VPC endpoint do cliente usando a condição de política do IAM

aws:sourceVpce

Ao acessar os notebooks do Studio a partir do console do SageMaker, a única opção disponível é usar a validação de IP do cliente com a condição de política do IAM aws:sourceIp. No entanto, você pode usar produtos de roteamento de tráfego do navegador, como o Zscaler, para garantir a escala e a conformidade do acesso à Internet da sua força de trabalho. Esses produtos de roteamento de tráfego geram seu próprio IP de origem, cujo intervalo de IP não é controlado pelo cliente corporativo. Isso impossibilita que esses clientes corporativos usem o aws:sourceIp condição.

Para usar a validação do VPC endpoint do cliente usando a condição de política do IAM aws:sourceVpce, a criação de um URL pré-assinado precisa se originar na mesma VPC do cliente em que o Studio está implantado, e a resolução do URL pré-assinado precisa ocorrer por meio de um VPC endpoint do Studio na VPC do cliente. Essa resolução do URL pré-assinado durante o tempo de acesso para usuários da rede corporativa pode ser realizada usando regras de encaminhamento de DNS (tanto no Zscaler quanto no DNS corporativo) e, em seguida, no VPC endpoint do cliente usando um Amazon Route 53 resolvedor de entrada.

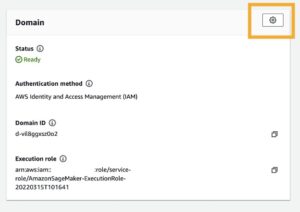

Nesta parte, discutimos a arquitetura abrangente para proteger o URL pré-assinado do Studio e demonstramos como configurar a infraestrutura básica para criar e iniciar um URL pré-assinado do Studio por meio de seu VPC endpoint em uma rede privada sem atravessar a Internet. Isso serve como a camada fundamental para evitar a exfiltração de dados por agentes externos mal-intencionados que obtêm acesso à URL pré-assinada do Studio e acesso de usuário corporativo não autorizado ou falsificado em um ambiente corporativo.

Visão geral da solução

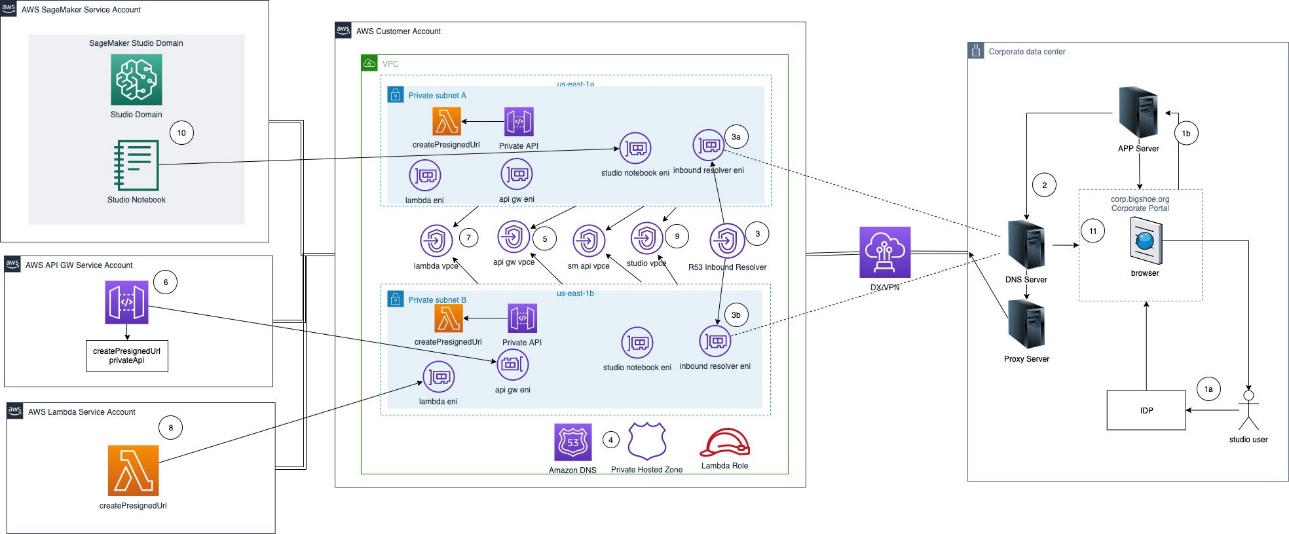

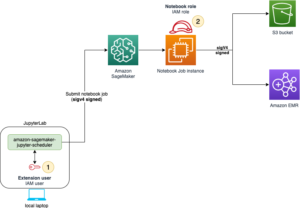

O diagrama a seguir ilustra a arquitetura de solução abrangente.

O processo inclui as seguintes etapas:

- Um usuário corporativo se autentica por meio de seu IdP, conecta-se ao portal corporativo e abre o link do Studio no portal corporativo.

- O aplicativo de portal corporativo faz uma chamada de API privada usando um VPC endpoint do API Gateway para criar um URL pré-assinado.

- A chamada "criar URL pré-assinado" do VPC endpoint do API Gateway é encaminhada para o resolvedor de entrada do Route 53 na VPC do cliente conforme configurado no DNS corporativo.

- O resolvedor de DNS da VPC o resolve para o IP do VPC endpoint do API Gateway. Opcionalmente, ele procura um registro de zona hospedada privada, se existir.

- O VPC endpoint do API Gateway roteia a solicitação por meio da rede privada da Amazon para a “create presigned URL API” em execução na conta de serviço do API Gateway.

- O API Gateway invoca o

create-pre-signedURLAPI privada e faz proxy da solicitação para ocreate-pre-signedURLAWS Lambda função. - A

create-pre-signedURLA chamada do Lambda é invocada por meio do VPC endpoint do Lambda. - A

create-pre-signedURLA função é executada na conta de serviço, recupera o contexto do usuário autenticado (ID do usuário, região e assim por diante), procura uma tabela de mapeamento para identificar o domínio do SageMaker e o identificador do perfil do usuário, faz umasagemaker createpre-signedDomainURLchamada de API e gera um URL pré-assinado. A função de serviço do Lambda tem as condições de VPC endpoint de origem definidas para a API e o Studio do SageMaker. - O URL pré-assinado gerado é resolvido no VPC endpoint do Studio.

- O Studio valida se o URL pré-assinado está sendo acessado por meio do VPC endpoint do cliente definido na política e retorna o resultado.

- O notebook Studio é retornado à sessão do navegador do usuário pela rede corporativa sem atravessar a Internet.

As seções a seguir mostram como implementar essa arquitetura para resolver URLs pré-assinados do Studio a partir de uma rede corporativa usando VPC endpoints. Demonstramos uma implementação completa mostrando as seguintes etapas:

- Configure a arquitetura fundamental.

- Configure o servidor de aplicativos corporativos para acessar um URL pré-assinado do SageMaker por meio de um VPC endpoint.

- Configure e inicie o Studio a partir da rede corporativa.

Configure a arquitetura fundamental

No post Acesse um notebook Amazon SageMaker Studio de uma rede corporativa, demonstramos como resolver um nome de domínio de URL pré-assinado para um notebook Studio a partir de uma rede corporativa sem atravessar a Internet. Você pode seguir as instruções nessa postagem para configurar a arquitetura fundamental e, em seguida, retornar a esta postagem e prosseguir para a próxima etapa.

Configure o servidor de aplicativos corporativos para acessar um URL pré-assinado do SageMaker por meio de um VPC endpoint

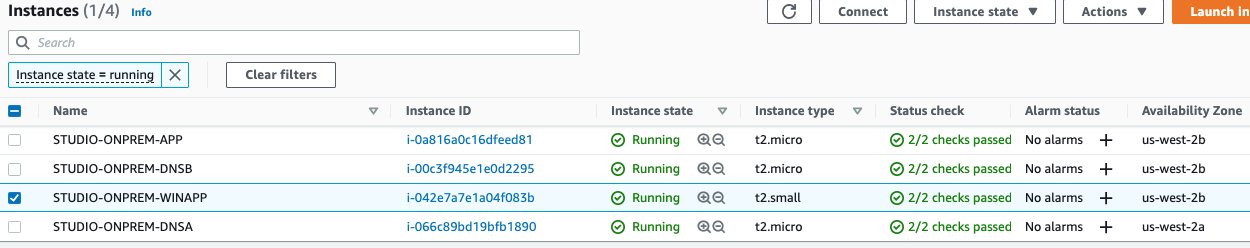

Para habilitar o acesso ao Studio a partir do navegador da Internet, configuramos um servidor de aplicativos local no Windows Server na sub-rede pública da VPC local. No entanto, as consultas DNS para acessar o Studio são roteadas pela rede corporativa (privada). Conclua as etapas a seguir para configurar o roteamento do tráfego do Studio pela rede corporativa:

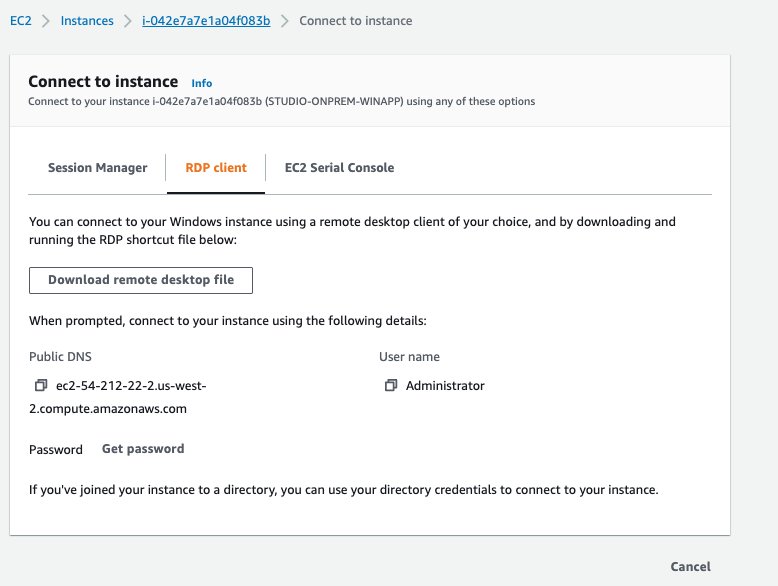

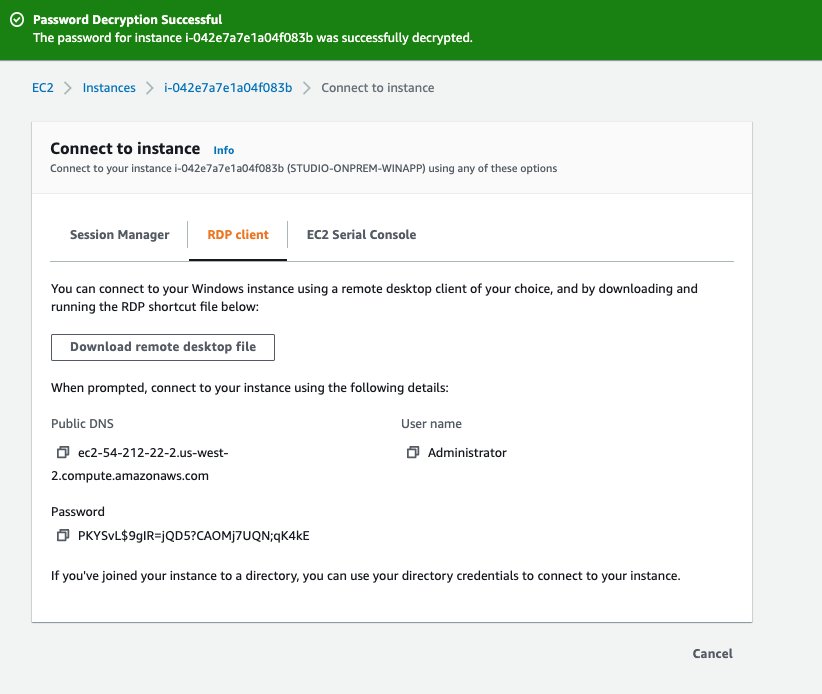

- Conecte-se ao seu servidor de aplicativos do Windows local.

- Escolha Pegue a senha em seguida, navegue e carregue sua chave privada para descriptografar sua senha.

- Use um cliente RDP e conecte-se ao Windows Server usando suas credenciais.

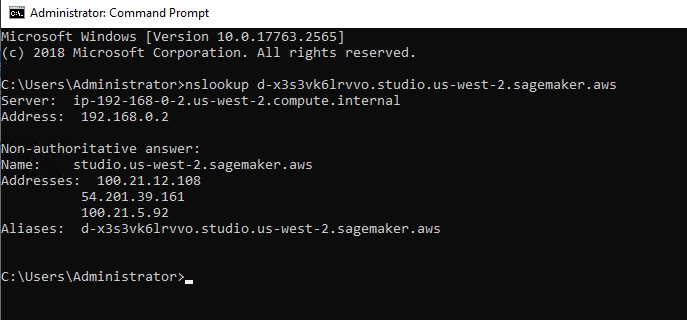

Resolver o DNS do Studio a partir do prompt de comando do Windows Server resulta no uso de servidores DNS públicos, conforme mostrado na captura de tela a seguir.

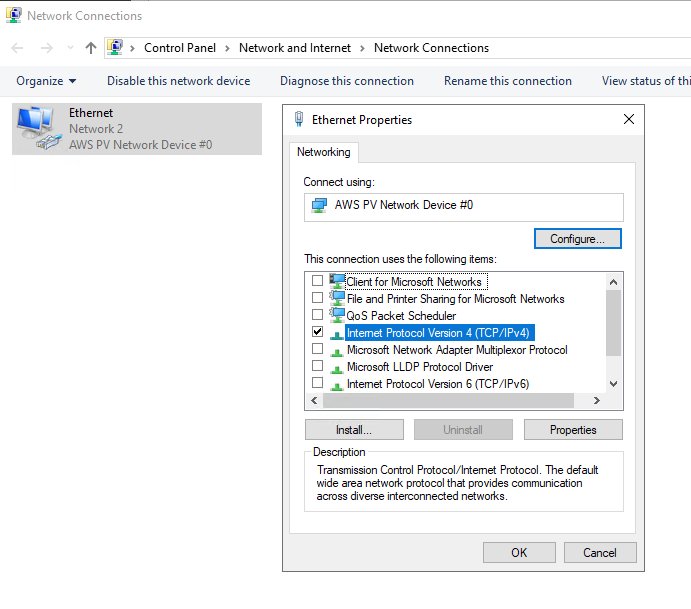

Agora atualizamos o Windows Server para usar o servidor DNS local que configuramos anteriormente. - Navegar para Painel de controle, Rede e Internete escolha Conexões de Rede.

- Botão direito do mouse Ethernet e escolha o Propriedades aba.

- Atualize o Windows Server para usar o servidor DNS local.

- Agora você atualiza seu servidor DNS preferido com o IP do seu servidor DNS.

- Navegar para VPC e Tabelas de rotas e escolha o seu ESTÚDIO-ONPREM-PÚBLICO-RT tabela de rotas.

- Adicione uma rota para 10.16.0.0/16 com o destino como a conexão de emparelhamento que criamos durante a configuração da arquitetura básica.

Configure e inicie o Studio a partir de sua rede corporativa

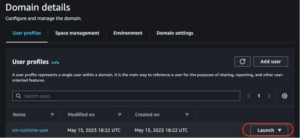

Para configurar e iniciar o Studio, conclua as seguintes etapas:

- Baixe o Chrome e inicie o navegador nesta instância do Windows.

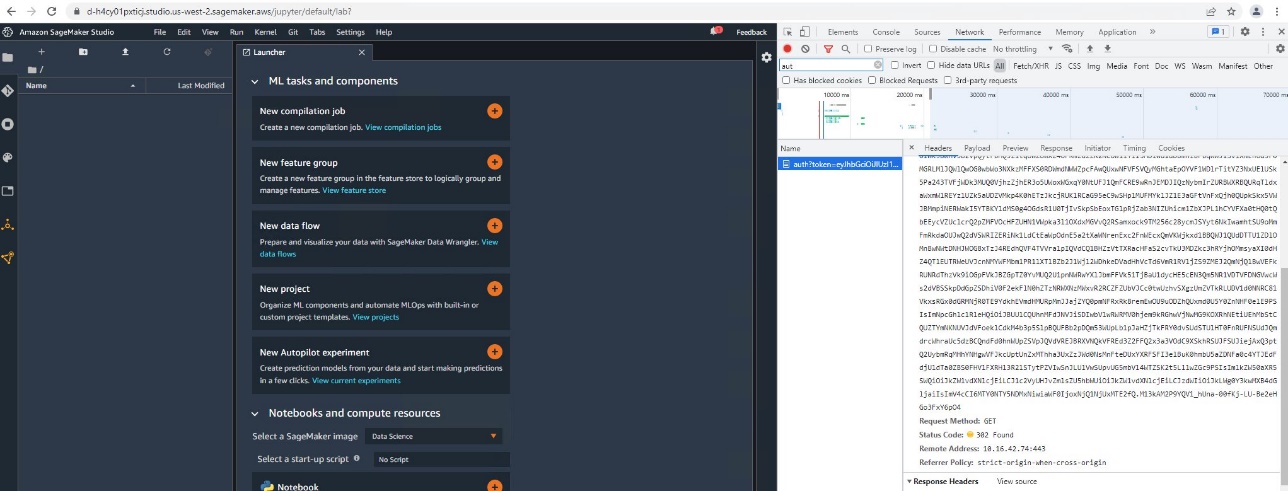

Você pode precisar desative a configuração de segurança aprimorada do Internet Explorer para permitir downloads de arquivos e, em seguida, habilitar downloads de arquivos. - No navegador Chrome do seu dispositivo local, navegue até o console do SageMaker e abra as ferramentas do desenvolvedor do Chrome Network aba.

- Inicie o aplicativo Studio e observe o Network guia para o

authtokenvalor do parâmetro, que inclui o URL pré-assinado gerado junto com o endereço do servidor remoto para o qual o URL é roteado para resolução. Neste exemplo, o endereço remoto 100.21.12.108 é um dos endereços do servidor DNS público para resolver o domínio DNS do SageMakername d-h4cy01pxticj.studio.us-west-2.sagemaker.aws.

- Repita esses passos a partir do Amazon Elastic Compute Nuvem (Amazon EC2) Instância do Windows que você configurou como parte da arquitetura básica.

Podemos observar que o endereço remoto não é o IP DNS público, mas sim o Studio VPC endpoint 10.16.42.74.

Conclusão

Nesta postagem, demonstramos como resolver um URL pré-assinado do Studio a partir de uma rede corporativa usando VPC endpoints privados da Amazon sem expor a resolução de URL pré-assinado à Internet. Isso protege ainda mais sua postura de segurança corporativa para acessar o Studio a partir de uma rede corporativa para criar cargas de trabalho de aprendizado de máquina altamente seguras no SageMaker. Dentro parte 2 desta série, estendemos ainda mais esta solução para demonstrar como construir uma API privada para acessar o Studio com aws:sourceVPCE Validação de política do IAM e autenticação de token. Experimente esta solução e deixe seu feedback nos comentários!

Sobre os autores

Carneiro Vital é arquiteto de soluções de machine learning na AWS. Ele tem mais de 20 anos de experiência em arquitetura e construção de aplicativos distribuídos, híbridos e em nuvem. Ele é apaixonado por criar soluções de IA/ML e Big Data seguras e escaláveis para ajudar os clientes corporativos em sua jornada de adoção e otimização da nuvem para melhorar seus resultados de negócios. Em seu tempo livre, ele gosta de tênis e fotografia.

Carneiro Vital é arquiteto de soluções de machine learning na AWS. Ele tem mais de 20 anos de experiência em arquitetura e construção de aplicativos distribuídos, híbridos e em nuvem. Ele é apaixonado por criar soluções de IA/ML e Big Data seguras e escaláveis para ajudar os clientes corporativos em sua jornada de adoção e otimização da nuvem para melhorar seus resultados de negócios. Em seu tempo livre, ele gosta de tênis e fotografia.

Neelam Koshiya é arquiteto de soluções corporativas da AWS. Seu foco atual é ajudar os clientes corporativos em sua jornada de adoção da nuvem para resultados de negócios estratégicos. Em seu tempo livre, ela gosta de ler e estar ao ar livre.

Neelam Koshiya é arquiteto de soluções corporativas da AWS. Seu foco atual é ajudar os clientes corporativos em sua jornada de adoção da nuvem para resultados de negócios estratégicos. Em seu tempo livre, ela gosta de ler e estar ao ar livre.

- Coinsmart. A melhor troca de Bitcoin e criptografia da Europa.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. ACESSO LIVRE.

- CryptoHawk. Radar Altcoin. Teste grátis.

- Fonte: https://aws.amazon.com/blogs/machine-learning/secure-amazon-sagemaker-studio-presigned-urls-part-1-foundational-infrastructure/

- "

- 10

- 100

- a

- Sobre

- Acesso

- acessando

- Conta

- endereço

- endereços

- Adoção

- contra

- Amazon

- api

- app

- Aplicação

- aplicações

- arquitetura

- autenticado

- autentica

- Autenticação

- disponível

- AWS

- Porque

- ser

- Big Data

- fronteira

- navegador

- construir

- Prédio

- negócio

- chamada

- Escolha

- Chrome

- navegador chrome

- Na nuvem

- completar

- compliance

- Computar

- condição

- condições

- Contato

- da conexão

- cônsul

- controles

- Responsabilidade

- crio

- criado

- criação

- Credenciais

- Atual

- cliente

- Clientes

- dados,

- demonstrar

- demonstraram

- implantado

- Developer

- dispositivo

- discutir

- distribuído

- dns

- domínio

- Nome de domínio

- de downloads

- durante

- permitir

- Ponto final

- Empreendimento

- segurança empresarial

- Meio Ambiente

- exemplo

- vasta experiência

- estender

- retornos

- Foco

- seguir

- seguinte

- da

- função

- mais distante

- ganhando

- porta de entrada

- gerar

- gerado

- acontecer

- ajudar

- altamente

- hospedado

- Como funciona o dobrador de carta de canal

- Como Negociar

- Contudo

- HTTPS

- HÍBRIDO

- identificar

- Dados de identificação:

- executar

- implementação

- impossível

- melhorar

- inclui

- Infraestrutura

- instância

- Internet

- IP

- IT

- viagem

- Chave

- lançamento

- camada

- aprendizagem

- Deixar

- LINK

- local

- máquina

- aprendizado de máquina

- FAZ

- mapeamento

- métodos

- Microsoft

- Navegar

- Cria

- rede

- Próximo

- caderno

- aberto

- abre

- otimização

- Opção

- ao ar livre

- próprio

- parte

- apaixonado

- Senha

- fotografia

- Privacidade

- Portal

- preferido

- presentes

- impedindo

- privado

- chave privada

- processo

- Produtos

- Perfil

- provedor

- público

- RAM

- alcance

- Leitura

- registro

- região

- remoto

- solicitar

- Resultados

- retorno

- Retorna

- Tipo

- Rota

- regras

- corrida

- mesmo

- escalável

- Escala

- seguro

- segurança

- Série

- serviço

- conjunto

- instalação

- mostrando

- So

- sólido

- solução

- Soluções

- Estratégico

- negócio estratégico

- estudo

- suportes

- Target

- A

- A fonte

- Através da

- tempo

- token

- ferramentas

- tráfego

- Atualizar

- usar

- usuários

- validação

- valor

- visível

- Windows

- dentro

- sem

- Força de trabalho

- anos

- investimentos