Segurança do validador: o primeiro passo para aproveitar o PoS

A descentralização é o coração dos blockchains PoS. A descentralização da segurança, do consenso, do armazenamento contábil e da validação de transações é o que garante a segurança da rede e do blockchain.

Um blockchain é tão seguro quanto seu mecanismo de criação de blocos.

Proof of Stake é um mecanismo no qual os detentores de tokens na cadeia apostam suas participações para ganhar a capacidade de tomar decisões no blockchain. Validação é o nome desse processo de tomada de decisões no blockchain. Um validador verifica essencialmente as transações e, em alguns casos, também vota nas decisões de governança do blockchain. Conseqüentemente, um blockchain PoS depende de seus validadores para a validação e criação de novos blocos, bem como de segurança operacional para manter o blockchain.

Um validador é um nó que apostou participações suficientes para ganhar os direitos de validação. Os ativos podem ser de propriedade exclusiva do nó ou emprestados de outros nós que não validam diretamente. Um validador comprometido é um risco para seus próprios ativos, ativos delegados e também para a rede. Portanto, garantir a segurança do validador é de suma importância.

Seleção Apropriada de Blockchain

A aposta é realmente lucrativa. É um pré-requisito para compreender o que se alinha com os pontos fortes do validador para aproveitar ao máximo a oportunidade. A avaliação de um blockchain adequado envolve uma análise multifacetada.

Oportunidades de contribuição

Aproveite seus pontos fortes

Procure blockchains que apoiem seus pontos fortes. Um validador bom em infraestrutura ou operação deve procurar blockchain onde ele for procurado. Para alguém bom em contratos inteligentes, uma blockchain que forneça piquetagem programável deve ser a escolha. Para especialistas em teoria dos jogos e economia, os blockchains correspondentes serão adequados. O validador deve construir (isoladamente) ferramentas para reforçar os seus pontos fortes e utilizá-los da melhor forma.

Explore as opções de ganho de recompensa

O staking é a fonte de renda primária em um blockchain PoS. Ele permite que o validador verifique as transações e ganhe incentivos para fazê-lo. No entanto, a maioria dos blockchains também possui outros modos de ganhar incentivos. Ao selecionar um blockchain, considere os paradigmas de incentivo, ele pode incluir a votação de decisões de governança da cadeia, a exposição de um validador comprometido ou de assinatura dupla, a revelação das vulnerabilidades da rede ou o aprimoramento do contrato inteligente.

A lista pode variar de acordo com a blockchain e seu processo de verificação.

Como validador, faça questão de entendê-los e aproveitá-los para aumentar os incentivos.

Dinâmica de Rede

Requisitos Financeiros

Nada vem de graça, e a oportunidade de validação para blockchain PoS não é exceção. Para configurar um validador, leve em consideração os custos de hardware, mão de obra e a moeda do blockchain.

Um validador precisa de memória para baixar os livros contábeis, portanto, soluções de armazenamento em nuvem para gerenciar o data center e soluções de software para gerenciar e executar o validador.

O próximo na fila é a mão de obra, são os validadores e os membros da equipe que lidam com quaisquer incidentes sem precedentes e permanecem em alerta 24 horas por dia, 7 dias por semana, 365 dias por ano. geralmente é uma equipe rotativa.

Finalmente, está o hardware, sem o qual nada pode ser realizado. um validador também precisa verificar os custos de hardware local e os custos incorridos na separação da camada de acesso à rede e das camadas de gerenciamento de chaves (discutidas abaixo) do validador.

Além dos custos acima, é imprescindível uma equipe de especialistas ou prestadores de serviços para lidar com questões regulatórias e legais à medida que surgirem. Eles também lidam com impostos e custos de desembolso de comissões.

Mais importante ainda, o validador precisa de ativos para apostar e qualquer ativo em um blockchain pode ser detido por ser um contribuidor de longo prazo do contrato inteligente ou dos estágios do white paper ou usando moeda fiduciária para comprar a criptomoeda/token a apostar.

Uma compreensão dos custos é essencial para avaliar a rentabilidade da participação no mecanismo de consenso de uma blockchain.

Mecanismos de corte

Cada rede blockchain implementa alguns mecanismos para se proteger de qualquer comportamento malicioso. Os blockchains PoS usam slashing, que consiste no confisco dos ativos apostados ou até mesmo na proibição da participação em consenso, para qualquer comportamento com potencial de prejudicar a segurança do blockchain.

Classificado principalmente em duas categorias: redução do tempo de atividade e redução por equívoco. Abaixo estão alguns dos critérios de redução mais comuns:

- Um validador produzindo dois blocos da mesma altura

- Um validador envia um voto de consenso inválido, ou seja, verifica criptograficamente uma transação que pode ser ilegítima ou contrária aos interesses do blockchain.

- Um validador não consegue estar ativo na rede durante a época necessária.

- Um caso de gasto duplo por parte do validador é descoberto

- Outros validadores na rede apresentam evidências de assinatura dupla ou segurança inadequada do validador. Este é como colocar uma recompensa pela segurança do validador.

- Um evento infeliz em que o validador foi vítima de ataques em massa de hackers, que podem lançar votos conflitantes ou simplesmente iniciar o desempate, retirando-o dos direitos do validador.

Existem blockchains que funcionam com base em “crenças de pura confiança” e não empregam cortes para manter a integridade do validador, embora possa haver outras penalidades ou banimento do blockchain por comportamento indesejado.

Arquitetura do Validador

O nó validador precisa baixar o blockchain e permanecer ativo na rede por longos períodos. Uma avaliação de requisitos de alto nível revela que um validador precisaria de backups para cortes de energia, armazenamento e rede, e soluções de conectividade contínuas, já que permanecer conectado à rede é fundamental no mundo blockchain. O conselho geral para não usar uma máquina de desenvolvedor básica e sim usar ferramentas baseadas em nuvem para executar o validador é bastante óbvio com base no fato de que um indivíduo nunca pode ter certeza de que sua máquina não está comprometida.

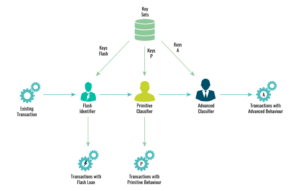

Abaixo está uma ilustração de um protótipo para uma arquitetura de validador baseada na evolução dos provedores de serviços de validação ao longo dos anos. Ele descreve as camadas do validador com base nas unidades funcionais que devem ter máquinas independentes e capacidades de acesso.

A ideia aqui é isolar o validador da rede para evitar quaisquer ameaças no nível da rede e proteger o validador contra negação de serviço ou ataques de corte em massa. A segunda camada é a camada de gerenciamento de chaves ou mecanismo de geração remota de assinaturas, separando o gerenciamento de chaves do validador participante e introduzindo outra camada para aplicar verificações de segurança antes de assinar qualquer transação. O blog discute mais detalhadamente as verificações de gerenciamento de chaves.

SLOs e SLAs

Os objetivos de nível de serviço e os acordos de nível de serviço devem complementar-se para uma função de validação tranquila.

Acordos de Nível de Serviço:

Estes são os requisitos que um validador concorda em cumprir uma vez, eleito para verificar as transações. Além de verificar as transações, um validador pode ainda propor blocos e votar nos blocos propostos por outros validadores.

Objetivos de nível de serviço:

Um validador deve ter clareza sobre os objetivos de participação no processo de manutenção da rede e garantir que possui recursos suficientes, participações disponíveis e configuração. Um validador com o único objetivo de ganhar mais para apostar seguirá um modo de operação diferente de alguém que pretende permanecer na rede para garantir a segurança. Embora um único validador cuide apenas de seus objetivos de ativos pessoais, um provedor de serviços precisa garantir que os objetivos do delegante também sejam atendidos.

Além de reconhecer os SLOs e SLAs e o fato de que o validador tem a capacidade de gerenciar ambos, é importante garantir que eles formem uma união funcional a favor de permitir que o validador permaneça ativo e ganhe recompensas na rede. Por exemplo, se um validador não puder permanecer online em períodos de tempo fixos predefinidos, um blockchain com uma barra por não estar ativo na rede será um suicídio.

Segurança tripla

A única regra de segurança é impedir violações, tornando os custos/esforços de ataque muito grandes em comparação com os benefícios recebidos. A segurança do validador baseado neste princípio tem três aspectos que são discutidos a seguir:

Segurança chave:

As chaves da rede blockchain são o que a mantém segura. A chave é um código gerado criptograficamente que um validador deve usar para realizar suas atividades. Manter a chave segura é o objetivo de todas as atividades de segurança no nível do validador. As chaves criptográficas em uma rede blockchain são a chave da conta e a chave de consenso. Depende das regras de desenvolvimento do blockchain se ambos são iguais ou diferentes.

A chave da conta é uma chave fria, usada muito raramente quando um nó validador deseja alterar os detalhes, o sistema de recompensas, o cronograma de comissões ou até mesmo alternar o consenso entre os membros da equipe. É aconselhável manter essa chave fora da rede em algo conhecido como carteira fria. Isso o mantém seguro e, por sua vez, o validador. Essas carteiras de hardware devem ter airgap e ter acesso multisig.

A chave de consenso é a chave de atalho. É usado para votar em transações, propor ou assinar blocos e até votar em decisões de governança de blockchain. Esta chave será usada regularmente para toda e qualquer transação que passe pelo validador. A chave de consenso é gerenciada e mantida pelos principais mecanismos de segurança.

Soluções de gerenciamento de chaves de terceiros:

- Aplicativos personalizados para registrar as chaves – estes têm a desvantagem de não serem altamente disponíveis e exigirem presença física para cada acesso. Esses tipos de soluções podem ser úteis para chaves frias, mas as teclas quentes precisam de opções de gerenciamento mais fluidas.

- Soluções Enclave para gerenciar chaves– São soluções de hardware desenvolvidas por empresas especializadas em valores mobiliários importantes. Eles podem ser usados tendo em mente que a segurança é gerenciada e tratada por terceiros, portanto, a confiança do validador na solução deve ser inabalável e o validador deve ser capaz de utilizar ao máximo os recursos fornecidos.

- O mais seguro é uma solução de gerenciamento de chaves com várias partes, onde a dependência é removida de um único provedor de serviços em nuvem e a chave é parcialmente armazenada em várias carteiras. O uso da chave requer acesso a cada uma das carteiras. A distribuição dessas carteiras entre os membros da equipe adiciona outro nível de segurança humana nesta camada.

Vários gerenciadores de chaves combinados com tecnologias enclave fortalecem ainda mais a segurança dos sistemas de gerenciamento de chaves. O uso de ferramentas de gerenciamento de chaves garante um maior nível de segurança por parte de organizações especializadas.

Segurança do nó:

A segurança do nó é um processo de duas partes. Primeiro é o segurança física da máquina. Embora o validador utilize serviços em nuvem para participar dos processos de staking, para acessá-los será utilizado algum tipo de sistema de laptop/computador. Garantir a segurança do mesmo é responsabilidade de quem o acessa. O segundo é o segurança contra qualquer invasor na rede ou um ataque de negação de serviço direcionado por usuários mal-intencionados. Para isso, a camada adicional de segurança de rede existe para que as sentinelas retransmitam a transação na rede, evitando que o validador entre em contato direto com a rede. As sentinelas possuem a capacidade de evitar ataques na camada de rede, enquanto os ataques na camada de aplicação precisam ser tratados apenas na máquina validadora.

Por esse motivo, os recursos de assinatura são isolados do nó validador e um assinante remoto é adicionado entre eles. O signatário remoto acessa a chave após realizar mais algumas verificações. Mesmo que o signatário remoto reconheça o validador, é essencial testar a carga útil da solicitação para garantir que as chaves estão sendo usadas apenas para fins legítimos, pois é melhor presumir que a segurança do validador pode estar comprometida. As verificações a serem executadas no signatário remoto incluem a verificação de que a transação é apenas uma transação de validação. Certifique-se de que a carga da transação seja geralmente uniforme.

O signatário remoto deve filtrar as possibilidades de assinatura dupla aproveitando uma marca d’água alta ou um contador crescente monotonicamente. Além disso, em caso de desastre ou falha, a detecção de assinatura dupla se mostra vital. Como um nível adicional de precaução, liste e compreenda todas as dependências e também suas dependências.

Impacto na mão de obra:

O próximo passo é automatizar a validação processo ao máximo, preservando-o de qualquer tipo de erro humano. Basicamente restringindo o acesso à produção ao mínimo. Para isso, é aconselhável utilizar armazenamento em nuvem ou um repositório git controlado por pelo menos dois membros da equipe para garantir que qualquer mudança passe por dois olhos antes de ser confirmada no sistema. Ter assinaturas protegidas criptograficamente fortalece a segurança no nível do repositório.

Além de versionar o código e acompanhar todos os tipos de pagamentos e desembolsos de comissões, é essencial gerenciar e censurar as mudanças que acontecem no código git.

Rastreie os SLOs e SLAs por meio de um sistema de rastreamento e atualize-os periodicamente para manter a alta disponibilidade e funcionar de maneira eficaz na rede. Um erro aqui geralmente é fatal para o nó validador.

Teste sua configuração

Emular falhas comuns:

Comece causando falhas básicas, como falhas de energia ou de rede, ataques de negação de serviço e teste vulnerabilidades de assinantes remotos. Junto com esse peering direto com outros validadores confiáveis de alta segurança, garante melhor segurança da rede. Mesmo que a própria rede apresente algumas lacunas, um sistema de validadores seguros que se conectam pode substituir quaisquer ataques no nível da rede.

Seja seu próprio gêmeo malvado:

Ultrapasse seus limites para testar as vulnerabilidades se alguém conseguir acessar todo o conhecimento de segurança que você possui. Seja seu próprio gêmeo do mal para o validador. Se qualquer pessoa conseguir violar o sistema sozinha, você precisará verificar sua segurança novamente.

Aprender com o passado:

Saiba como os validadores foram comprometidos, teste previamente esses cenários, crie mais cenários em torno deles e teste a resiliência do validador.

Aproveite redes de teste

Sempre! Sempre repito que você deve começar com testnets, antes de hospedar seu validador na rede principal. Isto dá uma ideia de como o funcionamento real irá ocorrer no dia a dia e revela se alguma preocupação permanece ignorada.

Pós-implantação:

Monitoramento: a única tarefa inevitável regularmente é monitorar todas as transações, entradas e saídas de participações, os acessos às chaves frias/quentes devem ser monitorados diligentemente. Mantenha registros de todos os tipos de acesso.

Configure alertas para qualquer tipo de desvio da operação natural. Certifique-se de classificar os alertas quanto à sua urgência e atendê-los de forma adequada. Tenha uma equipe para lidar com questões críticas 24 horas por dia, 7 dias por semana. Prepare cronogramas de rotação de plantão com políticas de escalonamento. Os seres humanos tendem a ficar letárgicos ou a esquecer os protocolos de gestão de desastres e realizam regularmente testes simulados de cenários de falha. Isso os ajuda a permanecer calmos e preparados para lidar também com situações sob pressão.

Protocolos para manejo e comunicação de acidentes:

Em caso de quaisquer incidentes indesejáveis, certifique-se de que a mitigação adequada dos riscos seja feita de acordo com os protocolos e que tudo seja documentado e relatado para análise e fins de melhoria adicional da segurança. O quê, como, quando e onde ocorreu o incidente deve ser claramente declarado e testar o validador repetidamente. Use esses incidentes para melhorar as práticas para o futuro.

Palavra Final

É inevitável detectar vulnerabilidades em um sistema mesmo após sua implantação. O que vale a pena notar é que, uma vez instalado e funcionando, torna-se ainda mais essencial manter o controle sobre os dados de monitoramento e o que está acontecendo no espaço. Um validador deve garantir que todos os aspectos da devida diligência sejam realizados com o máximo cuidado antes de começar, pois um design criado com a segurança em mente é certamente uma boa indicação para um sistema enfrentar os difíceis problemas de rede. Poste que permanecer alerta para poder lidar com qualquer situação indesejável é fundamental para lidar com qualquer tipo de ataque.

PrimaFelicitas é uma organização centrada em blockchain com experiência na construção de carteiras multisig altamente seguras, soluções de gerenciamento de chaves de segurança e plataformas de serviços de validação e na construção de soluções de segurança ponta a ponta para nós de blockchain.

Procurando ajuda aqui?

Conecte-se com nosso especialista para

uma discussão detalhadan

O posto Protegendo um validador no STaaS apareceu pela primeira vez em Prima Felicitas.

O posto Protegendo um validador no STaaS apareceu pela primeira vez em Prima Felicitas.

- Coinsmart. A melhor troca de Bitcoin e criptografia da Europa.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. ACESSO LIVRE.

- CryptoHawk. Radar Altcoin. Teste grátis.

- Fonte: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- Acesso

- acidentes

- Segundo

- Conta

- ativo

- atividades

- adicionado

- conselho

- contra

- acordos

- Todos os Produtos

- sempre

- entre

- análise

- Outro

- à parte

- Aplicação

- Aplicar

- adequadamente

- Aplicativos

- arquitetura

- por aí

- avaliação

- ativo

- Ativos

- comparecer

- automatizar

- disponibilidade

- disponível

- backups

- Basicamente

- base

- antes

- ser

- abaixo

- Benefícios

- MELHOR

- entre

- Bloquear

- blockchain

- Segurança blockchain

- blockchains

- Blog

- bravo

- violação

- violações

- construir

- Prédio

- Constrói

- comprar

- capacidades

- Cuidado

- casos

- causando

- cadeia

- alterar

- Cheques

- escolha

- Na nuvem

- serviços na nuvem

- armazenamento em nuvem

- código

- carteira fria

- combinado

- vinda

- de referência

- comprometido

- comum

- Empresas

- Complemento

- Conduzir

- conectado

- Conectividade

- Consenso

- Considerar

- Contacto

- contract

- contratos

- Correspondente

- custos

- crio

- criado

- criação

- critérios

- crítico

- criptografia

- Moeda

- diariamente

- dados,

- acordo

- Descentralização

- decisões

- Denial of Service

- depende

- Implantação

- desenvolvimento

- Design

- projetado

- detalhado

- detalhes

- Detecção

- Developer

- Desenvolvimento

- diferente

- diligência

- diretamente

- diretamente

- desastre

- desembolsos

- distribuindo

- duplo

- download

- ganhar

- Ganhando

- Economia

- efetivamente

- permite

- permitindo

- end-to-end

- assegurando

- essencial

- essencialmente

- avaliar

- avaliação

- Evento

- tudo

- exemplo

- especialista

- experiência

- especialistas

- Falha

- decreto

- Primeiro nome

- fixado

- seguir

- formulário

- Gratuito

- da

- Cumprir

- função

- funcional

- funcionamento

- mais distante

- futuro

- jogo

- Geral

- geralmente

- geração

- Git

- meta

- Objetivos

- vai

- Bom estado, com sinais de uso

- governo

- hackers

- manipular

- Manipulação

- Hardware

- Carteiras de Hardware

- ter

- ajudar

- ajuda

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- Alta

- superior

- altamente

- titulares

- Holdings

- Como funciona o dobrador de carta de canal

- Contudo

- HTTPS

- humano

- Humanos

- idéia

- Impacto

- importância

- importante

- melhorar

- incluir

- Passiva

- Crescimento

- aumentando

- Individual

- Infraestrutura

- integridade

- interesses

- introduzindo

- isolamento

- questões

- IT

- se

- Guarda

- manutenção

- Chave

- chaves

- Conhecimento

- conhecido

- camada

- Ledger

- livros

- Legal

- Questões legais

- Nível

- Alavancagem

- aproveitando

- Line

- Lista

- viver

- carregar

- local

- longo prazo

- olhar

- lucrativo

- máquina

- máquinas

- a manter

- manutenção

- fazer

- Fazendo

- gerencia

- gerenciados

- de grupos

- Gerentes

- Membros

- Memória

- poder

- mente

- monitoração

- mais

- a maioria

- multifacetado

- múltiplo

- Multisig

- natural

- Cria

- rede

- Rede de Segurança

- nós

- objetivos

- óbvio

- online

- operação

- Oportunidade

- Opções

- organização

- organizações

- Outros

- próprio

- propriedade

- Papel

- participar

- participação

- festa

- payouts

- realização

- períodos

- pessoa

- pessoal

- físico

- colocação

- Plataformas

- ponto

- políticas

- PoS

- possibilidades

- potencial

- poder

- Preparar

- presença

- presente

- pressão

- bastante

- impedindo

- primário

- princípio

- problemas

- processo

- processos

- Produção

- rentabilidade

- oferece

- proposto

- proteger

- protocolos

- Prova

- fornecido

- provedor

- fornecedores

- fornece

- fins

- Links

- recebido

- reconhece

- registros

- regular

- reguladores

- permanecem

- remanescente

- remoto

- repositório

- solicitar

- requerer

- requeridos

- Requisitos

- exige

- Recursos

- responsabilidade

- revela

- Recompensas

- Risco

- riscos

- regras

- Execute

- corrida

- mesmo

- desatado

- seguro

- Secured

- Valores mobiliários

- segurança

- serviço

- Serviços

- conjunto

- instalação

- assinar

- solteiro

- smart

- smart contract

- Smart Contracts

- So

- Software

- solução

- Soluções

- alguns

- Alguém

- algo

- Espaço

- especializando

- Spot

- Estágio

- estaca

- Staking

- começo

- estabelecido

- ficar

- armazenamento

- ajuda

- .

- sistemas

- visadas

- Tributação

- Profissionais

- Tecnologias

- teste

- A

- A fonte

- assim sendo

- ameaças

- três

- Através da

- tempo

- juntos

- token

- ferramentas

- nível superior

- pista

- Rastreamento

- transação

- Transações

- Confiança

- para

- compreender

- compreensão

- união

- unidades

- sem precedente

- Atualizar

- usar

- usuários

- utilizar

- validação

- Verificação

- verificar

- verificação

- vital

- Voto

- votos

- Votação

- vulnerabilidades

- Wallet

- Carteiras

- O Quê

- O que é a

- enquanto

- artigo:

- QUEM

- sem

- mundo

- Equivalente há

- seria

- anos

- investimentos