A fraude financeira faz parte dos negócios transacionais desde o início dos negócios transacionais. Se você tivesse a infelicidade de estar do outro lado um contrato de seguro com Hegestratos, ele teria feito você segurar a carga de milho em seu navio – então removeria o milho, venderia o milho, afundaria o navio e receberia seu pagamento. O ano era 300 a.C.

Hegestratos então se afogou depois de ser pego em flagrante e perseguido por vítimas furiosas. Isto representou uma limitação da época: Hegestratos teve que conduzir sua fraude pessoalmente. Na era digital, a fraude é muito mais anônima: uma voz confiante ao telefone alegando ser do seu banco, um e-mail redigido com força exigindo ação urgente ou sua conta será encerrada.

Vigaristas habilidosos agem sem remorso pela dor e sofrimento infligidos às suas vítimas e às suas famílias. Eles são especialistas em incutir medo instintivo e um falso senso de urgência; a necessidade de agir agora antes de parar para pensar sobre as coisas e entrar em contato com sua instituição financeira para verificar qualquer coisa.

Todos têm um papel importante a desempenhar na prevenção da ocorrência destas fraudes. A boa notícia é que a arma mais poderosa contra ser enganado está universalmente disponível, é gratuita e fácil: fazer nada. Ignore qualquer pedido incomum e de alta pressão. Desligue o telefone, não responda à mensagem de texto ou e-mail.

Em seguida, entre em contato com a instituição financeira que o golpista afirma representar (certificando-se de usar o número de atendimento ao cliente fornecido no site oficial da empresa). Seus representantes de atendimento ao cliente fornecerão o status preciso da sua conta e muito provavelmente confirmarão que tudo está bem e que nenhuma ação é necessária de sua parte.

Por Nick Percoco, diretor de segurança da Kraken

Os golpes criptográficos são apenas uma adição recente aos tipos de golpes financeiros que existem há milênios. Se um ativo tiver valor, os golpistas tentarão fazer com que você transfira esse valor para eles, mentindo para você.

A engenharia social desempenha um papel significativo. A engenharia social envolve um golpista ganhando a confiança de sua vítima – muitas vezes durante um longo período de tempo, abrangendo dezenas de comunicações de ida e volta – eventualmente persuadindo a vítima a enviar voluntariamente ativos ao golpista.

Esta abordagem específica, a conquista da confiança do tempo, é chamada abate de porco. O golpista, muitas vezes por meio de lisonja e aparente interesse intenso nos hobbies e atividades da vítima, “engorda” a vítima ao longo do tempo. Somente quando o golpista sente que está em posição de extrair uma grande soma de dinheiro é que a parte do “massacramento” entra em ação. Dias, semanas, meses e até anos: se o potencial e eventual roubo for grande o suficiente, os golpistas gastarão todo o tempo necessário para ganhar sua confiança.

A maioria dos golpes de criptografia envolvem um golpista que convence sua vítima a compartilhar sua frase-semente (na verdade, sua senha) para que o fraudador possa acessar sua criptografia. Sempre que alguém, em qualquer circunstância, solicitar sua frase-semente, estará solicitando acesso irrestrito à sua criptografia. Parar. Desligar. Não responda ao e-mail ou texto. Fazer nada.

Os golpistas sabem que se você não fizer nada, eles perderão. Semear o medo é uma tática eficaz para desencadear uma ação imediata por parte da vítima. Os golpistas se passarão por membros da família assustados que precisam urgentemente de dinheiro para voltar para casa. Mesmo que uma simples mensagem de texto direta ou uma ligação da suposta vítima para esse membro da família frustrasse essa fraude instantaneamente, os golpistas são especialistas em manter as vítimas ao telefone e em estado de pânico. Desligue, mantenha a calma, entre em contato com o familiar de forma independente.

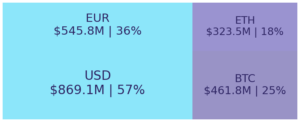

As perdas por fraude criptográfica atraem uma quantidade desproporcional de atenção, apesar de representarem uma fração das perdas por fraude em moeda emitida pelo governo. O envio de qualquer unidade monetária de valor para outra parte é um processo bastante semelhante, independentemente da tecnologia utilizada para concluir a transação.

Outro ângulo comum de fraude é a “oportunidade” não solicitada. Chamadas não solicitadas de alta pressão de “corretores da bolsa” nas chamadas salas de caldeiras existem há décadas. A mesma coisa: sem nenhum motivo que faça sentido, eles estão ligando para você, um perfeito estranho, para enriquecê-lo com uma oportunidade extraordinária de ganhar enormes quantias de dinheiro em um curto período de tempo. Existem fraudes criptográficas semelhantes.

Desligue, bloqueie o número, não responda. Se você tivesse uma oportunidade legítima de dobrar uma quantia em dinheiro em dias ou semanas, não pegaria o telefone e começaria a tentar encontrar estranhos para contar sobre isso.

Então, aqui está meu conselho para ajudá-lo a evitar fraudes:

- Confie nos seus instintos – Seja inerentemente cético em relação a quaisquer ofertas, negócios ou oportunidades que pareçam bons demais para ser verdade. Também é um grande sinal de alerta quando alguém lhe diz que você tem “garantia” de sucesso.

- Mova-se devagar e seja deliberado - Não fazer nada é uma arma poderosa. A maioria das vítimas age devido ao medo, ao pânico ou à ganância que podem anular a tomada de decisão racional. Quase não existem situações financeiras legítimas em que seja necessária uma ação imediata agora mesmo. Anote a instituição que o chamador afirma representar, ligue para o número de atendimento ao cliente listado em seu site legítimo e pergunte ao atendimento ao cliente se houver algum problema.

- Verifique antes de confiar – Só porque alguém lhe disse que trabalha para uma empresa, não presuma imediatamente que isso é verdade. A maioria dos fornecedores de software não ligará para você proativamente para ajudar a consertar sua tecnologia por telefone. Caso alguém chegue em sua casa sem ser solicitado, mesmo que uniformizado, peça sua identificação pessoal, anote o número de funcionário e entre em contato com a empresa envolvida por meio de seus canais oficiais de comunicação. Pode parecer especialmente paranóico, mas os golpistas podem comprar facilmente uniformes e identidades falsas para ganhar a confiança de seus alvos.

- Entenda suas emoções - Os golpistas se aproveitam das emoções humanas que obscurecem o julgamento de seu alvo. Se você sentir pressão de uma parte externa para realizar rapidamente uma transação que está lhe causando entusiasmo, preocupação ou estresse, encerre a transação ou correspondência. Faça sua devida diligência conforme descrito acima.

- Lembre-se de que os golpistas constroem confiança – Os golpistas de confiança farão perguntas pessoais, como se você é casado, há quanto tempo e se tem filhos. A resposta quase invariavelmente será projetada para formar um vínculo: “Oh, isso é ótimo, casado há 12 anos aqui. A pequena Jéssica tem 12 anos e Pete acabou de fazer 5, não é uma ótima idade? Essas mentiras são projetadas exclusivamente para fazer você se sentir como se estivesse conversando com um amigo, alguém como você.

- Senhas, pins e logins não são para compartilhamento – Quer se trate de frases iniciais para uma carteira digital ou senhas para uma conta bancária, seus dados de login devem sempre permanecer confidenciais. Nenhuma empresa ou serviço legítimo solicitará que você compartilhe esses detalhes com eles. A maneira mais segura de mitigar riscos on-line é ter logins e senhas completamente exclusivos, gerados aleatoriamente por um gerenciador de senhas. Essa abordagem garante que suas credenciais sejam fortes e não identificáveis, ao mesmo tempo que isola outras contas caso um fornecedor esteja envolvido em uma violação de dados ou hack.

- Perfis públicos também estão disponíveis para golpistas – Considere cuidadosamente as informações pessoais que você apresenta em fóruns públicos, incluindo mídias sociais. Embora muitos desses sites tenham finalidades diferentes, os golpistas os utilizam para identificar alvos e extrair informações que podem manipular uma futura vítima. Usar o mesmo nome de usuário em muitos sites diferentes? Os golpistas provavelmente já sabem o nome de usuário da conta que desejam acessar.

- Verifique os URLs dos sites com muito cuidadoy – Os golpistas online agora podem criar cópias sofisticadas de sites que aparecem perto do topo dos mecanismos de pesquisa. Esses sites falsos podem parecer idênticos aos originais, exceto que os links de URL serão ligeiramente diferentes. Conhece o site que deseja visitar? Esqueça a pesquisa no Google, basta digitar o endereço diretamente na barra de endereços do navegador.

- Evite a vontade de responder – Responder a e-mails e mensagens de texto não solicitados, até mesmo para indicar sua intenção de cancelar a assinatura, alerta o golpista de que um endereço de e-mail ou número de telefone permanece ativo. Você já recebeu uma mensagem de um número que você não reconhece e que apenas diz “oi”? Responder “Quem é esse” costuma ser o primeiro passo para se envolver com um golpista.

- Leve tudo que você vê com cautela – Com a ascensão da IA e das falsificações profundas, nunca foi tão difícil identificar informações genuínas. À medida que estas tecnologias se tornam mais sofisticadas, isto continuará a ser mais difícil. É vital não tomar decisões financeiras com base apenas em uma fonte de informação. Reserve um tempo para verificar as informações com uma segunda ou terceira fonte, ou até mesmo verifique uma seleção aleatória de avaliações online de outros clientes que usaram um produto ou serviço, para garantir que algo é genuíno.

A qualquer momento você tiver alguma dúvida sobre uma chamada, e-mail ou texto recebido - especialmente um que solicite informações pessoais ou uma transação de ativos - lembre-se de que sua primeira e melhor ação é não agir: primeiro, não faça nada.

A temporada de férias é para compartilhar tempo com as pessoas que mais amamos. Siga nosso manual simples e evite compartilhar sua criptografia com pessoas que desejam o pior para você.

Estes materiais são apenas para fins de informação geral e não são conselhos de investimento ou uma recomendação ou solicitação para comprar, vender, apostar ou manter qualquer criptoativo ou para se envolver em qualquer estratégia de negociação específica. Kraken não trabalha e não trabalhará para aumentar ou diminuir o preço de qualquer criptoativo específico que disponibiliza. Alguns produtos e mercados criptográficos não são regulamentados e você pode não estar protegido por compensação governamental e/ou esquemas de proteção regulatória. A natureza imprevisível dos mercados de criptoativos pode levar à perda de fundos. Poderá ser devido imposto sobre qualquer retorno e/ou sobre qualquer aumento no valor dos seus criptoativos e você deve procurar aconselhamento independente sobre sua situação tributária. Podem ser aplicadas restrições geográficas.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://blog.kraken.com/product/security/the-kraken-security-playbook-how-to-avoid-holiday-crypto-scams

- :tem

- :é

- :não

- $UP

- 1

- 10

- 12

- 13

- 20

- 300

- 7

- 8

- 9

- a

- Sobre

- sobre isso

- acima

- Acesso

- Conta

- Contabilidade

- Contas

- preciso

- em

- Aja

- Açao Social

- ativo

- atividades

- Adição

- endereço

- conselho

- Depois de

- contra

- idade

- AI

- Todos os Produtos

- quase

- sozinho

- já

- tb

- sempre

- quantidade

- quantidades

- an

- e

- Anônimo

- Outro

- responder

- qualquer

- qualquer um

- nada

- aparente

- aparecer

- Aplicar

- abordagem

- SOMOS

- por aí

- chegou

- Artistas

- AS

- perguntar

- pergunta

- ativo

- Ativos

- assumir

- At

- por WhatsApp.

- atrair

- disponível

- evitar

- Bank

- conta bancária

- Barra

- baseado

- BE

- Porque

- tornam-se

- sido

- antes

- MELHOR

- Bloquear

- vínculo

- ambos

- violação

- navegador

- construir

- negócio

- mas a

- comprar

- by

- chamada

- chamado

- visitante

- chamada

- chamadas

- CAN

- cuidadosamente

- transportar

- apanhados

- causando

- verificar

- chefe

- circunstâncias

- afirmou

- reivindicando

- reivindicações

- fechado

- Na nuvem

- CNET

- frio

- como

- comum

- Senso comum

- Comunicação

- Comunicações

- Empresa

- Empresa

- Compensação

- completar

- completamente

- Conduzir

- confiança

- confiante

- Confirmar

- Considerar

- Contacto

- continuar

- Para

- crio

- Credenciais

- cripto

- fraudes de criptografia

- cryptoasset

- criptoassets

- Moeda

- cliente

- Atendimento ao Cliente

- Clientes

- dados,

- violação de dados

- dias

- acordo

- Ofertas

- décadas

- Tomada de Decisão

- decisões

- diminuir

- profundo

- falsificações profundas

- exigente

- descrito

- projetado

- Apesar de

- detalhes

- diferente

- difícil

- digital

- idade digital

- carteira digital

- diligência

- diretamente

- diretamente

- desproporcionado

- do

- parece

- não

- duplo

- duvido

- dezenas

- afogado

- dois

- ganhar

- facilmente

- fácil

- Eficaz

- efetivamente

- e-mails

- emoções

- Empregado

- final

- engajar

- noivando

- Engenharia

- Motores

- enorme

- suficiente

- enriquecer

- garantir

- garante

- especialmente

- Mesmo

- eventual

- eventualmente

- SEMPRE

- tudo

- Exceto

- Excitação

- existir

- especialista

- especialistas

- externo

- extrato

- extraordinário

- extremamente

- falsificação

- falso

- famílias

- família

- longe

- medo

- sentir

- sente

- financeiro

- instituição financeira

- Encontre

- Primeiro nome

- Fixar

- florete

- seguir

- Escolha

- formulário

- fóruns

- fração

- fraude

- Fraudes

- Gratuito

- amigos

- assustado

- da

- fundos

- futuro

- ganhando

- Geral

- gerado

- genuíno

- geográfico

- ter

- obtendo

- Bom estado, com sinais de uso

- Governo

- ótimo

- Ganância

- cortar

- tinha

- Aguentar

- Acontecimento

- mais duro

- Ter

- he

- ajudar

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- sua

- segurar

- Feriado

- Início

- House

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTTPS

- humano

- idêntico

- identificação

- identificar

- ids

- if

- ignorar

- Imediato

- imediatamente

- importante

- in

- Incluindo

- Entrada

- Crescimento

- de treinadores em Entrevista Motivacional

- independentemente

- indicam

- INFORMAÇÕES

- inerentemente

- imediatamente

- Instituição

- com seguro

- Pretendido

- Intenção

- interesse

- para dentro

- invariavelmente

- investimento

- Investopedia

- envolver

- envolvido

- IT

- jpg

- apenas por

- manutenção

- crianças

- Saber

- Kraken

- grande

- largamente

- conduzir

- legítimo

- encontra-se

- como

- Provável

- limitação

- linhas

- Links

- Listado

- pequeno

- entrar

- longo

- perder

- fora

- perdas

- gosta,

- principal

- fazer

- FAZ

- Fazendo

- muitos

- Mercados

- materiais

- max-width

- Posso..

- Mídia

- membro

- poder

- Mitigar

- Monetário

- dinheiro

- mês

- mais

- a maioria

- my

- Natureza

- Perto

- você merece...

- Cria

- nunca

- notícias

- entalhe

- não

- nota

- nada

- agora

- número

- of

- WOW!

- Oferece

- oficial

- Website oficial

- frequentemente

- on

- uma vez

- ONE

- online

- só

- oportunidades

- Oportunidade

- or

- Originals

- Outros

- A Nossa

- Fora

- Acima de

- override

- Dor

- Pânico

- parte

- particular

- festa

- Senha

- senhas

- Pessoas

- perfeita

- significativo

- pessoa

- pessoal

- telefone

- Frases

- escolher

- pins

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- desempenha

- pose

- posição

- potencial

- poderoso

- pressão

- impedindo

- presa

- preço

- provavelmente

- Problema

- processo

- Produto

- Produtos

- Perfis

- protegido

- proteção

- fornecer

- fornecido

- fornecedores

- público

- compra

- fins

- Frequentes

- rapidamente

- acaso

- gerado aleatoriamente

- Racional

- alcançar

- razão

- receber

- recentemente

- reconhecer

- Recomendação

- Vermelho

- Independentemente

- reguladores

- permanecem

- permanece

- lembrar

- Removido

- resposta

- representar

- Representantes

- representado

- solicitar

- pedidos

- requeridos

- restrições

- retorno

- Reuters

- Opinões

- Subir

- riscos

- Tipo

- Quartos

- mais segura

- sal

- mesmo

- diz

- Golpe

- Scammers

- scams

- esquemas

- Pesquisar

- Mecanismos de busca

- Épocas

- Segundo

- segurança

- Vejo

- semente

- seed phrase

- Buscar

- doadores,

- vender

- enviar

- envio

- sentido

- serviço

- Partilhar

- compartilhando

- NAVIO

- Baixo

- rede de apoio social

- mostrar

- lado

- periodo

- semelhante

- simples

- desde

- local

- Locais

- situação

- cético

- ligeiramente diferente

- Lentamente

- So

- Redes Sociais

- Engenharia social

- meios de comunicação social

- Software

- vendido

- unicamente

- solicitação

- alguns

- Alguém

- algo

- sofisticado

- Parecer

- fonte

- abrangendo

- específico

- gastar

- estaca

- começo

- Estado

- Status

- Passo

- Dê um basta

- estrangeiro

- Estratégia

- estresse

- mais forte,

- bem sucedido

- tal

- sofrimento

- certo

- Tire

- toma

- falando

- Target

- tem como alvo

- imposto

- Tributação

- Tecnologias

- Tecnologia

- dizer

- dizendo

- conta

- texto

- que

- A

- roubo

- deles

- Eles

- então

- Lá.

- Este

- deles

- coisas

- think

- Terceiro

- isto

- Apesar?

- Através da

- tempo

- vezes

- dicas

- para

- também

- topo

- Total

- para

- Trading

- estratégia de negociação

- transação

- transacional

- transferência

- desencadear

- verdadeiro

- Confiança

- tentar

- tentando

- Virado

- tipo

- para

- infeliz

- único

- unidade

- Universalmente

- imprevisível

- Não solicitado

- urgência

- urgente

- URL

- usar

- usava

- utilização

- valor

- fornecedor

- verificar

- muito

- Vítima

- vítimas

- Visite a

- vital

- voz

- Wallet

- queremos

- foi

- Caminho..

- we

- Site

- sites

- semanas

- BEM

- foram

- quando

- se

- qual

- enquanto

- QUEM

- precisarão

- de boa vontade

- ganhar

- desejo

- de

- Atividades:

- preocupar-se

- o pior

- seria

- ano

- anos

- Vocês

- investimentos

- zefirnet