Os criadores de conteúdo e profissionais de marketing no espaço Bitcoin têm a responsabilidade de ajudar os usuários a aderir ao espírito “não confie, verifique”.

Este é um editorial de opinião de Shinobi, um educador autodidata no espaço Bitcoin e host de podcast Bitcoin orientado para tecnologia.

No December 15, 2021, Bitcoin Magazine anunciou que cada participante da conferência Bitcoin 2022 receberia um carteira de hardware grátis de Árculo.

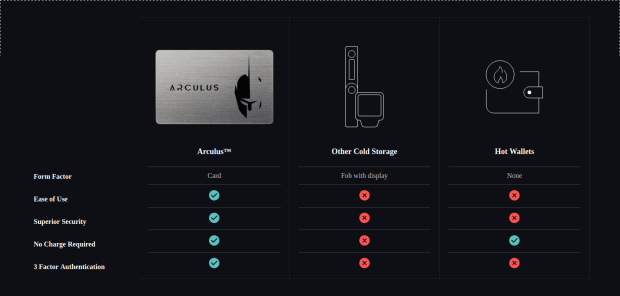

Arculus se anuncia como o “Carteira Arculus Secure Crypto Cold Storage, "E se envolve em um pouco de aceno de mão ao se comparar aos dispositivos de gerenciamento de chaves de hardware existentes no mercado, promovendo a “autenticação de três fatores”, a liberdade da dependência de “cabos ou Bluetooth” e autodenominando-se a “maneira mais segura de armazenar sua criptografia”. Para ser honesto, isso desencadeia todos os sinais de alerta possíveis para mim em termos de dispositivos inseguros. Seu site não fornece nenhuma explicação adequada da arquitetura, faz comparações vagas com outros dispositivos que não são precisas e não há código-fonte aberto real para o produto ser verificado em qualquer lugar (em uma solicitação de comentários para este artigo, Arculus respondeu que é trabalhando para tornar o aplicativo de software usado neste dispositivo de código aberto).

Como um Bitcoin Magazine contribuinte Tenho muitos problemas com toda esta situação, desde a natureza da parceria, ao próprio dispositivo e à forma como tem sido tratado em termos da percepção do público após o anúncio. Para seu crédito, David Bailey (o CEO da BTC Inc, que opera Bitcoin Magazine e Bitcoin 2022) tem sido muito franco sobre reconhecendo sua responsabilidade por fazer parceria com o fornecedor antes de realizar a “diligência” adequada.

"Bitcoin Magazine faz esforços completos para verificar se seus parceiros e patrocinadores são atores de boa fé que são genuínos em sua intenção de construir na comunidade Bitcoin”, um Bitcoin Magazine representante disse em resposta às perguntas enviadas para este artigo. Bitcoin Magazine forneceu feedback do produto relacionado aos aspectos de segurança e design da experiência da carteira de hardware – as preocupações com privacidade foram consideradas na medida em que são consideradas em qualquer decisão de parceria Bitcoin Magazine faz."

Dito isto, acredito que ainda existem grandes problemas com toda a situação.

Não confie, verifique

Um dos princípios fundamentais deste espaço é “não confie, verifique”, mas a realidade é que quanto mais o tempo passa e quanto mais este espaço cresce, mais difícil se torna seguir esse princípio. Existem muitas ferramentas, produtos e serviços Bitcoin que os usuários devem avaliar e verificar os detalhes, então, inevitavelmente, grande parte dessa verificação está sendo terceirizada para figuras e publicações respeitáveis no setor. Por mais que eu odeie dizer isso, até certo ponto, quanto maior este ecossistema crescer, mais inevitável se tornará a realidade. Todos podem, em princípio, verificar tudo sozinhos, mas o tempo e o esforço necessários para fazê-lo não são práticos para literalmente todos. As pessoas têm vidas, obrigações e lacunas de conhecimento que teriam de ser preenchidas para o fazer. A maioria das pessoas inevitavelmente terá que terceirizar isso até certo ponto.

Isto é o que me incomoda tanto neste acordo entre Arculus e Bitcoin Magazine. Não creio que tenha sido feito o suficiente para verificar as afirmações feitas pela Arculus em relação à sua segurança e como essas afirmações foram incorporadas à sua publicidade, antes de chegar a um acordo em que cada participante do Bitcoin 2022 teria a oportunidade de levar para casa um cartão Arculus para livre. Em um ecossistema baseado na verificação das coisas por conta própria, onde fazer isso está se tornando cada vez mais insustentável, pessoas e marcas com grande alcance e muita confiança depositada nelas têm a séria responsabilidade de realmente conduzir a devida diligência antes de recomendar o uso de coisas às pessoas neste espaço. , e muito menos colocar seus selos de aprovação neles, distribuindo-os gratuitamente em um evento.

Arquitetura pouco clara

A arquitetura de hardware do dispositivo Arculus é descrita de forma muito vaga em seu papel branco. Estabelece o uso de um “elemento seguro”, mas descreve apenas a classificação de segurança do dispositivo (EAL6+), e não o modelo real do chip.

Isto não é verificável com as informações no site, mas parece ter um design semelhante às carteiras de hardware Ledger, onde 100% do manuseio de chaves, assinatura e outras operações são feitas no elemento seguro (em resposta a perguntas para este artigo, Arculus verificou que este é o caso). Isso significaria que todo o modelo de segurança seria construído em torno de um chip de código fechado. Agora, obviamente, muitas pessoas neste ecossistema discordam simplesmente do fato de que algo é de código fechado, mas a realidade é que usar tal produto é uma escolha que cabe aos usuários individuais fazerem por si próprios. A popularidade de produtos como o Ledger, inteiramente dependente de um elemento seguro e de código fechado e nada mais, deixa claro que pelo menos alguns usuários de Bitcoin consideram isso uma troca aceitável. Porém, esse não é o único aspecto problemático da arquitetura do Arculus, ou melhor, com a total falta de clareza sobre a sua arquitetura.

Existem inúmeras verificações de segurança feitas por dispositivos de assinatura de hardware antes de eles realmente conduzirem a operação de assinatura. Estas são verificações de segurança automatizadas gerenciadas pelo dispositivo de hardware para garantir que transações maliciosas não estejam sendo assinadas, o que poderia resultar na perda de dinheiro do usuário. Nada no site da Arculus ou em qualquer material publicitário que vi faz qualquer menção a verificações importantes que um dispositivo deve realizar antes de realmente assinar uma transação, como:

- Verificando se o endereço de alteração usado é realmente gerado a partir da semente mnemônica do usuário

- Verificar se qualquer endereço de alteração com assinatura múltipla é composto pelas chaves adequadas (e não um endereço malicioso com chaves de invasores capazes de gastar moedas ou um caminho de derivação fora do padrão que você não conseguirá recuperar sozinho)

- Se o dispositivo for capaz de armazenar outros XPUBs usados em uma carteira multiassinatura para poder realizar a verificação acima

- Verificações de segurança para garantir que a chave apropriada está sendo usada para assinar uma transação (por exemplo, houve ataques isso poderia induzir uma carteira a assinar uma transação que ela acredita ser de dinheiro bitcoin com chaves bitcoin)

Em uma solicitação de comentário para este artigo, Arculus foi questionado sobre que tipo de verificações de segurança o dispositivo faz antes de assinar uma transação. Especificamente, perguntei se os endereços de alteração estão sendo verificados para garantir que sejam válidos e façam parte da carteira do usuário. Esta foi a resposta de Arculus:

“Primeiro, o cartão tem que estar previamente vinculado ao telefone que está gerando a transação. Os endereços de alteração, como todos os endereços, são gerados com base nas chaves privadas do próprio cartão. A assinatura de qualquer transação requer três fatores de autenticação:

- Algo que você sabe: o PIN do seu cartão de seis dígitos

- Algo que você é: sua biometria

- Algo que você tem: seu cartão-chave Arculus físico

“O cartão não assinará uma transação sem todos os três fatores de autenticação. É importante notar que o PIN do cartão de seis dígitos é armazenado no próprio cartão e o contador de tentativas malsucedidas de PIN também é armazenado no próprio cartão. Após três tentativas malsucedidas de PIN, o cartão é redefinido e o usuário deve restaurá-lo por meio de sua frase de recuperação.”

Com base nesta resposta, devo concluir que nenhum dos tipos de verificação de segurança e endereço listados anteriormente é executado no dispositivo. Isso é chocante, visto que essas verificações de segurança são bastante padronizadas na maioria das carteiras de hardware do ecossistema. É especialmente chocante dadas as alegações publicitárias de que este dispositivo Arculus é a “maneira mais segura” de armazenar criptografia.

Teatro de Segurança

A falta de transparência na arquitetura é um grande sinal de alerta para mim, mas minhas maiores preocupações são aspectos da arquitetura que são realmente muito bem explicados no site. Na realidade, essas duas opções de design anunciadas como uma grande melhoria na segurança em relação a outros concorrentes nada mais são do que um teatro de segurança e são efetivamente negadas se o smartphone usado para interagir com o dispositivo for comprometido por malware.

A primeira decisão problemática de design está no processo de geração da frase mnemônica real e das chaves privadas no dispositivo. Com base no artigo:, esse processo não parece permitir a entropia fornecida pelo usuário e, embora um grande número de outras carteiras bem conhecidas no espaço também não o façam, esse é um recurso ausente que faz com que as avaliações gerais da Arculus sobre seu produto sugiram que ele é mais seguro do que outros, como descrito acima, muito problemático.

Além disso, de acordo com o white paper, a semente mnemônica é exibida no smartphone para o processo de backup. Não está claro se a semente é gerada pelo próprio cartão Arculus ou no smartphone do usuário, mas o fato é que isso realmente não importa. Exibir a semente mnemônica no aplicativo do smartphone significa que, independente de onde ela seja gerada, ela estará presente no smartphone no momento da geração durante o processo de inicialização. Isso prejudica completamente o isolamento de chaves em um dispositivo de hardware para fins de segurança.

Além disso, de acordo com o white paper, ele solicita que o usuário insira novamente a frase-semente inteira no aplicativo para confirmá-la. Isso significa que o aplicativo de teclado do seu telefone também obtém acesso à frase-semente durante a geração da chave. Se o telefone for comprometido durante o processo de inicialização, suas chaves estarão comprometidas.

O segundo aspecto problemático do design está no fato de o usuário inserir seu PIN de autenticação no próprio smartphone. Isso é cobrado como uma camada adicional de segurança: “Todas as transações exigem que você insira seu PIN e toque em seu cartão para autenticar”, diz o white paper. “O aplicativo verifica se o GGUID (identificador globalmente exclusivo) e as chaves públicas da conta do cartão correspondem às informações armazenadas.”

Mas a realidade é que ser inserido no smartphone significa que se o seu telefone estiver comprometido, o PIN pode ser adquirido pelo ator que comprometeu o seu telefone, dando-lhe acesso ao segundo mecanismo de autenticação. As carteiras de hardware tradicionalmente têm o PIN inserido no próprio dispositivo ou usam um esquema em que um teclado numérico embaralhado é mostrado na tela do dispositivo para que, quando você insere o PIN em um computador, ele não revele qual é o PIN para aquele computador .

Então, dados os problemas de arquitetura e comunicação dos modelos de segurança aos usuários, por que diabos comparações como as acima são publicadas em seu site? O gráfico acima afirma segurança superior a outros “armazenamentos frigoríficos”. Mas esta é uma afirmação comprovadamente falsa, conforme articulado acima.

Muitas outras carteiras de hardware, independentemente das especificidades de sua arquitetura de segurança de hardware, são infinitamente mais seguras que a Arculus simplesmente pelo fato de apenas exibir sua semente mnemônica no próprio dispositivo, e não enviá-la e exibi-la em um dispositivo de computação geral. como seu smartphone.

Além disso, a tendência de carteiras de hardware alimentadas por bateria é muito nova, e a maioria dos dispositivos vendidos neste espaço há anos consomem energia quando conectados por meio de um cabo, sem bateria interna. Qual é o propósito de fazer uma comparação “sem cobrança”? A afirmação em torno disso é imprecisa ao sugerir que outras soluções de armazenamento refrigerado exigem uma “taxa” e não tem nenhum propósito útil, exceto criar uma categoria sem sentido para aumentar a percepção de que este é um produto superior.

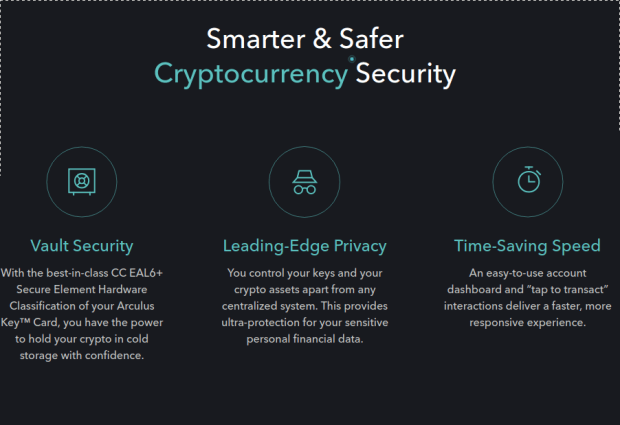

A imagem acima é outro exemplo de afirmações completamente infundadas que nada mais são do que jargões incoerentes na tentativa de pintar a Arculus de maneira favorável por meio de seu marketing.

Veja a seção “Privacidade de ponta” do gráfico acima no site da Arculus. O que significa “ultraproteção para seus dados financeiros pessoais confidenciais”? Toda a carteira é construída em torno de um aplicativo para smartphone. O aplicativo de carteira precisa buscar dados de saldo sobre seu bitcoin de algum lugar – que, de acordo com a resposta de Arculus às minhas perguntas, é um ambiente baseado em nuvem que depende de parceiros terceirizados para dados de blockchain. Isso torna a afirmação de fornecer privacidade de ponta completamente falsa. Você está vazando todos os seus dados de saldo de ativos para a Arculus, bem como potencialmente para seus parceiros terceirizados, se ela fizer consultas de saldo individuais para esses parceiros, em vez de baixar todos os dados para processar as consultas de saldo dos usuários.

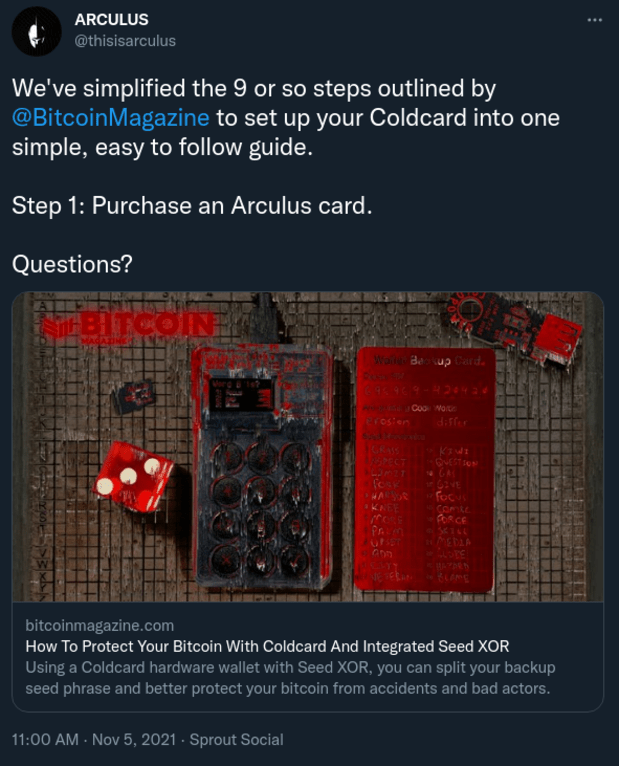

Como último exemplo da comercialização irresponsável, imprecisa e enganosa deste produto, Arculus postou isso com um link para Econoalchemist's redação minuciosa na geração verificável de chaves a partir de seus próprios dados usando entropia e na divisão de sua frase mnemônica em várias partes usando o protocolo XOR do Coldcard.

Esta é provavelmente uma das maneiras mais seguras de gerar chaves privadas e configurar um backup plausivelmente negável para elas, sem nunca expô-las a um computador em rede. Arculus afirma que seu dispositivo, que expõe sua semente mnemônica ao seu smartphone durante o processo de inicialização, é mais seguro do que o método acima de geração de chaves a partir de lançamentos manuais de dados em um dispositivo isolado que Econoalchemist documentou em seu artigo.

Isso não é factualmente verdade e é uma afirmação completamente antiética e irresponsável de se fazer. O processo que Arculus usa para gerar chaves e fornecer a frase mnemônica ao usuário para fazer backup delas é objetivamente menos seguro do que o processo documentado pela Econoalchemist. Um expõe o mnemônico do usuário ao smartphone, o outro não.

Uma pedra angular do Bitcoin

A frase “não confie, verifique” é uma pedra angular deste ecossistema, mas como discutido acima, não é prático para muitos, se não para a maioria, neste espaço levar esse conselho até à raiz de tudo o que fazem relativo ao Bitcoin. Isto, na minha opinião, coloca uma séria responsabilidade ética sobre educadores, criadores de conteúdo e figuras públicas neste espaço para realmente fazerem o seu trabalho de casa ao se tornarem públicos e fazerem recomendações sobre produtos e práticas para a população em geral de Bitcoiners.

Já é bastante difícil obter uma boa compreensão do Bitcoin e das ferramentas disponíveis para interagir com ele e tomar uma decisão informada sobre as ferramentas mais seguras a serem usadas para atingir seus objetivos. Os criadores de conteúdo não assumem a responsabilidade de informar as pessoas com precisão torna tudo ainda mais difícil.

Penso que, para ter qualquer tipo de impacto positivo ou presença neste ecossistema, a Arculus precisa de mudar fundamentalmente a sua estratégia de comunicação e marketing e repensar alguma da arquitetura do seu produto. As soluções de hardware para armazenamento refrigerado não devem, em nenhum momento, expor a semente mnemônica a um smartphone ou computador – isso prejudica todo o propósito de gerenciar chaves privadas com um dispositivo de hardware em primeiro lugar. Além disso, dada a lacuna tão evidente em todo o modelo de segurança, eles não deveriam se envolver em marketing com declarações tão arrogantes e imprecisas sobre a superioridade de sua segurança em comparação com outros dispositivos no mercado atualmente.

Até que estas duas coisas sejam abordadas de uma forma séria e material, não penso pessoalmente que Bitcoin Magazine deveria estar se associando a tal empresa. Acho que é irresponsável e antiético associar-se a uma empresa envolvida em marketing enganoso e práticas de segurança inadequadas, dadas Bitcoin Magazineo papel deste ecossistema.

Este é um post convidado por Shinobi. As opiniões expressas são inteiramente próprias e não refletem necessariamente as da BTC Inc ou Bitcoin Magazine.

- "

- 2021

- 2022

- Sobre

- Acesso

- Segundo

- Conta

- preciso

- adquirido

- em

- Adicional

- endereço

- endereços

- Publicidade

- conselho

- Todos os Produtos

- Apesar

- quantidade

- anunciou

- Anúncio

- Outro

- qualquer lugar

- app

- Aplicação

- apropriado

- arquitetura

- por aí

- artigo

- ativo

- Jurídico

- Autenticação

- Automatizado

- disponível

- bateria

- tornam-se

- tornando-se

- antes

- ser

- maior

- O maior

- Pouco

- Bitcoin

- Bitcoin Cash

- bitcoin

- blockchain

- marcas

- BTC

- BTC Inc

- construir

- cabo

- capaz

- dinheiro

- Categoria

- Chefe executivo

- alterar

- carregar

- Cheques

- lasca

- escolha

- escolhas

- reivindicar

- reivindicações

- fechado

- código

- Moedas

- Cold Storage

- comentários

- Comunicação

- comunidade

- Empresa

- comparado

- concorrentes

- completamente

- composta

- computador

- computação

- Conferência

- conteúdo

- núcleo

- poderia

- crio

- criadores

- crédito

- cripto

- dados,

- acordo

- descrito

- Design

- detalhes

- dispositivo

- Dispositivos/Instrumentos

- difícil

- diligência

- durante

- terra

- ecossistema

- editorial

- esforço

- esforços

- Entrar

- entrou

- Meio Ambiente

- especialmente

- considerações éticas

- Ethos

- avaliar

- Evento

- todos

- tudo

- exemplo

- Exceto

- existente

- vasta experiência

- expressa

- fatores

- Característica

- retornos

- financeiro

- dados financeiros

- Primeiro nome

- seguinte

- Gratuito

- Freedom

- frente

- fundamentalmente

- ganhando

- Geral

- gerar

- gerando

- geração

- Dando

- Globalmente

- Objetivos

- Bom estado, com sinais de uso

- ótimo

- Locatário

- Visitante Mensagem

- Manipulação

- Hardware

- Hardware Wallet

- Carteiras de Hardware

- ter

- ajudar

- Início

- Como funciona o dobrador de carta de canal

- Contudo

- HTTPS

- imagem

- Impacto

- importante

- melhoria

- Incorporado

- Individual

- INFORMAÇÕES

- informado

- intenção

- emitem

- questões

- IT

- se

- Chave

- chaves

- Conhecimento

- grande

- camada

- Ledger

- leve

- LINK

- moldadas

- principal

- FAZ

- Fazendo

- malwares

- gerenciados

- de grupos

- gestão

- manual

- mercado

- comerciantes

- Marketing

- maciço

- Match

- material

- Importância

- significa

- modelo

- modelos

- dinheiro

- mais

- a maioria

- múltiplo

- Natureza

- necessariamente

- Cria

- número

- numeroso

- títulos

- aberto

- open source

- código-fonte aberto

- operação

- Operações

- Opinião

- Opiniões

- Oportunidade

- Outros

- próprio

- Papel

- parte

- Parceiros

- Google Cloud

- Pessoas

- pessoal

- físico

- Plugado

- Podcast

- ponto

- pobre

- popularidade

- população

- positivo

- possível

- poder

- presente

- bastante

- princípio

- política de privacidade

- privado

- Chaves Privadas

- problemas

- processo

- Produto

- Produtos

- protocolo

- fornecer

- fornece

- fornecendo

- público

- chaves públicas

- propósito

- fins

- classificação

- RE

- Realidade

- receber

- recomendando

- Recuperar

- recuperação

- refletir

- em relação a

- confiança

- solicitar

- requerer

- requeridos

- exige

- resposta

- responsabilidade

- rolos

- Segurança

- Dito

- esquema

- Peneira

- seguro

- segurança

- semente

- seed phrase

- grave

- Serviços

- conjunto

- mostrando

- assinar

- semelhante

- local

- SIX

- smartphones

- So

- Software

- vendido

- Soluções

- alguns

- algo

- Espaço

- especificamente

- gastar

- Patrocinadores

- padrão

- declarações

- pisar

- armazenamento

- loja

- Estratégia

- apresentado

- topo

- tomar

- Torneira

- De terceiros

- Através da

- tempo

- hoje

- ferramentas

- tradicionalmente

- transação

- Transações

- Transparência

- Confiança

- tipos

- compreensão

- único

- usar

- usuários

- Verificação

- verificar

- Contra

- Wallet

- Carteiras

- Site

- O Quê

- O que é a

- se

- artigo:

- QUEM

- mais largo

- sem

- trabalhar

- Equivalente há

- seria

- anos