1Centro de Tecnologias Ópticas Quânticas, Centro de Novas Tecnologias, Universidade de Varsóvia, Banacha 2c, 02-097 Warszawa, Polônia

2Faculdade de Física, Universidade de Varsóvia, Pasteura 5, 02-093 Warszawa, Polônia

3ICFO – Institut de Ciencies Fotoniques, Instituto de Ciência e Tecnologia de Barcelona, 08860 Castelldefels, Espanha

4Departamento de Matemática, Universidade de York, Heslington, York, YO10 5DD, Reino Unido

5ICREA-Institució Catalana de Recerca i Estudis Avançats, Lluis Companys 23, 08010 Barcelona, Espanha

Acha este artigo interessante ou deseja discutir? Scite ou deixe um comentário no SciRate.

Sumário

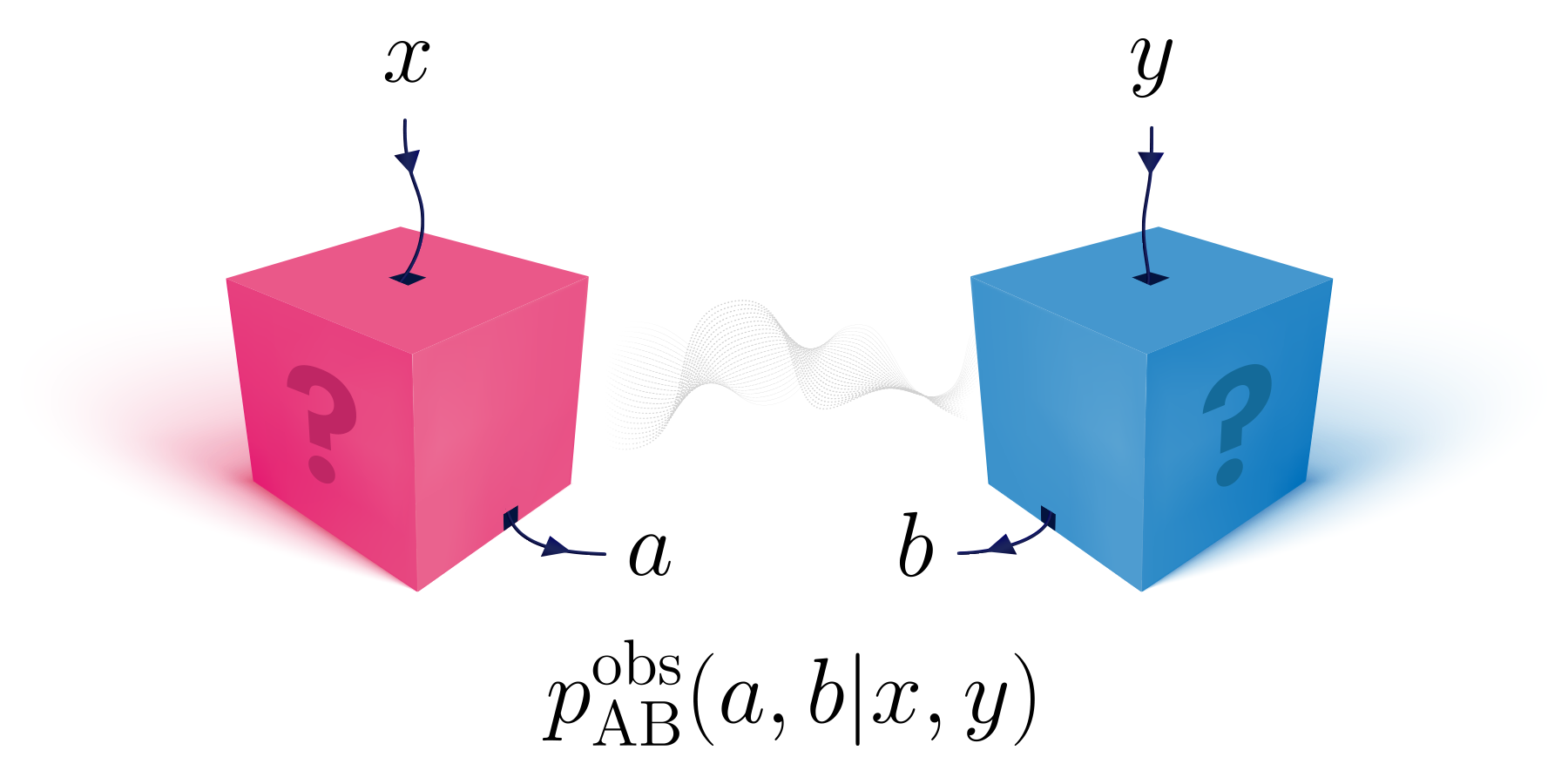

A estrutura independente de dispositivo constitui a abordagem mais pragmática para protocolos quânticos que não deposita nenhuma confiança em suas implementações. Requer todas as reivindicações, sobre, por ex. segurança, a ser feita ao nível dos dados clássicos finais nas mãos dos utilizadores finais. Isso impõe um grande desafio para determinar taxas-chave alcançáveis em $textit{distribuição de chave quântica independente de dispositivo}$ (DIQKD), mas também abre a porta para consideração de ataques de espionagem que resultam da possibilidade de um determinado dado ser gerado apenas por um terceiro mal-intencionado. Neste trabalho, exploramos esse caminho e apresentamos o $textit{ataque de combinação convexa}$ como uma técnica eficiente e fácil de usar para taxas-chave DIQKD de limite superior. Permite verificar a precisão dos limites inferiores das taxas chave para protocolos de última geração, sejam eles envolvendo comunicação unidirecional ou bidirecional. Em particular, demonstramos com a sua ajuda que as restrições atualmente previstas sobre a robustez dos protocolos DIQKD para imperfeições experimentais, como a visibilidade finita ou eficiência de detecção, já estão muito próximas dos limites toleráveis.

Resumo popular

► dados BibTeX

► Referências

[1] Antonio Acín, Nicolas Brunner, Nicolas Gisin, Serge Massar, Stefano Pironio e Valerio Scarani. “Segurança independente de dispositivo de criptografia quântica contra ataques coletivos”. Física Rev. Lett. 98, 230501 (2007).

https: / / doi.org/ 10.1103 / PhysRevLett.98.230501

[2] Stefano Pironio, Antonio Acín, Nicolas Brunner, Nicolas Gisin, Serge Massar e Valerio Scarani. “Distribuição de chave quântica independente de dispositivo segura contra ataques coletivos”. Novo J. Phys. 11, 045021 (2009).

https://doi.org/10.1088/1367-2630/11/4/045021

[3] Claude E. Shannon. "Teoria da comunicação dos sistemas de sigilo". The Bell System Technical Journal 28, 656–715 (1949).

https: / / doi.org/ 10.1002 / j.1538-7305.1949.tb00928.x

[4] Nicolas Brunner, Daniel Cavalcanti, Stefano Pironio, Valerio Scarani e Stephanie Wehner. “Não-localidade de Bell”. Rev. Mod. Física 86, 419–478 (2014).

https: / / doi.org/ 10.1103 / RevModPhys.86.419

[5] Jonathan Barrett, Lucien Hardy e Adrian Kent. “Sem sinalização e distribuição de chave quântica”. Física. Rev. 95, 010503 (2005).

https: / / doi.org/ 10.1103 / PhysRevLett.95.010503

[6] Antonio Acín, Nicolas Gisin e Lluis Masanes. “Do teorema de Bell para garantir a distribuição de chaves quânticas”. Física. Rev. 97, 120405 (2006).

https: / / doi.org/ 10.1103 / PhysRevLett.97.120405

[7] Antonio Acín, Serge Massar e Stefano Pironio. “Distribuição eficiente de chaves quânticas segura contra bisbilhoteiros sem sinalização”. Novo J. Phys. 8, 126–126 (2006).

https://doi.org/10.1088/1367-2630/8/8/126

[8] Yi Zhao, Chi-Hang Fred Fung, Bing Qi, Christine Chen e Hoi-Kwong Lo. “Hacking quântico: demonstração experimental de ataque de mudança de tempo contra sistemas práticos de distribuição de chaves quânticas”. Física. Rev.A 78, 042333 (2008).

https: / / doi.org/ 10.1103 / PhysRevA.78.042333

[9] Feihu Xu, Bing Qi e Hoi-Kwong Lo. “Demonstração experimental de ataque de remapeamento de fase em um sistema prático de distribuição de chaves quânticas”. Novo J. Phys. 12, 113026 (2010).

https://doi.org/10.1088/1367-2630/12/11/113026

[10] Lars Lydersen, Carlos Wiechers, Christoffer Wittmann, Dominique Elser, Johannes Skaar e Vadim Makarov. “Hackeando sistemas comerciais de criptografia quântica por meio de iluminação brilhante personalizada”. Nat. Fotônica 4, 686–689 (2010).

https: / / doi.org/ 10.1038 / nphoton.2010.214

[11] Ilja Gerhardt, Qin Liu, Antía Lamas-Linares, Johannes Skaar, Christian Kurtsiefer e Vadim Makarov. “Implementação de campo completo de um bisbilhoteiro perfeito em um sistema de criptografia quântica”. Nat. Comum. 2, 349 (2011).

https: / / doi.org/ 10.1038 / ncomms1348

[12] Valerio Scarani, Helle Bechmann-Pasquinucci, Nicolas J. Cerf, Miloslav Dušek, Norbert Lütkenhaus e Momtchil Peev. “A segurança da distribuição prática de chaves quânticas”. Rev. Mod. Física. 81, 1301–1350 (2009).

https: / / doi.org/ 10.1103 / RevModPhys.81.1301

[13] Rotem Arnon-Friedman, Frédéric Dupuis, Omar Fawzi, Renato Renner e Thomas Vidick. “Prática criptografia quântica independente de dispositivo via acumulação de entropia”. Nat. Comum. 9 (459).

https://doi.org/10.1038/s41467-017-02307-4

[14] Gláucia Murta, Suzanne B. van Dam, Jérémy Ribeiro, Ronald Hanson e Stephanie Wehner. “Rumo à realização da distribuição de chaves quânticas independente de dispositivo”. Ciência Quântica. Tecnologia. 4, 035011 (2019).

https: / / doi.org/ 10.1088 / 2058-9565 / ab2819

[15] René Schwonnek, Koon Tong Goh, Ignatius W. Primaatmaja, Ernest Y.-Z. Tan, Ramona Wolf, Valerio Scarani e Charles C.-W. Lim. “Distribuição de chaves quânticas independente de dispositivo com base de chave aleatória”. Nat Commun 12, 2880 (2021).

https://doi.org/10.1038/s41467-021-23147-3

[16] Igor Devetak e Andreas Winter. “Destilação da chave secreta e emaranhamento de estados quânticos”. Processo. R.Soc. Londres. A 461, 207–235 (2005).

https: / / doi.org/ 10.1098 / rspa.2004.1372

[17] Renato Renner, Nicolas Gisin e Barbara Kraus. “Prova de segurança teórica da informação para protocolos de distribuição de chaves quânticas”. Física. Rev.A 72, 012332 (2005).

https: / / doi.org/ 10.1103 / PhysRevA.72.012332

[18] Rotem Arnon-Friedman. “Processamento de informação quântica independente de dispositivo”. Teses Springer (2020).

https://doi.org/10.1007/978-3-030-60231-4

[19] Yanbao Zhang, Honghao Fu e Emanuel Knill. “Certificação de aleatoriedade eficiente por estimativa de probabilidade quântica”. Física. Rev. Pesquisa 2, 013016 (2020).

https: / / doi.org/ 10.1103 / PhysRevResearch.2.013016

[20] John F. Clauser, Michael A. Horne, Abner Shimony e Richard A. Holt. “Experiência proposta para testar teorias de variáveis ocultas locais”. Física Rev. Lett. 23, 880-884 (1969).

https: / / doi.org/ 10.1103 / PhysRevLett.23.880

[21] Antonio Acín, Serge Massar e Stefano Pironio. “Aleatoriedade versus não localidade e emaranhamento”. Física Rev. Lett. 108, 100402 (2012).

https: / / doi.org/ 10.1103 / PhysRevLett.108.100402

[22] Erik Woodhead, Antonio Acín e Stefano Pironio. “Distribuição de chave quântica independente de dispositivo com desigualdades CHSH assimétricas”. Quantum 5, 443 (2021).

https://doi.org/10.22331/q-2021-04-26-443

[23] Melvyn Ho, Pavel Sekatski, Ernest Y.-Z. Tan, Renato Renner, Jean-Daniel Bancal e Nicolas Sangouard. “O pré-processamento ruidoso facilita a realização fotônica da distribuição de chaves quânticas independente do dispositivo”. Física. Rev. 124, 230502 (2020).

https: / / doi.org/ 10.1103 / PhysRevLett.124.230502

[24] Pavel Sekatski, Jean-Daniel Bancal, Xavier Valcarce, Ernest Y.-Z. Tan, Renato Renner e Nicolas Sangouard. “Distribuição de chave quântica independente de dispositivo a partir de desigualdades CHSH generalizadas”. Quantum 5, 444 (2021).

https://doi.org/10.22331/q-2021-04-26-444

[25] Robert König, Renato Renner e Christian Schaffner. “O significado operacional da entropia mínima e máxima”. IEEE Trans. Inf. Teoria 55, 4337–4347 (2009).

https: / / doi.org/ 10.1109 / TIT.2009.2025545

[26] Lluís Masanes, Stefano Pironio e Antonio Acín. “Distribuição segura de chaves quânticas independentes de dispositivo com dispositivos de medição causalmente independentes”. Nat Commun 2, 238 (2011).

https: / / doi.org/ 10.1038 / ncomms1244

[27] Olmo Nieto-Silleras, Stefano Pironio e Jonathan Silman. “Usando estatísticas de medição completas para avaliação ideal de aleatoriedade independente do dispositivo”. Novo J. Phys. 16, 013035 (2014).

https://doi.org/10.1088/1367-2630/16/1/013035

[28] Jean-Daniel Bancal, Lana Sheridan e Valerio Scarani. “Mais aleatoriedade a partir dos mesmos dados”. Novo J. Phys. 16, 033011 (2014).

https://doi.org/10.1088/1367-2630/16/3/033011

[29] Alejandro Máttar, Paul Skrzypczyk, Jonatan Bohr Brask, Daniel Cavalcanti e Antonio Acín. “Geração ideal de aleatoriedade a partir de experimentos ópticos de Bell”. Novo J. Phys. 17, 022003 (2015).

https://doi.org/10.1088/1367-2630/17/2/022003

[30] Jan Kołodyński, Alejandro Máttar, Paul Skrzypczyk, Erik Woodhead, Daniel Cavalcanti, Konrad Banaszek e Antonio Acín. “Distribuição de chaves quânticas independente de dispositivo com fontes de fóton único”. Quântico 4, 260 (2020).

https://doi.org/10.22331/q-2020-04-30-260

[31] Miguel Navascués, Stefano Pironio e Antonio Acín. “Limitando o conjunto de correlações quânticas”. Física. Rev. 98, 010401 (2007).

https: / / doi.org/ 10.1103 / PhysRevLett.98.010401

[32] Miguel Navascués, Stefano Pironio e Antonio Acín. “Uma hierarquia convergente de programas semidefinidos caracterizando o conjunto de correlações quânticas”. Novo Jornal de Física 10, 073013 (2008).

https://doi.org/10.1088/1367-2630/10/7/073013

[33] Feihu Xu, Yu-Zhe Zhang, Qiang Zhang e Jian-Wei Pan. “Distribuição de chaves quânticas independente de dispositivo com pós-seleção aleatória”. Física. Rev. 128, 110506 (2022).

https: / / doi.org/ 10.1103 / PhysRevLett.128.110506

[34] Le Phuc Thinh, Gonzalo de la Torre, Jean-Daniel Bancal, Stefano Pironio e Valerio Scarani. “Aleatoriedade em eventos pós-selecionados”. Novo Jornal de Física 18, 035007 (2016).

https://doi.org/10.1088/1367-2630/18/3/035007

[35] Peter Brown, Hamza Fawzi e Omar Fawzi. “Limites inferiores independentes de dispositivo na entropia condicional de von Neumann” (2021). arXiv:2106.13692.

arXiv: 2106.13692

[36] Peter Brown, Hamza Fawzi e Omar Fawzi. “Calculando entropias condicionais para correlações quânticas”. Nat Commun 12, 575 (2021).

https://doi.org/10.1038/s41467-020-20018-1

[37] Ernest Y.-Z. Tan, René Schwonnek, Koon Tong Goh, Ignatius William Primaatmaja e Charles C.-W. Lim. “Calculando taxas de chave seguras para criptografia quântica com dispositivos não confiáveis”. npj Quantum Inf 7, 1–6 (2021).

https: / / doi.org/ 10.1038 / s41534-021-00494-z

[38] Eneet Kaur, Mark M Wilde e Andreas Winter. “Limites fundamentais nas taxas principais na distribuição de chaves quânticas independente de dispositivo”. Novo J. Phys. 22, 023039 (2020).

https: / / doi.org/ 10.1088 / 1367-2630 / ab6eaa

[39] Matthias Christandl, Roberto Ferrara e Karol Horodecki. “Limites superiores na distribuição de chaves quânticas independente de dispositivo”. Física. Rev. 126, 160501 (2021).

https: / / doi.org/ 10.1103 / PhysRevLett.126.160501

[40] Rotem Arnon-Friedman e Felix Leditzky. “Limites superiores nas taxas de distribuição de chaves quânticas independentes de dispositivo e uma conjectura de Peres revisada”. IEEE Trans. Inf. Teoria 67, 6606–6618 (2021).

https: / / doi.org/ 10.1109 / TIT.2021.3086505

[41] Máté Farkas, Maria Balanzó-Juandó, Karol Łukanowski, Jan Kołodyński e Antonio Acín. “A não localidade de Bell não é suficiente para a segurança dos protocolos padrão de distribuição de chaves quânticas independentes de dispositivo”. Física. Rev. 127, 050503 (2021).

https: / / doi.org/ 10.1103 / PhysRevLett.127.050503

[42] Ernest Y.-Z. Tan, Charles C.-W. Lim e Renato Renner. “Destilação vantajosa para distribuição de chaves quânticas independente de dispositivo”. Física. Rev. 124, 020502 (2020).

https: / / doi.org/ 10.1103 / PhysRevLett.124.020502

[43] Imre Csiszár e János Körner. “Canais de transmissão com mensagens confidenciais”. IEEE Trans. Inf. Teoria 24, 339–348 (1978).

https: / / doi.org/ 10.1109 / TIT.1978.1055892

[44] Ueli Maurer. “Acordo de chave secreta por discussão pública a partir de informações comuns”. IEEE Trans. Inf. Teoria 39, 733–742 (1993).

https: / / doi.org/ 10.1109 / 18.256484

[45] Rudolf Ahlswede e Imre Csiszár. “Aleatoriedade comum na teoria da informação e criptografia. I. Compartilhamento secreto”. IEEE Trans. Inf. Teoria 39, 1121–1132 (1993).

https: / / doi.org/ 10.1109 / 18.243431

[46] Eneet Kaur, Karol Horodecki e Siddhartha Das. “Limites superiores nas taxas de distribuição de chaves quânticas independentes de dispositivo em cenários estáticos e dinâmicos”. Física. Rev. 18, 054033 (2022).

https: / / doi.org/ 10.1103 / PhysRevApplied.18.054033

[47] Michele Masini, Stefano Pironio e Erik Woodhead. “Análise de segurança DIQKD simples e prática via relações de incerteza do tipo BB84 e restrições de correlação de Pauli”. Quântico 6, 843 (2022).

https://doi.org/10.22331/q-2022-10-20-843

[48] Philippe H. Eberhard. “Nível de fundo e contra-eficiências necessários para um experimento Einstein-Podolsky-Rosen sem lacunas”. Física. Rev. A 47, R747–R750 (1993).

https: / / doi.org/ 10.1103 / PhysRevA.47.R747

[49] Junior R. Gonzales-Ureta, Ana Predojević e Adán Cabello. “Distribuição de chaves quânticas independente de dispositivo baseada em desigualdades de Bell com mais de duas entradas e duas saídas”. Física. Rev.A 103, 052436 (2021).

https: / / doi.org/ 10.1103 / PhysRevA.103.052436

[50] Daniel Collins e Nicolas Gisin. “Uma desigualdade de Bell relevante de dois qubits inequivalente à desigualdade CHSH”. J. Física. R: Matemática. Gênesis 37, 1775–1787 (2004).

https://doi.org/10.1088/0305-4470/37/5/021

[51] Stefano Pironio, Lluis Masanes, Anthony Leverrier e Antonio Acín. “Segurança da distribuição de chaves quânticas independente de dispositivo no modelo de armazenamento quântico limitado”. Física. Rev. X 3, 031007 (2013).

https: / / doi.org/ 10.1103 / PhysRevX.3.031007

[52] Xiongfeng Ma e Norbert Lutkenhaus. “Melhor pós-processamento de dados na distribuição de chaves quânticas e aplicação para limites de perda em QKD independente de dispositivo”. Informação Quântica e Computação 12, 203–214 (2012).

https: / / doi.org/ 10.26421 / qic12.3-4-2

[53] Inácio W. Primaatmaja, Koon Tong Goh, Ernest Y.-Z. Tan, John T.-F. Khoo, Shouvik Ghorai e Charles C.-W. Lim. “Segurança de protocolos de distribuição de chaves quânticas independentes de dispositivo: uma revisão”. Quântico 7, 932 (2023).

https://doi.org/10.22331/q-2023-03-02-932

[54] Ernest Y.-Z. Tan, Pavel Sekatski, Jean-Daniel Bancal, René Schwonnek, Renato Renner, Nicolas Sangouard e Charles C.-W. Lim. “Protocolos DIQKD aprimorados com análise de tamanho finito”. Quantum 6, 880 (2022).

https://doi.org/10.22331/q-2022-12-22-880

[55] Ueli Maurer e Stefan Wolf. “A informação mútua condicional intrínseca e o sigilo perfeito”. Em Anais do Simpósio Internacional IEEE sobre Teoria da Informação. IEEE (1997).

https: / / doi.org/ 10.1109 / isit.1997.613003

[56] Matthias Christandl, Artur Ekert, Michał Horodecki, Paweł Horodecki, Jonathan Oppenheim e Renato Renner. “Unificando a destilação clássica e quântica”. Em Vadhan, SP (eds) Teoria da Criptografia. TCC 2007. Volume 4392 de Lecture Notes in Computer Science, páginas 456–478. Berlim, Heidelberg (2007). Springer.

https://doi.org/10.1007/978-3-540-70936-7_25

[57] Marek Winczewski, Tamoghna Das e Karol Horodecki. “Limitações em uma chave independente de dispositivo segura contra um adversário sem sinalização por meio de não localidade esmagada”. Física. Rev. A 106, 052612 (2022).

https: / / doi.org/ 10.1103 / PhysRevA.106.052612

[58] David Avis, Hiroshi Imai, Tsuyoshi Ito e Yuuya Sasaki. “Desigualdades de Bell bipartidárias derivadas de combinatória via eliminação triangular”. J. Física. A 38, 10971–10987 (2005).

https://doi.org/10.1088/0305-4470/38/50/007

[59] Boris S. Cirel’filho. “Generalizações quânticas da desigualdade de Bell”. Cartas em Física Matemática 4, 93–100 (1980).

https: / / doi.org/ 10.1007 / bf00417500

[60] Stephen Boyd e Lieven Vandenberghe. “Otimização convexa”. Cambridge University Press. (2004).

https: / / doi.org/ 10.1017 / CBO9780511804441

[61] Victor Zapatero e Marcos Curty. “Distribuição de chaves quânticas independentes de dispositivos de longa distância”. Sci Rep 9, 1–18 (2019).

https://doi.org/10.1038/s41598-019-53803-0

[62] N. David Mermin. “O experimento EPR - reflexões sobre a “brecha””. Ana. NY Acad. Ciência. 480, 422–427 (1986).

https: / / doi.org/ 10.1111 / j.1749-6632.1986.tb12444.x

[63] Erik Woodhead, Jędrzej Kaniewski, Boris Bourdoncle, Alexia Salavrakos, Joseph Bowles, Antonio Acín e Remigiusz Augusiak. “Aleatoriedade máxima de estados parcialmente emaranhados”. Física. Rev. Pesquisa 2, 042028 (2020).

https: / / doi.org/ 10.1103 / PhysRevResearch.2.042028

[64] Tamás Vértesi, Stefano Pironio e Nicolas Brunner. “Fechando a lacuna de detecção nos experimentos de Bell usando qudits”. Física. Rev. 104, 060401 (2010).

https: / / doi.org/ 10.1103 / PhysRevLett.104.060401

[65] Nicolas Brunner e Nicolas Gisin. “Lista parcial de desigualdades de Bell bipartidas com quatro configurações binárias”. Física. Vamos. A 372, 3162–3167 (2008).

https: / / doi.org/ 10.1016 / j.physleta.2008.01.052

[66] Adán Cabello. “Inseparabilidade do “tudo versus nada” para dois observadores”. Física. Rev. 87, 010403 (2001).

https: / / doi.org/ 10.1103 / PhysRevLett.87.010403

[67] Yu-Zhe Zhang, Yi-Zheng Zhen e Feihu Xu. “Limite superior na distribuição de chaves quânticas independente de dispositivo com pós-processamento clássico bidirecional sob ataque individual”. Novo Jornal de Física 24, 113045 (2022).

https:///doi.org/10.1088/1367-2630/aca34b

[68] Daniel Collins, Nicolas Gisin, Noah Linden, Serge Massar e Sandu Popescu. “Desigualdades de Bell para sistemas arbitrariamente de alta dimensão”. Física. Rev. 88, 040404 (2002).

https: / / doi.org/ 10.1103 / PhysRevLett.88.040404

Citado por

[1] Giuseppe Viola, Nikolai Miklin, Mariami Gachechiladze e Marcin Pawłowski, “Testemunha de emaranhamento com detectores não confiáveis”, Journal of Physics A Mathematical General 56 42, 425301 (2023).

[2] Inácio W. Primaatmaja, Koon Tong Goh, Ernest Y. -Z. Tan, John T.-F. Khoo, Shouvik Ghorai e Charles C.-W. Lim, “Segurança de protocolos de distribuição de chaves quânticas independentes de dispositivo: uma revisão”, Quântico 7, 932 (2023).

[3] Eva M. González-Ruiz, Javier Rivera-Dean, Marina FB Cenni, Anders S. Sørensen, Antonio Acín e Enky Oudot, “Distribuição de chave quântica independente de dispositivo com implementações realistas de fonte de fóton único”, arXiv: 2211.16472, (2022).

[4] Yu-Zhe Zhang, Yi-Zheng Zhen e Feihu Xu, “Limite superior na distribuição de chave quântica independente de dispositivo com pós-processamento clássico bidirecional sob ataque individual”, Novo Jornal de Física 24 11, 113045 (2022).

As citações acima são de SAO / NASA ADS (última atualização com êxito 2023-12-07 02:31:59). A lista pode estar incompleta, pois nem todos os editores fornecem dados de citação adequados e completos.

On Serviço citado por Crossref nenhum dado sobre a citação de trabalhos foi encontrado (última tentativa 2023-12-07 02:31:57).

Este artigo é publicado na Quantum sob o Atribuição 4.0 do Creative Commons Internacional (CC BY 4.0) licença. Os direitos autorais permanecem com os detentores originais, como os autores ou suas instituições.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://quantum-journal.org/papers/q-2023-12-06-1199/

- :tem

- :é

- :não

- ][p

- 01

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 1800

- 19

- 1949

- 20

- 2001

- 2005

- 2006

- 2008

- 2011

- 2012

- 2013

- 2014

- 2015

- 2016

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 214

- 22

- 23

- 24

- 25

- 26%

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 35%

- 36

- 39

- 40

- 41

- 43

- 49

- 50

- 51

- 54

- 58

- 60

- 66

- 67

- 7

- 72

- 8

- 87

- 9

- 900

- 97

- 98

- a

- Sobre

- acima

- RESUMO

- Acesso

- acumulação

- precisão

- adrian

- afiliações

- contra

- Acordo

- Todos os Produtos

- permite

- já

- tb

- sempre

- an

- Ana

- análise

- e

- Anthony

- qualquer

- Aplicação

- abordagem

- SOMOS

- AS

- At

- ataque

- Ataques

- Atingível

- tentativa

- autor

- autores

- Barcelona

- baseado

- base

- BE

- sido

- ser

- sino

- Berlin

- Bing

- boris

- Bound

- Limites

- Break

- Brilhante

- marrom

- mas a

- by

- cambridge

- CAN

- não podes

- carlos

- Centro

- FDA

- desafiar

- canais

- Charles

- chen

- cristão

- Christine

- reivindicações

- Fechar

- Collective

- vem

- comentar

- comercial

- comum

- Commons

- Comunicação

- completar

- computação

- computador

- Ciência da Computação

- condições

- conjetura

- consideração

- restrições

- direitos autorais

- Correlação

- correlações

- Contador

- criptografia

- criptografia

- Atualmente

- Daniel

- dados,

- David

- dezembro

- exigente

- demonstrar

- Derivado

- Detecção

- determinando

- dispositivo

- Dispositivos/Instrumentos

- discutir

- discussão

- distribuir

- distribuição

- parece

- Porta

- dinâmico

- e

- fácil de usar

- eficiências

- eficiência

- eficiente

- emaranhamento

- erik

- avaliação

- Mesmo

- eventos

- apresentar

- existe

- experimentar

- experimental

- experimentos

- explicado

- explorar

- Explorado

- facilita

- longe

- final

- Escolha

- encontrado

- quatro

- Quadro

- da

- fu

- Gen

- Geral

- gerado

- geração

- dado

- ótimo

- hacker

- mãos

- Harvard

- ajudar

- hierarquia

- titulares

- Contudo

- HTTPS

- i

- IEEE

- implementação

- implementações

- melhorar

- in

- de fato

- de treinadores em Entrevista Motivacional

- Individual

- desigualdades

- desigualdade

- INFORMAÇÕES

- inputs

- Instituto

- instituições

- interessante

- Internacionais

- intrínseco

- envolvendo

- IT

- ESTÁ

- Jan

- JavaScript

- Jian Wei Pan

- banheiro

- jonathan

- revista

- apenas por

- Chave

- chaves

- Saber

- rei

- Sobrenome

- Deixar

- Palestra

- Nível

- Licença

- limites

- Lista

- local

- buraco

- fora

- diminuir

- moldadas

- maria

- marina

- marca

- matemática

- matemático

- matemática

- max-width

- Posso..

- significado

- significa

- medição

- mensagens

- Michael

- modelo

- Mês

- mais

- a maioria

- devo

- mútuo

- quase

- Novo

- Novas tecnologias

- Nicolas

- não

- Noah

- Notas

- nada

- agora

- observadores

- of

- omar

- on

- aberto

- abre

- operacional

- ideal

- otimização

- or

- original

- A Nossa

- outputs

- páginas

- Papel

- particular

- caminho

- Paul

- perfeita

- realizada

- Peter

- Philippe

- Física

- platão

- Inteligência de Dados Platão

- PlatãoData

- possibilidade

- potencial

- Prática

- pragmático

- previsto

- presente

- imprensa

- preço

- princípio

- PROC

- Proceedings

- em processamento

- Programas

- prova

- provas

- protocolos

- fornecer

- fornecendo

- público

- publicado

- editor

- editores

- colocar

- Qi

- qualidade

- Quantum

- criptografia quântica

- informação quântica

- Qubit

- R

- acaso

- aleatoriedade

- Preços

- realista

- realização

- referências

- relações

- relaxado

- relevante

- permanece

- requeridos

- Requisitos

- exige

- pesquisa

- rever

- Richard

- ROBERT

- robustez

- s

- mesmo

- cenários

- SCI

- Ciência

- Ciência e Tecnologia

- Segredo

- seguro

- firmemente

- segurança

- conjunto

- Configurações

- compartilhando

- simples

- So

- até aqui

- unicamente

- eles são

- fonte

- Fontes

- padrão

- estado-da-arte

- Unidos

- estático

- estatística

- Stefan

- haste

- stephanie

- Stephen

- rigoroso

- entraram com sucesso

- tal

- suficiente

- adequado

- simpósio

- .

- sistemas

- adaptados

- Dados Técnicos:

- técnica

- Tecnologias

- Tecnologia

- teste

- do que

- obrigado

- que

- A

- deles

- então

- teoria

- Este

- De terceiros

- isto

- Título

- para

- Confiança

- dois

- final

- Incerto

- Incerteza

- para

- Unido

- universidade

- Atualizada

- URL

- utilização

- fornecedor

- verificação

- Contra

- muito

- via

- visibilidade

- volume

- de

- W

- queremos

- Varsóvia

- foi

- Caminho..

- we

- quando

- se

- qual

- william

- Inverno

- de

- testemunhando

- lobo

- Atividades:

- trabalho

- X

- ano

- Iorque

- zefirnet

- Zhao