Cuidado com tentativas maliciosas de roubar seus tokens

Um novo golpe de token envolvendo o token VELO se espalhou como um incêndio entre a comunidade criptográfica. Um falso lançamento aéreo de 150,000 tokens VELO atraiu a atenção de um número substancial de entusiastas da criptografia. Infelizmente, esse é apenas o truque mais recente do manual do golpista.

Neste artigo, daremos uma olhada detalhada em como funciona o golpe VELO e nas maneiras de se proteger contra esses ataques maliciosos. É importante observar que o exemplo do VELO é apenas o exemplo mais recente de tal ataque. Infelizmente, isso pode ser feito com qualquer token, então os entusiastas da criptografia precisam estar cientes do esquema e ficar atentos.

Como funciona o golpe do token VELO?

O golpe do token VELO começa como um lançamento aéreo inocente. Os usuários são atraídos por meio de anúncios vinculados a uma página de inscrição do airdrop.

Aqui está um exemplo retirado dos feeds da comunidade Metamask. Roqe, um usuário do Metamask, detalha o que experimentou como vítima do golpe.

Roqe se inscreveu no lançamento aéreo e recebeu 150,000 tokens VELO em sua carteira. Depois de ver o depósito com segurança em sua carteira pessoal, ele tentou trocar o token VELO por um token mais reconhecido.

Infelizmente, ao acessar o serviço de swap, viu que os recursos alocados durante o airdrop estão bloqueados e precisam ser liberados através de um site criado especificamente, neste caso, https://velochain.io.

Depois de tentar desbloquear os fundos no site especificado, sua carteira Metamask foi ativada e enviou uma mensagem informando que Roqe precisava aprovar uma transação. Este é o momento em que o golpe é lançado com força total. Assim que o usuário aprovar a transação na interface de sua carteira, o aplicativo fraudulento descentralizado ganha acesso a essa carteira. O pior é que o dapp pode acessar facilmente todos os tokens compatíveis, o que significa que pode retirar quaisquer outros fundos, não apenas os supostos tokens VELO de lançamento aéreo.

Nesse sentido, a pergunta de Roqe: “Eles podem se conectar à minha carteira e zerá-la?” é extremamente válido. Ao aprovar o acesso através da interface da sua carteira, você basicamente concede a outra pessoa acesso total a todos os fundos desta conta.

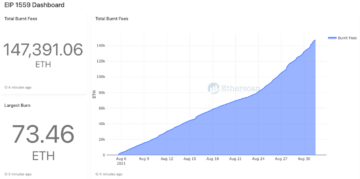

Infelizmente, o golpe do token VELO funciona de forma a motivar os usuários a concluir todo o processo. O principal incentivo – 150,000 tokens VELO avaliados em cerca de US$ 5 milhões. Para que isso funcione, os golpistas inicialmente apostam tokens VELO em pools de liquidez para legitimar o token e dar-lhe uma avaliação justa e um aumento de liquidez.

VELO reage ao golpe

A equipe por trás do token VELO e os desenvolvedores que trabalharam no token original rapidamente perceberam o que estava acontecendo. Aqui está a conta oficial da VELO no Twitter e seu aviso sobre o golpe em andamento:

Faça sua própria pesquisa

Como aconselha a equipe VELO, os usuários de criptografia devem sempre ser diligentes e fazer suas pesquisas antes de embarcar no próximo projeto importante. Tal como acontece com muitos outros casos de fraude, o VELO não é o único token que pode ser vítima de tais esquemas.

Se você estiver procurando detectar tokens falsos e lançamentos aéreos maliciosos, fique atento aos seguintes sinais de alerta:

- Enormes quantidades de tokens – nenhum projeto legítimo jamais lançará tokens no valor de US$ 5 milhões de dólares em uma única conta

- São necessárias ações suspeitas – aceitar transações e aprovar o acesso à sua carteira nunca é aconselhável quando você não tem certeza sobre a intenção do remetente

- Sites inacabados ou recém-registrados – os golpistas muitas vezes ignoram o design e a aparência de seus sites, o que pode ser uma denúncia fácil para um projeto malicioso.

Não se desespere, você tem maneiras de proteger você e sua carteira contra esses projetos fraudulentos. Os verificadores de aprovação de token são extremamente benéficos nesses casos. Você pode encontrar o verificador de aprovação de token relevante para vários dos blockchains mais populares aqui:

Os verificadores de aprovação de token permitem reverter aprovações concedidas a aplicativos descentralizados em relação à sua carteira.

A DappRadar sempre se esforçará para manter nossos produtos seguros e protegidos para os usuários. Considerando o aumento de casos de golpes nos últimos meses, nossos desenvolvedores envidaram seus melhores esforços. Garantimos que nosso serviço de troca de tokens e serviço de portfólio não apresentem tais tokens fraudulentos.

Se você ainda não conferiu nossos produtos mais recentes, você pode encontrar os links abaixo:

.mailchimp_widget {

text-align: center;

margem: 30px auto !importante;

exibição: flex;

border-radius: 10px;

overflow: hidden;

flex-wrap: embrulhar;

}

.mailchimp_widget__visual img {

max-width: 100%;

altura: 70px;

filtro: sombra (3px 5px 10px rgba(0, 0, 0, 0.5));

}

.mailchimp_widget__visual {

fundo: #006cff;

flexível: 1 1 0;

padding: 20px;

alinhar-itens: centro;

justificar o conteúdo: centro;

exibição: flex;

direção flexível: coluna;

cor: #fff;

}

.mailchimp_widget__content {

padding: 20px;

flexível: 3 1 0;

plano de fundo: # f7f7f7;

text-align: center;

}

rótulo .mailchimp_widget__content {

font-size: 24px;

}

.mailchimp_widget__content input[type=”texto”],

.mailchimp_widget__content input[type=”e-mail”] {

preenchimento: 0;

padding-left: 10px;

border-radius: 5px;

sombra da caixa: nenhum;

border: solid # ccc 1px;

altura da linha: 24px;

altura: 30px;

font-size: 16px;

margem inferior: 10px !importante;

margin-top: 10px! important;

}

.mailchimp_widget__content input[type=”enviar”] {

preenchimento: 0! importante;

font-size: 16px;

altura da linha: 24px;

altura: 30px;

margem esquerda: 10px !importante;

border-radius: 5px;

fronteira: nenhuma;

fundo: #006cff;

cor: #fff;

cursor: ponteiro;

transição: todos 0.2s;

margem inferior: 10px !importante;

margin-top: 10px! important;

}

.mailchimp_widget__content input[type=”enviar”]:hover {

box-shadow: 2px 2px 5px rgba(0, 0, 0, 0.2);

fundo: #045fdb;

}

.mailchimp_widget__inputs{

exibição: flex;

justificar o conteúdo: centro;

alinhar-itens: centro;

}

@media screen e (largura máxima: 768px) {

.mailchimp_widget {

direção flexível: coluna;

}

.mailchimp_widget__visual {

direção flexível: linha;

justificar o conteúdo: centro;

alinhar-itens: centro;

padding: 10px;

}

.mailchimp_widget__visual img {

altura: 30px;

margem direita: 10px;

}

rótulo .mailchimp_widget__content {

font-size: 20px;

}

.mailchimp_widget__inputs{

direção flexível: coluna;

}

.mailchimp_widget__content input[type=”enviar”] {

margem esquerda: 0 !importante;

margin-top: 0 !importante;

}

}

- Bitcoin

- blockchain

- conformidade do blockchain

- conferência blockchain

- coinbase

- Coingenius

- Consenso

- conferência de criptografia

- crypto mining

- criptomoedas

- DappRadar

- Descentralizada

- DeFi

- Ativos Digitais

- ethereum

- aprendizado de máquina

- token não fungível

- platão

- platão ai

- Inteligência de Dados Platão

- PlatãoData

- jogo de platô

- Polygon

- prova de participação

- W3

- zefirnet