Tempo de leitura: 6 minutos

No mundo da web3, as tentativas de phishing ocorrem de várias formas. Como a tecnologia ainda está em desenvolvimento, novos tipos de ataques podem surgir. Alguns ataques, como ice phishing, são específicos da Web3, enquanto outros se assemelham aos ataques de phishing de credenciais mais comuns na Web2.

Antes de saber exatamente o que é um ataque de ice phishing e como ele funciona, vamos primeiro entender como as transações são assinadas no Blockchain e o que são permissões de token.

Assinando uma transação

Podemos nos conectar a aplicativos descentralizados usando carteiras como Metamask para executar ações como emprestar, tomar emprestado, comprar NFT, etc. Usuários mal-intencionados estão tentando tirar proveito do fato de que os usuários devem assinar transações usando sua Metamask para executar esses atos.

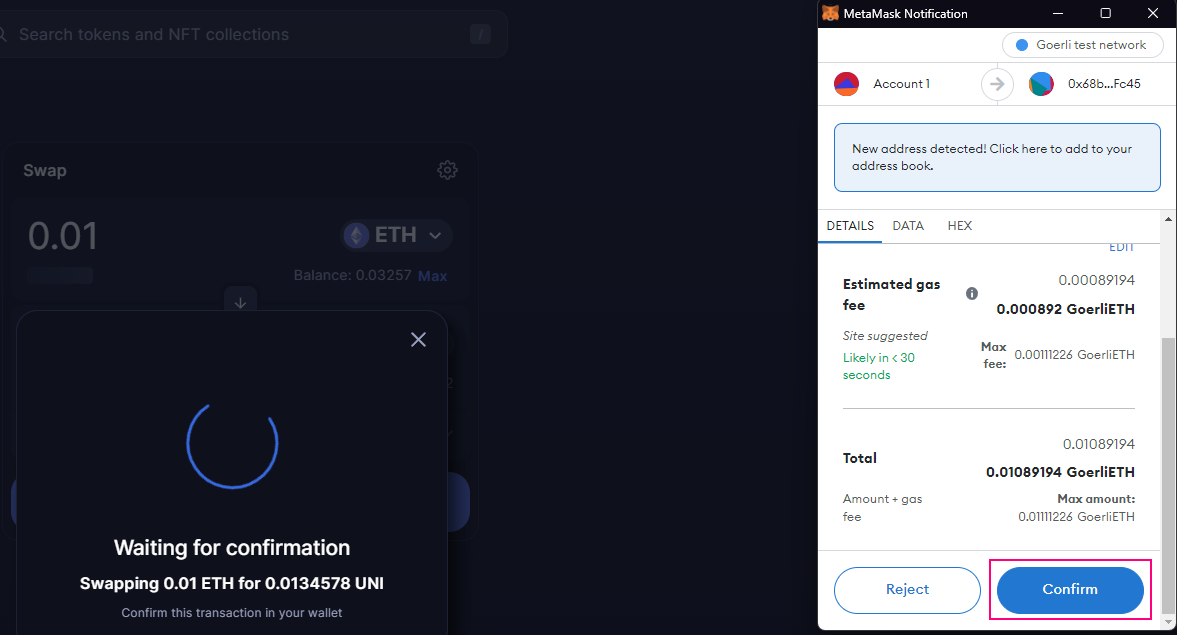

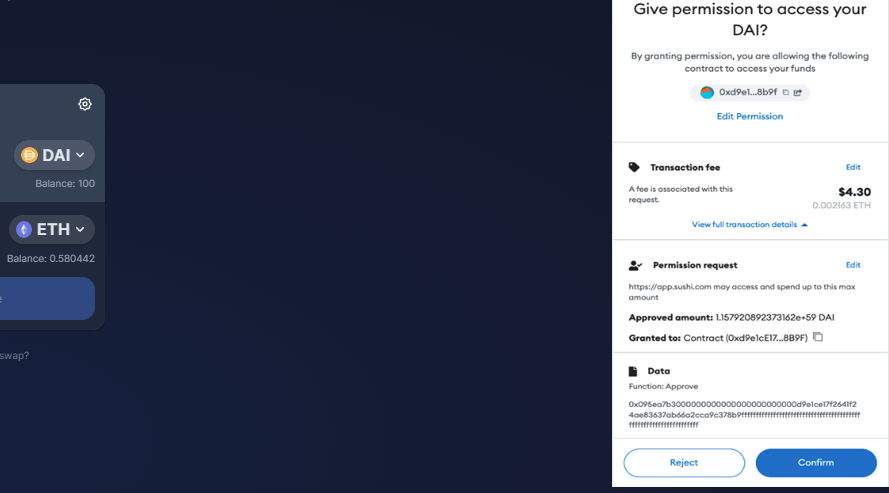

O pop-up Metamask aparecerá e perguntará ao usuário se deseja confirmar ou cancelar a transação quando um aplicativo tiver que executar uma operação na cadeia. Veja a imagem abaixo.

No exemplo acima, podemos ver que a metamask nos solicita confirmação quando estamos trocando ETH por tokens UNI. A transação será executada assim que a confirmarmos. Como resultado, pode ser mais difícil entender quais atividades você permite em algumas transações, principalmente se estivermos permitindo uma série de atos em vez de uma única ação imediata. Os invasores procuram explorar essa falta de clareza quando fazem ice phishing.

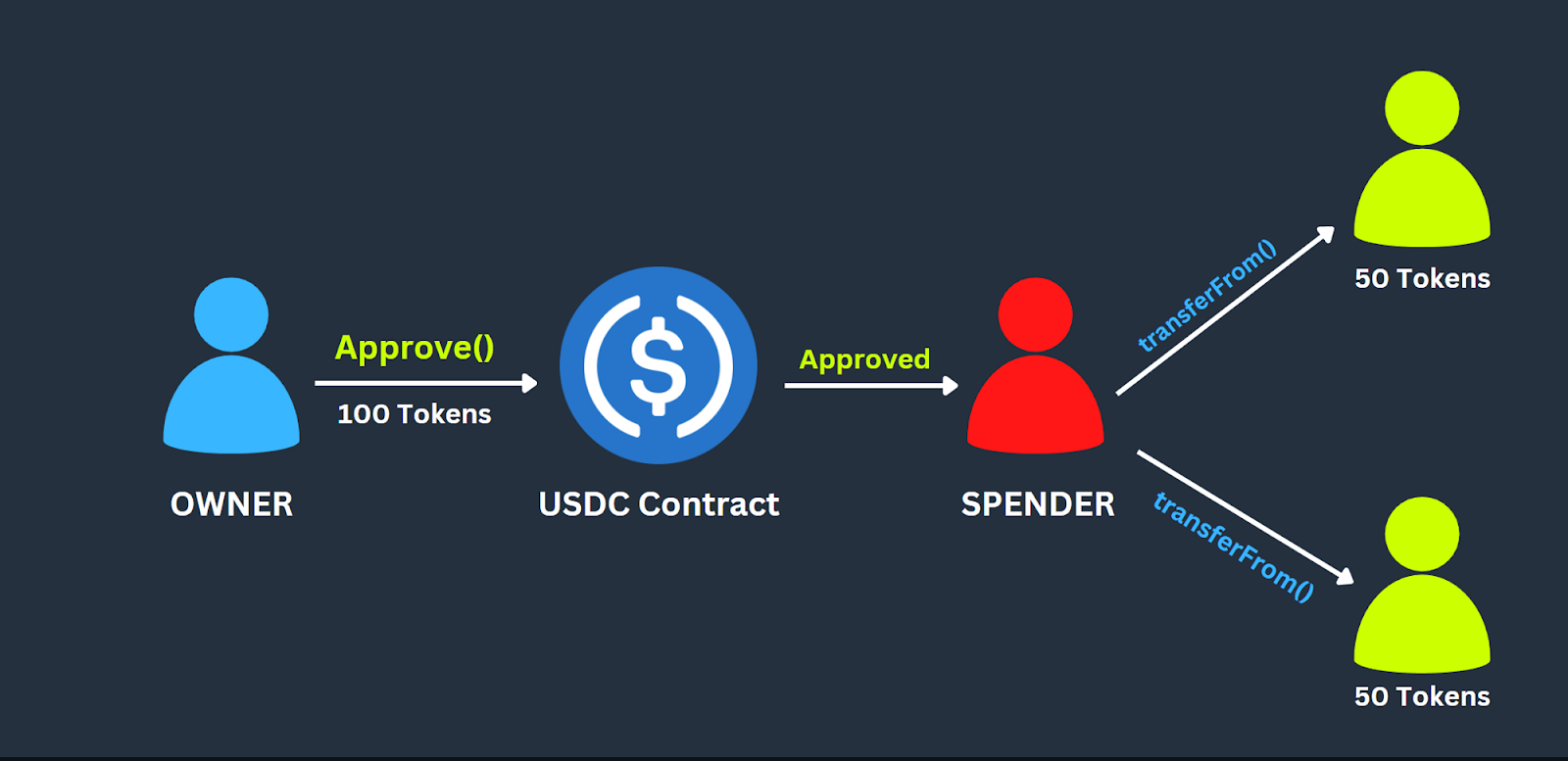

Token Allowance

Uma transação na qual um proprietário de token autoriza um gastador de token a gastar o valor do token em nome do proprietário do token. Um proprietário pode fornecer um subsídio simbólico para tokens não fungíveis e fungíveis. O proprietário é a conta que possui os tokens e concede o subsídio ao gastador.

O que é Ice Phishing

Em termos simples, o Ice Phishing envolve induzir um usuário a assinar uma transação maliciosa para que o invasor possa obter controle sobre os ativos criptográficos.

O método “ice phishing” não envolve o roubo de chaves privadas de outra pessoa. Em vez disso, é necessário tentar induzir um usuário a aprovar uma transação que concede ao invasor controle sobre os tokens do usuário.

As aprovações são um tipo frequente de transação que permite interações dos usuários com protocolos DeFi. Isso torna o ice phishing uma ameaça considerável para os investidores da Web3, pois a interação com os protocolos DeFi exige que você conceda permissão para interagir.

Como funciona o ataque?

O atacante executa este ataque em duas etapas:

1. Enganar a Vítima para que assine Transações de Aprovações:

Os invasores constroem sites fraudulentos representando um DEX, como SushiSwap, ou como uma página de ajuda para um produto criptográfico.

O invasor geralmente envia esses links maliciosos para brindes promocionais e NFTs “exclusivos”, e-mails de phishing, tweets, discórdias, etc., levando as pessoas a entrar nesses sites maliciosos, criando uma falsa sensação de urgência e provocando FOMO (medo). de perder) entre os usuários. Veja o Exemplo abaixo:

Os golpistas são bem-sucedidos quando conseguem induzir os usuários a conectar carteiras a seus sites maliciosos e manipular os usuários para que assinem aprovações para gastar seus ativos.

2. Roubar tokens das carteiras dos usuários:

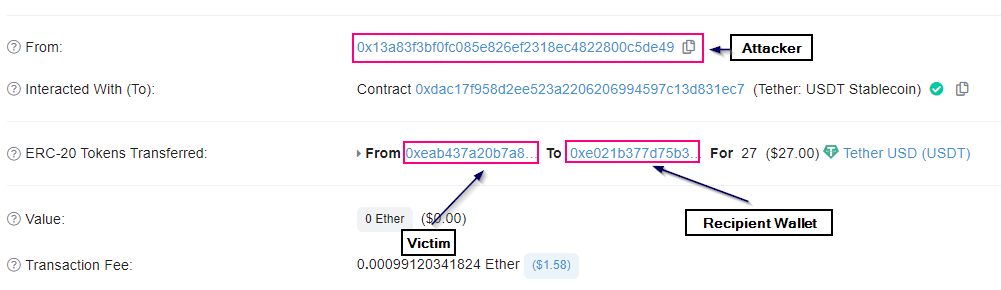

Assim que o usuário aprovar os tokens para o endereço do invasor mal-intencionado. O invasor chama a função transferFrom e transfere todos os tokens para sua carteira. O golpe geralmente envolve pelo menos duas carteiras. Inicialmente, a carteira Ice Phishing, que os usuários haviam aprovado, e depois a carteira Recipient, para onde o invasor transferia os tokens.

Badger DAO Estudo de caso

Badger é um protocolo DeFi que permite ganhar juros sobre depósitos. Em 2 de dezembro de 2021, BadgerDAO estava sob um ataque de phishing de gelo. A chave da API Cloudflare de Badger foi comprometida, permitindo que o invasor assumisse a infraestrutura de front-end.

O invasor foi capaz de injetar um script malicioso no front-end. Agora, os usuários tentaram se conectar ao BadgerDAO, pensando que estavam depositando tokens para obter um rendimento. Ainda assim, a transação real que eles assinaram concedeu aos invasores acesso completo aos seus ativos.

Os invasores tiraram milhões das contas das vítimas e escolheram especificamente indivíduos com saldos mais altos para atingir. Eles mudaram seu roteiro ao longo do dia em um esforço para não serem detectados. Eventualmente, BadgerDAO reconheceu o ataque e interrompeu o contrato inteligente, mas os exploradores já haviam roubado cerca de US$ 121 milhões de 200 contas.

Como se proteger

Não clique em links suspeitos: Para evitar URLs de phishing e invasores de domínio, use apenas o URL verificado para acessar dApps e serviços. A URL do projeto geralmente está disponível em sua conta verificada do Twitter em caso de dúvida.

Verifique a transação antes de assinar: É essencial ler os detalhes da transação antes de assiná-la no Metamask ou em qualquer outra carteira para garantir que as ações que você pretende serão executadas.

Gerencie seus ativos criptográficos por meio de várias carteiras: Distribua suas participações em criptomoedas, armazenando investimentos de longo prazo e NFTs valiosos em armazenamento a frio, como carteiras de hardware, mantendo fundos para transações regulares e dApps mais ativos em uma carteira quente diferente.

Revise e revogue periodicamente o subsídio: revisar e revogar periodicamente suas permissões é sempre uma boa ideia, especialmente para mercados NFT, sempre que você não estiver usando um dapp ativamente. Isso minimiza sua chance de perder dinheiro com explorações ou ataques e reduz o impacto de golpes de phishing. Você pode usar Revogar.cash or Verificador de aprovação de token Etherscan para isso.

Fique atualizado com os golpes para evitá-los: Fique atento a golpes e denuncie qualquer comportamento incomum. A denúncia de golpes ajudará os profissionais de segurança e a aplicação da lei a capturar os fraudadores antes que eles causem muitos danos.

Conclusão

Os ataques de ice phishing e outras fraudes de criptomoeda provavelmente se tornarão mais prevalentes à medida que o mercado de criptomoedas continuar a crescer. Atenção e educação são as melhores precauções de segurança. Os usuários devem estar cientes de como esses golpes operam para que possam tomar as devidas precauções para se manterem seguros. Sempre vale a pena reservar um momento extra para confirmar se a URL com a qual você está interagindo foi validada tanto on-chain quanto por uma fonte confiável.

Perguntas Frequentes:

O que devo fazer se suspeitar de uma tentativa de ice phishing?

Verifique e revogue suas aprovações para quaisquer endereços que possam ter comprometido sua carteira. https://etherscan.io/tokenapprovalchecker. Além disso, transfira todos os seus fundos para outras carteiras.

Como posso me proteger do ice phishing?

Para se proteger do ataque de phishing do ice, você deve ter cuidado com e-mails, mensagens e telefonemas não solicitados, mesmo que pareçam ser de uma fonte confiável. Verifique a transação antes de assiná-la.

Como revogar as aprovações de um endereço?

Você pode usar Revogar.cash or Verificador de aprovação de token Etherscan para remover aprovações de um endereço.

24 Visualizações

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- Capaz

- acima

- Acesso

- Conta

- Contas

- Açao Social

- ações

- ativo

- ativamente

- atividades

- atos

- endereço

- endereços

- Vantagem

- Todos os Produtos

- Permitindo

- permite

- já

- sempre

- entre

- quantidade

- e

- api

- app

- aparecer

- aplicações

- apropriado

- aprovação

- por aí

- Ativos

- ataque

- Ataques

- Tentativas

- por WhatsApp.

- disponível

- saldos

- antes

- abaixo

- blockchain

- Empréstimo

- chamadas

- casas

- dinheiro

- Causar

- cauteloso

- chance

- escolheu

- clareza

- CloudFlare

- Cold Storage

- como

- comum

- completar

- Comprometido

- Confirmar

- Contato

- Conexão de

- considerável

- construir

- continua

- contract

- ao controle

- cobrir

- Criar

- CREDENCIAL

- cripto

- Mercado Crypto

- criptografia de ativos

- criptomoedas

- DAO

- dapp

- DApps

- dia

- Dezembro

- Descentralizada

- Aplicações Descentralizadas

- DeFi

- PROTOCOLO DEFI

- Protocolos DeFi

- depósitos

- detalhes

- em desenvolvimento

- Dex

- diferente

- difícil

- distribuir

- domínio

- duvido

- ganhar

- Educação

- esforço

- Else's

- e-mails

- aplicação

- garantir

- especialmente

- essencial

- etc.

- ETH

- etherscan

- Mesmo

- eventualmente

- exatamente

- exemplo

- executar

- Executa

- Explorar

- façanhas

- extra

- olho

- medo

- Primeiro nome

- FOMO

- formas

- fraudadores

- fraudulento

- freqüente

- da

- frente

- Front-end

- função

- fundos

- Fungible

- Ganho

- ter

- obtendo

- brindes

- dado

- Go

- Bom estado, com sinais de uso

- conceder

- concedido

- subsídios

- Cresça:

- Hardware

- Carteiras de Hardware

- ajudar

- superior

- Holdings

- HOT

- Carteira quente

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTTPS

- ICE

- idéia

- imagem

- Imediato

- Impacto

- in

- indivíduos

- Infraestrutura

- inicialmente

- em vez disso

- interagir

- interagindo

- interações

- interesse

- Investimentos

- Investidores

- envolver

- IT

- saltar

- Guarda

- manutenção

- Chave

- chaves

- Conhecimento

- Falta

- Escritórios de

- aplicação da lei

- empréstimo

- Links

- longo prazo

- procurando

- perder

- FAZ

- mercado

- marketplaces

- mensagens

- MetaMask

- método

- milhão

- milhões

- desaparecido

- momento

- dinheiro

- mais

- múltiplo

- Novo

- NFT

- Mercados NFT

- NTF`s

- Na cadeia

- ONE

- operar

- operação

- Outros

- Outros

- proprietário

- possui

- particularmente

- Pessoas

- Realizar

- permissão

- Phishing

- ataque de phishing

- ataques de phishing

- Esquemas de phishing

- telefone

- chamadas telefônicas

- platão

- Inteligência de Dados Platão

- PlatãoData

- pop-up

- prevalecente

- privado

- Chaves Privadas

- provavelmente

- Produto

- projeto

- promocional

- proteger

- protocolo

- protocolos

- fornecer

- aquisitivo

- Empurrando

- Quilhash

- Leia

- reconhecido

- reduz

- regular

- confiável

- permanecem

- removendo

- Denunciar

- Relatórios

- respeitável

- exige

- resultar

- rever

- Subir

- seguro

- Golpe

- scams

- segurança

- sentido

- Série

- Serviços

- rede de apoio social

- assinar

- assinado

- assinatura

- simples

- desde

- solteiro

- smart

- smart contract

- So

- alguns

- Alguém

- fonte

- específico

- especificamente

- gastar

- Passos

- Ainda

- roubado

- armazenamento

- suceder

- tal

- troca de sushi

- suspeito

- Tire

- Target

- Tecnologia

- condições

- A

- deles

- si mesmos

- Pensando

- ameaça

- Através da

- todo

- tempo

- para

- token

- Tokens

- também

- transação

- Transações

- transferência

- transferido

- fáceis

- verdadeiro

- os tweets

- para

- compreender

- UNI

- Não solicitado

- Atualizada

- urgência

- URL

- us

- usar

- Utilizador

- usuários

- geralmente

- validado

- Valioso

- variedade

- verificado

- verificar

- Vítima

- Wallet

- Carteiras

- Web2

- Web3

- mundo Web3

- sites

- O Quê

- se

- qual

- enquanto

- precisarão

- trabalho

- mundo

- que vale a pena

- Produção

- Vocês

- investimentos

- você mesmo

- zefirnet