Tempo de leitura: 5 minutosHá um dilema sobre a coleção de eventos de produtos Endpoint Detection and Response (EDR). Coletar todos os eventos gerados por terminais significa gargalos no terminal e na rede. Coletar menos pode resultar na perda de eventos importantes; coletar mais pode resultar em endpoints de baixo desempenho.

Os fornecedores atuais de EDR, incluindo Crowdstrike, usam um esquema de evento predefinido em que todos são codificados em seus agentes. Crowdstrike anuncia que eles estão usando 400 eventos diferentes (onde uma porcentagem deles são seus próprios eventos específicos do agente) que são estáticos, com regras predefinidas, como verificações de locais específicos de arquivos de registro, etc.

A seguir estão as principais categorias de eventos:

- Eventos de registro

- Eventos de arquivo

- Eventos de Comportamento

- Eventos do navegador

- Operações da área de transferência

- Eventos de processo

- Eventos de tarefa agendada

- Eventos de serviço

- Eventos de discussão

- variáveis ambientais

- Eventos FW

- Eventos de regras IOA

- Eventos NetShare

- Eventos USB

- Eventos de injeção

- Eventos de rede

- Registo de Eventos do Windows

- Eventos FS

- Eventos de instalação

- Eventos Java

- Eventos de kernel

- Eventos de Módulo

- Eventos LSASS

- Ações de quarentena

- Ações de ransomware

- Eventos de cliente SMB

Para cada categoria, eventos específicos são gerados, como PdfFileWritten, DmpFileWritten, DexFileWritten etc., mas essas são todas as operações de gravação de arquivo em que apenas o tipo do arquivo foi alterado. O mesmo se aplica a eventos de registro, eventos de serviço, etc.

Mas e quanto à operação de gravação de arquivo em um tipo de arquivo desconhecido ou genérico? Que tal não apenas um evento, mas uma série de eventos? Ou frequência de eventos? Ou padrões dos mesmos eventos que são importantes? Nesses casos, um modelo de evento estático como o de Crowdstrike tem escopo muito limitado para detectar esses novos tipos de ataques APT. Podemos considerar o modelo de evento Crowdstrike como uma “coleção de eventos baseada em assinatura” que se assemelha muito aos antigos scanners AV baseados em assinatura.

Comodo's Dragon Enterprise apresenta “Adaptive Event Modeling” onde os eventos são definidos a partir de descritores de base como

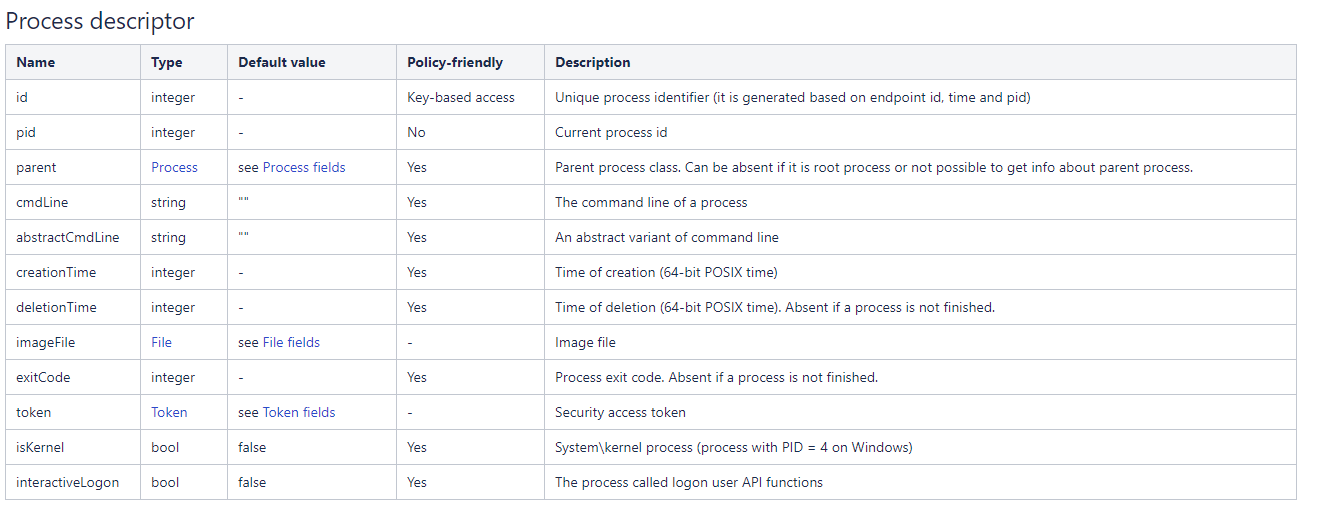

Processo:

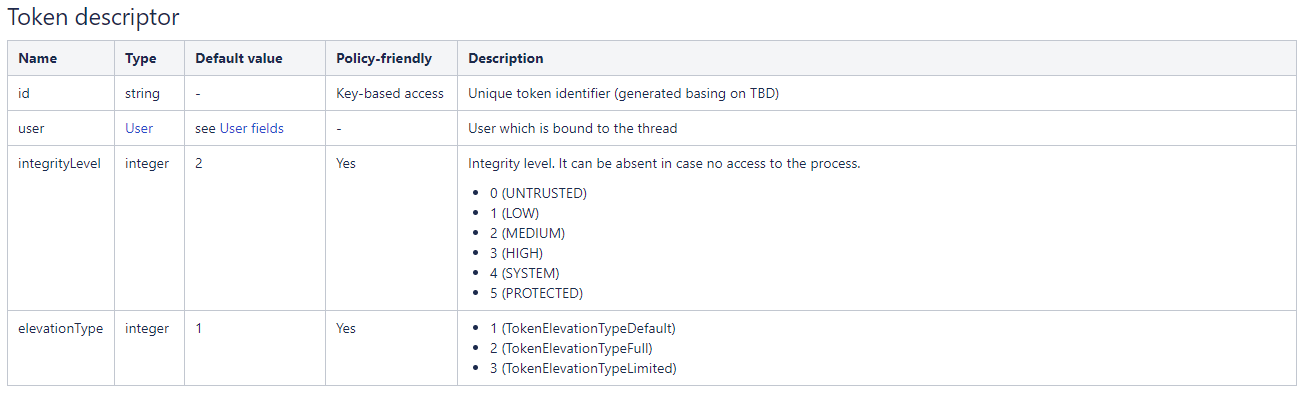

Token:

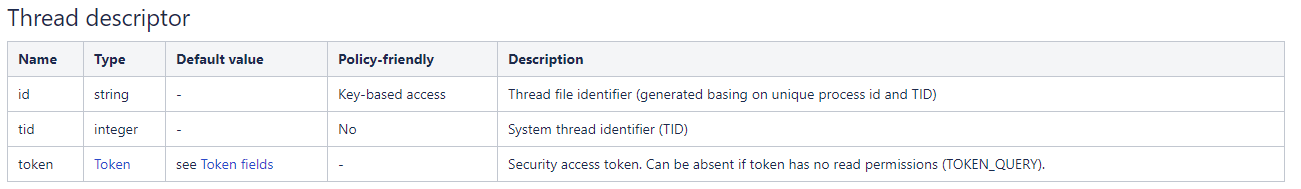

Fio:

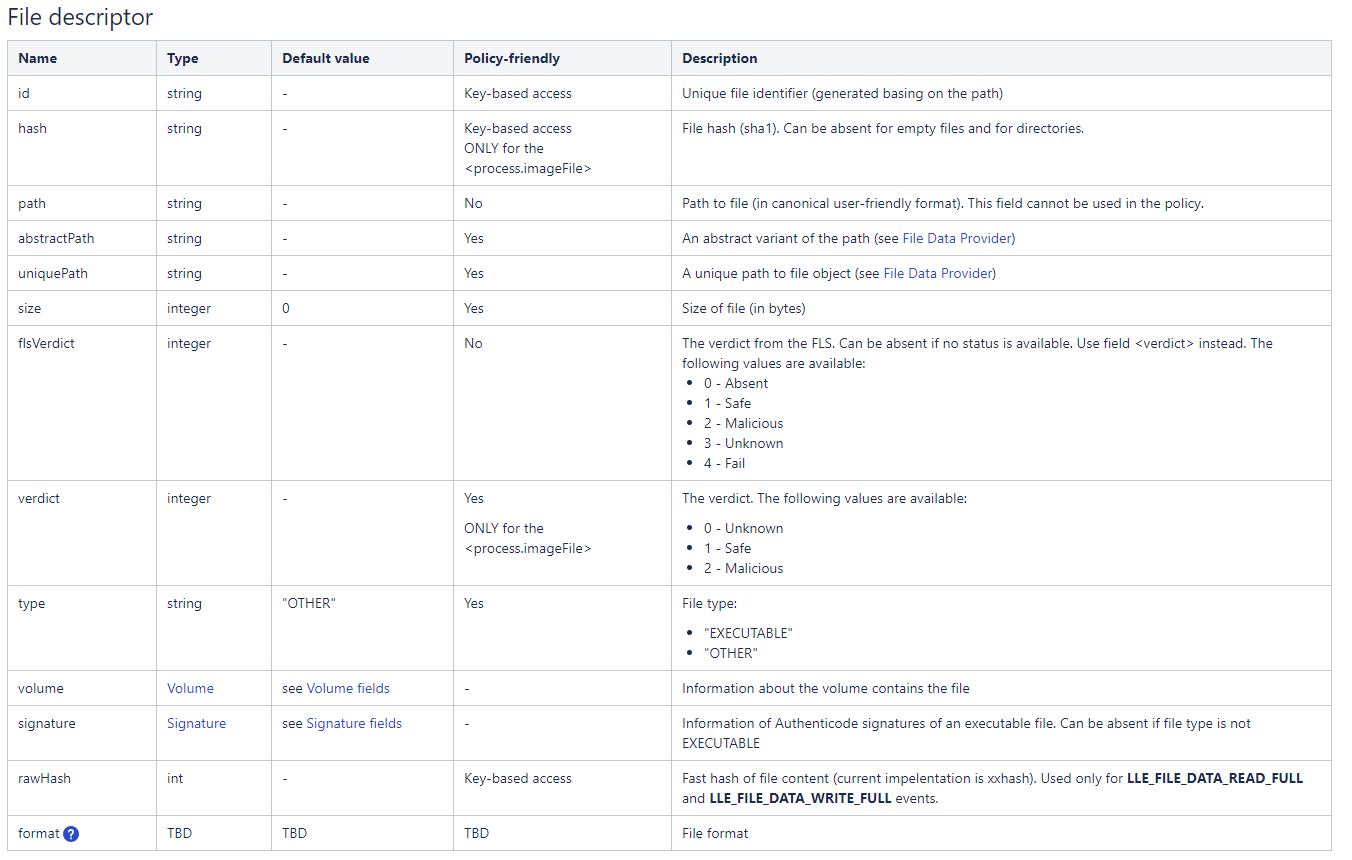

arquivo:

Alguns outros descritores são:

- Utilizador

- Lista de Presentes

- Memória

- Network

- serviço,

- de volume,

- IP, etc

e os eventos de baixo nível (LLE) são gerados como resultado de uma atividade elementar. Eles são baseados em eventos brutos de diferentes componentes, mas fornecem alguma camada de abstração da origem do evento e dados específicos da API e do controlador. Por exemplo, eventos brutos diferentes de controladores diferentes e com um conjunto diferente de campos podem ser convertidos em um LLE de um tipo.

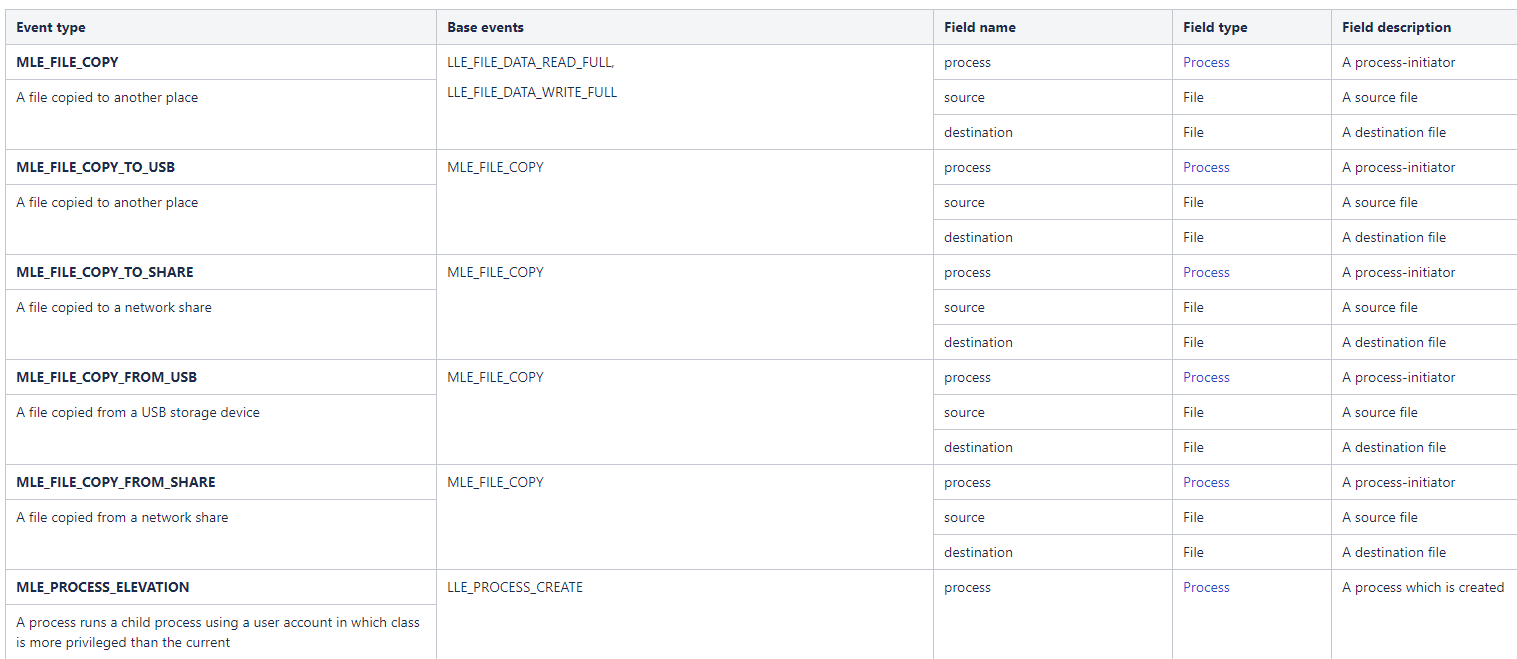

Os eventos de nível médio (MLE) são eventos gerados como resultado de uma sequência de LLE. Alguns exemplos são dados a seguir:

Eles geralmente são gerados por padrões locais que combinam componentes. Cada descritor de evento possui seu próprio conjunto de campos. No entanto, os eventos têm campos comuns padrão.

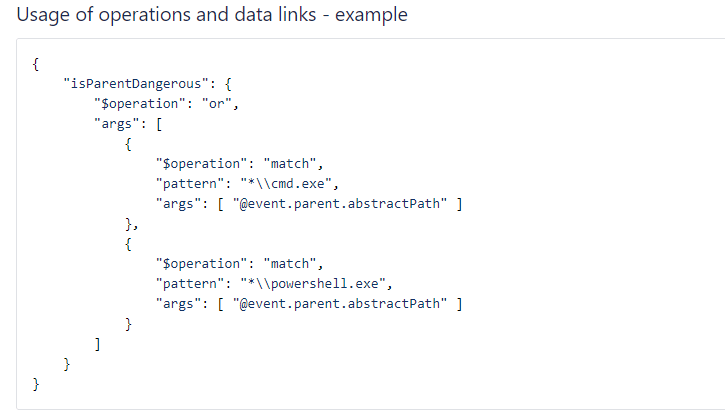

O descritor de evento é usado na correspondência de política. A política pode acessar os campos nas regras de condição e compará-los com valores predefinidos. No entanto, nem todos os campos de eventos podem ser usados para verificação de política.

Alguns campos não são tipos escalares, mas tipos complexos (dicionários e sequências). O acesso aos campos do dicionário é fornecido usando “.”. O acesso aos campos de sequência é fornecido usando a notação “[]”. Os exemplos estão abaixo:

processo.pid

processo.parent.pid

process.accessMask [0]

Figura 1 Exemplo de políticas de modelagem adaptativa de eventos

Os objetos lógicos (como Processo, Arquivo, Usuário) em eventos são representados como dicionários com um formato predefinido. O formato de cada objeto é descrito e seus campos podem ser usados para correspondência de política, se especificado. O descritor de objeto pode conter campos que se referem a outros objetos.

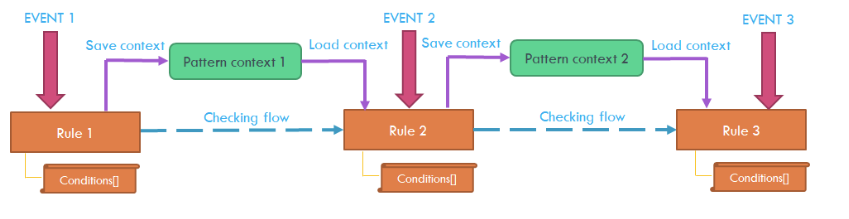

Figura 2 encadeamento de padrões

Usando esta definição, a Comodo Dragon Platform define a coleção de eventos baseada em políticas que podem ser aplicadas não apenas ao endpoint em si, mas podem ser diferentes para cada processo, serviço ou ações do usuário. Com isso, não só podemos coletar tudo o que Crowdstrike coleta, mas também é adaptável durante os incidentes. Por que devemos coletar e enviar todos os eventos de gravação de disparo para um processo confiável se ele ainda não está sendo injetado? Se ocorrer uma injeção ou uma bifurcação diferente, Dragon Platform começa a coletar todos os detalhes desse processo, mantendo a outra coleção de processo intacta. Nesses eventos de baixo nível, aqui estão alguns exemplos de eventos onde Crowdstrike não coleta:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROFONE_ENUM

- LLE_MICROFONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise faz todas as combinações de padrões dinamicamente no endpoint, controla o que coletar, o que correlacionar e deseja enviar com base nas definições de política adaptativa.

Por outro lado, Dragon Enterprise também analisa o série temporal dos respectivos eventos. Nossa modelagem de eventos adaptativos também investiga diferentes graus de periodicidade nos dados, incluindo usuário-processo sistemático, processo-processo, integração processo-sistema, bem como efeitos de dia da semana e hora do dia, e faz inferências sobre os eventos detectados (por exemplo, popularidade ou nível de participação).

Assim como as ameaças persistentes avançadas (APT), as ameaças internas também devem ser consideradas no escopo do EDR. O comportamento agregado de seres humanos individuais geralmente exibe uma periodicidade no tempo em várias escalas (diária, semanal, etc.) que reflete os ritmos da atividade humana subjacente e faz com que os dados pareçam não homogêneos. Ao mesmo tempo, os dados são freqüentemente corrompidos por vários períodos de “explosão” de comportamentos incomuns. O problema de encontrar e extrair esses eventos anômalos é dificultado por ambos os elementos. A Dragon Enterprises usa aprendizagem não supervisionada neste contexto, com base em modelos de processos que variam no tempo que também podem ser responsáveis por eventos anômalos. Geramos uma aprendizagem adaptativa e autônoma para separar eventos “explosivos” incomuns de traços de atividade humana normal.

Para obter mais informações sobre Comodo Dragon Enterprise versus Crowdstrike visite https://bit.ly/3fWZqyJ

Gerenciamento de computadores de TI

Detecção de endpoint e resposta

O posto O que é a Modelagem Adaptativa de Eventos da Plataforma Comodo Dragon e por que achamos que é melhor do que a Crowdstrike apareceu pela primeira vez em Notícias da Comodo e informações de segurança da Internet.

- Coinsmart. A melhor troca de Bitcoin e criptografia da Europa.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. ACESSO LIVRE.

- CryptoHawk. Radar Altcoin. Teste grátis.

- Fonte: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- Sobre

- Acesso

- Conta

- ações

- atividade

- avançado

- agentes

- Todos os Produtos

- Anuncia

- aplicado

- APT

- comparecimento

- AV

- ser

- abaixo

- Bloquear

- casos

- Categoria

- a verificação

- Cheques

- coletar

- Coleta

- coleção

- comum

- integrações

- componentes

- computador

- condição

- controles

- poderia

- diariamente

- dados,

- descrito

- detalhes

- detectou

- Detecção

- diferente

- difícil

- Ecrã

- dragão

- durante

- efeitos

- elementos

- Ponto final

- Empreendimento

- empresas

- etc.

- Evento

- eventos

- tudo

- exemplo

- exemplos

- exposições

- Campos

- descoberta

- Fogo

- Primeiro nome

- seguinte

- garfo

- formato

- da

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- Contudo

- HTTPS

- humano

- imagem

- importante

- Incluindo

- Individual

- INFORMAÇÕES

- Informante

- integração

- Internet

- Internet Security

- IT

- se

- apenas um

- camada

- aprendizagem

- Nível

- Limitado

- local

- locais

- moldadas

- FAZ

- correspondente

- significa

- modelo

- modelos

- mais

- rede

- notícias

- normal

- operação

- Operações

- Outros

- próprio

- padrão

- por cento

- períodos

- plataforma

- Privacidade

- popularidade

- Problema

- processo

- Produtos

- fornecer

- fornecido

- Cru

- reflete

- remanescente

- representado

- resposta

- regras

- mesmo

- segurança

- Série

- serviço

- conjunto

- vários

- alguns

- específico

- padrão

- começa

- A

- ameaças

- tempo

- topo

- tipos

- tipicamente

- usar

- geralmente

- fornecedores

- Contra

- semanal

- O Quê

- O que é a