Подключенные медицинские устройства произвели революцию в уходе за пациентами и их опыте. Однако использование этих устройств для решения клинических и операционных задач сделало их мишенью для злоумышленников, стремящихся получить прибыль от ценных данных пациентов и срыва операций. Фактически, когда Palo Alto Networks просканировала более 200,000 XNUMX инфузионных насосов в сетях больниц и других медицинских организаций, она обнаружила, что 75% этих инфузионных насосов имело хотя бы одну уязвимость или предупреждение безопасности.

Помимо того, что эти подключенные устройства сложно защитить, они создают проблемы с соблюдением требований безопасности таких законов, как Закон о переносимости и подотчетности медицинского страхования (HIPAA). К счастью, есть несколько стратегий, которые больницы могут использовать для укрепления своей защиты. Вот пять практических способов, которыми больницы могут помочь защитить медицинские устройства и обеспечить жизненно важную помощь пациентам без сбоев.

1. Поддержание бдительной видимости

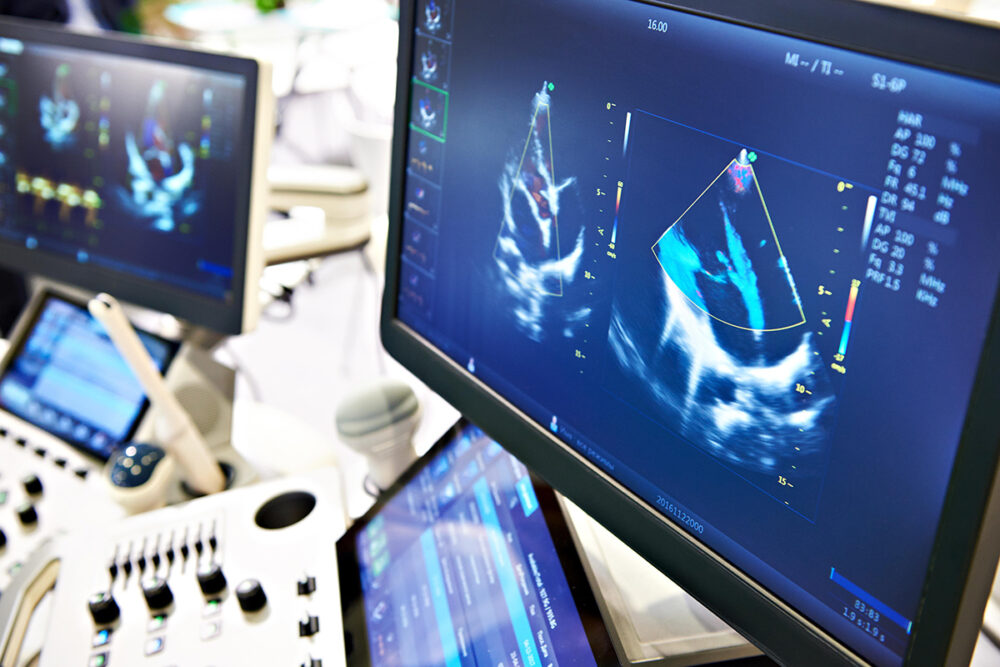

Разработка подход безопасности с нулевым доверием (ZT) имеет решающее значение для защиты от современных изощренных атак, но первым шагом является обеспечение полной видимости всех активов в сети. Командам InfoSec и Biomed необходима полная картина всех активов, используемых в сети больницы, а также количества подключенных медицинских устройств, чтобы получить четкое представление об их уязвимых точках. Затем командам необходимо выйти за рамки уровня устройств, определив основные приложения и ключевые компоненты, работающие под операционной системой, чтобы действительно реализовать подход ZT. Например, имея представление о различных приложениях, таких как электронные медицинские карты (ЭМК), системы архивирования изображений и связи (PACS) которые обрабатывают данные цифровых изображений и коммуникаций в медицине (DICOM) и Fast Healthcare Interoperability Resources (FHIR), а также другие критически важные для бизнеса приложения, могут улучшить общее состояние видимости активов.

2. Выявление уязвимостей устройства

Многие устройства связаны с различными уязвимостями, которые делятся на две категории: статические и динамические воздействия. Например, статические риски обычно состоят из общих уязвимостей и рисков (CVE), которые можно устранить независимо. Напротив, динамические воздействия можно обнаружить в том, как устройства взаимодействуют друг с другом и куда они отправляют информацию (внутри больницы или третьим лицам), что усложняет их выявление и устранение. К счастью, искусственный интеллект и автоматизация будут играть все более важную роль, помогая больницам выявлять эти риски, предоставляя основанную на данных информацию и упреждающие рекомендации о том, как более эффективно их устранить.

3. Реализация подхода нулевого доверия

Как только больницы получат четкое представление о своих активах и рисках, они смогут использовать подход ZT, ограничивая доступ к уязвимым устройствам и приложениям. Разделив устройства и рабочие нагрузки на микросегментыадминистраторы могут лучше управлять политиками безопасности на основе доступ с наименьшими привилегиями. Это может помочь больницам сократить поверхность атак, улучшить сдерживание нарушений и усилить соблюдение нормативных требований за счет размещения устройств в различных сегментах с разными требованиями и средствами контроля безопасности. Например, если компьютер взломан в больнице, микросегментация может ограничить ущерб этому конкретному устройству, не затрагивая медицинские устройства, имеющие решающее значение для ухода за пациентами.

4. Внедрение виртуальных исправлений для устаревших систем

Медицинские устройства обычно используются в больницах более десяти лет и поэтому часто работают на устаревшем программном обеспечении и системах. Из-за требований к использованию больницы могут быть не в состоянии обновить или исправить специализированную медицинскую систему, что может привести к множеству уникальных проблем безопасности. Кроме того, больницы могут быть не в состоянии позволить себе отключать устройства для обновления или исправления из-за риска потери ухода за пациентом. По мере того, как больницы принимают подход ZT, они могут инвестировать в другие формы защиты, такие как виртуальное исправление для снижения воздействия медицинского оборудования. Например, такие инструменты, как межсетевые экраны нового поколения, могут обеспечивать защиту сетевого и прикладного уровней устройства без необходимости физического прикосновения к устройству.

5. Обеспечение прозрачности всей экосистемы

Коммуникация и прозрачность имеют решающее значение для предотвращения угроз с самого начала. Больничные организации по безопасности и команды информационной безопасности должны быть включены в процесс закупки устройств, поскольку они предлагают критический взгляд на то, как лучше всего защитить устройства на протяжении всего их жизненного цикла. Больницы, группы безопасности, поставщики и производители устройств должны работать вместе, чтобы создавать решения и стратегии, которые сохранят безопасность на переднем крае защиты медицинского устройства. Исторически сложилось так, что когда больницы подвергаются атакам, группы безопасности работают вместе, чтобы защититься от нападавших. Однако после атаки информация остается между группами безопасности и больницами, и очень мало информации (если таковая имеется) возвращается для информирования производителя устройства о том, как они могут улучшить безопасность своего устройства. Больницы должны быть более активными, когда дело доходит до обмена прямой обратной связью с производителями устройств по вопросам, требующим улучшения.

В конечном счете, поскольку политики кибербезопасности для медицинских устройств продолжают развиваться, существуют способы, с помощью которых мы можем создавать решения для решения проблем безопасности как сейчас, так и в будущем. Независимо от неизвестности, мы можем предпринять более активные усилия, чтобы гарантировать, что мы реализуем левый подход к безопасности и формируем культуру киберустойчивости для медицинского сообщества.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.darkreading.com/dr-tech/5-ways-hospitals-can-help-improve-their-iot-security

- :имеет

- :является

- :нет

- :куда

- 000

- 200

- a

- в состоянии

- О нас

- доступ

- отчетность

- через

- Действие (Act):

- Дополнительно

- адрес

- адресованный

- администраторы

- принять

- против

- против злоумышленников

- AI

- Оповещение

- Все

- an

- и

- любой

- Применение

- Приложения

- Применить

- подхода

- МЫ

- области

- около

- AS

- Активы

- At

- атаковать

- нападки

- автоматизация

- назад

- основанный

- BE

- , так как:

- не являетесь

- ЛУЧШЕЕ

- Лучшая

- между

- Beyond

- поддерживать

- изоферменты печени

- нарушение

- но

- by

- CAN

- заботится

- категории

- проблемы

- сложные

- Очистить

- Клинический

- выходит

- Общий

- общаться

- Связь

- системы связи

- сообщество

- полный

- Соответствие закону

- компоненты

- комплексный

- Ослабленный

- компьютер

- подключенный

- Политика сдерживания

- продолжать

- контраст

- контрольная

- Создайте

- критической

- Культура

- кибер-

- Информационная безопасность

- данным

- управляемых данными

- десятилетие

- Защита

- устройство

- Устройства

- различный

- трудный

- Интернет

- направлять

- нарушена

- Нарушение

- два

- динамический

- каждый

- эффективно

- усилие

- обниматься

- позволяет

- обеспечивать соблюдение

- обеспечивать

- налаживание

- развивается

- пример

- опыт

- факт

- Осень

- БЫСТРО

- Обратная связь

- межсетевые экраны

- Во-первых,

- 5

- Что касается

- Передний край

- формы

- содействие

- найденный

- от

- будущее

- получить

- Go

- будет

- схватывание

- было

- обрабатывать

- Есть

- имеющий

- Медицина

- медицинское страхование

- здравоохранение

- помощь

- помощь

- здесь

- исторически

- больница

- больницы

- Как

- How To

- Однако

- HTTPS

- определения

- идентифицирующий

- if

- Изображениями

- воздействуя

- Осуществляющий

- важную

- улучшать

- улучшение

- in

- В других

- включены

- все больше и больше

- самостоятельно

- наделяют информацией

- информация

- INFOSEC

- вливание

- размышления

- страхование

- Взаимодействие

- в

- Грин- карта инвестору

- КАТО

- вопросы

- IT

- JPG

- Сохранить

- Основные

- Законодательство

- слоев

- вести

- наименее

- Наследие

- уровень

- Кредитное плечо

- Жизненный цикл

- такое как

- ОГРАНИЧЕНИЯ

- ограничивающий

- связанный

- мало

- искать

- от

- сделанный

- Главная

- Сохранение

- сделать

- Создание

- управлять

- ПРОИЗВОДИТЕЛЬ

- Производители

- многих

- Май..

- основным медицинским

- медицинский прибор

- медицина

- БОЛЕЕ

- должен

- Необходимость

- нуждающихся

- сеть

- сетей

- следующее поколение

- сейчас

- of

- от

- предлагают

- оффлайн

- .

- on

- ONE

- на

- операционный

- операционная система

- оперативный

- Операционный отдел

- or

- организации

- Другое

- внешний

- за

- общий

- Пало-Альто

- Стороны

- Патчи

- Заделка

- пациент

- перспектива

- Физически

- картина

- размещение

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- пунктов

- сборах

- портативность

- представить

- предупреждение

- привилегия

- Проактивная

- процесс

- приобретение

- Прибыль

- для защиты

- защиту

- обеспечивать

- обеспечение

- насосы

- RE

- рекомендаций

- учет

- уменьшить

- Несмотря на

- регуляторы

- Соответствие нормативным требованиям

- Требования

- Полезные ресурсы

- революция

- рисках,

- Роли

- Подвижной

- Run

- Бег

- s

- безопасный

- безопасность

- политики безопасности

- сегментами

- Отправить

- отделяющий

- несколько

- разделение

- Software

- Решения

- РЕШАТЬ

- сложный

- специализированный

- конкретный

- Начало

- Шаг

- стратегий

- УКРЕПЛЯТЬ

- такие

- Поверхность

- система

- системы

- взять

- цель

- задачи

- команды

- чем

- который

- Ассоциация

- Будущее

- информация

- их

- Их

- тогда

- Там.

- Эти

- они

- В третьих

- третье лицо

- этой

- те

- угрозы

- по всему

- в

- сегодня

- вместе

- инструменты

- трогать

- Прозрачность

- по-настоящему

- Доверие

- два

- типично

- под

- под

- понимание

- созданного

- Обновление ПО

- модернизация

- использование

- используемый

- ценный

- разнообразие

- различный

- поставщики

- очень

- Виртуальный

- видимость

- Уязвимости

- уязвимость

- Уязвимый

- способы

- we

- когда

- , которые

- будете

- в

- без

- Работа

- работать вместе

- зефирнет

- нуль

- нулевое доверие

- ZT