С практической точки зрения, до квантовых компьютеров еще далеко, но Агентство по кибербезопасности и инфраструктуре США все еще рекомендует организациям начать подготовку к переход на постквантовый криптографический стандарт.

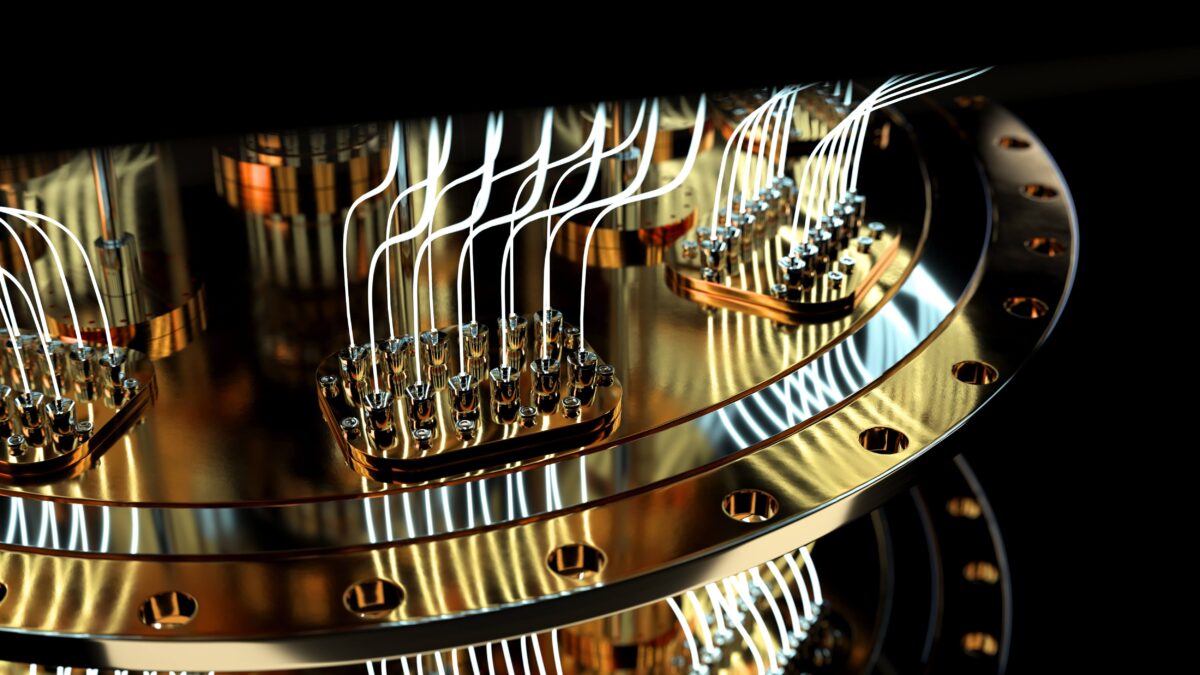

Квантовые компьютеры используют квантовые биты (кубиты) для обеспечения более высокой вычислительной мощности и скорости, и ожидается, что они будут способны взламывать существующие криптографические алгоритмы, такие как RSA и криптография на основе эллиптических кривых. Это повлияет на безопасность всех онлайн-коммуникаций, а также на конфиденциальность и целостность данных. Эксперты по безопасности предупреждают, что практические квантовые компьютеры могут появиться менее чем через десять лет.

Национальный институт стандартов и технологий объявила о первых четырех квантово-устойчивых алгоритмах это станет частью стандарта постквантовой криптографии в июле, но окончательный стандарт ожидается не раньше 2024 года. Несмотря на это, CISA призывает операторов критической инфраструктуры начинать свою подготовку заранее.

«Хотя технологии квантовых вычислений, способной взломать алгоритмы шифрования с открытым ключом в текущих стандартах, еще не существует, правительство и объекты критической инфраструктуры, включая как государственные, так и частные организации, должны работать вместе, чтобы подготовить новый постквантовый криптографический стандарт для защиты от будущие угрозы», — говорится в сообщении CISA.

Чтобы помочь организациям с их планами, NIST и Департамент внутренней безопасности разработали Дорожная карта после квантовой криптографии. По словам CISA, первым шагом должно стать создание реестра уязвимых систем критической инфраструктуры.

Организации должны определить, где и с какой целью используется криптография с открытым ключом, и пометить эти системы как квантово-уязвимые. Это включает в себя создание реестра наиболее конфиденциальных и важных наборов данных, которые должны быть защищены в течение длительного периода времени, и всех систем, использующих криптографические технологии. Наличие списка всех систем облегчит переход, когда придет время переключиться.

Организации также должны будут оценить уровень приоритета для каждой системы. Используя инвентаризацию и информацию о приоритетах, организации затем могут разработать план перехода на новую систему, когда будет опубликован новый стандарт.

Специалистам по безопасности также рекомендуется определить стандарты приобретения, кибербезопасности и безопасности данных, которые необходимо будет обновить, чтобы отразить постквантовые требования. CISA поощряет расширение взаимодействия с организациями, разрабатывающими постквантовые стандарты.

Внимание агентства к инвентаризации перекликается с рекомендациями, сделанными Wells Fargo на конференции RSA Ранее в этом году. На сессии, посвященной квантовому путешествию финансового гиганта, Ричард Тухи, технологический аналитик Wells Fargo, предложил организациям начать свою криптоинвентаризацию.

«Узнайте, где у вас есть экземпляры определенных алгоритмов или определенных типов криптографии, потому что сколько людей используя Log4j и понятия не имел потому что он был зарыт так глубоко?» — сказал Тухи. «Это большая задача — знать каждый тип криптографии, используемый в вашем бизнесе со всеми вашими третьими сторонами — это не тривиально. Это большая работа, и ее нужно начать прямо сейчас».

По словам Дейла Миллера, главного архитектора архитектуры информационной безопасности в Wells Fargo, у Wells Fargo есть «очень агрессивная цель» — быть готовым к запуску постквантовой криптографии через пять лет.

В предупреждении CISA говорится, что переход систем промышленного управления (ICS) на постквантовую криптографию станет серьезной проблемой для операторов критической инфраструктуры, главным образом потому, что оборудование часто географически рассредоточено. Несмотря на это, CISA призвала организации критической инфраструктуры включить в свои стратегии действия, необходимые для устранения рисков, связанных с возможностями квантовых вычислений.

CISA не единственная, кто бьет тревогу по поводу начала работы. В марте рабочая группа по квантовой безопасности Альянса облачной безопасности (CSA) установила крайний срок — 14 апреля 2030 года, — к которому компании должны иметь свою постквантовую инфраструктуру.

«Не ждите, пока квантовые компьютеры будут использоваться нашими противниками, чтобы действовать. Заблаговременная подготовка обеспечит плавный переход на стандарт постквантовой криптографии, как только он станет доступен», — говорится в сообщении CISA.

- блокчейн

- кошельки с криптовалютами

- cryptoexchange

- информационная безопасность

- киберпреступники

- Информационная безопасность

- Темное чтение

- Департамент внутренней безопасности

- цифровые кошельки

- брандмауэр

- Kaspersky

- вредоносных программ

- Mcafee

- НексБЛОК

- Платон

- Платон Ай

- Платон Интеллектуальные данные

- Платон игра

- ПлатонДанные

- платогейминг

- VPN

- безопасности веб-сайтов