Разработчики все чаще подвергаются атакам из-за инструментов, которые они используют для совместной работы и создания кода, таких как Docker, Kubernetes и Slack, поскольку киберпреступники и государственные деятели стремятся получить доступ к ценному программному обеспечению, над которым разработчики работают каждый день.

Например, 18 сентября злоумышленник заявил, что использовал украденные учетные данные Slack для доступа и копирования более 90 видеороликов, представляющих ранняя разработка Grand Theft Auto 6, популярная игра от Rockstar Games компании Take-Two Interactive. А неделей ранее охранная фирма Trend Micro обнаружила, что злоумышленники систематически искали и пытались скомпрометировать неправильно настроенные контейнеры Docker.

Ни одна из атак не связана с уязвимостями в программном обеспечении, но ошибки безопасности или неправильная конфигурация не являются чем-то необычным со стороны разработчиков, которые часто не принимают меры, необходимые для защиты своей поверхности атаки, говорит Марк Лавлесс, штатный инженер по безопасности в GitLab, Поставщик платформы DevOps.

«Многие разработчики не считают себя мишенями, потому что думают, что готовый код, конечный результат — это то, за чем охотятся злоумышленники», — говорит он. «Разработчики часто рискуют безопасностью — например, настраивая тестовую среду дома или отключая все элементы управления безопасностью, — чтобы они могли опробовать новые вещи с намерением добавить безопасность позже».

Он добавляет: «К сожалению, эти привычки воспроизводятся и становятся культурой».

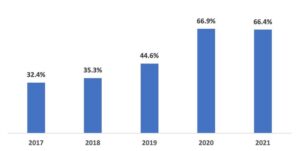

За последние два года число атак на цепочку поставок программного обеспечения и на разработчиков, производящих и развертывающих программное обеспечение, резко возросло. Например, в 2021 году число атак, направленных на компрометацию программного обеспечения разработчиков и компонентов с открытым исходным кодом, широко используемых разработчиками, выросло на 650%, по данным «2021 Состояние «цепочки поставок программного обеспечения», опубликованный фирмой по безопасности программного обеспечения Sonatype.

Направления разработки и сотрудничество в достопримечательностях

В целом эксперты по безопасности утверждают, что быстрый темп непрерывной интеграции и сред непрерывного развертывания (CI/CD), которые составляют основу подходов в стиле DevOps, создают значительные риски, поскольку их часто не замечают когда дело доходит до реализации усиленной безопасности.

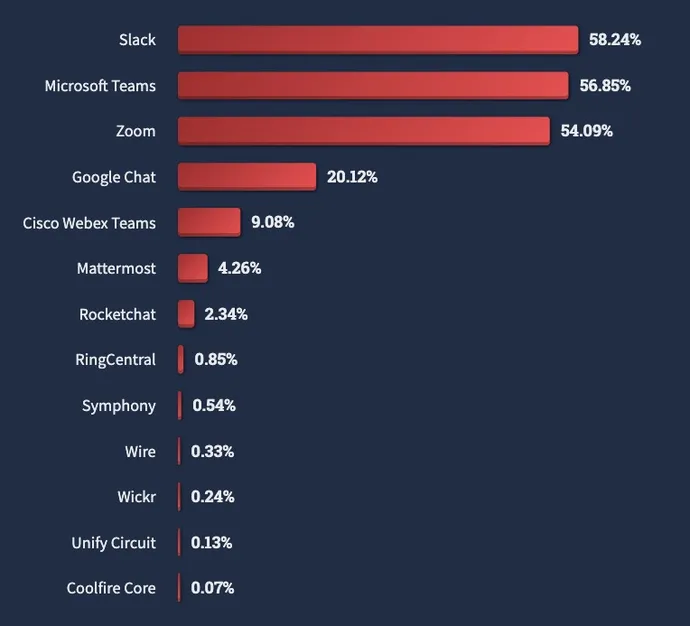

Это влияет на различные инструменты, используемые разработчиками в их усилиях по созданию более эффективных конвейеров. Slack, например, является самым популярным инструментом синхронной совместной работы, используемым среди профессиональных разработчиков, а Microsoft Teams и Zoom занимают второе и третье места. опрос разработчиков StackOverflow 2022 г.. Кроме того, опрос показал, что более двух третей разработчиков используют Docker, а еще четверть использует Kubernetes во время разработки.

Взлом таких инструментов, как Slack, может быть «неприятным», потому что такие инструменты часто выполняют критические функции и обычно имеют только защиту периметра, сказал Мэтью Ходжсон, генеральный директор и соучредитель платформы обмена сообщениями Element, в заявлении, отправленном Dark Reading.

«Slack не является сквозным шифрованием, поэтому у злоумышленника есть доступ ко всей совокупности знаний компании», — сказал он. «Настоящая ситуация лисы в курятнике».

Помимо неправильной конфигурации: другие проблемы безопасности для разработчиков

Следует отметить, что кибератакующие не просто ищут неправильные конфигурации или слабую безопасность, когда дело доходит до преследования разработчиков. Например, в 2021 году доступ группы угроз к Slack через покупка токена входа на сером рынке привел к взлому игрового гиганта Electronic Arts, что позволило киберпреступникам скопировать почти 800 ГБ исходного кода и данных фирмы. И расследование образов Docker, проведенное в 2020 году, показало, что более половины последних сборок имеют критические уязвимости, которые подвергают риску любое приложение или службу, основанные на контейнерах.

Фишинг и социальная инженерия также являются чумой в этом секторе. Буквально на этой неделе разработчики, использующие два сервиса DevOps — CircleCI и GitHub — были подвергается фишинговым атакам.

И нет никаких доказательств того, что злоумышленники, нацеленные на Rockstar Games, использовали уязвимость в Slack — только заявления предполагаемого злоумышленника. Вместо этого социальная инженерия, вероятно, была способом обойти меры безопасности, заявил представитель Slack в заявлении.

«Безопасность корпоративного уровня для управления идентификацией и устройствами, защиты данных и управления информацией встроена в каждый аспект того, как пользователи сотрудничают и выполняют работу в Slack», — сказал представитель, добавив: «Эти тактики [социальной инженерии] становятся все более популярными. общие и сложные, и Slack рекомендует всем клиентам применять строгие меры безопасности для защиты своих сетей от атак с использованием социальной инженерии, включая обучение по вопросам безопасности».

Медленные улучшения безопасности, больше работы

Однако разработчики очень медленно принимают безопасность, поскольку специалисты по безопасности приложений призывают к более эффективному контролю. Многие разработчики продолжайте сливать «секреты» — включая пароли и ключи API — в коде, отправленном в репозитории. Таким образом, команды разработчиков должны сосредоточиться не только на защите своего кода и предотвращении импорта ненадежных компонентов, но и на обеспечении того, чтобы критически важные возможности их конвейеров не были скомпрометированы, говорит Лавлесс из GitLab.

«Во всей части нулевого доверия, которая обычно касается идентификации людей и тому подобного, также должны быть те же принципы, которые должны применяться к вашему коду», — говорит он. «Так что не доверяйте коду; это надо проверить. Имея людей или процессы, которые предполагают худшее — я не собираюсь доверять им автоматически — особенно когда код делает что-то важное, например, создает проект».

Кроме того, многие разработчики до сих пор не используют базовые меры для усиления аутентификации, такие как использование многофакторной аутентификации (MFA). Однако грядут изменения. Все чаще различные экосистемы пакетов программного обеспечения с открытым исходным кодом начинают требование, чтобы крупные проекты использовали многофакторную аутентификацию.

Лавлесс говорит, что с точки зрения инструментов, на которых следует сосредоточиться, Slack привлек внимание из-за последних крупных нарушений, но разработчики должны стремиться к базовому уровню контроля безопасности во всех своих инструментах.

«Есть приливы и отливы, но это то, что работает для злоумышленников», — говорит он. «Говоря по моему опыту ношения всевозможных шляп разных цветов, как нападающему, вы ищете самый простой способ проникнуть внутрь, поэтому, если другой путь становится проще, вы говорите: «Я попробую это первым».

Лавлесс отмечает, что GitLab наблюдал такое поведение «следуй за лидером» в своих собственных программах вознаграждения за обнаружение ошибок.

«Мы видим, что когда люди присылают ошибки, вдруг что-то — новая техника — становится популярной, и приходит целая куча представлений, основанных на этой технике», — говорит он. «Они определенно приходят волнами».

- блокчейн

- кошельки с криптовалютами

- cryptoexchange

- информационная безопасность

- киберпреступники

- Информационная безопасность

- Темное чтение

- Департамент внутренней безопасности

- цифровые кошельки

- брандмауэр

- Kaspersky

- вредоносных программ

- Mcafee

- НексБЛОК

- Платон

- Платон Ай

- Платон Интеллектуальные данные

- Платон игра

- ПлатонДанные

- платогейминг

- VPN

- безопасности веб-сайтов