Злоумышленники злоупотребляют широко используемыми облачными сервисами и приложениями для доставки вредоносных программ и сокрытия действий вредоносных программ после заражения, направляя их через общие сетевые порты и хорошо распознаваемые сети доставки контента (CDN) и облачных провайдеров, говорится в отчете Netskope. последний «Отчет об облачных технологиях и угрозах». В отчете содержится информация об активных угрозах вредоносного ПО для корпоративных пользователей. В среднем пять из каждых 1,000 корпоративных пользователей пытались загрузить вредоносное ПО в первом квартале 2023 года.

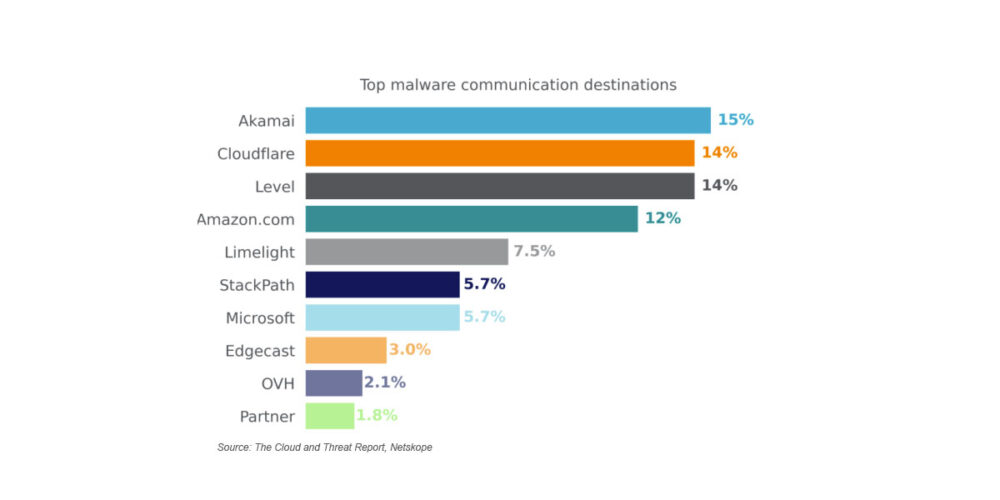

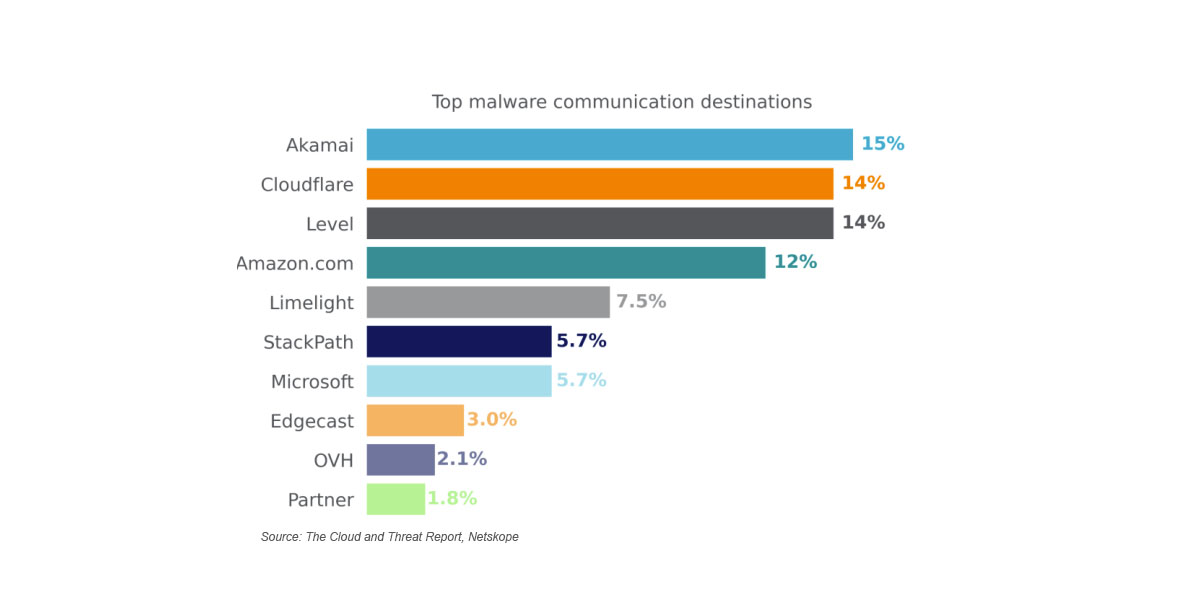

После того, как вредоносное ПО заражает компьютер-жертву, оно устанавливает канал связи со своим домашним сервером для загрузки дополнительных полезных нагрузок вредоносного ПО, выполнения команд и кражи данных. Злоумышленники все чаще направляют сообщения вредоносного ПО через IP-адреса, принадлежащие известным CDN и поставщикам облачных услуг, в первую очередь Akamai и Cloudflare. Amazon Web Services, Microsoft Azure и Limelight также часто подвергаются злоупотреблениям.

В отчете отмечается, что лишь небольшая часть от общего числа загрузок вредоносного ПО из Интернета была доставлена с помощью методов, признанных рискованными, таких как недавно зарегистрированные домены и сайты без категорий.

По данным компании, в первом квартале 72% всех загрузок вредоносных программ, обнаруженных Netskope, были новыми. Злоумышленники доставлено вредоносное ПО злоупотребляя широко используемыми службами и приложениями, такими как OneDrive, SharePoint, корзины Amazon S3, GitHub, Weebly, Dropbox, Google Drive, Box, служба Google Gmail и хранилище больших двоичных объектов Azure. По данным Netskope, в первом квартале злоумышленники использовали 261 приложение для загрузки вредоносных программ.

«Облачные приложения также часто используются как форма социальной инженерии, когда злоумышленники используют функции приложений, знакомые жертвам, чтобы побудить их загрузить вредоносное ПО», — заявляет команда Netskope.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- ПлатонАйСтрим. Анализ данных Web3. Расширение знаний. Доступ здесь.

- Чеканка будущего с Эдриенн Эшли. Доступ здесь.

- Покупайте и продавайте акции компаний PREIPO® с помощью PREIPO®. Доступ здесь.

- Источник: https://www.darkreading.com/edge-threat-monitor/attackers-route-malware-activity-over-popular-cdns

- :куда

- 000

- 1

- 2023

- 7

- a

- По

- активный

- активно

- деятельность

- дополнительный

- адреса

- против

- Все

- причислены

- Amazon

- Amazon Web Services

- и

- приложение

- Приложения

- Программы

- МЫ

- AS

- попытка

- в среднем

- Лазурный

- Коробка

- by

- Канал

- облако

- облачные сервисы

- CloudFlare

- Общий

- обычно

- Связь

- Связь

- Компания

- содержание

- данным

- доставить

- поставляется

- поставка

- обнаруженный

- отчетливый

- доменов

- скачать

- загрузок

- управлять

- Dropbox

- Проект и

- Предприятие

- налаживает

- Каждая

- выполнять

- знакомый

- Особенности

- Во-первых,

- Что касается

- форма

- доля

- GitHub

- было

- Главная

- HTTPS

- in

- все больше и больше

- Интеллекта

- в

- IP

- IP-адреса

- IT

- ЕГО

- JPG

- центр внимания

- машина

- вредоносных программ

- методы

- Microsoft

- Microsoft Azure

- сеть

- сетей

- Новые

- of

- on

- внешний

- за

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- пунктов

- Популярное

- в первую очередь

- поставщики

- приводит

- Четверть

- признанный

- зарегистрированный

- отчету

- Отчеты

- рискованный

- дорога

- маршрутизация

- s

- Сказал

- обслуживание

- поставщики услуг

- Услуги

- Сайтов

- небольшой

- Соцсети

- Социальная инженерия

- Области

- диск

- такие

- команда

- Ассоциация

- Их

- угроза

- угрозы

- Через

- в

- Всего

- Разное

- использование

- используемый

- пользователей

- Жертва

- жертвы

- Web

- Веб-вредоносное ПО

- веб-сервисы

- известный

- были

- широко

- зефирнет