Время чтения: 3 минутОбзор

Одним из первых случаев, когда общественность стала свидетелем и осознала силу программ-вымогателей, стал случай, когда в 2017 году разразился скандал WannaCry. Правительство, образование, больницы, энергетика, связь, производство и многие другие ключевые секторы информационной инфраструктуры понесли беспрецедентные потери. Оглядываясь назад, можно сказать, что это было только начало. , поскольку с тех пор было много версий, таких как, например, SimpleLocker, SamSam и WannaDecryptor.

В лабораторию исследования угроз Comodo поступили новости о том, что у программы-вымогателя Black Rose Lucy появились новые варианты, атакующие AndroidOS.

Вредоносное ПО Black Rose Lucy не обладало возможностями вымогателя на момент его обнаружения Check Point еще в сентябре 2018 года. В то время Lucy представляла собой ботнет и дроппер типа «Вредоносное ПО как услуга» (Maas) для устройств Android. Теперь он вернулся с новыми возможностями программ-вымогателей, которые позволяют ему контролировать зараженные устройства, модифицировать и устанавливать новые вредоносные приложения.

При загрузке Люси шифрует зараженное устройство, и в браузере появляется сообщение с требованием выкупа, в котором утверждается, что это сообщение Федерального бюро расследований США (ФБР) из-за обнаруженного на устройстве порнографического контента. Жертве приказано заплатить штраф в размере 500 долларов. путем ввода информации о кредитной карте вместо более распространенного метода Биткойн.

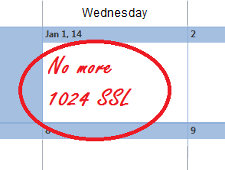

Рисунок 1. Программа-вымогатель Lucy использовала изображения ресурсов.

Анализ

Центр исследования угроз Comodo собрал образцы и провел анализ, когда мы поняли, что Black Rose Lucy вернулась.

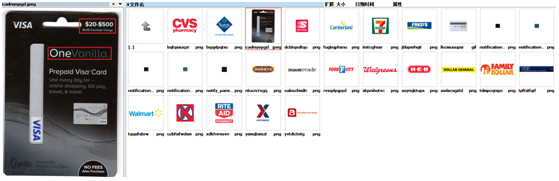

коробка передач

Замаскированный под обычное приложение видеоплеера, через ссылки для обмена мультимедиа, он автоматически устанавливается при нажатии пользователем. Система безопасности Android отображает сообщение с просьбой к пользователю включить оптимизацию потокового видео (SVO). Нажав «ОК», вредоносная программа получит разрешение службы доступности. Как только это произойдет, Люси сможет зашифровать данные на устройстве жертвы.

Рисунок 2. Всплывающее сообщение Люси о мошенничестве

нагрузка

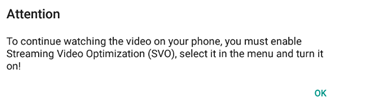

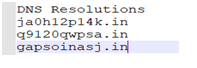

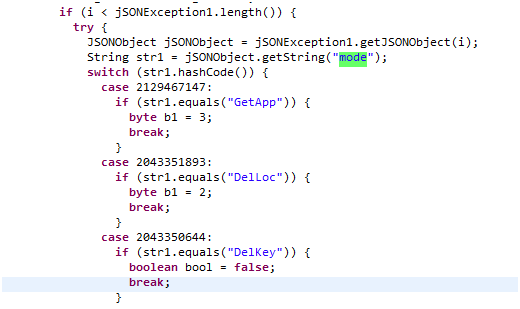

Внутри модуля MainActivity приложение запускает вредоносную службу, которая затем регистрирует BroadcastReceiver, вызываемый командой action.SCREEN_ON, а затем вызывает себя.

Это используется для получения служб WakeLock и WifiLock:

WakeLock: сохраняет включенным экран устройства;

WifiLock: сохраняет включенным Wi-Fi.

Рисунок 3.

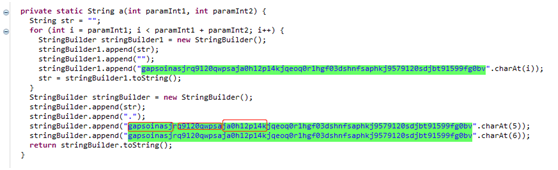

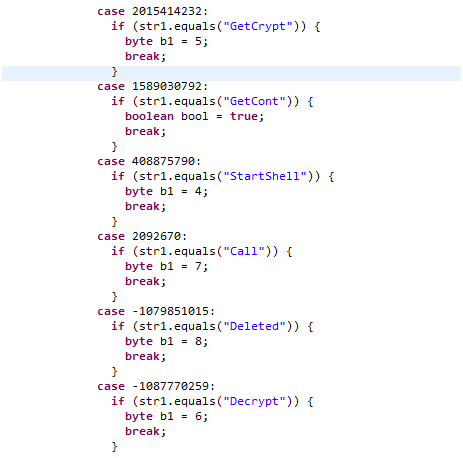

C&C

В отличие от предыдущих версий вредоносного ПО, TheC&Cservers представляет собой домен, а не IP-адрес. Даже если сервер заблокирован, он может легко разрешить новый IP-адрес.

Рисунок 4. Командные серверы

Рисунок 5. Люси используют C&C-серверы

Рисунок 6: Команда Люси и контроль

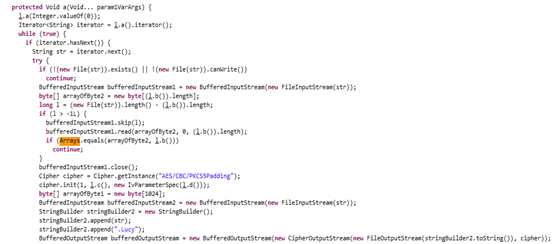

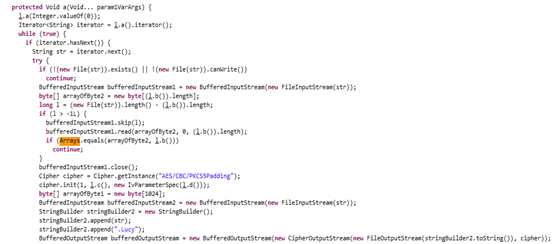

Шифрование / дешифрование

Рисунок 7. Каталог устройства Git.

Рисунок 8: Функция шифрования/дешифрования Lucy

Выкуп

Как только Люси зашифровывает зараженное устройство, в браузере появляется сообщение с требованием выкупа, в котором утверждается, что сообщение пришло от Федерального бюро расследований США (ФБР) из-за обнаруженного на устройстве порнографического контента. Жертве предлагается заплатить штраф в размере 500 долларов, введя данные кредитной карты вместо более распространенного метода Биткойн.

Обзор

Вредоносные вирусы эволюционировали. Они более разнообразны и эффективны, чем когда-либо. Рано или поздно мобильные устройства станут массовой платформой для атак программ-вымогателей.

Советы по профилактике

1. Загружайте и устанавливайте только проверенные приложения.

2. Не нажимайте на приложения неизвестного происхождения,

3. Делайте регулярные нелокальные резервные копии важных файлов.

4. Установите антивирусное программное обеспечение.

Связанные ресурсы

Сканер вредоносных программ сайта

сообщение Черная роза Люси Back-Ransomware AndroidOS Появившийся сначала на Новости Comodo и информация об интернет-безопасности.

- "

- &

- 7

- a

- приобретать

- Действие

- адрес

- анализ

- android

- Применение

- Приложения

- Операции резервного копирования

- начало

- Bitcoin

- Черный

- Заблокировать

- Ботнет

- браузер

- возможности

- Общий

- Связь

- содержание

- контроль

- кредит

- кредитная карта

- данным

- устройство

- Устройства

- DID

- открытие

- Дисплей

- домен

- скачать

- легко

- Обучение

- эффективный

- включить

- шифрование

- энергетика

- развивается

- пример

- ФБР

- Федеральный

- Федеральное Бюро Расследований

- фигура

- конец

- Во-первых,

- найденный

- от

- функция

- идти

- Правительство

- больницы

- HTTPS

- изображений

- важную

- информация

- Инфраструктура

- устанавливать

- Интернет

- Internet Security

- ходе расследования,

- IP

- IP-адрес

- IT

- саму трезвость

- Основные

- Labs

- связи

- искать

- удачи

- сделать

- вредоносных программ

- производство

- массивный

- Медиа

- БОЛЕЕ

- Новости

- "обычные"

- оптимизация

- Другое

- ОПЛАТИТЬ

- Платформа

- игрок

- Точка

- мощностью

- предыдущий

- что такое варган?

- Выкуп

- вымогателей

- Атака вымогателей

- реализованный

- получила

- регистры

- регулярный

- исследованиям

- ресурс

- экран

- Сектора юридического права

- безопасность

- обслуживание

- Поделиться

- с

- потоковый

- Ассоциация

- время

- раз

- беспрецедентный

- us

- использование

- Видео

- вирусы

- Wi-Fi