Добро пожаловать в CISO Corner, еженедельный дайджест статей Dark Reading, специально предназначенный для читателей, занимающихся вопросами безопасности, и руководителей служб безопасности. Каждую неделю мы будем предлагать статьи, собранные из наших новостей, The Edge, DR Tech, DR Global и нашего раздела комментариев. Мы стремимся предоставить вам разнообразные точки зрения для поддержки работы по реализации стратегий кибербезопасности для руководителей организаций всех форм и размеров.

В этом выпуске:

-

Как используются правила SEC по раскрытию информации об инцидентах кибербезопасности

-

Всё удалось? Продавцы переключают внимание на услуги

-

DR Global: Вопросы и ответы: Проект тель-авивской железной дороги запекается в киберзащите

-

Мировые правительства и технологические гиганты подписали обязательство об ответственности за шпионское ПО

-

CMMC Министерства обороны — это стартовая линия, а не финиш

-

Почему растет спрос на настольные учения

-

Как нейроразнообразие может помочь восполнить нехватку кадров в сфере кибербезопасности

-

QR-код «Quishing» нападает на руководителей и обходит безопасность электронной почты

Как используются правила SEC по раскрытию информации об инцидентах кибербезопасности

Комментарий Кена Данэма, директора по киберугрозам, отдел исследования угроз Qualys

Кибергигиена больше не является чем-то приятным, а необходимым для организаций, которые хотят пережить беспощадный шквал кибератак, совершающихся ежедневно.

Комиссия по ценным бумагам и биржам (SEC) недавно приняла новые правила, которые требуют от публичных компаний сообщать о кибератаках, имеющих материальные последствия. Несоблюдение этого требования, скорее всего, приведет к финансовым штрафам и репутационному ущербу.

Хотя теоретически это благо для заинтересованных сторон компании, злоумышленники видят возможность вымогательства. Например, в ноябре банда вымогателей ALPHV якобы взломала сеть MeridianLink, похитив данные без использования систем шифрования. Когда MeridianLink не заплатила выкуп за защиту своих данных, ALPHV направила жалобу напрямую в SEC устранение нарушения.

Это проблеск того, как могут развиваться события в быстро развивающемся мире тактики вымогательства, особенно с учетом огромного количества возможностей для компрометации компаний в наши дни. По данным аналитиков Qualys, в 26,447 году было обнаружено 2023 XNUMX уязвимостей, причем из тех, которые были отнесены к категории высокого риска или критических, хакеры атаковали четверть из них и опубликовали эксплойты «n-day». в тот же день, когда они были раскрыты.

К счастью, компании могут предпринять некоторые шаги, чтобы противостоять такому давлению.

Читай дальше: Как используются правила SEC по раскрытию информации об инцидентах кибербезопасности

Связанный: Взгляд киберстраховщика на то, как избежать программ-вымогателей

Всё удалось? Продавцы переключают внимание на услуги

Роберт Лемос, автор статей, Dark Reading

Все больше компаний предпочитают управлять сложными функциями безопасности, такими как обнаружение данных и реагирование.

Компания по управлению угрозами Rapid7 и фирма по обеспечению безопасности данных Varonis объявили на этой неделе о новых управляемых услугах, став последними охранными компаниями, объединившими сложные возможности безопасности в управляемых предложениях.

Во многих отношениях, управляемое обнаружение и реагирование (MDR) охватывает множество вопросов и до сих пор приносил хорошие результаты поставщикам и их клиентам. У вендоров довольные клиенты, исключительно высокие темпы роста и очень высокая маржа за услугу. Между тем, предприятия могут сосредоточиться на самих угрозах, что приводит к более быстрому обнаружению и реагированию. Сосредоточение внимания на данных могло бы улучшить время отклика, но это далеко не факт.

По мнению аналитической компании Frost & Sullivan, предложение управляемой версии новой службы безопасности будет становиться все более распространенным подходом, поскольку создание собственных возможностей кибербезопасности обходится дорого.

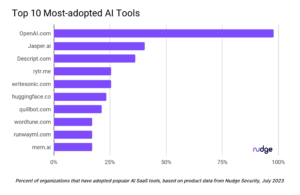

«Ввиду нехватки специалистов по кибербезопасности организации ищут способы автоматизировать процесс обнаружения угроз и реагирования на них», — говорится в отчете. «Новое поколение решений и услуг обещает развернуть машинное обучение и искусственный интеллект, автоматизируя принятие решений для повышения общей производительности стека безопасности».

Узнайте больше о переходе на управляемый формат: Всё удалось? Продавцы переключают внимание на услуги

Связанный: Советы по монетизации команд безопасности

Вопросы и ответы: Проект тель-авивской железной дороги запекается в киберзащите

от ДР Глобал

Как легкорельсовый транспорт в Израиле укрепляет свою архитектуру кибербезопасности на фоне роста угроз OT-сетей.

Железнодорожные сети страдают от увеличения числа кибератак, в первую очередь от августовского инцидента, в ходе которого хакеры проникли радиочастотную связь железнодорожной сети Польши и временно нарушило движение поездов.

Стремясь избежать той же участи, тель-авивская линия легкорельсового транспорта «Пурпурная линия» (LRT), линия, которая в настоящее время строится и должна быть открыта и запущена к концу этого десятилетия, встраивает кибербезопасность непосредственно в свою конструкцию.

Дарк Ридинг побеседовал с Эраном Нер Гаоном, директором по информационной безопасности тель-авивской Purple Line LRT, и Шакедом Кафзаном, соучредителем и техническим директором провайдера железнодорожной кибербезопасности Cervello, о комплексном комплексном подходе железной дороги. Стратегия безопасности ОТ, который включает в себя такие меры, как разведка угроз, технологические меры, планы реагирования на инциденты и обучение сотрудников, связанных с регулированием Национального управления кибербезопасности Израиля.

Подробнее об этом кейсе читайте: Вопросы и ответы: Проект тель-авивской железной дороги запекается в киберзащите

Связанный: Кибербезопасность железнодорожного транспорта — это сложная среда

Мировые правительства и технологические гиганты подписали обязательство об ответственности за шпионское ПО

Тара Силс, управляющий редактор Dark Reading

Франция, Великобритания, США и другие страны будут работать над структурой ответственного использования таких инструментов, как Pegasus от NSO Group, а Shadowserver Foundation получит инвестиции в размере 1 миллиона фунтов стерлингов.

Коммерческое шпионское ПО, такое как Pegasus от NSO Group, обычно устанавливается на iPhone или устройства Android и может подслушивать телефонные разговоры; перехват сообщений; фотографировать фотоаппаратами; украсть данные приложений, фотографии и файлы; и делать голосовые и видеозаписи. Эти инструменты обычно используют эксплойты нулевого дня для первоначального доступа и продаются за миллионы долларов. целевой рынок, как правило, состоит из клиентов правительств по всему миру и крупные коммерческие интересы.

На этой неделе коалиция десятков стран, включая Францию, Великобританию и США, а также таких технологических гигантов, как Google, Meta, Microsoft и NCC Group, подписала совместное соглашение о борьбе с использованием коммерческого шпионского ПО способами которые нарушают права человека.

Заместитель премьер-министра Великобритании Оливер Дауден объявил о начале реализации инициативы по шпионскому ПО, получившей название «Процесс Пэлл-Мэлл», которая будет «инициативой с участием многих заинтересованных сторон... направленной на борьбу с распространением и безответственным использованием коммерческих возможностей кибервторжений», пояснил он. .

В частности, коалиция разработает руководящие принципы для разработки, продажи, содействия, покупки и использования подобных инструментов и услуг, включая определение безответственного поведения и создание основы для их прозрачного и подотчетного использования.

Узнайте, почему важны обязательства по коммерческому шпионскому ПО: Мировые правительства и технологические гиганты подписали обязательство об ответственности за шпионское ПО

Связанный: Шпионское ПО Pegasus нацелено на гражданское общество Иордании в широкомасштабных атаках

CMMC Министерства обороны — это стартовая линия, а не финиш

Комментарий Криса Петерсена, соучредителя и генерального директора RADICL

Сертификация модели зрелости кибербезопасности (CMMC) и образ мышления «укреплять, обнаруживать и реагировать» являются ключом к защите оборонных и критически важных инфраструктурных компаний.

Поскольку субъекты угроз любят «Вольт Тайфун» продолжает атаковать критически важную инфраструктуруСертификация модели зрелости кибербезопасности Министерства обороны США (CMMC) вскоре может стать строго обязательным мандатом.

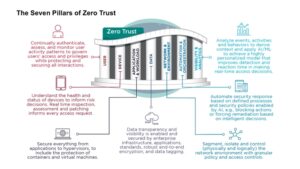

Компании, которые добьются соблюдения CMMC (который соответствует стандарту NIST 800-171 на «продвинутом» уровне сертификации), станут более сложной целью, но настоящая защита от киберугроз и устойчивость означают выход за рамки «установленного флажка» CMMC/NIST. 800-171 соответствие. Это означает переход к операциям «упрочнение-обнаружение-реагирование (HDR)».

-

Упреждающее выявление, исправление и возвращение ИТ- и операционных недостатков в исправленное состояние.

-

Немедленное обнаружение и расследование возможных вторжений в ИТ-среду, круглосуточно и без выходных.

-

Поиск и устранение встроенных угроз в ИТ-среде.

-

Быстрое сдерживание, смягчение последствий и полное реагирование на инциденты.

CMMC/NIST 800-171 требует большинства возможностей HDR. Однако строгость и глубина их реализации компанией могут сыграть решающую роль: оставаться ли она уязвимой перед лицом киберугроз со стороны национального государства или оставаться защищенной.

Вот 7 важнейших практик HDR: CMMC — это стартовая линия, а не финиш

Связанный: Как Кибервозможности «большой четверки» угрожают Западу

Почему растет спрос на настольные учения

Грант Гросс, автор статей, Dark Reading

Кабинетные учения могут стать эффективным и доступным способом проверить возможности организации по защите и реагированию на кибератаки.

Учения по кибербезопасности бывают разных форм, но одним из наименее дорогостоящих и наиболее эффективных являются кабинетные учения. Эти учения обычно длятся от двух до четырех часов и могут стоить менее 50,000 XNUMX долларов (иногда намного меньше), при этом большая часть расходов связана с планированием и проведением мероприятия.

Обычный подход к штабным учениям является устаревшим и низкотехнологичным, но сторонники говорят, что хорошо организованный сценарий может выявить дыры в планы организаций по реагированию и смягчению последствий. А спрос на штабные учения за последние два года вырос в геометрической прогрессии, что обусловлено проблемами соблюдения требований, директивами совета директоров и мандатами в области киберстрахования.

Фактически, некоммерческий Центр интернет-безопасности называет настольные компьютеры «необходимыми», подчеркивая, что они помогают организациям лучше координировать действия отдельных бизнес-подразделений в ответ на атаку и определять сотрудников, которые будут играть критические роли во время и после атаки.

Узнайте больше о том, как получить максимальную пользу от настольных учений: Почему растет спрос на настольные учения

Связанный: 6 основных ошибок при проведении настольных учений по реагированию на инциденты

Как нейроразнообразие может помочь восполнить нехватку кадров в сфере кибербезопасности

Комментарий доктора Джоди Асбелл-Кларк, старшего научного руководителя TERC

Многие люди с СДВГ, аутизмом, дислексией и другими нейроразнообразными расстройствами привносят новые перспективы, которые могут помочь организациям решать проблемы кибербезопасности.

ISC2, который говорит глобальный дефицит рабочей силы составляет 3.4 миллиона, выступает за то, чтобы компании нанимали более разнообразное население, что многие интерпретируют как усилия по включению вопросов расы и пола. Хотя это очень важно, есть еще одна область, в которой стоит развиваться: нейроразнообразие.

Многие ведущие компании STEM, в том числе Microsoft, SAP и EY, реализуют инициативы по нейроразнообразию рабочей силы. Хотя большинство программ найма нейроразнообразия изначально были ориентированы на аутизм, многие работодатели расширяются, включая людей с синдромом дефицита внимания и гиперактивности (СДВГ), дислексией и другими (иногда неуказанными) отклонениями.

Нейроразнообразие является конкурентным преимуществом: некоторые люди с аутизмом, например, преуспевают в детальном распознавании образов и систематическом мышлении, что идеально подходит для работы, связанной с мониторингом и обнаружением нарушений безопасности. Между тем, СДВГ и дислексия связаны с повышенным генерированием идей и способностью видеть связи между новыми идеями, что ценно для подхода к проблемам новыми и разными способами.

Одна из проблем, с которыми сталкиваются эти компании, — это нехватка нейроотличных талантов. К счастью, существуют стратегии, позволяющие преодолеть трудности с обнаружением этих лиц.

Как нанимать нейроразнообразных талантов: Как нейроразнообразие может помочь восполнить нехватку кадров в сфере кибербезопасности

Связанный: Киберзанятость 2024: Заоблачные ожидания подводят бизнес и соискателей работы

QR-код «Quishing» нападает на руководителей и обходит безопасность электронной почты

Роберт Лемос, автор статей, Dark Reading

Использование QR-кодов для доставки вредоносных данных резко возросло в четвертом квартале 4 года, особенно среди руководителей, которые столкнулись с фишингом с QR-кодами в 2023 раза чаще, чем средний сотрудник.

Киберзлоумышленники используют QR-коды как способ специально атаковать руководителей: в четвертом квартале 2023 года средний топ-менеджер высшего звена столкнулся в 42 раза больше фишинговых атак с использованием QR-кодов по сравнению со средним сотрудником.

Согласно отчету компании, другие управленческие должности также пострадали от атак, хотя и значительно меньше: эти руководители, не входящие в топ-менеджмент, столкнулись в пять раз с большим количеством фишинговых атак на основе QR-кода.

Акцент на верхних уровнях организации может быть обусловлен эффективностью «подавления» при преодолении защиты конечных точек, которая может быть более строгой на машинах высшего руководства. Поскольку злоумышленники скрывают свою фишинговую ссылку в изображении, QR-код обходит фишинг подозрения пользователей и некоторые продукты для обеспечения безопасности электронной почты.

Более четверти атак с использованием QR-кода (27%) в четвертом квартале представляли собой фальшивые уведомления о включении MFA, а примерно каждая пятая атака (4%) представляла собой фальшивые уведомления об общем документе.

Как службы безопасности могут бороться с кишингом: QR-код «Quishing» нападает на руководителей и обходит безопасность электронной почты

Связанный: Кампания по фишингу QR-кода нацелена на ведущую энергетическую компанию США

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.darkreading.com/cybersecurity-operations/ciso-corner-dod-regs-neurodiverse-talent-tel-aviv-light-rail

- :имеет

- :является

- :нет

- 000

- 2023

- 2024

- 26%

- 7

- 8

- 9

- a

- способность

- О нас

- доступ

- По

- подотчетный

- Достигать

- через

- актеры

- Синдром Дефицита Внимания

- соблюдение

- принял

- продвинутый

- авансы

- плюс

- адвокаты

- доступной

- После

- против

- ДОГОВОР

- выровненный

- Все

- якобы

- вдоль

- Несмотря на то, что

- Среди

- an

- аналитик

- Аналитики

- и

- android

- объявило

- Другой

- приложение

- подхода

- приближается

- архитектура

- МЫ

- ПЛОЩАДЬ

- около

- статьи

- искусственный

- искусственный интеллект

- AS

- связанный

- At

- атаковать

- нападки

- Август

- Аутизм

- автоматизировать

- Автоматизация

- доступен

- в среднем

- авив

- избежать

- заграждение

- BBC

- BE

- , так как:

- становиться

- становление

- было

- поведение

- не являетесь

- Лучшая

- между

- Beyond

- большой

- доска

- нарушение

- нарушения

- приносить

- Приведение

- строить

- Пакет

- бизнес

- бизнес

- но

- by

- С-люкс

- Объявления

- камеры

- Кампания

- CAN

- возможности

- возможности

- случаев

- тематическое исследование

- категории

- Центр

- Генеральный директор

- определенный

- Сертификация

- проблемы

- Крис

- Circle

- CISO

- гражданский

- клиентов

- Соучредитель

- коалиция

- код

- Коды

- борьбы с

- как

- комментарий

- коммерческая

- в промышленных масштабах

- комиссии

- привержен

- Общий

- Связь

- Компании

- Компания

- сравненный

- конкурентоспособный

- жалоба

- комплекс

- Соответствие закону

- комплексный

- компромат

- Условия

- Коммутация

- строительство

- продолжать

- содействие

- координировать

- Corner

- Цена

- может

- страны

- Обложки

- Создающий

- создание

- критической

- Критическая инфраструктура

- решающее значение

- CTO

- В настоящее время

- Клиенты

- кибер-

- Кибератака

- кибератаки

- Информационная безопасность

- ежедневно

- повреждение

- темно

- Темное чтение

- данным

- безопасность данных

- день

- Дней

- десятилетие

- Принятие решений

- Защита

- оборонительные сооружения

- определяющий

- доставить

- Спрос

- Кафедра

- Министерство обороны

- развертывание

- глубина

- заместитель

- подробный

- обнаруживать

- обнаружение

- развивающийся

- Устройства

- разница

- Различия

- различный

- затруднения

- Digest

- Директивы

- непосредственно

- директор

- раскрытие

- расстройство

- нарушена

- Разное

- do

- документ

- долларов

- сделанный

- множество

- dr

- управляемый

- дублированный

- два

- в течение

- Edge

- редактор

- Эффективный

- эффективность

- усилия

- безопасность электронной почты

- встроенный

- охватывающий

- появление

- Сотрудник

- сотрудников

- работодателей

- занятость

- встреча

- конец

- Конечная точка

- энергетика

- исполнение

- достаточно

- Окружающая среда

- особенно

- установить

- События

- Каждая

- многое

- Excel

- исключительно

- обмена

- Execs

- исполнительный

- руководителей высшего звена.

- Упражнение

- Расширьте

- расширяющийся

- ожидания

- дорогим

- объяснены

- Эксплуатируемый

- использует

- экспоненциально

- вымогательство

- Face

- облегчающий

- факт

- FAIL

- Oшибка

- Ошибка

- не настоящие

- далеко

- быстрее

- судьба

- Файлы

- заполнять

- финансовый

- обнаружение

- окончание

- Фирма

- 5

- Фокус

- внимание

- фокусировка

- Что касается

- формы

- К счастью

- вперед

- Год основания

- 4

- Четвертый

- Рамки

- Франция

- частота

- от

- Мороз

- полностью

- Доходы

- шайка

- пол

- поколение

- получающий

- гигантов

- данный

- проблеск

- Глобальный

- Go

- будет

- Правительство

- предоставлять

- валовой

- группы

- Рост

- взрослый

- Рост

- методические рекомендации

- Хакеры

- счастливый

- закаленные

- Сильнее

- Есть

- HDR

- he

- помощь

- Спрятать

- High

- высокий риск

- Наем

- Отверстия

- ЧАСЫ

- Как

- How To

- Однако

- HTTPS

- человек

- права человека

- ICON

- идея

- идеи

- определения

- идентифицирующий

- изображение

- Влияние

- улучшать

- in

- инцидент

- реакция на инцидент

- включают

- включает в себя

- В том числе

- включение

- Увеличение

- расширились

- все больше и больше

- лиц

- Инфраструктура

- начальный

- Инициатива

- инициативы

- установлен

- пример

- Интеллекта

- интересы

- Интернет

- Internet Security

- в

- расследование

- инвестиций

- с участием

- Израиль

- вопрос

- вопросы

- IT

- ЕГО

- работа

- Джобс

- совместная

- JPG

- Прыгнул

- Основные

- Вид

- большой

- последний

- лидер

- Лидеры

- ведущий

- изучение

- наименее

- Меньше

- уровень

- легкий

- такое как

- Вероятно

- линия

- LINK

- ll

- дольше

- искать

- серия

- машина

- обучение с помощью машины

- Продукция

- сделать

- злонамеренный

- управляемого

- управление

- управленческий

- управления

- Мандат

- мандаты

- многих

- Маржа

- рынок

- материала

- Вопросы

- зрелость

- Модель зрелости

- Май..

- MDR

- смысл

- означает

- Между тем

- меры

- обмен сообщениями

- Мета

- МИД

- Microsoft

- миллиона

- миллионы

- Мышление

- ошибки

- смягчающим

- смягчение

- модель

- Мониторинг

- БОЛЕЕ

- самых

- двигаться

- перемещение

- много

- должен

- национальный

- Наций

- Группа NCC

- необходимо

- сеть

- сетей

- neurodiversity

- Новые

- Новости

- NIST

- нет

- некоммерческий

- особенно

- Уведомления

- Ноябрь

- of

- предлагают

- Предложения

- Оливер

- on

- ONE

- открытый

- операция

- оперативный

- Операционный отдел

- Возможность

- or

- организация

- организации

- первоначально

- Другое

- Другое

- наши

- внешний

- общий

- Преодолеть

- PALL

- особенно

- мимо

- шаблон

- ОПЛАТИТЬ

- Pegasus

- штрафов

- Люди

- ИДЕАЛЬНОЕ

- производительность

- перспектива

- перспективы

- фишинг

- фишинговые атаки

- фишинговая кампания

- Телефон

- телефонные звонки

- Фото

- Картинки

- планирование

- Планы

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- Залог

- Польша

- население

- возможное

- практиками

- давление

- Простое число

- Премьер-министр

- Проблема

- проблемам

- процесс

- Продукция

- профессионалы

- Программы

- Проект

- Обещает

- сторонники

- для защиты

- защищенный

- защищающий

- защиту

- Недвижимости

- публично

- опубликованный

- покупка

- Вопросы и ответы

- QR-код

- QR-коды

- Четверть

- Гонки

- Радио

- рельс

- Железнодорожный

- Выкуп

- вымогателей

- быстро

- Обменный курс

- RE

- читатели

- Reading

- понимая,

- недавно

- признание

- рекрут

- "Регулирование"

- Связанный

- неослабевающий

- осталось

- отчету

- требовать

- исследованиям

- упругость

- Реагируйте

- ответ

- ответ

- ответственность

- ответственный

- результат

- возвращение

- правые

- РОБЕРТ

- роли

- укоренения

- условиями,

- Run

- Бег

- s

- то же

- живица

- видел

- сообщили

- говорит

- сценарий

- SEC / КОМИССИЯ ПО ЦЕННЫМ БУМАГАМ И БИРЖАМ

- Раздел

- Ценные бумаги

- Комиссия по ценным бумагам и биржам

- безопасность

- нарушения безопасности

- посмотреть

- видя

- продаем

- продажа

- старший

- послать

- отдельный

- обслуживание

- Услуги

- набор

- Фонд Темного Сервера

- формы

- общие

- сдвиг

- нехватка

- подпись

- подписанный

- существенно

- Размеры

- меньше

- So

- уже

- Общество

- Решения

- РЕШАТЬ

- некоторые

- иногда

- скоро

- конкретно

- Спонсоров

- шпионских программ

- стек

- заинтересованных сторон

- Начало

- Область

- заявил

- ножка

- Шаги

- стратегий

- строгий

- Кабинет

- такие

- пострадали

- страдание

- Салливан

- поддержка

- возникает

- выживать

- системы

- снасти

- тактика

- с учетом

- взять

- Талант

- цель

- направлена против

- команды

- технологии

- технические гиганты

- технологический

- Телефон:

- Тель-Авив

- как правило,

- тестXNUMX

- чем

- который

- Ассоциация

- Великобритании

- их

- Их

- сами

- теория

- Там.

- Эти

- они

- вещи

- мышление

- этой

- На этой неделе

- те

- угроза

- актеры угрозы

- угрожать

- угрозы

- пресекать

- время

- раз

- в

- вместе

- инструменты

- топ

- торговал

- трафик

- Train

- Обучение

- прозрачный

- перевозки

- правда

- Поворот

- два

- Типы

- типично

- Uk

- под

- единиц

- развязали

- на

- us

- использование

- Информация о пользователе

- через

- обычно

- ценный

- поставщики

- версия

- очень

- Видео

- Режимы

- объем

- Уязвимости

- Уязвимый

- хотеть

- Путь..

- способы

- we

- слабые

- неделя

- еженедельно

- ЧТО Ж

- были

- когда

- который

- в то время как

- КТО

- зачем

- будете

- в

- без

- Работа

- Трудовые ресурсы

- Мир

- писатель

- лет

- Ты

- зефирнет