Время чтения: 1 минут

Drupal выпустил рекомендации по безопасности, направленные на устранение уязвимости интерфейса прикладных программ (API), которая может позволить злоумышленнику выполнить произвольные команды SQL в уязвимой системе. Это может привести к различным атакам, включая повышение привилегий и произвольное выполнение PHP.

По данным w3techs.com, Drupal является третьей по популярности системой управления контентом, используемой на веб-сайтах.

Критическая ошибка Drupal была охарактеризована как легко эксплуатируемая и затрагивает все версии ядра Drupal 7.x до 7.32. Согласно Drupal, эта уязвимость дает злоумышленнику возможность создать эксплойт без необходимости иметь учетную запись или получать конфиденциальную информацию и учетные данные владельца учетной записи.

В случае с большой иронией эта уязвимость была введена в API абстракции базы данных, который используется для обеспечения того, чтобы запросы, выполняемые к базе данных, подвергались санации для предотвращения атак внедрения SQL.

Команда безопасности Drupal называет это «ошибкой внедрения SQL-кода с высокой степенью критичности», представленной в Drupal версии 7, но сообщает, что она уже исправлена в версии 7.32, и теперь доступна. Ошибка была обнаружена хакерами.

Администраторам, поддерживающим сайты Drupal, рекомендуется как можно скорее перейти на самую последнюю версию.

НАЧАТЬ БЕСПЛАТНУЮ ИСПЫТАНИЕ ПОЛУЧИТЕ СВОЙ МОМЕНТ БЕЗОПАСНОСТИ БЕСПЛАТНО

- блокчейн

- Coingenius

- кошельки с криптовалютами

- cryptoexchange

- информационная безопасность

- киберпреступники

- Информационная безопасность

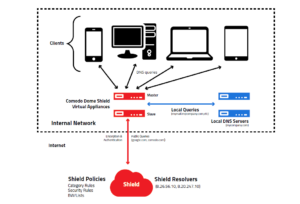

- Кибербезопасность Comodo

- Департамент внутренней безопасности

- цифровые кошельки

- брандмауэр

- это безопасность

- Kaspersky

- вредоносных программ

- Mcafee

- НексБЛОК

- Платон

- Платон Ай

- Платон Интеллектуальные данные

- Платон игра

- ПлатонДанные

- платогейминг

- VPN

- безопасности веб-сайтов

- зефирнет