Ассоциация Google Authenticator Приложение 2FA в последнее время широко фигурирует в новостях о кибербезопасности, поскольку Google добавил функцию, позволяющую создавать резервные копии данных 2FA в облаке, а затем восстанавливать их на других устройствах.

Чтобы объяснить, 2FA (двухфакторная аутентификация) — это одна из тех программ, которые вы запускаете на своем мобильном телефоне или планшете для создания одноразовых кодов входа, которые помогают защитить ваши онлайн-аккаунты не только паролем.

Проблема с обычными паролями заключается в том, что мошенники могут выпросить, украсть или одолжить их множеством способов.

Там в плечевой серфинг, где мошенник заглядывает вам через плечо, пока вы печатаете; есть вдохновенные догадки, где вы использовали фразу, которую мошенник может предсказать, исходя из ваших личных интересов; есть фишинг, где вас соблазняют передать свой пароль самозванцу; и есть клавиатурных, где вредоносное ПО, уже внедренное на ваш компьютер, отслеживает, что вы вводите, и тайно начинает запись всякий раз, когда вы посещаете интересный веб-сайт.

И поскольку обычные пароли обычно остаются неизменными от входа в систему, мошенники, которые вычисляют пароль сегодня, часто могут просто использовать его снова и снова на досуге, часто в течение недель, возможно, в течение месяцев, а иногда даже в течение многих лет.

Таким образом, приложения 2FA с их одноразовыми кодами входа дополняют ваш обычный пароль дополнительным секретом, обычно шестизначным числом, которое меняется каждый раз.

Ваш телефон как второй фактор

Шестизначные коды, обычно генерируемые приложениями 2FA, рассчитываются прямо на вашем телефоне, а не на вашем ноутбуке; они основаны на «начальном» или «начальном ключе», который хранится на вашем телефоне; и они защищены кодом блокировки на вашем телефоне, а не паролями, которые вы регулярно вводите на своем ноутбуке.

Таким образом, мошенники, которые выпрашивают, одалживают или крадут ваш обычный пароль, не могут просто прыгнуть прямо в вашу учетную запись.

Этим злоумышленникам также нужен доступ к вашему телефону, и они должны иметь возможность разблокировать ваш телефон, чтобы запустить приложение и получить одноразовый код. (Коды обычно основаны на дате и времени с точностью до полминуты, поэтому они меняются каждые 30 секунд.)

Более того, современные телефоны включают защищенные от несанкционированного доступа чипы для хранения данных (Apple называет их Безопасный анклав; Google известен как Титан), которые хранят свои секреты, даже если вам удастся отсоединить чип и попытаться извлечь из него данные в автономном режиме с помощью миниатюрных электрических зондов или путем химического травления в сочетании с электронной микроскопией.

Конечно, это «решение» влечет за собой собственную проблему, а именно: как сделать резервную копию этих важнейших семян 2FA на случай, если вы потеряете свой телефон или купите новый и захотите переключиться на него?

Опасный способ резервного копирования семян

Большинство онлайн-сервисов требуют, чтобы вы установили кодовую последовательность 2FA для новой учетной записи, введя 20-байтовую строку случайных данных, что означает кропотливый ввод либо 40 шестнадцатеричных символов (с основанием 16), по одному на каждые полбайта, либо тщательно введя 32 символа в кодировке base-32, в которой используются символы A в Z и шесть цифр 234567 (ноль и единица не используются, потому что они выглядят как O-для-Оскара и I-для-Индии).

За исключением того, что у вас обычно есть возможность избежать хлопот, связанных с ручным вводом вашего начального секрета, путем сканирования специального URL-адреса с помощью QR-кода.

Эти специальные URL-адреса 2FA имеют имя учетной записи и начальное семя, закодированное в них, например, как здесь (здесь мы ограничили семя 10 байтами или 16 символами base-32, чтобы сделать URL-адрес коротким):

Вы, наверное, догадываетесь, куда это идет.

Когда вы включаете камеру своего мобильного телефона для сканирования кодов 2FA такого рода, возникает соблазн сначала сфотографировать коды, чтобы использовать их в качестве резервной копии…

… но мы призываем вас не делать этого, потому что любой, кто получит эти изображения позже (например, из вашей облачной учетной записи или из-за того, что вы переслали их по ошибке), узнает ваш секретный код и тривиально сможет сгенерировать правильный последовательность шестизначных кодов.

Как, таким образом, сделать резервную копию ваших данных 2FA надежно без сохранения копий открытого текста этих надоедливых многобайтовых секретов?

Google Authenticator на корпусе

Ну, Google Authenticator недавно, хотя и с опозданием, решил начать предлагать услугу «синхронизации учетной записи» 2FA, чтобы вы могли создавать резервные копии своих кодовых последовательностей 2FA в облаке, а затем восстанавливать их на новом устройстве, например, если вы потеряете или замените Ваш телефон.

Как одно СМИ описано это, «Google Authenticator добавляет важную долгожданную функцию спустя 13 лет».

Но насколько безопасно происходит передача данных синхронизации этой учетной записи?

Шифруются ли ваши секретные начальные данные при передаче в облако Google?

Как вы можете себе представить, часть облачной загрузки при передаче ваших секретов 2FA действительно зашифрована, потому что Google, как и любая компания, заботящаяся о безопасности, уже несколько лет использует HTTPS и только HTTPS для всего своего веб-трафика. .

Но можно ли зашифровать ваши учетные записи 2FA с помощью уникальной парольной фразы? еще до того, как они покинут ваше устройство?

Таким образом, они не могут быть перехвачены (законно или нет), вызваны в суд, просочились или украдены, пока они находятся в облачном хранилище.

В конце концов, другой способ сказать «в облаке» — это просто «сохранить на чужой компьютер».

Угадай, что?

Наши друзья-инди-кодеры и специалисты по кибербезопасности в @mysk_co, о котором мы уже несколько раз писали ранее на Naked Security, решил это выяснить.

Что они сообщили звучит не очень обнадеживающе.

Google только что обновил свое приложение 2FA Authenticator и добавил столь необходимую функцию: возможность синхронизации секретов между устройствами.

TL;DR: не включайте его.

Новое обновление позволяет пользователям входить в свою учетную запись Google и синхронизировать секреты 2FA на своих устройствах iOS и Android.… pic.twitter.com/a8hhelupZR

— Мыск 🇨🇦🇩🇪 (@mysk_co) 26 апреля 2023

Как вы можете видеть выше, @mysk_co заявил следующее:

- Данные вашей учетной записи 2FA, включая семена, были незашифрованы внутри их сетевых пакетов HTTPS. Другими словами, после того, как шифрование на транспортном уровне снято после загрузки, ваши семена становятся доступными для Google и, следовательно, для всех, у кого есть ордер на поиск ваших данных.

- Нет возможности использовать кодовую фразу для шифрования загрузки перед тем, как она покинет ваше устройство. Как отмечает команда @mysc_co, эта функция доступна при синхронизации информации из Google Chrome, поэтому кажется странным, что процесс синхронизации 2FA не предлагает аналогичный пользовательский интерфейс.

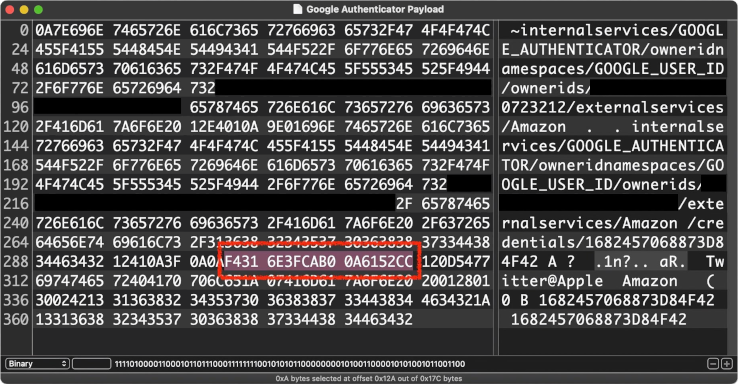

Вот придуманный URL-адрес, который они сгенерировали для настройки новой учетной записи 2FA в приложении Google Authenticator:

otpauth://totp/Twitter@Apple?secret=6QYW4P6KWAFGCUWM&issuer=Amazon

А вот захват пакета сетевого трафика, который Google Authenticator синхронизировал с облаком, с отключенным шифрованием безопасности на транспортном уровне (TLS):

Обратите внимание, что выделенные шестнадцатеричные символы соответствуют необработанным 10 байтам данных, которые соответствуют «секрету» с основанием 32 в приведенном выше URL-адресе:

$ luax Lua 5.4.5 Copyright (C) 1994-2023 Lua.org, PUC-Rio __ ___(o)> <_. ) ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~ Добавлены любимые модули Дака в package.preload{} > b32seed = '6QYW4P6KWAFGCUWM' > rawseed = base.unb32(b32seed) > rawseed:len() 10 > base.b16(rawseed) F4316E3FCAB00A6152CC

Что делать?

Мы согласны с предложением @mysk_co, а именно: «Мы рекомендуем пока использовать приложение без новой функции синхронизации».

Мы почти уверены, что Google скоро добавит функцию парольной фразы к функции синхронизации 2FA, учитывая, что эта функция уже существует в браузере Chrome, как описано на собственных страницах справки Chrome:

Держите вашу информацию в тайне

С помощью парольной фразы вы можете использовать облако Google для хранения и синхронизации данных Chrome, не позволяя Google прочитать их. […] Парольные фразы необязательны. Ваши синхронизированные данные всегда защищены шифрованием при передаче.

Если вы уже синхронизировали свои семена, не паникуйте (они не были переданы в Google таким образом, чтобы кто-то другой мог легко их отследить), но вам нужно будет сбросить последовательности 2FA для всех учетных записей, которые, как вы теперь решите, вы, вероятно, должны были оставить при себе. .

В конце концов, у вас может быть настроена 2FA для онлайн-сервисов, таких как банковские счета, где условия требуют, чтобы вы хранили все учетные данные для входа в систему, включая пароли и семена, и никогда не делились ими ни с кем, даже с Google.

Если у вас есть привычка фотографировать QR-коды для ваших семян 2FA, не слишком задумываясь об этом, мы рекомендуем вам этого не делать.

Как мы любим говорить о Naked Security: Если сомневаетесь / Не выдавайте.

Данные, которые вы храните при себе, не могут быть утеряны, украдены, вызваны в суд или переданы третьим лицам любого рода, преднамеренно или по ошибке.

Обновить. Google имеет ответил в твиттере на отчет @mysk_co, признав, что она намеренно выпустила функцию синхронизации учетной записи 2FA без так называемого сквозного шифрования (E2EE), но заявила, что компания «Планирует предложить E2EE для Google Authenticator в будущем». Компания также заявила, что «возможность использовать приложение в автономном режиме останется альтернативой для тех, кто предпочитает самостоятельно управлять своей стратегией резервного копирования». [2023-04-26T18:37Z]

- SEO-контент и PR-распределение. Получите усиление сегодня.

- ПлатонАйСтрим. Анализ данных Web3. Расширение знаний. Доступ здесь.

- Чеканка будущего с Эдриенн Эшли. Доступ здесь.

- Источник: https://nakedsecurity.sophos.com/2023/04/26/google-leaking-2fa-secrets-researchers-advise-against-new-account-sync-feature-for-now/

- :имеет

- :является

- :нет

- :куда

- $UP

- 1

- 10

- 13

- 214

- 2FA

- 30

- 70

- a

- способность

- в состоянии

- О нас

- об этом

- выше

- Absolute

- доступ

- Учетная запись

- Учетные записи

- через

- Добавить

- добавленный

- добавить

- дополнительный

- Добавляет

- После

- против

- Все

- позволяет

- уже

- причислены

- альтернатива

- всегда

- an

- и

- android

- Другой

- любой

- кто угодно

- приложение

- Apple

- Программы

- МЫ

- Прибыл

- AS

- At

- автор

- автоматический

- доступен

- избежать

- назад

- Фоновое изображение

- Восстановление

- Банка

- банковские счета

- Использование темпера с изогнутым основанием

- основанный

- BE

- , так как:

- до

- граница

- брать в долг

- Дно

- Приносит

- браузер

- но

- купить

- by

- рассчитанный

- Объявления

- камера

- CAN

- осторожно

- случаев

- Центр

- шанс

- изменение

- изменения

- символы

- химический

- чип

- чипсы

- Chrome

- браузер Chrome

- заявил

- облако

- облачного хранения

- код

- цвет

- сочетании

- обычно

- Компания

- компьютер

- Условия

- обычный

- авторское право

- "Курс"

- чехол для варгана

- Полномочия

- критической

- Информационная безопасность

- опасно

- данным

- Время

- решать

- решенный

- подробнее

- устройство

- Устройства

- КОПАТЬ

- цифры

- Дисплей

- do

- приносит

- не

- Дон

- Dont

- вниз

- легко

- или

- Еще

- поощрение

- зашифрованный

- шифрование

- впритык

- входящий

- Даже

- Каждая

- пример

- опыт

- Объяснять

- объяснены

- Особенность

- СПЕЦЦЕНА

- фигура

- Найдите

- Для пожарных

- Во-первых,

- после

- Что касается

- вперед

- друзья

- от

- порождать

- генерируется

- получить

- Дайте

- данный

- будет

- Google Chrome

- захват

- Есть

- высота

- помощь

- здесь

- Выделенные

- держать

- зависать

- Как

- HTTPS

- if

- картина

- in

- В других

- включают

- В том числе

- info

- информация

- вместо

- намеренно

- интересный

- интересы

- в

- iOS

- IT

- ЕГО

- Прыгать

- всего

- Сохранить

- хранение

- Знать

- известный

- портативный компьютер

- новее

- утечка

- Оставлять

- позволять

- позволяя

- уровень

- такое как

- Ограниченный

- линия

- Войти

- долгожданный

- посмотреть

- выглядит как

- ВЗГЛЯДЫ

- терять

- ДЕЛАЕТ

- вредоносных программ

- управлять

- вручную

- Маржа

- Совпадение

- макс-ширина

- Май..

- означает

- Медиа

- Микроскопия

- ошибка

- Мобильный телефон

- мобильный телефон

- Модерн

- Модули

- месяцев

- БОЛЕЕ

- много

- столь необходимый

- Голая Безопасность

- имя

- а именно

- Необходимость

- сеть

- сетевой трафик

- Новые

- Новости

- нет

- "обычные"

- сейчас

- номер

- многочисленный

- of

- от

- предлагают

- предлагающий

- оффлайн

- .

- on

- консолидировать

- ONE

- онлайн

- Опция

- or

- Другое

- внешний

- за

- собственный

- пакет

- пакеты

- Паника

- часть

- Стороны

- Пароль

- пароли

- Пол

- заглядывает

- возможно

- личного

- Телефон

- телефоны

- Фото

- Картинки

- Часть

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Точка

- должность

- Блог

- предсказывать

- предпочитать

- довольно

- вероятно

- Проблема

- процесс

- Программы

- защищенный

- QR-код

- QR-коды

- случайный

- Сырье

- Читать

- недавно

- рекомендовать

- запись

- регулярный

- выпустил

- оставаться

- замещать

- отчету

- требовать

- исследователи

- восстановление

- обычно

- Run

- s

- безопасно

- то же

- поговорка

- сканирование

- сканирование

- Поиск

- Во-вторых

- секунды

- Secret

- безопасный

- безопасность

- посмотреть

- семя

- семена

- кажется

- Последовательность

- обслуживание

- Услуги

- набор

- несколько

- Поделиться

- общие

- Короткое

- должен

- подпись

- аналогичный

- просто

- ШЕСТЬ

- Снэп

- Шпионить

- So

- твердый

- Кто-то

- Звук

- особый

- Начало

- начать предлагать

- Начало

- начинается

- заявил

- оставаться

- украли

- диск

- магазин

- хранить

- Истории

- прямой

- Стратегия

- строка

- сильно

- такие

- SVG

- Коммутатор

- таблетка

- взять

- противовзломные

- команда

- terms

- условиями

- чем

- который

- Ассоциация

- Линия

- их

- Их

- тогда

- Там.

- следовательно

- они

- мышление

- В третьих

- третье лицо

- этой

- те

- время

- раз

- в

- сегодня

- слишком

- топ

- трек

- трафик

- перевод

- Передающий

- транзит

- переход

- прозрачный

- перевозки

- правда

- ОЧЕРЕДЬ

- напишите

- типично

- общественного.

- отпереть

- неиспользованный

- Обновление ПО

- обновление

- URL

- использование

- используемый

- Информация о пользователе

- Пользовательский опыт

- пользователей

- через

- обычно

- с помощью

- Войти

- хотеть

- варрант

- Путь..

- способы

- we

- Web-Based

- Вебсайт

- Недели

- были

- Что

- когда

- когда бы ни

- будь то

- , которые

- в то время как

- КТО

- ширина

- будете

- без

- слова

- письменный

- лет

- еще

- Ты

- ВАШЕ

- себя

- зефирнет

- нуль