Время чтения: 2 минут

Согласно новому отчету группы по кибер-экстренному реагированию систем промышленного контроля Национальной системы безопасности (ICS-CERT), общественные системы управления часто имеют слабые Интернет-безопасности и приглашаем цели для хакеров.

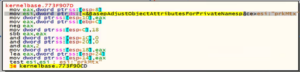

В отчете приводятся два случая взлома, в том числе неназванная публичная утилита, которая была взломана из-за слабой аутентификации пароля в системе управления, которую можно было преодолеть с помощью грубой силы.

Во втором случае система управления, работающая на механическом устройстве, была взломана, потому что у неназванного контроллера организации вообще не было защиты аутентификации. В отчете говорится, что устройство было напрямую подключено к Интернету без аутентификации или даже брандмауэр, Устройство было взломано искушенным хакером, использующим сотовый модем. Случайно, устройство было отключено от системы контроллера для планового обслуживания, чтобы хакеры не могли манипулировать самим устройством. Согласно кибер отчетЭтот инцидент подчеркивает необходимость систем безопасности и мониторинга периметра, чтобы хакеры не могли идентифицировать уязвимые ICS.

Кроме того, в отчете говорится, что система доступа к Интернету, подключенная к Интернету, и система реагирования на чрезвычайные ситуации на арене Олимпийских игр в Сочи не имели аутентификации для доступа. Проблема была выявлена и решена консультантом охранной фирмы Qualys.

В отчете приводятся следующие рекомендации, которые являются хорошим советом для любой системы, ориентированной на Интернет.

-

- Минимизируйте воздействие на сеть для всех устройств системы управления. Как правило, размещайте сети и устройства системы управления за брандмауэрами и изолируйте их от сети предприятия.

-

- После появления удаленный доступ необходимо использовать безопасные методы, такие как виртуальные частные сети (VPN), признавая, что VPN могут иметь уязвимости и должны быть обновлены до самой последней доступной версии. Также следует признать, что VPN защищен только на подключенных устройствах.

-

- Удалите, отключите или переименуйте все системные учетные записи по умолчанию, где это возможно.

-

- Внедрите политики блокировки учетных записей, чтобы снизить риск попыток перебора.

-

- Создание и внедрение политик, требующих использования надежных паролей.

-

- Мониторинг создания учетных записей уровня администратора сторонними поставщиками.

-

- По возможности применяйте исправления в среде ICS для устранения известных уязвимостей.

Сообщение от Homeland Security простое: ваша сеть защищена настолько же, насколько и ваше самое слабое звено. К сожалению, хакеры знают это и прилагают все усилия, чтобы найти его, прежде чем вы это сделаете.

НАЧАТЬ БЕСПЛАТНУЮ ИСПЫТАНИЕ ПОЛУЧИТЕ СВОЙ МОМЕНТ БЕЗОПАСНОСТИ БЕСПЛАТНО

- блокчейн

- Coingenius

- кошельки с криптовалютами

- cryptoexchange

- информационная безопасность

- киберпреступники

- Информационная безопасность

- Кибербезопасность Comodo

- Департамент внутренней безопасности

- цифровые кошельки

- брандмауэр

- это безопасность

- Kaspersky

- вредоносных программ

- Mcafee

- НексБЛОК

- Платон

- Платон Ай

- Платон Интеллектуальные данные

- Платон игра

- ПлатонДанные

- платогейминг

- VPN

- безопасности веб-сайтов

- зефирнет