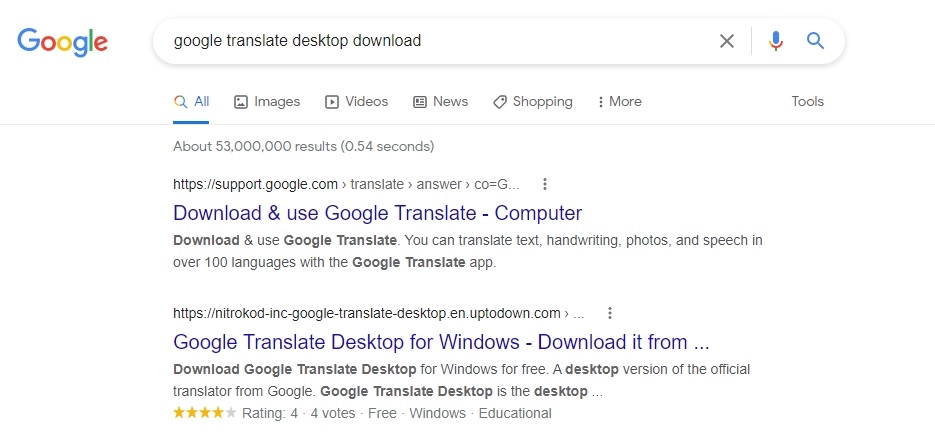

- В настоящее время Nitrokod находится в верхней части результатов поиска Google для популярных приложений, включая Translate.

- Вредонос злонамеренно добывает Monero, используя компьютерные ресурсы пользователей, повторяя некогда продуктивный CoinHive.

Коварная кампания вредоносного ПО, нацеленная на пользователей, которые ищут приложения Google, заразила тысячи компьютеров по всему миру для майнинга криптовалюты Monero (XMR), ориентированной на конфиденциальность.

Вы, наверное, никогда не слышали о Нитрокоде. В прошлом месяце израильская компания по киберразведке Check Point Research (CPR) наткнулась на вредоносное ПО.

В отчет в воскресенье, фирма заявила, что Nitrokod изначально маскирует себя как бесплатное программное обеспечение, добившись значительного успеха в верхней части результатов поиска Google для «загрузки Google Translate для настольных компьютеров».

Вредоносное ПО для майнинга, также известное как криптоджекинг, использовалось для проникновения на компьютеры ничего не подозревающих пользователей по крайней мере с 2017 года, когда они приобрели известность наряду с популярностью криптовалют.

CPR ранее обнаружил известную вредоносную программу для криптоджекинга CoinHive, которая также добывала XMR, в ноябре того же года. Говорят, что CoinHive ворует 65% от общего объема ресурсов ЦП конечного пользователя без их ведома. Академики рассчитанный на пике вредоносное ПО приносило 250,000 XNUMX долларов в месяц, причем основная часть этого доставалась менее чем дюжине человек.

Что касается Nitrokod, CPR считает, что он был развернут тюркоязычной организацией где-то в 2019 году. Он проходит семь этапов, продвигаясь по своему пути, чтобы избежать обнаружения типичными антивирусными программами и средствами защиты системы.

«Вредоносное ПО легко удаляется из программного обеспечения, которое находится в топе результатов поиска Google для законных приложений», — говорится в отчете фирмы.

Softpedia и Uptodown оказались двумя основными источниками поддельных приложений. Blockworks связалась с Google, чтобы узнать больше о том, как она фильтрует такие угрозы.

После загрузки приложения установщик запускает дроппер с задержкой и постоянно обновляется при каждом перезапуске. На пятый день отложенный дроппер извлекает зашифрованный файл.

Затем файл инициирует заключительные этапы Nitrokod, которые включают планирование задач, очистку журналов и добавление исключений в антивирусные брандмауэры по прошествии 15 дней.

Наконец, вредоносное ПО для майнинга криптовалюты «powermanager.exe» тайно загружается на зараженную машину и начинает генерировать криптовалюту с помощью процессорного майнера XMRig с открытым исходным кодом на основе Monero (того же, что используется CoinHive).

«После первоначальной установки программного обеспечения злоумышленники задержали процесс заражения на несколько недель и удалили следы исходной установки», — говорится в отчете фирмы. «Это позволило кампании успешно работать незаметно в течение многих лет».

Подробности о том, как очистить машины, зараженные Nitrokod, можно найти на конец отчета об угрозах CPR.

Получайте самые свежие новости о криптовалюте и аналитические данные, которые каждый вечер доставляют на ваш почтовый ящик. Подпишитесь на бесплатную рассылку Blockworks сейчас.

- Bitcoin

- блокчейн

- соответствие блокчейна

- блочная конференция

- Блокворс

- coinbase

- Coingenius

- Консенсус

- криптоконференция

- криптодобыча

- криптовалюта

- Cryptocurrency Mining

- Cryptojacking

- децентрализованная

- Defi

- Цифровые активы

- Обучение

- Эфириума

- Google Поиск

- Google Translate

- обучение с помощью машины

- вредоносные программы

- Monero

- невзаимозаменяемый токен

- Платон

- Платон Ай

- Платон Интеллектуальные данные

- Платоблокчейн

- ПлатонДанные

- платогейминг

- Polygon

- Доказательство доли

- W3

- XMR

- зефирнет