Российские государственные хакеры проводят целевые фишинговые кампании как минимум в девяти странах на четырех континентах. Их электронные письма рекламируют официальные правительственные дела и, в случае успеха, угрожают не только конфиденциальным организационным данным, но и геополитической разведке, имеющей стратегическое значение.

Столь изощренный, многоплановый заговор мог быть реализован только такой плодовитой группой, как Необычный медведь (также известные как APT28, Forest Blizzard, Frozenlake, Sofacy Group, Strontium, UAC-028 и многие другие псевдонимы), который IBM X-Force отслеживает как ITG05 в новый отчет.

Помимо убедительных приманок на правительственную тематику и трех новых вариантов пользовательских бэкдоров, кампания больше всего выделяется своей целевой информацией: Fancy Bear, похоже, нацелена на весьма конкретную информацию, полезную для российского правительства.

Государственные фишинговые приманки

Fancy Bear использовала как минимум 11 уникальных приманок в кампаниях, нацеленных на организации в Аргентине, Украине, Грузии, Беларуси, Казахстане, Польше, Армении, Азербайджане и США.

Приманки выглядят как официальные документы, связанные с международными правительствами, охватывающие такие широкие темы, как финансы, критическая инфраструктура, взаимодействие с руководителями, кибербезопасность, морская безопасность, здравоохранение и оборонное промышленное производство.

Некоторые из них являются законными и общедоступными документами. Другие, что интересно, кажутся внутренними по отношению к конкретным правительственным учреждениям, что поднимает вопрос о том, как Fancy Bear вообще заполучила их.

«X-Force не имеет представления о том, успешно ли ITG05 скомпрометировал выдающиеся организации», — отмечает Клэр Забоева, охотник за угрозами IBM X-Force. «Поскольку вполне возможно, что ITG05 использовал несанкционированный доступ для сбора внутренних документов, мы уведомили все имитированные стороны об этой деятельности до публикации в рамках нашей Политики ответственного раскрытия информации».

Альтернативно, Fancy Bear/ITGO5 мог просто имитировать реальные файлы. «Например, в некоторых обнаруженных документах есть заметные ошибки, например, неправильное написание названий основных сторон в документах, которые кажутся официальными правительственными контрактами», — сказала она.

Потенциальный мотив?

Еще одним важным качеством этих приманок является то, что они достаточно специфичны.

Примеры на английском языке включают документ о политике кибербезопасности, подготовленный грузинской неправительственной организацией, а также январский маршрут с подробным описанием встречи и учений Bell Buoy (XBB2024) 24 года для участников Тихоокеанской рабочей группы по судоходству в Индийском океане ВМС США (PACIOSWG).

И есть приманки на финансовую тему: белорусский документ с рекомендациями по созданию коммерческих условий для развития межгосударственного предпринимательства к 2025 году в соответствии с инициативой Евразийского экономического союза, документ о бюджетной политике Министерства экономики Аргентины, предлагающий «стратегические рекомендации» по оказанию помощи президент с национальной экономической политикой и многое другое в этом направлении.

«Вероятно, сбор конфиденциальной информации, касающейся бюджетных проблем и состояния безопасности глобальных организаций, является высокоприоритетной целью, учитывая установленное пространство миссии ITG05», — говорится в отчете X-Force о кампании.

Аргентина, например, недавно отклонила приглашение присоединиться к торговой организации БРИКС (Бразилия, Россия, Индия, Китай, Южная Африка), поэтому «возможно, что ITG05 стремится получить доступ, который может дать представление о приоритетах правительства Аргентины». — сказал X-Force.

Постэксплуатационная деятельность

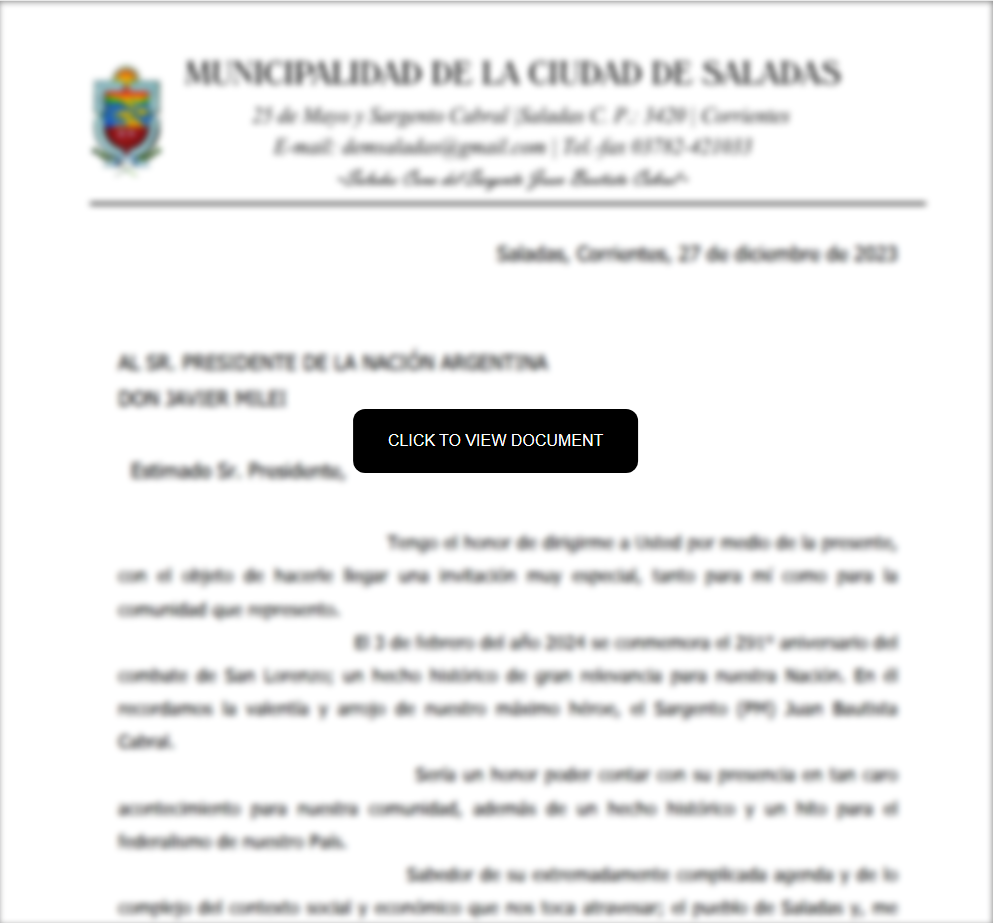

Помимо конкретики и видимости легитимности, злоумышленники используют еще один психологический прием, чтобы заманить жертв в ловушку: изначально предъявляя им лишь размытую версию документа. Как показано на изображении ниже, получатели видят ровно столько деталей, чтобы понять, что эти документы выглядят официальными и важными, но недостаточно, чтобы не нажимать на них.

Образец документа о приманке; Источник: IBM

Когда жертвы на сайтах, контролируемых злоумышленниками, нажимают кнопку просмотра документов-приманок, они загружают бэкдор Python под названием «Masepie». Впервые обнаруженный в декабре, он способен сохранять работоспособность на компьютере под управлением Windows и позволяет загружать и выгружать файлы, а также выполнять произвольные команды.

Одним из файлов, которые Masepie загружает на зараженные машины, является Oceanmap — инструмент на основе C# для выполнения команд через протокол доступа к сообщениям в Интернете (IMAP). Первоначальный вариант Oceanmap – не тот, который используется здесь – имел функцию кражи информации, которая с тех пор была удалена и перенесена в «Steelhook», другую загруженную Masepie полезную нагрузку, связанную с этой кампанией.

Steelhook — это сценарий PowerShell, задача которого — извлекать данные из Google Chrome и Microsoft Edge с помощью веб-перехватчика.

Более примечательной, чем вредоносное ПО, является оперативность действий Fancy Bear. Как впервые описал Украинской группой реагирования на компьютерные чрезвычайные ситуации (CERT-UA), заражает Fancy Bear в первый час после приземления на компьютер жертвы, загружает бэкдоры и проводит разведку и горизонтальное перемещение с помощью украденных хэшей NTLMv2 для ретрансляционных атак.

Поэтому потенциальным жертвам необходимо действовать быстро или, еще лучше, заранее подготовиться к заражению. Они могут сделать это, следуя подробному списку рекомендаций IBM: мониторинг электронных писем с URL-адресами, обслуживаемыми хостинг-провайдером Fancy Bear, FirstCloudIT, и подозрительный трафик IMAP на неизвестные серверы, устранение его любимых уязвимостей, таких как CVE-2024-21413, CVE-2024. -21410, CVE-2023-23397, CVE-2023-35636 – и многое другое.

«ITG05 продолжит использовать атаки на мировые правительства и их политический аппарат, чтобы предоставить России расширенную информацию о новых политических решениях», — заключили исследователи.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://www.darkreading.com/threat-intelligence/russian-intelligence-targets-victims-worldwide-in-rapid-fire-cyberattacks

- :имеет

- :является

- :нет

- 11

- 2024

- 2025

- 7

- a

- доступ

- Протокол доступа

- доступной

- через

- Действие (Act):

- Действие

- деятельность

- адресация

- продвижение

- продвинутый

- Африка

- против

- агентствах

- Стремясь

- ака

- выравнивание

- Все

- вдоль

- причислены

- an

- и

- появиться

- появляется

- произвольный

- МЫ

- Аргентина

- Аргентина

- AS

- содействие

- связанный

- At

- нападки

- достигать

- избежать

- Азербайджан

- задняя дверь

- Черные ходы

- BE

- медведь

- было

- Беларусь

- Колокол

- ниже

- Лучшая

- Бразилия

- брикс

- широкий

- бюджет

- бизнес

- но

- by

- под названием

- Кампания

- Кампании

- CAN

- способный

- Китай

- Chrome

- нажмите на

- собирать

- лыжных шлемов

- коммерческая

- Ослабленный

- компьютер

- Обеспокоенность

- в заключении исследования, финансируемого Центрами по контролю и профилактике заболеваний (CDC) и написанного бывшим начальником полиции Вермонта

- Условия

- Проводить

- континенты

- продолжать

- контрактов

- может

- страны

- покрытие

- Создающий

- критической

- Критическая инфраструктура

- изготовленный на заказ

- кибератаки

- Информационная безопасность

- данным

- Декабрь

- решения

- Защита

- подробность

- Детализация

- раскрытие

- открытый

- do

- документ

- Документация

- приносит

- скачать

- загрузка

- загрузок

- Экономические

- Экономическая политика

- экономику

- Edge

- Писем

- крайняя необходимость

- позволяет

- обязательств

- достаточно

- Предприятие

- лиц

- ошибки

- установленный

- налаживание

- пример

- Примеры

- выполнение

- исполнительный

- Упражнение

- содействовал

- причудливый

- Особенность

- Файлы

- финансы

- First

- после

- Что касается

- лес

- 4

- от

- функциональность

- геополитический

- ГРУЗИИ

- грузинский

- данный

- Глобальный

- Google Chrome

- есть

- Правительство

- государственные учреждения

- Правительства

- группы

- методические рекомендации

- Хакеры

- было

- Руки

- Есть

- имеющий

- здравоохранение

- здесь

- очень

- хостинг

- час

- Как

- HTTPS

- охотник

- IBM

- if

- изображение

- значение

- важную

- in

- включают

- Индия

- Индийская кухня

- промышленность

- Промышленное производство

- инфицированный

- инфекции

- информация

- Инфраструктура

- первоначально

- Инициатива

- понимание

- пример

- Интеллекта

- в нашей внутренней среде,

- Мультиязычность

- Интернет

- в

- приглашение

- IT

- ЕГО

- январь

- работа

- присоединиться

- всего

- Республике Казахстан

- посадка

- язык

- наименее

- законность

- законный

- Кредитное плечо

- заемные средства

- такое как

- Вероятно

- линий

- Список

- посмотреть

- выглядит как

- машина

- Продукция

- сделать

- вредоносных программ

- многих

- морской

- Май..

- заседания

- просто

- сообщение

- Microsoft

- Microsoft Edge

- министерство

- Министерство экономики

- Наша миссия

- Мониторинг

- БОЛЕЕ

- самых

- мотив

- движение

- много

- имена

- национальный

- Необходимость

- Новые

- Нго

- 9

- примечательный

- Заметки

- океан

- of

- предлагающий

- Официальный представитель в Грузии

- on

- ONE

- только

- or

- организация

- организационной

- организации

- оригинал

- Другое

- Другое

- наши

- внешний

- Тихий океан

- бумага & картон

- часть

- новыми участниками

- Стороны

- выполнения

- настойчивость

- фишинг

- Часть

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- участок

- Польша

- политика

- политический

- возможное

- потенциал

- PowerShell

- Подготовить

- представляя

- президент

- Основной

- Предварительный

- Производство

- плодовитый

- протокол

- обеспечивать

- Недвижимости

- психологический

- Публикация

- публично

- Питон

- вопрос

- быстро

- вполне

- привлечение

- реальные

- недавно

- получатели

- рекомендаций

- по

- Отклоненный..

- отчету

- исследователи

- ответ

- ответственный

- Россия

- русский

- s

- Сказал

- скрипт

- безопасность

- посмотреть

- стремится

- чувствительный

- служил

- Серверы

- она

- Доставка и оплата

- с

- Сайтов

- So

- некоторые

- сложный

- Источник

- Южная

- Южно-Африканская Республика

- Space

- конкретный

- специфичность

- распространение

- стоит

- Область

- Области

- По-прежнему

- украли

- Стратегический

- успешный

- Успешно

- такие

- подозрительный

- цель

- целевое

- направлены

- направлена против

- команда

- чем

- который

- Ассоциация

- информация

- их

- Их

- темы

- Там.

- Эти

- они

- этой

- угроза

- угрожать

- три

- в

- инструментом

- треков

- торговать

- трафик

- переданы

- трюк

- Украина

- неразрешенный

- непокрытый

- союз

- созданного

- Объединенный

- США

- неизвестный

- Загрузка

- us

- использование

- используемый

- использовать

- Вариант

- версия

- с помощью

- Жертва

- жертвы

- Вид

- Уязвимости

- we

- Что

- будь то

- который

- чья

- будете

- окна

- работает

- Рабочая группа

- Мир

- по всему миру

- еще

- Уступать

- зефирнет