Бэкдоры, эксплойты и маленькие столы Бобби

Нет аудиоплеера ниже? Слушать непосредственно на Саундклауд.

С Дугом Аамотом и Полом Даклином. Интро и аутро музыка Эдит Мадж.

Вы можете слушать нас на Soundcloud, Подкасты Apple, Подкасты Google, Spotify, Брошюровщик и везде, где есть хорошие подкасты. Или просто скинь URL нашего RSS-канала в свой любимый подкэтчер.

ПРОЧИТАЙТЕ СТЕНОКРИФИК

ДУГ. Бэкдоры, эксплойты и триумфальное возвращение Little Bobby Tables.

Все это и многое другое в подкасте Naked Security.

[МУЗЫКАЛЬНЫЙ МОДЕМ]

Добро пожаловать в подкаст, все.

Я Дуг Аамот, а он Пол Даклин.

Павел, как дела?

УТКА. Я думаю, что он, вероятно, «г. Роберт Тейблс» теперь Дуглас. [СМЕХ]

Но вы правы, он совершил печально известное возвращение.

ДУГ. Отлично, мы поговорим обо всем этом.

Но сначала, Эта неделя в истории технологий.

7 июня 1983 года Майкл Итон получил патент на AT набор команд для модемов.

По сей день он по-прежнему широко используется для управления модемами.

Она выступает за ATTENTION, и назван в честь префикса команды, используемого для инициации модемной связи.

Ассоциация AT набор команд был первоначально разработан для модемов Hayes, но стал стандартом де-факто и поддерживается большинством доступных сегодня модемов.

Пол, сколько у нас есть технологий, которые сохранились с 1983 года и используются до сих пор?

УТКА. Эээ...

МС-ДОС?

О, нет, извините! [СМЕХ]

ATDT для «Внимание, Набрать, Тон».

ATDP [P ДЛЯ ИМПУЛЬСА], если у вас не было обмена тональным набором…

…и вы бы услышали модем.

У него было маленькое реле, щелкающее-щелкающее-щелкающее-щелкающее, щелкающее-щелкающее-щелкающее, щелкающее-щелкающее.

Вы могли сосчитать свой путь, чтобы проверить номер, который он набирает.

И вы правы: до сих пор используется.

Так, например, о модемах Bluetooth вы все еще можете говорить что-то вроде AT+NAME= а затем имя Bluetooth, которое вы хотите отобразить.

Удивительно долгоживущий.

ДУГ. Давайте перейдем к нашим историям.

Во-первых, мы следили за этим обновлением… что происходит с KeePass, Павел?

Серьезная безопасность: «взлом мастер-пароля» KeePass и чему мы можем у него научиться

УТКА. Если помнишь, Дуг, мы говорили об ошибке (это было CVE-2023-32784).

Эта ошибка заключалась в том, что когда вы вводили свой пароль, строки BLOB-объектов, указывающие на количество уже введенных символов пароля, непреднамеренно действовали как своего рода флаги в памяти, говорящие: «Эй, эти пять символов BLOB-объектов, которые показывают, что вы уже набрали пять символов пароля? Прямо рядом с ними в памяти находится единственный символ (который в противном случае был бы потерян во времени и пространстве), который является шестым символом вашего пароля».

Так что мастер-пароль никогда не собирался вместе в одном месте — символы были разбросаны по всей памяти.

Как бы вы соединили их вместе?

А секрет был в том, что вы искали маркеры, блоб-блоб-блоб-блоб и т. д.

И хорошая новость в том, что автор KeePass обещал исправить это, и он это сделал.

Так что, если вы являетесь пользователем KeePass, идите и получите KeyPass 2.54.

ДУГ. Да сэр!

Ладно, перестанем за этим следить.

Если только она не всплывет снова, и в этом случае мы бросим на нее новый взгляд. [СМЕХ]

Давайте перейдем к нашему списку историй.

Пол, у нас есть старая добрая атака с внедрением SQL-кода, которая возвещает о возвращении нашего друга Little Bobby Tables.

Что тут происходит?

Эксплойт нулевого дня MOVEit, используемый бандами по взлому данных: как, почему и что делать…

УТКА. Процитировать Оригинальный безумный каскадер [танцор Марк Куаши]: «Мне нравится двигаться, двигаться!»

Это удивительно широко используемый продукт/услуга для обмена файлами и управления ими.

Есть два его вкуса.

Там в MOVEit Трансфер и Облако MOVEit; они исходят от компании под названием Progress Software Corporation.

Это инструмент для обмена файлами, который включает в себя, среди прочего, веб-интерфейс, упрощающий доступ к файлам, которые используются в вашей команде, отделе, компании и, возможно, даже в вашей цепочке поставок.

Проблема… в части веб-интерфейса, как вы говорите, была ошибка SQL-инъекции (получившая название CVE 2023-34362, если вы хотите отследить это).

И это означало, что кто-то, кто мог получить доступ к вашему веб-интерфейсу без входа в систему, мог обманом заставить сервер, внутренний сервер, запустить некоторые команды по своему выбору.

И среди вещей, которые они могли бы сделать, было бы: выяснить структуру ваших внутренних баз данных, чтобы они знали, что и где хранится; возможно, загрузка и возня с вашими данными; и, необязательно для мошенников, внедрить то, что известно как веб-шелл.

Это в основном мошеннический файл, который вы вставляете в часть веб-сервера, чтобы, когда вы вернетесь к нему позже, он не обслуживал веб-страницу для вас, посетителя с невинно выглядящим браузером.

Вместо этого он запускает произвольные команды на сервере.

И, к сожалению, поскольку это был нулевой день, он, по-видимому, довольно широко использовался для кражи данных из некоторых очень крупных организаций, а затем шантажировал их, заставляя платить деньги за сокрытие данных.

В Великобритании мы говорим о сотнях тысяч пострадавших сотрудников, которые были фактически взломаны из-за этой ошибки MOVEit, потому что это было программное обеспечение, которое решил использовать их общий поставщик заработной платы.

И вы представляете, если вы не можете проникнуть в XYZ Corp напрямую, но вы можете взломать аутсорсингового поставщика заработной платы XYZ Corp, вы, вероятно, получите огромное количество личной информации обо всех сотрудниках этих предприятий.

Информация, которую, к сожалению, очень легко использовать для кражи личных данных.

Итак, вы говорите о таких вещах, как номера социального страхования, номера национального страхования, номера налоговых деклараций, домашние адреса, номера телефонов, возможно, номера банковских счетов, информацию о загрузке пенсионного плана и все такое.

Так что, по-видимому, в данном случае это, по-видимому, вред: компании, которые используют компании, которые используют это программное обеспечение MOVEit, были преднамеренно и целенаправленно атакованы этими мошенниками.

И, согласно сообщениям Microsoft, похоже, что они либо являются, либо связаны с пресловутой бандой вымогателей Clop.

ДУГ. ОК.

Он был исправлен быстро, включая облачную версию, поэтому вам не нужно ничего там делать… но если вы используете локальную версию, вам следует установить исправление.

Но у нас есть несколько советов о том, что делать, и один из моих любимых: Дезинфицируйте свои входные данные, если вы программист.

Что приводит нас к мультфильму Little Bobby Tables.

Если вы когда-нибудь видели мультфильм XKCD (https://xkcd.com/327), в школу звонит мама и говорит: «У нас проблемы с компьютером».

И она говорит: «Это мой сын замешан».

А они говорят: «Ну как-то не так. Но вы назвали своего сына Робертом?

И она говорит: «О, да, мы зовем его Маленькие Бобби Столики».

И, конечно же, ввод этой команды в неправильно очищенную базу данных приведет к удалению таблицы студентов.

Я правильно понял?

УТКА. Ты сделал это, Дуглас.

И действительно, как заметил один из наших комментаторов, несколько лет назад (кажется, в 2016 году) был известный случай, когда кто-то преднамеренно зарегистрировал в Регистрационной палате Великобритании компанию под названием SEMICOLON (это разделитель команд в SQL) [СМЕХ] DROP TABLE COMPANIES SEMICOLON COMMENT SIGN LIMITED.

Очевидно, это была шутка, и, чтобы быть справедливым к веб-сайту правительства Его Величества, вы действительно можете перейти на эту страницу и правильно отобразить название компании.

Так что, похоже, в этом случае это не сработало… похоже, они дезинфицировали свои входные данные!

Но проблема возникает, когда у вас есть веб-URL-адреса или веб-формы, которые вы можете отправить на сервер, содержащие данные *которые отправитель может выбрать*, которые затем вводятся в системную команду, которая отправляется на какой-либо другой сервер в вашей сети.

Так что это довольно старомодная ошибка, но ее довольно легко сделать, и ее довольно сложно проверить, потому что существует так много возможностей.

Символы в URL-адресах и в командных строках... такие вещи, как одинарные кавычки, двойные кавычки, символы обратной косой черты, точки с запятой (если они являются разделителями операторов) и в SQL, если вы можете спрятать тире-тире (--) последовательность символов, а затем это говорит: «Что бы ни было дальше, это комментарий».

Это означает, что если вы можете внедрить это в свои теперь искаженные данные, вы можете сделать все, что было бы синтаксической ошибкой в конце команды, исчезло, потому что командный процессор говорит: «О, я видел тире-тире , так что позвольте мне не обращать на это внимания».

Итак, дезинфекция ваших входных данных?

Вы обязательно должны это сделать, и вам действительно нужно проверить это…

…но будьте осторожны: охватить все базы действительно сложно, но вы должны это сделать, иначе однажды кто-нибудь узнает базу, которую вы забыли.

ДУГ. Хорошо, и как мы упоминали…

Хорошие новости, это было исправлено.

Плохая новость, это был нулевой день.

Итак, если вы являетесь пользователем MOVEit, убедитесь, что он был обновлен, если вы используете что-либо, кроме облачной версии.

И если вы не можете исправить прямо сейчас, что вы можете сделать, Пол?

УТКА. Вы можете просто отключить веб-часть внешнего интерфейса MOVEit.

Теперь это может сломать некоторые вещи, на которые вы привыкли полагаться в своей системе, и это означает, что люди, для которых веб-интерфейс является единственным известным им способом взаимодействия с системой… они будут отрезаны.

Но похоже, что если вы используете множество других механизмов, таких как SFTP (протокол безопасной передачи файлов) для взаимодействия со службой MOVEit, вы не сможете вызвать эту ошибку, поэтому она специфична для веб-службы.

Но исправление — это действительно то, что вам нужно сделать, если у вас есть локальная версия этого.

Важно отметить, что, как и во многих атаках в наши дни, дело не только в том, что ошибка существовала, и вы ее исправили.

Что, если мошенники проникли внутрь?

Что, если они сделали что-то гадкое?

Как мы уже говорили, там, где были предполагаемые люди из банды вымогателей Clop, кажется, есть некоторые контрольные признаки, которые вы можете искать, и у Progress Software есть список таковых на своем веб-сайте (то, что мы называем индикаторами компрометации [IoCs). ], который вы можете найти).

Но, как мы уже много раз говорили, отсутствие доказательств не является свидетельством отсутствия.

Итак, вам нужно провести обычную охоту за угрозами после атаки.

Например, поиск таких вещей, как недавно созданные учетные записи пользователей (они действительно должны быть там?), неожиданные загрузки данных и всевозможные другие изменения, которые вы, возможно, не ожидаете и которые теперь необходимо отменить.

И, как мы уже неоднократно говорили, если у вас нет времени и/или опыта, чтобы сделать это самостоятельно, пожалуйста, не бойтесь обращаться за помощью.

(Просто перейдите к https://sophos.com/mdr, где MDR, как вы, наверное, знаете, это сокращение от Управляемое обнаружение и ответ.)

Это не просто знание того, что искать, это знание того, что это подразумевает, и что вы должны сделать в срочном порядке, если обнаружите, что это произошло…

…даже несмотря на то, что то, что произошло, может быть уникальным в вашей атаке, а атаки других людей могли разворачиваться немного иначе.

ДУГ. Думаю, мы будем следить за этим!

Давайте остановимся на эксплойтах и поговорим о нулевой день в дикой природе влияет на браузеры на основе Chromium, Пол.

УТКА. Да, все, что мы знаем об этом… это один из тех случаев, когда Google, который обычно любит рассказывать большие истории об интересных эксплойтах, держит свои карты очень близко к груди из-за того, что это нулевой день.

И в уведомлении об обновлении Google для Chrome говорится просто: «Google известно, что эксплойт для CVE-2023-3079 существует в дикой природе».

Это на шаг выше того, что я называю двумя степенями разделения, о которых часто любят говорить такие компании, как Google и Apple, о которых мы говорили раньше, когда они говорят: «Нам известны отчеты, в которых говорится, что другие люди утверждают, что они могли это видеть». [СМЕХ]

Они просто говорят: «Есть подвиг; мы видели это».

И это неудивительно, потому что, по-видимому, это было расследовано и обнаружено собственной командой Google по анализу угроз.

Это все, что мы знаем…

…это, и тот факт, что это то, что известно как путаница в V8, который представляет собой механизм JavaScript, часть Chromium, которая обрабатывает и выполняет JavaScript внутри вашего браузера.

ДУГ. Мне бы очень хотелось узнать больше о путанице типов.

Меня смущает путаница типов.

Может быть, мне кто-нибудь объяснит?

УТКА. О-о-о, Даг, мне нравится такой переход! [СМЕЕТСЯ]

Проще говоря, это когда вы предоставляете данные программе и говорите: «Вот фрагмент данных, я хочу, чтобы вы обращались с ним так, как если бы это была, скажем, дата».

Хорошо написанный сервер скажет: «Знаете что? Я не собираюсь слепо доверять данным, которые вы мне отправляете. Я собираюсь убедиться, что вы прислали мне что-то реалистичное»…

…таким образом избегая проблемы Little Bobby Tables.

Но представьте, если в какой-то момент в будущем при работе сервера вы сможете обманом заставить сервер сказать: «Эй, помнишь те данные, которые я отправил тебе, я сказал тебе, что это свидание? И вы проверили, что количество дней не больше 31, что месяц не больше 12, и что год находится между, скажем, 1920 и 2099, все эти проверки ошибок, которые вы сделали? Ну, вообще, забудьте об этом! Теперь я хочу, чтобы вы взяли те данные, которые я предоставил, это была юридическая дата, но *я хочу, чтобы вы обращались с ней, как если бы это был адрес памяти*. И я хочу, чтобы вы начали выполнять программу, которая там работает, потому что вы уже приняли данные и уже решили, что доверяете им».

Так что мы точно не знаем, какую форму приняла эта путаница типов в V8, но, как вы понимаете, внутри движка JavaScript существует множество различных типов данных, с которыми движкам JavaScript приходится иметь дело и обрабатывать в разное время.

Иногда это будут целые числа, иногда строки символов, иногда адреса памяти, иногда функции для выполнения и так далее.

Итак, когда движок JavaScript запутывается в том, что он должен делать с данными, которые он просматривает прямо сейчас, могут произойти плохие вещи!

ДУГ. Исправить это просто.

Вам просто нужно обновить браузер на основе Chromium.

У нас есть инструкции о том, как это сделать для Google Chrome и Microsoft Edge.

И последнее, но не менее важное: у нас есть так называемый «бэкдор» Windows это касается владельцев материнских плат Gigabyte.

Дьявол, как ты любишь говорить, кроется в деталях, Пол.

Исследователи утверждают, что «бэкдор» Windows затронул сотни материнских плат Gigabyte

УТКА. [ВЗДОХ] О боже, да!

Теперь давайте начнем с конца: хорошая новость заключается в том, что я только что увидел, что Gigabyte выпустила патч для этого.

Проблема была в том, что это довольно удобная функция, если подумать.

Это была программа под названием GigabyteUpdateService.

Ну, угадай, что это сделало, Дуглас?

Именно то, что было написано на банке — функция называется Центр приложений (это имя Gigabyte для этого).

Отлично.

За исключением того, что процесс выполнения обновлений не был криптографически надежным.

Там все еще был старый код… это была программа на C#, программа на .NET.

По-видимому, у него было три разных URL-адреса, по которым он мог попытаться выполнить загрузку.

Одним из них был старый добрый HTTP, Дуг.

И проблема, как мы знаем со времен Firesheep, заключается в том, что HTTP-загрузки [A] тривиально перехватить и [B] тривиально изменить по пути, чтобы получатель не мог обнаружить, что вы подделали их.

Два других URL-адреса действительно использовали HTTPS, поэтому загрузку нельзя было легко подделать.

Но на другом конце не было попыток выполнить даже самую простую проверку сертификата HTTPS, а это означает, что любой мог настроить сервер, заявив, что у него есть сертификат Gigabyte.

И поскольку сертификат не нужно было подписывать признанным ЦС (центром сертификации), таким как GoDaddy или Let's Encrypt, или кем-то подобным, это означает, что любой, кто хотел, в любой момент мог просто отчеканить свой собственный сертификат, который прошел бы проверку.

И третья проблема заключалась в том, что после загрузки программ Gigabyte могла, но не сделала этого, проверить, что они подписаны не только валидированным цифровым сертификатом, но сертификатом, который точно был одним из их.

ДУГ. Итак, эти три вещи плохи, и это конец плохих вещей, верно?

Больше ничего нет.

Это все, о чем нам нужно беспокоиться? [СМЕХ]

УТКА. Ну, к сожалению, есть еще один уровень, который делает ситуацию еще хуже.

Gigabyte BIOS, их прошивка, имеет супер крутую особенность.

(Мы не уверены, включена ли она по умолчанию или нет — некоторые люди предполагают, что она отключена для некоторых материнских плат по умолчанию, а другие комментаторы говорят: «Нет, я недавно купил материнскую плату, и эта функция была включена по умолчанию».)

Это функция самой прошивки, которая активирует процесс автоматического обновления APP Center.

Таким образом, у вас может быть установлено, активировано и запущено это программное обеспечение, даже если вы не устанавливали его самостоятельно.

И что еще хуже, Дуг, потому что это организовано самой прошивкой, это означает, что если вы зайдете в Windows и скажете: «Итак, я просто вырву эту штуку»…

… в следующий раз, когда вы загружаете свой компьютер, сама прошивка, по сути, вставляет обновление обратно в вашу папку Windows!

ДУГ. Если мы немного поприветствуем наш Комментарий недели… у нас был анонимный комментатор этой статьи, который сказал нам:

Несколько недель назад я собрал систему с платой Gigabyte ITX, и Gigabyte APP Center был включен по умолчанию (т. е. включен по умолчанию).

Я даже удалял его несколько раз, прежде чем обнаружил, что он скрыт в настройках BIOS. Я не фанат этих махинаций.

Итак, этот человек удаляет этот APP Center, но он продолжает возвращаться, и возвращаться, и возвращаться.

УТКА. Это немного сложнее, чем я мог предположить.

Вы представляете. «Ну, прошивка просто выходит в интернет, загружает файл и вставляет его в папку Windows».

Но разве в наши дни на большинстве компьютеров нет BitLocker, или, по крайней мере, на корпоративных компьютерах разве у людей нет полного шифрования диска?

Как, черт возьми, ваша прошивка, которая запускается еще до того, как узнает, собираетесь ли вы запускать Windows или нет…

…как прошивка вставляет новый файл на зашифрованный диск Windows C:?

Как же это работает?

К счастью или к сожалению, Microsoft Windows на самом деле имеет… Я думаю, что это функция, хотя, когда вы услышите, как она работает, вы можете изменить свое мнение. [СМЕХ]

Он называется WPBT.

И это означает… [НЕ ПОМНЮ]

ДУГ. Двоичная таблица платформы Windows.

УТКА. Ах, ты помнишь лучше меня!

Я почти не могу поверить, что это так работает….

По сути, прошивка говорит: «Эй, у меня есть исполняемый файл; В моей прошивке зарыта программа».

Это программа Windows, поэтому прошивка не может ее запустить, потому что вы не можете запускать программы Windows в период прошивки UEFI.

Но встроенное ПО делает то, что считывает программу в память и сообщает Windows: «Эй, в памяти лежит программа по адресу 0xABCDEF36C0 или что-то в этом роде. Пожалуйста, внедрите эту программу в себя, когда разблокируете диск и действительно пройдете процесс безопасной загрузки».

ДУГ. Что возможно могло пойти не так? [СМЕХ]

УТКА. Что ж, чтобы быть честным с Microsoft, в ее собственных рекомендациях говорится следующее:

Основная цель WPBT — позволить критически важному программному обеспечению сохраняться, даже если операционная система была изменена или переустановлена без изменений. Одним из вариантов использования является включение программного обеспечения для защиты от кражи, которое необходимо для сохранения в случае кражи, форматирования или переустановки устройства.

Таким образом, вы как бы видите, откуда они исходят, но затем они замечают, что:

Поскольку эта функция обеспечивает возможность постоянного выполнения системного программного обеспечения в контексте Windows, очень важно, чтобы эти решения были максимально безопасными…

(Это не жирный шрифт, я говорю так, как будто он выделен жирным шрифтом.)

…и не подвергайте пользователей Windows риску эксплуатации. В частности, эти решения не должны включать вредоносные программы, т. е. вредоносные программы или нежелательные программы, установленные без надлежащего согласия пользователя.

И согласие в данном случае, как сказал наш комментатор, в том, что есть вариант прошивки, вариант биоса на материнских платах Gigabyte.

И если вы достаточно долго копаетесь в вариантах, вы должны найти это; это называется Центр приложений: загрузка и установка.

Если вы отключите эту опцию, вы сможете решить, хотите ли вы установить эту штуку, а затем вы можете обновить ее самостоятельно, если хотите.

ДУГ. Итак, большой вопрос здесь…

… это действительно бэкдор?

УТКА. Мое личное мнение состоит в том, что слово «бэкдор» на самом деле должно быть зарезервировано для очень определенного класса ИТ-махинаций, а именно, более гнусного поведения в области кибербезопасности.

Такие вещи, как: преднамеренное ослабление алгоритмов шифрования, чтобы их могли взломать знающие люди; преднамеренное создание скрытых паролей, чтобы люди могли войти в систему, даже если вы измените свой пароль; и открытие недокументированных путей для управления и контроля.

Хотя вы можете не осознавать, что этот путь командования и управления APP Center существовал, он не совсем недокументирован.

И прямо в BIOS есть опция, позволяющая включать и выключать его.

Зайдите на сайт Gigabyte, на их новостной сайт, и вы узнаете о последней версии.

ДУГ. Я хочу поблагодарить этого анонимного комментатора.

Это была очень полезная информация, которая помогла завершить историю.

УТКА. В самом деле!

ДУГ. И я хочу напомнить всем: если у вас есть интересная история, комментарий или вопрос, который вы хотели бы отправить, мы будем рады прочитать его в подкасте.

Вы можете написать на почту tip@sophos.com, прокомментировать любую из наших статей или связаться с нами в социальных сетях: @nakedsecurity.

Это наше шоу на сегодня; большое спасибо, что выслушали.

Для Пола Даклина я Дуг Аамот, напоминаю вам до следующего раза…

ОБА. Оставайтесь в безопасности!

[МУЗЫКАЛЬНЫЙ МОДЕМ]

- SEO-контент и PR-распределение. Получите усиление сегодня.

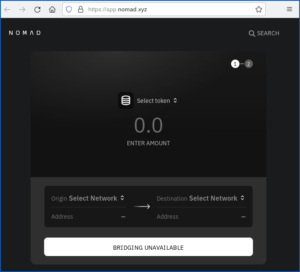

- ЭВМ Финанс. Единый интерфейс для децентрализованных финансов. Доступ здесь.

- Квантум Медиа Групп. ИК/PR усиление. Доступ здесь.

- ПлатонАйСтрим. Анализ данных Web3. Расширение знаний. Доступ здесь.

- Источник: https://nakedsecurity.sophos.com/2023/06/08/s3-ep138-i-like-to-moveit-moveit/

- :имеет

- :является

- :нет

- :куда

- ][п

- $UP

- 12

- 2016

- 31

- 7

- a

- способность

- в состоянии

- О нас

- об этом

- выше

- абсолютно

- злоупотребление

- принятый

- доступ

- По

- Учетная запись

- Учетные записи

- на самом деле

- адрес

- адреса

- совет

- затрагивающий

- боящийся

- После

- снова

- тому назад

- алгоритмы

- Все

- утверждаемый

- позволять

- вдоль

- уже

- в порядке

- причислены

- am

- удивительный

- среди

- суммы

- an

- анализ

- и

- Anonymous

- Другой

- любой

- все

- откуда угодно

- приложение

- появляется

- Apple

- МЫ

- около

- гайд

- статьи

- художник

- AS

- At

- атаковать

- нападки

- аудио

- автор

- власть

- Автоматический

- доступен

- избегающий

- знать

- назад

- Back-конец

- задняя дверь

- Черные ходы

- Плохой

- Банка

- счет в банке

- Использование темпера с изогнутым основанием

- основанный

- основной

- в основном

- BE

- , так как:

- становиться

- было

- до

- поведения

- верить

- ниже

- Лучшая

- между

- берегись

- большой

- Немного

- Шантаж

- слепо

- Bluetooth

- доска

- Бобби

- купил

- Коробка

- нарушение

- Ломать

- Сломанный

- браузер

- браузеры

- Ошибка

- Строительство

- построенный

- бизнес

- но

- by

- CA

- призывают

- под названием

- Объявления

- CAN

- Карты

- мультфильм

- случаев

- Центр

- конечно

- сертификат

- Центр сертификации

- цепь

- изменение

- менялась

- изменения

- персонаж

- символы

- проверка

- Проверки

- выбор

- выбранный

- Chrome

- хром

- утверждать

- заявив,

- класс

- Закрыть

- облако

- код

- COM

- как

- выходит

- приход

- комментарий

- Общий

- Связь

- Компании

- Компания

- сложный

- скомпрометированы

- компьютер

- компьютеры

- Условия

- спутанный

- замешательство

- подключенный

- согласие

- контекст

- управление

- Тело

- Корпоративное

- КОРПОРАЦИЯ

- может

- "Курс"

- чехол для варгана

- создали

- критической

- культур

- Порез

- Информационная безопасность

- танец

- данным

- Данные нарушения

- База данных

- базы данных

- Время

- день

- Дней

- сделка

- решать

- решенный

- По умолчанию

- определенно

- Кафедра

- подробнее

- обнаружение

- развитый

- устройство

- DID

- различный

- КОПАТЬ

- Интернет

- цифровой сертификат

- непосредственно

- исчезать

- Дисплей

- do

- приносит

- не

- дело

- сделанный

- Dont

- двойной

- вниз

- скачать

- загрузок

- управлять

- Падение

- дублированный

- в течение

- e

- Рано

- земля

- легко

- легко

- Edge

- или

- сотрудников

- включить

- зашифрованный

- шифрование

- конец

- Двигатель

- Двигатели

- достаточно

- вошел

- ошибка

- по существу

- и т.д

- Даже

- НИКОГДА

- все члены

- , поскольку большинство сенаторов

- точно,

- пример

- выполнять

- Выполняет

- проведение

- выполнение

- существует

- ожидать

- опыта

- Объяснять

- объяснены

- Эксплуатировать

- использует

- Глаза

- факт

- ярмарка

- достаточно

- знаменитый

- вентилятор

- избранное

- Особенность

- несколько

- Файл

- Файлы

- Найдите

- обнаружение

- Во-первых,

- фиксированный

- Флаги

- после

- Что касается

- форма

- формы

- найденный

- друг

- от

- передний

- Внешний интерфейс

- полный

- Функции

- будущее

- шайка

- Банды

- получить

- Go

- идет

- будет

- ушел

- хорошо

- Google Chrome

- предоставленный

- большой

- большой

- методические рекомендации

- взломанa

- было

- удобный

- произошло

- Жесткий

- вред

- Есть

- имеющий

- he

- слышать

- помощь

- помог

- полезный

- здесь

- Скрытый

- его

- его

- Удар

- Главная

- Вилла / Бунгало

- Как

- How To

- Однако

- HTTP

- HTTPS

- Сотни

- охота

- i

- БОЛЬНОЙ

- Личность

- if

- картина

- in

- включают

- включает в себя

- В том числе

- указанный

- индикаторы

- позорный

- информация

- инициировать

- вводить

- затраты

- устанавливать

- установлен

- инструкции

- страхование

- взаимодействовать

- взаимодействующий

- интересный

- Интерфейс

- в нашей внутренней среде,

- в

- вовлеченный

- IT

- ЕГО

- саму трезвость

- JavaScript

- июнь

- всего

- Сохранить

- хранение

- хранится

- Вид

- Знать

- знание

- известный

- большой

- Фамилия

- новее

- последний

- Лиды

- УЧИТЬСЯ

- наименее

- Юр. Информация

- позволять

- Lets

- уровень

- такое как

- нравится

- Список

- Listening

- мало

- журнал

- каротаж

- Длинное

- посмотреть

- смотрел

- искать

- ВЗГЛЯДЫ

- потерянный

- любят

- сделанный

- сделать

- ДЕЛАЕТ

- вредоносных программ

- многих

- отметка

- мастер

- Май..

- MDR

- означает

- означает,

- механизмы

- Память

- Майкл

- Microsoft

- Microsoft Edge

- Microsoft Windows,

- может быть

- против

- мята

- ошибка

- изменять

- мама

- момент

- деньги

- Месяц

- БОЛЕЕ

- самых

- двигаться

- много

- Музыка

- музыкальный

- должен

- my

- Голая Безопасность

- Голый Подкаст Безопасности

- имя

- Названный

- а именно

- национальный

- Возле

- Необходимость

- сеть

- сеть

- никогда

- Новые

- вновь

- Новости

- следующий

- нет

- нормально

- Уведомление..

- печально известный

- сейчас

- номер

- номера

- многочисленный

- of

- от

- .

- oh

- Старый

- on

- ONE

- онлайн

- только

- открытие

- операционный

- операционная система

- Обзор

- Опция

- Опции

- or

- организовал

- Организации

- первоначально

- Другое

- в противном случае

- наши

- внешний

- за

- собственный

- Владельцы

- страница

- часть

- особый

- pass

- Пароль

- пароли

- Патчи

- Заделка

- патент

- Пол

- платить

- Заработная плата

- пенсия

- Люди

- народный

- возможно

- период

- настойчиво

- Лично

- Телефон

- Часть

- одноцветный

- план

- Платформа

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- игрок

- пожалуйста

- Подкаст

- Подкасты

- возможности,

- возможно

- Блог

- первичный

- вероятно

- Проблема

- процесс

- Процессы

- процессор

- FitPartner™

- Программист

- Программы

- Прогресс

- обещанный

- протокол

- обеспечивать

- Недвижимости

- приводит

- импульс

- цель

- положил

- вопрос

- быстро

- цену

- вымогателей

- скорее

- Читать

- на самом деле

- недавно

- признанное

- зарегистрированный

- полагаться

- помнить

- Отчеты

- обязательный

- зарезервированный

- возвращают

- обратный

- правую

- РОБЕРТ

- год

- Новости

- Run

- Бег

- Сказал

- сообщили

- поговорка

- говорит

- Школа

- Поиск

- Secret

- безопасный

- безопасность

- посмотреть

- казаться

- кажется

- видел

- Отправить

- отправка

- послать

- Последовательность

- служить

- обслуживание

- набор

- настройки

- общие

- разделение

- она

- Короткое

- должен

- показывать

- подпись

- подписанный

- Признаки

- просто

- просто

- с

- одинарной

- сайте

- шестой

- стащить

- So

- Соцсети

- Software

- Решения

- некоторые

- Кто-то

- удалось

- его

- Звук

- Soundcloud

- Space

- Говоря

- особый

- конкретный

- говорят

- Spotify

- Персонал

- стандарт

- стоит

- Начало

- заявление

- оставаться

- Шаг

- По-прежнему

- украли

- хранить

- Истории

- История

- Структура

- Студенты

- отправить

- такие

- предлагать

- поставляется

- поставка

- цепочками поставок

- Поддержанный

- предполагаемый

- удивительный

- переживший

- синтаксис

- система

- ТАБЛИЦЫ

- взять

- Говорить

- говорить

- целевое

- налог

- команда

- технологии

- Технологии

- сказать

- говорит

- тестXNUMX

- чем

- спасибо

- Спасибо

- который

- Ассоциация

- Великобритании

- кража

- их

- Их

- тогда

- Там.

- Эти

- они

- задача

- вещи

- think

- В третьих

- этой

- те

- хоть?

- тысячи

- угроза

- три

- Через

- время

- раз

- в

- сегодня

- вместе

- приняли

- инструментом

- трек

- перевод

- лечить

- вызвать

- беда

- Доверие

- стараться

- ОЧЕРЕДЬ

- два

- напишите

- ui

- Uk

- непокрытый

- Неожиданный

- К сожалению

- созданного

- до

- нежелательный

- Обновление ПО

- обновление

- Updates

- URL

- us

- использование

- прецедент

- используемый

- Информация о пользователе

- пользователей

- подтверждено

- проверка

- проверено

- версия

- очень

- посетитель

- хотеть

- стремятся

- законопроект

- Путь..

- we

- Web

- веб-сервер

- Web-Based

- Вебсайт

- неделя

- Недели

- добро пожаловать

- ЧТО Ж

- были

- Что

- любой

- когда

- будь то

- , которые

- КТО

- зачем

- широко

- Дикий

- будете

- окна

- без

- Word

- Работа

- работавший

- работает

- беспокоиться

- хуже

- бы

- письменный

- Неправильно

- год

- лет

- Да

- Ты

- ВАШЕ

- себя

- зефирнет

![S3 Ep95: утечка Slack, натиск Github и постквантовая криптография [аудио + текст] S3, серия 95: слабая утечка, атака Github и постквантовая криптография [Аудио + текст] PlatoBlockchain Data Intelligence. Вертикальный поиск. Ай.](https://platoblockchain.com/wp-content/uploads/2022/08/schroe-1200-300x157.png)

![S3 Ep96: Zoom 0-day, утечка AEPIC, награда Conti, медицинская безопасность [аудио + текст] S3, серия 96: Zoom 0-день, утечка AEPIC, награда Conti, безопасность здравоохранения [Аудио + текст] PlatoBlockchain Data Intelligence. Вертикальный поиск. Ай.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)