ТЕПЕРЬ СЛУШАЙ

Нажмите и перетащите звуковые волны ниже, чтобы перейти к любой точке. Вы также можете слушать прямо на Саундклауд.

С Дугом Аамотом и Полом Даклином.

Интро и аутро музыка Эдит Мадж.

Вы можете слушать нас на Soundcloud, Подкасты Apple, Подкасты Google, Spotify, Брошюровщик и везде, где есть хорошие подкасты. Или просто скинь URL нашего RSS-канала в свой любимый подкэтчер.

ПРОЧИТАЙТЕ СТЕНОКРИФИК

ДУГ. Мошенничество в Facebook, Log4Shell навсегда и советы для кибербезопасного лета.

Все это и многое другое в подкасте Naked Security.

[МУЗЫКАЛЬНЫЙ МОДЕМ]

Добро пожаловать в подкаст, все.

Я Дуг Аамот, и со мной, как всегда, Пол Даклин.

Как дела, Пол?

УТКА. Я супер-пупер, Дуглас.

Здесь, в Англии, начинает немного остывать.

ДУГ. Да.

УТКА. Я думаю, что выбрал неправильный день, чтобы покататься на великом загородном велосипеде.

Это была такая хорошая идея, когда я решил: «Я знаю, я проеду хорошую долгую поездку, а потом я просто сяду на поезд домой, так что у меня будет достаточно времени для подкаста».

А когда я добрался туда, из-за сильной жары поезда ходили только раз в два часа, и я только что пропустил один.

Так что мне пришлось ехать обратно… и я успел как раз вовремя.

ДУГ. Хорошо, вот так… у нас с тобой лето в самом разгаре, и у нас есть несколько советов на лето, которые появятся позже в шоу.

Но сначала я хотел бы поговорить о Эта неделя в истории технологий.

На этой неделе, в 1968 году, Корпорация Intel была создана Гордоном Муром (он из Закона Мура) и Робертом Нойсом.

Нойс считается пионером интегральной схемы или микрочипа.

Первым микропроцессором Intel был 4004, который использовался для калькуляторов.

И, а Интересный факт, название Intel является гибридом INTegrated ELectronics.

Так что… эта компания оказалась неплохой.

УТКА. Да!

Я думаю, если честно, может быть, вы бы сказали «со-первопроходец»?

ДУГ. Да. У меня был «Пионер».

УТКА. Джек Килби из Texas Instruments, по-моему, придумал первую интегральную схему, но она по-прежнему требовала, чтобы части схемы были соединены вместе.

И Нойс решил проблему, как запечь их все в кремнии.

На самом деле я присутствовал на выступлении Джека Килберна, когда был новоиспеченным ученым-компьютерщиком.

Абсолютно увлекательно — исследование 1950-х годов в Америке!

И, конечно же, Килби лихо получил Нобелевскую премию, кажется, в 2000 году.

А вот Роберт Нойс, я уверен, был бы совместным лауреатом, но он к тому времени уже умер, а Нобелевскую премию посмертно не получишь.

Итак, Нойс так и не получил Нобелевской премии, а Джек Сент-Клер Килби получил.

ДУГ. Ну, это было давно…

…и, возможно, еще долго мы будем говорить о Log4Shell…

УТКА. О, дорогой, да.

ДУГ. Даже несмотря на то, что если есть решение для этого, США выступили и заявили, что могут пройти десятилетия, прежде чем это произойдет. фактически исправлено.

УТКА. Давайте будем честными… они сказали: «Возможно, десять лет или дольше».

Это тело называется Наблюдательный совет по кибербезопасностиCSRB (часть Министерства внутренней безопасности), которая была сформирована ранее в этом году.

Я не знаю, был ли он создан специально из-за Log4Shell или просто из-за того, что проблемы с исходным кодом цепочки поставок стали большой проблемой.

И почти через восемь месяцев после того, как Log4Shell появился, они подготовили этот отчет на 42 страницах… одно только резюме заняло почти 3 страницы.

И когда я впервые взглянул на это, я подумал: «О, вот оно».

Некоторым государственным служащим сказали: «Да ладно, где ваш отчет? Вы комиссия по обзору. Опубликуй или погибни!»

На самом деле, несмотря на то, что части этого действительно тяжелы, я думаю, вам следует прочитать это.

Они добавили кое-что о том, что как поставщик программного обеспечения, как создатель программного обеспечения, как компания, которая предоставляет программные решения другим людям, на самом деле не так уж сложно сделать так, чтобы с вами было легко связаться, чтобы люди могли сообщить вам, когда что-то будет. вы упустили из виду.

Например, «В вашем коде все еще есть версия Log4J, которую вы при всем желании не заметили и не исправили».

Почему вы не хотите, чтобы кто-то, кто пытается вам помочь, мог легко найти вас и связаться с вами?

ДУГ. И они говорят что-то вроде… это первый пример, но он хорош для всех, особенно для малых предприятий, которые не подумали об этом: разработайте инвентарь активов и приложений, чтобы вы знали, что и где у вас работает.

УТКА. Они прямо не угрожают и не заявляют об этом, потому что эти государственные служащие не должны принимать законы (это зависит от законодательной власти)… но я думаю, что они говорят: «Развить эту способность, потому что, если вы не , или вас это не беспокоит, или вы не можете понять, как это сделать, или вы думаете, что ваши клиенты не заметят, в конце концов вы можете обнаружить, что у вас практически нет выбора!»

Особенно, если вы хотите продавать товары федеральному правительству! [СМЕХ]

ДУГ. Да, и мы уже говорили об этом раньше… еще одна вещь, о которой некоторые компании, возможно, еще не подумали, но которую важно иметь: программа реагирования на уязвимости.

Что произойдет, если у вас есть уязвимость?

Какие шаги вы предпринимаете?

Каков план игры, которому вы следуете, чтобы решить эти проблемы?

УТКА. Да, именно это я и имел в виду ранее.

Простая часть этого заключается в том, что вам просто нужен простой способ, чтобы кто-то мог узнать, куда они отправляют отчеты в вашей организации… и затем вам нужно взять на себя обязательство внутри компании, что, когда вы получаете отчеты, вы действительно будете действовать. на них.

Как я уже сказал, просто представьте, что у вас есть большой инструментарий Java, который вы продаете, большое приложение с множеством компонентов, и в одной из серверных систем есть эта большая вещь Java.

И представьте, что там все еще есть уязвимый Log4J .JAR файл, который вы пропустили.

Почему бы вам не захотеть, чтобы человек, обнаруживший это, мог быстро и легко рассказать вам об этом, даже с помощью простого электронного письма?

Сколько раз вы заходите в Твиттер и видите, как известные исследователи кибербезопасности говорят: «Эй, кто-нибудь знает, как связаться с XYZ Corp?»

Разве у нас не было случая на подкасте с парнем, который в конце концов… Я думаю, он пошел на TikTok или что-то в этом роде [СМЕХ], потому что он не смог узнать как связаться с этой компанией.

И он снял видео со словами: «Эй, ребята, я знаю, что вам нравятся ваши видео в социальных сетях, я просто пытаюсь рассказать вам об этой ошибке».

И в конце концов они это заметили.

Если бы он только мог зайти, например, на сайт вашей компании DOT com SLASH security DOT txt и найти адрес электронной почты!

«Именно здесь мы бы предпочли, чтобы вы связались с нами. Или мы проводим вознаграждение за обнаружение ошибок через эту программу… вот как вы можете в ней зарегистрироваться. Если хочешь, чтобы тебе платили».

Это не так сложно!

И это означает, что кто-то, кто хочет сообщить вам, что у вас есть ошибка, которую вы, возможно, думали, что исправили, может сказать вам.

ДУГ. Мне очень нравится спешивание в этой статье!

Вы пишете и передаете Джону Ф. Кеннеди, говоря [ГОЛОС КЕННЕДИ] «Не спрашивайте, что другие могут сделать для вас, но подумайте о том, что вы можете сделать для себя, потому что любые улучшения, которые вы сделаете, почти наверняка принесут пользу и всем остальным. ”

Хорошо, это есть на сайте, если вы хотите прочитать об этом… это необходимо прочитать, если вы находитесь в каком-либо положении, когда вам приходится иметь дело с одной из этих вещей.

Это хорошее чтение… по крайней мере, прочитать трехстраничное резюме, если не 42-страничный отчет.

УТКА. Да, это длинно, но я нашел это удивительно продуманным, и я был очень приятно удивлен.

И я подумал, что если это прочитают люди, и случайные люди примут близко к сердцу случайную одну десятую…

…мы вместе должны быть в лучшем месте.

ДУГ. Ладно, двигаемся дальше.

Это сезон летних отпусков, и это часто означает, что вы берете с собой свои гаджеты.

У нас есть немного советы для удовольствия ваши летние каникулы без, эээ, «не удовольствия» от них.

УТКА. «Сколько гаджетов мы должны взять? [ДРАМАТИЧЕСКИЙ] Собери их всех!»

К сожалению, чем больше вы берете, тем больше ваш риск, грубо говоря.

ДУГ. Ваш первый совет здесь: вы упаковываете все свои гаджеты… должны ли вы сделать резервную копию перед тем, как отправиться в путь?

Предполагаемый ответ: «Да!»

УТКА. Думаю, это довольно очевидно.

Все знают, что нужно сделать резервную копию, но откладывают.

Так что я подумал, что это шанс изложить нашу маленькую максиму или трюизм: «Единственная резервная копия, о которой вы когда-либо пожалеете, это та, которую вы не сделали».

И еще одна вещь, связанная с тем, чтобы убедиться, что вы сделали резервную копию устройства — будь то в облачной учетной записи, из которой вы затем выходите, или на съемном диске, который вы зашифровали и положили куда-нибудь в шкаф — это означает, что вы может удалить ваш цифровой след на устройстве.

Мы доберемся до того, почему это может быть хорошей идеей … просто чтобы у вас не было с собой всей вашей цифровой жизни и истории.

Дело в том, что, имея хорошую резервную копию, а затем прореживая то, что у вас на самом деле есть на телефоне, вы меньше ошибетесь, если вы его потеряете; если оно будет конфисковано; если сотрудники иммиграционной службы захотят на это взглянуть; что бы это ни было.

ДУГ. И, что в некоторой степени связано с перемещением, вы можете потерять свой ноутбук или мобильный телефон… поэтому вам следует зашифровать эти устройства.

УТКА. Да.

Сейчас большинство устройств зашифрованы по умолчанию.

Это, безусловно, верно для Android; это, безусловно, верно для iOS; и я думаю, что когда вы получаете ноутбуки с Windows в эти дни, BitLocker там.

Я не пользователь Windows, поэтому я не уверен… но, конечно, даже если у вас есть Windows Home Edition (что досадно, и я надеюсь, что это изменится в будущем, досадно не позволяет вам использовать BitLocker на съемных дисках) … это позволяет вам использовать BitLocker на вашем жестком диске.

Почему нет?

Потому что это означает, что если вы его потеряете, или его конфискуют, или ваш ноутбук или телефон украдут, это не просто случай, когда мошенник открывает ваш ноутбук, отключает жесткий диск, подключает его к другому компьютеру и считывает все с него. , Просто так.

Почему бы не принять меры предосторожности?

И, конечно же, на телефоне, как правило, из-за того, что он предварительно зашифрован, ключи шифрования предварительно генерируются и защищаются вашим кодом блокировки.

Не говорите: «Ну, я буду в дороге, я могу быть под давлением, мне это может понадобиться в спешке… Я просто воспользуюсь 1234 or 0000 на время отпуска».

Не делай этого!

Код блокировки на вашем телефоне — это то, что управляет фактическими ключами полного шифрования и дешифрования данных на телефоне.

Так что выбирайте длинный код блокировки… Я рекомендую десять цифр или больше.

Установите его и попрактикуйтесь в использовании дома в течение нескольких дней, в течение недели перед отъездом, пока это не станет вашей второй натурой.

Не просто уходи, 1234 достаточно хорош, или «О, у меня будет длинный код блокировки… Я пойду 0000 0000, это *восемь* символов, никому и в голову не придет!»

ДУГ. Хорошо, и это действительно интересно: у вас есть несколько советов о людях, пересекающих национальные границы.

УТКА. Да, в наши дни это стало проблемой.

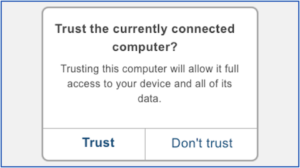

Потому что многие страны — я думаю, среди них США и Великобритания, но они ни в коем случае не единственные — могут сказать: «Послушайте, мы хотим взглянуть на ваше устройство. Не могли бы вы открыть его, пожалуйста?

А Вы говорите: «Нет, конечно! Это личное! Вы не имеете права делать это!»

Ну, может и есть, а может и нет... Вы еще не в стране.

Это «Моя кухня, мои правила», поэтому они могут сказать: «Хорошо, хорошо, *вы* имеете полное право отказаться… но тогда *мы* собираемся отказать вам в приеме. Подождите здесь, в зале прибытия, пока мы не сможем перевести вас в зал вылета, чтобы сесть на следующий рейс домой!»

По сути, не *беспокоитесь* о том, что произойдет, например, «меня могут заставить раскрыть данные на границе».

*Посмотрите*, каковы условия въезда… правила конфиденциальности и слежки в стране, в которую вы направляетесь.

И если они вам искренне не нравятся, то не ходите туда! Найдите другое место, куда можно пойти.

Или просто въехать в страну, сказать правду и уменьшить свой цифровой след.

Как мы уже говорили о резервной копии… чем меньше «цифровой жизни» вы носите с собой, тем меньше вероятность того, что что-то пойдет не так, и тем меньше вероятность, что вы ее потеряете.

Итак, «Будьте готовы», вот что я говорю.

ДУГ. Хорошо, и это хороший вопрос: общедоступный Wi-Fi, это безопасно или небезопасно?

Это зависит, я думаю?

УТКА. Да.

Многие говорят: «Боже мой, если вы пользуетесь общедоступным Wi-Fi, вы обречены!»

Конечно, мы все годами пользуемся общедоступным Wi-Fi.

Я не знаю никого, кто на самом деле перестал использовать его из-за страха быть взломанным, но я знаю, что люди говорят: «Ну, я знаю, каковы риски. Этот маршрутизатор мог принадлежать кому угодно. На нем могут быть мошенники; у него мог быть недобросовестный оператор кофейни; или это может быть просто кто-то, кто был здесь в отпуске в прошлом месяце, потому что они думали, что это ужасно смешно, и это утечка данных, потому что «ха-ха-ха».

Но если вы используете приложения со сквозным шифрованием и если вы используете сайты с протоколом HTTPS, то есть они имеют сквозное шифрование между вашим устройством и другим концом, то существуют значительные ограничения для что может показать даже полностью взломанный роутер.

Потому что любое вредоносное ПО, внедренное предыдущим посетителем, будет внедрено на *маршрутизатор*, а не на *ваше устройство*.

ДУГ. Хорошо, далее… то, что я считаю компьютерной версией редко чистящихся общественных туалетов.

Должен ли я использовать компьютеры-киоски в аэропортах или отелях?

Кибербезопасность в стороне… просто количество людей, которые брали в руки эту грязную, грязную клавиатуру и мышь!

УТКА. В точку.

Итак, это обратная сторона вопроса «Должен ли я использовать общедоступный Wi-Fi?»

Должен ли я использовать ПК Kkiosk, скажем, в гостинице или в аэропорту?

Большая разница между взломанным маршрутизатором Wi-Fi и взломанным компьютером в киоске заключается в том, что если ваш трафик зашифровывается через взломанный маршрутизатор, существует предел того, насколько он может шпионить за вами.

Но если ваш трафик исходит от взломанного или скомпрометированного компьютера киоска, то, по сути, с точки зрения кибербезопасности *игра окончена на 100%*.

Другими словами, этот ПК-киоск может иметь неограниченный доступ ко *всем данным, которые вы отправляете и получаете в Интернете* до того, как они будут зашифрованы (и после того, как данные, которые вы получите обратно, будут расшифрованы).

Таким образом, шифрование становится по существу неактуальным.

*Каждое нажатие клавиши*… вы должны предполагать, что оно отслеживается.

*Каждый раз, когда что-то появляется на экране*… вы должны предполагать, что кто-то может сделать снимок экрана.

*Все, что вы распечатываете*… вы должны предположить, что в каком-то скрытом файле есть копия.

Поэтому мой совет: относитесь к этим киосковым ПК как к неизбежному злу и используйте их только в случае крайней необходимости.

ДУГ. Да, в прошлые выходные я был в отеле, где был компьютерный киоск, и любопытство взяло верх надо мной.

Я подошел… на нем была Windows 10, и на него можно было установить что угодно.

Он не был заблокирован, и кто бы ни использовал его раньше, он не вышел из Facebook!

И это сетевой отель, который должен был знать лучше… но это была просто широко открытая система, из которой никто не выходил; потенциальная выгребная яма киберпреступности, ожидающая своего часа.

УТКА. Итак, вы можете просто подключить USB-накопитель и затем «Установить кейлоггер»?

ДУГ. Да!

УТКА. «Установить сетевой сниффер».

ДУГ. Ага!

УТКА. «Установить руткит».

ДУГ. Да!

УТКА. «Поместите пылающие черепа на обои».

ДУГ. Нет, спасибо!

На следующий вопрос нет хорошего ответа…

Как насчет шпионских камер, гостиничных номеров и Airbnbs?

Их сложно найти.

УТКА. Да, я вставил это, потому что нам регулярно задают этот вопрос.

Мы писали о трех разных экземплярах незадекларированных шпионских камер. (Это своего рода тавтология, не так ли?)

Один из них был в общежитии для сельскохозяйственных работ в Австралии, куда этот парень приглашал людей с гостевой визой, которым разрешено работать на ферме, говоря: «Я дам вам место для проживания».

Оказалось, что он был Подглядывающим Томом.

Один был в доме Airbnb в Ирландии.

Это была семья, которая проделала весь путь из Новой Зеландии, поэтому они не могли просто сесть в машину и поехать домой, сдаться!

А другой был настоящим отелем в Южной Корее… это было действительно жутко.

Я не думаю, что это была сеть, которая владела отелем, это были какие-то коррумпированные сотрудники или что-то в этом роде.

Они ставили шпионские камеры в комнатах, и я не шучу, Дуг… они фактически продавали, в основном, плату за просмотр.

Я имею в виду, насколько это жутко?

Хорошая новость в том, что в двух из этих случаев преступников действительно арестовали и предъявили обвинения, так что для них это плохо кончилось, что совершенно правильно.

Проблема в том, что… если вы читали историю Airbnb (у нас есть ссылка на Naked Security), то парень, который останавливался там со своей семьей, на самом деле был IT-специалистом, экспертом по кибербезопасности.

И он заметил, что в одной из комнат (видимо, вы должны заявить, есть ли камеры в Airbnb) было две дымовые извещатели.

Когда вы видите две дымовые извещатели? Вам нужен только один.

И вот он начал смотреть на одну из них, и она была похожа на дымовую пожарную сигнализацию.

Другой, ну, маленькая дырочка с мигающим светодиодом не мигала.

И когда он заглянул внутрь, он подумал: «Это выглядит подозрительно похоже на линзу за камеру!»

А на самом деле это была шпионская камера, замаскированная под дымовую сигнализацию.

Владелец подключил его к обычному Wi-Fi, поэтому он смог найти его, просканировав сеть… используя такой инструмент, как Nmap или что-то в этом роде.

Он нашел это устройство, и когда он пропинговал его, по сетевой сигнатуре было совершенно очевидно, что это на самом деле веб-камера, хотя веб-камера спрятана в датчике дыма.

Так что ему повезло.

Мы написали статью о том, что он нашел, связав и объяснив то, о чем он писал в блоге в то время.

Это было еще в 2019 году, так что это три года назад, так что с тех пор технологии, вероятно, даже немного продвинулись.

Так или иначе, он зашел в интернет, чтобы посмотреть: «Каковы мои шансы найти камеры в следующих местах, где я остановлюсь?»

И он наткнулся на шпионскую камеру — я полагаю, что качество изображения будет довольно ужасным, но это все еще *рабочая цифровая шпионская камера*…. не беспроводной, вы должны подключить его - встроенный *в винт с крестообразным шлицем*, Даг!

ДУГ. Удивительно.

УТКА. Буквально тип винта, который вы найдете в крышке выключателя света, скажем, такого размера винта.

Или винт, который вы найдете на крышке розетки… винт с крестообразным шлицем обычного скромного размера.

ДУГ. Я ищу их на Amazon прямо сейчас!

«Пинхол-винтовая камера» за 20 долларов.

УТКА. Если он не подключен обратно к той же сети или подключен к устройству, которое просто записывает на SD-карту, его будет очень сложно найти!

Итак, к сожалению, ответ на этот вопрос… причина, по которой я не написал шестой вопрос как «Как мне найти шпионские камеры в комнатах, в которых я останавливался?»

Ответ заключается в том, что вы можете попробовать, но, к сожалению, все дело в том, что «Отсутствие доказательств не является доказательством отсутствия».

К сожалению, у нас нет совета, который бы говорил: «Вы можете купить небольшую штуковину размером с мобильный телефон. Вы нажимаете кнопку, и она издает звуковой сигнал, если в комнате есть шпионская камера».

ДУГ. ХОРОШО. Наш последний совет для тех из вас, кто не может удержаться: «Я уезжаю в отпуск, но что, если я хочу взять с собой свой рабочий ноутбук?»

УТКА. Я не могу на это ответить.

Вы не можете на это ответить.

Это не твой ноутбук, это рабочий ноутбук.

Итак, простой ответ: «Спросите!»

А если они скажут: «Куда ты идешь?», а ты назовешь страну, а они скажут: «Нет»…

…тогда все, ты не можешь взять его с собой.

Можно просто сказать: «Отлично, можно я оставлю это здесь? Можешь запереть его в ИТ-шкафу, пока я не вернусь?

Если вы пойдете и спросите у ИТ-специалиста: «Я еду в страну X. Если бы я взял с собой свой рабочий ноутбук, у вас есть какие-то особые рекомендации?»…

…послушайте их!

Потому что, если работа считает, что есть вещи, которые вы должны знать о конфиденциальности и слежке в месте, куда вы идете, эти вещи, вероятно, применимы к вашей домашней жизни.

ДУГ. Хорошо, это отличная статья… прочитайте остальную часть.

УТКА. Я так горжусь двумя джинглами, которые я закончил!

ДУГ. О да!

Мы слышали, «Если сомневаешься, не выдавай».

Но это новинка, которую вы придумали, которая мне очень нравится….

УТКА. «Если вся твоя жизнь в твоем телефоне/Почему бы не оставить его дома?»

ДУГ. Да, вот!

Ладно, в интересах экономии времени, у нас есть еще одна статья на сайте, которую я прошу вас прочитать. Это называется: Фейсбук Мошенники 2FA возвращаются, на этот раз всего за 21 минуту.

Это та же самая афера, которая раньше занимала 28 минут, поэтому они сократили эту аферу на семь минут.

И у нас есть вопрос читателя об этом посте.

Читатель Петр, в частности, пишет: — Ты действительно думаешь, что эти вещи случайны? Недавно я помог изменить контракт моего тестя на широкополосную связь с British Telecom, и в тот день, когда изменения были внесены, ему позвонили из British Telecom по фишинговому телефону. Очевидно, это могло произойти в любой день, но такие вещи заставляют задуматься о времени. Павел…"

УТКА. Да, у нас всегда есть люди, которые говорят: «Знаешь что? Я попался на одну из этих афер...»

Будь то страница в Facebook или авторское право в Instagram, или, как отец этого парня, связанные с телекоммуникациями… «Я получил аферу на следующее утро после того, как сделал что-то, что имело непосредственное отношение к тому, о чем афера. Наверняка это не совпадение?»

И я думаю, что большинство людей, комментируя Naked Security, понимают, что это афера, поэтому говорят: «Мошенники наверняка знали?»

Другими словами, должна быть какая-то внутренняя информация.

Обратной стороной этого являются люди, которые *не* понимают, что это афера, и не комментируют Naked Security, они говорят: «Ну, это не может быть совпадением, поэтому это должно быть подлинным!»

В большинстве случаев, по моему опыту, это абсолютно случайно, просто на основе объема.

Итак, дело в том, что в большинстве случаев я убежден, что эти аферы, которые вы получаете, являются совпадениями, и мошенники полагаются на тот факт, что эти совпадения легко «сфабриковать», когда вы можете отправить столько писем такому количеству. люди так легко.

И ты не пытаешься обмануть *всех*, ты просто пытаешься обмануть *кого-то*.

И Даг, если я смогу втиснуть его в конце: «Используйте менеджер паролей!»

Потому что тогда вы не сможете по ошибке ввести правильный пароль на неправильный сайт, и это очень помогает вам с этими мошенничествами, независимо от того, случайны они или нет.

ДУГ. Все отлично, как всегда!

Спасибо за комментарий, Петр.

Если у вас есть интересная история, комментарий или вопрос, который вы хотели бы отправить, мы будем рады прочитать его в подкасте.

Вы можете написать на почту tip@sophos.com, прокомментировать любую из наших статей или связаться с нами в социальных сетях: @nakedsecurity.

Это наше шоу на сегодня; большое спасибо, что выслушали.

Для Пола Даклина я Дуг Аамот, напоминаю вам, до следующего раза, чтобы…

ОБА. Оставайтесь в безопасности!

[МУЗЫКАЛЬНЫЙ МОДЕМ]

- блокчейн

- Coingenius

- кошельки с криптовалютами

- cryptoexchange

- информационная безопасность

- киберпреступники

- Информационная безопасность

- Департамент внутренней безопасности

- цифровые кошельки

- что его цель

- брандмауэр

- Kaspersky

- вредоносных программ

- Mcafee

- Голая Безопасность

- Голый Подкаст Безопасности

- НексБЛОК

- Платон

- Платон Ай

- Платон Интеллектуальные данные

- Платон игра

- ПлатонДанные

- платогейминг

- Подкаст

- Советы

- VPN

- безопасности веб-сайтов

- зефирнет

![S3 Ep92: Log4Shell4Ever, советы путешественникам и мошенничество [аудио + текст] S3 Ep92: Log4Shell4Ever, советы путешественникам и мошенничество [Аудио + текст] PlatoBlockchain Data Intelligence. Вертикальный поиск. Ай.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200.jpg)

![S3 Ep91: CodeRed, OpenSSL, ошибки Java и макросы Office [подкаст + стенограмма] S3 Ep91: CodeRed, OpenSSL, ошибки Java и макросы Office [Подкаст + стенограмма] PlatoBlockchain Data Intelligence. Вертикальный поиск. Ай.](https://platoblockchain.com/wp-content/uploads/2022/07/nsp-1200-300x157.png)

![S3 Ep102: Отличие фактов от вымысла в разрекламированных новостях о кибербезопасности [Аудио + стенограмма] S3 Ep102: Отделение фактов от вымысла в разрекламированных новостях о кибербезопасности [Аудио + стенограмма] PlatoBlockchain Data Intelligence. Вертикальный поиск. Ай.](https://platoblockchain.com/wp-content/uploads/2022/09/s3-ep102-cover-360x188.jpg)