В 3 году в сфере безопасности Web2023 произошли драматические изменения, продемонстрировавшие как повышение устойчивости, так и постоянные трудности. Кибератаки на сектор Web3 привели к более $ 1.7 млрд. по возмещению ущерба в 2023 году; Задокументировано 453 происшествия.. Разнообразие опасностей, возникающих в результате этих нападений, подчеркивает острую необходимость для сообщества Web3 поддерживать постоянную осведомленность. Команда экспертов в Salus, компания по обеспечению веб-безопасности, специализирующаяся на исследованиях, разработала этот обширный аналитический отчет.

Хаки: год разных моделей

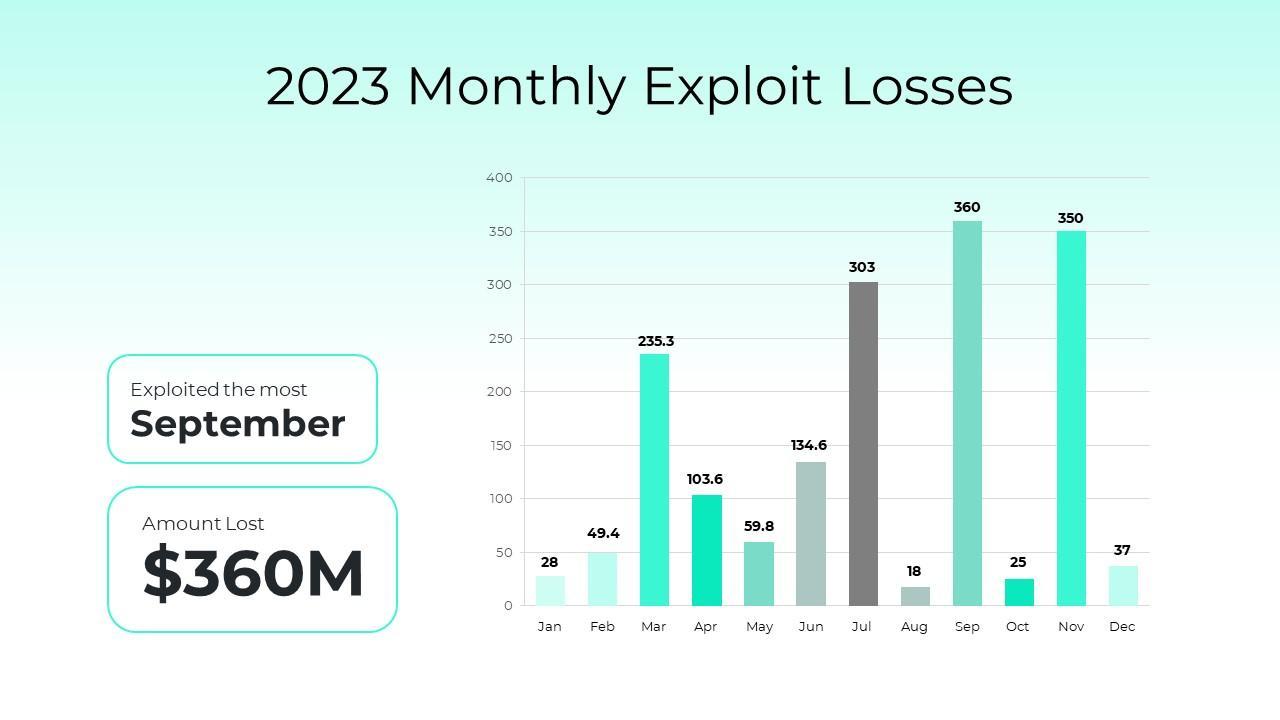

Несмотря на то, что общие потери значительно снизились в 2023 году, громкие эксплойты продолжали оказывать значительное влияние. Убыток в 200 миллионов долларов, понесенный Mixin Network в сентябре, вместе с убытками в 197 миллионов долларов, понесенными Euler Finance в марте, и потерями в 126.36 миллионов долларов, понесенными Multichain в июле, подчеркивают продолжающиеся опасности для мостов и Defi протоколы.

Более детальное изучение ежемесячных потерь показывает интересную закономерность. Хотя в сентябре, ноябре и июле были большие потери, в октябре и декабре наблюдался заметный спад, что позволяет предположить, что осведомленность о безопасности и внедрение надежных мер защиты становятся все более важными.

Снимок 2023 года уязвимостей безопасности Web3

Выход из мошенничества:

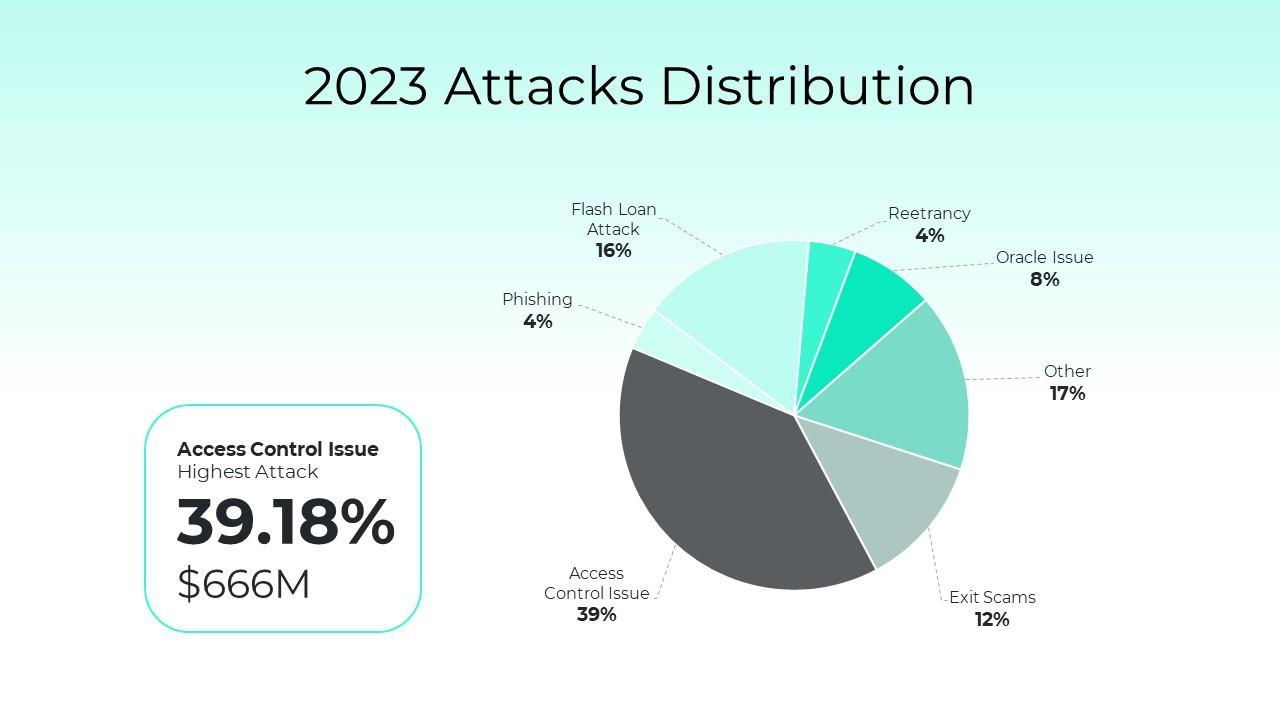

Из всех нападений мошенничество с выходом составило 12.24%, при этом 276 случаев привели к убытку в 208 миллионов долларов. Яркие примеры предприятий, которые обещали значительную прибыль, но внезапно исчезли вместе с деньгами инвесторов.

Меры безопасности:

1. Тщательное изучение проектов и команд, проверка их репутации и ранжирование проектов в соответствии с прозрачными оценками безопасности, предоставленными надежными компаниями.

2. Меняйте свой инвестиционный портфель и будьте осторожны при рассмотрении проектов, предлагающих неоправданно высокие доходы.

Проблемы с контролем доступа:

В 39.18% нападений были проблемы с контролем доступа, и 29 из этих нападений привели к значительным потерям в размере 666 миллионов долларов США. Яркие примеры включают уязвимости, которые использовались в Multichain, Poloniex и Atomic Wallet.

Меры безопасности:

Придерживайтесь принципа минимальных привилегий, используйте строгие процедуры аутентификации и авторизации и часто обновляйте права доступа. Кроме того, регулярно проводите обучение сотрудников по вопросам безопасности, особенно тех, у кого есть высокие привилегии, и создайте системы тщательного мониторинга для быстрого выявления и устранения любой подозрительной активности в приложениях и инфраструктуре.

Фишинг:

Случаи фишинга составили 3.98% всех атак, а 13 из них принесли убытки в размере 67.6 млн долларов. Злоумышленники использовали различные постоянно меняющиеся фишинговые стратегии, о чем свидетельствует атака AlphaPo со стороны Lazarus Group.

Меры безопасности:

В результате инициатив, которые недооценивают безопасность внешнего интерфейса, на арене Web3 увеличилось число атак на внешний интерфейс. Очень важно сделать Web3 тестирование на проникновение для обнаружения системных недостатков и уязвимостей, которыми могут воспользоваться хакеры. Сделайте обучение пользователей главным приоритетом, поощряйте использование многофакторной аутентификации (MFA) и аппаратных кошельков, а также используйте мониторинг домена и проверку электронной почты.

Атаки с использованием срочных кредитов:

16.12% нападений были атаками с использованием срочного кредита, при этом 37 случаев привели к убыткам в размере 274 миллионов долларов. Нападения на точные быстрые кредиты были начаты против Yearn Finance, KyberSwap и Euler Finance.

Меры безопасности:

Уменьшите опасности, связанные с срочными кредитами, установив такие ограничения, как сроки и минимальные суммы займов. Увеличивая расходы злоумышленников, взимание платы за использование срочных кредитов может послужить сдерживающим фактором для враждебных атак.

Реентерабельность:

4.35% атак были вызваны уязвимостями повторного входа, и 15 из этих атак привели к убыткам в размере 74 миллионов долларов США. Последствия крошечной ошибки, приводящей к большим потерям, были выявлены в результате проблемы Vyper и атаки Exactly Protocol.

Меры безопасности:

1. Строго следуйте модели «Проверка-Эффект-Взаимодействие». Прежде чем продолжить, убедитесь, что все соответствующие проверки и проверки выполнены. Вам следует вносить изменения в состояние и взаимодействовать с внешними объектами только после успешного завершения этих тестов.

2. Внедрите на практике комплексную защиту от повторного входа. Используйте ее для каждой функции в контракте, которая включает конфиденциальные процедуры.

Проблемы с Oracle:

7.88% атак были вызваны проблемами Oracle, и 7 из этих случаев привели к убыткам в размере 134 миллионов долларов. Взлом BonqDAO продемонстрировал, как изменять цены токенов, используя слабости оракула.

Меры безопасности:

1. Прогнозы цен не следует делать на рынках с низкой ликвидностью.

2. Определите, достаточна ли ликвидность токена, чтобы гарантировать интеграцию платформы, прежде чем думать о каких-либо конкретных ценовых планах оракула.

3. Включите средневзвешенную по времени цену (TWAP), чтобы повысить стоимость манипуляций для злоумышленника.

Дополнительные уязвимости

16.47% атак были совершены с использованием других уязвимостей, и 76 из этих атак привели к убыткам в размере 280 миллионов долларов. Множество уязвимостей Web2 и взлом базы данных Mixin продемонстрировали широкий спектр проблем безопасности, возникающих в домене Web3.

Топ-10 хаков 2023 года: краткий обзор

Десять крупнейших взломов 2023 года, на которые пришлось около 70% годового ущерба (около 1.2 миллиарда долларов), выявили общую слабость: проблемы контроля доступа, особенно те, которые связаны с кражей закрытых ключей. Большинство этих нарушений произошло во второй половине года; В ноябре произошло три серьезных нападения.

Примечательно, что Lazarus Group была замешана во многих нарушениях, которые привели к потере средств из-за взлома горячих кошельков. Среди протоколов, которые были использованы, были Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo и CoinEx.

Вывод:

К концу года общие потери 2023 года будут меньше, чем в 2022 году. Но концентрация ущерба в 10 крупнейших атаках подчеркивает, насколько важно иметь лучшую защиту. Из-за широкого спектра уязвимостей защита пространства Web3 требует многогранной стратегии.

Невозможно переоценить значение тщательного аудита и расширения знаний о тестировании на проникновение Web3, особенно с учетом новых методов проникновения, подобных тем, которые использовались при атаках Lazarus Group. Настоятельно рекомендуется, чтобы пользователи и заинтересованные стороны отдавали приоритет платформам и сервисам, которые отвечают как функциональным требованиям, так и самым высоким стандартам безопасности, чтобы проложить путь к безопасному будущему Web3.

Открыть чтобы увидеть прямой отчет команды экспертов Salus.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :является

- $UP

- 10

- 12

- 13

- 15%

- 2022

- 2023

- 26%

- 29

- 35%

- 36

- 7

- a

- О нас

- резко

- доступ

- По

- составили

- через

- деятельность

- дополнение

- адрес

- авансы

- против

- Все

- Несмотря на то, что

- среди

- an

- анализ

- и

- и инфраструктура

- любой

- Программы

- МЫ

- Арене

- около

- AS

- нападение

- оценки

- связанный

- At

- атомное

- атаковать

- нападки

- аудит

- Аутентификация

- разрешение

- в среднем

- осведомленность

- BE

- , так как:

- становление

- до

- Лучшая

- миллиард

- Заимствование

- изоферменты печени

- нарушение

- нарушения

- МОСТ

- мосты

- широкий

- принес

- бизнес

- но

- by

- вызванный

- осторожность

- изменения

- изменения

- зарядка

- Проверки

- Coinex

- Общий

- сообщество

- Компании

- Заполненная

- комплексный

- концентрации

- принимая во внимание

- постоянная

- постоянно

- продолжающийся

- контракт

- контроль

- Цена

- может

- критической

- кривая

- кибератаки

- повреждение

- Опасности

- База данных

- Декабрь

- Отклонить

- снизилась

- запросы

- убивают

- подробность

- Определять

- развитый

- Отличаясь

- затруднения

- do

- домен

- сделанный

- драматично

- Обучение

- поощрять

- конец

- выносливый

- заниматься

- достаточно

- лиц

- особенно

- существенный

- Эйлер Финанс

- Каждая

- точно,

- экспонирование

- Выход

- эксперту

- эксперты

- Эксплуатировать

- Эксплуатируемый

- использует

- обширный

- и, что лучший способ

- что его цель

- финансы

- Найдите

- результаты

- Flash

- флэш-кредиты

- недостаток

- недостатки

- внимание

- следовать

- Что касается

- функция

- функциональная

- средства

- будущее

- группы

- гарантия

- мотыга

- Хакеры

- взломы

- было

- произошло

- Аппаратные средства

- Аппаратные кошельки

- Есть

- High

- Высокий профиль

- наивысший

- Выделите

- основной момент

- очень

- ГОРЯЧИЙ

- Горячий кошелек

- Как

- How To

- HTTPS

- идентифицированный

- определения

- if

- Влияние

- реализация

- последствия

- важную

- что она

- in

- углубленный

- включают

- включать

- расширились

- повышение

- Инфраструктура

- инициативы

- интеграции.

- интересный

- в

- расследование

- инвестиций

- инвестиционный портфель

- вовлеченный

- с участием

- вопрос

- вопросы

- IT

- июль

- Основные

- ключи

- знания

- киберсвап

- большой

- запустили

- Лазарь

- Лазарь Групп

- наименее

- Меньше

- заемные средства

- легкий

- такое как

- недостатки

- рамки

- Ликвидность

- мало

- жить

- варианты

- Кредиты

- от

- потери

- серия

- сделанный

- поддерживать

- Большинство

- сделать

- Создание

- Манипуляция

- многих

- Март

- Области применения:

- Май..

- Встречайте

- МИД

- миллиона

- минимальный

- Mixin

- Сеть Mixin

- модель

- деньги

- Мониторинг

- ежемесячно

- БОЛЕЕ

- мультицепь

- многогранный

- необходимость

- сеть

- Новые

- Ноябрь

- октябрь

- of

- предлагают

- .

- on

- консолидировать

- постоянный

- только

- оракул

- заказ

- Другое

- общий

- часть

- особый

- особенно

- шаблон

- вымостить

- проникновение

- Разрешения

- Персонал

- фишинг

- PHP

- Часть

- Планы

- Платформа

- Платформы

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- poloniex

- «портфель»

- практика

- Точность

- цена

- Цены

- принцип

- Расставляйте приоритеты

- приоритет

- частная

- Частные ключи

- привилегия

- привилегии

- проблемам

- Процедуры

- производства

- доходы

- Прогнозы

- проектов

- видный

- обещанный

- защищающий

- защиту

- протокол

- протоколы

- доказанный

- обеспечивать

- при условии

- положил

- Полагая

- быстро

- повышение

- ассортимент

- Ранжирование

- Управление по борьбе с наркотиками (DEA)

- запись

- регулярный

- соответствующие

- складская

- отчету

- Сообщить 2023

- требуется

- исследованиям

- упругость

- результат

- в результате

- Возвращает

- Показали

- безопасный

- видел

- мошенничество

- Во-вторых

- сектор

- безопасность

- Безопасность

- посмотреть

- чувствительный

- сентябрь

- служить

- Услуги

- набор

- Поделиться

- сдвиг

- должен

- показанный

- Шоу

- значение

- значительный

- Space

- Спектр

- заинтересованных сторон

- стандартов

- Область

- стратегий

- Стратегия

- сильный

- существенный

- Успешно

- такие

- пострадали

- Убедитесь

- подозрительный

- SVG

- система

- системы

- с

- команда

- команды

- снижения вреда

- 10

- Тестирование

- тестов

- чем

- который

- Ассоциация

- кража

- Там.

- Эти

- они

- мышление

- этой

- те

- три

- время

- в

- вместе

- знак

- топ

- Топ-10

- Десятка лучших

- Всего

- трек

- Послужной

- Обучение

- прозрачный

- Обновление ПО

- Применение

- использование

- используемый

- Информация о пользователе

- пользователей

- через

- использовать

- разнообразие

- VENTURES

- проверка

- с помощью

- Вид

- Уязвимости

- Vyper

- Кошелек

- Кошельки

- законопроект

- Путь..

- слабость

- Web2

- Web3

- Сообщество Web3

- Веб3 пространство

- были

- когда

- , которые

- в то время как

- широкий

- Широкий диапазон

- год

- тосковать

- Ты

- ВАШЕ

- зефирнет