Цифровая трансформация ускорилась за последние пару лет, как и угрозы безопасности. Поскольку все больше сотрудников работают удаленно, больше клиентов совершают покупки через мобильные и социальные каналы, а все больше розничных продавцов расширяют свои цепочки поставок, чтобы поддерживать запасы на складе, у преступников появляется больше способов, чем когда-либо, преследовать предприятия электронной коммерции.

Между тем, обучение по вопросам безопасности может отставать. Сейчас самое время пересмотреть программу информирования вашей организации и внести в нее изменения, отражающие текущую картину угроз. Вот как ритейлеры могут обновить свои тренинги и практики по повышению осведомленности, чтобы они соответствовали их прогрессу в цифровой трансформации.

Резкий рост мошенничества с доставкой

В то время как большинство розничных продавцов по понятным причинам сосредотачиваются на мошенничестве на этапе оплаты пути клиента, следует также учитывать мошенничество с доставкой. На самом деле, по данным TransUnion, мошенничество с доставкой является самым быстрорастущим видом мошенничества во всем мире.Глобальные тенденции цифрового мошенничества в 2022 г." отчет. Согласно отчету, мошенничество с доставкой выросло на 780% с 2020 по 2021 год и на 1,541% с 2019 по 2021 год. Мошенничество с доставкой может привести к возвратным платежам, потере запасов и повреждению бренда, как и мошенничество с отсутствием карты (CNP) и захватом учетной записи (ATO).

«Мошенничество с доставкой» — это общий термин, который охватывает несколько тактик, которые преступники используют для использования процесса доставки в электронной торговле. Различные подходы могут быть нацелены на разные области вашего бизнеса, поэтому важно распространять информацию о мошенничестве с доставкой в своей организации, а не только обучать свою группу по борьбе с мошенничеством этой угрозе.

Например, ваша служба поддержки клиентов и отделы выполнения заказов должны знать, как действуют мошеннические схемы перенаправления пакетов. Мошенники размещают заказы с украденными платежными данными или взломанными учетными записями клиентов и используют реальный адрес доставки жертвы, чтобы заказ не был помечен как подозрительный. После подтверждения заказа мошенники связываются со службой поддержки и просят изменить адрес доставки, утверждая, что допустили ошибку.

Хотя выполнение такой просьбы может показаться хорошим обслуживанием клиентов, это может подвергнуть вашу компанию риску мошенничества. Одним из решений, которое может удовлетворить законные запросы клиентов, избегая при этом мошенничества, является отмена исходной транзакции и ее повторный запуск с обновленным адресом доставки. Если это одобрено, клиенты получают свои покупки, направляемые по правильному адресу. Если это не так, ваша компания избежала случая мошенничества с доставкой.

Расширение цепочек поставок, повышенный риск атак по электронной почте

Другие риски безопасности не обязательно связаны с вашим веб-сайтом или приложением для покупок, но они могут поставить под угрозу ваш бренд, ваши бизнес-операции и ваших клиентов. Ярким примером являются фишинговые атаки по электронной почте, которые, согласно отчету TransUnion, увеличились на 53.9% в отношении предприятий электронной коммерции с 2019 по 2021 год.

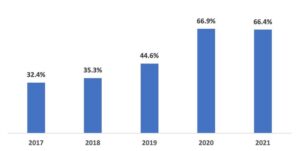

Одной из причин нынешнего всплеска фишинга по электронной почте является быстрое расширение цепочек поставок с начала пандемии, поскольку розничные торговцы установили новые связи, чтобы избежать нехватки товаров и сбоев. Другим фактором является растущая зависимость от электронной почты при взаимодействии с клиентами с начала 2020 года: в настоящее время онлайн-взаимодействия составляют 61% всех взаимодействий клиентов с компаниями, согласно данным Salesforce.Состояние подключенного клиента" отчет. Добавление большего количества контактов в экосистему электронной почты и более высокий объем трафика электронной почты предоставляют преступникам больше возможностей для проведения атак по электронной почте.

Подмножеством компрометации деловой электронной почты (BEC) является компрометация электронной почты поставщика, и это растущая проблема. В схеме компрометации электронной почты поставщика злоумышленники выдают себя за доверенных третьих лиц, таких как поставщики и продавцы, чтобы обманным путем заставить сотрудников оплачивать мошеннические счета, вводить учетные данные для входа или делиться конфиденциальными данными. Согласно отчету от компании по обеспечению безопасности электронной почты Abnormal, более половины всех BEC-атак в настоящее время выдают себя за третьих лиц. В результате все сотрудники должны знать, что, когда электронные письма от доверенных отправителей, включая поставщиков и продавцов, содержат запросы, которые кажутся необычными, они должны помечать эти сообщения для проверки группой безопасности, прежде чем отвечать.

Злоумышленники используют тенденции удаленной и гибридной рабочей силы

Программы-вымогатели и другие формы вредоносного ПО — постоянная проблема для розничных продавцов, особенно вредоносное ПО, которое крадет платежные данные клиентов. "Вериозон"Отчет о расследовании нарушений данных 2022» обнаружили, что розничная торговля пострадала в семь раз больше от вредоносного ПО для захвата данных приложений, чем другие отрасли. Эти Атаки в стиле Mageccart могут скрытно очищать данные по мере их ввода, оставаясь незамеченными до тех пор, пока не начнут поступать жалобы на мошенничество. Чтобы предотвратить их, каждый, кто работает с вашим веб-сайтом, должен знать о потенциале этого типа вредоносного ПО и процессах сканирования, удаления и исправления.

Еще одна растущая возможность для злоумышленников — это переход розничных продавцов на удаленную или гибридную рабочую силу. Поскольку сотрудники все чаще входят в систему удаленно — и чаще с личных, а не корпоративных устройств — мошенники воспользовались возможностью создать реалистично выглядящие электронные письма с запросами на вход, которые могут выглядеть как отправленные из облачных сервисов вашей компании, таких как Google Drive или Microsoft SharePoint. Все сотрудники и руководители должны знать о риске, который могут представлять неожиданные или немного необычные сообщения с запросами на вход. Как и в случае с необычными сообщениями поставщиков, о них следует сообщить команде безопасности для проверки, прежде чем отвечать.

Эти тенденции показывают, почему важно, чтобы осведомленность о безопасности была процессом, а не разовым обсуждением. В этом году ваши сотрудники должны быть осведомлены о мошенничестве с доставкой, компрометации электронной почты поставщиков и фишинговых атаках с учетными данными, выдаваемых за поставщиков ресурсов компании. В следующем году, скорее всего, будет что-то другое. Регулярно обсуждая эти проблемы безопасности и поощряя мышление в отношении безопасности данных, вы можете снизить риск сегодняшних угроз и создать культуру безопасности, которая принесет пользу вашей компании в долгосрочной перспективе.

- блокчейн

- кошельки с криптовалютами

- cryptoexchange

- информационная безопасность

- киберпреступники

- Информационная безопасность

- Темное чтение

- Департамент внутренней безопасности

- цифровые кошельки

- брандмауэр

- Kaspersky

- вредоносных программ

- Mcafee

- НексБЛОК

- Платон

- Платон Ай

- Платон Интеллектуальные данные

- Платон игра

- ПлатонДанные

- платогейминг

- VPN

- безопасности веб-сайтов