Под руководством Анураг Сен, Безопасность Группа кибербезопасности выявила уязвимость данных, затрагивающую американского поставщика платежного программного обеспечения Transact Campus.

Согласно веб-сайту компании, технология Transact Campus объединяет несколько платежных функций в единую мобильную платформу для поддержки покупок студентов в высших учебных заведениях. Услуги Transact Campus упрощают процессы оплаты как для студентов, так и для учебных заведений.

Сервер Elasticsearch, содержащий данные, относящиеся к Transact Campus, был оставлен незащищенным, без какой-либо защиты паролем, и поэтому обнаружил более 1 миллиона записей учащихся.

Кто такой Transact Campus?

Transact Campus продает технологию кампусных платежей высшим учебным заведениям США, которая объединяет мобильные платежи и идентификацию пользователей (с «Campus ID») в одном приложении для студентов.

Студенты могут вносить безналичные платежи за обучение и различные другие привилегии на месте с помощью своей уникальной личной учетной записи («Campus ID»), включая билеты на мероприятия и продукты из концессионных киосков, торговых автоматов и сторонних поставщиков.

Идентификаторы кампуса также можно использовать для авторизации доступа учащихся к различным другим функциям кампуса, таким как доступ к принтеру, доступ к дверям, доступ к событиям и мониторинг посещаемости занятий.

Штаб-квартира Transact Campus находится в Фениксе, штат Аризона. С момента основания компании в 1984 году Transact Campus обслужил 12 миллионов студентов в 1,300 учреждениях-клиентах, обеспечив транзакции на сумму 45 миллиардов долларов. В Transact Campus в настоящее время работает около 400 человек, а годовой доход оценивается в 100 миллионов долларов США.

Что было раскрыто?

Открытый сервер Elasticsearch выдал более 1 миллиона записей общим объемом более 5 ГБ данных. Сервер остался доступным, а его данные не зашифрованы.

Журналы Elasticsearch содержали данные из различных колледжей, которые используют услуги Transact Campus. Эти данные принадлежат студентам этих открытых учебных заведений.

На открытом сервере было выставлено несколько форм личных данных учащихся, в том числе:

- Полные имена

- Адреса электронной почты

- Номера телефонов

- Учетные данные для входа в виде обычного текста, вкл. имена пользователей и пароли

- Детали транзакции, вкл. сумма и время покупки

- Данные кредитной карты (неполные), вкл. 6 первых цифр (БИН*) и последние 4 цифры номера кредитной карты, даты истечения срока действия и банковские реквизиты

- Приобретенные планы питания и остатки плана питания

*Примечание. Банковский идентификационный номер (БИН) — это первые шесть цифр номера платежной карты. Эти номера идентифицируют эмитента карты.

Команда кибербезопасности SafetyDetectives обнаружила открытый сервер Elasticsearch при проверке IP-адресов на определенном порту. На момент обнаружения сервер работал и обновлялся.

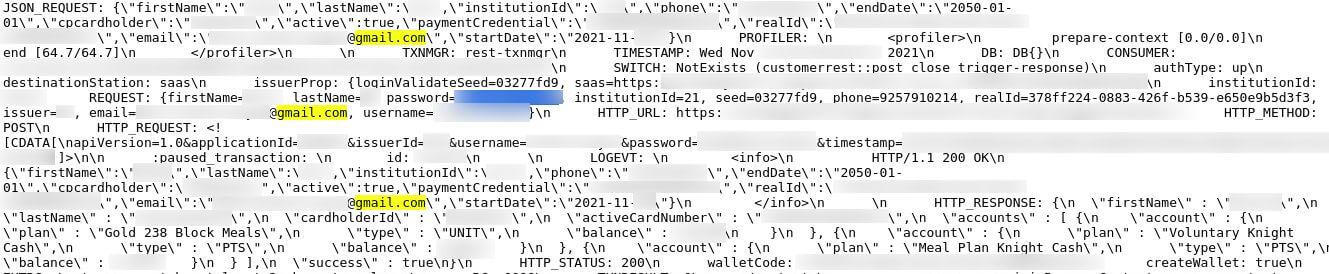

На следующих снимках экрана вы можете увидеть доказательства журналов сервера, которые раскрывают данные учащихся.

Данные для входа, балансы кошельков и другие персональные данные в журналах сервера.

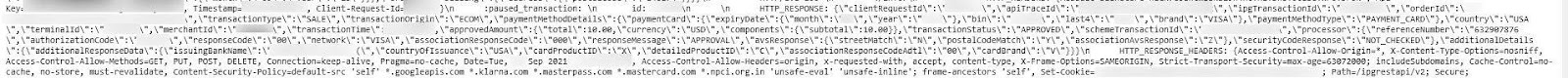

Информация о транзакциях и платежах также была раскрыта на сервере.

Воздействие данных затрагивает учащихся, являющихся владельцами учетных записей Transact Campus. Могут пострадать и семьи. Например, платежные реквизиты родителей могут быть раскрыты, если они финансируют плату за обучение учащегося или оказывают финансовую поддержку учащемуся через учетную запись Transact Campus. Может быть затронуто любое лицо, чья учетная запись и/или платежные реквизиты связаны с учетной записью в одном из открытых колледжей.

Невозможно точно узнать, сколько людей пострадало в этом инциденте. Однако количество адресов электронной почты и телефонных номеров, размещенных на сервере, позволяет предположить, что затронуто примерно 30,000 40,000–XNUMX XNUMX студентов.

Transact Campus имеет дело с высшими учебными заведениями США, поэтому незащищенный Elasticsearch в первую очередь влияет на граждан США.

Вы можете увидеть полную разбивку этих данных в таблице ниже.

| Количество открытых записей | За 1 миллион |

| Количество затронутых пользователей | 30,000 40,000-XNUMX XNUMX человек (приблизительная оценка) |

| Размер экспозиции | Около 5 ГБ |

| Расположение сервера | Соединенные Штаты |

| Расположение компании | Феникс, Аризона, США |

Мы обнаружили открытый сервер 6 декабря 2021 г. и впоследствии связались с Transact Campus 8 декабря 2021 г.

Мы повторили наш первоначальный контакт с Transact Campus 9 и 14 декабря 2021 г., но не получили ответа. Мы отправили электронное письмо в US-CERT 9 января 2022 г. и отправили дополнительные сообщения некоторым ключевым контактам 13 января 2022 г. — Transact Campus ответил в тот же день. 14 января 2022 г. мы ответственно сообщили об утечке в Transact Campus, а 16 января 2022 г. утечка данных была устранена.

Позже Transact Campus ответил на наши сообщения и сообщил, что сервер Elasticsearch не находится под их контролем:

«Очевидно, это было установлено третьей стороной для демонстрации и никогда не удалялось. Мы подтвердили, что набор данных был заполнен поддельным набором данных и не использовал никаких производственных данных».

Примечание. Мы проверили выборку пользователей в открытом Elasticsearch, и эти данные, похоже, принадлежали реальным людям.

Заявление от Foundry:

«Этот инцидент не затронул никакие системы Transact; он был изолирован от одного сервера шлюза Foundry. Потенциальная уязвимость была обнаружена сторонней компанией по обеспечению безопасности, которая активно сканирует уязвимые кластеры Elasticsearch. Вместо тестовых данных, как предполагалось, сервер Elasticsearch извлек производственные журналы, которые содержали имя пользователя и пароли в открытом виде менее чем 700 студентов, которые пытались зарегистрироваться для доступа к учетной записи плана питания в период с 10 октября 2021 г. по 14 января 2022 г. Только попытки регистрации зарегистрированы в течение этот период времени учитывает затронутые учетные записи».

Заявление от Transact:

«Кроме того, любой, кто получит доступ к производственным журналам, не сможет участвовать в транзакциях на платформе Transact, используя только имя пользователя и пароль в открытом виде. Transact заставил сменить пароль из-за предосторожности. Transact также предприняла значительные усилия по проверке после получения уведомления от SafetyDetectives. Защита данных клиентов Transact и учащихся, а также систем, которые собирают, обрабатывают и поддерживают эти данные, имеет решающее значение. Таким образом, безопасность систем, приложений и служб включает средства контроля и защиты для устранения возможных угроз. Меры информационной безопасности и конфиденциальности Transact реализованы для защиты от несанкционированного доступа, изменения, раскрытия или уничтожения данных и систем. Transact стремится обеспечить высочайший уровень безопасности для своих клиентов и будет продолжать отслеживать текущую ситуацию и любые другие потенциальные угрозы безопасности своих систем».

Воздействие раскрытия данных

Мы не можем и не знаем, обращались ли злоумышленники к базе данных, когда она была незащищенной. Содержимое сервера может подвергнуть незащищенных учащихся риску киберпреступлений, если злоумышленники прочтут или загрузят данные с сервера.

Спам-маркетинг, фишинговые атаки, и мошенничество возможны с контактными данными, полными именами и другими конфиденциальными данными, доступными для пользователей Transact Campus. Злоумышленники могут проводить спам-маркетинговые кампании с таким количеством утекших адресов электронной почты, рассылая фишинговые сообщения, вредоносное ПО и мошеннические сообщения тысячам людей.

При фишинговой атаке киберпреступник может маскироваться под надежного человека (например, сотрудника колледжа), чтобы убедить студентов предоставить дополнительные формы личных данных, например номера CVV на обратной стороне кредитных карт. Фишеры также могут убедить студента перейти по вредоносной ссылке. После перехода по вредоносным ссылкам на устройство жертвы может быть загружено вредоносное ПО, что может дополнить другие формы сбора данных и киберпреступности.

Незащищенные учащиеся также могут стать жертвами мошенников, если киберпреступники получат доступ к серверу. В мошенничестве киберпреступник пытается обманом заставить жертву заплатить ему деньги. Подобно фишинговым атакам, киберпреступники могут использовать другие формы раскрытых данных для нападения на жертву. Например, киберпреступник может убедить незащищенного студента оплатить непогашенную плату за обучение непосредственно злоумышленнику.

Открытые учетные данные были сохранены в виде обычного текста, и это представляет дополнительные риски для затронутых учащихся. Если бы какой-нибудь хакер получил доступ к серверу, он мог бы легко прочитать незашифрованные имена пользователей и пароли. Киберпреступник может получить доступ к учетным записям студентов с этой информацией, и они потенциально могут изменить детали и угрожать значительными расходами, если плата не будет уплачена.

Предотвращение раскрытия данных

Что мы можем сделать, чтобы защитить наши данные и свести к минимуму риск киберпреступности?

Вот несколько советов по предотвращению раскрытия данных:

- Не предоставляйте свою личную информацию компании, организации или человеку, если вы не доверяете этому лицу на 100%.

- Посещайте только веб-сайты с безопасным доменным именем (домены с «https» и/или символом закрытого замка в начале).

- Будьте особенно осторожны при предоставлении наиболее конфиденциальных данных, таких как номер социального страхования.

- Создавайте надежные пароли, состоящие из букв, цифр и символов. Регулярно обновляйте свои пароли.

- Не нажимайте на ссылку в Интернете, если вы не уверены, что она получена из законного источника. Ссылки могут быть в электронных письмах, сообщениях или на фишинговых веб-сайтах, маскирующихся под законные домены.

- Измените настройки конфиденциальности в социальных сетях, чтобы ваш контент и информация были видны только друзьям и доверенным пользователям.

- Старайтесь не отображать и не вводить особо конфиденциальные данные (например, номера кредитных карт или пароли), когда вы используете общедоступную или незащищенную сеть Wi-Fi.

- Узнайте о рисках киберпреступности, важности защиты данных и методах, которые уменьшают ваши шансы стать жертвой фишинговых атак и вредоносных программ.

О Нас

SafetyDetectives.com - крупнейший в мире сайт с обзорами антивирусов.

Исследовательская лаборатория SafetyDetectives - это бесплатная услуга, цель которой - помочь онлайн-сообществу защитить себя от киберугроз, одновременно обучая организации тому, как защитить данные своих пользователей. Основная цель нашего проекта веб-картографии - сделать Интернет более безопасным местом для всех пользователей.

Наши предыдущие отчеты выявили множество громких уязвимостей и утечек данных, в том числе 2.6 миллиона пользователей, подвергшихся Американская платформа социальной аналитики IGBlade, а также нарушение в Платформа интегратора бразильских торговых площадок Hariexpress.com.br что привело к утечке более 610 ГБ данных.

Полный обзор отчетов о кибербезопасности SafetyDetectives за последние 3 года см. Команда по кибербезопасности SafetyDetectives.

- "

- 000

- 10

- 2021

- 2022

- a

- О нас

- изобилие

- доступ

- доступной

- доступа

- Учетная запись

- дополнительный

- адреса

- влиять на

- затрагивающий

- Affiliate

- против

- Все

- количество

- аналитика

- годовой

- антивирус

- кто угодно

- приложение

- Приложения

- Аризона

- около

- посещаемость

- Остатки

- Банка

- начало

- не являетесь

- ниже

- между

- миллиард

- нарушение

- Breakdown

- Кампании

- Кампус

- Карты

- тщательный

- безналичный

- шансы

- изменение

- расходы

- контроль

- класс

- клиентов

- закрыто

- собирать

- лыжных шлемов

- Колледж

- привержен

- сообщество

- Компания

- Компании

- полностью

- Проводить

- обращайтесь

- содержание

- продолжать

- контроль

- контрольная

- может

- Полномочия

- кредит

- кредитная карта

- Кредитные карты

- критической

- Текущий

- В настоящее время

- кибер-

- киберпреступности

- киберпреступники

- Информационная безопасность

- данным

- Данные нарушения

- защита данных

- набор данных

- База данных

- Финики

- день

- Акции

- подробнее

- устройство

- DID

- цифры

- усердие

- непосредственно

- открытый

- открытие

- домен

- Имя домена

- доменов

- вниз

- скачать

- легко

- обучение

- Обучение

- усилие

- работает

- заниматься

- организация

- оценка

- По оценкам,

- События

- точно,

- пример

- подвергаться

- не настоящие

- семей

- Комиссии

- First

- следовать

- после

- формы

- найденный

- Основана

- от

- полный

- Функции

- фонд

- далее

- шлюз

- хакер

- со штаб-квартирой

- помощь

- высший

- Высшее образование

- очень

- держатели

- Как

- How To

- Однако

- HTTPS

- Идентификация

- определения

- в XNUMX году

- значение

- что она

- включают

- В том числе

- individual

- информация

- информационная безопасность

- учреждения

- Интернет

- IP

- IP-адреса

- IT

- саму трезвость

- январь

- Основные

- Знать

- лаборатория

- крупнейших

- утечка

- Утечки

- уровень

- легкий

- LINK

- связи

- жить

- Продукция

- поддерживать

- сделать

- вредоносных программ

- отображение

- Маркетинг

- рынка

- маскарад

- меры

- Медиа

- методы

- миллиона

- Мобильный телефон

- мобильные платежи

- деньги

- монитор

- Мониторинг

- БОЛЕЕ

- самых

- с разными

- имена

- сеть

- номер

- номера

- смещение

- онлайн

- открытый

- организация

- организации

- Другие контрактные услуги

- выплачен

- особый

- вечеринка

- Пароль

- пароли

- ОПЛАТИТЬ

- оплата

- Платежная карточка

- платежи

- Люди

- человек

- личного

- личные данные

- фишинг

- фишинг-атака

- фишинговые атаки

- феникс

- Платформа

- возможное

- потенциал

- мощностью

- предыдущий

- политикой конфиденциальности.

- Pro

- процесс

- Процессы

- Производство

- Продукция

- Проект

- для защиты

- защиту

- обеспечивать

- Недвижимости

- обеспечение

- что такое варган?

- Покупка

- цель

- Получать

- учет

- уменьшить

- зарегистрироваться

- Регистрация

- Отчеты

- исследованиям

- доходы

- обзоре

- Снижение

- рисках,

- безопаснее

- то же

- Мошенничество

- мошенничество

- безопасный

- обеспеченный

- безопасность

- обслуживание

- Услуги

- набор

- несколько

- значительный

- с

- одинарной

- ШЕСТЬ

- значительный

- So

- Соцсети

- социальные сети

- Software

- некоторые

- спам

- стоит

- упорядочить

- "Студент"

- впоследствии

- поддержка

- системы

- цель

- целевое

- команда

- Технологии

- тестXNUMX

- Ассоциация

- следовательно

- сторонние

- тысячи

- угрозы

- Через

- билеты

- время

- сроки

- Советы

- совершать сделки

- Сделки

- Доверие

- под

- созданного

- Объединенный

- необеспеченный

- Обновление ПО

- us

- США 100 млн $

- использование

- пользователей

- различный

- поставщики

- видимый

- объем

- Уязвимости

- Уязвимый

- Кошелек

- Web

- Вебсайт

- веб-сайты

- будь то

- в то время как

- КТО

- Wi-Fi

- в

- без

- мире

- стоимость

- бы

- лет

- ВАШЕ