Исследователи ESET обнаружили кампанию Ballistic Bobcat, нацеленную на различные организации в Бразилии, Израиле и Объединенных Арабских Эмиратах, с использованием нового бэкдора, который мы назвали Sponsor.

Мы обнаружили Sponsor после того, как проанализировали интересный образец, обнаруженный нами в системе жертвы в Израиле в мае 2022 года, и оценили набор жертв по странам. В ходе проверки нам стало очевидно, что образец представляет собой новый бэкдор, развернутый APT-группой Ballistic Bobcat.

Ballistic Bobcat, ранее отслеживавшийся ESET Research как APT35/APT42 (также известный как Charming Kitten, TA453 или PHOSPHORUS), является подозреваемым Связанная с Ираном передовая группа постоянной угрозы целью которого являются образовательные, правительственные и медицинские организации, а также правозащитники и журналисты. Наиболее активна она в Израиле, на Ближнем Востоке и в США. Примечательно, что во время пандемии он был нацелен на организации, связанные с COVID-19, включая Всемирную организацию здравоохранения и Gilead Pharmaceuticals, а также на медицинский исследовательский персонал.

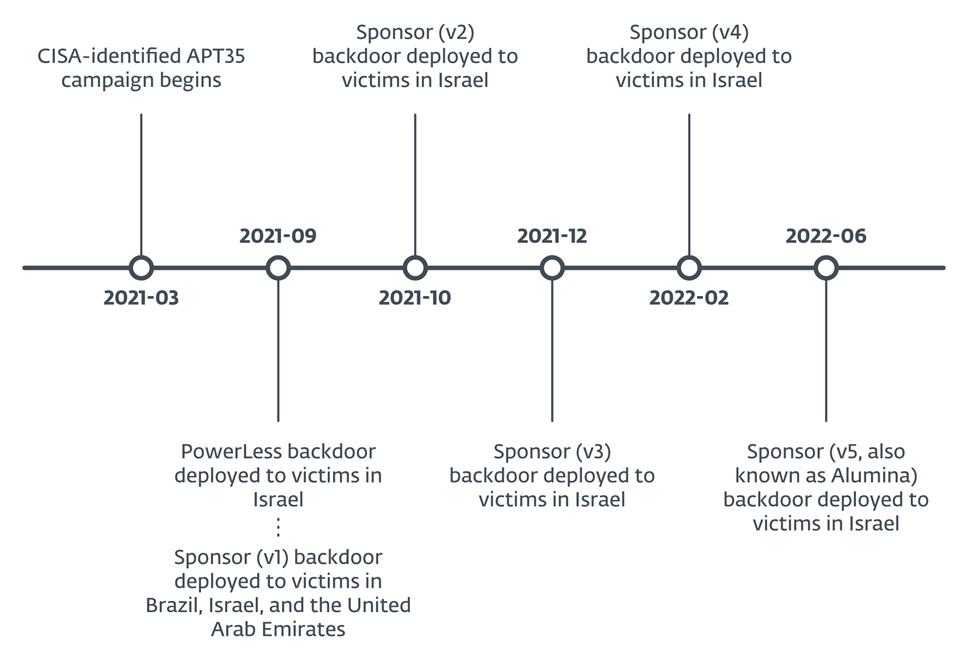

Совпадения между кампаниями Ballistic Bobcat и спонсорские бэкдор-версии демонстрируют довольно четкую схему разработки и внедрения инструментов с узконаправленными кампаниями, каждая из которых имеет ограниченную продолжительность. Впоследствии мы обнаружили еще четыре версии бэкдора Sponsor. В общей сложности мы видели, как Спонсор был направлен как минимум к 34 жертвам в Бразилии, Израиле и Объединенных Арабских Эмиратах, как указано в REF _Ref143075975 ч фигура 1

.

Ключевые моменты этого поста:

- Мы обнаружили новый бэкдор, внедренный компанией Ballistic Bobcat, который мы впоследствии назвали Sponsor.

- Ballistic Bobcat развернула новый бэкдор в сентябре 2021 года, когда завершалась кампания, описанная в CISA Alert AA21-321A, и кампания PowerLess.

- Бэкдор Sponsor использует файлы конфигурации, хранящиеся на диске. Эти файлы незаметно развертываются с помощью пакетных файлов и намеренно созданы так, чтобы выглядеть безобидными, тем самым пытаясь избежать обнаружения механизмами сканирования.

- Спонсор был направлен как минимум к 34 жертвам в Бразилии, Израиле и Объединенных Арабских Эмиратах; мы назвали это мероприятие кампанией спонсорского доступа.

Начальный доступ

Ballistic Bobcat получила первоначальный доступ, воспользовавшись известными уязвимостями на доступных в Интернете серверах Microsoft Exchange, сначала проведя тщательное сканирование системы или сети для выявления потенциальных слабых мест или уязвимостей, а затем выявив и воспользовавшись этими выявленными уязвимостями. Известно, что группа уже некоторое время занимается подобным поведением. Тем не менее, многие из 34 жертв, выявленных с помощью телеметрии ESET, лучше всего могут быть описаны как жертвы возможностей, а не как заранее отобранные и исследованные жертвы, поскольку мы подозреваем, что Ballistic Bobcat использовала описанное выше поведение сканирования и использования, поскольку это была не единственная угроза. субъект, имеющий доступ к этим системам. Мы назвали это мероприятие Ballistic Bobcat, используя бэкдор спонсора, кампанией спонсорского доступа.

Бэкдор Sponsor использует файлы конфигурации на диске, передаваемые пакетными файлами, и оба они безобидны и позволяют обходить механизмы сканирования. Этот модульный подход Ballistic Bobcat использовал довольно часто и со скромным успехом в течение последних двух с половиной лет. На взломанных системах Ballistic Bobcat также продолжает использовать различные инструменты с открытым исходным кодом, которые мы описываем (вместе с бэкдором Sponsor) в этом блоге.

виктимология

Значительное большинство из 34 жертв находились в Израиле, и только двое - в других странах:

- Бразилия, у медицинского кооператива и оператора медицинского страхования, и

- Объединенные Арабские Эмираты, в неустановленной организации.

REF _Ref112861418 ч Настольные 1

описывает вертикали и организационные детали жертв в Израиле.

Настольные Таблица SEQ * АРАБСКИЙ 1. Вертикали и организационные детали жертв в Израиле

|

вертикальный |

Подробнее |

|

Автомобильная |

· Автомобильная компания, специализирующаяся на индивидуальных модификациях. · Компания по ремонту и обслуживанию автомобилей. |

|

Связь |

· Израильское СМИ. |

|

Проект и |

· Строительная фирма. · Экологическая инжиниринговая фирма. · Архитектурно-проектная фирма. |

|

финансовые услуги |

· Компания финансовых услуг, специализирующаяся на инвестиционном консультировании. · Компания, которая управляет роялти. |

|

Здоровье |

· Поставщик медицинских услуг. |

|

Страхование |

· Страховая компания, которая управляет страховым рынком. · Коммерческая страховая компания. |

|

закон |

· Фирма, специализирующаяся на медицинском праве. |

|

Производство |

· Несколько компаний-производителей электроники. · Компания, производящая коммерческую продукцию на основе металлов. · Многонациональная компания по производству технологий. |

|

Ритейл |

· Продавец продуктов питания. · Многонациональный ритейлер бриллиантов. · Розничная торговля средствами по уходу за кожей. · Продавец и установщик оконных систем. · Глобальный поставщик электронных компонентов. · Поставщик средств контроля физического доступа. |

|

Технологии |

· Технологическая компания, предоставляющая ИТ-услуги. · Поставщик ИТ-решений. |

|

Телекоммуникации |

· Телекоммуникационная компания. |

|

неопознанный |

· Множество неопознанных организаций. |

приписывание

В августе 2021 года указанная выше жертва израильтянина, управляющая страховым рынком, подверглась нападению со стороны Ballistic Bobcat с использованием инструментов. CISA сообщило в ноябре 2021 г.. Показателями компрометации, которые мы наблюдали, являются:

- MicrosoftOutlookUpdateSchedule,

- MicrosoftOutlookUpdateSchedule.xml,

- GoogleChangeManagementи

- GoogleChangeManagement.xml.

Инструменты Ballistic Bobcat взаимодействовали с тем же сервером управления и контроля (C&C), что и в отчете CISA: 162.55.137[.]20.

Затем, в сентябре 2021 года, та же жертва получила следующее поколение инструментов Ballistic Bobcat: Бэкдор PowerLess и его вспомогательный набор инструментов. Показателями компрометации, которые мы наблюдали, были:

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/dll.dll,

- windowsprocesses.exeи

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/windowsprocesses.exe.

На ноябрь 18thВ 2021 году группа затем применила еще один инструмент (палить), что было отражено в отчете CISA, поскольку MicrosoftOutLookUpdater.exe. Десять дней спустя, 28 ноября.th, 2021 год, компания Ballistic Bobcat развернула агент Мерлина (агентская часть C&C-сервер и агент с открытым исходным кодом после эксплуатации, написанные на Go). На диске имя этого агента Мерлина было googleUpdate.exe, используя то же соглашение об именах, которое описано в отчете CISA, чтобы скрыться на виду.

Агент Merlin выполнил обратную оболочку Meterpreter, которая перезвонила новому C&C-серверу. 37.120.222[.]168:80. 12 декабряth, 2021, обратная оболочка сбросила батник, install.bat, и через несколько минут после выполнения командного файла операторы Ballistic Bobcat запустили свой новейший бэкдор Sponsor. Это оказалась третья версия бэкдора.

Технический анализ

Начальный доступ

Нам удалось определить вероятные способы первоначального доступа для 23 из 34 жертв, которые мы наблюдали с помощью телеметрии ESET. Аналогично тому, что сообщалось в Без питания и CISA сообщает, что Ballistic Bobcat, вероятно, воспользовался известной уязвимостью, CVE-2021-26855, на серверах Microsoft Exchange, чтобы закрепиться в этих системах.

Похоже, что для 16 из 34 жертв Ballistic Bobcat был не единственным злоумышленником, имевшим доступ к их системам. Наряду с большим разнообразием жертв и очевидным отсутствием очевидной разведывательной ценности некоторых жертв, это может указывать на то, что Ballistic Bobcat занимался сканированием и эксплуатацией, а не целенаправленной кампанией против заранее выбранных жертв.

Набор инструментов

Инструменты с открытым исходным кодом

Во время кампании по спонсорскому доступу компания Ballistic Bobcat использовала ряд инструментов с открытым исходным кодом. Эти инструменты и их функции перечислены в REF _Ref112861458 ч Настольные 2

.

Настольные Таблица SEQ * АРАБСКИЙ 2. Инструменты с открытым исходным кодом, используемые Ballistic Bobcat

|

Имя файла |

Описание |

хост2ip.exe

|

Карты имя хоста на IP-адрес внутри локальной сети. |

CSRSS.EXE

|

RevSocks, приложение обратного туннеля. |

ми.exe

|

Mimikatz, с оригинальным именем файла Midongle.exe и упакованный с Упаковщик Armadillo PE. |

гост.exe

|

GO Простой туннель (ГОСТ), приложение для туннелирования, написанное на Go. |

долото.exe

|

долото, туннель TCP/UDP через HTTP с использованием уровней SSH. |

csrss_protected.exe

|

Туннель RevSocks, защищенный пробной версией Защита программного обеспечения Enigma Protector. |

plink.exe

|

палить (PuTTY Link), инструмент подключения из командной строки. |

|

WebBrowserPassView.exe

|

A инструмент для восстановления пароля для паролей, хранящихся в веб-браузерах.

|

sqlextractor.exe

|

A инструментом для взаимодействия и извлечения данных из баз данных SQL. |

procdump64.exe

|

ProcDump, чтобы Утилита командной строки Sysinternals для мониторинга приложений и создания аварийных дампов. |

Пакетные файлы

Ballistic Bobcat развернула пакетные файлы в системах жертв за несколько мгновений до развертывания бэкдора Sponsor. Нам известны следующие пути к файлам:

- C:inetpubwwwrootaspnet_clientInstall.bat

- %USERPROFILE%DesktopInstall.bat

- %WINDOWS%TasksInstall.bat

К сожалению, нам не удалось получить ни один из этих пакетных файлов. Однако мы полагаем, что они записывают на диск безобидные файлы конфигурации, которые необходимы бэкдору Sponsor для полноценной работы. Эти имена файлов конфигурации были взяты из бэкдоров Sponsor, но никогда не собирались:

- config.txt

- узел.txt

- ошибка.txt

- Удалить.bat

Мы считаем, что пакетные файлы и файлы конфигурации являются частью модульного процесса разработки, которому Ballistic Bobcat отдает предпочтение на протяжении последних нескольких лет.

Спонсорский бэкдор

Спонсорские бэкдоры написаны на C++ с метками времени компиляции и путями к базе данных программ (PDB), как показано на рис. REF _Ref112861527 ч Настольные 3

. Примечание о номерах версий: столбец Версия представляет собой версию, которую мы отслеживаем внутри компании на основе линейного развития бэкдоров спонсора, когда изменения вносятся от одной версии к другой. Внутренняя версия Столбец содержит номера версий, наблюдаемые в каждом бэкдоре спонсора, и включен для удобства сравнения при изучении этих и других потенциальных образцов спонсора.

Настольные 3. Временные метки компиляции спонсора и PDB

|

Версия |

Внутренняя версия |

Временная метка компиляции |

PDB |

|

1 |

1.0.0 |

2021-08-29 09:12:51 |

D:TempBD_Plus_SrvcReleaseBD_Plus_Srvc.pdb |

|

2 |

1.0.0 |

2021-10-09 12:39:15 |

D:TempSponsorReleaseSponsor.pdb |

|

3 |

1.4.0 |

2021-11-24 11:51:55 |

D:TempSponsorReleaseSponsor.pdb |

|

4 |

2.1.1 |

2022-02-19 13:12:07 |

D:TempSponsorReleaseSponsor.pdb |

|

5 |

1.2.3.0 |

2022-06-19 14:14:13 |

D:TempAluminaReleaseAlumina.pdb |

Для первоначального выполнения Sponsor требуется аргумент времени выполнения. устанавливать, без которого Sponsor корректно завершает работу, вероятно, это простой метод защиты от эмуляции/песочницы. Если передан этот аргумент, спонсор создает службу с именем Системная сеть (в v1) и расширение Обновление ПО (во всех остальных версиях). Он устанавливает сервис Тип запуска в Автоматический, и настраивает его на запуск собственного процесса спонсора и предоставляет ему полный доступ. Затем он запускает службу.

Спонсор, теперь работающий как служба, пытается открыть вышеупомянутые файлы конфигурации, ранее размещенные на диске. Он ищет config.txt и узел.txt, оба в текущем рабочем каталоге. Если первый отсутствует, Спонсор устанавливает услугу на Остановлена и изящно уходит.

Конфигурация бэкдора

Конфигурация спонсора, хранящаяся в config.txt, содержит два поля:

- Интервал обновления в секундах для периодического обращения к командному серверу для получения команд.

- Список C&C-серверов, называемый реле в двоичных файлах спонсора.

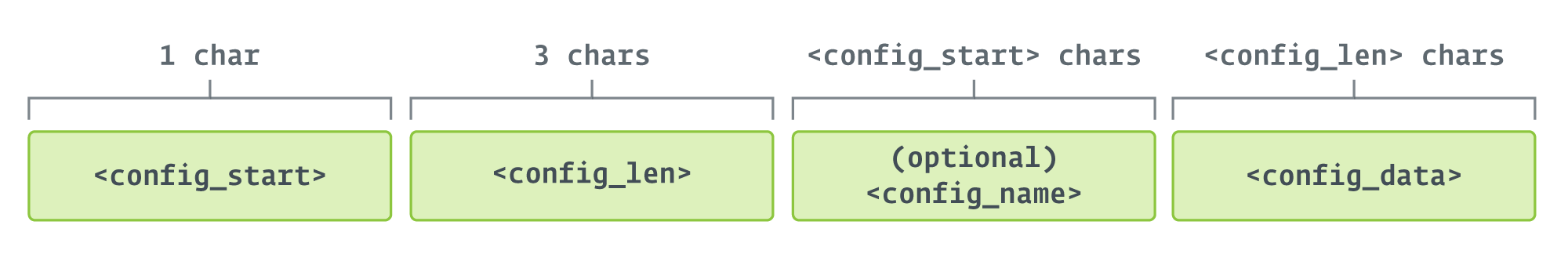

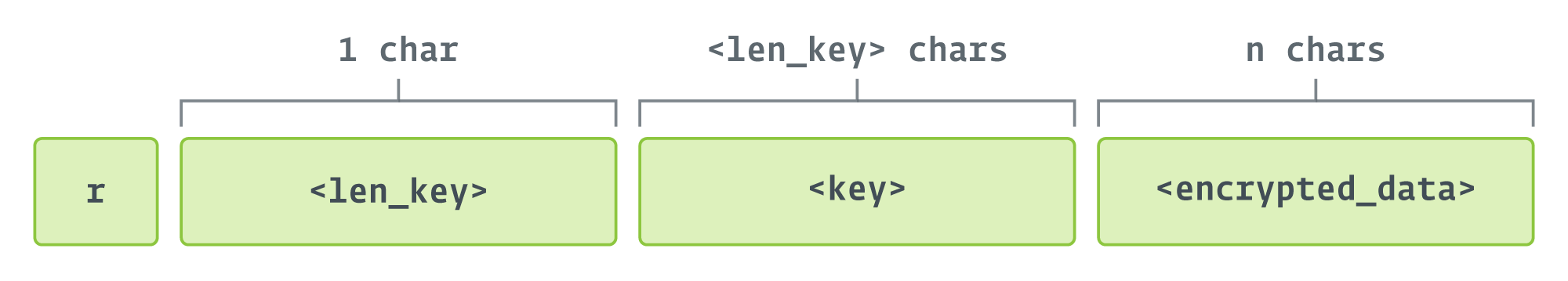

Командные серверы хранятся в зашифрованном виде (RC4), а ключ дешифрования присутствует в первой строке config.txt. Каждое из полей, включая ключ дешифрования, имеет формат, показанный на рисунке. REF _Ref142647636 ч фигура 3

.

Эти подполя:

- config_start: указывает длину имя_конфигурации, если присутствует, или ноль, если нет. Используется бэкдором, чтобы узнать, где config_data начинается.

- config_len: длина config_data.

- имя_конфигурации: необязательно, содержит имя, присвоенное полю конфигурации.

- config_data: сама конфигурация, зашифрованная (в случае C&C-серверов) или нет (все остальные поля).

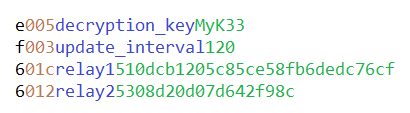

REF _Ref142648473 ч фигура 4

показывает пример с цветным содержимым возможного config.txt файл. Обратите внимание, что это не реальный файл, который мы наблюдали, а сфабрикованный пример.

Последние два поля в config.txt шифруются с помощью RC4 с использованием строкового представления хеша SHA-256 указанного ключа дешифрования в качестве ключа для шифрования данных. Мы видим, что зашифрованные байты хранятся в шестнадцатеричном виде как текст ASCII.

Сбор информации о хосте

Спонсор собирает информацию о хосте, на котором он работает, передает всю собранную информацию на командный сервер и получает идентификатор узла, который записывается в узел.txt. REF _Ref142653641 ч Настольные 4

REF _Ref112861575 ч

перечисляет ключи и значения в реестре Windows, которые Спонсор использует для получения информации, и предоставляет пример собранных данных.

Таблица 4. Информация, собранная Спонсором

|

Ключ реестра |

Значение |

Пример |

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

|

Hostname

|

Д-835МК12

|

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTimeZoneInformation

|

Часовой поясKeyName

|

Стандартное время Израиля

|

HKEY_USERS.DEFAULTПанель управленияМеждународный

|

Имя локали

|

он-IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemBIOS

|

BaseBoardПродукт

|

10NX0010IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemCentralProcessor

|

ИмяПроцессораСтрока

|

Процессор Intel(R) Core(TM) i7-8565U @ 1.80 ГГц

|

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersion

|

Наименование товара

|

Windows 10 Enterprise N

|

CurrentVersion

|

6.3

|

|

Текущий номер сборки

|

19044

|

|

Тип установки

|

"Клиент"

|

Спонсор также собирает домен Windows хоста, используя следующие WMIC команда:

Компьютерная система wmic получить домен

Наконец, Sponsor использует API-интерфейсы Windows для сбора текущего имени пользователя (GetUserNameW), определить, работает ли текущий процесс Sponsor как 32- или 64-разрядное приложение (GetCurrentProcess, то IsWow64Process(ТекущийПроцесс)) и определяет, работает ли система от батареи или подключена к источнику питания переменного или постоянного тока (GetSystemPowerStatus).

Одна из странностей, связанных с проверкой 32- или 64-битных приложений, заключается в том, что все наблюдаемые образцы Sponsor были 32-битными. Это может означать, что некоторым инструментам следующего этапа потребуется эта информация.

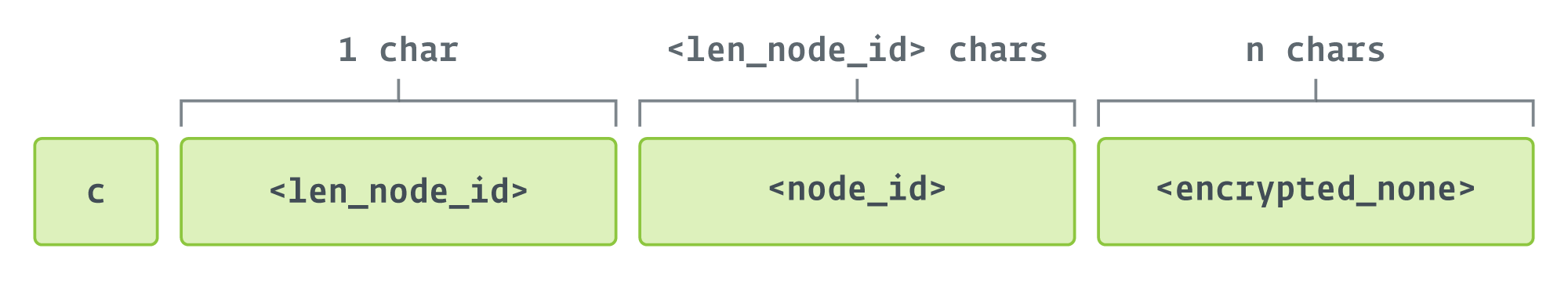

Собранная информация отправляется в сообщении в кодировке Base64, которое перед кодированием начинается с r и имеет формат, показанный на REF _Ref142655224 ч фигура 5

.

Информация зашифрована с помощью RC4, а ключ шифрования представляет собой случайное число, генерируемое на месте. Ключ хешируется с помощью алгоритма MD5, а не SHA-256, как упоминалось ранее. Это относится ко всем сообщениям, при которых Спонсору приходится отправлять зашифрованные данные.

Сервер C&C отвечает номером, используемым для идентификации компьютера-жертвы в последующих сообщениях, который записывается в узел.txt. Обратите внимание, что командный сервер выбирается случайным образом из списка при r сообщение отправляется, и тот же сервер используется во всех последующих сообщениях.

Цикл обработки команд

Спонсор запрашивает команды в цикле, переходя в режим ожидания в соответствии с интервалом, определенным в config.txt. Шаги следующие:

- Отправить chk=Тест сообщение несколько раз, пока C&C-сервер не ответит Ok.

- Отправить c (IS_CMD_AVAIL) сообщение на командный сервер и получить команду оператора.

- Обработайте команду.

- Если есть выходные данные для отправки на C&C-сервер, отправьте a (ACK) сообщение, включая вывод (зашифрованный), или

- Если выполнение не удалось, отправьте f

(FAILED) сообщение. Сообщение об ошибке не отправляется.

- Сон.

Ассоциация c Сообщение отправляется с запросом на выполнение команды и имеет формат (до кодировки Base64), показанный на рисунке. REF _Ref142658017 ч фигура 6

.

Ассоциация зашифрованное_нет поле на рисунке является результатом шифрования жестко запрограммированной строки Ничто с RC4. Ключом для шифрования является MD5-хеш node_id.

URL-адрес, используемый для связи с C&C-сервером, строится как: http://<IP_or_domain>:80. Это может указывать на то, что 37.120.222[.]168:80 — единственный C&C-сервер, использовавшийся на протяжении всей кампании по спонсорскому доступу, поскольку это был единственный IP-адрес, который мы наблюдали, когда машины-жертвы обращались к порту 80.

Команды оператора

Команды оператора описаны в REF _Ref112861551 ч Настольные 5

и появляются в том порядке, в котором они встречаются в коде. Связь с C&C-сервером происходит через порт 80.

Таблица 5. Команды оператора и их описания

|

Command |

Описание |

|

p |

Отправляет идентификатор текущего процесса спонсора. |

|

e |

Выполняет команду, указанную в последующем дополнительном аргументе, на хосте спонсора, используя следующую строку: с: windowssystem32cmd.exe/с > result.txt 2>&1 Результаты хранятся в result.txt в текущем рабочем каталоге. Отправляет a сообщение с зашифрованным выводом на C&C-сервер в случае успешного выполнения. В случае неудачи отправляет f сообщение (без указания ошибки). |

|

d |

Получает файл с C&C-сервера и выполняет его. Эта команда имеет множество аргументов: имя целевого файла для записи файла, MD5-хеш файла, каталог для записи файла (или текущий рабочий каталог по умолчанию), логическое значение, указывающее, следует ли запускать файл или нет, а содержимое исполняемого файла в кодировке Base64. Если ошибок не возникает, a сообщение отправляется на C&C-сервер с Загрузить и выполнить файл успешно or Загрузить файл успешно без выполнения (зашифровано). Если во время выполнения файла возникают ошибки, f сообщение отправлено. Если хэш MD5 содержимого файла не соответствует предоставленному хешу, e (CRC_ОШИБКА) сообщение отправляется на командный сервер (включая только используемый ключ шифрования и никакой другой информации). Использование термина Загрузите Это потенциально может сбить с толку, поскольку операторы и программисты Ballistic Bobcat принимают точку зрения со стороны сервера, тогда как многие могут рассматривать это как загрузку, основанную на извлечении файла (т. е. его загрузке) системой с использованием бэкдора Sponsor. |

|

u |

Попытка загрузить файл с помощью URLСкачатьФайлW Windows API и выполните его. Успех посылает a сообщение с использованным ключом шифрования и никакой другой информацией. Неудача посылает f сообщение с аналогичной структурой. |

|

s |

Выполняет файл, уже находящийся на диске, Удалить.bat в текущем рабочем каталоге, который, скорее всего, содержит команды для удаления файлов, связанных с бэкдором. |

|

n |

Эта команда может быть явно предоставлена оператором или может быть определена Спонсором как команда, которую необходимо выполнить в отсутствие какой-либо другой команды. Упоминается внутри Спонсора как NO_CMD, он выполняет случайный переход в режим сна перед повторной проверкой на C&C-сервере. |

|

b |

Обновляет список C&C, хранящихся в config.txt в текущем рабочем каталоге. Новые адреса C&C заменяют предыдущие; они не добавляются в список. Он отправляет a сообщение с |

|

i |

Обновляет заранее заданный интервал регистрации, указанный в config.txt. Он отправляет a сообщение с Новый интервал успешно заменен на C&C-сервер в случае успешного обновления. |

Обновления спонсора

Программисты Ballistic Bobcat внесли изменения в код между Sponsor v1 и v2. Двумя наиболее значительными изменениями в последнем являются:

- Оптимизация кода, при которой несколько более длинных функций были сведены к минимуму в функции и подфункции, и

- Маскировка Sponsor под программу обновления путем включения следующего сообщения в конфигурацию службы:

Обновления приложений полезны как для пользователей приложений, так и для самих приложений. Обновления означают, что разработчики постоянно работают над улучшением приложения, помня об улучшении качества обслуживания клиентов с каждым обновлением.

Сетевая инфраструктура

В дополнение к инфраструктуре C&C, используемой в кампании PowerLess, Ballistic Bobcat также представила новый C&C-сервер. Группа также использовала несколько IP-адресов для хранения и доставки инструментов поддержки во время кампании «Спонсорский доступ». Мы подтвердили, что ни один из этих IP-адресов в настоящее время не работает.

Заключение

Ballistic Bobcat продолжает работать по модели сканирования и эксплуатации, отыскивая возможности с помощью неисправленных уязвимостей на серверах Microsoft Exchange, доступных в Интернете. Группа продолжает использовать разнообразный набор инструментов с открытым исходным кодом, дополненный несколькими специальными приложениями, включая бэкдор Sponsor. Защитникам рекомендуется исправлять любые устройства, подключенные к Интернету, и сохранять бдительность в отношении новых приложений, появляющихся в их организациях.

По любым вопросам о наших исследованиях, опубликованных на WeLiveSecurity, обращайтесь к нам по адресу угрозаintel@eset.com.

ESET Research предлагает частные аналитические отчеты об APT и потоки данных. По любым вопросам, связанным с этой услугой, посетите ESET Аналитика угроз стр.

МНК

Файлы

|

SHA-1 |

Имя файла |

обнаружение |

Описание |

098B9A6CE722311553E1D8AC5849BA1DC5834C52

|

Нет |

Win32/Агент.UXG |

Бэкдор Ballistic Bobcat, Спонсор (v1). |

5AEE3C957056A8640041ABC108D0B8A3D7A02EBD

|

Нет |

Win32/Агент.UXG |

Бэкдор Ballistic Bobcat, Спонсор (v2). |

764EB6CA3752576C182FC19CFF3E86C38DD51475

|

Нет |

Win32/Агент.UXG |

Бэкдор Ballistic Bobcat, Спонсор (v3). |

2F3EDA9D788A35F4C467B63860E73C3B010529CC

|

Нет |

Win32/Агент.UXG |

Бэкдор Ballistic Bobcat, Спонсор (v4). |

E443DC53284537513C00818392E569C79328F56F

|

Нет |

Win32/Агент.UXG |

Бэкдор Ballistic Bobcat, Спонсор (v5, он же Alumina). |

C4BC1A5A02F8AC3CF642880DC1FC3B1E46E4DA61

|

Нет |

WinGo/Агент.BT |

Обратный туннель RevSocks. |

39AE8BA8C5280A09BA638DF4C9D64AC0F3F706B6

|

Нет |

чистым |

ProcDump — утилита командной строки для мониторинга приложений и создания аварийных дампов. |

A200BE662CDC0ECE2A2C8FC4DBBC8C574D31848A

|

Нет |

Генерик.EYWYQYF |

Мимикац. |

5D60C8507AC9B840A13FFDF19E3315A3E14DE66A

|

Нет |

WinGo/Riskware.Гост.Д |

ГО Простой Тоннель (ГОСТ). |

50CFB3CF1A0FE5EC2264ACE53F96FADFE99CC617

|

Нет |

WinGo/HackTool.Chisel.A |

Долото обратного тоннеля. |

1AAE62ACEE3C04A6728F9EDC3756FABD6E342252

|

Нет |

Нет |

Инструмент обнаружения Host2IP. |

519CA93366F1B1D71052C6CE140F5C80CE885181

|

Нет |

Win64/Упакованный.Enigma.BV |

Туннель RevSocks, защищенный пробной версией программного обеспечения Enigma Protector. |

4709827C7A95012AB970BF651ED5183083366C79

|

Нет |

Нет |

Plink (PuTTY Link), инструмент подключения из командной строки. |

99C7B5827DF89B4FAFC2B565ABED97C58A3C65B8

|

Нет |

Win32/PSWTool.WebBrowserPassView.I |

Инструмент восстановления паролей, хранящихся в веб-браузерах. |

E52AA118A59502790A4DD6625854BD93C0DEAF27

|

Нет |

MSIL/HackTool.SQLDump.A |

Инструмент для взаимодействия с базами данных SQL и извлечения данных из них. |

Пути к файлам

Ниже приведен список путей, по которым бэкдор Sponsor был развернут на пострадавших машинах.

%SYSTEMDRIVE%inetpubwwwrootaspnet_client

%USERPROFILE%AppDataLocalTempfile

%USERPROFILE%AppDataLocalTemp2low

% USERPROFILE% рабочий стол

%USERPROFILE%Загрузкиa

%ВИНДИР%

%WINDIR%INFMSExchange DSN доставки

%WINDIR%Задачи

%WINDIR%Temp%WINDIR%Tempcrashpad1Files

Cеть

IP

Поставщик

Впервые увидели

Последний визит

Подробнее

162.55.137[.]20

Хетцнер Онлайн ГМБХ

2021-06-14

2021-06-15

PowerLess C&C.

37.120.222[.]168

М247 ООО

2021-11-28

2021-12-12

Спонсор C&C.

198.144.189[.]74

Колокроссинг

2021-11-29

2021-11-29

Сайт загрузки инструментов поддержки.

5.255.97[.]172

Инфраструктура Групп Б.В.

2021-09-05

2021-10-28

Сайт загрузки инструментов поддержки.

IP

Поставщик

Впервые увидели

Последний визит

Подробнее

162.55.137[.]20

Хетцнер Онлайн ГМБХ

2021-06-14

2021-06-15

PowerLess C&C.

37.120.222[.]168

М247 ООО

2021-11-28

2021-12-12

Спонсор C&C.

198.144.189[.]74

Колокроссинг

2021-11-29

2021-11-29

Сайт загрузки инструментов поддержки.

5.255.97[.]172

Инфраструктура Групп Б.В.

2021-09-05

2021-10-28

Сайт загрузки инструментов поддержки.

Эта таблица была построена с использованием версия 13 фреймворка MITRE ATT&CK.

|

тактика |

ID |

Имя |

Описание |

|

разведывательный |

Активное сканирование: сканирование уязвимостей |

Ballistic Bobcat сканирует уязвимые версии серверов Microsoft Exchange для использования. |

|

|

Развитие ресурсов |

Возможности развития: вредоносное ПО |

Компания Ballistic Bobcat разработала и закодировала бэкдор Sponsor. |

|

|

Получить возможности: инструмент |

Ballistic Bobcat использует различные инструменты с открытым исходным кодом в рамках кампании Sponsoring Access. |

||

|

Первоначальный доступ |

Использование общедоступного приложения |

Ballistic Bobcat нацелен на пользователей, разоблаченных в Интернете Серверы Microsoft Exchange. |

|

|

Типы |

Интерпретатор команд и сценариев: командная оболочка Windows |

Бэкдор Sponsor использует командную оболочку Windows для выполнения команд в системе жертвы. |

|

|

Системные услуги: выполнение услуг |

Бэкдор Sponsor позиционирует себя как сервис и запускает свои основные функции после выполнения сервиса. |

||

|

Настойчивость |

Создать или изменить системный процесс: служба Windows |

Спонсор поддерживает постоянство, создавая сервис с автоматическим запуском, который циклически выполняет свои основные функции. |

|

|

Повышение привилегий |

Действительные учетные записи: локальные учетные записи |

Операторы Ballistic Bobcat пытаются украсть учетные данные действительных пользователей после первоначального взлома системы перед развертыванием бэкдора Sponsor. |

|

|

Уклонение от защиты |

Деобфускация/декодирование файлов или информации |

Спонсор хранит информацию на диске в зашифрованном и запутанном виде и деобфускирует ее во время выполнения. |

|

|

Замаскированные файлы или информация |

Файлы конфигурации, которые требуется бэкдору Sponsor на диске, зашифрованы и запутаны. |

||

|

Действительные учетные записи: локальные учетные записи |

Спонсор выполняется с правами администратора, вероятно, с использованием учетных данных, найденных операторами на диске; наряду с безобидными соглашениями об именах Ballistic Bobcat, это позволяет Sponsor сливаться с фоном. |

||

|

Доступ к учетным данным |

Учетные данные из хранилищ паролей: Учетные данные из веб-браузеров |

Операторы Ballistic Bobcat используют инструменты с открытым исходным кодом для кражи учетных данных из хранилищ паролей внутри веб-браузеров. |

|

|

Открытие |

Удаленное обнаружение системы |

Ballistic Bobcat использует инструмент Host2IP, ранее использовавшийся Agrius, для обнаружения других систем в доступных сетях и сопоставления их имен хостов и IP-адресов. |

|

|

Управление и контроль |

Обфускация данных |

Бэкдор Sponsor запутывает данные перед отправкой их на командный сервер. |

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Автомобили / электромобили, Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- ЧартПрайм. Улучшите свою торговую игру с ChartPrime. Доступ здесь.

- Смещения блоков. Модернизация права собственности на экологические компенсации. Доступ здесь.

- Источник: https://www.welivesecurity.com/en/eset-research/sponsor-batch-filed-whiskers-ballistic-bobcats-scan-strike-backdoor/

- :имеет

- :является

- :нет

- :куда

- $UP

- 09

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 150

- 16

- 179

- 20

- 2021

- 2022

- 23

- 24

- 25

- 31

- 39

- 51

- 60

- 7

- 8

- 80

- 9

- a

- в состоянии

- О нас

- выше

- AC

- доступ

- По

- Учетные записи

- активный

- Активисты

- деятельность

- фактического соединения

- добавленный

- дополнение

- дополнительный

- адрес

- адреса

- Администратор

- продвинутый

- После

- против

- Агент

- ака

- Оповещение

- алгоритм

- Все

- позволяет

- вдоль

- уже

- причислены

- всегда

- an

- проанализированы

- и

- Другой

- любой

- API

- API

- приложение

- очевидный

- появиться

- появляется

- Применение

- Приложения

- подхода

- Программы

- APT

- арабский

- Арабские Эмираты

- арабский

- архитектурный

- МЫ

- аргумент

- Аргументы

- AS

- спросить

- At

- попытки

- попытки

- Август

- Автоматический

- автомобильный

- знать

- назад

- задняя дверь

- Черные ходы

- фон

- основанный

- аккумулятор

- BE

- стали

- , так как:

- было

- до

- поведение

- верить

- ЛУЧШЕЕ

- Лучшая

- между

- Бленд

- изоферменты печени

- Бразилия

- браузеры

- построенный

- но

- by

- C + +

- под названием

- Кампания

- Кампании

- CAN

- возможности

- заботится

- случаев

- Центр

- изменения

- проверка

- контроль

- выбранный

- гражданский

- Очистить

- код

- закодированы

- собирать

- Column

- COM

- коммерческая

- Связь

- Связь

- Компании

- Компания

- сравнение

- скомпрометированы

- Ослабленный

- компьютер

- проведение

- Конфигурация

- ПОДТВЕРЖДЕНО

- заблуждение

- подключенный

- связи

- обращайтесь

- содержит

- содержание

- продолжается

- контроль

- Соглашение

- кооперативный

- может

- страны

- страна

- покрытый

- Crash

- создает

- Создающий

- Полномочия

- Текущий

- изготовленный на заказ

- клиент

- опыт работы с клиентами

- данным

- База данных

- базы данных

- Дней

- dc

- Декабрь

- По умолчанию

- Защитники

- определенный

- доставить

- поставка

- развернуть

- развертывание

- развертывание

- описывать

- описано

- Проект

- предназначенный

- подробнее

- обнаруженный

- обнаружение

- Определять

- определяет

- застройщиков

- Развитие

- Устройства

- Diamond

- обнаружить

- открытый

- открытие

- распределение

- Разное

- приносит

- домен

- скачать

- упал

- продолжительность

- в течение

- e

- каждый

- простота

- восток

- Обучение

- Электронный

- Electronics

- эмираты

- занятых

- зашифрованный

- шифрование

- заниматься

- занятый

- Проект и

- Двигатели

- Enigma

- Предприятие

- лиц

- окружающий

- ошибка

- ошибки

- Исследования ESET

- очевидный

- Изучение

- пример

- обмена

- выполнять

- выполненный

- Выполняет

- проведение

- выполнение

- выходы

- опыт

- Эксплуатировать

- Эксплуатируемый

- эксплуатации

- Oшибка

- Ошибка

- достаточно

- несколько

- поле

- Поля

- фигура

- Файл

- Файлы

- финансовый

- финансовые услуги

- компания финансовых услуг

- Фирма

- Во-первых,

- после

- питание

- Что касается

- формат

- найденный

- 4

- от

- полный

- полностью

- функция

- Функции

- Gain

- собранный

- генерируется

- порождающий

- поколение

- географический

- получить

- данный

- Глобальный

- Go

- Правительство

- гранты

- большой

- группы

- Половина

- хэш

- хешированное

- Есть

- Медицина

- медицинское страхование

- здравоохранение

- здесь

- Спрятать

- кашель

- Однако

- HTML

- HTTP

- HTTPS

- человек

- права человека

- i

- ID

- идентифицированный

- определения

- if

- изображение

- улучшение

- in

- В других

- включены

- В том числе

- указывать

- указывает

- индикаторы

- информация

- Инфраструктура

- начальный

- первоначально

- Посвященные

- Запросы

- внутри

- страхование

- Интеллекта

- взаимодействующий

- интересный

- внутренне

- в

- выпустили

- инвестиций

- IP

- IP-адрес

- IP-адреса

- Израиль

- IT

- ЕГО

- саму трезвость

- Журналисты

- хранение

- Основные

- ключи

- Знать

- известный

- Отсутствие

- Фамилия

- новее

- закон

- слоев

- наименее

- Длина

- Вероятно

- Ограниченный

- линия

- LINK

- Список

- Включенный в список

- локальным

- расположенный

- дольше

- искать

- ВЗГЛЯДЫ

- Продукция

- сделанный

- поддерживает

- техническое обслуживание

- Большинство

- управляет

- производство

- многих

- рынка

- Совпадение

- Май..

- MD5

- значить

- означает

- Медиа

- основным медицинским

- медицинская помощь

- медицинские исследования

- упомянутый

- сообщение

- дотошный

- Microsoft

- средняя

- Ближний Восток

- может быть

- против

- Минут

- отсутствующий

- модель

- скромный

- изменения

- изменять

- модульный

- Моменты

- Мониторинг

- самых

- многонациональный

- с разными

- имя

- Названный

- именования

- сеть

- сетей

- никогда

- Новые

- Новые

- следующий

- нет

- узел

- Ничто

- особенно

- роман

- Ноябрь

- сейчас

- номер

- номера

- получать

- полученный

- Очевидный

- of

- Предложения

- .

- on

- На месте

- ONE

- те,

- онлайн

- только

- открытый

- с открытым исходным кодом

- работать

- работает

- операция

- оператор

- Операторы

- Возможность

- против

- or

- заказ

- организация

- организационной

- организации

- оригинал

- Другое

- наши

- внешний

- выход

- изложенные

- выходной

- за

- собственный

- P&E

- упакованный

- страница

- пандемия

- часть

- части

- Прошло

- Пароль

- пароли

- мимо

- Патчи

- шаблон

- настойчивость

- Персонал

- фармацевтическая

- физический

- одноцветный

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- пожалуйста

- Точка

- Точка зрения

- пунктов

- часть

- возможное

- потенциал

- потенциально

- мощностью

- представить

- предыдущий

- предварительно

- первичный

- частная

- привилегии

- вероятно

- процесс

- обработка

- Продукция

- FitPartner™

- прогрессия

- защищенный

- защиту

- при условии

- Недвижимости

- приводит

- опубликованный

- тянущий

- толкнул

- R

- случайный

- Рандомизированное

- скорее

- достигнув результата

- Получать

- получила

- получает

- выздоровление

- назвало

- по

- зарегистрироваться

- реестра

- Связанный

- оставаться

- ремонт

- НЕОДНОКРАТНО

- замещать

- заменить

- отчету

- Сообщается

- Отчеты

- представление

- запросить

- Запросы

- требовать

- требуется

- исследованиям

- исследователи

- результат

- розничный торговец

- обратный

- пересмотры

- правые

- гонорары

- Run

- Бег

- то же

- видел

- сканирование

- сканирование

- секунды

- посмотреть

- Отправить

- отправка

- посылает

- послать

- сентябрь

- Серверы

- обслуживание

- Услуги

- сервисная компания

- Наборы

- несколько

- Оболочка

- показывать

- показанный

- Шоу

- сторона

- достопримечательность

- значительный

- аналогичный

- просто

- сайте

- Кожа

- спать

- So

- Software

- Решения

- некоторые

- Источник

- специализируется

- специализация

- указанный

- спонсор

- спонсирование

- Спотовая торговля

- Этап

- стандарт

- начинается

- ввод в эксплуатацию

- Области

- Шаги

- магазин

- хранить

- магазины

- удар

- строка

- Структура

- последующее

- впоследствии

- успех

- Успешно

- поставляется

- поставщик

- поддержка

- поддержки

- система

- системы

- ТАБЛИЦЫ

- взять

- приняты

- цель

- целевое

- направлены

- направлена против

- Технологии

- связь

- 10

- срок

- текст

- чем

- который

- Ассоциация

- информация

- мир

- их

- тогда

- Там.

- тем самым

- Эти

- они

- В третьих

- этой

- те

- угроза

- по всему

- время

- Сроки

- TM

- в

- вместе

- инструментом

- инструменты

- Всего

- трек

- лечение

- суд

- тоннель

- ОЧЕРЕДЬ

- два

- не в состоянии

- Объединенный

- Объединенный Араб

- Объединенные Арабские Эмираты

- США

- до

- Обновление ПО

- обновление

- Updates

- на

- URL

- us

- использование

- используемый

- пользователей

- использования

- через

- утилита

- использовать

- Использующий

- v1

- ценностное

- Наши ценности

- разнообразие

- различный

- версия

- версии

- вертикалей

- Жертва

- жертвы

- Вид

- Войти

- Уязвимости

- уязвимость

- Уязвимый

- законопроект

- we

- Web

- Веб-браузеры

- ЧТО Ж

- были

- Что

- когда

- в то время как

- будь то

- , которые

- в то время как

- широкий

- ширина

- окно

- окна

- в

- без

- работает

- Мир

- Всемирная организация здравоохранения

- бы

- записывать

- письменный

- лет

- Да

- зефирнет

- нуль