Обзор некоторых из самых удобных инструментов, которые специалисты по безопасности могут использовать для поиска и мониторинга устройств, доступных из Интернета.

Интернет-безопасность является постоянной заботой специалистов по технологиям и кибербезопасности. В связи с постоянно растущим числом сетевых устройств и служб важно иметь четкое и точное представление о присутствии этих устройств и служб в сети, чтобы защитить их и данные от сетевых угроз. Некоторые поисковые системы для подключенных к Интернету устройств, такие как Shodan, Censys, Zoomeye, Fofa и BinaryEdge, играют решающую роль в решении этой задачи.

Они позволяют специалистам по кибербезопасности и другим технологиям иметь полное и точное представление о присутствии в Интернете своих устройств и служб. Каждый предлагает подробную информацию о каждом устройстве и службе, включая их IP-адрес, операционную систему, программное обеспечение и открытые порты. Кроме того, они предлагают уникальные функции, которые отличают их от других поисковых систем в Интернете.

Отслеживая эти устройства и службы, специалисты по кибербезопасности могут принять меры для их защиты от онлайн-угроз, включая автоматическое сканирование портов, распространение вредоносных программ и поиск уязвимостей. Кроме того, эти поисковые системы могут быть полезны и другим специалистам в области технологий, которые хотят отслеживать присутствие своих брендов в Интернете и защищать свою репутацию в Интернете.

В этом посте мы рассмотрим пять таких инструментов, а именно Shodan, Censys, Zoomeye, Fofa и BinaryEdge, и обсудим их уникальные функции, их применение и их важность для цифровой безопасности.

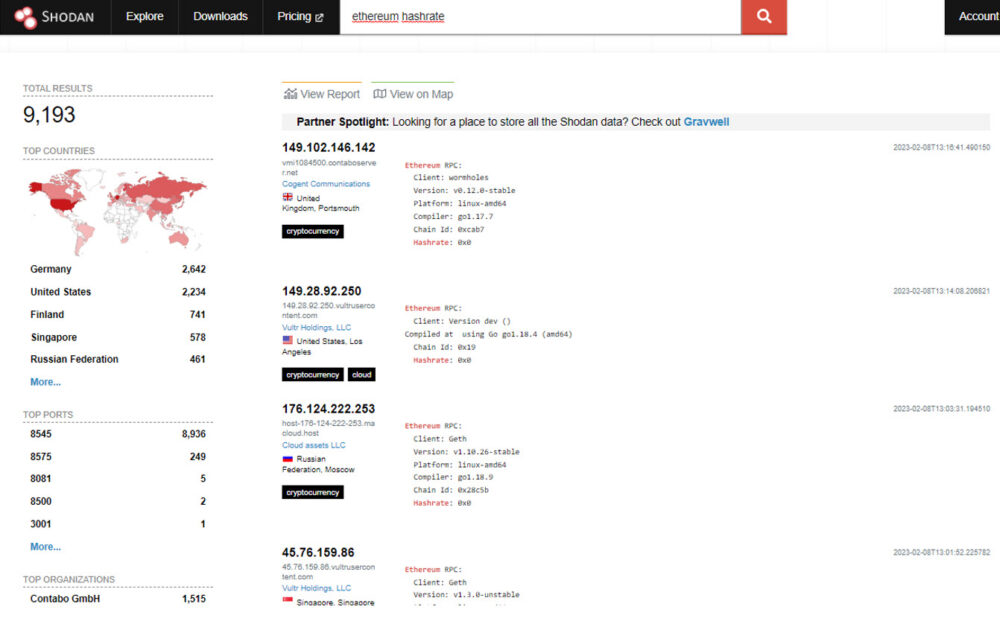

Shodan

Shodan позволяет находить устройства, подключенные к Интернету, включая веб-серверы, IP-камеры, маршрутизаторы и многое другое. Shodan уникален тем, что фокусируется на поиске этих устройств и предоставляет подробную информацию о каждом устройстве, включая IP-адрес, операционную систему, программное обеспечение и открытые порты. Это ценный инструмент для специалистов по кибербезопасности, которые хотят идентифицировать устройства и службы, которые могут быть подвержены потенциальным уязвимостям безопасности.

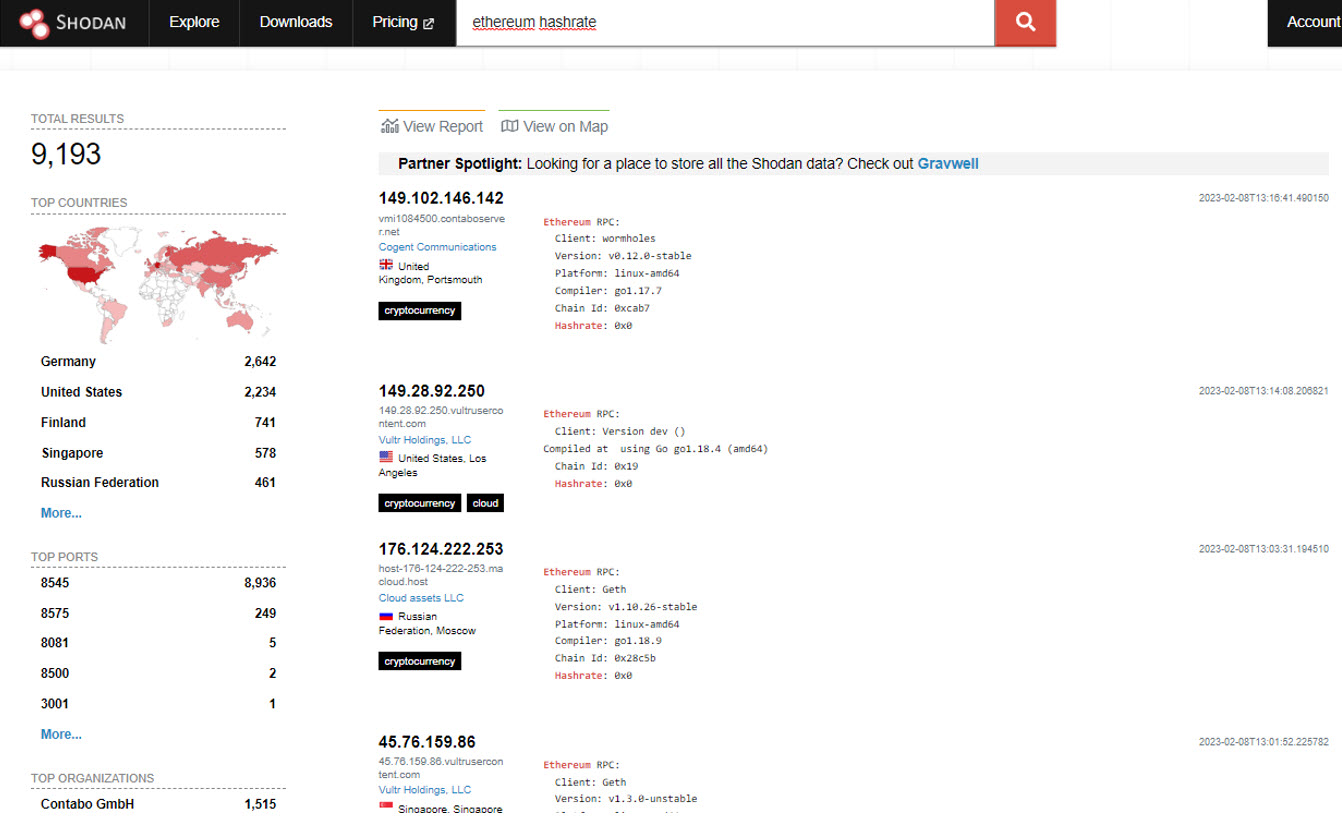

Censys

Censys — еще одна поисковая система, ориентированная на поиск устройств, подключенных к Интернету. Как и Shodan, Censys предоставляет подробную информацию о каждом устройстве, включая IP-адрес, операционную систему, программное обеспечение и открытые порты. Однако, в отличие от Shodan, Censys также фокусируется на безопасности устройств и предоставляет информацию об известных уязвимостях и SSL-сертификатах. Эта информация полезна для мониторинга и защиты устройств и онлайн-сервисов.

Zoomeye

Zoomeye — еще одна популярная поисковая платформа для устройств и услуг, подключенных к Интернету. Это позволяет вам искать и контролировать онлайн-устройства и службы и получать оповещения в режиме реального времени об изменениях в их результатах поиска. Zoomeye фокусируется на идентификации онлайн-устройств и сервисов и предоставляет подробную информацию о каждом устройстве.

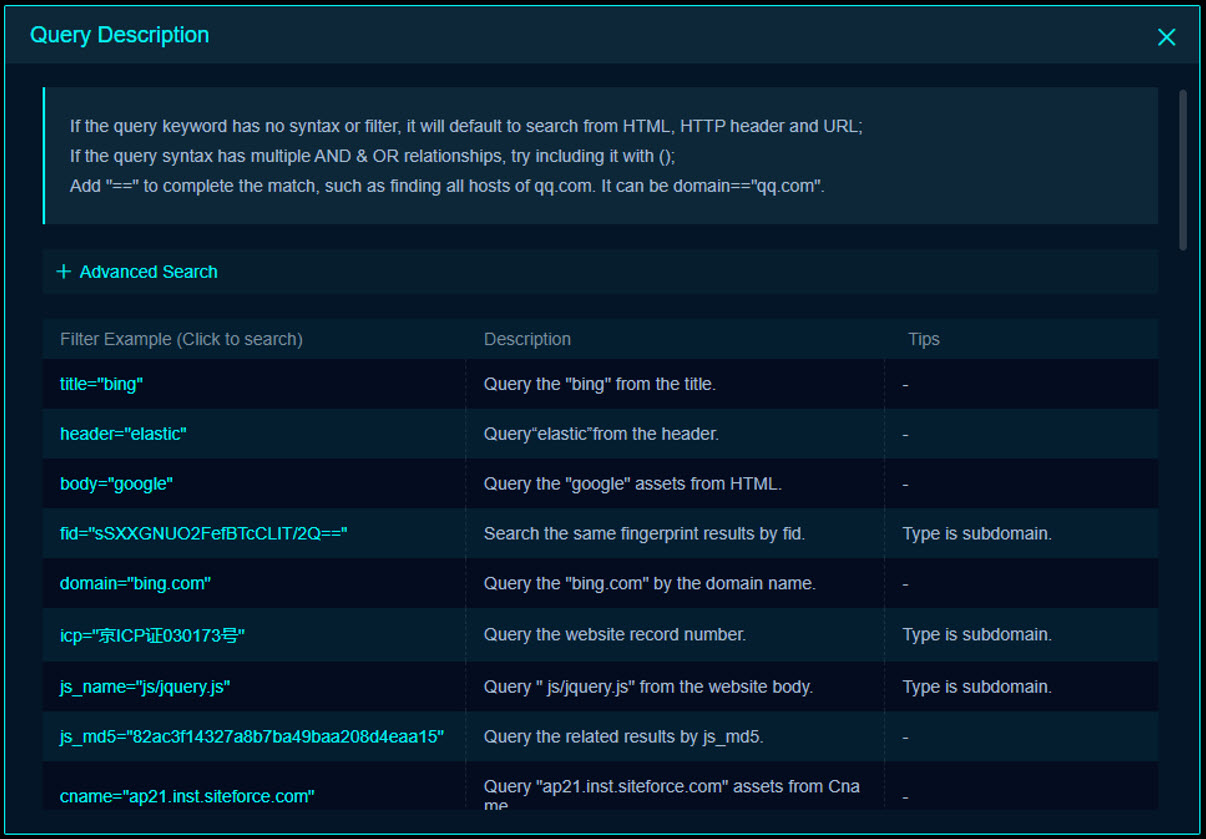

Фофа

Фофа предоставляет подробную информацию о каждом устройстве и услуге, а также выделяет информацию о бренде. Одной из интересных особенностей является возможность использовать синтаксис поиска с различными фильтрами, что позволяет использовать ваши собственные сценарии и выполнять более конкретные поиски.

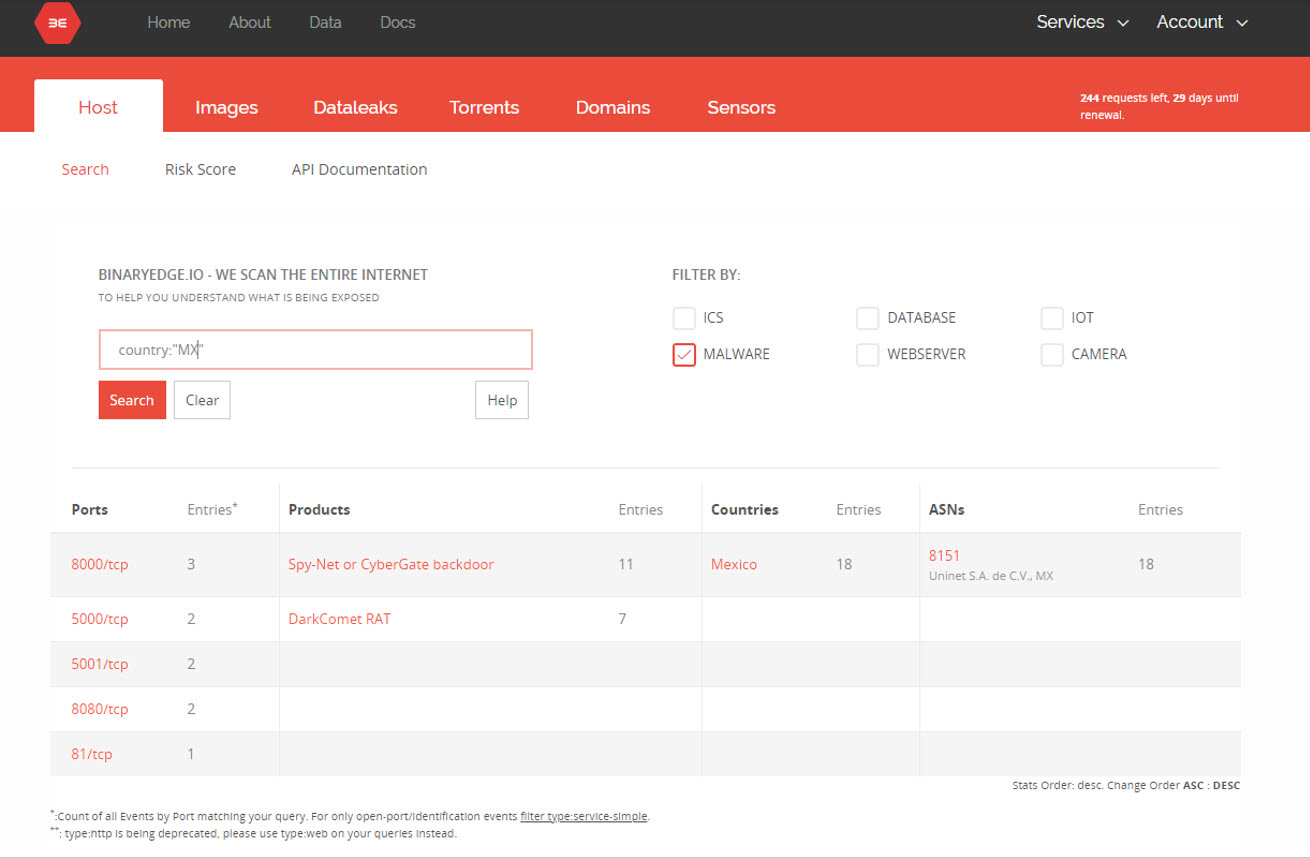

Двоичный край

Наконец, Двоичный край — поисковая система безопасности, которая позволяет пользователям получать оповещения в режиме реального времени об изменениях в результатах поиска. Подобно Shodan или Censys, информация, собираемая BinaryEdge, включает открытые порты и службы с соответствующими потенциальными уязвимостями, а также данные о доступных удаленных рабочих столах, недействительных SSL-сертификатах и общих сетевых ресурсах с конфигурациями, которые могут привести к нарушениям безопасности. Также можно проверить, не связана ли какая-либо учетная запись электронной почты с утечкой данных.

Бонус: Серый шум

Серый Шум это инструмент кибербезопасности, который позволяет пользователям отслеживать и анализировать нежелательный интернет-трафик. GreyNoise использует алгоритмы машинного обучения для выявления и классификации сетевой активности, которая считается шумом или может быть сочтена вредоносной. Платформа GreyNoise постоянно обновляется, чтобы отражать последние угрозы и тенденции в области кибербезопасности.

В отличие от других поисковых систем, упомянутых выше, GreyNoise фокусируется на выявлении и классификации сетевых действий, которые считаются шумом, таких как автоматическое сканирование портов, распространение вредоносных программ и сканирование уязвимостей. GreyNoise также предлагает API, который позволяет специалистам по кибербезопасности интегрировать информацию, предоставленную GreyNoise, в свои существующие инструменты и системы.

Заключение

Эти поисковые системы предлагают уникальные и ценные функции для профессионалов в области кибербезопасности и других технологий, которые хотят отслеживать и защищать свои онлайн-устройства и службы; особенно для тех компаний, которым необходимо активизировать свои усилия по анализу угроз. При рассмотрении вопроса о том, какой из этих сканеров подходит для ваших нужд, важно учитывать особенности и возможности каждого из них, а также то, как их можно использовать для удовлетворения ваших конкретных потребностей.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- ПлатонАйСтрим. Анализ данных Web3. Расширение знаний. Доступ здесь.

- Чеканка будущего с Эдриенн Эшли. Доступ здесь.

- Покупайте и продавайте акции компаний PREIPO® с помощью PREIPO®. Доступ здесь.

- Источник: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :является

- 8

- a

- О нас

- выше

- доступной

- Учетная запись

- точный

- активно

- деятельность

- дополнение

- адрес

- против

- Оповещения

- алгоритмы

- позволять

- позволяет

- причислены

- an

- анализировать

- и

- Другой

- любой

- кроме

- API

- Приложения

- МЫ

- AS

- связанный

- At

- Автоматизированный

- BE

- марка

- нарушения

- by

- камеры

- CAN

- возможности

- сертификаты

- изменения

- классифицировать

- Очистить

- Компании

- полный

- Беспокойство

- подключенный

- Рассматривать

- считается

- принимая во внимание

- постоянная

- постоянно

- может

- решающее значение

- Информационная безопасность

- данным

- утечка данных

- подробный

- устройство

- Устройства

- различный

- Интернет

- обсуждать

- каждый

- усилия

- Двигатель

- Двигатели

- особенно

- постоянно растет

- существующий

- подвергаться

- Особенность

- Особенности

- фильтры

- Найдите

- фокусируется

- Что касается

- от

- удобная

- Есть

- выделив

- Как

- Однако

- HTTPS

- определения

- идентифицирующий

- if

- значение

- важную

- in

- включает в себя

- В том числе

- Увеличение

- информация

- интегрировать

- Интеллекта

- интересный

- Интернет

- подключенного к сети Интернет

- в

- вовлеченный

- IP

- IP-адрес

- IT

- JPG

- известный

- последний

- вести

- утечка

- изучение

- такое как

- посмотреть

- машина

- обучение с помощью машины

- ДЕЛАЕТ

- вредоносных программ

- макс-ширина

- Май..

- Встречайте

- упомянутый

- монитор

- Мониторинг

- БОЛЕЕ

- а именно

- Необходимость

- потребности

- сеть

- Шум

- номер

- of

- предлагают

- Предложения

- on

- ONE

- онлайн

- открытый

- операционный

- операционная система

- or

- заказ

- Другое

- собственный

- Платформа

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- Популярное

- возможность

- возможное

- потенциал

- присутствие

- профессионалы

- для защиты

- приводит

- реального времени

- Получать

- отражать

- по

- удаленные

- репутация

- Итоги

- правую

- Роли

- сводка

- Run

- сканирование

- скрипты

- Поиск

- Поисковая система

- Поисковые системы

- поиск

- обеспечение

- безопасность

- нарушения безопасности

- Серверы

- обслуживание

- Услуги

- набор

- Акции

- Аналогичным образом

- Software

- некоторые

- конкретный

- Распространение

- SSL

- Шаги

- такие

- поставляется

- синтаксис

- система

- системы

- взять

- Сложность задачи

- Технологии

- который

- Ассоциация

- информация

- их

- Их

- Эти

- они

- этой

- те

- угроза

- угрозы

- в

- инструментом

- инструменты

- топ

- топ 5

- трафик

- Тенденции

- созданного

- В отличие от

- нежелательный

- обновление

- использование

- используемый

- пользователей

- ценный

- проверить

- Вид

- Уязвимости

- уязвимость

- сканирование уязвимостей

- хотеть

- we

- Web

- ЧТО Ж

- когда

- , которые

- в то время как

- КТО

- широкий

- будете

- Ты

- ВАШЕ

- зефирнет