Время Читать: 4 минут

Изучение аспекта безопасности web3 для предприятий.

Web 3.0 — преимущество в безопасности

С таким количеством преимуществ, мы уверены, что Web 3.0 станет самой проработанной технологией в ближайшем будущем, и одной из основных причин этого является безопасность, которую нам обеспечивает гибкость Web 3.0.

Нельзя давать топор ребенку. Точно так же вы можете создавать в Web 3.0 только с опытными разработчиками. Что касается аспекта безопасности вашего бизнеса, вам нужны такие эксперты, как QuillAudits, которые помогут вам получить максимальную отдачу от безопасности. Теперь давайте рассмотрим некоторые подходы и решения, которые помогают моделям безопасности Web 3.0 превзойти предыдущие версии Web.

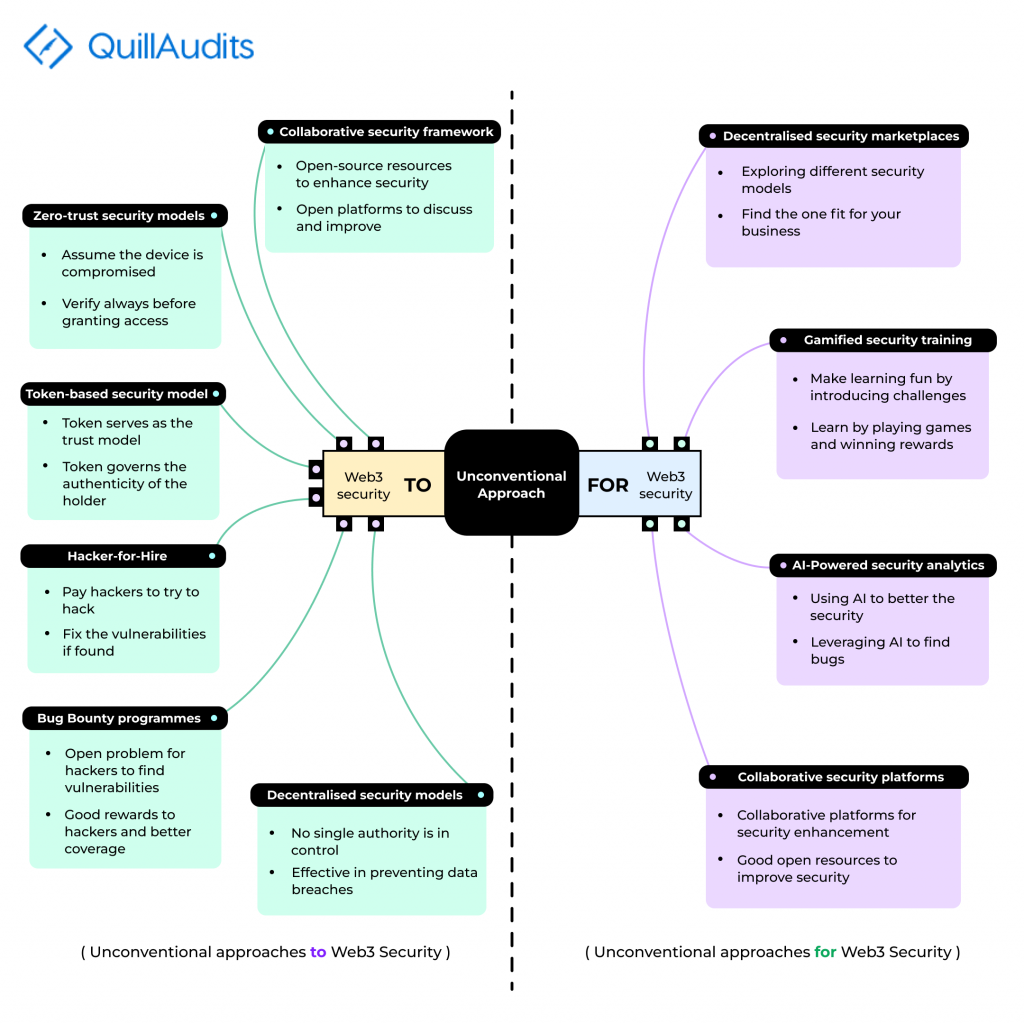

Нетрадиционные подходы к безопасности Web3 для предприятий

Модели безопасности с нулевым доверием

Эта модель предполагает, что любой пользователь или устройство, пытающиеся получить доступ к сети, могут быть скомпрометированы и должны быть проверены перед предоставлением доступа. А функции Web3, такие как технология блокчейна и децентрализованные приложения, играют роль в методологии нулевого доверия, обеспечивая дополнительные уровни безопасности и прозрачности.

Совместная безопасность

Сообщество Web3 обеспечивает сотрудничество для разработки, ориентированной на безопасность. Web3 в основном является открытым исходным кодом, который помогает вам решать проблемы, связанные с безопасностью, изучая ошибки и выводы других, общедоступные в Интернете.

Децентрализованная модель безопасности

Децентрализованная безопасность делает информационную безопасность ответственностью каждого, а не только одного центрального органа. Это помогает создать сильную культуру безопасности и защиты данных в организациях. Это очень эффективно для предотвращения утечек данных и помогает позиционировать вашу компанию как компанию, которая очень серьезно относится к защите данных клиентов.

Программы хакеров по найму

Это один из способов, с помощью которых компании Web3 защищают своих пользователей, нанимая хакера, чтобы попытаться взломать их бизнес. Если обнаружена какая-либо уязвимость или проблема, она устраняется с помощью разработчиков.

Программы Bug Bounty

Это похоже на хакера по найму, но единственное отличие заключается в выборе хакера и награде для хакера, в этом вызов выкладывается открыто, говоря, что кто так когда-либо сможет найти уязвимость в бизнес-протоколе будет присуждается в зависимости от серьезности уязвимости. Таким образом, существует больший охват с точки зрения тестирования по сравнению с программой «Хакер по найму».

Модель безопасности на основе токенов

Маркер безопасности работает как электронный ключ для доступа к чему-либо. Это может быть открытие незапертых дверей или банковский токен, используемый в качестве цифрового аутентификатора. По сути, это знак доверия, который гарантирует подлинность владельца.

Нестандартные решения для обеспечения безопасности Web3 на предприятиях

Мы видели разные подходы, которыми нас одарили, когда мы работали над проектами, связанными с Web3. В этой части блога вы познакомитесь с различными решениями и способами, которыми мы можем расширить возможности Web3 для обеспечения безопасности, и обсудим несколько возможностей наряду с некоторыми уже существующими методами.

Платформы совместной безопасности

Будучи таким замечательным сообществом, как Web3, у него есть свои преимущества, чтобы быть его частью. Нетрудно представить, как люди со всего мира делятся материалами, связанными с безопасностью, на одной платформе, учатся, развиваются и создают более безопасное будущее. Вот чем Web3 отличается от других. Это сообщество, и здесь мы хорошо сотрудничаем, и платформа, где все детали, связанные с безопасностью, делятся между коллегами, не является чуждой концепцией в Web3. Особенно, если вы являетесь частью QuillAcademy 🙂

Децентрализованные рынки безопасности

Представьте себе платформу с различными типами децентрализованных моделей безопасности, которые мы можем выбирать для нашей организации по своему усмотрению. Например, допустим, мы хотим создать децентрализованную систему безопасности для данных о продажах. Здесь мы можем использовать такие модели безопасности, когда люди из отдела продаж, маркетинга и управления персоналом могут получить к нему доступ с распределением безопасности по различным отделам, которые с ним связаны, и с усилением безопасности.

Игровые обучающие программы по безопасности

В настоящее время обучение ассоциируется с развлечением, а игры всегда доставляли удовольствие, так почему бы не развлекаться во время учебы? Это не новая концепция. Это то же самое понятие, которое мы используем с детьми. Мы делаем обучение веселым, чтобы дети быстрее адаптировались и потребляли, то же самое мы можем сделать с программами обучения безопасности, и шаг в этом направлении приводит нас к CTF. У QuillAudit есть некоторые проблемы CTF мирового класса; проверьте их на сайте.

Аналитика безопасности на основе ИИ

Когда речь заходит о новых революционных технологиях, как можно не говорить об ИИ? Энергоснабжение многих секторов современного мира. Его можно использовать для обеспечения безопасности в Интернете. Для того, чтобы это стало реальностью, проводятся постоянные исследования и разработки.

Заключение

С обсуждение предприятий, ориентированное на web3, в части 1, мы узнали о многих преимуществах. Компании, основанные на Web3, получат удовольствие по сравнению с обычными. Человеческая раса сегодня находится там, где она есть, только потому, что некоторые из нас пошли нетрадиционным путем. Сейчас самое время сделать это снова.

Обсуждение подходов и решений, основанное на безопасности web3, выявило множество возможностей, ожидающих своего изучения под эгидой безопасности. Зачем колебаться? Это идеальное время, чтобы начать. Я уверен, что преимущество первопроходца по-прежнему актуально.

Наконец, давайте поблагодарим того, кто сделал этот блог возможным для вас. Мы, QuillAudits, представляем вам последние обновления, исправления и образовательный контент, связанные с безопасностью, чтобы вы могли опережать игру в области безопасности и помогать нам делать web3 более безопасным миром. Не забудьте посетить наш веб-сайт и зарегистрироваться для аудита, если вы строите в web3. Поверьте мне; Некоторые проекты сэкономили бы миллионы, если бы сделали это

17 Просмотры

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Источник: https://blog.quillhash.com/2023/03/20/web-3-0-security-for-enterprise-approaches-and-solutions-part-2/

- :является

- 7

- a

- О нас

- доступ

- через

- приспосабливать

- дополнительный

- плюс

- Преимущества

- впереди

- AI

- Все

- уже

- всегда

- среди

- и

- кроме

- Приложения

- подхода

- подходы

- МЫ

- AS

- внешний вид

- аспекты

- связанный

- попытки

- аудит

- подлинность

- власть

- доступен

- награжден

- Банковское дело

- основанный

- в основном

- BE

- , так как:

- до

- не являетесь

- блокчейн

- Технологии блочейна

- Блог

- щедрость

- нарушения

- приносить

- принес

- строить

- Строительство

- бизнес

- бизнес

- by

- CAN

- не могу

- центральный

- вызов

- проверка

- ребенок

- Дети

- выбор

- Выберите

- сотрудничать

- сотрудничество

- сообщество

- Компании

- сравненный

- Ослабленный

- сама концепция

- потреблять

- содержание

- (CIJ)

- обычный

- Создайте

- Создающий

- Культура

- данным

- Нарушения данных

- защита данных

- децентрализованная

- Кафедра

- ведомства

- подробнее

- застройщиков

- развивающийся

- Развитие

- устройство

- разница

- различный

- Интернет

- направление

- обсуждать

- обсуждение

- распределение

- Dont

- Двери

- образовательных

- эффективный

- Электронный

- расширение прав и возможностей

- расширение

- пользоваться

- Предприятие

- предприятий

- особенно

- НИКОГДА

- все это

- пример

- существующий

- эксперты

- Больше

- Разведанный

- быстрее

- Особенности

- несколько

- Найдите

- Во-первых,

- соответствовать

- фиксированной

- Трансформируемость

- следует

- Что касается

- иностранный

- найденный

- от

- fun

- будущее

- игра

- Игры

- получить

- Дайте

- земной шар

- будет

- предоставление

- гарантии

- мотыга

- хакер

- Жесткий

- Есть

- помощь

- помогает

- здесь

- Наем

- Наем

- держатель

- Как

- hr

- HTTPS

- человек

- i

- in

- информация

- информационная безопасность

- Интернет

- вводить

- вопрос

- вопросы

- IT

- ЕГО

- Основные

- последний

- слоев

- Лиды

- узнали

- изучение

- легкий

- такое как

- сделанный

- Главная

- сделать

- ДЕЛАЕТ

- многих

- Маркетинг

- макс-ширина

- Методология

- методы

- миллионы

- ошибки

- модель

- Модели

- БОЛЕЕ

- самых

- Возле

- Необходимость

- сеть

- Новые

- of

- on

- ONE

- открытый

- с открытым исходным кодом

- открытие

- Возможности

- организация

- Организации

- Другое

- аутрич

- часть

- Люди

- ИДЕАЛЬНОЕ

- Платформа

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- игры

- должность

- возможности,

- возможное

- Включение питания

- предупреждение

- предыдущий

- проблемам

- программы

- программы

- проектов

- защиту

- протокол

- при условии

- приводит

- обеспечение

- Квиллхэш

- Гонки

- Реальность

- причины

- по

- зарегистрироваться

- Связанный

- исследованиям

- исследование и разработка

- ответственность

- революционный

- Предложение

- Роли

- безопаснее

- главная

- то же

- Сектора юридического права

- безопасный

- безопасность

- маркер безопасности

- общие

- разделение

- аналогичный

- Аналогичным образом

- одинарной

- квалифицированный

- So

- Решения

- некоторые

- удалось

- Источник

- стоит

- и политические лидеры

- оставаться

- Шаг

- По-прежнему

- сильный

- изучение

- такие

- система

- принимает

- Говорить

- технологии

- Технологии

- terms

- Тестирование

- который

- Ассоциация

- их

- Их

- задача

- время

- в

- сегодня

- Сегодняшних

- знак

- Обучение

- Прозрачность

- Доверие

- Типы

- зонтик

- нетрадиционный

- под

- Updates

- us

- использование

- Информация о пользователе

- пользователей

- проверено

- Войти

- уязвимость

- Ожидание

- Путь..

- способы

- Web

- Веб-3

- Веб-3.0

- Web3

- Сообщество Web3

- Связанные с Web3

- Вебсайт

- ЧТО Ж

- который

- в то время как

- КТО

- будете

- работавший

- работает

- Мир

- мировой класс

- бы

- Ты

- ВАШЕ

- зефирнет