Время чтения: 4 минутБольшинство людей уже знают о программах-вымогателях, особенно те, кто регулярно читает раздел блога Comodo и подобные публикации. Для тех, кто этого не делает, программа-вымогатель — это атака, при которой злоумышленник шифрует все файлы на компьютере или сервере жертвы, делая их полностью непригодными для использования. Затем злоумышленник требует плату, обычно выкуп в биткойнах, за расшифровку файлов. Прелесть атаки с точки зрения преступника заключается в том, что жертва почти никогда не может найти решение после того, как шифрование было выполнено. Ни антивирус, ни помощь технических экспертов, ни полиция, ни плач никогда не смогут восстановить эти файлы для вас. У вас должен быть ключ дешифрования или попрощайтесь со своими файлами.

Глядя в безжалостный ствол этого пистолета, многие высокопоставленные жертвы обнаруживают, что у них нет другого выбора, кроме как заплатить штраф. Им нужны эти файлы, чтобы продолжать бизнес или предоставлять свои услуги обществу, и они вообще не могут позволить себе простоя. Больницы, правительственные ведомства, благотворительные организации, университеты, мировые суды и редакции газет — вот лишь несколько примеров крупных учреждений, которые уступили и заплатили выкуп.

Программы-вымогатели обычно распространяются в форма программы троянского коня. Это программы, которые обманом заставляют вас думать, что они обычная программа, когда вы их устанавливаете, но на самом деле являются вредоносным исполняемым файлом, который шифрует ваши диски. Каждая часть программы-вымогателя имеет свой уникальный способ заражения целевой машины, и каждый из них использует несколько уровней обфускации, чтобы избежать обнаружения. Этот блог представляет собой подробный рассказ одного из ведущих инженеров Comodo о внутренней работе одного из таких компонентов. вымогателей – ВОНСИС.

Что такое программа-вымогатель WONSYS?

Wonsys — это разновидность вредоносного ПО, которое либо запутывается программным обеспечением-шифровальщиком, либо упаковывается в файл, такой как UPX, ASPROTECT или VMPROTECT. Фактически исполняемый файл wonsys.exe спрятан глубоко внутри другой, на первый взгляд невинной программы, так что это один из тех троянов, о которых мы упоминали ранее. Это распространенный метод, используемый преступниками, чтобы избежать обнаружения антивирус продукции.

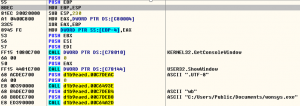

Вредонос падает на целевой компьютер и запускается с использованием API SHELL32, ShellExecuteW:

Как только программа-вымогатель запускается пользователем, она создает ключ «RunOnce» в реестре:

Он также подсчитывает все диски на целевой машине, поэтому может зашифровать их все:

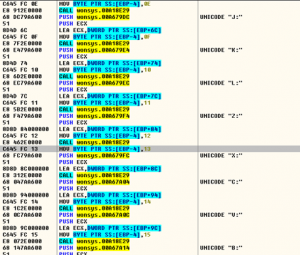

Затем Wonsys создает «список уничтоженных» процессов, которые необходимо отключить. Это программы, которые, если их оставить запущенными, потенциально могут помешать Wonsys заразить всю систему. В частности, это такие программы, как Word, PowerPoint, Блокнот, Thunderbird, которые могут «блокировать» файлы и таким образом предотвращать их шифрование. После закрытия этих программ Wonsys также удаляет теневую копию файлов, чтобы пользователь не мог их восстановить:

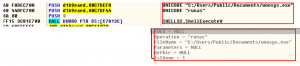

Окно командной строки открывается через COMSPEC в папке system32 с правами администратора:![]()

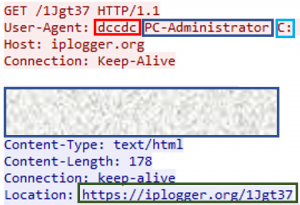

Злоумышленник также собирает информацию о дате, формате времени, имени системы и локали, используя функции API, и пингует сайт iplogger.org, таким образом собирая подробную информацию о машине.

Теперь у Wonsys есть вся необходимая информация. На приведенном ниже снимке экрана показано, что «dccdc» — это расширение, которое будет добавлено ко всем именам файлов после шифрования, «PC-Administrator» — это имя компьютера, а диск «C:» — это диск, который он заразит:

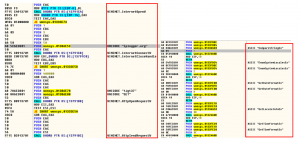

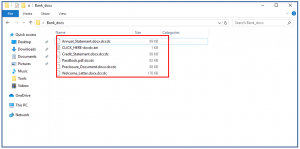

Наконец, WONSYS вымогателей высвобождает свою полезную нагрузку, шифруя все файлы на машине. Все файлы остаются с расширением «.dccdc», за исключением одного незашифрованного файла, который может открыть пользователь — «CLICK_HERE-dccdc.txt»:

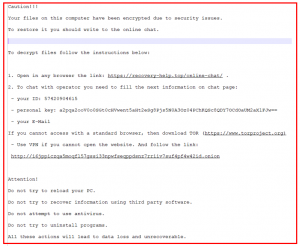

В этом файле .txt злоумышленник сообщает жертве, что делать дальше. Каждой зараженной машине присваивается собственный идентификатор и персональный ключ. В примечании пользователю предлагается посетить веб-страницу, где ему потребуется эта информация для входа в службу чата:

Заметка пытается создать впечатление, что чат — это дружеский сервис с любезным оператором, который поможет им восстановить их файлы. На самом деле именно в чате хакер требует оплаты в биткойнах, иначе файлы жертвы будут потеряны навсегда.

Сканер вредоносных программ сайта

Программное обеспечение для защиты от программ-вымогателей

сообщение WONSYS — анатомия атаки программ-вымогателей Появившийся сначала на Новости Comodo и информация об интернет-безопасности.

- a

- Все

- количество

- анализ

- анатомия

- Другой

- антивирус

- кроме

- API

- Бьюти

- ниже

- Bitcoin

- Заблокировать

- Блог

- бизнес

- выбор

- закрытие

- Сбор

- Общий

- полностью

- компьютер

- продолжать

- может

- Суды

- Создайте

- создает

- Криминальное

- Плач

- глубоко

- запросы

- подробный

- обнаружение

- Дисплей

- вниз

- время простоя

- управлять

- каждый

- шифрование

- Инженеры

- Примеры

- эксперты

- First

- навсегда

- формат

- от

- Функции

- Правительство

- хакер

- помощь

- Лошадь

- больницы

- Как

- HTTPS

- info

- информация

- устанавливать

- учреждения

- Интернет

- Internet Security

- IT

- саму трезвость

- Основные

- ведущий

- уровни

- машина

- основной

- Создание

- вредоносных программ

- упомянутый

- потребности

- Новости

- следующий

- "обычные"

- офисов

- открытый

- оператор

- собственный

- упакованный

- выплачен

- ОПЛАТИТЬ

- оплата

- Люди

- личного

- кусок

- Точка

- Точка зрения

- Полиция

- Процессы

- Продукция

- FitPartner™

- Программы

- защиту

- обеспечивать

- публикациям

- Выкуп

- вымогателей

- Атака вымогателей

- Реальность

- Recover

- Run

- Бег

- безопасность

- обслуживание

- Услуги

- несколько

- Shadow

- аналогичный

- одинарной

- сайте

- So

- Общество

- Software

- Решение

- конкретно

- распространение

- система

- цель

- Технический

- говорит

- Ассоциация

- мышление

- Через

- время

- троянец

- созданного

- Университеты

- обычно

- жертвы

- Вид

- Web

- Что

- КТО

- ВАШЕ