Podroben vodnik o asimetričnem šifriranju in njegovem delovanju

-

Ekipa QuillAudits

- Julij 6, 2022

Kazalo

V tem času smo podatki najbolj dragoceni. Prenos podatkov prek blockchaina, ki deluje avtonomno, je izziv.

Za rešitev tega problema so začele veljati tehnike šifriranja, kjer so podatki/sporočila šifrirani v nekaj naključnih črk in številk, da jih prejemnik dešifrira. Na ta način se podatki varno prenašajo.

Toda kako poteka to šifriranje in dešifriranje? Katere so različne vrste šifriranja in kako ta tehnika deluje?

Preskočimo na glavni del in podrobno preučimo odgovore na vsa vprašanja.

Opredelitev šifriranja

Šifriranje podatkov vključuje uporabo matematičnih orodij ali algoritmov. Imenujejo se kot kriptografski algoritmi ki delujejo na navadnem besedilu v berljivem formatu in ga pretvorijo v šifrirano besedilo.

Šifrirano besedilo razkriva izvirno sporočilo kot naključno kombinacijo črk in besed.

Ta besedila so zdaj šifrirana in na prejemnem koncu lahko uporabnik dešifrira s posebnimi ključi, da prebere, kaj je dejansko sporočilo.

To lahko razumemo kot analogno pošiljanju skrivnega sporočila v e-pošti, ki jo pošiljatelj zaklene s ključem. Ko sporočilo doseže prejemnika, ga je mogoče znova odkleniti z uporabo drugega ključa za branje dejanskega sporočila.

To je postopek šifriranja, ki se uporablja za varen prenos podatkov.

Ugotovimo razlike med zasebnimi in javnimi ključi, ki se uporabljajo pri šifriranju in dešifriranju.

Različne vrste šifriranja

Dve glavni klasifikaciji tehnik šifriranja,

Simetrično šifriranje

- Simetrično šifriranje tako za šifriranje kot za dešifriranje se izvede z enim ključem.

- Ker se uporablja isti ključ, ponuja manj varnosti, ko je ta ključ ogrožen.

- Za šifriranje sporočil uporablja 120 ali 256-bitni ključ

- Uporablja se za prenos velike količine podatkov z nizko porabo virov

Asimetrično šifriranje

- Asimetrično šifriranje vključuje dva ločena ključa za šifriranje in dešifriranje sporočila

- Varnost podatkov je visoka

- Za šifriranje sporočil uporablja 2048-bitni ključ

- Hitrost je manjša in ni idealna za prenos velikih podatkov

Za jasno razumevanje sodobne tehnike šifriranja se bomo globoko poglobili v temo asimetričnega šifriranja.

Kako deluje asimetrično šifriranje?

Asimetrično šifriranje uporablja zasebne in javne ključe, ki so matematično povezani. Javni ključ je dostopen vsem, s katerim je mogoče šifrirati in pošiljati sporočila.

Ko so podatki šifrirani, jih je mogoče odkleniti samo z ustreznim zasebnim ključem. Kompromis zasebnega ključa lahko povzroči uhajanje podatkov. In tako lahko samo pooblaščeni uporabnik/strežnik, ki ima zasebni ključ, dostopa do informacij.

Zasebni ključi so nizi številk res večje dolžine, da so močni in varni. Ustvarjeni so z visoko stopnjo naključnosti, tako da bi potrebovala leta, da bi kateri koli superračunalnik našel zasebni ključ.

Asimetrično šifriranje se uporablja za avtentikacijo strank, za integracije podatkov itd.

Ogledali si bomo dolžino zasebnega in javnega ključa

*Javni ključ*

MIIBITANBgkqhkiG9w0BAQEFAAOCAQ4AMIIBCQKCAQBukNqMp3/zrntpyRhCwYxe

9IU3yS+SJskcIyNDs0pEXjWlctfSNEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFA

y/eTmFjjx/qRoiOqPMUmMwHu0SZX6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD

5rLiSNEqQEnoUvJb1LHiv/E36vi6cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXw

NN7577WdzH6ng4DMf5JWzUfkFIHqA2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vq

wl+7S46L4TYFcMNDeGW6iAFds+SMADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4N

AgMBAAE=

*Zasebni ključ RSA*

MIIEoQIBAAKCAQBukNqMp3/zrntpyRhCwYxe9IU3yS+SJskcIyNDs0pEXjWlctfS

NEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFAy/eTmFjjx/qRoiOqPMUmMwHu0SZX

6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD5rLiSNEqQEnoUvJb1LHiv/E36vi6

cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXwNN7577WdzH6ng4DMf5JWzUfkFIHq

A2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vqwl+7S46L4TYFcMNDeGW6iAFds+SM

ADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4NAgMBAAECggEALFprcZUX3PcXht4m

n1DpMIZCkphgPu7UKjdmRBg+KKLqPk6NiUN1cNE5TsWrbVcl27t0Np/JA3alk11e

iKGQLwAjds/ciLOGLrmuOPJb2/EGS3kXOpjzMJz7soILvdb/Jrw+wQEJ7WvwGNt5

Tz8+kxQOmnu/fIWBoHL1yiTOnzj8rOrJfGjwCWe4skeiTNVXoJ3oTyUp8vLlkeBb

YVOKaHtRVzE4qre6Jy0LelIu8OScpVBz6U9RW8p84eRuH28k6VVAMVd7ruSH0gLu

vcXjXnt6eLRka3Ww4KwA9ATD0oT0270FqebKmorvBv+DmWEjTTkSMfJz2wYN5Dcj

6lg1+QKBgQC6KDBR31573gU9SiilNFGaKL0qB1NbLnj2TL+964LB/bv+25AUKdcH

jJaE41kZWmxonLbxJI4ACTZd/9vXpAPOe1Wwp3r3kEyQsyARYFD7Pdai0DhsS9Mj

Y/hSL0i1cxE6EXY60cXzW4rrI1r7Nd6VCUlGpsOLVfaFR3xByA9JgwKBgQCYDF16

ornljNE8NMG6ojrtpL2pPqNuw4qMrqNOzne90w/ALK6pdTOQFToyRZoQfdVqY9jK

u0LceC6E37w7pX4UwE1zrmprWpBUWnvJhSnDcXcDtVqipqERQ5KPu3/eeyStd5L4

PfPbEWID4+6i9uC0ZQwBU3G41tGaWiaZ3NNlLwKBgEjgIspqX1qud+6ecXr7GFb5

S9SAOamgb8o8EXQQFohLBKWo3qaGGp/h8arkNaUvOPFbKGMOpGhvMtFpsG6izrqu

ncUiS4lO/CpJdWxYAFvawYPLb8s1g9p+8F98E0K1YTESVO6B4LR8Sc3zcVKWrCQ8

FmuKLVMGvBNBAOvfndxxAoGAWebFxuM8g2vVs4GGIrIVobnMoqt0uuNHopMH4GrY

Bhcrsvc4dt3jlQfYFy1sQOAGNhe/cW9zwyQUbWBUzfe2KtLheMriBYPQ3u95Tdg8

r2EBe+HZK17W0XxgxjeZDZVGRIL1FW6cJyWKDL7StOzARCmTBZ2vGhl6aYdwV31o

SOUCgYAwKJgVwTlhelBVl07w8BkqKjG+snnHMV3F36qmQ4+GCBBGaeNLU6ceBTvx

Cg3wZUiQJnDwpB3LCs47gLO2uXjKh7V452hACGIudYNa8Q/hHoHWeRE6mi7Y0QZp

zUKrZqp9pi/oZviMqDX88W06B12C8qFiUltFmhfPLJ9NJ3+ftg==

Aplikacije asimetričnega šifriranja

Digitalni podpisi

Digitalni podpisi delujejo kot kriptografski dokazni sistem, ki vliva zaupanje v blockchain za uporabnike. Zagotavlja vir, od koder prihajajo sporočila, in izključuje možnost spreminjanja podatkov.

Digitalni podpisi so oblikovani z asimetričnim šifriranjem, ki povezuje matematično povezane zasebne in javne ključe z varno funkcijo zgoščevanja. S tem preveri pristnost pošiljatelja sporočila in zagotovi, da so podatki med prenosom zaščiteni pred kakršnimi koli spremembami.

Ti digitalni podpisi se uporabljajo v

- SSL/TSL certifikati, standardna tehnologija, ki ščiti spletna mesta ter ohranja transakcije in podatke za prijavo zaščitene.

- Osebna potrdila o pristnosti, ki jih organizacije uporabljajo za omejitev virov na zaposlene, ki lahko do njih dostopajo le v pisarniških napravah.

Prednosti in slabosti asimetričnega šifriranja

Varnost: Uporablja dolge ključe, ki so 1024 ali 2048 bitov, kar pomeni, da obstaja 22048 možnosti kombinacije ključev. To neizogibno poudarja varnostni atribut asimetričnega šifriranja.

Ključ, distribuiran omejeno na končne točke: Pri simetričnem šifriranju je treba razdeliti samo javne ključe, če je vključenih več končnih točk. Nasprotno pa je pri asimetričnem šifriranju javni ključ mogoče razdeliti, zasebni ključ pa je mogoče razdeliti samo pooblaščenim uporabnikom. Zato ima zasebni ključ manj končnih točk, kar preprečuje, da bi bil ključ ogrožen.

Proti

Nizka hitrost: Ker so ključi dolgi in mora strežnik ustvariti ločene ključe za šifriranje in dešifriranje, je to zamudno.

Manjša razširljivost: Obsežni prenosi podatkov predstavljajo velik pritisk na proces šifriranja in dešifriranja, kar izčrpa strežnik. Zato asimetrično šifriranje ni primerno za prenos velikih količin podatkov.

Večji ogroženi ključi Web3 Hacks

Doslej smo pokrili večino vidikov asimetričnega šifriranja, zdaj pa si bomo ogledali nekaj vidnih vdorov v Web3 zaradi uhajanja zasebnih ključev.

Končna thoughts

Na kratko, asimetrično šifriranje dobro deluje pri prenosu manjše količine podatkov prek številnih številskih končnih točk. Čeprav je hibridni pristop pridobivanja prednosti iz simetričnega in asimetričnega šifriranja sprejet pri nekaterih certifikatih, kot je SSL/TLS, ki se prav tako izkaže za učinkovitega.

Povezani članki

Kako zgraditi svoj Oracle z uporabo pametnih pogodb Ethereum?

Čas branja: 5 min Ethereum je prva veriga blokov, ki je podedovala lastnosti

Pojasnjen model Bitcoin Stock-To-Flow (S2F).

Čas branja: 4 min Bitcoin se sicer dojema kot sinonim za kriptovaluto

Ekosistem NFT in s tem povezana varnostna tveganja

Čas branja: 6 min Leto 2021 je bilo zanimivo za NFT. Večina

Razumevanje stabilnega kovanca v kontekstu nedavnih nihanj

Čas branja: 5 min Nenaden padec cene žetona Terra Luna iz

Trendi

Pojasnjen model Bitcoin Stock-To-Flow (S2F).

Ekosistem NFT in s tem povezana varnostna tveganja

🛡️𝗦𝗺𝗮𝗿𝘁 𝗖𝗼𝗻𝘁𝗿𝗮𝗰𝘁 𝗦𝗲𝗰𝘂𝗿𝗶𝘁𝘆 𝗦𝗲𝗿𝗶𝗲𝘀

Poglavje 1: Celoštevilsko prelivanje

Katastrofalen napad: BECToken

Bonus: Kako je deloval kramp BECToken

👇🧵👇

#Kripto | #DeFi

Pozdravljeni, skupnost Web3👋

Z veseljem sporočamo, da bo SHANTANU SONTAKKE @ShanzSon, naš interni revizor pametnih pogodb, delil svoje izkušnje in načrt o— »Kako začeti svojo kariero pri reviziji pametnih pogodb?«

Webinar bo gostil @web3_learn.

📢Z veseljem sporočamo, da smo zaključili revizijo #smartcontract za »@0xCrickDAO«.

Več o “CrickDao” >> https://www.crickdao.com/

Prisotnost v družabnih omrežjih je postala nujna za projekte #Web3, da bi vlili zaupanje med uporabniki.

Pogosto naletimo na komentarje in objave, kjer uporabniki dvomijo o varnosti projekta.

Spremljajte ➡️@QuillAudits, da ostanete varni!

#kibernetska varnost | #skupnost | #kripto

Nedavni vdor v @harmonyprotocol v vrednosti 100 milijonov dolarjev in

Pomemben vdor v @Ronin_Network v vrednosti 600 milijonov $ je bil posledica uhajanja zasebnega ključa

Šifriranje podatkov vključuje uporabo matematičnih orodij ali algoritmov.

#Splet3 | #kripto

🔽🔽

The Harmony Heist: ukradenih 100 milijonov USD💰

Most Harmony Protocol trpel kramp kar je povzročilo 100 milijonov dolarjev izgube. The izkoriščevalec mostov z mosta ukradel 11 različnih žetonov ERC-20 in 13,100 Ether.

- Bitcoin

- blockchain

- skladnost z verigo blokov

- konferenca blockchain

- coinbase

- coingenius

- Soglasje

- kripto konferenca

- kripto rudarstvo

- cryptocurrency

- Decentralizirano

- Defi

- Digitalna sredstva

- ethereum

- strojno učenje

- nezamenljiv žeton

- platon

- platon ai

- Platonova podatkovna inteligenca

- Platoblockchain

- PlatoData

- platogaming

- poligon

- dokazilo o vložku

- Quillhash

- trending

- W3

- zefirnet

Več od Quillhash

Tu so odgovori na 6 najpogostejših pogostih vprašanj o reviziji pametnih pogodb

Analiza praks varnosti pametnih pogodb s strani razvijalcev

Ethereum Merge – na robu prevar!

4 najbolj uporabna orodja za odpravljanje napak v pametnih pogodbah

4 stvari, ki jih morate vedeti, preden kupite NFT – Vodnik za začetnike

Kako ustvariti in prodati NFT-je | Razumevanje NFT-jev

Razumevanje lažnih žetonov in kako se izogniti prevaram

Analiza vdora v BSC Token Hub Bridge Million Dollars

Najboljše prakse kibernetske varnosti za vaše podjetje

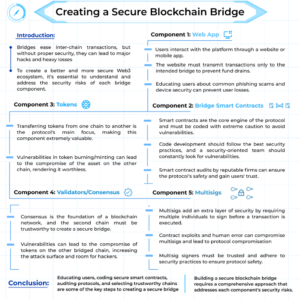

1. del: Premostitev verige blokov: Poglobljen potop v medverižne vdore in napake

2. del: Premostitev verige blokov: Ustvarjanje varnega mostu verige blokov