ESET-ovi raziskovalci so analizirali posodobljeno različico vohunske programske opreme Android GravityRAT, ki krade varnostne kopije datotek WhatsApp in lahko prejema ukaze za brisanje datotek

Raziskovalci družbe ESET so identificirali posodobljeno različico vohunske programske opreme Android GravityRAT, ki se distribuira kot aplikaciji za sporočanje BingeChat in Chatico. GravityRAT je orodje za oddaljeni dostop, za katerega je znano, da se uporablja od vsaj 2015 in prej uporabljen v ciljanih napadih na Indijo. Na voljo so različice za Windows, Android in macOS, kot je že dokumentirano s strani Cisco Talos, Kasperskyin Cyble. Igralec za GravityRAT ostaja neznan; skupini interno sledimo kot SpaceCobra.

Najverjetneje aktivna od avgusta 2022, kampanja BingeChat še vedno poteka; vendar kampanja, ki uporablja Chatico, ni več aktivna. BingeChat se distribuira prek spletnega mesta, ki oglašuje brezplačne storitve sporočanja. GravityRAT, ki je opazen v novo odkriti kampanji, lahko izloči varnostne kopije WhatsApp in prejme ukaze za brisanje datotek. Zlonamerne aplikacije zagotavljajo tudi legitimno funkcijo klepeta, ki temelji na odprtokodnosti Aplikacija OMEMO Instant Messenger.

- Odkrili smo novo različico vohunske programske opreme Android GravityRAT, ki se distribuira kot trojanske različice legitimne odprtokodne aplikacije OMEMO Instant Messenger za Android.

- Trojanizirana aplikacija BingeChat je na voljo za prenos s spletne strani, ki jo predstavlja kot brezplačno storitev za sporočanje in skupno rabo datotek.

- Ta različica GravityRAT je izboljšana z dvema novima zmogljivostima: prejemanje ukazov za brisanje datotek in eksfiltracija varnostnih kopij WhatsApp.

Pregled akcije

Na to akcijo nas je opozoril MalwareHunterTeam, ki je prek tvita delil zgoščeno vrednost za vzorec GravityRAT. Glede na ime datoteke APK je zlonamerna aplikacija označena kot BingeChat in trdi, da zagotavlja funkcijo sporočanja. Našli smo spletno stran bingechat[.]net iz katerega je bil morda prenesen ta vzorec (glej sliko 1).

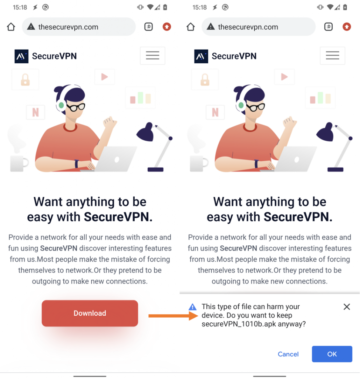

Spletno mesto bi moralo zagotoviti zlonamerno aplikacijo po dotiku gumba PRENOS APLIKACIJE; vendar zahteva, da se obiskovalci prijavijo. Poverilnic nismo imeli in registracije so bile zaključene (glejte sliko 2). Najverjetneje operaterji odprejo registracijo šele, ko pričakujejo obisk določene žrtve, po možnosti z določenim naslovom IP, geolokacijo, URL-jem po meri ali v določenem časovnem okviru. Zato verjamemo, da so potencialne žrtve visoko ciljane.

Čeprav nismo mogli prenesti aplikacije BingeChat prek spletnega mesta, smo lahko našli URL na VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip), ki vsebuje zlonamerno aplikacijo BingeChat za Android. Ta aplikacija ima enako zgoščeno vrednost kot aplikacija v prej omenjenem tvitu, kar pomeni, da je ta URL distribucijska točka za ta določen vzorec GravityRAT.

Isto ime domene je navedeno tudi v kodi aplikacije BingeChat – še en namig, da bingechat[.]net se uporablja za distribucijo (glej sliko 3).

Zlonamerna aplikacija še nikoli ni bila na voljo v trgovini Google Play. Je trojanizirana različica zakonite odprtokodne kode OMEMO Instant Messenger (IM) Aplikacija za Android, vendar je označena kot BingeChat. OMEMO IM je prenova odjemalca Android Jabber Pogovori.

Kot lahko vidite na sliki 4, koda HTML zlonamernega mesta vključuje dokaz, da je bilo kopirano z zakonitega mesta preview.colorlib.com/theme/BingeChat/ julija 5th, 2022, z uporabo avtomatiziranega orodja HTTrack; colorlib.com je zakonito spletno mesto, ki ponuja teme WordPress za prenos, vendar se zdi, da tema BingeChat tam ni več na voljo. The bingechat[.]net domena je bila registrirana 18. avgustath, 2022.

Slika 4. Dnevnik, ustvarjen z orodjem HTTrack in zabeležen v kodi HTML zlonamernega distribucijskega spletnega mesta

Ne vemo, kako so bile potencialne žrtve zvabljene na zlonamerno spletno stran ali kako drugače odkrite. Glede na to, da je prenos aplikacije pogojen z računom in registracija novega računa za nas ni bila mogoča, menimo, da so bile potencialne žrtve posebej usmerjene. Shema pregleda napada je prikazana na sliki 5.

Viktimologija

Podatki telemetrije ESET niso zabeležili nobene žrtve te kampanje BingeChat, kar dodatno nakazuje, da je kampanja verjetno ozko ciljna. Vendar ima naša telemetrija eno zaznavo drugega vzorca Android GravityRAT v Indiji, ki se je zgodil junija 2022. V tem primeru je bil GravityRAT označen kot Chatico (glejte sliko 6).

Tako kot BingeChat tudi Chatico temelji na aplikaciji OMEMO Instant Messenger in je trojaniziran z GravityRAT. Chatico je bil najverjetneje razdeljen prek chatico.co[.]uk spletnem mestu in tudi komuniciral s strežnikom C&C. Domene za spletno mesto in strežnik C&C so zdaj brez povezave.

Od tu naprej se bomo osredotočili le na aktivno kampanjo z uporabo aplikacije BingeChat, ki ima enako zlonamerno funkcionalnost kot Chatico.

Pripis

Skupina, ki stoji za zlonamerno programsko opremo, ostaja neznana, čeprav raziskovalci Facebooka atribut GravityRAT skupini s sedežem v Pakistanu, kot tudi prej špekulirajo avtorja Cisco Talos. Interno spremljamo skupino pod imenom SpaceCobra in tej skupini pripisujemo tako kampanji BingeChat kot Chatico.

Tipična zlonamerna funkcionalnost za GravityRAT je povezana z določenim delom kode, ki ga je leta 2020 pripisal Kaspersky skupini, ki uporablja Windows različice GravityRAT

V 2021, Cyble objavil analizo druge kampanje GravityRAT, ki je pokazala enake vzorce kot BingeChat, na primer podoben distribucijski vektor za trojanca, ki se je maskiral kot zakonita aplikacija za klepet, kar je bil v tem primeru SoSafe Chat, uporaba odprtokodnega OMEMO IM kodo in enako zlonamerno funkcionalnost. Na sliki 6 lahko vidite primerjavo zlonamernih razredov med vzorcem GravityRAT, ki ga je analiziral Cyble, in novim vzorcem v BingeChatu. Na podlagi te primerjave lahko z veliko gotovostjo trdimo, da zlonamerna koda v BingeChatu pripada družini zlonamerne programske opreme GravityRAT

Slika 7. Primerjava imen razredov za trojanca, ki se predstavlja kot zakoniti aplikaciji SoSafe Chat (levo) in BingeChat (desno).

Tehnična analiza

Po zagonu aplikacija od uporabnika zahteva, da dovoli vsa potrebna dovoljenja za pravilno delovanje, kot je prikazano na sliki 8. Razen dovoljenja za branje dnevnikov klicev so druga zahtevana dovoljenja tipična za katero koli aplikacijo za sporočanje, zato uporabnik naprave morda ne biti zaskrbljeni, ko jih aplikacija zahteva.

Kot del zakonite funkcionalnosti aplikacije ponuja možnosti za ustvarjanje računa in prijavo. Preden se uporabnik vpiše v aplikacijo, GravityRAT začne komunicirati s svojim C&C strežnikom, izloči podatke uporabnika naprave in čaka na izvedbo ukazov. GravityRAT je sposoben eksfiltrirati:

- dnevniki klicev

- seznam stikov

- SMS sporočila

- datoteke s posebnimi končnicami: jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- lokacijo naprave

- osnovne informacije o napravi

Podatki, ki jih je treba eksfiltrirati, so shranjeni v besedilnih datotekah na zunanjem mediju, nato eksfiltrirani v strežnik C&C in končno odstranjeni. Poti datotek za stopenjske podatke so navedene na sliki 9.

Ta različica GravityRAT ima dve majhni posodobitvi v primerjavi s prejšnjimi, javno znanimi različicami GravityRAT. Prvič, razširi seznam datotek za eksfiltracijo na tiste z crypt14, crypt12, crypt13, crypt18in crypt32 razširitve. Te kriptirane datoteke so šifrirane varnostne kopije, ki jih je ustvaril WhatsApp Messenger. Drugič, od strežnika C&C lahko prejme tri ukaze za izvedbo:

- DeleteAllFiles – izbriše datoteke z določeno končnico, ki so bile odstranjene iz naprave

- Izbriši vse stike – izbriše seznam stikov

- DeleteAllCallLogs – izbriše dnevnike klicev

To so zelo specifični ukazi, ki jih običajno ne opazimo v zlonamerni programski opremi Android. Prejšnje različice Androida GravityRAT sploh niso mogle prejemati ukazov; samo ob določenem času so lahko naložili eksfiltrirane podatke na C&C strežnik.

GravityRAT vsebuje dve trdo kodirani poddomeni C&C, prikazani na sliki 10; vendar je kodiran za uporabo samo prvega (https://dev.androidadbserver[.]com).

S tem strežnikom C&C se vzpostavi stik za registracijo nove ogrožene naprave in za pridobitev dveh dodatnih naslovov C&C: https://cld.androidadbserver[.]com in https://ping.androidadbserver[.]com ko smo ga testirali, kot je prikazano na sliki 11.

Spet se uporablja samo prvi strežnik C&C, tokrat za nalaganje podatkov uporabnika naprave, kot je prikazano na sliki 12.

zaključek

Znano je, da je bil aktiven od vsaj 2015, je SpaceCobra oživila GravityRAT, da vključuje razširjene funkcije za izločanje varnostnih kopij WhatsApp Messengerja in prejemanje ukazov s strežnika C&C za brisanje datotek. Tako kot prej tudi ta kampanja uporablja aplikacije za sporočanje kot krinko za distribucijo zakulisnih vrat GravityRAT. Skupina, ki stoji za zlonamerno programsko opremo, uporablja zakonito kodo OMEMO IM za zagotavljanje funkcionalnosti klepeta za zlonamerni aplikaciji za sporočanje BingeChat in Chatico.

Glede na telemetrijo ESET je bil uporabnik v Indiji tarča posodobljene različice RAT Chatico, podobno kot pri predhodno dokumentiranih kampanjah SpaceCobra. Različica BingeChat se distribuira prek spletnega mesta, ki zahteva registracijo in se verjetno odpre le, ko napadalci pričakujejo, da ga obiščejo določene žrtve, po možnosti z določenim naslovom IP, geolokacijo, URL-jem po meri ali v določenem časovnem okviru. Vsekakor menimo, da je kampanja visoko ciljna.

IoC

datoteke

| SHA-1 | Ime paketa | Ime zaznavanja ESET | Opis |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT, ki se predstavlja kot aplikacija BingeChat. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | Android/Spy.Gravity.A | GravityRAT, ki se predstavlja kot aplikacija BingeChat. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | Android/Spy.Gravity.A | GravityRAT, ki se predstavlja kot aplikacija Chatico. |

mreža

| IP | Domena | Ponudnik gostovanja | Prvič viden | podrobnosti |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | C&C strežnik Chatico. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc. | 2023-03-16 | C&C strežniki BingeChat. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc. | N / A | C&C strežnik Chatico. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc. | 2021-11-19 | Distribucijsko spletno mesto Chatico. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc. | 2022-11-16 | C&C strežniki BingeChat. |

| 172.67.203[.]168 | bingechat[.]net | Cloudflare, Inc. | 2022-08-18 | Spletno mesto za distribucijo BingeChat. |

Poti

Podatki so pripravljeni za eksfiltracijo na naslednjih mestih:

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

Tehnike MITER ATT&CK

Ta tabela je bila izdelana z uporabo različica 13 okvira MITER ATT&CK.

| Taktika | ID | Ime | Opis |

|---|---|---|---|

| Vztrajnost | T1398 | Skripti za inicializacijo zagona ali prijave | GravityRAT prejme BOOT_COMPLETED namen oddajanja za aktiviranje ob zagonu naprave. |

| T1624.001 | Izvedba, ki jo sproži dogodek: oddajni sprejemniki | Funkcionalnost GravityRAT se sproži, če pride do enega od teh dogodkov: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_ODKLEN, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, LETALSKI NAČIN, PRAZNA BATERIJA, BATTERY_OKAY, DATE_CHANGED, PONOVNI ZAGON, TIME_TICK oz CONNECTIVITY_CHANGE. |

|

| Izmikanje obrambi | T1630.002 | Odstranitev indikatorja na gostitelju: brisanje datoteke | GravityRAT odstrani lokalne datoteke, ki vsebujejo občutljive podatke, ki so bili odtujeni iz naprave. |

| Discovery | T1420 | Odkrivanje datotek in imenikov | GravityRAT navaja razpoložljive datoteke v zunanjem pomnilniku. |

| T1422 | Odkrivanje konfiguracije sistemskega omrežja | GravityRAT izvleče IMEI, IMSI, naslov IP, telefonsko številko in državo. | |

| T1426 | Odkrivanje sistemskih informacij | GravityRAT izvleče informacije o napravi, vključno s serijsko številko SIM, ID naprave in pogostimi sistemskimi informacijami. | |

| Collection | T1533 | Podatki iz lokalnega sistema | GravityRAT odstrani datoteke iz naprave. |

| T1430 | Sledenje lokaciji | GravityRAT sledi lokaciji naprave. | |

| T1636.002 | Zaščiteni uporabniški podatki: dnevniki klicev | GravityRAT ekstrahira dnevnike klicev. | |

| T1636.003 | Zaščiteni uporabniški podatki: seznam stikov | GravityRAT ekstrahira seznam stikov. | |

| T1636.004 | Zaščiteni uporabniški podatki: SMS sporočila | GravityRAT ekstrahira sporočila SMS. | |

| Poveljevanje in nadzor | T1437.001 | Protokol aplikacijskega sloja: spletni protokoli | GravityRAT uporablja HTTPS za komunikacijo s svojim C&C strežnikom. |

| Eksfiltracija | T1646 | Eksfiltracija preko kanala C2 | GravityRAT ekstrahira podatke s pomočjo HTTPS. |

| vpliv | T1641 | Manipulacija s podatki | GravityRAT iz naprave odstrani datoteke z določenimi končnicami ter izbriše vse uporabniške dnevnike klicev in seznam stikov. |

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- EVM Finance. Poenoten vmesnik za decentralizirane finance. Dostopite tukaj.

- Quantum Media Group. IR/PR ojačan. Dostopite tukaj.

- PlatoAiStream. Podatkovna inteligenca Web3. Razširjeno znanje. Dostopite tukaj.

- vir: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :ima

- : je

- :ne

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- Sposobna

- O meni

- dostop

- Račun

- aktivna

- dejavnost

- Dodatne

- Naslov

- naslovi

- Oglaševanje

- po

- proti

- zaskrbljen

- vsi

- omogočajo

- Prav tako

- an

- Analiza

- analizirati

- in

- Android

- Še ena

- kaj

- aplikacija

- uporaba

- aplikacije

- SE

- AS

- povezan

- At

- napad

- Napadi

- Avgust

- Avtomatizirano

- Na voljo

- Zakulisni

- backup

- varnostne kopije

- temeljijo

- BE

- bilo

- pred

- zadaj

- počutje

- Verjemite

- pripada

- med

- tako

- blagovno znamko

- oddaja

- zgrajena

- vendar

- Gumb

- by

- klic

- Akcija

- Kampanje

- CAN

- Zmogljivosti

- lahko

- primeru

- Cisco

- terjatve

- razred

- razredi

- stranke

- zaprto

- Koda

- kodirano

- COM

- Skupno

- komunicirajo

- Komunikacija

- v primerjavi z letom

- Primerjava

- Ogroženo

- zaupanje

- konfiguracija

- upoštevamo

- kontakt

- vsebujejo

- vseboval

- Vsebuje

- bi

- država

- pokrov

- ustvarjajo

- ustvaril

- Mandatno

- grobnica

- Trenutno

- po meri

- datum

- Odkrivanje

- naprava

- odkril

- distribuirati

- porazdeljena

- distribucija

- do

- Ne

- domena

- Ime domene

- domen

- prenesi

- zaposluje

- šifriran

- okrepljeno

- Tudi

- dogodki

- dokazi

- Razen

- izvršiti

- izvedba

- eksfiltracija

- razširiti

- pričakovati

- Se razširi

- razširitev

- razširitve

- zunanja

- Izvlečki

- FB

- Slika

- file

- datoteke

- končno

- Najdi

- prva

- Osredotočite

- po

- za

- je pokazala,

- brezplačno

- iz

- funkcionalnosti

- funkcionalnost

- nadalje

- ustvarila

- goes

- Google Play

- Google Play Store

- teža

- skupina

- hash

- Imajo

- ob

- tukaj

- visoka

- zelo

- gostitelj

- Kako

- Vendar

- HTML

- HTTPS

- ID

- identificirati

- if

- in

- vključujejo

- vključuje

- Vključno

- india

- Podatki

- začetna

- instant

- namen

- interakcijo

- interno

- v

- IP

- IP naslov

- IT

- ITS

- jpg

- julij

- junij

- samo

- Vedite

- znano

- kosilo

- plast

- vsaj

- levo

- Legit

- legitimno

- Verjeten

- Seznam

- Navedeno

- seznami

- lokalna

- kraj aktivnosti

- prijavi

- prijava

- več

- MacOS

- je

- zlonamerna programska oprema

- max širine

- pomeni

- mediji

- omenjeno

- sporočil

- sporočanje

- Messenger

- morda

- Najbolj

- Ime

- Imena

- potrebno

- mreža

- nikoli

- Novo

- na novo

- št

- opazen

- zdaj

- Številka

- zgodilo

- of

- offline

- on

- ONE

- v teku

- samo

- odprite

- open source

- operaterji

- možnosti

- or

- Ostalo

- drugače

- naši

- ven

- več

- pregled

- Pakistan

- del

- zlasti

- vzorci

- Dovoljenje

- Dovoljenja

- telefon

- kos

- Mesta

- platon

- Platonova podatkovna inteligenca

- PlatoData

- Predvajaj

- Trgovini play

- Točka

- točke

- mogoče

- mogoče

- potencial

- darila

- prejšnja

- prej

- verjetno

- pravilno

- protokol

- zagotavljajo

- zagotavlja

- javno

- objavljeno

- PODGANA

- Preberi

- prejeti

- prejme

- prejema

- Zabeležena

- Registracija

- registriranih

- registracija

- ostanki

- daljinsko

- Remote Access

- odstranitev

- Odstranjeno

- zahteva

- zahteva

- raziskovalci

- Pravica

- Enako

- shema

- Zaslon

- drugi

- glej

- Zdi se,

- videl

- občutljiva

- serijska

- Strežniki

- Storitev

- Storitve

- deli

- delitev

- shouldnt

- pokazale

- Znaki

- DA

- Podoben

- saj

- spletna stran

- majhna

- SMS

- So

- specifična

- posebej

- Vohunska programska oprema

- začne

- zagon

- Država

- ukradejo

- Še vedno

- shranjevanje

- trgovina

- shranjeni

- taka

- sistem

- miza

- talos

- ciljno

- Testiran

- da

- O

- Njih

- tema

- POTEM

- Tukaj.

- zato

- te

- jih

- ta

- tisti,

- čeprav?

- 3

- skozi

- čas

- časovni okvir

- do

- orodje

- sledenje

- sprožilo

- Trojan

- tweet

- dva

- tipičen

- tipično

- pod

- neznan

- posodobljeno

- posodobitve

- URL

- us

- uporaba

- Rabljeni

- uporabnik

- uporablja

- uporabo

- različica

- zelo

- preko

- Žrtva

- žrtve

- obisk

- Obiskovalci

- Čakam

- je

- we

- web

- Spletna stran

- so bili

- kdaj

- ki

- široka

- bo

- okna

- z

- v

- WordPress

- WordPress teme

- delo

- XML

- Vi

- zefirnet