Čas branja: 3 minPregled

Eden od prvih primerov, ko je javnost prvič videla in spoznala moč izsiljevalske programske opreme, je bil, ko je leta 2017 izbruhnil WannaCry. Vlada, izobraževanje, bolnišnice, energetika, komunikacije, proizvodnja in številni drugi ključni sektorji informacijske infrastrukture so utrpeli izgube brez primere. Če pogledam nazaj, je bil to šele začetek , saj je bilo od takrat veliko različic, kot so na primer SimpleLocker, SamSam in WannaDecryptor.

Comodo's Threat Research Labs je prejel novico, da ima izsiljevalska programska oprema 'Black Rose Lucy' nove različice, ki napadajo AndroidOS.

Zlonamerna programska oprema Black Rose Lucy v času, ko jo je Check Point odkril septembra 2018, ni imela zmožnosti izsiljevalske programske opreme. Takrat je bila Lucy botnet za zlonamerno programsko opremo kot storitev (Maas) in dropper za naprave Android. Zdaj se je vrnil z novimi zmožnostmi izsiljevalske programske opreme, ki mu omogočajo prevzem nadzora nad okuženimi napravami za spreminjanje in nameščanje novih aplikacij zlonamerne programske opreme.

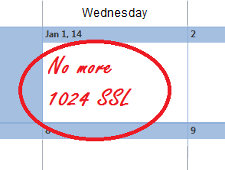

Po prenosu Lucy šifrira okuženo napravo in v brskalniku se pojavi sporočilo o odkupnini, ki trdi, da gre za sporočilo ameriškega zveznega preiskovalnega urada (FBI) zaradi pornografske vsebine, najdene v napravi. Žrtev mora plačati globo v višini 500 dolarjev z vnosom podatkov o kreditni kartici, namesto bolj običajne metode Bitcoin.

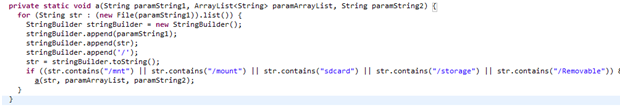

Slika 1. Izsiljevalska programska oprema Lucy uporablja slike virov.

Analiza

Comodo Threat Research Center je zbral vzorce in izvedel analizo, ko smo ugotovili, da se je Black Rose Lucy vrnila.

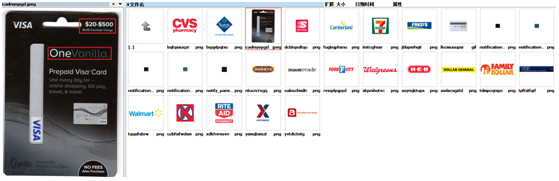

Menjalnik

Preoblečen kot običajna aplikacija za video predvajalnik se prek povezav za skupno rabo medijev tiho namesti, ko uporabnik klikne. Varnost Androida prikaže sporočilo, v katerem uporabnik zahteva, da omogoči optimizacijo pretočnega videa (SVO). S klikom na »V redu« bo zlonamerna programska oprema pridobila dovoljenje storitve dostopnosti. Ko se to zgodi, lahko Lucy šifrira podatke na žrtvini napravi.

Slika 2. Lucy pojavno sporočilo o goljufanju

Obremenitev

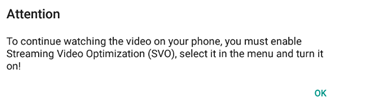

Znotraj modula MainActivity aplikacija sproži zlonamerno storitev, ki nato registrira BroadcastReceiver, ki ga pokliče ukaz action.SCREEN_ON in nato pokliče samo sebe.

To se uporablja za pridobitev storitve 'WakeLock' in 'WifiLock':

WakeLock: ki ohranja vklopljen zaslon naprave;

WifiLock: ki ohranja vklopljen wifi.

Slika 3.

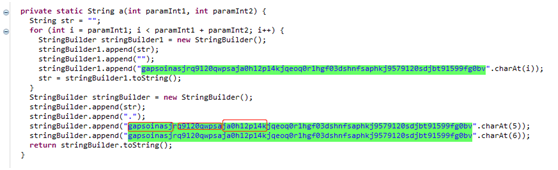

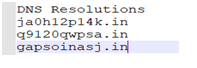

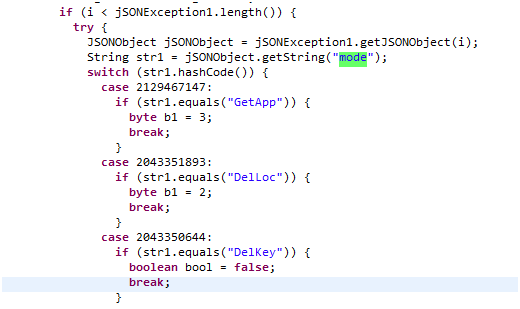

C&C

Za razliko od prejšnjih različic zlonamerne programske opreme je TheC&Cservers domena in ne naslov IP. Tudi če je strežnik blokiran, lahko zlahka razreši nov naslov IP.

Slika 4. C&C strežniki

Slika 5. Lucy uporablja C&C strežnike

Slika 6: Lucy Command & Control

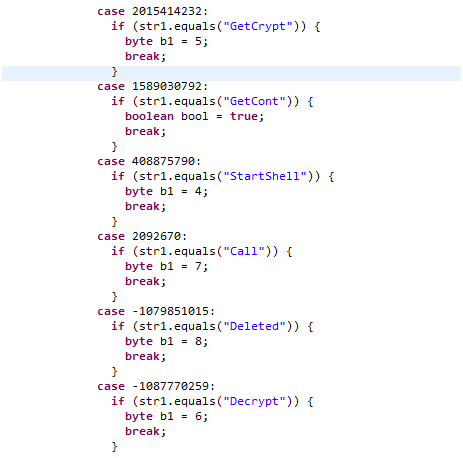

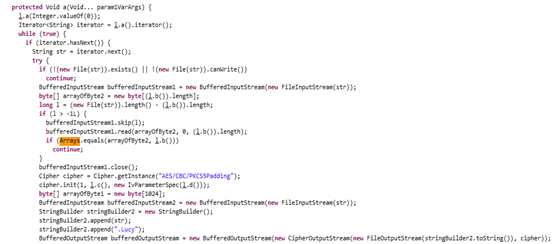

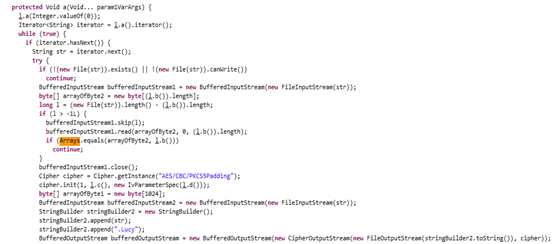

Šifriranje/dešifriranje

Slika 7: Imenik naprav Git

Slika 8: Funkcija šifriranja/dešifriranja Lucy

Ransom

Ko Lucy šifrira okuženo napravo, se v brskalniku pojavi sporočilo o odkupnini, ki trdi, da je sporočilo poslal ameriški zvezni preiskovalni urad (FBI), zaradi pornografske vsebine, najdene v napravi. Žrtvi je naročeno, da plača globo v višini 500 dolarjev tako, da vnese podatke o kreditni kartici, namesto bolj običajne metode Bitcoin.

Povzetek

Zlonamerni virusi se razvijajo. So bolj raznoliki in učinkoviti kot kdaj koli prej. Prej ali slej bo mobilni telefon ogromna platforma za napade izsiljevalske programske opreme.

Nasveti za preprečevanje

1. Prenesite in namestite samo zaupanja vredne aplikacije

2. Ne klikajte nobene aplikacije neznanega izvora,

3. Izdelujte redne, nelokalne varnostne kopije pomembnih datotek,

4. Namestite protivirusno programsko opremo

Sorodni viri

Odstranjevanje zlonamerne programske opreme s spletnega mesta

Spletni program zlonamerne programske opreme

Pošta Black Rose Lucy BackOS Ransomware AndroidOS pojavil prvi na Novice Comodo in informacije o varnosti interneta.

- "

- &

- 7

- a

- pridobiti

- Ukrep

- Naslov

- Analiza

- Android

- uporaba

- aplikacije

- varnostne kopije

- Začetek

- Bitcoin

- črna

- Block

- botnet

- brskalnik

- Zmogljivosti

- Skupno

- Communications

- vsebina

- nadzor

- kredit

- kreditne kartice

- datum

- naprava

- naprave

- DID

- Odkritje

- zaslon

- domena

- prenesi

- enostavno

- Izobraževanje

- učinkovite

- omogočajo

- šifriranje

- energija

- razvija

- Primer

- FBI

- Zvezna

- Zvezni preiskovalni urad

- Slika

- konec

- prva

- je pokazala,

- iz

- funkcija

- git

- vlada

- bolnišnice

- HTTPS

- slike

- Pomembno

- Podatki

- Infrastruktura

- namestitev

- Internet

- Internet Security

- preiskava

- IP

- IP naslov

- IT

- sam

- Ključne

- Labs

- Povezave

- si

- sreča

- Znamka

- zlonamerna programska oprema

- proizvodnja

- ogromen

- mediji

- več

- novice

- normalno

- optimizacija

- Ostalo

- Plačajte

- platforma

- predvajalnik

- Točka

- moč

- prejšnja

- javnega

- Ransom

- izsiljevalska

- Napad izsiljevalske programske opreme

- realizirano

- prejetih

- registri

- redni

- Raziskave

- vir

- Zaslon

- Sektorji

- varnost

- Storitev

- Delite s prijatelji, znanci, družino in partnerji :-)

- saj

- pretakanje

- O

- čas

- krat

- brez primere

- us

- uporaba

- Video

- virusi

- Wifi