Tehnološki oblikovalci začnejo z izdelavo izdelka in njegovim testiranjem na uporabnikih. Izdelek je na prvem mestu; Uporabniški vnos se uporablja za potrditev njegove sposobnosti preživetja in za izboljšanje. Pristop je smiseln. Enako počneta McDonald's in Starbucks. Ljudje si ne morejo predstavljati novih izdelkov, tako kot si ne morejo predstavljati receptov, ne da bi jih izkusili.

Toda paradigma je bila razširjena tudi na načrtovanje varnostnih tehnologij, kjer gradimo programe za zaščito uporabnikov in nato od uporabnikov zahtevamo, da jih uporabijo. In to nima smisla.

Varnost ni konceptualna ideja. Ljudje že uporabljajo e-pošto, že brskajo po spletu, uporabljajo družbena omrežja ter delijo datoteke in slike. Varnost je izboljšava, ki se nanaša na nekaj, kar uporabniki že počnejo pri pošiljanju e-pošte, brskanju in skupni rabi v spletu. To je podobno, kot če bi ljudi prosili, naj se pripnejo z varnostnim pasom.

Čas je, da na varnost pogledamo drugače

Naš pristop k varnosti pa je kot poučevanje varnosti voznikov, medtem ko ignoriramo, kako ljudje vozijo. Vse to zagotavlja, da uporabniki bodisi slepo sprejmejo nekaj, saj verjamejo, da je boljše, ali na drugi strani, ko so prisiljeni, temu preprosto ugodijo. V vsakem primeru so rezultati neoptimalni.

Vzemimo primer programske opreme VPN. Ti so močno promovirani za uporabnike kot nujno orodje za varnost in zaščito podatkov, vendar ga ima večina omejeno brez veljavnosti. Uporabnike, ki verjamejo v njihovo zaščito, izpostavljajo večjemu tveganju, da ne omenjamo, da uporabniki bolj tvegajo, ker verjamejo v takšno zaščito. Razmislite tudi o usposabljanju za ozaveščanje o varnosti, ki ga zdaj zahtevajo številne organizacije. Tisti, ki menijo, da je usposabljanje nepomembno za njihove posebne primere uporabe, najdejo rešitve, ki pogosto vodijo do neštetih varnostnih tveganj.

Za vse to obstaja razlog. Večino varnostnih procesov oblikujejo inženirji z izkušnjami pri razvoju tehnoloških izdelkov. Varnosti se lotevajo kot tehničnega izziva. Uporabniki so le še eno dejanje v sistemu, nič drugače kot programska in strojna oprema, ki ju je mogoče programirati za izvajanje predvidljivih funkcij. Cilj je vsebovati dejanja, ki temeljijo na vnaprej določeni predlogi primernih vložkov, tako da postanejo rezultati predvidljivi. Nič od tega ne temelji na tem, kaj uporabnik potrebuje, temveč odraža programsko agendo, določeno vnaprej.

Primere tega lahko najdemo v varnostnih funkcijah, programiranih v večini današnje programske opreme. Vzemimo za primer e-poštne aplikacije, od katerih nekatere uporabnikom omogočajo, da preverijo izvorno glavo dohodne e-pošte, pomembno plast informacij, ki lahko razkrije identiteto pošiljatelja, druge pa ne. Ali pa vzemimo mobilne brskalnike, kjer spet nekateri uporabnikom omogočajo preverjanje kakovosti potrdila SSL, drugi pa ne, čeprav imajo uporabniki enake potrebe v različnih brskalnikih. Ne gre za to, da bi nekdo moral preveriti SSL ali izvorno glavo samo, ko je v določeni aplikaciji. Te razlike odražajo ločen pogled vsake programerske skupine na to, kako naj uporabnik uporablja njihov izdelek – miselnost, da je izdelek na prvem mestu.

Uporabniki kupujejo, nameščajo ali izpolnjujejo varnostne zahteve, saj verjamejo, da razvijalci različnih varnostnih tehnologij zagotavljajo tisto, kar obljubljajo - zato so nekateri uporabniki pri uporabi takšnih tehnologij še bolj pohlevni pri svojih spletnih dejanjih.

Čas je za varnostni pristop, ki je na prvem mestu uporabnik

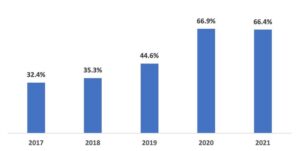

Nujno je, da obrnemo varnostno paradigmo – na prvo mesto postavimo uporabnike in nato okoli njih zgradimo obrambo. To ni le zato, ker moramo zaščititi ljudi, ampak tudi zato, ker s spodbujanjem lažnega občutka zaščite spodbujamo tveganje in jih delamo bolj ranljive. Organizacije to potrebujejo tudi za nadzor stroškov. Kljub temu, da so svetovna gospodarstva nihala pred pandemijami in vojnami, se je organizacijska poraba za varnost v zadnjem desetletju geometrično povečala.

Varnost na prvem mestu uporabnika se mora začeti z razumevanjem, kako ljudje uporabljajo računalniško tehnologijo. Vprašati se moramo: Kaj je tisto, zaradi česar so uporabniki ranljivi za vdiranje prek e-pošte, sporočil, družbenih medijev, brskanja, deljenja datotek?

Razvozlati moramo osnovo za tveganje in poiskati njegove vedenjske, možganske in tehnične korenine. To so bile informacije, ki so jih razvijalci dolgo ignorirali, ko so gradili svoje varnostne izdelke, zaradi česar so celo najbolj varnostno usmerjena podjetja še vedno vdori.

Bodite pozorni na spletno vedenje

Veliko teh vprašanj so že odgovorili. Znanost o varnosti je pojasnila, zakaj so uporabniki ranljivi za socialni inženiring. Ker socialni inženiring cilja na različna spletna dejanja, je mogoče znanje uporabiti za razlago širokega spektra vedenj.

Med ugotovljenimi dejavniki so prepričanja o kibernetskem tveganju — ideje, ki jih imajo uporabniki v mislih o tveganju spletnih dejanj, in strategije kognitivne obdelave — kako uporabniki kognitivno obravnavajo informacije, kar narekuje količino osredotočene pozornosti, ki jo uporabniki namenjajo informacijam, ko so na spletu. Drugi sklop dejavnikov je medijske navade in rituali na katere delno vplivajo vrste naprav in delno organizacijske norme. Prepričanja, slogi obdelave in navade skupaj vplivajo na to, ali del spletne komunikacije – e-pošta, sporočilo, spletna stran, besedilo – sproži sum.

Usposabljajte, merite in sledite sumom uporabnikov

Sumničavost je tisto nelagodje ob srečanju z nečim, občutek, da nekaj ni v redu. Skoraj vedno vodi v iskanje informacij in, če je oseba oborožena s pravimi vrstami znanja ali izkušenj, vodi v odkrivanje in popravljanje prevar. Z merjenjem suma skupaj s kognitivnimi in vedenjskimi dejavniki, ki vodijo do ranljivosti za lažno predstavljanje, organizacije lahko diagnosticirajo, kaj je naredilo uporabnike ranljive. Te informacije je mogoče kvantificirati in pretvoriti v indeks tveganja, ki ga lahko uporabijo za identifikacijo najbolj ogroženih — najšibkejši členi — in jih bolje zaščititi.

Če zajamemo te dejavnike, lahko sledimo, kako so uporabniki vključeni v različne napade, razumemo, zakaj so zavedeni, in razviti rešitve za njeno ublažitev. Izdelamo lahko rešitve za problem, kot ga imajo končni uporabniki. Lahko odpravimo varnostna naročila in jih nadomestimo z rešitvami, ki so pomembne za uporabnike.

Po milijardah, porabljenih za zagotavljanje varnostne tehnologije uporabnikom, ostajamo enako ranljivi za kibernetske napade, pojavil v omrežju AOL v devetdesetih letih. Čas je, da to spremenimo — in zgradimo varnost okoli uporabnikov.

- blockchain

- kriptokurrency denarnice

- kripto izmenjava

- kibernetska varnost

- cybercriminals

- Cybersecurity

- Temno branje

- oddelek za domovinsko varnost

- digitalne denarnice

- požarni zid

- Kaspersky

- zlonamerna programska oprema

- Mccafee

- NexBLOC

- platon

- platon ai

- Platonova podatkovna inteligenca

- Igra Platon

- PlatoData

- platogaming

- VPN

- spletna varnost