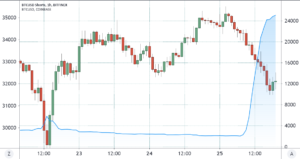

V zadnjem času je bil plin vroča tema v novicah. V kripto medijih šlo je za honorarje rudarja Ethereum. V osrednjih medijih gre za dobro staromodni bencin, vključno s kratkotrajnim pomanjkanjem bencina vzdolž vzhodne obale, hvala na domnevni napad ransomware DarkSide na sistem Colonial Pipeline, ki zagotavlja 45% oskrbe z dizelskim gorivom, bencinom in reaktivnim gorivom na vzhodni obali.

V primerih odkupne programske opreme običajno opazimo tipično ponavljanje cikla: sprva je poudarek na napadu, osnovnem vzroku, posledicah in korakih, ki jih lahko organizacije sprejmejo, da bi se v prihodnosti izognile napadom. Nato se poudarek pogosto začne usmerjati proti kriptovaluti in kako njena zaznana anonimnost pomaga povečati napade ransomware-a in navdihuje več kiber kriminalcev, da vstopijo v igro.

Če pogledamo makro sliko napadov na kibernetsko varnost, opazimo nekatere trende, ki se pojavljajo. Na primer izgube zaradi kibernetskih napadov zrasla 50% med letoma 2018–2020, svetovne izgube pa so dosegle več kot 1 bilijon USD. To je neizogiben zaključek, ki govori o razširjenosti varnostnih ranljivosti, ki so na voljo za izkoriščanje.

Povezano: Poročilo o vdorih v kripto izmenjave 2011–2020

Porast kibernetskih kriminalov spodbuja tudi razpoložljivost že pripravljene zlonamerne programske opreme, ki je na prodaj, in jo je mogoče zlahka najti na temnem spletu za tiste z malo spretnosti, ki pa še vedno želijo izkoristiti priložnosti prostega denarja, ki jih predstavljajo nezavarovane organizacije . Pomembno je, da kriminalci sami še naprej razvijajo svoje strategije, da bi se izognili obrambnim varnostnim taktikam, tehnikam in postopkom (TTP), da bi zagotovili, da bodo lahko še naprej dobičkonosni. Če kriptovaluta ne bo več izvedljiva možnost plačila, bi se napadalci skoraj zagotovo usmerili k drugačnemu plačilnemu pristopu. Misel, da bi preprosto prenehali napadati te organizacije brez kriptografije, kljubuje lahkovernosti.

Glavni vzrok, če hočete, teh dogodkov ni plačilno sredstvo, s katerim se nagradijo kriminalci, so varnostne vrzeli, ki so jim omogočile, da so kršile podjetje in očitno dejstvo, da so tam storjeni kriminalci. kazniva dejanja.

Z izsiljevalsko programsko opremo, ki je v trendu (in znotraj napada DarkSide), vidimo to nenehno spreminjanje Juicy Fruit Dokazano. V zgodnjih dneh ransomware je bil razmeroma razrezan in suh: cyberattacker najde pot v podjetje - najpogosteje z napadom socialnega inženiringa, kot je phishing e-pošta ali nezaščiten protokol oddaljenega namizja - in šifrira datoteke žrtve. Žrtev odkupnino plača z bančnim nakazilom ali kripto in v večini primerov dobi ključ za dešifriranje, ki datoteke (in ne vedno) dešifrira. Druga možnost je, da se žrtev odloči, da ne bo plačala in obnovi datoteke iz varnostne kopije ali pa samo sprejme izgubo svojih podatkov.

Taktika kibernetskega napada

Okoli konca leta 2019 je bilo več podjetij pripravljenih z varnostnimi strategijami za spopadanje s temi grožnjami in niso želeli plačati. Pojavili so se, razvili in preusmerili taktike igralci odkupne igre, kot je skupina Maze ransomware. Začeli so izločati podatke in izsiljevati svoje žrtve: "Plačajte ali pa bomo tudi javno objavili občutljive podatke, ki smo vam jih ukradli." To je močno povečalo stroške napada izsiljevalske programske opreme in ga dejansko spremenilo iz izdaje podjetja v dogodek obveščanja, zahtevalo je odkritje podatkov, še več pravnega svetovanja in javnega nadzora, hkrati pa pokazalo odločnost napadalca, da najde načine, kako rešiti ovire za plačilo. (DarkSide, za katero se domneva, da je bila skupina, ki stoji za napadom na kolonialni cevovod, je izsiljevalska skupina.) Drugi trend, kot je navedeno v zgornjem poročilu, je povečano ciljanje na žrtve, ki najdejo tiste, ki lahko plačajo višje zneske v dolarjih. , pa tudi tiste s podatki, ki jih ne bi želeli videti javno.

Cyberattackers bodo razvijali svojo taktiko, dokler obstaja nekdo ali kakšna organizacija za napad; to počnejo že od začetka vdora. Pred kripto in celo kibernetsko kriminaliteto smo ponoči gotovino spuščali v vrečo in nakazila kot možnost anonimnih plačil zločincem. Še naprej bodo iskali načine plačila, koristi kripto - finančna svoboda, cenzurni odpor, zasebnost in varnost za posameznika - pa daleč odtehtajo slabost njegove privlačnosti za kriminalce, ki se jim zdijo prijetne. Klepetanje kripto ne bo odpravilo zločina.

Morda bo težko, celo (verjetno) nemogoče zapolniti vsako varnostno vrzel v podjetju. Toda prepogosto se preskočijo varnostne osnove, na primer redno popravilo in usposabljanje za ozaveščanje o varnosti, kar bistveno zmanjša tveganje za odkupnino. Pazimo na cilj - podjetje - in ne na nagrado - kripto. Ali pa bomo morda za vse druge finančne zločine krivili fiat.

Ta članek ne vsebuje investicijskih nasvetov ali priporočil. Vsaka investicijska in trgovinska poteza vključuje tveganje, bralci pa bi morali pri odločanju opraviti lastne raziskave.

Tu izražena stališča, misli in mnenja so avtorja sama in ne odražajo nujno in ne predstavljajo stališč in mnenj Cointelegrafa.

Michael Perklin je glavni uradnik za informacijsko varnost v podjetju ShapeShift, kjer nadzoruje vse prakse glede varovanja izdelkov, storitev in podjetij, hkrati pa zagotavlja, da upoštevajo ali presegajo najboljše industrijske prakse. Z več kot desetletnimi izkušnjami na področju blockchain in crypto vodi ekipo, ki zagotavlja, da se uporabljajo najboljše varnostne prakse z uporabo kibernetske varnosti in metodologij, specifičnih za blockchain. Perklin je predsednik konzorcija za potrjevanje kriptovalut (C4), bil je član več industrijskih odborov in je soavtor varnostnega standarda kriptovalut (CCSS), ki ga uporablja na stotine svetovnih organizacij.

Vir: https://cointelegraph.com/news/don-t-blame-crypto-for-ransomware

- 2019

- nasveti

- vsi

- amp

- anonimnost

- okoli

- članek

- razpoložljivost

- backup

- Dnevnik

- BEST

- najboljše prakse

- blockchain

- kršitev

- primeri

- Denar

- Vzrok

- cenzura

- certificiranje

- šef

- glavni uradnik za varnost informacij

- Cointelegraph

- podjetje

- naprej

- stroški

- Kriminal

- Zločini

- Kriminalci

- kripto

- kripto izmenjava

- cryptocurrency

- kibernetski napadi

- kibernetski kriminaliteti

- cybercriminals

- Cybersecurity

- Dark Web

- datum

- Odkritje

- Dollar

- Zgodnje

- E-naslov

- Inženiring

- Podjetje

- varnost podjetja

- ethereum

- Event

- dogodki

- Izmenjava

- Izkoristite

- oči

- padavin

- Fiat

- finančna

- najdbe

- Osredotočite

- Svoboda

- gorivo

- Osnove

- Prihodnost

- igra

- vrzel

- GAS

- Globalno

- dobro

- skupina

- taksist

- žaga

- tukaj

- Kako

- HTTPS

- Stotine

- Vključno

- Povečajte

- Industrija

- Podatki

- varnost informacij

- naložbe

- IT

- Ključne

- Pravne informacije

- Long

- Makro

- Mainstream

- mainstream medijev

- Izdelava

- zlonamerna programska oprema

- Mccafee

- mediji

- premikanje

- novice

- Obvestilo

- Častnik

- Komentarji

- Možnost

- možnosti

- Ostalo

- Zaplata

- Plačajte

- Plačilo

- Plačila

- Ribarjenje

- slika

- pivot

- predstaviti

- Predsednik

- zasebnost

- Zasebnost in varnost

- Izdelek

- Dobiček

- javnega

- objavijo

- Ransom

- izsiljevalska

- Napad izsiljevalske programske opreme

- Ransomware napadi

- bralci

- zmanjša

- poročilo

- Raziskave

- Tveganje

- varnost

- shapeshift

- deli

- So

- socialna

- Socialni inženiring

- ukradel

- dobavi

- sistem

- taktike

- ciljna

- grožnje

- Trgovanje

- usposabljanje

- trending

- Trends

- Ranljivosti

- web

- WHO

- Wire

- v