Kraken, tako kot vsaka priljubljena storitev, ima stranke, ki so tarča prevarantov, ki poskusite za pošiljanje lažnih e-poštnih sporočil z e-poštnih naslovov @kraken.com. Nikoli ne bi smeli videti te oblike ponarejene e-pošte, ker bi jo morali ponudniki pošte, kot je Gmail, zavrniti, saj bodo njihovi strežniki opazili, da prevarantova pošta ne prihaja iz Krakena. V zakulisju naj bi sprejemni poštni strežnik poiskal pogoste zapise DNS, da preveri, ali e-pošta prihaja s pravega mesta (tj. zapisi SPF, DKIM, DMARC).

Kraken Security Labs verjame v "zaupaj, vendar preveri" in redno preizkuša učinkovitost Krakenovih varnostnih kontrol e-pošte. Med enim od teh testov smo odkrili, da več ponudnikov e-pošte ne izvaja preprostih preverjanj in tako izpostavlja svoje uporabnike (in potencialno naše stranke) tveganju za lažno predstavljanje: Natančneje, uporabniki yahoo.com in aol.com so bili izpostavljeni tveganju dostave e-pošte. v svoj nabiralnik iz neobstoječih poddomen priljubljenih krajev, kot je admin@verylegitemails.verizon.com.

Kraken Security Labs je 8. oktobra 2020 o tej težavi poročal družbi Verizon Media (ki je imela v lasti aol.com in yahoo.com). Na žalost je bila razvrščena kot nizka resnost in naša predložitev je bila zaprta zaradi majhnega vpliva. Vendar se od takrat zdi, da so bile izvedene izboljšave obeh e-poštnih sistemov, ki odpravljajo nekatere težave, opisane spodaj.

Vedno se lahko zaščitite biti na preži za lažnim predstavljanjem. Razmislite tudi o zamenjavi e-poštne storitve na gmail.com ali protonmail.com, če trenutno uporabljate aol.com ali yahoo.com. Če upravljate svojo domeno, zagotovite, da so vaši zapisi DMARC, SPF in DKIM posodobljeni, da omejite možnost prevarantov, da uporabljajo vašo domeno.

At Kraken Varnostni laboratoriji, naše poslanstvo je izobraževanje in opolnomočiti imetniki kriptovalut z znanjem, ki ga potrebujejo za zaščito svojih sredstev in varno uporabo svojih sredstev, kot se jim zdi primerno. V tem članku boste izvedeli več tehničnih podrobnosti o tej tehniki ponarejanja e-pošte, o tem, kako ščitimo svoje domene in katere korake lahko sprejmete, da zagotovite svojo varnost.

Tehnične podrobnosti

Prevara je bila nekoč razširjena oblika napada pred samo desetimi leti. E-poštni strežniki niso imeli učinkovitega načina za preverjanje pošiljateljev. Pošta z lažnim pošiljateljem ima višjo stopnjo uspešnosti, saj se mnogi uporabniki ne zavedajo, da je to polje lahko ponarejeno. Sporočilo iz prepoznavne domene (kot je mail@kraken.com) lahko ustvari iluzijo avtoritete in varnosti, zlasti v primerjavi z neznanim naslovom, kot je mail@example-strange-domain.xyz. K sreči ima dandanes večina ponudnikov e-pošte velik nadzor proti ponarejanju. Standardi, kot je DMARC, so formalizirali tehnike, s katerimi je lažno predstavljanje veliko težje.

Varovanje pošte

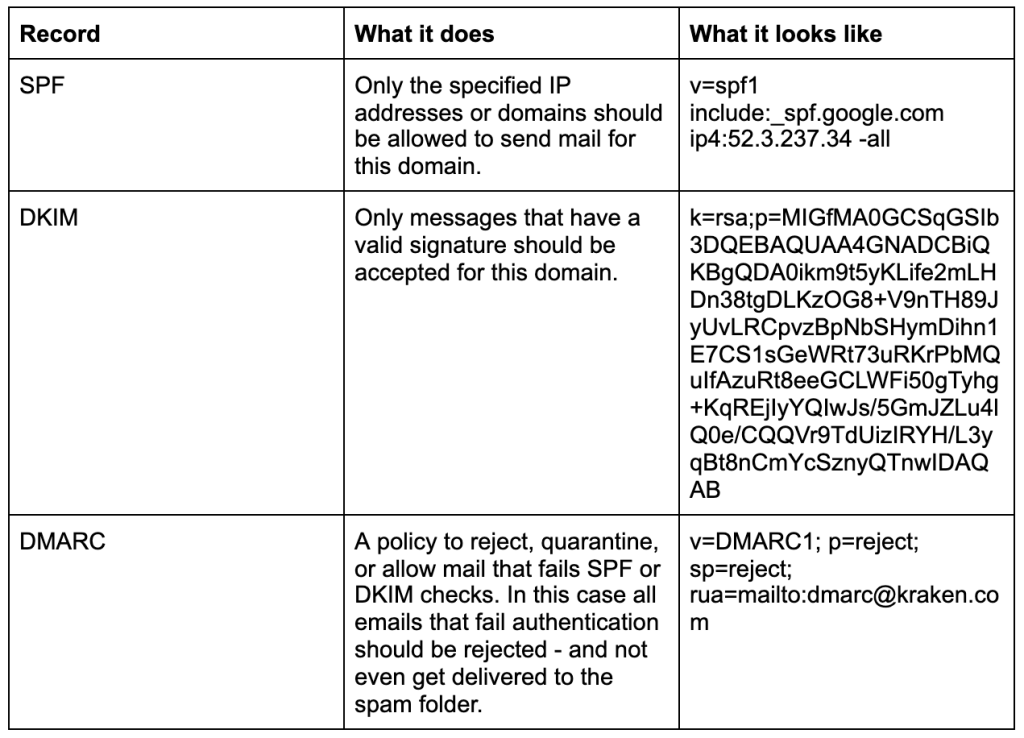

Varnost e-pošte je bolj zapletena od tiste, ki jo bomo obravnavali tukaj, vendar so trenutne najboljše prakse za preprečevanje ponarejanja osredotočene na zapise SPF, DMARC in DKIM. Ko poštni strežnik prejme pošto, opravi nekaj iskanj DNS v domeni pošte, da preveri te zapise.

Vsak e-poštni strežnik ta preverjanja obravnava drugače. Gmail na primer označi vso pošto, ki ne prestane preverjanj SPF, z grozljivo opozorilno pasico, ki uporabnike spodbuja k previdnosti (čeprav teh sporočil tehnično nikoli ne bi smel sprejeti poštni strežnik), in vsa e-poštna sporočila, ki ne prestanejo preverjanj DMARC, ki imajo politika »zavrnitve« sploh ne bo sprejeta.

Drugi ponudniki pošte imajo lahko dramatično drugačne postopke, vsak s svojim lastniškim algoritmom. Nekateri ponudniki se na primer odločijo za popolno blokiranje e-pošte, drugi pošljejo v »neželeno« mapo »Prejeto«, tretji pošljejo e-pošto z opozorili.

Eksperimentiranje z brezplačnimi ponudniki pošte

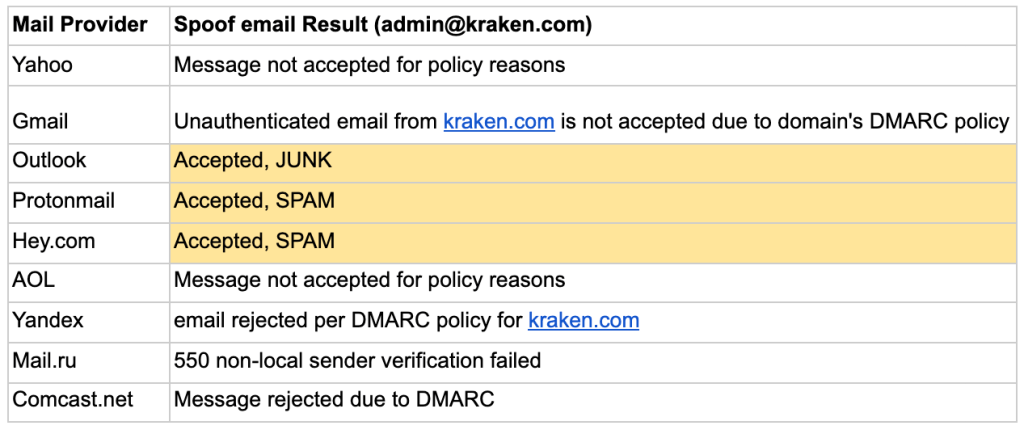

Nedosledno uveljavljanje med različnimi ponudniki nas skrbi, zato smo izvedli nekaj dodatnih testiranj. Poskušali smo poslati ponarejena e-poštna sporočila za zaklenjeno domeno najboljšim brezplačnim ponudnikom e-pošte in spremljali njihovo vedenje.

Poskus 1 – Prevara admin@kraken.com (zavarovana osnovna domena)

Poslali smo ponarejeno e-pošto z domene, ki je imela veljaven zapis SPF za trdo napako, veljaven zapis DMARC in konfiguriran izbirnik DKIM.

Pričakovanja: Pošta je zavrnjena, ker ni z dovoljenega naslova IP in nima podpisa DKIM.

Tukaj ni večjih presenečenj, čeprav pošiljanje sporočila v smeti ali neželeno pošto pomeni, da bi uporabnike teoretično še vedno lahko preslepili, če bi domnevali, da gre za napako.

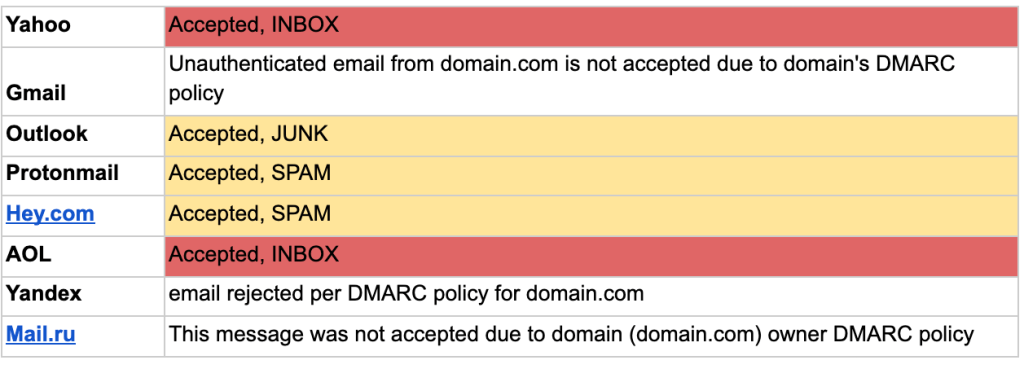

Poskus 2 – Prevara admin@fakedomain.kraken.com (neobstoječa poddomena)

Poslali smo lažno e-pošto z domene poddomene, ki ne obstaja. Za to ime gostitelja ni nobenih zapisov.

Pričakovanja: Pošta je zavrnjena, ker ime gostitelja ne obstaja ali nima nobenih zapisov (brez zapisa A, brez zapisa SPF ali DKIM). Poleg tega je bil pravilnik DMARC nastavljen na »zavrni«, zato je treba vsako e-pošto, ki je ni mogoče overiti s SPF/DKIM, zavrniti.

Presenetljivo sta poštna strežnika Yahoo.com in AOL.com sprejela to očitno ponarejeno sporočilo in ga dala v žrtvin nabiralnik. To je še posebej zaskrbljujoče, ker pomeni, da mora napadalec preprosto vključiti poddomeno, da bo njegova pošta sprejeta in da bo videti legitimna za uporabnike teh platform (npr. admin@emails.chase.com).

AOL.com in Yahoo.com sta bila takrat v lasti družbe Verizon Media, zato smo jima o tej težavi poročali 8. oktobra 2020. Verizon Media je težavo zaključila kot izven obsega in neformalno. Kraken Security Labs je ponovil pomen zaščite uporabnikov AOL in Yahoo pred lažnim predstavljanjem, vendar ni bilo posredovano nobeno nadaljnje sporočilo o odpravljanju teh težav.

Od takrat se zdi, da so bile uvedene izboljšave: e-poštna sporočila so zdaj zavrnjena v skladu s pravilnikom DMARC in zdi se, da je uvedeno boljše omejevanje hitrosti.

Še vedno trdimo, da so uporabniki e-pošte Yahoo in Verizon izpostavljeni večjemu tveganju, saj imajo drugi prodajalci znatno boljša opozorila za svoje uporabnike, ko e-pošte ni mogoče preveriti (kot v primeru, ko DMARC/DKIM/SPF sploh ni uporabljen).

Takeaways

Kljub vsem prizadevanjem lastnika domene ponudniki e-pošte ne filtrirajo vedno e-pošte po pričakovanjih. Uporabniki z e-poštnimi naslovi @yahoo.com in @aol.com so bili izpostavljeni večjemu tveganju prejemanja ponarejenih sporočil, čeprav bi ta sporočila zlahka zaznali in filtrirali ti ponudniki. Čeprav se je vedenje izboljšalo, še vedno priporočamo, da vašo bolj občutljivo e-pošto zamenjate s ponudnikom, ki omogoča boljše filtriranje, kot sta Gmail ali Protonmail.

Če uporabljate e-poštni strežnik, zagotovite, da so vaši e-poštni DNS zapisi za DMARC, DKIM in SPF vedno posodobljeni, in redno preverjajte, ali vaši e-poštni kontrolniki delujejo.

Vir: https://blog.kraken.com/post/10480/email-spoofing-is-not-a-thing-of-the-past/

- &

- 2020

- algoritem

- vsi

- med

- okoli

- članek

- Sredstva

- v zakulisju

- BEST

- najboljše prakse

- Chase

- Pregledi

- zaprto

- prihajajo

- Skupno

- Komunikacija

- cryptocurrency

- Trenutna

- DID

- odkril

- dns

- domen

- Učinkovito

- E-naslov

- fit

- obrazec

- brezplačno

- Skladi

- tukaj

- Kako

- HTTPS

- vpliv

- IP

- IP naslov

- Vprašanja

- IT

- znanje

- Kraken

- Labs

- UČITE

- iskanje

- velika

- mediji

- Mission

- Ostalo

- Ribarjenje

- Platforme

- politika

- Popular

- zaščito

- evidence

- Tveganje

- Run

- tek

- Scammers

- Zaslon

- varnost

- nastavite

- Enostavno

- So

- spam

- standardi

- uspeh

- sistemi

- tehnični

- Testiranje

- testi

- čas

- vrh

- us

- Uporabniki

- prodajalci

- WHO

- Yahoo

- let